Sai quanti dispositivi sono connessi alla tua rete domestica? Non lo fai? Questo è esattamente il motivo per cui è il momento di un audit di rete.

Il rito delle pulizie di primavera fa chiaramente bene alla tua casa, alla tua mente e al tuo benessere, ma fidati di me, anche la tua rete domestica e tutti i dispositivi ad essa collegati potrebbero farne uso.

Ieri, abbiamo esaminato alcuni semplici modi per dai nuova vita ai tuoi computer, smartphone e tablet. Ma poiché la connettività wireless in particolare rende facile perdere traccia di tutti i dispositivi connessi alla rete domestica, ora riprendiamo da dove ci eravamo interrotti e vediamo come è possibile ottenere una panoramica di tutti i dispositivi connessi alla rete e come puliscilo a fondo per mantenere le tue informazioni personali sicure e protette.

Inoltre, la tradizione delle pulizie di primavera è anche una grande opportunità per assicurarsi di disporre di backup completi di tutti i file (importanti) in caso di disastro dei dati. Con questo in mente, vedremo perché dovresti controllare i tuoi backup e assicurarti di utilizzare a solida routine di backup tutto l'anno.

Pulizia della rete

I software di sicurezza come ESET Internet Security o ESET Smart Security Premium consentono di visualizzare e rivedere facilmente un elenco di tutti dispositivi collegati alla rete domestica. Se, tuttavia, non si utilizza un software di sicurezza a più livelli affidabile (grosso errore!), è necessario controllare i dispositivi connessi alla rete utilizzando altri metodi. Questi includono strumenti di scansione della rete dedicati, ma ammettiamolo, è più semplice semplicemente accedere al pannello di controllo basato su browser del router.

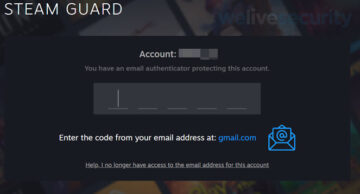

Per fare ciò, inserisci l'indirizzo IP del tuo router nella barra degli URL del tuo browser web (più comunemente, l'indirizzo IP predefinito per i router è 192.168.0.1 o 192.168.1.1) e inserisci il nome e la password dell'amministratore. Se, Dio non voglia, non ne hai mai configurato nessuno e usi le credenziali di accesso predefinite e facili da indovinare (ne parleremo tra un minuto), guarda sul retro del router, controlla la documentazione del dispositivo o cercare le credenziali online.

Una volta effettuato l'accesso, cerca "Dispositivi connessi", "Dispositivi collegati" o simili per visualizzare un elenco di tutti i computer, smartphone, tablet, streaming stick, bollitori, webcam, console di gioco, dispositivi di archiviazione di rete, assistenti digitali o altro aggeggi connessi alla tua rete.

Se rilevi i tuoi vecchi dispositivi che non usi più o non riconosci alcuni dispositivi, avviali fuori dalla rete.

Mentre ci sei, assicurati di utilizzare una password forte e univoca per il tuo account amministratore e la tua connettività wireless, idealmente insieme a un SSID (cioè il nome della tua rete wireless) che non identifichi te e la tua rete.

Inoltre, attiva uno standard di crittografia forte, idealmente il protocollo WPA2 o, ancora meglio, il più recente WPA3 purché il tuo router lo supporti. Disabilita tutti i tipi di funzionalità che non ti servono o che rappresentano un rischio, come Wi-Fi Protected Setup (WPS) o Universal Plug and Play (UPnP). Per un'immersione più approfondita su come proteggere il tuo router, vai su Questo articolo.

Segmentazione della rete

Di solito, la maggior parte degli utenti manterrà tutti i dispositivi su un'unica rete. Tuttavia, ciò comporta il rischio che gli aggressori possano utilizzare le vulnerabilità nel tuo bollitore intelligente o in altri dispositivi per ottenere l'accesso non solo al dispositivo, ma anche ai dati o alle telecamere e ai microfoni memorizzati nella rete.

Il rimedio qui è una rigorosa separazione dei dispositivi. Un'opzione buona, economica e facile da implementare è utilizzare un Wi-Fi ospite. I dispositivi che richiedono solo una connessione Internet per il corretto funzionamento possono essere trattati come "ospiti" e assegnati alla seconda rete corrispondente. Se uno dei dispositivi viene rilevato o compromesso dai criminali informatici, i tuoi dati e le tue immagini private rimarranno al sicuro.

Aggiornamenti

Controlla anche se tutti i dispositivi e in particolare il router sono forniti con gli ultimi aggiornamenti. Le vulnerabilità nel firmware vengono ripetutamente sfruttate dai criminali informatici.

Niente è prezioso come una casa sicura. Questo vale anche per il lato digitale della casa. Perché usare le porte e le finestre più sicure se i criminali di tutto il mondo possono ancora accedi alla tua fotocamera o dati privati?

A proposito, se qualsiasi informazione privata non ha davvero bisogno di essere accessibile dalla tua rete, perché non spostarla offline?

Backup e dispositivi NAS

I backup, ovvero l'archiviazione regolare di file, foto, video, ecc. su supporti di archiviazione esterni, possono essere eseguiti in modo abbastanza economico, sia tramite le offerte di archiviazione cloud di Google Drive, Microsoft One Drive, Apple iCloud, Dropbox o tramite la propria rete collegata dispositivi di archiviazione (NAS) .

Chiavette USB rispetto al cloud rispetto ai dispositivi NAS

NAS e cloud storage hanno il vantaggio rispetto alle chiavette USB e ai DVD che i dati vengono archiviati quasi a prova di errore. Se le chiavette USB o i DVD vengono rubati o subiscono danni fisici, i dati su di essi vengono persi. Se un disco nel NAS si guasta, i contenuti vengono spesso duplicati su una seconda unità (RAID) – controlla se il tuo NAS ha una funzionalità RAID.

Nel frattempo, i dati archiviati nel cloud vengono sottoposti a mirroring più volte e vengono persi solo in un evento estremamente improbabile. Inoltre, nella maggior parte dei casi, è possibile accedere comodamente ai dati da qualsiasi parte del mondo e dall'esterno della rete domestica.

Ma è proprio qui che sta il problema per le persone attente alla sicurezza e alla privacy: i dati sono al di fuori della tua rete e come utente devi fidarti del tuo fornitore di servizi per la protezione e la riservatezza dei tuoi dati. Se utilizzi il cloud storage, prendi le cose "nelle tue mani" e crittografare i dati prima di caricarlo nel cloud.

Backup locali

Le opzioni di backup locale includono tutti i supporti "visibili", come chiavette USB, dischi rigidi USB, CD/DVD, dispositivi NAS, ecc. Questi sono facili da controllare e nascondere se necessario, ma presentano anche degli svantaggi. Fatta eccezione per il NAS, non abbiamo o quasi nessuna ridondanza (automatica), come le funzionalità RAID, cioè fail-safety.

Inoltre, dovresti stare attento a non avere il supporto di backup costantemente connesso al computer o allo smartphone (tramite la rete). Il ransomware che attacca il tuo sistema potrebbe anche tentare di compromettere anche i tuoi supporti di archiviazione collegati.

Per contrastare ciò, crea un rituale: dopo aver terminato il tuo lavoro (creazione/modifica di foto, scrittura di testi, ecc.), collega il supporto di archiviazione al computer o allo smartphone ed esegui il backup dei nuovi dati. Quindi scollegare nuovamente il supporto di backup.

Se i contenuti di archiviazione sono aggiornamenti di file già esistenti, sostituirli nel supporto di destinazione. Inoltre, sforzati di eseguire il backup solo dei contenuti pertinenti. Ciò non solo ti consentirà di risparmiare spazio di archiviazione, ma anche di risparmiare tempo durante la pulizia e la "setacciatura" in un secondo momento.

Backup cloud

Le opzioni di archiviazione nel cloud possono essere gratuite, virtualmente sicure e, grazie alle app multipiattaforma, accessibili praticamente ovunque. Tuttavia, anche il contenuto memorizzato è al di fuori del tuo controllo. Se i criminali ottengono l'accesso ai server di archiviazione in qualsiasi parte del mondo, i tuoi dati potrebbero essere visualizzati nella peggiore delle ipotesi. Poiché stai solo eseguendo il backup di dati importanti e di valore privato, questo potrebbe essere un grosso problema.

Con questo in mente, disattiva tutti i backup automatici delle immagini o dei documenti del tuo smartphone. Controlla il caricamento su servizi di archiviazione cloud oltre a questo. Sii cauto quando si tratta di creare backup nel cloud. Ciò include assicurarsi che i dati corrispondenti siano crittografati in modo affidabile in modo che solo tu e le persone e le app autorizzate da te possano leggerli.

Pensiero d'addio

Un errore del disco rigido "classico" è doloroso se non esiste un backup corrispondente. Tuttavia, se il ransomware attacca le tue macchine, il danno è notevolmente limitato se le immagini e i documenti preziosi vengono sottoposti a backup e possono essere ripristinati senza pagare un riscatto.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. Accedi qui.

- Fonte: https://www.welivesecurity.com/2023/04/05/spring-clean-network-backups/

- :È

- $ SU

- 1

- 7

- 8

- a

- WRI

- accesso

- accessibile

- accessibile

- Il mio account

- aggiunta

- indirizzo

- Admin

- Vantaggio

- Dopo shavasana, sedersi in silenzio; saluti;

- Tutti

- già

- ed

- ovunque

- Apple

- applicazioni

- SONO

- AS

- addetto

- At

- attacchi

- revisione

- Automatico

- precedente

- Backed

- sostegno

- di riserva

- backup

- bar

- BE

- prima

- Meglio

- Al di là di

- Big

- by

- telecamere

- Materiale

- Può ottenere

- Custodie

- casi

- carica

- dai un'occhiata

- Pulizia

- chiaramente

- Cloud

- Cloud Storage

- comunemente

- completamento di una

- compromesso

- Compromissione

- computer

- computer

- riservatezza

- Connettiti

- collegato

- veloce

- Connettività

- console

- costantemente

- contenuto

- testuali

- di controllo

- Pannello di controllo

- Corrispondente

- potuto

- contatore

- creare

- Creazione

- Credenziali

- criminali

- i criminali informatici

- dati

- dedicato

- più profondo

- Predefinito

- dispositivo

- dispositivi

- digitale

- disastro

- Dsiplay

- documentazione

- documenti

- non

- Dont

- porte

- guidare

- dropbox

- e

- più facile

- facilmente

- crittografato

- crittografia

- garantire

- entrare

- particolarmente

- eccetera

- Anche

- Evento

- di preciso

- Tranne

- esistente

- Exploited

- esterno

- estremamente

- Faccia

- fallisce

- Fallimento

- Caratteristiche

- pochi

- File

- Nel

- forza

- Gratis

- da

- funzionalità

- funzionalità

- Guadagno

- gaming

- ottenere

- buono

- grande

- GUEST

- Hard

- Avere

- avendo

- capo

- Aiuto

- qui

- nascondere

- Casa

- Come

- Tutorial

- Tuttavia

- HTML

- HTTPS

- i

- identificare

- immagini

- importante

- in

- includere

- inclusi

- informazioni

- Internet

- connessione internet

- Internet Security

- IP

- Indirizzo IP

- IT

- mantenere

- Sapere

- con i più recenti

- Ultimi aggiornamenti

- Consente di

- si trova

- Vita

- Limitato

- Lista

- Lunghi

- più a lungo

- Guarda

- guardò

- perdere

- make

- FA

- Fare

- molti

- max-width

- Media

- medie

- metodi

- Microsoft

- mente

- minuto

- Scopri di più

- maggior parte

- cambiano

- multistrato

- multiplo

- Nome

- necessaria

- Bisogno

- Rete

- New

- of

- Offerte

- offline

- Vecchio

- on

- ONE

- operazione

- Opportunità

- Opzione

- Opzioni

- Altro

- al di fuori

- panoramica

- proprio

- doloroso

- pannello di eventi

- particolare

- Password

- pagamento

- Persone

- cronologia

- Fisico

- scegliere

- Immagini

- Platone

- Platone Data Intelligence

- PlatoneDati

- Giocare

- spina

- plug and play

- precisamente

- Premium

- un bagno

- informazioni riservate

- Problema

- protetta

- protezione

- protocollo

- fornitore

- Ransom

- ransomware

- Attacchi ransomware

- Leggi

- riconoscere

- Basic

- pertinente

- rimanere

- RIPETUTAMENTE

- sostituire

- rispettabile

- richiedere

- recensioni

- Rischio

- router

- s

- sicura

- Risparmi

- scansione

- scenario

- Secondo

- sicuro

- problemi di

- Server

- servizio

- Provider di servizi

- Servizi

- set

- flessibile.

- dovrebbero

- lato

- simile

- Un'espansione

- semplicemente

- da

- singolo

- smart

- smartphone

- smartphone

- So

- Software

- alcuni

- lo spazio

- Spot

- primavera

- Standard

- Ancora

- rubare

- conservazione

- memorizzati

- Streaming

- Strict

- sciopero

- forte

- tale

- in dotazione

- supporti

- sistema

- Fai

- Target

- Grazie

- che

- Il

- il mondo

- Li

- Strumenti Bowman per analizzare le seguenti finiture:

- cose

- tempo

- volte

- a

- insieme

- pure

- strumenti

- pista

- tradizione

- Affidati ad

- TURNO

- unico

- universale

- Aggiornamenti

- Caricamento

- URL

- usb

- uso

- Utente

- utenti

- Prezioso

- via

- Video

- potenzialmente

- vs

- vulnerabilità

- modi

- sito web

- WELL

- se

- quale

- Wi-fi

- largo

- volere

- finestre

- senza fili

- con

- senza

- Lavora

- mondo

- Salsiccia di assorbimento

- scrittura

- anno

- Tu

- Trasferimento da aeroporto a Sharm

- te stesso

- zefiro