I ricercatori ESET analizzano una campagna di spionaggio informatico che distribuisce backdoor CapraRAT attraverso app di messaggistica Android trojanizzate e presumibilmente sicure, ma esfiltra anche informazioni sensibili

I ricercatori ESET hanno identificato un attivo Tribù trasparente campagna, rivolta principalmente agli utenti Android indiani e pakistani, presumibilmente con un orientamento militare o politico. Le vittime sono state probabilmente prese di mira attraverso una truffa romantica trappola del miele, in cui sono state inizialmente contattate su un'altra piattaforma e poi convinte a utilizzare app presumibilmente "più sicure", che sono state poi indotte a installare. Molto probabilmente attiva da luglio 2022, la campagna ha distribuito backdoor CapraRAT attraverso almeno due siti Web simili, rappresentandoli come versioni non contaminate di quelle app di messaggistica sicure.

- Questa campagna di Transparent Tribe si rivolge principalmente a cittadini indiani e pakistani, possibilmente quelli con un background militare o politico.

- Ha distribuito la backdoor Android CapraRAT tramite app di messaggistica e chiamate sicure trojanizzate con il marchio MeetsApp e MeetUp; la backdoor può esfiltrare qualsiasi informazione sensibile dai dispositivi delle sue vittime.

- Queste app trojan erano disponibili per il download da siti Web che si spacciavano per centri di distribuzione ufficiali. Riteniamo che sia stata utilizzata una truffa romantica per attirare gli obiettivi su questi siti web.

- La scarsa sicurezza operativa di queste app ha esposto le informazioni personali degli utenti, consentendoci di geolocalizzare 150 vittime.

- CapraRAT era ospitato su un dominio risolto in un indirizzo IP precedentemente utilizzato da Transparent Tribe.

Panoramica della campagna

Oltre alla funzionalità di chat funzionante intrinseca dell'app legittima originale, le versioni trojanizzate includono codice dannoso che abbiamo identificato come quello della backdoor CapraRAT. Transparent Tribe, noto anche come APT36, è un gruppo di spionaggio informatico noto per utilizzare CapraRAT; in passato abbiamo anche visto esche simili schierate contro i suoi bersagli. La backdoor è in grado di acquisire screenshot e foto, registrare telefonate e audio circostante ed esfiltrare qualsiasi altra informazione sensibile. La backdoor può anche ricevere comandi per scaricare file, effettuare chiamate e inviare messaggi SMS. La campagna è strettamente mirata e nulla suggerisce che queste app siano mai state disponibili su Google Play.

Abbiamo identificato questa campagna analizzando un campione pubblicato su Twitter che era di interesse a causa della corrispondenza sbuffo regole sia per CrimsonRAT che per AndroRAT. Le regole di Snort identificano e avvisano in caso di traffico di rete dannoso e possono essere scritte per rilevare un tipo specifico di attacco o malware.

CrimsonRAT è un malware per Windows, noto per essere utilizzato solo da Transparent Tribe. Nel 2021, il gruppo ha iniziato a prendere di mira la piattaforma Android, utilizzando una versione modificata di un RAT open source denominato AndroRAT. Presenta somiglianze con CrimsonRAT ed è stato chiamato CapraRAT da Trend Micro in la sua ricerca.

MeetApp

Sulla base del nome Android Package Kit (APK), la prima applicazione dannosa è marchiata MeetsApp e afferma di fornire comunicazioni chat sicure. Siamo riusciti a trovare un sito Web da cui questo campione avrebbe potuto essere scaricato (incontraapp[.]org); vedere la figura 1.

Il pulsante di download di quella pagina porta a un'app Android con lo stesso nome; sfortunatamente, il link per il download non è più attivo (https://phone-drive[.]online/download.php?file=MeetsApp.apk). Al momento di questa ricerca, telefono-drive[.]online deciso a 198.37.123[.]126, che è lo stesso indirizzo IP di phone-drive.online.geo-news[.]tv, utilizzato in passato da Tribù trasparente per ospitare il suo spyware.

MeetUp

L'analisi del sito Web di distribuzione di MeetsApp ha mostrato che alcune delle sue risorse erano ospitate su un altro server con un nome di dominio simile: meetup-chat[.]com – utilizzando un nome di servizio simile. Quel sito forniva anche un'app di messaggistica Android, MeetUp, da scaricare con lo stesso nome del pacchetto (com.meetup.app) come per MeetsApp, e con lo stesso logo del sito web, come si può vedere nella Figura 2.

Attribuzione a Tribù Trasparente

Entrambe le app, dal tweet e dall'esempio scaricato da meetup-chat[.]com – includere lo stesso codice CapraRAT, comunicare con lo stesso server C&C (66.235.175[.]91:4098) e i loro file APK sono firmati utilizzando lo stesso certificato per sviluppatori.

Pertanto, crediamo fermamente che entrambi i siti Web siano stati creati dallo stesso autore di minacce; entrambi i domini sono stati registrati nello stesso periodo, il 9 luglioth e luglio 25th 2022.

Entrambe le app si basano sullo stesso codice legittimo trojanizzato con il codice backdoor CapraRAT. La funzionalità di messaggistica sembra sia stata sviluppata dall'autore della minaccia o trovata (forse acquistata) online, poiché non siamo riusciti a identificarne l'origine. Prima di utilizzare l'app, le vittime devono creare account collegati ai loro numeri di telefono e richiedere la verifica tramite SMS. Una volta creato questo account, l'app richiede ulteriori autorizzazioni che consentano il funzionamento completo della backdoor, come l'accesso ai contatti, ai registri delle chiamate, ai messaggi SMS, all'archiviazione esterna e alla registrazione dell'audio.

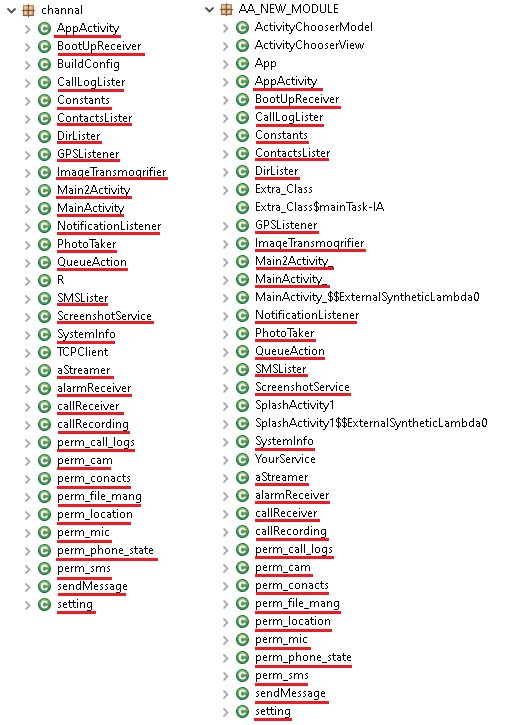

Il dominio telefono-drive[.]online su cui è stato inserito l'APK MeetsApp dannoso ha iniziato a risolversi nello stesso indirizzo IP più o meno nello stesso periodo del dominio phone-drive.online.geo-news[.]tv che è stato utilizzato nella passata campagna controllata da Transparent Tribe, come riportato da Cisco. Oltre a ciò, il codice dannoso dei campioni analizzati è stato visto nella precedente campagna segnalata da Trend Micro dove è stato utilizzato CapraRAT. Nella Figura 3 è possibile vedere un confronto tra i nomi delle classi dannose di CapraRAT disponibili dal 2022-01 sul lato sinistro e la sua variante più recente con gli stessi nomi di classe e funzionalità.

Figura 3. Confronto dei nomi delle classi dannose tra CapraRAT precedente (a sinistra) e versione più recente (a destra)

Vittimologia

Durante la nostra indagine, la scarsa sicurezza operativa ha portato all'esposizione di alcuni dati delle vittime. Queste informazioni ci hanno permesso di geolocalizzare oltre 150 vittime in India, Pakistan, Russia, Oman ed Egitto, come mostrato nella Figura 4.

Sulla base della nostra ricerca, le potenziali vittime sono state indotte a installare l'app da un'operazione di truffa romantica trappola del miele, dove molto probabilmente sono state prima contattate su una piattaforma diversa e poi persuase a utilizzare quella "più sicura" MeetApp or MeetUp app. Abbiamo già visto tali esche utilizzate dagli operatori di Transparent Tribe contro i loro obiettivi. Di solito non è difficile trovare un numero di cellulare o un indirizzo e-mail che possano utilizzare per stabilire il primo contatto.

Analisi tecnica

Accesso iniziale

Come descritto sopra, il file dannoso MeetUp l'app è stata disponibile su meetup-chat[.]com, e crediamo con grande sicurezza che i malintenzionati MeetApp era disponibile su incontraapp[.]org. Nessuna delle due app verrebbe installata automaticamente da queste posizioni; le vittime dovevano scegliere di scaricare e installare le app manualmente. Considerando che solo una manciata di individui è stata compromessa, riteniamo che le potenziali vittime siano state altamente mirate e adescate utilizzando schemi romantici, con gli operatori di Transparent Tribe che molto probabilmente hanno stabilito il primo contatto tramite un'altra piattaforma di messaggistica. Dopo aver guadagnato la fiducia delle vittime, hanno suggerito di passare a un'altra app di chat, presumibilmente più sicura, disponibile su uno dei siti Web di distribuzione dannosi.

Non c'erano sotterfugi che suggerissero che l'app fosse disponibile su Google Play.

toolset

Dopo che la vittima ha effettuato l'accesso all'app, CapraRAT inizia quindi a interagire con il suo server C&C inviando informazioni di base sul dispositivo e attende di ricevere i comandi da eseguire. Sulla base di questi comandi, CapraRAT è in grado di esfiltrare:

- Registro chiamate,

- la lista dei contatti,

- messaggi SMS,

- telefonate registrate,

- audio circostante registrato,

- screenshot acquisiti da CapraRAT,

- CapraRAT-foto scattate,

- un elenco di file sul dispositivo,

- qualsiasi file particolare dal dispositivo,

- posizione del dispositivo,

- un elenco di app in esecuzione e

- testo di tutte le notifiche da altre app.

Può anche ricevere comandi per scaricare un file, avviare qualsiasi app installata, terminare qualsiasi app in esecuzione, effettuare una chiamata, inviare messaggi SMS, intercettare messaggi SMS ricevuti e scaricare un aggiornamento e richiedere alla vittima di installarlo.

Conclusione

È ancora attiva la campagna mobile gestita da Transparent Tribe, che si rappresenta come due applicazioni di messaggistica, utilizzate come copertura per distribuire la sua backdoor Android CapraRAT. Entrambe le app sono distribuite tramite due siti Web simili che, in base alle loro descrizioni, forniscono servizi di messaggistica e chiamate sicuri.

Transparent Tribe utilizza probabilmente esche di truffa romantiche per indurre le vittime a installare l'app e continua a comunicare con loro utilizzando l'app dannosa per mantenerle sulla piattaforma e rendere i loro dispositivi accessibili all'attaccante. CapraRAT è controllato da remoto e, in base ai comandi del server C&C, può esfiltrare qualsiasi informazione sensibile dai dispositivi delle sue vittime.

Gli operatori di queste app avevano una scarsa sicurezza operativa, con il risultato che le PII delle vittime venivano esposte ai nostri ricercatori, attraverso Internet aperto. A causa di ciò, è stato possibile ottenere alcune informazioni sulle vittime.

IOCS

File

| SHA-1 | Nome del pacchetto | Nome rilevamento ESET | Descrizione |

|---|---|---|---|

| 4C6741660AFED4A0E68EF622AA1598D903C10A01 | com.meetup.chat | Android/Spy.CapraRAT.A | Backdoor di CapraRAT. |

| 542A2BC469E617252F60925AE1F3D3AB0C1F53B6 | com.meetup.chat | Android/Spy.CapraRAT.A | Backdoor di CapraRAT. |

Network NetPoulSafe

| IP | Provider | Visto per la prima volta | Dettagli |

|---|---|---|---|

| 66.235.175[.]91 | N/A | 2022-09-23 | DC. |

| 34.102.136[.]180 | Vai papà | 2022-07-27 | incontraapp[.]org – sito web di distribuzione. |

| 194.233.70[.]54 | 123-Reg Limitato | 2022-07-19 | meetup-chat[.]com – sito web di distribuzione. |

| 198.37.123[.]126 | Vai papà | 2022-01-20 | telefono-drive[.]online – Sito Web ospitato da file APK. |

| 194.233.70[.]54 | Maglia digitale limitata | 2022-09-23 | condividi-lienk[.]info – Sito Web di hosting di file APK. |

Tecniche MITRE ATT&CK

Questa tabella è stata creata utilizzando Versione 12 del framework MITRE ATT&CK.

| tattica | ID | Nome | Descrizione |

|---|---|---|---|

| Persistenza | T1398 | Script di inizializzazione di avvio o accesso | CapraRAT riceve il BOOT_COMPLETATO intento di trasmissione da attivare all'avvio del dispositivo. |

| T1624.001 | Esecuzione attivata da eventi: ricevitori broadcast | La funzionalità CapraRAT viene attivata se si verifica uno di questi eventi: STATO_TELEFONO, NUOVA_CHIAMATA_IN USCITA, BATTERIA_CAMBIATA, o CONNETTIVITÀ_CAMBIAMENTO. | |

| Ricerca e Sviluppo | T1420 | Scoperta di file e directory | CapraRAT può elencare i file disponibili su una memoria esterna. |

| T1424 | Scoperta dei processi | CapraRAT può ottenere un elenco di applicazioni in esecuzione. | |

| T1422 | Scoperta della configurazione di rete del sistema | CapraRAT può estrarre IMEI, IMSI, indirizzo IP, numero di telefono e paese. | |

| T1426 | Scoperta delle informazioni di sistema | CapraRAT può estrarre informazioni sul dispositivo, inclusi il numero di serie della SIM, l'ID del dispositivo e informazioni di sistema comuni. | |

| Collezione | T1533 | Dati dal sistema locale | CapraRAT può esfiltrare i file da un dispositivo. |

| T1517 | Notifiche di accesso | CapraRAT può raccogliere messaggi di notifica da altre app. | |

| T1512 | Video Capture | CapraRAT può scattare foto ed esfiltrarle. | |

| T1430 | Monitoraggio della posizione | CapraRAT tiene traccia della posizione del dispositivo. | |

| T1429 | Cattura audio | CapraRAT può registrare le telefonate e l'audio circostante. | |

| T1513 | Screen Capture | CapraRAT può registrare lo schermo del dispositivo utilizzando il Media Projection Manager API. | |

| T1636.002 | Dati utente protetti: registri delle chiamate | CapraRAT può estrarre i registri delle chiamate. | |

| T1636.003 | Dati utente protetti: Elenco contatti | CapraRAT può estrarre l'elenco dei contatti del dispositivo. | |

| T1636.004 | Dati utente protetti: messaggi SMS | CapraRAT può estrarre messaggi SMS. | |

| Comando e controllo | T1616 | Controllo delle chiamate | CapraRAT può effettuare chiamate telefoniche. |

| T1509 | Porto non standard | CapraRAT comunica con il suo C&C sulla porta TCP 4098. | |

| Impact | T1582 | Controllo SMS | CapraRAT può inviare messaggi SMS. |

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. Accedi qui.

- Fonte: https://www.welivesecurity.com/2023/03/07/love-scam-espionage-transparent-tribe-lures-indian-pakistani-officials/

- :È

- 1

- 2021

- 2022

- 7

- 8

- 9

- a

- capace

- WRI

- sopra

- accessibile

- Accedendo

- Il mio account

- conti

- operanti in

- attivo

- indirizzo

- Dopo shavasana, sedersi in silenzio; saluti;

- contro

- Mettere in guardia

- Tutti

- presumibilmente

- Consentire

- analizzare

- l'analisi

- ed

- androide

- Un altro

- api

- App

- Applicazioni

- applicazioni

- applicazioni

- APT

- SONO

- in giro

- AS

- At

- attacco

- Audio

- automaticamente

- disponibile

- porta posteriore

- Backdoor

- sfondo

- basato

- basic

- BE

- Bears

- perché

- prima

- essendo

- CREDIAMO

- marcato

- BROADCAST

- costruito

- pulsante

- by

- chiamata

- chiamata

- Bandi

- Campagna

- Materiale

- capace

- centri

- a livello internazionale

- Scegli

- Cisco

- cittadini

- classe

- codice

- raccogliere

- Uncommon

- comunicare

- Comunicazioni

- confronto

- Compromissione

- fiducia

- Configurazione

- considerando

- contatti

- contatti

- continua

- controllata

- potuto

- nazione

- coprire

- creare

- creato

- dati

- schierato

- descritta

- rivelazione

- sviluppato

- Costruttori

- dispositivo

- dispositivi

- diverso

- difficile

- digitale

- distribuire

- distribuito

- distribuzione

- dominio

- Domain Name

- domini

- scaricare

- Egitto

- o

- spionaggio

- stabilire

- Anche

- eventi

- EVER

- eseguire

- esecuzione

- esposto

- Esposizione

- esterno

- estratto

- figura

- Compila il

- File

- Trovate

- ricerca

- Nome

- primo contatto

- Nel

- essere trovato

- Contesto

- da

- pieno

- funzionalità

- ulteriormente

- guadagnando

- Google Play

- Gruppo

- manciata

- Avere

- avendo

- Alta

- vivamente

- host

- ospitato

- di hosting

- HTML

- HTTPS

- ID

- identificato

- identificare

- in

- includere

- Compreso

- India

- indiano

- individui

- info

- informazioni

- inerente

- inizialmente

- install

- installato

- installazione

- Intelligence

- interagire

- interesse

- Internet

- indagine

- IP

- Indirizzo IP

- IT

- SUO

- stessa

- Luglio

- mantenere

- Uccidere

- conosciuto

- lanciare

- Leads

- probabile

- LINK

- connesso

- Lista

- locale

- località

- posizioni

- logo

- amore

- make

- il malware

- manualmente

- corrispondenza

- max-width

- Incontrarsi

- messaggi

- di messaggistica

- App di messaggistica

- Militare

- Mobile

- modificato

- Scopri di più

- maggior parte

- in movimento

- Nome

- Detto

- nomi

- Bisogno

- Nessuno dei due

- Rete

- traffico di rete

- notifica

- notifiche

- numero

- numeri

- ottenere

- of

- Offerte

- ufficiale

- Oman

- on

- ONE

- online

- aprire

- open source

- operato

- operazione

- operativa

- Operatori

- i

- Altro

- pacchetto

- pagina

- Pakistan

- particolare

- passato

- permessi

- convinto

- telefono

- telefonate

- PHP

- piattaforma

- Platone

- Platone Data Intelligence

- PlatoneDati

- Giocare

- punti

- politico

- povero

- possibile

- postato

- potenziale

- precedente

- in precedenza

- un bagno

- probabilmente

- fornire

- purché

- acquistati

- RAT

- ricevere

- ricevuto

- riceve

- recente

- record

- registrazione

- registrato

- Segnalati

- Report

- che rappresenta

- richiesta

- richieste

- richiedere

- riparazioni

- ricercatori

- risoluto

- Risorse

- risultante

- truffa romantica

- norme

- running

- Russia

- stesso

- Truffa

- schemi

- allo

- screenshot

- sicuro

- problemi di

- sembra

- invio

- delicata

- serial

- servizio

- Servizi

- lato

- firmato

- Segni

- SIM

- simile

- somiglianze

- da

- site

- sms

- alcuni

- specifico

- spyware

- iniziato

- inizio

- startup

- Ancora

- conservazione

- fortemente

- tale

- suggerisce

- Circostante

- sistema

- tavolo

- Fai

- presa

- Target

- mirata

- mira

- obiettivi

- che

- Il

- loro

- Li

- Strumenti Bowman per analizzare le seguenti finiture:

- minaccia

- Attraverso

- tempo

- a

- traffico

- trasparente

- Trend

- Tribù

- innescato

- Affidati ad

- Tweet

- Aggiornanento

- us

- uso

- Utente

- utenti

- generalmente

- Variante

- Convalida

- versione

- via

- Vittima

- vittime

- Visita

- Sito web

- siti web

- quale

- while

- largo

- finestre

- con

- Lavora

- lavoro

- sarebbe

- scritto

- Tu

- zefiro