La creazione di una soluzione pronta per la produzione in AWS comporta una serie di compromessi tra risorse, tempo, aspettative dei clienti e risultati aziendali. IL Framework ben progettato di AWS ti aiuta a comprendere i vantaggi e i rischi delle decisioni che prendi durante la creazione di carichi di lavoro su AWS. Utilizzando il Framework, apprenderai le attuali raccomandazioni operative e architettoniche per progettare e gestire carichi di lavoro affidabili, sicuri, efficienti, convenienti e sostenibili in AWS.

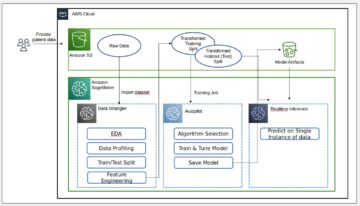

Un progetto di elaborazione intelligente dei documenti (IDP) solitamente combina il riconoscimento ottico dei caratteri (OCR) e l'elaborazione del linguaggio naturale (NLP) per leggere e comprendere un documento ed estrarre entità o frasi specifiche. Questo Lente personalizzata IDP ben progettata fornisce la guida per affrontare le sfide comuni che vediamo sul campo. Rispondendo a una serie di domande in questa lente personalizzata, identificherai i potenziali rischi e sarai in grado di risolverli seguendo il piano di miglioramento.

Questo post si concentra sul pilastro Sicurezza della soluzione IDP. Partendo dall'introduzione del pilastro della sicurezza e dei principi di progettazione, esaminiamo quindi la progettazione e l'implementazione della soluzione con quattro aree di interesse: controllo degli accessi, protezione dei dati, gestione delle chiavi e dei segreti e configurazione del carico di lavoro. Leggendo questo post imparerai a conoscere il pilastro della sicurezza nel quadro ben architettato e la sua applicazione alle soluzioni IDP.

Principi di progettazione

Il pilastro della sicurezza comprende la capacità di una soluzione IDP di proteggere documenti di input, sistemi di elaborazione di documenti e risorse di output, sfruttando le tecnologie AWS per migliorare la sicurezza elaborando i documenti in modo intelligente.

Tutti i servizi AI di AWS (ad esempio, Testo Amazon, Amazon Comprehend, o Amazon comprende medica) utilizzati nelle soluzioni IDP sono servizi IA completamente gestiti in cui AWS protegge l'infrastruttura fisica, gli endpoint API, il sistema operativo e il codice dell'applicazione e gestisce la resilienza del servizio e il failover all'interno di una determinata regione. In qualità di cliente AWS, puoi quindi concentrarti sull'utilizzo di questi servizi per svolgere le tue attività IDP, piuttosto che sulla protezione di questi elementi. Esistono numerosi principi di progettazione che possono aiutarti a rafforzare la sicurezza del carico di lavoro IDP:

- Implementare una solida base identitaria – Implementa il principio del privilegio minimo e applica la separazione dei compiti con l'autorizzazione adeguata per ogni interazione con le tue risorse AWS nelle applicazioni IDP. Centralizzare la gestione delle identità e mirare a eliminare la dipendenza da credenziali statiche a lungo termine.

- Mantenere la tracciabilità – I servizi AI utilizzati in IDP sono integrati con AWS CloudTrail, che consente di monitorare, inviare avvisi e controllare azioni e modifiche all'ambiente IDP con bassa latenza. La loro integrazione con Amazon Cloud Watch ti consente di integrare la raccolta di log e metriche con il tuo sistema IDP per indagare e agire automaticamente.

- Automatizza le attuali raccomandazioni sulla sicurezza – I meccanismi di sicurezza automatizzati basati su software migliorano la capacità di scalare in modo sicuro in modo più rapido ed economico. Creare architetture IDP protette, inclusa l'implementazione di controlli definiti e gestiti come codice in modelli con controllo della versione utilizzando AWS CloudFormazione.

- Proteggi i dati in transito e a riposo – La crittografia in transito è supportata per impostazione predefinita per tutti i servizi AI richiesti per IDP. Prestare attenzione alla protezione dei dati inattivi e dei dati prodotti negli output IDP. Classifica i tuoi dati in livelli di sensibilità e utilizza meccanismi come crittografia, tokenizzazione e controllo degli accessi, ove appropriato.

- Concedere alle persone le autorizzazioni con privilegi minimi – L’IDP riduce notevolmente la necessità di accesso diretto e di elaborazione manuale dei documenti. Coinvolgere solo le persone necessarie per eseguire attività di convalida o ampliamento dei casi riduce il rischio di cattiva gestione dei documenti e di errore umano quando si trattano dati sensibili.

- Prepararsi per eventi di sicurezza – Prepararsi a un incidente adottando politiche e processi di gestione e indagine degli incidenti in linea con i requisiti della propria organizzazione. Esegui simulazioni di risposta agli incidenti e utilizza strumenti con automazione per aumentare la velocità di rilevamento, indagine e ripristino.

Aree di interesse

Prima di progettare un carico di lavoro IDP, è necessario mettere in atto pratiche per soddisfare i requisiti di sicurezza. Questo post si concentra sul pilastro Sicurezza con quattro aree di interesse:

- Controllo Accessi – In un'applicazione IDP, il controllo degli accessi è la parte fondamentale per garantire la sicurezza delle informazioni. Non si tratta solo di garantire che solo gli utenti autorizzati possano accedere all'applicazione, ma anche di garantire che altri servizi possano accedere all'ambiente e interagire tra loro solo in modo adeguatamente sicuro.

- Protezione dei dati – Poiché la crittografia dei dati in transito è supportata per impostazione predefinita per tutti i servizi AI richiesti per IDP, la protezione dei dati in un'applicazione IDP si concentra maggiormente sulla crittografia dei dati inattivi e sulla gestione delle informazioni sensibili come le informazioni di identificazione personale (PII).

- Gestione chiavi e segreti – L'approccio di crittografia utilizzato per proteggere il flusso di lavoro IDP può includere chiavi diverse per crittografare i dati e autorizzare gli utenti su più servizi e sistemi correlati. L'applicazione di un sistema completo di gestione delle chiavi e dei segreti fornisce meccanismi durevoli e sicuri per proteggere ulteriormente l'applicazione e i dati IDP.

- Configurazione del carico di lavoro – La configurazione del carico di lavoro prevede più principi di progettazione, incluso l'utilizzo di servizi di monitoraggio e controllo per mantenere la tracciabilità delle transazioni e dei dati nel carico di lavoro IDP, l'impostazione di procedure di risposta agli incidenti e la separazione dei diversi carichi di lavoro IDP gli uni dagli altri.

Controllo Accessi

Nell'area di interesse del controllo degli accessi, considerare le seguenti raccomandazioni attuali:

- Utilizza gli endpoint VPC per stabilire una connessione privata con i servizi correlati all'IDP – Puoi utilizzare Amazon Textract, Amazon Comprehend e Servizio di archiviazione semplice Amazon (Amazon S3) tramite una rete instradabile a livello mondiale o mantieni il traffico di rete all'interno della rete AWS utilizzando endpoint VPC. Per seguire le attuali raccomandazioni di sicurezza, dovresti mantenere il traffico IDP all'interno dei tuoi VPC e stabilire una connessione privata tra il tuo VPC e Amazon Textract o Amazon Comprehend creando endpoint VPC di interfaccia. Puoi anche accedere ad Amazon S3 dal tuo VPC utilizzando gli endpoint VPC del gateway.

- Configurare un provider di identità centralizzato – Per autenticare utenti e sistemi nell'applicazione IDP, la configurazione di un provider di identità centralizzato semplifica la gestione dell'accesso a più applicazioni e servizi IDP. Ciò riduce la necessità di più set di credenziali e offre l'opportunità di integrarsi con i processi esistenti delle risorse umane (HR).

- Utilizza i ruoli IAM per controllare l'accesso e applicare l'accesso con privilegi minimi – Per gestire l'accesso degli utenti ai servizi IDP, è necessario creare ruoli IAM per l'accesso degli utenti ai servizi nell'applicazione IDP e collegare le policy e i tag appropriati per ottenere l'accesso con privilegi minimi. I ruoli dovrebbero quindi essere assegnati ai gruppi appropriati gestiti nel provider di identità. Puoi anche utilizzare i ruoli IAM per assegnare autorizzazioni di utilizzo del servizio, impiegando così credenziali effimere AWS Security Token Service (STS) per chiamare le API del servizio. Per le circostanze in cui i servizi AWS devono essere richiamati per scopi IDP da sistemi non in esecuzione su AWS, utilizzare Ruoli AWS IAM ovunque per ottenere credenziali di sicurezza temporanee in IAM per i carichi di lavoro in esecuzione all'esterno di AWS.

- Proteggi Amazon Textract e Amazon Comprehend nel tuo account dalla rappresentazione tra servizi – Un'applicazione IDP utilizza solitamente più servizi AWS, in modo tale che un servizio possa chiamare un altro servizio. Bisogna quindi evitare il cross-service”deputato confuso"scenari. Si consiglia di utilizzare il

aws:SourceArnedaws:SourceAccountchiavi di contesto della condizione globale nelle policy delle risorse per limitare le autorizzazioni con cui Amazon Textract o Amazon Comprehend fornisce un altro servizio alla risorsa.

Protezione dei dati

Di seguito sono riportate alcune raccomandazioni attuali da considerare per la protezione dei dati:

- Seguire le raccomandazioni attuali per proteggere i dati sensibili negli archivi dati – IDP solitamente coinvolge più archivi dati. I dati sensibili in questi archivi dati devono essere protetti. Le attuali raccomandazioni di sicurezza in quest'area riguardano la definizione dei controlli IAM, diversi modi per implementare controlli di rilevamento sui database, il rafforzamento della sicurezza dell'infrastruttura che circonda i dati tramite il controllo del flusso di rete e la protezione dei dati tramite crittografia e tokenizzazione.

- Crittografa i dati inattivi in Amazon Textract – Amazon Textract utilizza Transport Layer Security (TLS) ed endpoint VPC per crittografare i dati in transito. Il metodo di crittografia dei dati inattivi utilizzati da Amazon Textract è la crittografia lato server. Puoi scegliere tra le seguenti opzioni:

- Crittografia lato server con Amazon S3 (SSE-S3) – Quando utilizzi le chiavi gestite di Amazon S3, ogni oggetto viene crittografato con una chiave univoca. Come ulteriore salvaguardia, questo metodo crittografa la chiave stessa con una chiave primaria che ruota regolarmente.

- Crittografia lato server con AWS KMS (SSE-KMS) – Esistono autorizzazioni separate per l'uso di un file Servizio di gestione delle chiavi AWS (AWS KMS) che fornisce protezione contro l'accesso non autorizzato ai tuoi oggetti in Amazon S3. SSE-KMS fornisce inoltre un audit trail in CloudTrail che mostra quando è stata utilizzata la chiave KMS e da chi. Inoltre, puoi creare e gestire chiavi KMS univoche per te, il tuo servizio e la tua regione.

- Crittografa l'output dell'API asincrona Amazon Textract in un bucket S3 personalizzato – Quando avvii un lavoro asincrono Amazon Textract chiamando

StartDocumentTextDetectionorStartDocumentAnalysis, viene chiamato un parametro facoltativo nell'operazione APIOutputConfig. Questo parametro consente di specificare il bucket S3 per l'archiviazione dell'output. Un altro parametro di input opzionaleKMSKeyIdconsente di specificare la chiave gestita dal cliente (CMK) KMS da utilizzare per crittografare l'output. - Utilizza la crittografia AWS KMS in Amazon Comprehend – Amazon Comprehend collabora con AWS KMS per fornire crittografia avanzata per i tuoi dati. L'integrazione con AWS KMS ti consente di crittografare i dati nel volume di storage per

Start*edCreate*lavori e crittografa i risultati di output diStart*lavori utilizzando la tua chiave KMS.- Da utilizzare tramite il Console di gestione AWS, Amazon Comprehend crittografa i modelli personalizzati con la propria chiave KMS.

- Da utilizzare tramite il Interfaccia della riga di comando di AWS (AWS CLI), Amazon Comprehend può crittografare modelli personalizzati utilizzando la propria chiave KMS o una CMK fornita e consigliamo quest'ultima.

- Proteggi le PII nell'output IDP – Per i documenti che includono PII, è necessario proteggere anche qualsiasi PII nell'output IDP. Puoi proteggere le PII di output nel tuo archivio dati o oscurare le PII nell'output IDP.

- Se devi archiviare le PII nel tuo IDP a valle, esamina la definizione dei controlli IAM, l'implementazione di controlli protettivi e investigativi sui database, il rafforzamento della sicurezza dell'infrastruttura che circonda i tuoi dati tramite il controllo del flusso di rete e l'implementazione della protezione dei dati tramite crittografia e tokenizzazione.

- Se non è necessario archiviare le PII nel tuo IDP downstream, valuta la possibilità di oscurare le PII nell'output IDP. Puoi progettare a Fase di redazione delle PII utilizzando Amazon Comprehend nel flusso di lavoro IDP.

Gestione chiavi e segreti

Considera le seguenti raccomandazioni attuali per la gestione di chiavi e segreti:

- Utilizza AWS KMS per implementare una gestione sicura delle chiavi crittografiche – È necessario definire un approccio di crittografia che includa l'archiviazione, la rotazione e il controllo dell'accesso delle chiavi, che aiuti a fornire protezione ai tuoi contenuti. AWS KMS ti aiuta a gestire le chiavi di crittografia e si integra con molti servizi AWS. Fornisce uno spazio di archiviazione durevole, sicuro e ridondante per le chiavi KMS.

- Utilizza AWS Secrets Manager per implementare la gestione dei segreti – Un flusso di lavoro IDP può avere segreti come le credenziali del database in più servizi o fasi. Hai bisogno di uno strumento per archiviare, gestire, recuperare e potenzialmente ruotare questi segreti. AWS Secrets Manager ti aiuta a gestire, recuperare e ruotare le credenziali del database, le credenziali dell'applicazione e altri segreti durante il loro ciclo di vita. L'archiviazione delle credenziali in Secrets Manager aiuta a mitigare il rischio di possibile esfiltrazione di credenziali da parte di chiunque possa ispezionare il codice dell'applicazione.

Configurazione del carico di lavoro

Per configurare il carico di lavoro, seguire questi consigli attuali:

- Separa più carichi di lavoro IDP utilizzando diversi account AWS – Consigliamo di stabilire barriere comuni e isolamento tra ambienti (come produzione, sviluppo e test) e carichi di lavoro attraverso una strategia multi-account. AWS fornisce strumenti per gestisci i tuoi carichi di lavoro su larga scala attraverso una strategia multi-account per stabilire questo confine di isolamento. Quando disponi di più account AWS sotto gestione centrale, gli account devono essere organizzati in una gerarchia definita da raggruppamenti di unità organizzative (OU). I controlli di sicurezza possono quindi essere organizzati e applicati alle unità organizzative e agli account membri, stabilendo controlli preventivi coerenti sugli account membri dell'organizzazione.

- Registra le chiamate API Amazon Textract e Amazon Comprehend con CloudTrail – Amazon Textract e Amazon Comprehend sono integrati con CloudTrail. Le chiamate acquisite includono chiamate dalla console del servizio e chiamate dal tuo codice agli endpoint API dei servizi.

- Stabilire procedure di risposta agli incidenti – Anche con controlli completi, preventivi e investigativi, la tua organizzazione dovrebbe comunque disporre di processi in atto per rispondere e mitigare il potenziale impatto degli incidenti di sicurezza. Mettere in atto strumenti e controlli prima di un incidente di sicurezza, quindi praticare regolarmente la risposta agli incidenti attraverso simulazioni, ti aiuterà a verificare che il tuo ambiente sia in grado di supportare indagini e ripristini tempestivi.

Conclusione

In questo post abbiamo condiviso i principi di progettazione e le attuali raccomandazioni per il pilastro della sicurezza nella creazione di soluzioni IDP ben architettate.

Per i passaggi successivi, puoi leggere ulteriori informazioni su Framework ben progettato di AWS e fare riferimento al ns Linee guida per l'elaborazione intelligente dei documenti su AWS per progettare e realizzare la tua applicazione IDP. Rivolgiti anche al team del tuo account per una revisione ben progettata per il tuo carico di lavoro IDP. Se hai bisogno di ulteriore assistenza da parte di esperti, contatta il team del tuo account AWS per coinvolgere un IDP Specialist Solutions Architect.

AWS si impegna a considerare l'IDP Well-Architected Lens uno strumento vivente. Man mano che le soluzioni IDP e i relativi servizi AWS AI si evolvono, aggiorneremo di conseguenza l'obiettivo IDP Well-Architected.

Informazioni sugli autori

Sherry Ding è un architetto senior di soluzioni specializzato in intelligenza artificiale (AI) e machine learning (ML) presso Amazon Web Services (AWS). Ha una vasta esperienza nell'apprendimento automatico con un dottorato di ricerca in informatica. Lavora principalmente con clienti del settore pubblico su varie sfide aziendali legate all'intelligenza artificiale/ML, aiutandoli ad accelerare il loro percorso di apprendimento automatico sul cloud AWS. Quando non aiuta i clienti, le piacciono le attività all'aria aperta.

Sherry Ding è un architetto senior di soluzioni specializzato in intelligenza artificiale (AI) e machine learning (ML) presso Amazon Web Services (AWS). Ha una vasta esperienza nell'apprendimento automatico con un dottorato di ricerca in informatica. Lavora principalmente con clienti del settore pubblico su varie sfide aziendali legate all'intelligenza artificiale/ML, aiutandoli ad accelerare il loro percorso di apprendimento automatico sul cloud AWS. Quando non aiuta i clienti, le piacciono le attività all'aria aperta.

Brijesh Pati è un Enterprise Solutions Architect presso AWS. Il suo obiettivo principale è aiutare i clienti aziendali ad adottare le tecnologie cloud per i loro carichi di lavoro. Ha esperienza nello sviluppo di applicazioni e nell'architettura aziendale e ha lavorato con clienti di vari settori come sport, finanza, energia e servizi professionali. I suoi interessi includono architetture serverless e AI/ML.

Brijesh Pati è un Enterprise Solutions Architect presso AWS. Il suo obiettivo principale è aiutare i clienti aziendali ad adottare le tecnologie cloud per i loro carichi di lavoro. Ha esperienza nello sviluppo di applicazioni e nell'architettura aziendale e ha lavorato con clienti di vari settori come sport, finanza, energia e servizi professionali. I suoi interessi includono architetture serverless e AI/ML.

Rui Cardoso è un architetto di soluzioni partner presso Amazon Web Services (AWS). Si sta concentrando su AI/ML e IoT. Lavora con i partner AWS e li supporta nello sviluppo di soluzioni in AWS. Quando non lavora, gli piace andare in bicicletta, fare escursioni e imparare cose nuove.

Rui Cardoso è un architetto di soluzioni partner presso Amazon Web Services (AWS). Si sta concentrando su AI/ML e IoT. Lavora con i partner AWS e li supporta nello sviluppo di soluzioni in AWS. Quando non lavora, gli piace andare in bicicletta, fare escursioni e imparare cose nuove.

Mia Chang è un ML Specialist Solutions Architect per Amazon Web Services. Lavora con clienti nell'area EMEA e condivide le best practice per l'esecuzione di carichi di lavoro AI/ML sul cloud con il suo background in matematica applicata, informatica e AI/ML. Si concentra su carichi di lavoro specifici della PNL e condivide la sua esperienza come relatrice di conferenze e autrice di libri. Nel tempo libero le piacciono le escursioni, i giochi da tavolo e la preparazione del caffè.

Mia Chang è un ML Specialist Solutions Architect per Amazon Web Services. Lavora con clienti nell'area EMEA e condivide le best practice per l'esecuzione di carichi di lavoro AI/ML sul cloud con il suo background in matematica applicata, informatica e AI/ML. Si concentra su carichi di lavoro specifici della PNL e condivide la sua esperienza come relatrice di conferenze e autrice di libri. Nel tempo libero le piacciono le escursioni, i giochi da tavolo e la preparazione del caffè.

Suyin Wang è un AI/ML Specialist Solutions Architect presso AWS. Ha un background formativo interdisciplinare in machine learning, servizi di informazione finanziaria ed economia, oltre ad anni di esperienza nella creazione di applicazioni di data science e machine learning che hanno risolto problemi aziendali reali. Le piace aiutare i clienti a identificare le giuste domande aziendali e a creare le giuste soluzioni AI/ML. Nel tempo libero ama cantare e cucinare.

Suyin Wang è un AI/ML Specialist Solutions Architect presso AWS. Ha un background formativo interdisciplinare in machine learning, servizi di informazione finanziaria ed economia, oltre ad anni di esperienza nella creazione di applicazioni di data science e machine learning che hanno risolto problemi aziendali reali. Le piace aiutare i clienti a identificare le giuste domande aziendali e a creare le giuste soluzioni AI/ML. Nel tempo libero ama cantare e cucinare.

Tim Condel è un architetto senior di soluzioni specializzato in intelligenza artificiale (AI) e machine learning (ML) presso Amazon Web Services (AWS). Il suo focus è l'elaborazione del linguaggio naturale e la visione artificiale. A Tim piace prendere le idee dei clienti e trasformarle in soluzioni scalabili.

Tim Condel è un architetto senior di soluzioni specializzato in intelligenza artificiale (AI) e machine learning (ML) presso Amazon Web Services (AWS). Il suo focus è l'elaborazione del linguaggio naturale e la visione artificiale. A Tim piace prendere le idee dei clienti e trasformarle in soluzioni scalabili.

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- Platone Salute. Intelligence sulle biotecnologie e sulle sperimentazioni cliniche. Accedi qui.

- Fonte: https://aws.amazon.com/blogs/machine-learning/build-well-architected-idp-solutions-with-a-custom-lens-part-2-security/

- :ha

- :È

- :non

- :Dove

- $ SU

- 100

- 120

- 150

- 7

- a

- capacità

- capace

- WRI

- accelerare

- accesso

- realizzare

- di conseguenza

- Il mio account

- conti

- Raggiungere

- operanti in

- Action

- azioni

- attività

- aggiuntivo

- Inoltre

- adottare

- Vantaggio

- contro

- avanti

- AI

- Servizi di intelligenza artificiale

- AI / ML

- puntare

- Mettere in guardia

- allineare

- Tutti

- consente

- lungo

- anche

- Amazon

- Amazon Comprehend

- Testo Amazon

- Amazon Web Services

- Amazon Web Services (AWS)

- an

- ed

- Un altro

- in qualsiasi

- chiunque

- api

- API

- Applicazioni

- Sviluppo di applicazioni

- applicazioni

- applicato

- AMMISSIONE

- approccio

- opportuno

- architettonico

- architettura

- SONO

- RISERVATA

- aree

- artificiale

- intelligenza artificiale

- Intelligenza artificiale (AI)

- AS

- Attività

- addetto

- At

- allegare

- attenzione

- revisione

- revisione

- autore

- autorizzazione

- autorizzare

- autorizzato

- Automatizzata

- automaticamente

- Automazione

- AWS

- Cliente AWS

- sfondo

- BE

- perché

- vantaggi

- MIGLIORE

- best practice

- fra

- tavola

- Giochi da tavolo

- libro

- confine

- costruire

- Costruzione

- affari

- ma

- by

- chiamata

- detto

- chiamata

- Bandi

- Materiale

- catturato

- Custodie

- centrale

- centralizzata

- sfide

- Modifiche

- carattere

- riconoscimento del personaggio

- Scegli

- condizioni

- classificare

- Cloud

- codice

- Caffè

- collezione

- combina

- impegnata

- Uncommon

- comprendere

- globale

- computer

- Informatica

- Visione computerizzata

- condizione

- Convegno

- Configurazione

- veloce

- Prendere in considerazione

- coerente

- consolle

- contatti

- contenuto

- contesto

- di controllo

- controlli

- costo effettivo

- creare

- Creazione

- CREDENZIALI

- Credenziali

- crittografico

- Corrente

- costume

- cliente

- Clienti

- dati

- protezione dati

- scienza dei dati

- Banca Dati

- banche dati

- trattare

- decisioni

- Predefinito

- definire

- definito

- definizione

- Laurea

- Design

- Principi di progettazione

- progettazione

- rivelazione

- in via di sviluppo

- Mercato

- diverso

- dirette

- Accesso diretto

- do

- documento

- documenti

- Dont

- ogni

- più facile

- Economia

- Istruzione

- efficiente

- o

- elementi

- eliminato

- impiegando

- impiega

- Abilita

- comprende

- crittografato

- crittografia

- energia

- imporre

- impegnarsi

- migliorata

- garantire

- assicurando

- Impresa

- entità

- Ambiente

- ambienti

- errore

- stabilire

- stabilire

- Anche

- evolvere

- esaminare

- esempio

- esfiltrazione

- esistente

- aspettativa

- esperienza

- esperto

- estensivo

- Conclamata Esperienza

- estratto

- campo

- finanziare

- finanziario

- informazioni finanziarie

- flusso

- Focus

- si concentra

- messa a fuoco

- seguire

- i seguenti

- Nel

- quattro

- Contesto

- Gratis

- da

- completamente

- ulteriormente

- Giochi

- porta

- dato

- dà

- globali

- Gruppo

- guida

- Maniglie

- Avere

- avendo

- he

- Aiuto

- aiutare

- aiuta

- suo

- gerarchia

- il suo

- hr

- HTML

- http

- HTTPS

- umano

- Risorse umane

- idee

- identificare

- Identità

- gestione dell'identità

- if

- Impact

- realizzare

- implementazione

- Implementazione

- competenze

- miglioramento

- in

- incidente

- risposta agli incidenti

- includere

- inclusi

- Compreso

- Aumento

- industrie

- informazioni

- informazioni di sicurezza

- Infrastruttura

- ingresso

- integrare

- integrato

- Integra

- integrazione

- Intelligence

- Intelligente

- Elaborazione intelligente dei documenti

- interagire

- interazione

- interessi

- Interfaccia

- ai miglioramenti

- Introduzione

- indagare

- indagine

- coinvolgere

- coinvolgendo

- IoT

- da solo

- IT

- SUO

- stessa

- Lavoro

- Offerte di lavoro

- viaggio

- jpg

- mantenere

- Le

- Tasti

- Lingua

- maggiormente

- Latenza

- strato

- IMPARARE

- apprendimento

- meno

- livelli

- cicli vitali

- LIMITE

- linea

- vita

- ceppo

- a lungo termine

- Guarda

- ama

- Basso

- macchina

- machine learning

- principalmente

- mantenere

- make

- FA

- gestire

- gestito

- gestione

- direttore

- gestione

- modo

- Manuale

- molti

- matematica

- Maggio..

- meccanismi di

- Soddisfare

- membro

- metodo

- metrico

- maltrattamento

- Ridurre la perdita dienergia con una

- ML

- modelli

- Monitorare

- monitoraggio

- Scopri di più

- multiplo

- Naturale

- Elaborazione del linguaggio naturale

- necessaria

- Bisogno

- esigenze

- Rete

- traffico di rete

- New

- GENERAZIONE

- nlp

- numero

- oggetto

- oggetti

- ottenere

- OCR

- of

- on

- ONE

- esclusivamente

- operativo

- operativa

- Opportunità

- riconoscimento ottico dei caratteri

- Opzioni

- or

- organizzazione

- organizzativa

- Organizzato

- OS

- Altro

- nostro

- su

- Risultato

- produzione

- uscite

- al di fuori

- proprio

- parametro

- parte

- partner

- partner

- Paga le

- Persone

- permessi

- Personalmente

- phd

- Frasi

- Fisico

- Pilastro

- posto

- piano

- Platone

- Platone Data Intelligence

- PlatoneDati

- per favore

- Termini e Condizioni

- politica

- possibile

- Post

- potenziale

- potenzialmente

- pratiche

- Preparare

- prevenire

- primario

- principio

- principi

- un bagno

- privilegio

- problemi

- procedure

- i processi

- lavorazione

- Prodotto

- Produzione

- professionale

- progetto

- protegge

- protetta

- protezione

- protettivo

- fornire

- purché

- fornitore

- fornisce

- la percezione

- fini

- metti

- Mettendo

- Domande

- rapidamente

- piuttosto

- raggiungere

- Leggi

- Lettura

- mondo reale

- riconoscimento

- raccomandare

- raccomandazioni

- recupero

- riduce

- riferimento

- regione

- regolarmente

- relazionato

- affidabile

- fiducia

- richiedere

- necessario

- Requisiti

- elasticità

- risolvere

- risorsa

- Risorse

- Rispondere

- risposta

- REST

- Risultati

- recensioni

- destra

- Rischio

- rischi

- ruoli

- di routine

- Correre

- running

- scalabile

- Scala

- Scenari

- Scienze

- Segreto

- segreti

- settore

- sicuro

- assicurato

- in modo sicuro

- Protegge

- fissaggio

- problemi di

- token di sicurezza

- vedere

- anziano

- delicata

- Sensibilità

- separato

- separazione

- Serie

- serverless

- servizio

- Servizi

- Set

- regolazione

- condiviso

- azioni

- lei

- dovrebbero

- Spettacoli

- Un'espansione

- soluzione

- Soluzioni

- alcuni

- Speaker

- specialista

- specifico

- velocità

- Sports

- tappe

- inizia a

- Di partenza

- statico

- step

- Passi

- Ancora

- conservazione

- Tornare al suo account

- negozi

- memorizzare

- Strategia

- Rafforza

- potenziamento

- forte

- tale

- supporto

- supportato

- Circostante

- sostenibile

- sistema

- SISTEMI DI TRATTAMENTO

- attrezzatura

- Fai

- presa

- task

- team

- Tecnologie

- modelli

- temporaneo

- test

- di

- che

- Il

- loro

- Li

- poi

- Là.

- in tal modo

- perciò

- Strumenti Bowman per analizzare le seguenti finiture:

- cose

- questo

- Attraverso

- per tutto

- Tim

- tempo

- tempestivo

- a

- token

- tokenizzazione

- strumenti

- Tracciabilità

- traffico

- sentiero

- Le transazioni

- transito

- trasporto

- Svolta

- non autorizzato

- per

- capire

- unico

- unità

- Aggiornanento

- Impiego

- uso

- utilizzato

- Utente

- utenti

- usa

- utilizzando

- generalmente

- convalida

- vario

- verificare

- via

- visione

- volume

- Prima

- modi

- we

- sito web

- servizi web

- quando

- quale

- while

- OMS

- volere

- con

- entro

- lavorato

- flusso di lavoro

- lavoro

- lavori

- anni

- Tu

- Trasferimento da aeroporto a Sharm

- zefiro