Quasi ogni applicazione presenta almeno una vulnerabilità o un’errata configurazione che influisce sulla sicurezza e un quarto dei test applicativi ha rilevato una vulnerabilità molto o criticamente grave, come mostra un nuovo studio.

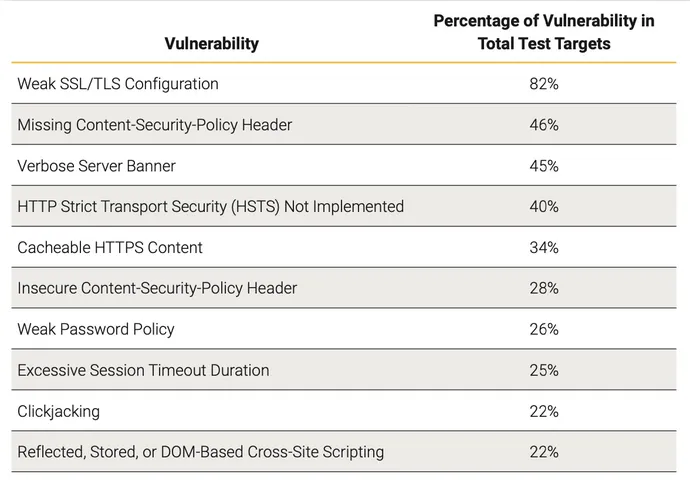

Secondo i risultati del nuovo rapporto Software Vulnerabilities Snapshot 2022 del conglomerato di strumenti software e hardware Synopsys, la debole configurazione SSL e TLS, l'intestazione CSP (Content Security Policy) mancante e la fuga di informazioni attraverso i banner dei server sono in cima alla lista dei problemi software con implicazioni sulla sicurezza. . Sebbene molte delle configurazioni errate e delle vulnerabilità siano considerate di gravità media o inferiore, almeno il 25% sono classificate come altamente o criticamente gravi.

I problemi di configurazione vengono spesso inseriti in un ambito meno grave, ma sia i problemi di configurazione che quelli di codifica sono ugualmente rischiosi, afferma Ray Kelly, membro del Software Integrity Group di Synopsys.

"Ciò sottolinea semplicemente che, sebbene le organizzazioni stiano facendo un buon lavoro eseguendo scansioni statiche per ridurre il numero di vulnerabilità di codifica, non stanno prendendo in considerazione la configurazione, poiché potrebbe essere più difficile", afferma. "Sfortunatamente, le scansioni SAST (static application security testing) non possono eseguire controlli di configurazione poiché [non hanno] alcuna conoscenza dell'ambiente di produzione in cui verrà distribuito il codice."

I dati sostengono i vantaggi derivanti dall’utilizzo di più strumenti per analizzare le vulnerabilità e le configurazioni errate del software.

I test di penetrazione, ad esempio, hanno rilevato il 77% dei problemi di configurazione SSL/TLS deboli, mentre i test di sicurezza delle applicazioni dinamiche (DAST) hanno rilevato il problema nell’81% dei test. Entrambe le tecnologie, oltre ai test di sicurezza delle applicazioni mobili (MAST), hanno portato alla scoperta del problema nell'82% dei test, secondo il rapporto Synopsys.

Altre società di sicurezza delle applicazioni hanno documentato risultati simili. Negli ultimi dieci anni, ad esempio, sono state scansionate tre volte più applicazioni e ciascuna di esse è stata scansionata 20 volte più frequentemente, Veracode dichiarato nel suo rapporto “State of Software Security” di febbraio. Sebbene il rapporto abbia rilevato che il 77% delle librerie di terze parti non aveva ancora eliminato una vulnerabilità divulgata tre mesi dopo la segnalazione del problema, il codice patchato veniva applicato tre volte più velocemente.

Le aziende di software che utilizzano contemporaneamente la scansione dinamica e statica hanno risolto la metà dei difetti in 24 giorni più velocemente, ha affermato Veracode.

“I test e l’integrazione continui, che includono la scansione di sicurezza nelle pipeline, stanno diventando la norma”, affermò l’azienda in un post sul blog in quel momento.

Non solo SAST, non solo DAST

Synopsys ha rilasciato dati da una varietà di test diversi, ciascuno dei quali aveva trasgressori simili. Configurazioni deboli della tecnologia di crittografia, vale a dire Secure Sockets Layer (SSL) e Transport Layer Security (TLS), sono in cima alle classifiche per i test di sicurezza delle applicazioni statiche, dinamiche e mobili, ad esempio.

Tuttavia, le questioni cominciano a divergere più in basso nelle liste. I test di penetrazione hanno identificato politiche di password deboli in un quarto delle applicazioni e scripting cross-site nel 22%, mentre DAST ha identificato applicazioni prive di timeout di sessione adeguati nel 38% dei test e quelle vulnerabili al clickjacking nel 30% dei test.

I test statici e dinamici e l'analisi della composizione del software (SCA) presentano tutti vantaggi e dovrebbero essere utilizzati insieme per avere la massima possibilità di rilevare potenziali errori di configurazione e vulnerabilità, afferma Kelly di Synopsys.

“Detto questo, un approccio olistico richiede tempo, risorse e denaro, quindi potrebbe non essere fattibile per molte organizzazioni”, afferma. “Prendersi il tempo per progettare la sicurezza nel processo può anche aiutare a individuare ed eliminare quante più vulnerabilità possibili, qualunque sia il loro tipo, lungo il percorso, in modo che la sicurezza sia proattiva e il rischio sia ridotto”.

Nel complesso l'azienda ha raccolto dati da quasi 4,400 test su oltre 2,700 programmi. Il cross-site scripting è stata la principale vulnerabilità ad alto rischio, rappresentando il 22% delle vulnerabilità scoperte, mentre l'SQL injection è stata la categoria di vulnerabilità più critica, rappresentando il 4%.

Pericoli nella catena di fornitura del software

Con software open source comprendente quasi l'80% delle basi di codice, non sorprende che l'81% dei codebase presenti almeno una vulnerabilità e un altro 85% abbia un componente open source obsoleto di quattro anni.

Tuttavia, Synopsys ha scoperto che, nonostante queste preoccupazioni, le vulnerabilità nella sicurezza della catena di fornitura e nei componenti software open source rappresentavano solo circa un quarto dei problemi. La categoria Vulnerabile delle librerie di terze parti in uso dei punti deboli della sicurezza è stata scoperta nel 21% dei test di penetrazione e nel 27% dei test di analisi statica, afferma il rapporto.

Parte del motivo per cui le vulnerabilità dei componenti software sono inferiori alle attese potrebbe essere dovuta al fatto che l'analisi della composizione del software (SCA) è diventata più ampiamente utilizzata, afferma Kelly.

"Questi tipi di problemi possono essere riscontrati nelle prime fasi del ciclo di vita dello sviluppo del software (SDLC), come le fasi di sviluppo e DevOps, il che riduce il numero di quelli che entrano in produzione", afferma.

- blockchain

- portafogli di criptovaluta

- cryptoexchange

- sicurezza informatica

- i criminali informatici

- Cybersecurity

- Lettura oscura

- Dipartimento di Sicurezza Nazionale

- portafogli digitali

- firewall

- Kaspersky

- il malware

- Mcafee

- NextBLOC

- Platone

- platone ai

- Platone Data Intelligence

- Gioco di Platone

- PlatoneDati

- gioco di plato

- VPN

- sicurezza del sito Web