È possibile accedere a Amazon Sage Maker Studio quaderni dal Amazon Sage Maker console tramite Gestione dell'identità e dell'accesso di AWS (IAM) federazione autenticata dal tuo provider di identità (IdP), come Okta. Quando un utente di Studio apre il collegamento al notebook, Studio convalida la policy IAM dell'utente federato per autorizzare l'accesso e genera e risolve l'URL prefirmato per l'utente. Poiché la console SageMaker viene eseguita su un dominio Internet, questo URL prefirmato generato è visibile nella sessione del browser. Ciò rappresenta un vettore di minaccia indesiderato per l'esfiltrazione e l'accesso ai dati dei clienti quando non vengono applicati controlli di accesso adeguati.

Studio supporta alcuni metodi per applicare i controlli di accesso contro l'esfiltrazione di dati di URL preimpostati:

- Convalida IP client utilizzando la condizione della policy IAM

aws:sourceIp - Convalida VPC client utilizzando la condizione IAM

aws:sourceVpc - Convalida dell'endpoint VPC client utilizzando la condizione della policy IAM

aws:sourceVpce

Quando accedi ai notebook Studio dalla console SageMaker, l'unica opzione disponibile è utilizzare la convalida dell'IP client con la condizione della policy IAM aws:sourceIp. Tuttavia, puoi utilizzare prodotti di routing del traffico del browser come Zscaler per garantire scalabilità e conformità per l'accesso a Internet della tua forza lavoro. Questi prodotti di instradamento del traffico generano il proprio IP sorgente, il cui intervallo IP non è controllato dal cliente aziendale. Ciò rende impossibile per questi clienti aziendali l'utilizzo di aws:sourceIp condizione.

Per utilizzare la convalida dell'endpoint VPC client utilizzando la condizione della policy IAM aws:sourceVpce, la creazione di un URL prefirmato deve avere origine nello stesso VPC del cliente in cui è distribuito Studio e la risoluzione dell'URL prefirmato deve avvenire tramite un endpoint VPC di Studio sul VPC del cliente. Questa risoluzione dell'URL prefirmato durante il tempo di accesso per gli utenti della rete aziendale può essere eseguita utilizzando le regole di inoltro DNS (sia in Zscaler che nel DNS aziendale) e quindi nell'endpoint VPC del cliente utilizzando un Amazon percorso 53 risolutore in entrata.

In questa parte, discutiamo l'architettura generale per la protezione dell'URL prefirmato di Studio e dimostreremo come configurare l'infrastruttura di base per creare e avviare un URL prefirmato di Studio tramite l'endpoint VPC su una rete privata senza attraversare Internet. Questo funge da livello fondamentale per impedire l'esfiltrazione di dati da parte di malintenzionati esterni che ottengono l'accesso all'URL prefirmato di Studio e l'accesso di utenti aziendali non autorizzati o contraffatti all'interno di un ambiente aziendale.

Panoramica della soluzione

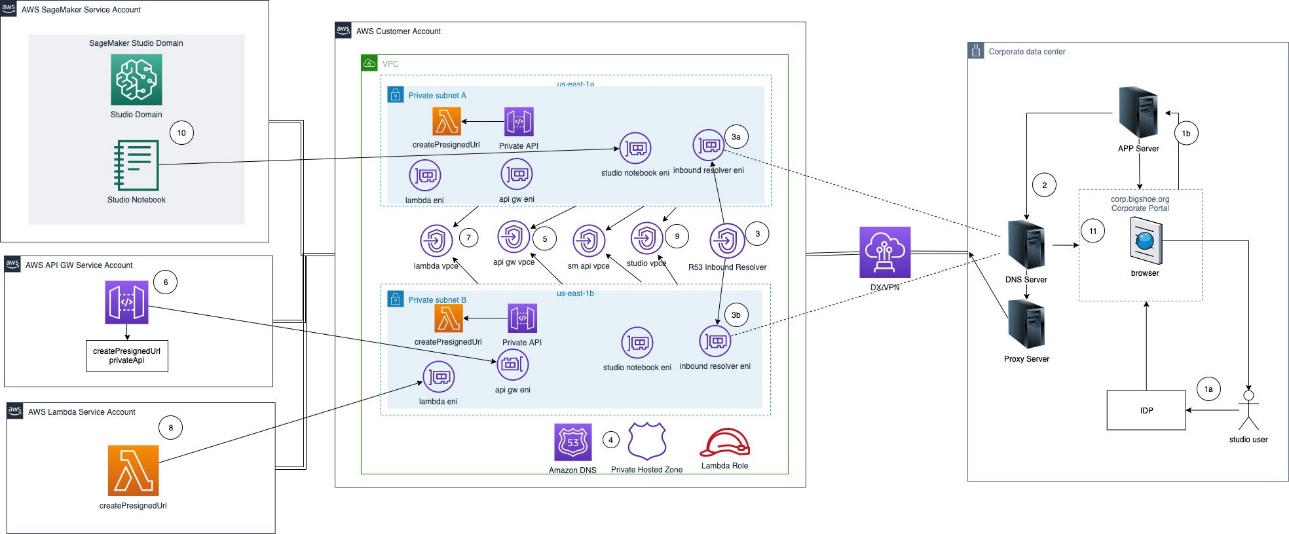

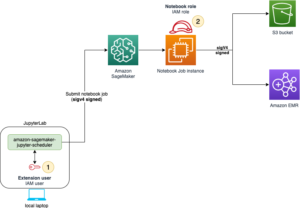

Il diagramma seguente illustra l'architettura della soluzione generale.

Il processo include i seguenti passaggi:

- Un utente aziendale si autentica tramite il proprio IdP, si connette al portale aziendale e apre il collegamento Studio dal portale aziendale.

- L'applicazione del portale aziendale effettua una chiamata API privata utilizzando un endpoint VPC di API Gateway per creare un URL prefirmato.

- La chiamata "creare URL presigned" dell'endpoint VPC di API Gateway viene inoltrata al resolver in entrata di Route 53 sul VPC del cliente come configurato nel DNS aziendale.

- Il resolver DNS VPC lo risolve nell'IP dell'endpoint VPC di API Gateway. Facoltativamente, cerca un record della zona ospitata privata, se esiste.

- L'endpoint VPC di API Gateway instrada la richiesta tramite la rete privata Amazon all'"API di creazione dell'URL prefirmata" in esecuzione nell'account di servizio di API Gateway.

- API Gateway richiama il

create-pre-signedURLprivate API e inoltra la richiesta alcreate-pre-signedURLAWS Lambda funzione. - I

create-pre-signedURLLa chiamata Lambda viene richiamata tramite l'endpoint Lambda VPC. - I

create-pre-signedURLla funzione viene eseguita nell'account di servizio, recupera il contesto utente autenticato (ID utente, regione e così via), cerca una tabella di mappatura per identificare il dominio SageMaker e l'identificatore del profilo utente, effettua unsagemaker createpre-signedDomainURLChiamata API e genera un URL preimpostato. Il ruolo del servizio Lambda ha le condizioni dell'endpoint VPC di origine definite per l'API SageMaker e Studio. - L'URL prefirmato generato viene risolto sull'endpoint VPC di Studio.

- Studio convalida l'accesso all'URL prefirmato tramite l'endpoint VPC del cliente definito nella policy e restituisce il risultato.

- Il notebook Studio viene restituito alla sessione del browser dell'utente sulla rete aziendale senza attraversare Internet.

Le sezioni seguenti illustrano come implementare questa architettura per risolvere gli URL prefirmati di Studio da una rete aziendale utilizzando gli endpoint VPC. Dimostriamo un'implementazione completa mostrando i seguenti passaggi:

- Impostare l'architettura di base.

- Configura il server dell'app aziendale per accedere a un URL prefirmato da SageMaker tramite un endpoint VPC.

- Configura e avvia Studio dalla rete aziendale.

Impostare l'architettura di base

Nella posta Accedi a un notebook Amazon SageMaker Studio da una rete aziendale, abbiamo dimostrato come risolvere un nome di dominio URL prefirmato per un notebook Studio da una rete aziendale senza attraversare Internet. Puoi seguire le istruzioni in quel post per impostare l'architettura di base, quindi tornare a questo post e procedere al passaggio successivo.

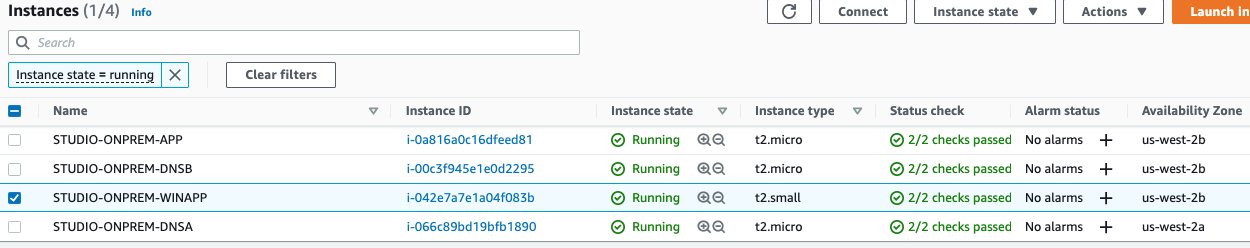

Configura il server dell'app aziendale per accedere a un URL prefirmato da SageMaker tramite un endpoint VPC

Per consentire l'accesso a Studio dal browser Internet, abbiamo configurato un server app locale su Windows Server nella sottorete pubblica VPC locale. Tuttavia, le query DNS per l'accesso a Studio vengono instradate attraverso la rete aziendale (privata). Completa i seguenti passaggi per configurare l'instradamento del traffico di Studio attraverso la rete aziendale:

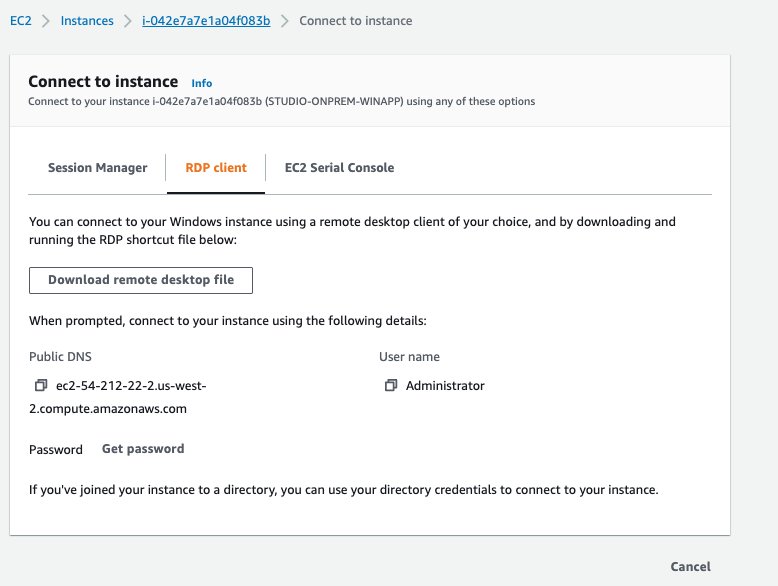

- Connettiti al tuo app server Windows in locale.

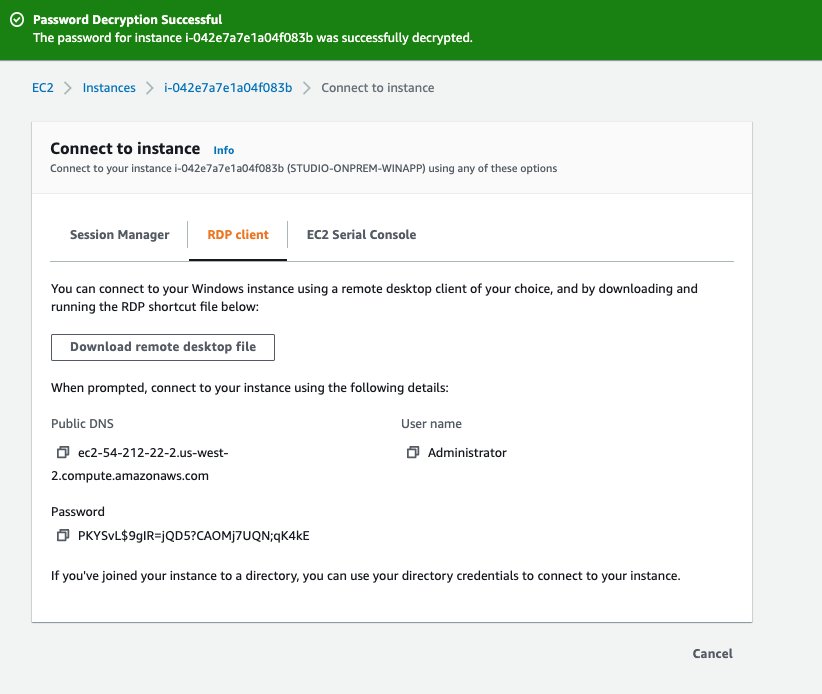

- Scegli Ottenere la password quindi sfoglia e carica la tua chiave privata per decifrare la tua password.

- Usa un client RDP e connettiti a Windows Server usando le tue credenziali.

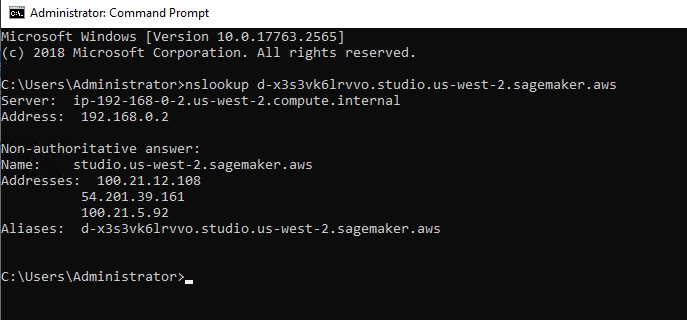

La risoluzione di Studio DNS dal prompt dei comandi di Windows Server comporta l'utilizzo di server DNS pubblici, come mostrato nella schermata seguente.

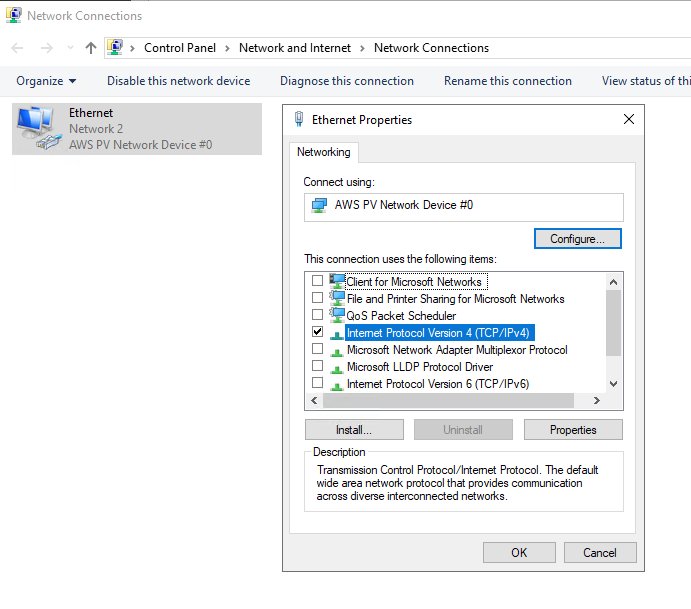

Ora aggiorniamo Windows Server per utilizzare il server DNS locale che abbiamo configurato in precedenza. - Spostarsi Pannello di controllo, Rete e Internete scegli Connessioni di rete.

- Fare clic con Ethernet e scegliere il Properties scheda.

- Aggiorna Windows Server per usare il server DNS locale.

- Ora aggiorni il tuo server DNS preferito con l'IP del tuo server DNS.

- Spostarsi VPC ed Tabelle dei percorsi e scegli il tuo STUDIO-ONPREM-PUBBLICO-RT tabella dei percorsi.

- Aggiungi una route a 10.16.0.0/16 con la destinazione come connessione di peering creata durante la configurazione dell'architettura di base.

Configura e avvia Studio dalla tua rete aziendale

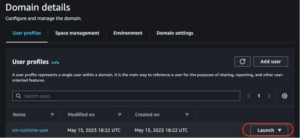

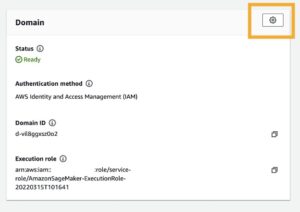

Per configurare e avviare Studio, completare i seguenti passaggi:

- Scarica Chrome e avvia il browser su questa istanza di Windows.

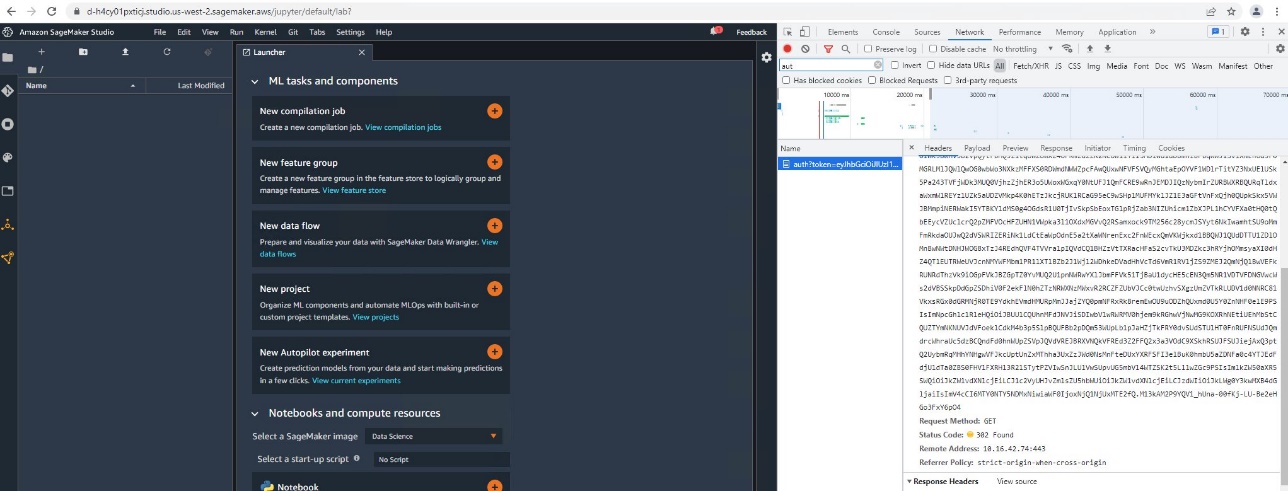

Potrebbe essere necessario disattivare la configurazione di sicurezza avanzata di Internet Explorer per consentire il download di file e quindi abilita download di file. - Nel browser Chrome del tuo dispositivo locale, accedi alla console SageMaker e apri gli strumenti per sviluppatori di Chrome Network NetPoulSafe scheda.

- Avvia l'app Studio e osserva il Network NetPoulSafe scheda per il

authtokenvalore del parametro, che include l'URL prefirmato generato insieme all'indirizzo del server remoto a cui viene instradato l'URL per la risoluzione. In questo esempio, l'indirizzo remoto 100.21.12.108 è uno degli indirizzi del server DNS pubblico per risolvere il dominio DNS di SageMakername d-h4cy01pxticj.studio.us-west-2.sagemaker.aws.

- Ripetere questi passaggi dal Cloud di calcolo elastico di Amazon (Amazon EC2) Istanza Windows configurata come parte dell'architettura di base.

Possiamo osservare che l'indirizzo remoto non è l'IP DNS pubblico, ma è l'endpoint VPC di Studio 10.16.42.74.

Conclusione

In questo post, abbiamo dimostrato come risolvere un URL prefirmato da Studio da una rete aziendale utilizzando endpoint VPC privati Amazon senza esporre la risoluzione URL prefirmata a Internet. Ciò protegge ulteriormente la posizione di sicurezza aziendale per l'accesso a Studio da una rete aziendale per la creazione di carichi di lavoro di apprendimento automatico altamente sicuri su SageMaker. In parte 2 di questa serie, estendiamo ulteriormente questa soluzione per dimostrare come creare un'API privata per l'accesso a Studio con aws:sourceVPCE Convalida della policy IAM e autenticazione del token. Prova questa soluzione e lascia il tuo feedback nei commenti!

Informazioni sugli autori

Ram Vital è un architetto di soluzioni di machine learning presso AWS. Ha oltre 20 anni di esperienza nell'architettura e nella costruzione di applicazioni distribuite, ibride e cloud. È appassionato di creazione di soluzioni AI/ML e Big Data sicure e scalabili per aiutare i clienti aziendali con il loro percorso di adozione e ottimizzazione del cloud per migliorare i loro risultati di business. Nel tempo libero ama il tennis e la fotografia.

Ram Vital è un architetto di soluzioni di machine learning presso AWS. Ha oltre 20 anni di esperienza nell'architettura e nella costruzione di applicazioni distribuite, ibride e cloud. È appassionato di creazione di soluzioni AI/ML e Big Data sicure e scalabili per aiutare i clienti aziendali con il loro percorso di adozione e ottimizzazione del cloud per migliorare i loro risultati di business. Nel tempo libero ama il tennis e la fotografia.

Neelam Koshiya è un architetto di soluzioni aziendali presso AWS. Il suo obiettivo attuale è aiutare i clienti aziendali nel loro percorso di adozione del cloud per ottenere risultati aziendali strategici. Nel tempo libero le piace leggere e stare all'aria aperta.

Neelam Koshiya è un architetto di soluzioni aziendali presso AWS. Il suo obiettivo attuale è aiutare i clienti aziendali nel loro percorso di adozione del cloud per ottenere risultati aziendali strategici. Nel tempo libero le piace leggere e stare all'aria aperta.

- Coinsmart. Il miglior scambio di bitcoin e criptovalute d'Europa.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. ACCESSO LIBERO.

- Criptofalco. Radar Altcoin. Prova gratuita.

- Fonte: https://aws.amazon.com/blogs/machine-learning/secure-amazon-sagemaker-studio-presigned-urls-part-1-foundational-infrastructure/

- "

- 10

- 100

- a

- Chi siamo

- accesso

- Accedendo

- Il mio account

- indirizzo

- indirizzi

- Adozione

- contro

- Amazon

- api

- App

- Applicazioni

- applicazioni

- architettura

- autenticato

- autentica

- Autenticazione

- disponibile

- AWS

- perché

- essendo

- Big Data

- sistema

- del browser

- costruire

- Costruzione

- affari

- chiamata

- Scegli

- Chrome

- browser Chrome

- Cloud

- completamento di una

- conformità

- Calcolare

- condizione

- condizioni

- Connettiti

- veloce

- consolle

- controlli

- Aziende

- creare

- creato

- creazione

- Credenziali

- Corrente

- cliente

- Clienti

- dati

- dimostrare

- dimostrato

- schierato

- Costruttori

- dispositivo

- discutere

- distribuito

- dns

- dominio

- Domain Name

- download

- durante

- enable

- endpoint

- Impresa

- sicurezza aziendale

- Ambiente

- esempio

- esperienza

- estendere

- feedback

- Focus

- seguire

- i seguenti

- da

- function

- ulteriormente

- guadagnando

- porta

- generare

- generato

- accadere

- Aiuto

- vivamente

- ospitato

- Come

- Tutorial

- Tuttavia

- HTTPS

- IBRIDO

- identificare

- Identità

- realizzare

- implementazione

- impossibile

- competenze

- inclusi

- Infrastruttura

- esempio

- Internet

- IP

- IT

- viaggio

- Le

- lanciare

- strato

- apprendimento

- Lasciare

- LINK

- locale

- macchina

- machine learning

- FA

- mappatura

- metodi

- Microsoft

- Navigare

- esigenze

- Rete

- GENERAZIONE

- taccuino

- aprire

- apre

- ottimizzazione

- Opzione

- all'aperto

- proprio

- parte

- appassionato

- Password

- fotografia

- politica

- Portale

- preferito

- regali

- prevenzione

- un bagno

- chiave privata

- processi

- Prodotti

- Profilo

- fornitore

- la percezione

- RAM

- gamma

- Lettura

- record

- regione

- a distanza

- richiesta

- Risultati

- ritorno

- problemi

- Ruolo

- strada

- norme

- running

- stesso

- scalabile

- Scala

- sicuro

- problemi di

- Serie

- servizio

- set

- flessibile.

- mostrato

- So

- solido

- soluzione

- Soluzioni

- Strategico

- affari strategici

- studio

- supporti

- Target

- I

- L’ORIGINE

- Attraverso

- tempo

- token

- strumenti

- traffico

- Aggiornanento

- uso

- utenti

- convalida

- APPREZZIAMO

- visibile

- finestre

- entro

- senza

- Forza lavoro

- anni

- Trasferimento da aeroporto a Sharm