Sicurezza del validatore: il primo passo per sfruttare il PoS

Il decentramento è il cuore delle blockchain PoS. Il decentramento della sicurezza, del consenso, dell'archiviazione dei registri e della convalida delle transazioni è ciò che garantisce la sicurezza della rete e della blockchain.

Una blockchain è sicura quanto il suo meccanismo di creazione dei blocchi.

Proof of Stake è un meccanismo in cui i titolari di token nella catena scommettono le loro partecipazioni per guadagnare la capacità di prendere decisioni sulla blockchain. Convalida è il nome di questo processo di decisione sulla blockchain. Un validatore essenzialmente verifica le transazioni e in alcuni casi vota anche le decisioni di governance della blockchain. Quindi, una blockchain PoS fa affidamento sui suoi validatori per la convalida e la creazione di nuovi blocchi, nonché la sicurezza operativa per mantenere la blockchain.

Un validatore è un nodo che ha messo in gioco abbastanza partecipazioni per guadagnare i diritti di convalida, le risorse possono essere di proprietà esclusivamente del nodo o prestate da altri nodi che non convalidano direttamente. Un validatore compromesso rappresenta un rischio per i propri asset, per gli asset delegati e anche per la rete. Pertanto, garantire la sicurezza del validatore è di primaria importanza.

Selezione Blockchain appropriata

Lo staking è davvero redditizio. È un prerequisito per comprendere ciò che è in linea con i punti di forza del validatore per sfruttare al meglio l'opportunità. La valutazione di una blockchain adatta comporta un'analisi sfaccettata.

Opportunità di contributo

Sfrutta i tuoi punti di forza

Cerca blockchain che supportano i tuoi punti di forza. Un validatore bravo in infrastruttura o op-sec dovrebbe cercare blockchain dove è ricercato. Per qualcuno bravo con i contratti intelligenti, una blockchain che fornisce staking programmabile dovrebbe essere la scelta. Per gli esperti di teoria dei giochi ed economia, le blockchain corrispondenti saranno adatte. Il validatore dovrebbe costruire (isolatamente) strumenti per rafforzare i suoi punti di forza e sfruttarli al meglio.

Esplora le opzioni per guadagnare premi

Lo staking è la fonte di reddito primario in una blockchain PoS. Consente al validatore di essere in grado di verificare le transazioni e guadagnare incentivi per farlo. Tuttavia, la maggior parte delle blockchain ha anche altre modalità per guadagnare incentivi. Mentre la selezione di una blockchain considera i paradigmi di incentivazione, può includere il voto per le decisioni di governance della catena, l'esposizione di un validatore compromesso o a doppia firma, la rivelazione delle vulnerabilità della rete o il miglioramento dello smart contract.

L'elenco può variare in base alla blockchain e al suo processo di verifica.

In qualità di validatore, cerca di capirli e sfruttarli per aumentare gli incentivi.

Dinamiche di rete

Requisiti finanziari

Niente viene gratis e l'opportunità di validazione per la blockchain PoS non fa eccezione. Per impostare un validatore, tieni conto dei costi di hardware, manodopera e valuta della blockchain.

Un validatore ha bisogno di memoria per scaricare i libri mastri, quindi soluzioni di cloud storage per gestire il data center e soluzioni software per gestire ed eseguire il validatore.

Il prossimo passo è la manodopera, questi sono i validatori e i membri del team che gestiscono eventuali incidenti senza precedenti e rimangono in allerta 24x7x365. questa è generalmente una squadra a rotazione.

Infine, c'è l'hardware, senza il quale nulla può essere realizzato. un validatore deve controllare anche i costi hardware locali e i costi sostenuti per separare il livello di accesso alla rete e i livelli di gestione delle chiavi (discussi di seguito) dal validatore.

Oltre ai costi di cui sopra, è d'obbligo un team di esperti o fornitori di servizi per gestire le questioni normative e legali come e quando si presentano. Si occupano anche di tasse e costi di erogazione delle commissioni.

Ancora più importante, il validatore ha bisogno di asset da mettere in staking e qualsiasi asset su una blockchain può essere posseduto sia contribuendo a lungo termine dal contratto intelligente o dalle fasi del white paper o utilizzando fiat per acquistare la criptovaluta/token stakable per lo staking.

La comprensione dei costi è essenziale per valutare la redditività della partecipazione al meccanismo di consenso di una blockchain.

Meccanismi di taglio

Ogni rete blockchain mette in atto alcuni meccanismi per proteggersi da qualsiasi comportamento dannoso. Le blockchain PoS utilizzano lo slashing, che consiste nel confiscare le risorse in stake o addirittura vietare la partecipazione al consenso, per qualsiasi comportamento che possa potenzialmente ostacolare la sicurezza della blockchain.

Classificato principalmente in due categorie: taglio del tempo di attività e taglio per equivoco. Di seguito sono riportati alcuni dei criteri di taglio più comuni:

- Un validatore che produce due blocchi della stessa altezza

- Un validatore invia un voto di consenso non valido, ovvero verifica crittograficamente una transazione che potrebbe essere illegittima o contraria agli interessi della blockchain.

- Un validatore non è attivo sulla rete per l'epoca richiesta.

- Viene scoperto un caso di doppia spesa da parte del validatore

- Altri validatori presenti in rete presentano evidenza di doppia firma o sicurezza impropria del validatore. Questo è come mettere una taglia sulla sicurezza del validatore.

- Uno sfortunato evento in cui il validatore cade preda di attacchi di taglio di massa da parte di hacker, che possono esprimere voti contrastanti o semplicemente avviare un staking, rendendolo privato dei diritti del validatore.

Esistono blockchain che funzionano su "convinzioni di pura fiducia" e non utilizzano tagli per mantenere l'integrità del validatore anche se potrebbero esserci altre sanzioni o bandi dalla blockchain per comportamenti indesiderati.

Architettura del validatore

Il nodo validatore deve scaricare la blockchain e rimanere attivo sulla rete per lunghi periodi. Una valutazione dei requisiti di alto livello rivela che un validatore avrebbe bisogno di backup per interruzioni di corrente, archiviazione e rete e soluzioni di connettività senza interruzioni poiché rimanere connesso alla rete è fondamentale nel mondo blockchain. Il consiglio generale per non utilizzare una macchina di sviluppo di base e piuttosto utilizzare strumenti basati su cloud per eseguire il validatore è abbastanza ovvio in base al fatto che un individuo non può mai essere sicuro che la propria macchina non sia compromessa.

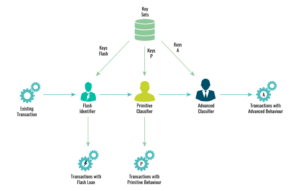

Di seguito è riportato un'illustrazione di un prototipo per un'architettura di validazione basata su ciò in cui si sono evoluti i fornitori di servizi di convalida nel corso degli anni. Descrive la stratificazione del validatore in base alle unità funzionali che dovrebbero avere macchine indipendenti e capacità di accesso.

L'idea qui è isolare il validatore dalla rete per prevenire qualsiasi minaccia a livello di rete e salvaguardare il validatore da attacchi Denial of Service o mass slashing. Il secondo livello è il livello di gestione delle chiavi o meccanismo di generazione della firma remota, che separa la gestione delle chiavi dal validatore partecipante e introduce un altro livello per applicare i controlli di sicurezza prima di firmare qualsiasi transazione. Il blog discute ulteriormente i controlli di gestione delle chiavi.

SLO e SLA

Gli obiettivi del livello di servizio e gli accordi sul livello di servizio dovrebbero integrarsi a vicenda per una funzione di validazione regolare.

Accordi sul livello di servizio:

Questi sono i requisiti che un validatore si impegna a soddisfare una volta, scelti per la verifica delle transazioni. Oltre a verificare le transazioni, un validatore può anche proporre blocchi e votare per i blocchi proposti da altri validatori.

Obiettivi del livello di servizio:

Un validatore deve essere chiaro sugli obiettivi della partecipazione al processo di manutenzione della rete e assicurarsi di disporre di risorse sufficienti, puntate disponibili e configurazione. Un validatore con l'unico scopo di guadagnare di più per puntare seguirà una modalità operativa diversa rispetto a qualcuno che mira a rimanere in rete per garantire la sicurezza. Mentre un validatore unico si occuperebbe solo dei suoi obiettivi patrimoniali personali, un fornitore di servizi deve garantire che anche gli obiettivi del delegante siano rispettati.

Oltre a riconoscere gli SLO e gli SLA e il fatto che il validatore ha la capacità di gestirli entrambi, è importante assicurarsi che formino un’unione funzionale a favore di consentire al validatore di rimanere attivo e guadagnare premi sulla rete. Ad esempio, se un validatore non può rimanere online per periodi di tempo fissi predefiniti, una blockchain con una barra per non essere attiva sulla rete sarà un suicidio.

Sicurezza a triplo taglio

L'unica regola di sicurezza è scoraggiare le violazioni rendendo i costi/sforzo di attacco troppo elevati rispetto ai benefici ricevuti. La sicurezza del validatore basata su questo principio ha tre aspetti che vengono discussi di seguito:

Sicurezza chiave:

Le chiavi sulla rete blockchain sono ciò che la mantiene al sicuro. UN chiave è un codice generato crittograficamente che un validatore deve utilizzare per svolgere le proprie attività. Mantenere la chiave al sicuro è l'obiettivo di tutte le attività di sicurezza a livello di validatore. Le chiavi crittografiche su una rete blockchain sono la chiave dell'account e la chiave del consenso. Dipende dalle regole di sviluppo della blockchain che entrambe siano uguali o diverse.

La chiave Account è una chiave fredda, utilizzata molto raramente quando un nodo di convalida vuole modificare i dettagli, il sistema di ricompensa, il programma delle commissioni o persino ruotare il consenso tra i membri del team. Si consiglia di tenere questa chiave fuori rete in qualcosa noto come portafoglio freddo. Questo lo mantiene sicuro e, a sua volta, il validatore. Questi portafogli hardware devono essere dotati di airgap e avere accesso multisig.

La chiave del consenso è la chiave di scelta rapida. Viene utilizzato per votare per le transazioni, proporre o firmare i blocchi e persino votare per le decisioni di governance blockchain. Questa chiave verrà utilizzata regolarmente per ogni transazione che passa attraverso il validatore. La chiave di consenso è gestita e mantenuta dai principali meccanismi di sicurezza.

Soluzioni di gestione delle chiavi di terze parti:

- App personalizzate per registrare le chiavi – questi hanno l'inconveniente di non essere altamente disponibili e di richiedere la presenza fisica per ogni singolo accesso. Questo tipo di soluzioni può essere utile per i tasti di scelta rapida, ma i tasti di scelta rapida richiedono opzioni di gestione più fluide.

- Soluzioni Enclave per la gestione delle chiavi– Si tratta di soluzioni hardware progettate dalle società specializzate in titoli chiave. Questi possono essere utilizzati tenendo presente che la sicurezza è gestita e gestita da una terza parte, quindi la fiducia del validatore nella soluzione deve essere incrollabile e il validatore dovrebbe essere in grado di utilizzare al meglio le strutture fornite.

- La più sicura è una soluzione di gestione delle chiavi in più parti, in cui la dipendenza viene rimossa da un singolo provider di servizi cloud e la chiave viene parzialmente archiviata su più portafogli. L'utilizzo della chiave richiede l'accesso a ciascuno dei portafogli. La distribuzione di questi portafogli tra i membri del team aggiunge un altro livello di sicurezza guidata dall'uomo a questo livello.

Più gestori chiave combinati con tecnologie enclave rafforzano ulteriormente la sicurezza dei sistemi di gestione delle chiavi. L'utilizzo di strumenti di gestione delle chiavi garantisce un livello di sicurezza più elevato da parte di organizzazioni specializzate.

Sicurezza del nodo:

La sicurezza del nodo è un processo in due parti. Il primo è il sicurezza fisica della macchina. Anche se il validatore utilizza i servizi cloud per partecipare ai processi di staking, per accedervi verrà utilizzato un qualche tipo di computer portatile/sistema informatico. Garantire la sicurezza degli stessi è responsabilità della persona che vi accede. Il secondo è il sicurezza da eventuali aggressori sulla rete o un attacco denial of service mirato da parte di utenti malintenzionati. Per questo, il livello di sicurezza della rete aggiunto prevede che le sentinelle trasmettano la transazione sulla rete impedendo al validatore di entrare direttamente in contatto con la rete. Le sentinelle possiedono la capacità di eludere gli attacchi a livello di rete mentre gli attacchi a livello di applicazione devono essere gestiti solo sulla macchina di convalida.

Per questo motivo, le funzionalità di firma sono isolate dal nodo di convalida e nel mezzo viene aggiunto un firmatario remoto. Il firmatario remoto accede alla chiave dopo aver eseguito alcuni ulteriori controlli. Anche se il firmatario remoto riconosce il validatore, è essenziale testare il carico utile della richiesta per garantire che le chiavi vengano utilizzate solo per scopi legittimi poiché è meglio presumere che la sicurezza del validatore possa essere compromessa. I controlli da eseguire sul firmatario remoto includono la verifica che la transazione sia solo una transazione di convalida. Assicurarsi che il carico delle transazioni sia generalmente uniforme.

Il firmatario remoto dovrebbe filtrare le possibilità di doppia firma sfruttando una filigrana elevata o un contatore che aumenta in modo monotono. Inoltre, in caso di ripristino di emergenza/rollback, il rilevamento della doppia firma si rivela fondamentale. Come ulteriore livello di precauzione, elenca e comprendi tutte le dipendenze e anche le loro dipendenze.

Impatto sulla manodopera:

Il prossimo passo è quello di automatizzare la convalida processo nella massima misura preservandolo da ogni tipo di errore umano. Fondamentalmente limitando al minimo l'accesso alla produzione. Per questo, si consiglia di utilizzare l'archiviazione cloud o un repository git controllato da almeno due membri del team per garantire che qualsiasi modifica passi attraverso una doppia serie di occhi prima di essere applicata al sistema. Avere firme protette crittograficamente rafforza la sicurezza a livello di repository.

Oltre a controllare la versione del codice e tenere traccia di tutti i tipi di pagamenti e pagamenti delle commissioni, è essenziale gestire e censurare le modifiche che avvengono nel codice git.

Tieni traccia degli SLO e degli SLA attraverso un sistema di tracciamento e aggiornali di volta in volta per mantenere un'elevata disponibilità e funzionare efficacemente sulla rete. Un errore qui generalmente si rivela fatale per il nodo validatore.

Metti alla prova la tua configurazione

Emula errori comuni:

Inizia causando guasti di base come interruzioni di alimentazione o di rete, attacchi Denial of Service e verifica le vulnerabilità dei firmatari remoti. Insieme a questo peering diretto con altri validatori di alta sicurezza affidabili, garantisce una migliore sicurezza della rete. Anche se la rete stessa presenta alcune scappatoie, un sistema di validatori sicuri in peering potrebbe ignorare qualsiasi attacco a livello di rete.

Sii il tuo gemello malvagio:

Supera i tuoi limiti per testare le vulnerabilità se qualcuno riesce ad accedere a tutte le tue conoscenze sulla sicurezza. Sii il tuo gemello malvagio per il validatore. Se una persona può riuscire da sola a violare il sistema, è necessario ricontrollare la sicurezza.

Impara dal passato:

Scopri come i validatori sono stati compromessi in precedenza, testa questi scenari, crea più scenari intorno ad essi e testa la resilienza del validatore.

Sfrutta i testnet

Sempre! Ripeto sempre che devi iniziare con le testnet, prima di depositare il tuo validatore sulla rete principale. Questo dà un'idea di come il funzionamento effettivo procederà su base giornaliera e rivelerà se eventuali problemi rimangono incustoditi.

Dopo la distribuzione:

Monitoraggio: l'unico compito inevitabile su base regolare è il monitoraggio di tutte le transazioni, l'afflusso e il deflusso delle puntate, gli accessi ai tasti hot/hot devono essere monitorati diligentemente. Tieni traccia di tutti i tipi di accesso.

Imposta avvisi per qualsiasi tipo di deviazione dal funzionamento naturale. Assicurati di classificare gli avvisi in base alla loro urgenza e di occuparti di loro in modo appropriato. Avere un team per gestire i problemi critici 24 ore su 7, XNUMX giorni su XNUMX. Prepara programmi di rotazione su chiamata con le politiche di escalation. Gli esseri umani tendono a diventare letargici o a dimenticare i protocolli di gestione dei disastri e conducono regolarmente prove simulate di scenari di guasto. Questo li aiuta a rimanere calmi e preparati a gestire anche quelle situazioni sotto pressione.

Protocolli per la movimentazione e la Denuncia degli infortuni:

In caso di incidenti spiacevoli, assicurarsi che venga eseguita un'adeguata mitigazione dei rischi secondo i protocolli e che tutto sia documentato e segnalato per l'analisi e ulteriori scopi di miglioramento della sicurezza. Cosa, come, quando e dove dell'incidente dovrebbe essere chiaramente indicato e testare il validatore più e più volte. Utilizzare questi incidenti per migliorare le pratiche per il futuro.

Una Parola Finale

È inevitabile individuare le vulnerabilità in un sistema anche dopo averlo distribuito. Ciò che vale la pena notare è che una volta installato e funzionante diventa ancora più essenziale tenere sotto controllo i dati di monitoraggio e ciò che sta accadendo nello spazio. Un validatore deve garantire che tutti gli aspetti della due diligence siano eseguiti con la massima cura prima di iniziare, poiché un progetto creato tenendo presente la sicurezza è sicuramente una buona indicazione per un sistema in grado di affrontare i difficili problemi di rete. Inviare quell'avviso rimanente per essere in grado di gestire eventuali situazioni spiacevoli è la chiave per gestire qualsiasi tipo di attacco.

PrimaFelicitas è un'organizzazione incentrata sulla blockchain con esperienza nella creazione di portafogli multisig altamente sicuri, soluzioni di gestione delle chiavi di sicurezza e piattaforme di servizi di convalida e crea soluzioni di sicurezza end-to-end per nodi blockchain.

Cerchi aiuto qui?

Connettiti con il nostro esperto per

una discussione dettagliatan

Il post Protezione di un validatore in STaaS apparve prima Prima Felicitas.

Il post Protezione di un validatore in STaaS apparve prima Prima Felicitas.

- Coinsmart. Il miglior scambio di bitcoin e criptovalute d'Europa.

- Platoblockchain. Web3 Metaverse Intelligence. Conoscenza amplificata. ACCESSO LIBERO.

- Criptofalco. Radar Altcoin. Prova gratuita.

- Fonte: https://www.primafelicitas.com/Insights/securing-a-validator-in-staas/?utm_source=rss&utm_medium=rss&utm_campaign=securing-a-validator-in-staas

- 7

- a

- accesso

- incidenti

- Secondo

- Il mio account

- attivo

- attività

- aggiunto

- consigli

- contro

- accordi

- Tutti

- sempre

- tra

- .

- Un altro

- a parte

- Applicazioni

- APPLICA

- appropriatamente

- applicazioni

- architettura

- in giro

- valutazione

- attività

- Attività

- assistere

- automatizzare

- disponibilità

- disponibile

- backup

- fondamentalmente

- base

- prima

- essendo

- sotto

- vantaggi

- MIGLIORE

- fra

- Bloccare

- blockchain

- Sicurezza di Blockchain

- blockchains

- Blog

- coraggio

- violazione

- violazioni

- costruire

- Costruzione

- costruisce

- Acquistare

- funzionalità

- che

- casi

- causando

- catena

- il cambiamento

- Controlli

- scegliere

- Cloud

- servizi cloud

- Cloud Storage

- codice

- cold wallet

- combinato

- arrivo

- commissione

- impegnata

- Uncommon

- Aziende

- Complemento

- Segui il codice di Condotta

- collegato

- Connettività

- Consenso

- Prendere in considerazione

- contatti

- contratto

- contratti

- Corrispondente

- Costi

- creare

- creato

- creazione

- criteri

- critico

- crittografico

- Valuta

- alle lezioni

- dati

- affare

- Decentramento

- decisioni

- Denial of Service

- dipende

- distribuzione

- deployment

- Design

- progettato

- dettagliati

- dettagli

- rivelazione

- Costruttori

- Mercato

- diverso

- diligenza

- dirette

- direttamente

- disastro

- esborsi

- distribuzione

- doppio

- scaricare

- guadagnare

- Guadagno

- Economia

- in maniera efficace

- Abilita

- consentendo

- da un capo all'altro

- assicurando

- essential

- essenzialmente

- valutare

- valutazione

- Evento

- qualunque cosa

- esempio

- esperto

- competenza

- esperti

- Fallimento

- Fiat

- Nome

- fisso

- seguire

- modulo

- Gratis

- da

- Adempiere

- function

- funzionale

- funzionamento

- ulteriormente

- futuro

- gioco

- Generale

- generalmente

- ELETTRICA

- Idiota

- scopo

- Obiettivi

- andando

- buono

- la governance

- hacker

- maniglia

- Manovrabilità

- Hardware

- hardware wallet

- avendo

- Aiuto

- aiuta

- qui

- Alta

- superiore

- vivamente

- titolari

- Holdings

- Come

- Tuttavia

- HTTPS

- umano

- Gli esseri umani

- idea

- Impact

- importanza

- importante

- competenze

- includere

- Reddito

- Aumento

- crescente

- individuale

- Infrastruttura

- interezza

- interessi

- l'introduzione di

- da solo

- sicurezza

- IT

- stessa

- mantenere

- conservazione

- Le

- Tasti

- conoscenze

- conosciuto

- strato

- Ledger

- libri

- Legale

- Aspetti legali

- Livello

- Leva

- leveraging

- linea

- Lista

- vivere

- caricare

- locale

- a lungo termine

- Guarda

- lucrativo

- macchina

- macchine

- mantenere

- manutenzione

- make

- Fare

- gestire

- gestito

- gestione

- I gestori

- Utenti

- Memorie

- forza

- mente

- monitoraggio

- Scopri di più

- maggior parte

- poliedrico

- multiplo

- Multisig

- Naturale

- esigenze

- Rete

- Sicurezza di rete

- nodi

- Obiettivi d'Esame

- ovvio

- online

- operazione

- Opportunità

- Opzioni

- organizzazione

- organizzazioni

- Altro

- proprio

- Di proprietà

- Carta

- partecipare

- partecipazione

- partito

- versamenti

- esecuzione

- periodi

- persona

- cronologia

- Fisico

- sistemazione

- Piattaforme

- punto

- Termini e Condizioni

- PoS

- possibilità

- potenziale

- energia

- Preparare

- presenza

- presenti

- pressione

- piuttosto

- prevenzione

- primario

- principio

- problemi

- processi

- i processi

- Produzione

- redditività

- offre

- proposto

- protegge

- protocolli

- dimostra

- purché

- fornitore

- fornitori

- fornisce

- fini

- Presto

- ricevuto

- riconosce

- record

- Basic

- normativo

- rimanere

- rimanente

- a distanza

- deposito

- richiesta

- richiedere

- necessario

- Requisiti

- richiede

- Risorse

- responsabilità

- Rivela

- Rewards

- Rischio

- rischi

- norme

- Correre

- running

- stesso

- senza soluzione di continuità

- sicuro

- assicurato

- Valori

- problemi di

- servizio

- Servizi

- set

- flessibile.

- segno

- singolo

- smart

- smart contract

- Smart Contract

- So

- Software

- soluzione

- Soluzioni

- alcuni

- Qualcuno

- qualcosa

- lo spazio

- specializzata

- Spot

- tappe

- palo

- Staking

- inizia a

- ha dichiarato

- soggiorno

- conservazione

- supporto

- sistema

- SISTEMI DI TRATTAMENTO

- mirata

- Tassazione

- team

- Tecnologie

- test

- I

- L’ORIGINE

- perciò

- minacce

- tre

- Attraverso

- tempo

- insieme

- token

- strumenti

- di livello superiore

- pista

- Tracking

- delle transazioni

- Le transazioni

- Affidati ad

- per

- capire

- e una comprensione reciproca

- unione

- unità

- inaudito

- Aggiornanento

- uso

- utenti

- utilizzare

- convalida

- Convalida

- verificare

- verifica

- importantissima

- Votazione

- voti

- Voto

- vulnerabilità

- Portafoglio

- Portafogli

- Che

- Che cosa è l'

- while

- white paper

- OMS

- senza

- mondo

- valore

- sarebbe

- anni

- Trasferimento da aeroporto a Sharm