Un giorno d'estate dell'agosto 2008, Adam Back ricevette un'e-mail da Satoshi Nakamoto.

Era la prima volta che Nakamoto contattava qualcuno riguardo a un nuovo progetto che il programmatore o il gruppo di programmatori con lo pseudonimo chiamava Bitcoin. L'e-mail descriveva un progetto per quello che un gruppo di sostenitori della privacy noto come cypherpunks considerava il Santo Graal: denaro digitale decentralizzato.

Verso la metà degli anni 2000, i crittografi avevano tentato per decenni di creare una forma digitale di denaro cartaceo con tutte le sue garanzie in termini di asset al portatore e privacy. Con i progressi nella crittografia a chiave pubblica negli anni ’1970 e le firme cieche negli anni ’1980, “e-cash” è diventato meno un sogno di fantascienza di cui si legge in libri come “incidente di neve" o "Cryptonomicon” e più di una realtà possibile.

La resistenza alla censura era un obiettivo chiave del denaro digitale, che mirava a essere denaro fuori dalla portata di governi e aziende. Ma i primi progetti soffrivano di un difetto apparentemente inevitabile: la centralizzazione. Non importa quanta matematica all’avanguardia entrasse in questi sistemi, alla fine facevano ancora affidamento sugli amministratori che potevano bloccare determinati pagamenti o gonfiare l’offerta monetaria.

Altri progressi “ecash” si sono verificati alla fine degli anni ’1990 e all’inizio degli anni 2000, ognuno dei quali ha compiuto un passo avanti fondamentale. Ma prima del 2008, un fastidioso enigma informatico impediva la creazione di un sistema monetario decentralizzato: il problema dei generali bizantini.

Immagina di essere un comandante militare che cerca di invadere Bisanzio centinaia di anni fa durante l'Impero Ottomano. Il tuo esercito ha una dozzina di generali, tutti distaccati in luoghi diversi. Come coordini un attacco a sorpresa alla città in un determinato momento? Cosa succederebbe se le spie sfondassero i tuoi ranghi e dicessero ad alcuni dei tuoi generali di attaccare prima o di resistere? L'intero piano potrebbe andare storto.

La metafora si traduce in informatica: come possono gli individui che non sono fisicamente insieme raggiungere il consenso senza un coordinatore centrale?

Per decenni, questo ha rappresentato un grosso ostacolo per il contante digitale decentralizzato. Se due parti non riuscissero a concordare con precisione lo stato di un registro economico, gli utenti non potrebbero sapere quali transazioni fossero valide e il sistema non potrebbe impedire la doppia spesa. Quindi tutti i prototipi ecash necessitavano di un amministratore.

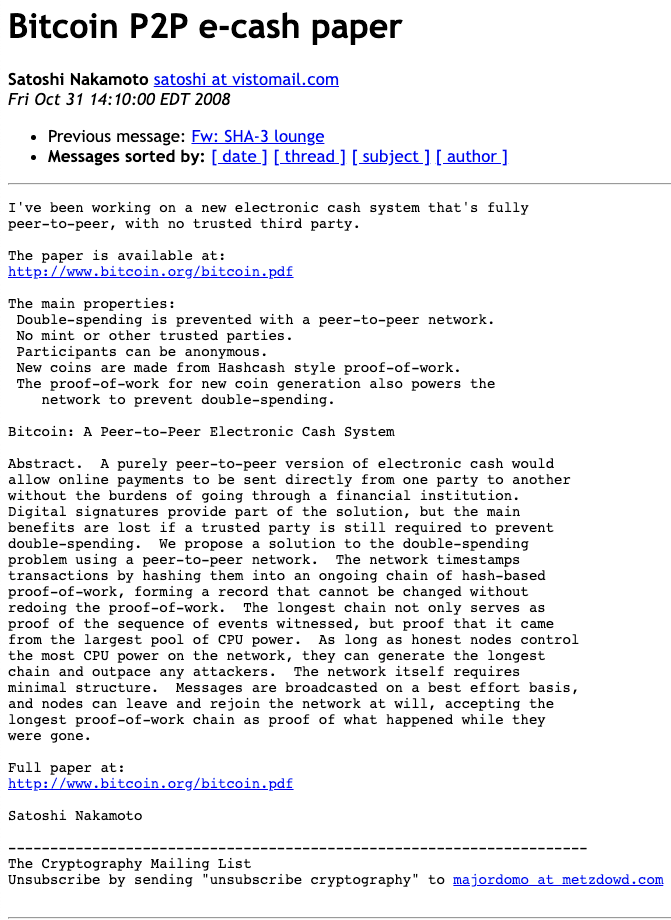

La soluzione magica arrivò sotto forma di un misterioso post su un'oscura lista di posta elettronica venerdì 31 ottobre 2008, quando Nakamoto condivise un white paper, o nota concettuale, per Bitcoin. L'oggetto era "Bitcoin P2P e-cash paper" e l'autore ha scritto, "Sto lavorando a un nuovo sistema di cassa elettronico completamente peer-to-peer, senza terze parti fidate."

L'e-mail di Satoshi Nakamoto che annuncia Bitcoin. Fonte.

Per risolvere il problema dei generali bizantini ed emettere moneta digitale senza un coordinatore centrale, Nakamoto ha proposto di mantenere il registro economico nelle mani di migliaia di individui in tutto il mondo. Ogni partecipante avrebbe una copia indipendente, storica e in continuo aggiornamento di tutte le transazioni che Nakamoto originariamente chiamava a catena del tempo. Se un partecipante tentasse di imbrogliare e di “spendere due volte”, tutti gli altri lo saprebbero e rifiuterebbero quella transazione.

Dopo aver sollevato perplessità e obiezioni con il white paper, Nakamoto ha incorporato alcuni feedback finali e, pochi mesi dopo, il 9 gennaio 2009, ha lanciato la prima versione del software Bitcoin.

Oggi ogni Bitcoin vale più di 55,000 dollari. La valuta vanta un totale di transazioni giornaliere superiore al PIL giornaliero della maggior parte dei paesi e una capitalizzazione di mercato totale di oltre 1 trilione di dollari. La creazione di Nakamoto è utilizzata da più di 100 milioni di persone in quasi tutti i paesi del mondo ed è stata adottata da Wall Street, dalla Silicon Valley, dai politici DC e persino dagli stati-nazione.

Ma all'inizio, Nakamoto aveva bisogno di aiuto e la prima persona a cui si sono rivolti per chiedere assistenza è stata Adam Back.

I. La nascita dei Cypherpunk

Back era uno dei cypherpunk, studenti di informatica e sistemi distribuiti negli anni '1980 e '1990 che volevano preservare i diritti umani come il diritto di associazione e il diritto di comunicare privatamente nel regno digitale. Questi attivisti sapevano che tecnologie come Internet alla fine avrebbero dato un enorme potere ai governi e credevano che la crittografia potesse essere la migliore difesa dell'individuo.

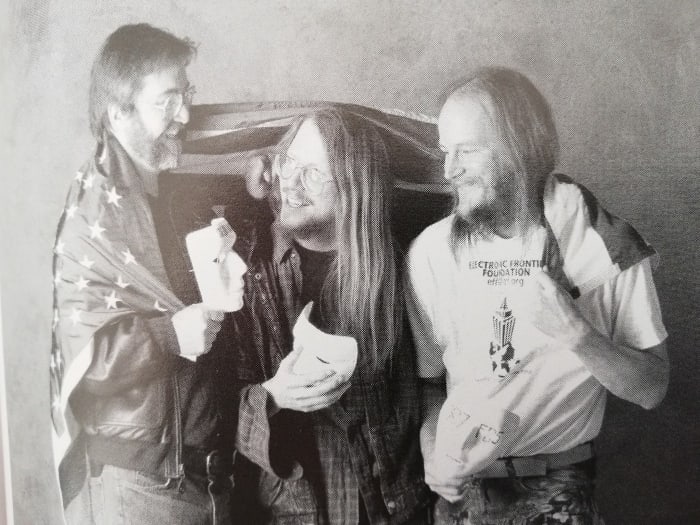

I cypherpunk originali: Tim May, Eric Hughes e John Gilmore. Fonte.

All’inizio degli anni ’1990, gli stati si resero conto di trovarsi a disposizione un tesoro sempre crescente di dati personali dei loro cittadini. Le informazioni venivano spesso raccolte per ragioni innocue. Ad esempio, il tuo provider di servizi Internet (ISP) potrebbe raccogliere un indirizzo postale e un numero di telefono a fini di fatturazione, ma poi consegnare queste informazioni identificative insieme alla tua attività web alle forze dell'ordine senza mandato.

La raccolta e l’analisi di questo tipo di dati hanno dato il via all’era della sorveglianza digitale e delle intercettazioni che, due decenni dopo, hanno portato all’intricata e altamente incostituzionale guerra ai programmi terroristici che alla fine sarebbe stata divulgata al pubblico dall’informatore della NSA Edward Snowden. .

Nel suo 1983 libro “L’ascesa dello stato informatico” New York Times il giornalista David Burnham ha avvertito che l’automazione computerizzata potrebbe portare a un livello di sorveglianza senza precedenti. Ha sostenuto che, in risposta, i cittadini dovrebbero chiedere protezione legale. I cypherpunk, d’altra parte, pensavano che la risposta non fosse fare pressione sul governo per creare una politica migliore, ma piuttosto inventare e utilizzare la tecnologia che il governo non poteva fermare.

I cypherpunk sfruttarono la crittografia per innescare il cambiamento sociale. IL idea era ingannevolmente semplice: i dissidenti politici di tutto il mondo potevano riunirsi online e lavorare insieme sotto pseudonimo e liberamente per sfidare il potere statale. La loro chiamata alle armi era: “I cypherpunk scrivono codice”.

Un tempo dominio esclusivo dei militari e delle agenzie di spionaggio, la crittografia è stata introdotta nel mondo pubblico negli anni '1970 attraverso accademici come Ralph Merkle, Whitfield Diffie e Martin Hellman. Alla Stanford University nel maggio 1975, questo trio ebbe un momento eureka. Hanno scoperto come due persone potessero scambiarsi messaggi privati online senza dover fidarsi di una terza parte.

Un anno dopo, Diffie e Hellman pubblicato “New Directions In Cryptography”, un lavoro fondamentale che delineava questo sistema di messaggistica privato che sarebbe diventato fondamentale per sconfiggere la sorveglianza. L'articolo descriveva come i cittadini potessero crittografare e inviare messaggi digitali senza timore di ficcare il naso nei governi o nelle aziende per scoprirne i contenuti:

“In un crittosistema a chiave pubblica la cifratura e la decifrazione sono governate da chiavi distinte, E e D, in modo tale che calcolare D da E è computazionalmente irrealizzabile (ad esempio richiedendo 10100 Istruzioni). La chiave di cifratura E può essere divulgata [in un elenco] senza compromettere la chiave di cifratura D. Ciò consente a qualsiasi utente del sistema di inviare a qualsiasi altro utente un messaggio cifrato in modo tale che solo il destinatario previsto sia in grado di decifrarlo. "

In termini semplici, Alice può avere una chiave pubblica che pubblica online. Se Bob vuole inviare un messaggio privato ad Alice, può cercare la sua chiave pubblica e usarla per crittografare il messaggio. Solo lei può decifrare il biglietto e leggere il testo al suo interno. Se una terza parte, Carol, non ha la chiave privata (ad esempio: password) per il messaggio, non può leggerne il contenuto. Questa semplice innovazione ha cambiato l’intero equilibrio del potere informativo degli individui rispetto ai governi.

Quando fu pubblicato l'articolo di Diffie e Hellman, il governo degli Stati Uniti, attraverso la NSA, cercò di impedire la diffusione delle sue idee, scrivendo anche una lettera a una conferenza sulla crittografia dell'epoca, avvertendo i partecipanti che la loro partecipazione avrebbe potuto essere illegale. Ma dopo che gli attivisti hanno stampato copie cartacee del giornale e le hanno distribuite in tutto il paese, i federali hanno fatto marcia indietro.

Nel 1977, Diffie, Hellman e Merkle depositarono il brevetto statunitense numero 4200770 per la "crittografia a chiave pubblica", un'invenzione che creò le basi per strumenti di posta elettronica e di messaggistica come Pretty Good Privacy (PGP) e la popolare app mobile Signal di oggi.

Fu la fine del controllo governativo sulla crittografia e l’inizio della rivoluzione cypherpunk.

II. La lista

La parola “cypherpunk” non è apparsa nell’Oxford English Dictionary fino al 2006, ma la comunità ha iniziato a riunirsi molto prima.

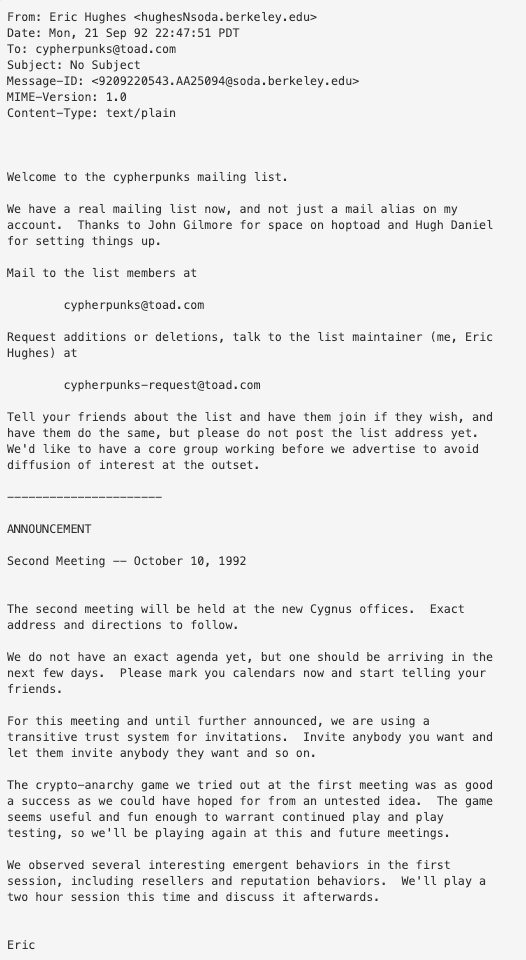

Nel 1992, un anno dopo la pubblicazione del World Wide Web, John Gilmore, uno dei primi dipendenti di Sun Microsystems, Eric Hughes, attivista per la privacy, e Timothy May, ex ingegnere Intel, iniziarono a incontrarsi a San Francisco per discutere di come la crittografia potesse essere utilizzata per preservare la libertà. . Nello stesso anno lanciarono il Mailing List Cypherpunk (o “The List” in breve), dove le idee alla base di Bitcoin furono sviluppate e infine pubblicate da Nakamoto 16 anni dopo.

L'e-mail di Eric Hughes che annuncia The List. Fonte.

Su “The List”, cypherpunk come May hanno scritto di come le monarchie nel tardo Medioevo furono sconvolte dall’invenzione della macchina da stampa, che democratizzò l’accesso alle informazioni. Hanno discusso di come la creazione di Internet aperta e della crittografia potrebbero democratizzare la tecnologia della privacy e interrompere la tendenza apparentemente inevitabile verso uno stato di sorveglianza globale.

Come molti cypherpunk, la formazione universitaria di Back riguardava l'informatica. Ma, per pura coincidenza, ha studiato prima economia tra i 16 e i 18 anni, e in seguito ha aggiunto un dottorato di ricerca. nei sistemi distribuiti. Se qualcuno era adeguatamente formato per diventare un giorno uno scienziato Bitcoin, quello era Back.

Mentre studiava informatica a Londra all'inizio degli anni '1990, apprese che uno dei suoi amici stava lavorando per velocizzare i computer per eseguire tecniche di crittografia più veloci. Attraverso il suo amico, Back venne a conoscenza della crittografia a chiave pubblica inventata 15 anni prima da Diffie e Hellman.

Back pensava che questo fosse un cambiamento storico nel rapporto tra governi e individui. Ora i cittadini potevano comunicare elettronicamente in un modo che nessun governo sarebbe riuscito a decifrare. Decise di saperne di più e la sua curiosità alla fine lo portò a The List.

Durante la metà degli anni '1990, Back era un appassionato partecipante a The List, che al suo apice era popolato da dozzine di nuovi messaggi ogni giorno. Secondo il racconto di Back, a volte era il collaboratore più attivo, dedito alle conversazioni all'avanguardia dell'epoca.

Back rimase colpito dal modo in cui i cypherpunk volevano cambiare la società utilizzando il codice per creare pacificamente sistemi che non potevano essere fermati. Nel 1993, Hughes scrisse il libro fondamentale del movimento breve saggio, “Il manifesto di un Cypherpunk”:

“La privacy è necessaria per una società aperta nell’era elettronica. La privacy non è segretezza. Una questione privata è qualcosa che non si vuole che il mondo intero sappia, ma una questione segreta è qualcosa che non si vuole che nessuno sappia. La privacy è il potere di rivelarsi selettivamente al mondo...

“…Non possiamo aspettarci che governi, aziende o altre grandi organizzazioni senza volto ci garantiscano la privacy per la loro benevolenza. Dobbiamo difendere la nostra privacy se pretendiamo di averne. Dobbiamo unirci e creare sistemi che consentano transazioni anonime. Da secoli le persone difendono la propria privacy con sussurri, oscurità, buste, porte chiuse, strette di mano segrete e corrieri. Le tecnologie del passato non consentivano una forte privacy, ma le tecnologie elettroniche sì.

“Noi Cypherpunk ci dedichiamo alla costruzione di sistemi anonimi. Difendiamo la nostra privacy con la crittografia, con sistemi di inoltro di posta anonima, con firme digitali e con la moneta elettronica.

“I cypherpunk scrivono codice. Sappiamo che qualcuno deve scrivere software per difendere la privacy, e poiché non possiamo ottenere la privacy a meno che non lo facciamo tutti, lo scriveremo... Il nostro codice è gratuito per tutti, in tutto il mondo. Non ci importa molto se non approvi il software che scriviamo. Sappiamo che il software non può essere distrutto e che un sistema ampiamente disperso non può essere spento”.

Questo tipo di pensiero, pensò Back, è ciò che realmente cambia la società. Certo, si potrebbe fare lobby o votare, ma poi la società cambia lentamente, restando indietro rispetto alla politica del governo.

L'altro modo, la strategia preferita di Back, era un cambiamento audace e senza autorizzazione attraverso l'invenzione di nuove tecnologie. Se voleva il cambiamento, pensava, doveva semplicemente realizzarlo.

III. Le guerre crittografiche

I nemici originali dei cypherpunk erano i governi che cercavano di impedire ai cittadini di utilizzare la crittografia. Back e i suoi amici pensavano che la privacy fosse un diritto umano. D’altro canto, gli stati-nazione erano terrorizzati all’idea che i cittadini potessero creare codici che permettessero loro di sfuggire alla supervisione e al controllo.

Le autorità hanno rafforzato i vecchi standard militari – che classificavano la crittografia insieme agli aerei da combattimento e alle portaerei come munizioni – e hanno cercato di vietare l’esportazione di software di crittografia per eliminarne l’uso a livello globale. L’obiettivo era spaventare le persone e allontanarle dall’uso della tecnologia per la privacy. Il conflitto divenne noto come “Guerre delle criptovalute” e Back era un soldato in prima linea.

Back sapeva che gli effetti generali di un simile divieto avrebbero causato lo spostamento all’estero di molti posti di lavoro negli Stati Uniti e costretto grandi quantità di informazioni sensibili a rimanere non crittografate. Ma l’amministrazione Clinton non guardava avanti, ma solo a ciò che aveva direttamente di fronte. E il suo obiettivo più grande era uno scienziato informatico di nome Phil Zimmerman, che nel 1991 aveva rilasciato il primo sistema di messaggistica segreta a livello di consumatore, chiamato Abbastanza buona privacyo "PGP" in breve.

Nella metà degli 1990, CABLATA coperto i cypherpunk in un profilo dettagliato:

PGP era un modo semplice per due individui di comunicare privatamente utilizzando i PC e il nuovo world wide web. Ha promesso di democratizzare la crittografia per milioni di persone e di porre fine al controllo decennale dello stato sulla messaggistica privata.

Come volto del progetto, tuttavia, Zimmerman è stato attaccato da aziende e governi. Nel 1977, tre scienziati del Massachusetts Institute of Technology (MIT), chiamati Rivest, Shamir e Adelman, implementarono le idee di Diffie e Hellman in un algoritmo chiamato RSA. Il MIT ha successivamente rilasciato una licenza per il brevetto a un uomo d'affari di nome Jim Bidzos e alla sua azienda, RSA Data Security.

I cypherpunk erano a disagio con un toolkit così vitale controllato da un'unica entità, con un unico punto di errore, ma per tutti gli anni '1980, le licenze e la paura di essere denunciati avevano in gran parte impedito loro di rilasciare nuovi programmi basati sul codice.

Inizialmente, Zimmerman ha chiesto a Bidzos una licenza gratuita per il software, ma gli è stata negata. In segno di sfida, Zimmerman pubblicò PGP come “guerilla freeware”, diffondendolo attraverso floppy disk e forum su Internet. Un giovane cypherpunk di nome Hal Finney, che in seguito avrebbe avuto un ruolo importante nella storia di Bitcoin, si unì a Zimmerman, contribuendo a portare avanti il progetto. Un 1994 CABLATA il servizio ha salutato lo sfacciato rilascio di PGP da parte di Zimmerman come “attacco preventivo contro un futuro così orwelliano”.

Bidzos definì Zimmerman un ladro e organizzò una campagna per fermare la diffusione di PGP. Alla fine Zimmerman utilizzò una scappatoia per pubblicare una nuova versione PGP, che si basava sul codice che Bidzos aveva rilasciato gratuitamente, disinnescando la minaccia aziendale.

Ma alla fine il governo federale decise di indagare su Zimmerman per aver esportato “munizioni” ai sensi dell’Arms Control Export Act. In difesa, Zimmerman ha sostenuto che stava semplicemente attuando i diritti di libertà di parola del Primo Emendamento condividendo codice open source.

All’epoca, l’amministrazione Clinton sosteneva che gli americani non avevano il diritto di crittografare. Hanno spinto affinché la legislazione obbligasse le aziende a installare backdoor (“clipper chip”) nelle loro apparecchiature in modo che lo Stato potesse avere una chiave di base per qualsiasi messaggio crittografato da questi chip. Guidati da funzionari della Casa Bianca e membri del Congresso come Joe Biden, sostenevano che la crittografia avrebbe dato potere a criminali, pedofili e terroristi.

I cypherpunk si sono mobilitati per sostenere Zimmerman, che è diventato una causa famoso. Sostenevano che le leggi anti-crittografia fossero incompatibili con le tradizioni statunitensi di libertà di parola. Gli attivisti iniziarono a stampare il codice sorgente PGP nei libri e a spedirli all'estero. Attraverso la pubblicazione del codice in forma stampata, Zimmerman e altri teorizzarono di poter aggirare legalmente le restrizioni anti-munizioni. I destinatari scannerizzerebbero il codice, lo ricostituirebbero e lo eseguirebbero, tutto per dimostrare il punto: non puoi fermarci.

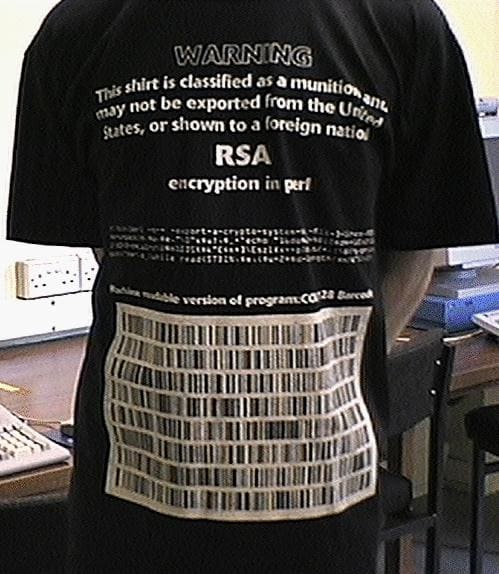

Back ha scritto brevi parti di codice sorgente che qualsiasi programmatore potrebbe trasformare in un toolkit per la privacy completamente funzionale. Alcuni attivisti hanno tatuato frammenti di questo codice sui loro corpi. Indietro notoriamente ha iniziato a vendere t-shirt con il codice sul davanti e un pezzo della Carta dei diritti degli Stati Uniti con "VOID" stampato sul retro.

La maglietta “cripto” di Adam Back. Fonte.

Gli attivisti hanno infine inviato un libro contenente il controverso codice all'Ufficio per il controllo delle munizioni del governo americano, chiedendo se poteva condividerlo all'estero. Non hanno mai ricevuto risposta. I cypherpunk immaginavano che la Casa Bianca non avrebbe mai vietato i libri e alla fine avevano ragione.

Nel 1996, il Dipartimento di Giustizia degli Stati Uniti lasciò cadere le accuse contro Zimmerman. La pressione per costringere le aziende a utilizzare i “clipper chip” si è attenuata. I giudici federali hanno sostenuto che la crittografia era un diritto protetto dal Primo Emendamento. Gli standard anticrittografia sono stati ribaltati e la messaggistica crittografata è diventata una parte fondamentale del web aperto e dell’e-commerce. PGP è diventato "il software di crittografia della posta elettronica più utilizzato al mondo."

Oggi, aziende e app, da Amazon a WhatsApp e Facebook, si affidano alla crittografia per proteggere pagamenti e messaggi. Miliardi di persone ne traggono beneficio. Il codice ha cambiato il mondo.

Back è autoironico e dice che è difficile dire se il suo attivismo in particolare abbia fatto la differenza. Ma certamente, la lotta portata avanti dai cypherpunk è stata una delle ragioni principali per cui il governo degli Stati Uniti ha perso le Crypto Wars. Le autorità hanno cercato di fermare il codice e non ci sono riuscite.

Questa consapevolezza sarebbe rimasta impressa nella mente di Back 15 anni dopo, nell'estate del 2008, mentre lavorava alla prima email di Nakamoto.

IV. Dal DigiCash al Bit Gold

Come affermò lo storico informatico Stephen Levy nel 1993, lo strumento crittografico definitivo sarebbe “denaro digitale anonimo”. Infatti, dopo aver vinto la battaglia per le comunicazioni private, la sfida successiva per i cypherpunk era creare denaro digitale.

Alcuni cypherpunk erano cripto-anarchici, profondamente scettici nei confronti del moderno stato democratico. Altri credevano che fosse possibile riformare le democrazie per preservare i diritti individuali. Non importa da che parte si schierassero, molti consideravano il denaro digitale il Santo Graal del movimento cypherpunk.

Negli anni ’1980 e ’1990 sono stati compiuti passi importanti nella giusta direzione, sia dal punto di vista culturale che tecnico, verso il contante digitale. Da un punto di vista culturale, autori di fantascienza come Neal Stephenson hanno catturato l’immaginazione degli informatici di tutto il mondo con rappresentazioni di società future – dove i contanti non c’erano più – e diversi tipi di dollari digitali erano la valuta du jour. In un’epoca in cui le carte di credito e i pagamenti digitali erano già in aumento, si sentiva nostalgia della privacy legata al pagamento in contanti, in cui il commerciante non conosce, memorizza o vende alcuna informazione sul cliente.

Sul fronte tecnico, uno studioso di crittografia dell’Università della California, Berkeley, di nome David Chaum, prese la potente idea della crittografia a chiave pubblica e iniziò ad applicarla al denaro.

L'inventore di eCash David Chaum. Fonte.

All'inizio degli anni '1980, Chaum ha inventato le firme cieche, un'innovazione chiave nell'evoluzione della capacità di dimostrare la proprietà di un dato senza rivelarne la provenienza. Nel 1985, lui pubblicato “Sicurezza senza identificazione: sistemi di transazione per rendere obsoleto il Grande Fratello”, un documento preveggente che esplora come la crescita dello stato di sorveglianza potrebbe essere rallentata attraverso i pagamenti digitali privati.

Alcuni anni dopo, nel 1989, Chaum e i suoi amici si trasferirono ad Amsterdam, applicarono la teoria alla pratica e lanciarono DigiCash. L'obiettivo della società era consentire agli utenti di convertire euro e dollari in gettoni di denaro digitale. I crediti bancari potrebbero essere trasformati in “eCash” e inviati ad amici al di fuori del sistema bancario. Potrebbero, ad esempio, memorizzare la nuova valuta sul proprio PC o incassarla. La forte crittografia del software ha reso impossibile per le autorità tracciare il flusso di denaro.

In un 1994 tuo profilo di DigiCash al suo apice, Chaum ha affermato che l’obiettivo era quello di “catapultare il nostro sistema monetario nel 21° secolo… nel processo, mandando in frantumi le previsioni orwelliane di una distopia del Grande Fratello, sostituendole con un mondo in cui la facilità delle transazioni elettroniche è combinata con l’elegante anonimato del pagamento in contanti.”

Back ha detto che i cypherpunk come lui inizialmente erano entusiasti di eCash. Ha impedito agli osservatori esterni di sapere chi aveva inviato quanto e a chi. E i token somigliavano a contanti in quanto erano strumenti al portatore controllati dagli utenti.

Anche la filosofia personale di Chaum era in sintonia con i cypherpunk. Nel 1992, lui ha scritto che l'umanità era a un punto decisivo, in cui “da una parte si trova un esame e un controllo senza precedenti della vita delle persone; dall'altro, garantire la parità tra individui e organizzazioni. La forma della società nel prossimo secolo”, ha scritto, “potrebbe dipendere da quale approccio predominerà”.

DigiCash, tuttavia, non riuscì a ottenere i finanziamenti giusti e più tardi quel decennio andò in bancarotta. Per Back e altri, questa è stata una grande lezione: il contante digitale doveva essere decentralizzato, senza un solo punto di fallimento.

Back aveva personalmente fatto di tutto per preservare la privacy nella società. Una volta gestiva un servizio “mixmaster” per aiutare le persone a mantenere private le proprie comunicazioni. Accettava la posta elettronica in arrivo e la inoltrava in un modo non tracciabile. Per rendere difficile capire chi stesse gestendo il servizio, Back ha affittato un server da un amico in Svizzera. Per pagarlo da Londra, avrebbe spedito contanti fisici. Alla fine, la polizia federale svizzera si è presentata nell'ufficio del suo amico. Il giorno successivo, Back spense il mixer. Ma il sogno del contante digitale continuava a ardere nella sua mente.

Il denaro digitale centralizzato potrebbe fallire a livello operativo, finire sotto il controllo normativo o andare in bancarotta. alla DigiCash. Ma la sua più grande vulnerabilità è l’emissione monetaria dettata da una terza parte fidata.

On Marzo 28, 1997, dopo anni di riflessione e sperimentazione, Back inventa e annuncia hashcash, un concetto anti-spam successivamente citato nel white paper di Nakamoto che si sarebbe rivelato fondamentale per il mining di Bitcoin. L’hashcash alla fine consentirebbe la “prova di lavoro” finanziaria: una valuta che necessitava del dispendio di energia per produrre nuove unità monetarie, rendendo così il denaro più difficile e più giusto.

Storicamente i governi hanno spesso abusato dei loro monopoli sull’emissione di moneta. Esempi tragici includono l’antica Roma, la Germania di Weimar, l’Ungheria sovietica, i Balcani negli anni ’1990, lo Zimbabwe di Mugabe e gli 1.3 miliardi di persone che oggi vivono sotto un’inflazione a doppia, tripla o quadrupla cifra ovunque, dal Sudan al Venezuela.

In questo contesto, il cypherpunk Robert Hettinga ha scritto nel 1998, che il contante digitale adeguatamente decentralizzato avrebbe significato che l’economia non avrebbe più dovuto essere “l’ancella della politica”. Non dovrai più guadagnare enormi quantità di denaro con il semplice clic di un pulsante.

Una vulnerabilità di Hashcash era che se qualcuno tentasse di progettare una valuta con il suo meccanismo anti-spam, gli utenti con computer più veloci potrebbero comunque causare un’iperinflazione. Un decennio dopo, Nakamoto avrebbe risolto questo problema con un’innovazione chiave in Bitcoin chiamata “algoritmo di difficoltà”, in cui la rete reimpostava la difficoltà di conio delle monete ogni due settimane in base alla quantità totale di energia spesa dagli utenti sulla rete.

Nel 1998, l'ingegnere informatico Wei Dai pubblicò il suo B-money concetto. B-money era “un sistema di cassa elettronico anonimo e distribuito” e proponeva uno “schema per un gruppo di pseudonimi digitali non tracciabili per pagarsi a vicenda con denaro e per far rispettare i contratti tra loro senza aiuto esterno”.

Dai è stato ispirato dal lavoro di Back con Hashcash, incorporando prove di lavoro nei progetti di b-money. Sebbene il sistema fosse limitato e si rivelò poco pratico, Dai lasciò una serie di scritti che facevano eco a Hughes, Back e altri.

Nel febbraio 1995, Dai inviò una e-mail a The List, sostenendo la tecnologia, non la regolamentazione, come salvatrice dei nostri futuri diritti digitali:

“Non c'è mai stato un governo che prima o poi non abbia cercato di ridurre la libertà dei suoi sudditi e di ottenere un maggiore controllo su di loro, e probabilmente non ce ne sarà mai uno. Pertanto, invece di cercare di convincere il nostro attuale governo a non provarci, svilupperemo la tecnologia... che renderà impossibile il successo del governo.

“Gli sforzi per influenzare il governo (ad esempio, lobbying e propaganda) sono importanti solo nella misura in cui ritardano il tentativo di repressione abbastanza a lungo da consentire alla tecnologia di maturare e diventare ampiamente utilizzata.

“Ma anche se non credi che quanto sopra sia vero, pensala in questo modo: se hai una certa quantità di tempo da dedicare al progresso della causa di una maggiore privacy personale (o libertà, o criptoanarchia, o qualsiasi altra cosa), puoi farlo meglio utilizzando il tempo per conoscere la crittografia e sviluppare gli strumenti per proteggere la privacy, o convincendo il tuo governo a non invadere la tua privacy?

Nello stesso anno, nel 1998, un crittografo americano di nome Nick Szabo propose po 'd'oro. Basandosi sulle idee di altri cypherpunk, Szabo ha proposto una struttura finanziaria parallela il cui token avrebbe una propria proposta di valore, separata dal dollaro o dall’euro. Avendo lavorato presso DigiCash, e viste le vulnerabilità di una zecca centralizzata, pensava che l'oro fosse un bene utile da provare a replicare nello spazio digitale.

Il bit gold era importante perché alla fine collegava le idee di riforma monetaria e di moneta forte al movimento cypherpunk. Ha cercato di rendere digitale la caratteristica del “costo dimostrabile” dell’oro. Una collana d'oro, ad esempio, dimostra che il proprietario ha speso molto tempo, energia e risorse per estrarre l'oro dal terreno e trasformarlo in gioielli, o ha pagato un sacco di soldi per acquistarlo. Szabo voleva portare online i costi dimostrabili. Il bit gold non fu mai implementato, ma continuò a ispirare i cypherpunk.

Gli anni successivi videro l'ascesa dell'e-commerce, la bolla delle dot-com e poi l'emergere delle odierne mega-corporazioni di Internet. È stato un periodo online impegnativo ed esplosivo. Ma negli ultimi cinque anni non si è verificato nessun altro grande progresso nel denaro digitale. Ciò indica il fatto che, in primo luogo, non c'erano molte persone che lavoravano a questa idea e, in secondo luogo, far funzionare il tutto è stato straordinariamente impegnativo.

Nel 2004, l'ex collaboratore di PGP Finney finalmente ha annunciato prova di lavoro riutilizzabile, o "RPOW" in breve. Questa è stata la successiva grande innovazione nel percorso verso Bitcoin.

RPOW ha preso l'idea del bit gold e ha aggiunto una rete di server open source per verificare le transazioni. Si potrebbe, ad esempio, allegare un po' di oro a un'e-mail e il destinatario acquisterebbe un bene al portatore con un costo dimostrabile.

Sebbene Finney avesse lanciato RPOW in modo centralizzato sul proprio server, aveva in programma di decentralizzare l'architettura. Questi sono stati tutti passi fondamentali verso la fondazione di Bitcoin, ma occorrevano ancora alcuni pezzi del puzzle per andare al loro posto.

V. Esecuzione di Bitcoin

Nel 1999, Back ha terminato il suo dottorato di ricerca. nei sistemi distribuiti e iniziò a lavorare in Canada per una società chiamata Credentica. Lì, ha contribuito a costruire la Freedom Network, uno strumento che permetteva alle persone di navigare sul web in privato. Back e i suoi colleghi hanno utilizzato le cosiddette “prove a conoscenza zero” (basate sulle firme cieche di Chaum) per crittografare le comunicazioni su questa rete e vendere l'accesso al servizio.

Back, a quanto pare, era in anticipo sui tempi anche su questa innovazione chiave. Nel 2002, gli informatici hanno migliorato il modello di Credentica adottando un progetto di navigazione web privato del governo statunitense chiamato open source “onion routing”. L'hanno chiamata Tor Network e hanno ispirato l'era delle reti private virtuali (VPN). Rimane oggi lo standard di riferimento per la navigazione web privata.

All'inizio e alla metà degli anni 2000, Back finì il suo lavoro presso Credentica, fu reclutato da Microsoft per un breve periodo come ricercatore di sicurezza informatica, e poi si unì a una nuova startup che realizzava software di collaborazione crittografata peer-to-peer. Per tutto il tempo, Back ha mantenuto l’idea del denaro digitale nella sua mente.

Quando nell'agosto del 2008 arrivò l'e-mail di Nakamoto, Back rimase incuriosito. Lo lesse attentamente e rispose, suggerendo a Nakamoto di esaminare alcuni altri sistemi di moneta digitale, incluso il b-money di Dai.

Il 31 ottobre 2008, Nakamoto ha pubblicato il Bitcoin white paper sulla lista. La prima frase prometteva il sogno inseguito da tanti: “una versione puramente peer-to-peer del contante elettronico consentirebbe di inviare pagamenti online direttamente da un soggetto all’altro senza passare attraverso un istituto finanziario”. Sono stati citati Hashcash di Back, b-money di Dai e precedenti ricerche sulla crittografia.

Come lo storico del denaro digitale Aaron van Wirdum ha scritto, “In Bitcoin, Hashcash ha preso due piccioni con una fava. Ha risolto il problema della doppia spesa in modo decentralizzato, fornendo allo stesso tempo un trucco per mettere in circolazione nuove monete senza un emittente centralizzato." Ha notato che Back's Hashcash non è stato il primo sistema ecash, ma a decentrata sistema di cassa elettronico “avrebbe potuto essere impossibile senza di esso”.

Il 9 gennaio 2009 Nakamoto ha lanciato la prima versione del software Bitcoin. Finney è stato uno dei primi a scaricare il programma e a sperimentarlo, poiché era entusiasta che qualcuno avesse continuato il suo lavoro da RPOW.

Il 10 gennaio Finney ha pubblicato il famoso Tweet: "Esecuzione di bitcoin." La rivoluzione pacifica era iniziata.

Il tweet di Hal Finney “Running Bitcoin”. Fonte.

VI. Il blocco della Genesi

Nel febbraio 2009, Nakamoto ha riassunto le idee alla base di Bitcoin in una comunità tecnologica peer-to-peer message board:

“Prima della crittografia avanzata, gli utenti dovevano fare affidamento sulla protezione tramite password per mantenere private le proprie informazioni. La privacy potrebbe sempre essere ignorata dall'amministratore in base al suo giudizio, soppesando il principio della privacy rispetto ad altre preoccupazioni, o per volere dei suoi superiori. Poi la crittografia avanzata è diventata disponibile per le masse e la fiducia non è stata più richiesta. I dati potevano essere protetti in un modo a cui era fisicamente impossibile l’accesso da parte di altri, non importa quale motivo, non importa quanto valida fosse la scusa, non importa quale.

“È ora che abbiamo la stessa cosa per i soldi. Con la valuta elettronica basata su prova crittografica, senza la necessità di affidarsi a un intermediario terzo, il denaro può essere sicuro e le transazioni facili. Uno degli elementi fondamentali per un tale sistema sono le firme digitali. Una moneta digitale contiene la chiave pubblica del suo proprietario. Per trasferirla, il proprietario firma la moneta insieme alla chiave pubblica del proprietario successivo. Chiunque può controllare le firme per verificare la catena di proprietà. Funziona bene per garantire la proprietà, ma lascia un grosso problema irrisolto: la doppia spesa. Qualsiasi proprietario potrebbe provare a spendere nuovamente una moneta già spesa firmandola a un altro proprietario. La soluzione abituale è che un'azienda fidata con un database centrale controlli la doppia spesa, ma questo torna semplicemente al modello di fiducia. Nella sua posizione centrale, l’azienda può prevalere sugli utenti…

"La soluzione di Bitcoin è utilizzare una rete peer-to-peer per verificare la doppia spesa... Il risultato è un sistema distribuito senza un singolo punto di guasto. Gli utenti detengono le chiavi crittografiche del proprio denaro ed effettuano transazioni tra loro, con l'aiuto della rete P2P per verificare la doppia spesa.

Nakamoto era rimasto sulle spalle di Diffie, Chaum, Back, Dai, Szabo e Finney e aveva forgiato denaro digitale decentralizzato.

La chiave, in retrospettiva, è stata quella di combinare la capacità di effettuare transazioni private al di fuori del sistema bancario con la capacità di detenere un asset che non potesse essere svalutato da interferenze politiche.

Quest'ultima caratteristica non era tra le principali preoccupazioni dei cypherpunk prima della fine degli anni '1990. Szabo aveva certamente puntato a questo obiettivo con un po’ d’oro, e altri ispirati da economisti austriaci come Fredrich Hayek e Murray Rothbard avevano a lungo discusso di come togliere la creazione di moneta dalle mani del governo. Tuttavia, in generale, nelle prime visioni del contante digitale, i cypherpunk avevano dato priorità alla privacy rispetto alla politica monetaria.

L’ambivalenza nei confronti della politica monetaria mostrata dai difensori della privacy è ancora evidente oggi. Molti gruppi per le libertà civili di sinistra che hanno protetto i diritti digitali americani negli ultimi due decenni hanno ignorato o sono stati apertamente ostili a Bitcoin. Il limite di 21 milioni di monete, la scarsità e le qualità del “denaro forte” si sono rivelati fondamentali per raggiungere la privacy attraverso il contante digitale. Tuttavia, i gruppi di difesa dei diritti digitali in gran parte non hanno riconosciuto né celebrato il ruolo che la prova del lavoro e una politica monetaria immutabile possono svolgere nella protezione dei diritti umani.

Per sottolineare l’importanza primaria della scarsità e dell’emissione monetaria prevedibile nella creazione di denaro digitale, Nakamoto ha rilasciato Bitcoin non dopo uno scandalo di sorveglianza governativa, ma sulla scia della crisi finanziaria globale e dei conseguenti esperimenti di stampa di denaro del 2007 e 2008.

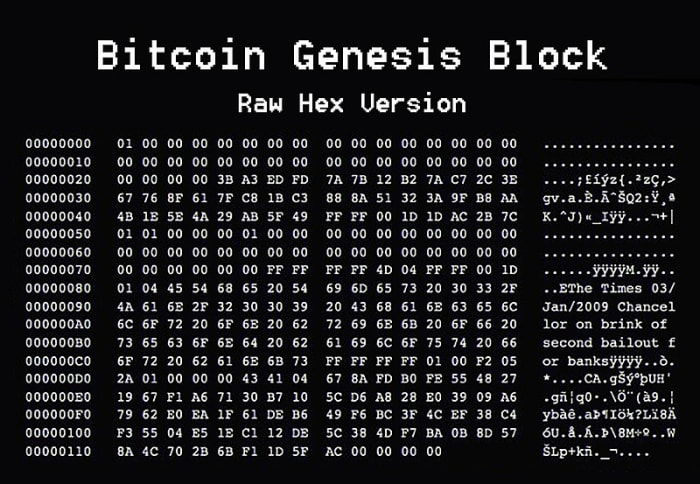

Il primo record nella blockchain di Bitcoin è noto come Genesis Block ed è un grido di battaglia politico. Proprio lì nel codice c'è un messaggio su cui vale la pena riflettere: "The Times / 03 gennaio / 2009 Il Cancelliere sull'orlo del secondo piano di salvataggio per le banche."

Bitcoin Genesis Block: il Cancelliere sull'orlo del secondo piano di salvataggio per le banche. Fonte.

Il messaggio si riferisce a titolo in The Times di Londra, descrivendo come il governo britannico fosse in procinto di salvare un settore privato in fallimento aumentando entrambi i lati del suo bilancio. Ciò faceva parte di un movimento globale più ampio in cui le banche centrali creavano dal nulla liquidità per le banche commerciali e in cambio acquisivano asset che andavano dai titoli garantiti da ipoteca al debito societario e sovrano. Nel Regno Unito, la Banca d’Inghilterra stava stampando più denaro per cercare di salvare l’economia.

La dichiarazione di Nakamoto su Genesis era una sfida al rischio morale creato dalla Banca d'Inghilterra, che fungeva da prestatore di ultima istanza per le società britanniche che avevano seguito politiche sconsiderate e ora erano in pericolo di fallimento.

Il londinese medio sarebbe quello a pagare il prezzo durante una recessione, mentre l’élite di Canary Wharf troverebbe il modo di proteggere la propria ricchezza. Nessun banchiere britannico sarebbe andato in prigione durante la Grande Crisi Finanziaria, ma milioni di cittadini britannici della classe medio-bassa ne soffrirono. Bitcoin era più di un semplice contante digitale, era un’alternativa alle banche centrali.

Nakamoto non aveva una buona opinione del modello secondo cui i burocrati aumentano il debito per salvare economie sempre più finanziarizzate. Come hanno scritto:

“Il problema principale con la valuta convenzionale è tutta la fiducia necessaria per farlo funzionare. Ci si deve fidare della banca centrale per non svilire la valuta, ma la storia delle valute legali è piena di violazioni di quella fiducia. Ci si deve fidare delle banche che trattengono il nostro denaro e lo trasferiscono elettronicamente, ma lo prestano in ondate di bolle del credito con appena una frazione di riserva ".

Nakamoto ha lanciato la rete Bitcoin come concorrente delle banche centrali, offrendo l’automazione della politica monetaria ed eliminando le fumose stanze sul retro dove piccole manciate di élite avrebbero preso decisioni sul denaro pubblico per tutti gli altri.

VII. Una meraviglia dell'ingegneria

Inizialmente, Back è rimasto colpito da Bitcoin. Ha letto un rapporto tecnico sul campo che Finney ha pubblicato all’inizio del 2009 e si è reso conto che Nakamoto aveva risolto molti dei problemi che in precedenza avevano impedito la creazione di un contante digitale efficace. Ciò che forse ha impressionato di più Back, e ha reso il progetto Bitcoin più forte di qualsiasi altro avesse mai visto, è stato che ad un certo punto inizio 2011, Nakamoto è scomparso per sempre.

Nel 2009 e nel 2010, Nakamoto ha pubblicato aggiornamenti, discusso modifiche e miglioramenti a Bitcoin e condiviso i propri pensieri sul futuro della rete, principalmente su un forum online chiamato Bitcointalk. Poi, un giorno, sono scomparsi e da allora non se ne è più saputo nulla.

All’epoca, Bitcoin era ancora un progetto nascente e Nakamoto era ancora probabilmente il punto centrale del fallimento. Alla fine del 2010, agivano ancora come un dittatore benevolo. Ma rimuovendosi – e rinunciando a una vita di fama, fortuna e premi – hanno reso impossibile ai governi di danneggiare la rete arrestando o manipolando il suo creatore.

Prima di partire, Nakamoto ha scritto:

“Molte persone liquidano automaticamente la valuta elettronica come una causa persa a causa di tutte le aziende che hanno fallito a partire dagli anni ’1990. Spero che sia ovvio che è stata solo la natura controllata centralmente di quei sistemi a condannarli. Penso che questa sia la prima volta che proviamo un sistema decentralizzato e non basato sulla fiducia."

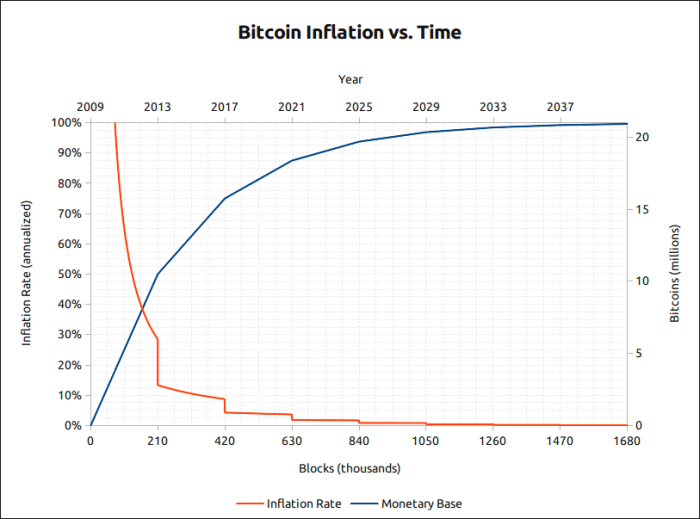

Indietro d'accordo. Oltre ad essere colpito dal modo in cui Nakamoto rivelò Bitcoin e poi scomparve, fu particolarmente incuriosito dalla politica monetaria di Bitcoin, che era programmata per emettere una quantità sempre minore di monete ogni anno fino al 2130, quando sarebbe stato rilasciato l'ultimo bitcoin e non oltre. verrebbero emessi bitcoin. Il numero totale di monete è stato fissato a poco meno di 21 milioni.

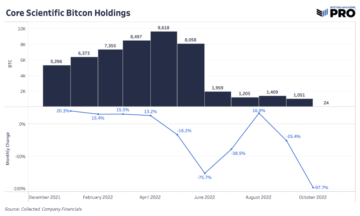

Ogni quattro anni, il nuovo Bitcoin fornito ai miner vincenti come parte della ricompensa del blocco verrebbe dimezzato, in un evento ora celebrato come il “dimezzamento”.

La prevedibile emissione di Bitcoin. Fonte.

Quando Nakamoto estraeva bitcoin all’inizio del 2009, il sussidio era di 50 bitcoin. Il sussidio è sceso a 25 nel 2012, 12.5 nel 2016 e 6.25 nell'aprile 2020. Alla fine del 2021, sono stati estratti quasi 19 milioni di bitcoin e entro il 2035 99% di tutto il bitcoin sarà distribuito.

Il resto verrà distribuito nel secolo successivo, come incentivo persistente per i miner, che nel tempo dovranno passare a trarre profitto dalle commissioni di transazione invece che dai sussidi in continua diminuzione.

Anche nel 2009, Nakamoto, Finney e altri hanno ipotizzato che l'esclusiva politica monetaria "hard-capped" di Bitcoin, con un limite di 21 milioni di monete totali, avrebbe potuto rendere la valuta estremamente preziosa se un giorno fosse decollata.

Oltre all’innovativa politica monetaria, Back riteneva che anche il cosiddetto “algoritmo delle difficoltà” rappresentasse un importante progresso scientifico. Questo trucco risolveva una preoccupazione che Back aveva originariamente avuto per Hashcash, secondo cui gli utenti con computer più veloci potevano sopraffare il sistema. In Bitcoin, Nakamoto ha impedito che ciò accadesse programmando la rete per reimpostare la difficoltà richiesta per estrarre con successo un blocco ogni due settimane, in base alla durata dell'estrazione nelle ultime due settimane.

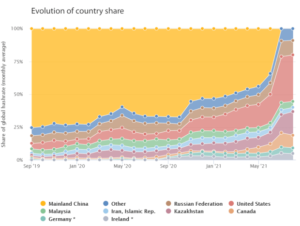

Se il mercato crollasse o si verificasse un evento catastrofico (ad esempio, quando il Partito Comunista Cinese ha messo offline metà dei minatori Bitcoin del mondo nel maggio 2021) e la quantità totale globale di energia spesa per estrarre Bitcoin (il "tasso di hash") diminuisse , ci vorrebbe più tempo del normale per estrarre i blocchi.

Tuttavia, con l’algoritmo della difficoltà, la rete compenserebbe in breve tempo e renderebbe più semplice il mining. Al contrario, se l’hash rate globale aumentasse, forse se venisse inventato un apparecchio più efficiente e i minatori trovassero i blocchi troppo rapidamente, l’algoritmo di difficoltà compenserebbe in breve tempo. Questa caratteristica apparentemente semplice ha dato a Bitcoin resilienza e lo ha aiutato a sopravvivere alle massicce turbolenze minerarie stagionali, ai crolli precipitosi dei prezzi e alle minacce normative. Oggi, l’infrastruttura mineraria di Bitcoin è più decentralizzata che mai.

Queste innovazioni hanno portato Back a pensare che Bitcoin potesse potenzialmente avere successo dove altri tentativi di valuta digitale avevano fallito. Tuttavia, rimaneva un problema evidente: Bitcoin non era molto privato.

VIII. Il problema della privacy di Bitcoin

Per i cypherpunk la privacy era un obiettivo fondamentale. Le precedenti versioni di e-cash, come quella prodotta da DigiCash, avevano addirittura fatto il compromesso di garantire la privacy sacrificando la decentralizzazione. Potrebbe esserci un'immensa privacy in questi sistemi, ma gli utenti dovevano fidarsi della zecca ed erano a rischio di censura e svalutazione.

Nel creare un'alternativa alla zecca, Nakamoto fu costretto a fare affidamento su un sistema di registro aperto, dove chiunque poteva visualizzare pubblicamente tutte le transazioni. Era l’unico modo per garantire la verificabilità, ma sacrificava la privacy. Back dice che pensa ancora che questa sia stata la decisione ingegneristica giusta.

Dopo DigiCash è stato svolto più lavoro nel settore delle valute digitali private. Nel 1999, i ricercatori sulla sicurezza hanno pubblicato a carta chiamato “Contante elettronico anonimo verificabile”, attorno all’idea di utilizzare prove a conoscenza zero. Più di un decennio dopo, lo “Zerocoin” carta è stato pubblicato come ottimizzazione di questo concetto. Ma per cercare di ottenere una privacy perfetta, questi sistemi hanno dovuto scendere a compromessi.

I calcoli richiesti per queste transazioni anonime erano così complicati da rendere ciascuna transazione molto grande e richiedere molto tempo. Uno dei motivi per cui Bitcoin funziona così bene oggi è che la transazione media è solo di un paio di centinaia di byte. Chiunque può gestire a buon mercato un nodo completo a casa e tenere traccia della cronologia di Bitcoin e delle transazioni in entrata, mantenendo il potere sul sistema nelle mani degli utenti. Il sistema non si basa su pochi supercomputer. Piuttosto, i normali computer possono archiviare la blockchain di Bitcoin e trasmettere i dati delle transazioni a basso costo perché l’utilizzo dei dati è ridotto al minimo.

Se Nakamoto avesse utilizzato un modello di tipo Zerocoin, ogni transazione sarebbe stata superiore a 100 kilobyte, il registro sarebbe cresciuto enorme e solo una manciata di persone con apparecchiature specializzate per data center avrebbe potuto gestire un nodo completo, introducendo la possibilità di collusione, censura, o anche un piccolo gruppo di persone che decide di aumentare l’offerta monetaria oltre i 21 milioni. Come afferma il mantra della comunità Bitcoin, "non fidarti, verifica".

Back ha detto che, in retrospettiva, è felice di non aver menzionato l'articolo del 1999 a Nakamoto nelle sue e-mail. La creazione di denaro digitale decentralizzato era la parte più cruciale: la privacy, pensava, avrebbe potuto essere programmata in un secondo momento.

Nel 2013, Back decise che Bitcoin aveva dimostrato sufficiente stabilità per costituire la base per il contante digitale. Si rese conto che avrebbe potuto sfruttare parte della sua esperienza in crittografia applicata e contribuire a renderla più privata. In questo periodo, Back iniziò a passare 12 ore al giorno a leggere informazioni su Bitcoin. Ha detto che ha perso la cognizione del tempo, ha mangiato a malapena e ha dormito a malapena. Era ossessionato.

Quell'anno, Back suggerì alcune idee chiave alla comunità degli sviluppatori Bitcoin su canali come IRC e Bitcointalk. Uno stava cambiando il tipo di firma digitale utilizzata da Bitcoin da ECDSA a Schnorr. Nakamoto non ha utilizzato Schnorr nel design originale, nonostante offrisse maggiore flessibilità e privacy agli utenti, perché aveva un brevetto su di esso. Ma quel brevetto era scaduto.

Oggi, il suggerimento di Back viene implementato, poiché le firme Schnorr verranno aggiunte alla rete Bitcoin il prossimo mese come parte del Taproot aggiornamento. Una volta che Taproot sarà attivato e utilizzato su larga scala, la maggior parte dei tipi di portafogli e transazioni sembreranno gli stessi agli osservatori (compresi i governi), contribuendo a combattere la macchina di sorveglianza.

IV. Transazioni riservate

La più grande visione di Back per Bitcoin era qualcosa chiamato Transazioni riservate. Attualmente, un utente espone la quantità di bitcoin che invia con ogni transazione. Ciò consente la verificabilità del sistema (tutti a casa che utilizzano il software Bitcoin possono garantire che ci sia solo un certo numero di monete), ma consente anche la sorveglianza sulla blockchain.

Se un governo può accoppiare un indirizzo Bitcoin con un’identità del mondo reale, può seguire i fondi. Le transazioni riservate (CT) nasconderebbero l'importo della transazione, rendendo la sorveglianza molto più difficile o forse addirittura impossibile se utilizzata insieme alle tecniche CoinJoin.

Nel 2013, Back ha parlato con una manciata di sviluppatori principali - i "Bitcoin Wizards", come li chiama lui - e si è reso conto che sarebbe stato estremamente difficile implementare il CT, poiché la comunità comprensibilmente dà priorità alla sicurezza e all'udibilità rispetto alla privacy.

Back si rese anche conto che Bitcoin non era molto modulare, il che significa che non si poteva sperimentare con CT all'interno del sistema, quindi contribuì a elaborare l'idea di un nuovo tipo di banco di prova sperimentale per la tecnologia Bitcoin, in modo da poter testare idee come CT senza danneggiando la rete.

Back si rese presto conto che sarebbe stato molto lavoro. Dovrebbe creare librerie software, integrare portafogli, ottenere compatibilità con gli scambi e creare un'interfaccia user-friendly. Back ha convinto un venture capitalist della Silicon Valley a dargli 500,000 dollari per provare a costruire un'azienda che realizzasse tutto ciò.

Con i finanziamenti iniziali in mano, Back ha collaborato con il noto sviluppatore di Bitcoin Core Greg Maxwell e l'investitore Austin Hill e ha lanciato Blockstream, che oggi è una delle più grandi società Bitcoin del mondo. Back rimane CEO e persegue progetti come Blockstream Satellite, che consente agli utenti Bitcoin di tutto il mondo di utilizzare la rete senza bisogno dell'accesso a Internet.

Nel 2015, Back e Maxwell hanno rilasciato una versione della "testnet" Bitcoin che avevano immaginato e l'hanno chiamata Elements. Hanno provveduto ad abilitare CT su questa sidechain, ora chiamata Liquido – dove oggi centinaia di milioni di dollari vengono liquidati privatamente.

Gli utenti di Bitcoin hanno combattuto ciò che è noto come “Guerra dei blocchi" contro i grandi minatori e le multinazionali tra il 2015 e il 2017 per mantenere la dimensione dei blocchi ragionevolmente limitata (è aumentata fino a un nuovo massimo teorico di 4 megabyte) e mantenere il potere nelle mani dei singoli individui, quindi qualsiasi piano per aumentare significativamente la dimensione dei blocchi nel il futuro potrebbe incontrare una dura resistenza.

Back pensa ancora che sia possibile ottimizzare il codice e ottenere transazioni CT sufficientemente piccole da essere implementate in Bitcoin. Mancano ancora diversi anni, nella migliore delle ipotesi, all'aggiunta, ma Back continua la sua ricerca.

Per ora, gli utenti Bitcoin possono migliorare la propria privacy attraverso tecniche come CoinJoin, CoinSwap e utilizzando tecnologie di secondo livello come Lightning Network o sidechain come Mercury o Liquid.

In particolare, Lightning, un'altra area su cui il team di Back a Blockstream investe molto attraverso il lavoro c-lampo — aiuta gli utenti a spendere bitcoin in modo più economico, rapido e privato. Attraverso innovazioni come questa, Bitcoin funge da tecnologia di risparmio resistente alla censura e alla degradazione per decine di milioni di persone in tutto il mondo e sta diventando più amichevole per le transazioni quotidiane.

Nel prossimo futuro, Bitcoin potrebbe benissimo realizzare la visione cypherpunk del contante digitale teleportabile, con tutti gli aspetti di privacy del contante e tutta la capacità di riserva di valore dell’oro. Ciò potrebbe rivelarsi una delle missioni più importanti del prossimo secolo, poiché i governi sperimentano e iniziano a introdurre le valute digitali delle banche centrali (CBDC).

Le CBDC mirano a sostituire la moneta cartacea con crediti elettronici che possono essere facilmente sorvegliati, confiscati, tassati automaticamente e svalutati tramite tassi di interesse negativi. Aprono la strada all’ingegneria sociale, individuano la censura, il deplatforming e le date di scadenza del denaro.

Ma se la visione del contante digitale di Bitcoin potrà essere pienamente realizzata, allora sarà quella di Nakamoto parole, “possiamo vincere una grande battaglia nella corsa agli armamenti e conquistare un nuovo territorio di libertà per diversi anni”.

Questo è il sogno cypherpunk e Adam Back è concentrato nel realizzarlo.

Questo è un guest post di Alex Gladstein. Le opinioni espresse sono interamente proprie e non riflettono necessariamente quelle di BTC Inc o Bitcoin Magazine.

Fonte: https://bitcoinmagazine.com/culture/bitcoin-adam-back-and-digital-cash

- "

- 000

- 100

- 1998

- 2016

- 2020

- 9

- accesso

- Il mio account

- attivo

- Attivismo

- Adam Back

- Admin

- patrocinio

- alex

- algoritmo

- Tutti

- Tutte le transazioni

- Consentire

- Amazon

- americano

- Americani

- amsterdam

- .

- ha annunciato

- anonimia

- App

- applicazioni

- Aprile

- architettura

- RISERVATA

- in giro

- attività

- Attività

- AGOSTO

- gli autori

- Automazione

- Backdoor

- salvataggio

- Bandire

- Banca

- Bank of England

- Settore bancario

- fallito

- Banche

- Battaglia

- Berkeley

- MIGLIORE

- Biden

- Big Picture

- Maggiore

- Conto

- fatturazione

- Miliardo

- Po

- Bitcoin

- core di bitcoin

- Estrazione Bitcoin

- Bitcointalk

- blockchain

- Blockstream

- Libri

- violazioni

- britannico

- BTC

- BTC Inc

- bolla

- costruire

- Costruzione

- Acquistare

- California

- chiamata

- Campagna

- Canada

- capitalizzazione

- che

- Contanti

- Causare

- CBDCs

- Censura

- Banca Centrale

- valute digitali della banca centrale

- Banche centrali

- ceo

- Challenge

- il cambiamento

- canali

- oneri

- Cinese

- Partito comunista cinese

- Chips

- Città

- chiuso

- codice

- Moneta

- Coinjoin

- Monete

- collaborazione

- College

- arrivo

- Comunicazioni

- comunità

- Aziende

- azienda

- Informatica

- computer

- informatica

- Convegno

- conflitto

- Consenso

- testuali

- continua

- contratti

- Conversazioni

- Corporazioni

- Coppia

- Creazione

- Creatore

- credito

- Carte di credito

- Crediti

- criminali

- crisi

- crypto

- crittografo

- crittografia

- valute

- Valuta

- Corrente

- Cybersecurity

- Cypherpunk

- DAI

- dati

- la sicurezza dei dati

- Banca Dati

- Date

- giorno

- Debito

- Decentramento

- decentrata

- Difesa

- ritardo

- Richiesta

- Dipartimento di Giustizia

- Design

- distrutto

- sviluppare

- Costruttori

- sviluppatori

- DID

- digitale

- valute digitali

- moneta digitale

- oro digitale

- Denaro digitale

- Pagamenti digitali

- diritti digitali

- disturbare

- Dollaro

- dollari

- dozzina

- caduto

- e-commerce

- Presto

- Economico

- Economia

- economia

- Istruzione

- Efficace

- e potenza

- crittografia

- energia

- ingegnere

- Ingegneria

- Inghilterra

- Inglese

- usate

- Euro

- euro

- Evento

- evoluzione

- Cambi Merce

- Exclusive

- esperienza

- esperimento

- Faccia

- Fallimento

- Moda

- caratteristica

- Federale

- Governo federale

- Costi

- Fiat

- Fantasia

- figura

- Infine

- finanziario

- crisi finanziaria

- Nome

- prima volta

- difetto

- Flessibilità

- flusso

- seguire

- modulo

- Avanti

- Fondazione

- Francisco

- Gratis

- La libertà

- Venerdì

- Adempiere

- pieno

- Nodo completo

- finanziamento

- fondi

- futuro

- PIL

- Genesis

- Germania

- Dare

- globali

- Oro

- buono

- Enti Pubblici

- I governi

- grande

- Gruppo

- Crescita

- GUEST

- Ospite Messaggio

- hash

- hash rate

- hashcash

- nascondere

- storia

- tenere

- Casa

- Casa

- Come

- HTTPS

- Enorme

- diritti umani

- centinaia

- iperinflazione

- idea

- Identificazione

- Identità

- Illegale

- Compreso

- Aumento

- inflazione

- influenza

- informazioni

- Infrastruttura

- Innovazione

- Istituzione

- Intel

- interesse

- Tassi di interesse

- Internet

- indagare

- investitore

- coinvolto

- IT

- Offerte di lavoro

- Joe Biden

- giornalista

- giustizia

- conservazione

- Le

- Tasti

- grandi

- Legge

- applicazione della legge

- Legislazione

- portare

- IMPARARE

- imparato

- Guidato

- Ledger

- Legale

- Legislazione

- Livello

- Licenza

- Licenze

- fulmine

- Lightning Network

- Limitato

- linea

- Liquido

- Lista

- Londra

- Lunghi

- maggiore

- Fare

- Mantra

- Rappresentanza

- Capitalizzazione di mercato

- Massachusetts

- Istituto di Tecnologia del Massachussetts

- matematica

- medie

- Mercante

- di messaggistica

- Microsoft

- Militare

- milione

- minatori

- Siti di estrazione mineraria

- CON

- Mobile

- mobile app

- modello

- componibile

- soldi

- mese

- cambiano

- Vicino

- tassi di interesse negativi

- Rete

- reti

- offerta

- online

- Pagamenti online

- aprire

- open source

- codice open source

- Opinioni

- organizzazioni

- Altro

- proprietario

- Oxford

- p2p

- Carta

- Password

- brevetto

- Paga le

- Pagamento

- pagamenti

- PC

- PC

- Persone

- dati personali

- prospettiva

- filosofia

- Fisico

- immagine

- Polizia

- Termini e Condizioni

- politica

- politica

- Popolare

- Post

- energia

- Previsioni

- stampa

- pressione

- prezzo

- carcere

- Privacy

- un bagno

- chiave privata

- Prodotto

- Profitto

- Programma

- Programmazione

- Programmi

- progetto

- progetti

- prova

- protegge

- protezione

- dimostra

- la percezione

- chiave pubblica

- editoriale

- ricerca

- Gara

- Lettura

- Realtà

- motivi

- recessione

- ridurre

- Regolamento

- normativo

- rapporto

- riparazioni

- Risorse

- risposta

- Rischio

- ROBERT

- Camere

- rsa

- Correre

- running

- San

- San Francisco

- Satoshi

- Satoshi Nakamoto

- Scala

- scansione

- Scienze

- scienziati

- Valori

- problemi di

- seme

- Finanziamento del seme

- venda

- Serie

- set

- Condividi

- condiviso

- spostamento

- Corti

- catena laterale

- Segni

- Silicon Valley

- Un'espansione

- Taglia

- piccole

- So

- Social

- Ingegneria sociale

- Società

- Software

- venduto

- RISOLVERE

- lo spazio

- spendere

- Spendere

- spie

- diffondere

- Stabilità

- standard

- iniziato

- startup

- Regione / Stato

- dichiarazione

- stati

- Tornare al suo account

- Strategia

- strada

- sussidio

- Sudan

- citato in giudizio

- estate

- fornire

- supporto

- sorpresa

- sorveglianza

- svizzero

- Svizzera

- sistema

- SISTEMI DI TRATTAMENTO

- Target

- Tech

- Consulenza

- Tecnologie

- Tecnologia

- test

- il mondo

- Pensiero

- minacce

- tempo

- token

- Tokens

- top

- Tor

- pista

- commercio

- delle transazioni

- Le transazioni

- Affidati ad

- Tweet

- Regno Unito

- noi

- Dipartimento di Giustizia degli Stati Uniti

- Governo degli Stati Uniti

- Università

- University of California

- Aggiornamenti

- us

- utenti

- APPREZZIAMO

- Venezuela

- impresa

- contro

- Visualizza

- visione

- Votazione

- VPN

- vulnerabilità

- vulnerabilità

- Wall Street

- Portafogli

- guerra

- onde

- Ricchezza

- sito web

- Che cosa è l'

- Casa Bianca

- white paper

- OMS

- vincere

- WordPress

- Lavora

- lavori

- mondo

- In tutto il mondo

- valore

- scrittura

- anno

- anni

- prove a zero-conoscenza

- Zimbabwe