זמן קריאה: 3 דקות

זמן קריאה: 3 דקות

ישנם פתרונות אבטחת נקודות קצה אך ישנם פתרונות אבטחת נקודות קצה טובים יותר.

ישנם כל כך הרבה פתרונות אבטחה של נקודות קצה אשר יבלבלו אפילו מנהל אבטחת IT מיומן. כל אחד פתרון אבטחת נקודות קצה מכריז על עצמו כטוב ביותר בעולם, אולם המציאות טוענת אחרת.

בכל רשת ארגונית נקודת קצה נחשבת לחוליה החלשה ביותר ברשת. זו הסיבה שפושעי רשת מכוונים לנקודות קצה. נקודות קצה מכילות מידע רגיש הגורם האנושי בנקודת הסיום הוא פגיעות ראשונית והיעד המועדף.

הגדלת המורכבות של תוכנות זדוניות

במהלך השנים ובמיוחד בעבר הקרוב, הקוונטים של זיהומים בתוכנות זדוניות כמו גם חומרתם גדלה בחדות. הזמינות של תוכנות זדוניות כשירות הובילה לריבוי האקרים של wannabe. באופן מדאיג, נראה שהם מצליחים יותר ויותר במלאכה זו. בתרחיש מסוכן זה, האחריות של הארגון לשמור על מידע רגיש לגבי עצמו כמו גם על המידע של לקוחותיו. לפיכך, הם מיישמים בין היתר פתרון אבטחת נקודות קצה אבטחה באינטרנט אמצעים. מומחים לאבטחת סייבר, לעומת זאת, מטילים ספק בעניין יְעִילוּת של אלה פתרונות אבטחת נקודות קצה בעידן הנוכחי של ניצולי יום אפס והתקפות זדוניות מתוחכמות מהדור הבא.

סקרים מגלים שרוב הארגונים השקיעו בפתרונות אבטחה לא יעילים. רק העלות הגבוהה של פתרון אבטחת נקודות קצה לא אומרת שהוא יעיל. יתר על כן, לרוב פתרונות האבטחה הללו אין אפשרות לניהול בקלות פתרון לניהול נקודות קצה. זה מקשה מאוד על ניטור והבטחת אבטחה. סקרים העלו עוד כי תיקוני אבטחה לא עודכנו באופן קבוע. המנהלים גם הרגישו כי הסיכוי להתמודד עם א הפרה היו גבוהים למדי. המשיבים גם חששו שהם לא מסוגלים לזהות מכשירי נקודת קצה שנפגעו.

העלות הכוללת של הפרת אבטחה תהיה די ענקית בהתחשב בעסקים אבודים, בייצור, אובדן נתונים ואמון, ועלויות התדיינות משפטיות. הסקר העלה כי יש לספק למנהלי אבטחת IT פתרון יעיל וניהול לנקודות קצה לניהול כדי לפקח על נקודות הקצה ולהגן על נקודות הקצה הללו מפני התקפות איומים זדוניות.

אסטרטגיות הקלה

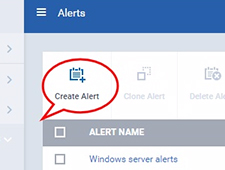

על המיזם לבחור תחילה אבטחת נקודות קצה פתרון המונע ניצול של אפס יום וחוסם איומים אחרים המתפתחים. לאחר מכן, על החברה להגדיר מדיניות לניהול מכשירים ניידים, אבטחה עבור אבטחת רשת לנתונים, ניהול איומים ניידים ודרך פשוטה לדיווח על אירועי אבטחה. לצורך ניהול טוב יותר של נקודות קצה, על מנהלי אבטחת IT לתכנן ולרכוש טכנולוגיה מתאימה כלי אוטומציה מקצועיים. ניהול ידני תהיה משימה כמעט בלתי אפשרית כאשר ישנן נקודות קצה רבות בפלטפורמות מערכת הפעלה שונות.

יעיל MDM הפתרון יאפשר ניטור מרכזי של מערכות ההפעלה, היישומים ואבטחת נקודות הקצה (אנטי וירוס) פתרונות. ניתן לעקוב אחר דרישות התיקון ולהתקין במהירות, המאפשרות מענה מהיר לאיומים מתמשכים מתקדמים.

הגדר מדיניות סיסמא חזקה; ואם אתה צריך לאפשר BYOD (הביא מכשיר משלך), ואז הגבל את הפונקציות והאפליקציות המותרות במכשירים אלה. יתר על כן, השתמש בכלים אוטומטיים כדי לזהות ולהכיל נקודות קצה חסרות ביטחון במקרה של הפרה. בעת בחירת פתרון אבטחת נקודות קצה בחר פתרון שמתפקד על בסיס גישת הכחשה כברירת מחדל - כאשר כל הקבצים הלא ידועים חסומים כברירת מחדל. ואל תבזבז כסף על לא יעיל אבטחת נקודות קצה פתרונות.

משאבים קשורים:

אבטחת אפס אמון

תוכנות זדוניות לאפס יום

תוכנה למלאי ציוד

EDR

להתחיל ניסיון ללא תשלום קבלו את כרטיס האבטחה המיידי בחינם

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- Platoblockchain. Web3 Metaverse Intelligence. ידע מוגבר. גישה כאן.

- מקור: https://blog.comodo.com/endpoint-security/endpoint-security-enterprises-may-wasting-money-ineffective-solutions/

- :הוא

- a

- אודות

- לרכוש

- מנהלים

- מתקדם

- תעשיות

- בין

- ו

- יישומים

- גישה

- מתאים

- אפליקציות

- ARE

- AS

- At

- המתקפות

- אוטומטי

- אוטומציה

- זמינות

- זמין

- מבוסס

- BE

- להיות

- הטוב ביותר

- מוטב

- חסום

- אבני

- בלוג

- הפרה

- להביא

- עסקים

- by

- CAN

- מסוגל

- מֶרכָּזִי

- סיכויים

- בחרו

- בחירה

- טענות

- קליק

- לקוחות

- לחלוטין

- מורכבות

- התפשר

- נחשב

- בהתחשב

- להכיל

- עלות

- לעצב

- סייבר

- עברייני אינטרנט

- אבטחת סייבר

- מסוכן

- נתונים

- יְוֹם

- בְּרִירַת מֶחדָל

- מכשיר

- התקנים

- אחר

- קשה

- לא

- כל אחד

- בקלות

- אפקטיבי

- לאפשר

- נקודת קצה

- אבטחה נקודת קצה

- הבטחתי

- מִפְעָל

- חברות

- תקופה

- במיוחד

- אֲפִילוּ

- אירוע

- מתפתח

- מומחים

- מעללים

- מול

- קבצים

- ראשון

- בעד

- חופשי

- החל מ-

- פונקציות

- פונקציות

- נוסף

- יתר על כן

- לקבל

- האקרים

- יש

- גָבוֹהַ

- אולם

- HTTPS

- עצום

- בן אנוש

- זיהוי

- ליישם

- in

- גדל

- יותר ויותר

- מידע

- מותקן

- מיידי

- מלאי

- מוּשׁקָע

- IT

- זה ביטחון

- שֶׁלָה

- עצמו

- jpg

- הוביל

- קשר

- ליטיגציה

- עושה

- תוכנות זדוניות

- ניהול

- פתרון ניהול

- ניהול

- באופן ידני

- רב

- max-width

- אמצעים

- סלולרי

- מכשיר נייד

- כסף

- צג

- פיקוח

- ניטור

- רוב

- רשת

- רב

- of

- on

- ONE

- פועל

- מערכות הפעלה

- OS

- אחר

- אַחֶרֶת

- מקיף

- שֶׁלוֹ

- סיסמה

- עבר

- תיקון

- PHP

- תכנית

- פלטפורמות

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- מדיניות

- מועדף

- להציג

- ראשוני

- הפקה

- להגן

- .

- ובלבד

- קוונטית

- שאלה

- מהיר

- מהר

- מציאות

- טעם

- לאחרונה

- באופן קבוע

- דווח

- דרישות

- משאבים

- תגובה

- אחריות

- לְהַגבִּיל

- לגלות

- גילה

- חָסוֹן

- תרחיש

- כרטיס ניקוד

- אבטחה

- רגיש

- פָּשׁוּט

- מיומן

- So

- תוכנה

- פִּתָרוֹן

- פתרונות

- מתוחכם

- מוצלח

- סֶקֶר

- מערכות

- יעד

- המשימות

- טכנולוגיה

- זֶה

- השמיים

- המידע

- העולם

- שֶׁלָהֶם

- אלה

- איום

- איומים

- זמן

- ל

- כלים

- סומך

- מְעוּדכָּן

- להשתמש

- מוכר

- פגיעות

- לבזבז

- דֶרֶך..

- טוֹב

- אשר

- יצטרך

- עוֹלָם

- היה

- שנים

- אתה

- זפירנט