פעולת LockBit Ransomware-as-a-a-service (RaaS) השיקה מחדש את אתר ההדלפות שלה, שבוע בלבד לאחר מבצע הסרה מתואם מאכיפת החוק העולמית.

ב-19 בפברואר, "צוות המשימה של מבצע קרונוס" - הכולל את ה-FBI, היורופול וסוכנות הפשע הלאומית של בריטניה (NCA), בין שאר הסוכנויות - ביצע פעולה מסיבית. על פי סוכנות הפשע הלאומית של בריטניה (NCA), כוח המשימה הוריד תשתית הפרוסה על פני שלוש מדינות, כולל עשרות שרתים. הוא תפס קוד ומודיעין יקר ערך אחר, שלל נתונים שנגנבו מקורבנותיו, ויותר מ-1,000 מפתחות פענוח קשורים. היא השחיתה את אתר ההדלפות של הקבוצה, ואת פורטל השותפים שלה, הקפיאה יותר מ-200 חשבונות קריפטו, עצרה אזרח פולני ואוקראיני והפליל שני אזרחים רוסים.

דובר ה-NCA סיכם את זה ב-26 בפברואר, אמר לרויטרס כי הקבוצה "נותרת בסיכון לחלוטין".

האדם הוסיף, עם זאת, כי "העבודה שלנו לכוון ולשבש אותם נמשכת".

ואכן, ייתכן שמבצע קרונוס לא היה מקיף כפי שנראה בתחילה. למרות שרשויות אכיפת החוק הצליחו לפגוע בתשתית העיקרית של LockBit, הודה המנהיג שלה במכתב, מערכות הגיבוי שלה נותרו ללא פגע, מה שאיפשר לפעולה לחזור במהירות.

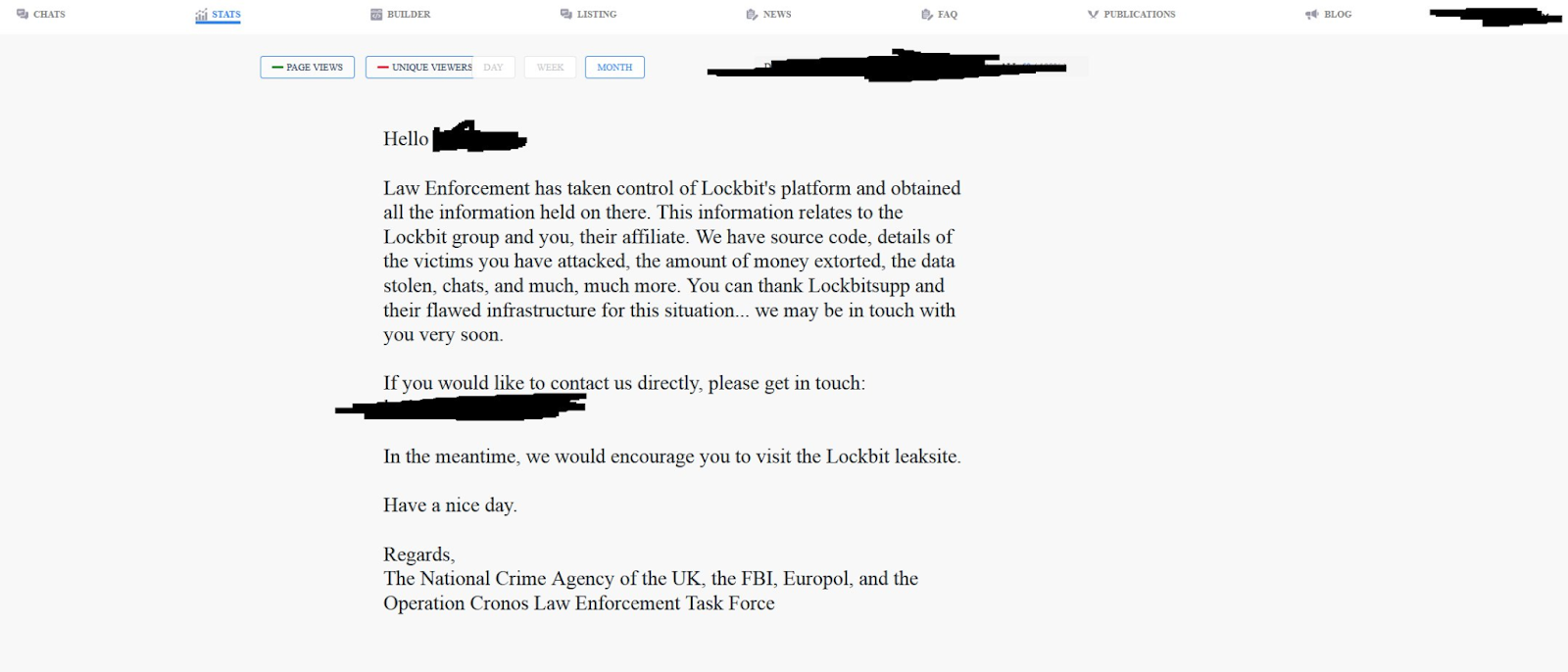

ההודעה שהושארה בפורטל השותפים של LockBit; מקור: vx-underground דרך X (לשעבר טוויטר)

"בסופו של יום, זו מכה משמעותית של רשויות אכיפת החוק נגדם", אומר הסוכן המיוחד של ה-FBI לשעבר מייקל מקפירסון, כיום סגן נשיא בכיר לתפעול טכני ב-ReliaQuest. "אני לא חושב שמישהו נאיבי מספיק כדי להגיד שזה המסמר בארון הקבורה של הקבוצה הזו, אבל זו מכה בגוף".

הצד של LockBit של הסיפור

כדאי לברך את מנהיג LockBit בספקנות. "כמו הרבה מהחבר'ה האלה בתחום תוכנות הכופר, יש לו די אגו, הוא קצת הפכפך. וידוע שהוא מספר סיפורים די גבוהים כשזה מתאים למטרה שלו", אומר קורטיס מינדר, מנהל משא ומתן על תוכנות כופר, ומייסד שותף ומנכ"ל GroupSense.

עם זאת, במכתבו, האדם או האנשים שאליהם מתייחס מינדר כ"אלכס" נוגע בטון צנוע במיוחד.

"בשל הרשלנות האישית וחוסר האחריות שלי נרגעתי ולא עדכנתי את PHP בזמן", כתב מוביל התוכנות הכופר, וציטט את הבאג הקריטי, 9.8 מתוך 10 CVSS עם דירוג PHP. CVE-2023-3824 "כתוצאה מכך הושגה גישה לשני השרתים העיקריים שבהם הותקנה גרסה זו של PHP. אני מבין שאולי זה לא היה ה-CVE הזה, אלא משהו אחר כמו 0day עבור PHP, אבל אני לא יכול להיות בטוח ב-100%."

באופן מכריע, הוא הוסיף, "כל השרתים האחרים עם בלוגי גיבוי שלא הותקנו בהם PHP אינם מושפעים וימשיכו למסור נתונים שנגנבו מהחברות המותקפות". ואכן, בזכות היתירות הזו, אתר ההדלפות של LockBit חזר לפעול לאחר שבוע, והציג תריסר קורבנות: פלטפורמת הלוואות, רשת לאומית של מעבדות לרפואת שיניים, ובעיקר, מחוז פולטון, ג'ורג'יה, שם הנשיא לשעבר טראמפ נמצא. מעורב כעת במאבק משפטי.

מקור: Bitdefender

האם לפעולת אכיפת החוק יש השפעה?

במשך שנים, רשויות אכיפת החוק בארה"ב ובאיחוד האירופי עלו לכותרות עם פשיטות בעלות פרופיל גבוה של פעולות גדולות של תוכנות כופר: כוורת, AlphV/BlackCat, רגנאר לוקר, וכולי. זאת למרות המאמצים הללו תוכנות הכופר ממשיכה לעלות עשוי לעורר אדישות אצל חלק.

אבל בעקבות פשיטות כאלה, מסביר מקפירסון, "או שהקבוצות הללו לא התגבשו מחדש, או שהן התאוששו בצורה קטנה יותר. כאילו, כוורת עוד לא הצליחה לחזור - הייתה עניין בזה, אבל זה ממש לא יצא לפועל".

גם אם אכיפת החוק לא חיסלה לחלוטין את LockBit, זה עדיין גרם להאקרים נזק רב. לדוגמה, מציין מינדר, "כנראה הם קיבלו גישה לחלק מהמידע של השותפים", מה שמעניק לרשויות מינוף משמעותי.

"אם אני שותף, או אני מפתח אחר של תוכנת כופר, אני עשוי לחשוב פעמיים על אינטראקציה עם האנשים האלה למקרה שהם הפך למודיע של ה-FBI. אז זה יוצר חוסר אמון. ואז מהצד השני, אני חושב שהם עושים את אותו הדבר ל-LockBit בכך שהם אומרים: 'היי, אנחנו למעשה יודעים מי הם כל השותפים, קיבלנו את כל פרטי הקשר שלהם.' אז עכשיו LockBit הולכת להיות חשדנית כלפי השותפים העצמאיים שלה. זה קצת כאוס. זה מעניין."

עם זאת, כדי לפתור באמת תוכנות כופר בטווח הארוך יותר, ייתכן שממשלות יצטרכו להשלים הסרות נוצצות עם מדיניות ותוכניות יעילות.

"צריכה להיות תוכנית מאוזנת, אולי ברמת הממשל הפדרלי, שלמעשה עוזרת במניעה, בתגובה, בתיקון. אני חושב שאם היינו רואים כמה הון באמת עוזב את כלכלת ארה"ב כתוצאה מפעילויות מסוג זה, היינו רואים שזה הגיוני לסבסד תוכנית כזו, שתמנע מאנשים לשלם כופר". הוא אומר.

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- PlatoData.Network Vertical Generative Ai. העצים את עצמך. גישה כאן.

- PlatoAiStream. Web3 Intelligence. הידע מוגבר. גישה כאן.

- PlatoESG. פחמן, קלינטק, אנרגיה, סביבה, שמש, ניהול פסולת. גישה כאן.

- PlatoHealth. מודיעין ביוטכנולוגיה וניסויים קליניים. גישה כאן.

- מקור: https://www.darkreading.com/threat-intelligence/lockbit-leak-site-reemerges-week-after-complete-compromise-

- :יש ל

- :הוא

- :לֹא

- :איפה

- $ למעלה

- 000

- 1

- 10

- 19

- 200

- 7

- 8

- 9

- a

- יכול

- אודות

- גישה

- חשבונות

- לרוחב

- פעולה

- פעילויות

- למעשה

- הוסיף

- הודה

- שותפים

- סניפים

- לאחר

- בעקבות

- נגד

- סוכנויות

- סוכנות

- סוֹכֵן

- alex

- תעשיות

- בין

- an

- ו

- אחר

- אדישות

- ARE

- נֶעצָר

- AS

- המשויך

- At

- רשויות

- בחזרה

- גיבוי

- מאוזן

- קרב

- BE

- היה

- קצת

- בלוגים

- לפוצץ

- גוּף

- לקפוץ

- בריטניה

- חרק

- אבל

- by

- CAN

- הון

- נשא

- מקרה

- גרם

- מנכ"ל

- תוהו ובוהו

- מייסד שותף

- קוד

- איך

- חברות

- להשלים

- לחלוטין

- מַקִיף

- פשרה

- התפשר

- צור קשר

- להמשיך

- ממשיך

- מתואם

- מדינות

- מחוז

- יוצרים

- פשע

- קריטי

- Cronos

- מטבע מבוזר

- כיום

- Cve

- נזק

- נתונים

- יְוֹם

- מפתח

- DID

- לא

- לשבש

- לחשוד

- עושה

- עושה

- דון

- מטה

- תריסר

- עשרות

- ראוי

- כלכלה

- אפקטיבי

- מַאֲמָצִים

- אגו

- או

- אחר

- מה שמאפשר

- סוף

- אַכִיפָה

- מספיק

- EU

- יורופול

- דוגמה

- מסביר

- FBI

- משתתפים

- פבואר

- פדרלי

- ממשלה פדרלית

- ראשון

- Flip

- בעד

- לשעבר

- נשיא לשעבר

- לשעבר

- החל מ-

- צבר

- לתת

- גלוֹבָּלִי

- הולך

- קבל

- ממשלה

- ממשלות

- גדול

- קְבוּצָה

- קבוצה

- האקרים

- לפגוע

- יש

- יש

- he

- כותרות

- עוזר

- פרופיל גבוה

- שֶׁלוֹ

- כוורת

- איך

- אולם

- HTTPS

- צנוע

- i

- if

- תמונה

- פְּגִיעָה

- in

- כולל

- כולל

- אכן

- מידע

- תשתית

- לעורר

- מותקן

- מוֹדִיעִין

- אינטראקציה

- אינטרס

- מעניין

- מעורב

- IT

- שֶׁלָה

- רק

- רק אחד

- שמור

- מפתחות

- סוגים

- לדעת

- ידוע

- מעבדות

- חוק

- אכיפת החוק

- מנהיג

- לדלוף

- עזיבה

- עזבו

- משפטי

- הַשׁאָלָה

- פלטפורמת ההלוואות

- מכתב

- רמה

- תנופה

- כמו

- סביר

- קְצָת

- מגרש

- עשוי

- ראשי

- גדול

- לעשות

- מסיבי

- להתממש

- מאי..

- אולי

- הודעה

- מיכאל

- יכול

- יותר

- רוב

- הרבה

- my

- לאומי

- NCA

- צורך

- רשת

- ניסט

- בייחוד

- עַכשָׁיו

- מטרה

- of

- on

- ONE

- מבצע

- תפעול

- or

- אחר

- שלנו

- הַחוּצָה

- שֶׁלוֹ

- עמוד

- תשלום

- אֲנָשִׁים

- אדם

- אישי

- אנשים

- PHP

- פלטפורמה

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- נקודות

- מדיניות

- פולני

- כניסה

- נשיא

- הנשיא טראמפ

- יפה

- מניעה

- יְסוֹדִי

- תָכְנִית

- תוכניות

- מהירות

- דַי

- ransomware

- RE

- להבין

- בֶּאֱמֶת

- מתייחס

- רגוע

- נשאר

- שְׂרִידִים

- לתקן

- תגובה

- תוצאה

- רויטרס

- ריצה

- רוסי

- s

- אותו

- ראה

- לומר

- אמר

- אומר

- לִרְאוֹת

- נראה

- תפס

- לחצני מצוקה לפנסיונרים

- תחושה

- שרתים

- צד

- משמעותי

- אתר

- ספקנות

- קטן יותר

- So

- לפתור

- כמה

- משהו

- מָקוֹר

- מֶרחָב

- מיוחד

- לירוק

- דובר

- ממומן

- התפשטות

- עוד

- גָנוּב

- סיפור

- שביתות

- כזה

- תוספת

- בטוח

- חשוד

- מערכות

- סיפורים

- יעד

- taskforce

- טכני

- לספר

- אומר לי

- מֵאֲשֶׁר

- תודה

- זֶה

- השמיים

- בריטניה

- שֶׁלָהֶם

- אותם

- אז

- שם.

- אלה

- הֵם

- לחשוב

- זֶה

- אם כי?

- שְׁלוֹשָׁה

- זמן

- ל

- צליל

- לקח

- לְגַמרֵי

- טראמפ

- פעמים

- שתיים

- Uk

- אוקראיני

- לא מושפע

- לא נגע

- עדכון

- us

- כלכלה אמריקאית

- בעל ערך

- Ve

- גרסה

- באמצעות

- סְגָן

- סגן הנשיא

- קורבנות

- היה

- דֶרֶך..

- we

- אתר

- שבוע

- מתי

- אשר

- מי

- יצטרך

- נגב

- עם

- תיק עבודות

- היה

- כתב

- X

- שנים

- עוד

- זפירנט