זמן קריאה: 5 דקות

זמן קריאה: 5 דקות

מרוץ הנשק בין פושעי רשת ללוחמי אבטחת סייבר הולך וגובר במהירות עצומה. מחברי תוכנות זדוניות מגיבות מייד על כל תוכנה זדונית שאותרה ומנוטרלת באמצעות דגימות חדשות ומתוחכמות יותר כדי לעקוף את המוצרים החדשים ביותר נגד תוכנות זדוניות. GandCrab הוא נציג מבריק של תוכנות זדוניות כאלה מהדור החדש.

התגלה לראשונה בינואר 2018, כברירת המחדל, הערמומיות והמשתנה המשתנה כל הזמן, יש כבר ארבע גרסאות המבדלות זו מזו. עברייני סייבר הוסיפו ללא הרף תכונות חדשות להצפנה קשה יותר ולהימנעות מאיתור. לדוגמה האחרונה של אנליסטים של תוכנות זדוניות של קומודו שהתגלתה יש משהו חדש לגמרי: היא משתמשת באלגוריתם הצפנה זעיר (TEA) כדי למנוע זיהוי.

ניתוח GandCrab מועיל לא כחקירה של חדש מסוים תוכנות זדוניות, ברחבי חוקרים מסוימים כינו זאת "מלך חדש של תוכנות כופר". זו דוגמה מובהקת לאופן ההתאמה של תוכנות זדוניות מודרניות לסביבת אבטחת הרשת החדשה. אז בואו ונעמיק יותר בהתפתחות של ה- GandCrab.

ההיסטוריה

GandCrab v1

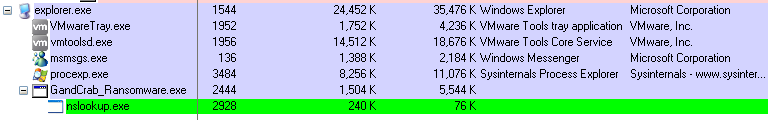

הגרסה הראשונה של GandCrab, שהתגלתה בינואר 2018, הצפינה את קבצי המשתמשים עם מפתח ייחודי וסחטה כופר בכרטיס מטבע DASH. הגרסה הופצה באמצעות ערכות ניצול כמו RIG EK ו- GrandSoft EK. תוכנת הכופר העתקה את עצמה אל"% Appdata% Microsoft" תיקייה והוזרק לתהליך המערכת nslookup.exe.

זה יצר את החיבור הראשוני ל pv4bot.whatismyipaddress.com כדי לברר את ה- IP הציבורי של המכונה הנגועה ואז הפעל ה- nslookup תהליך להתחברות לרשת gandcrab.bit a.dnspod.com באמצעות ".ביט" תחום ברמה העליונה.

גרסה זו התפשטה במהירות במרחב הסייבר אך הניצחון שלה הופסק בסוף פברואר: מפענח נוצר והוצב ברשת, ובכך נתן לקורבנות לפענח את תיקיהם מבלי לשלם כופר למבצעים.

GandCrab v2

עברייני הסייבר לא נשארו זמן רב עם התשובה: תוך שבוע גרסת ה- GandCrab גרמה למשתמשים. היה לו אלגוריתם הצפנה חדש שהופך את הפענוח חסר תועלת. לקבצים המוצפנים התחלפו סיומת .CRAB והתחומים הקודדים הקשיחים השתנו ל- ransomware.bit ו- zonealarm.bit. גרסה זו הופצה באמצעות דוא"ל ספאם בחודש מרץ.

GandCrab v3

הגרסה הבאה עלתה באפריל עם יכולת חדשה לשנות את טפט שולחן העבודה של הקורבן לתו כופר. מעבר קבוע בין שולחן העבודה לכרטיס הכופר נועד בהחלט להפעיל לחץ פסיכולוגי יותר על הקורבנות. מאפיין חדש נוסף היה מפתח הרישום RunOnce autorun:

HKLMSOFTWAREMicrosoft Windows חלונות שוטפים גירסאות הפעלה ברגע WhatsxydcvmtC: מסמכים והגדרות מנהל מערכת נתוני יישומים Microsoftyrtbsc.exe

GandCrab v4

לבסוף, החדשה, הגרסה הרביעית של Gandcrab v4 עלתה ביולי עם מגוון עדכונים משמעותיים, כולל אלגוריתם הצפנה חדש. כפי שגילה אנליסט קומודו, התוכנה הזדונית משתמשת כעת ב- Tiny Encryption Algorithm (TEA) כדי להימנע מגילוי - אחד האלגוריתמים הקריפטוגרפיים המהירים והיעילים שפותחו על ידי דייוויד וילר ורוג'ר נדהאם בבסיס ההצפנה הסימטרי.

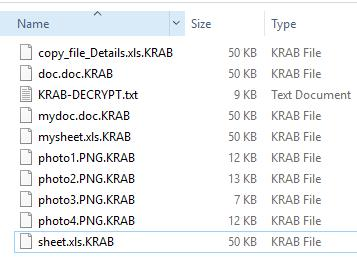

כמו כן, לכל הקבצים המוצפנים יש כעת סיומת. KRAB במקום CRAB.

בנוסף, פושעי הסייבר שינו את הדרך להפצת תוכנת הכופר. עכשיו זה מופץ דרך אתרי סדק תוכנה מזויפים. ברגע שמשתמש מוריד ומריץ סדק כזה "מלית", תוכנת הכופר נופלת על המחשב.

הנה דוגמא לפיצוח תוכנה מזויף שכזה. Crack_Merging_Image_to_PDF.exeלמען האמת, GandCrab v4.

בוא נראה בפרטים מה יקרה אם משתמש יפעיל את הקובץ הזה.

מתחת למכסת המנוע

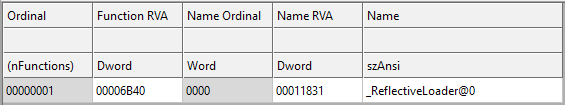

כאמור לעיל תוכנת כופר של GandCrab משתמש באלגוריתם הצפנת TEA חזק ומהיר כדי להימנע מגילוי. פונקצית שגרת הפענוח מקבלת את קובץ ה- GandCrab הרגיל.

לאחר השלמת הפענוח, קובץ ה- GandCrab v4 המקורי נופל ופועל ומתחיל את פשיטת ההרג.

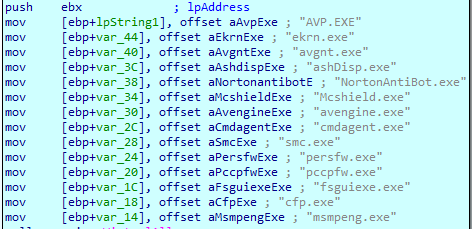

ראשית, תוכנת ה- ransomware בודקת את רשימת התהליכים הבאים באמצעות API של CreateToolhelp32Snapshot ומגדירה כל אחד מהם שרץ:

ואז תוכנות כופר בודקות אם יש פריסת מקלדת. אם מדובר ברוסית, GandCrab מסיים את ההוצאה להורג באופן מיידי.

יצירת תהליך URL

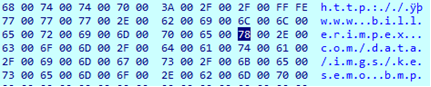

באופן משמעותי, GandCrab משתמש באלגוריתם אקראי ספציפי כדי ליצור URL לכל מארח. אלגוריתם זה מבוסס על התבנית הבאה:

http://{host}/{value1}/{value2}/{filename}.{extension}

התוכנה הזדונית יוצרת בעקביות את כל מרכיבי התבנית, וכתוצאה מכך כתובת URL ייחודית.

אתה יכול לראות את כתובת האתר שנוצרה על ידי תוכנה זדונית בעמודה הימנית.

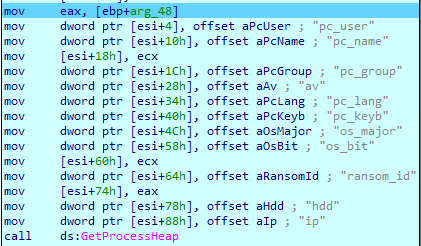

איסוף מידע

GandCrab אוסף את המידע הבא מהמחשב הנגוע:

ואז זה בודק אם יש אנטי וירוס רץ…

... ואוספת את המידע על המערכת. לאחר מכן הוא מצפין את כל המידע שנאסף באמצעות XOR ושולח אותו לשרת הפקודה והבקרה. באופן משמעותי, הוא משמש להצפנת מחרוזת מקשים "jopochlen" שהיא שפה מגונה ברוסית. זה עוד סימן ברור למקורו הרוסי של התוכנה הזדונית.

דור מפתח

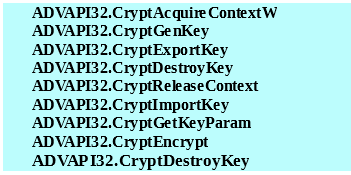

תוכנת ה- Ransomware מייצרת מפתחות פרטיים וציבוריים באמצעות ספק הקריפטוגרפיה של מיקרוסופט ובממשקי ה- API הבאים:

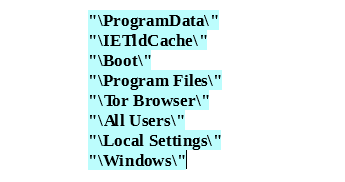

לפני שמתחילים בתהליך ההצפנה, התוכנה הזדונית בודקת קבצים מסוימים ...

... ותיקיות כדי לדלג עליהם במהלך ההצפנה:

קבצים ותיקיות אלה נחוצים כדי שתוכנת ransom תפעל כראוי. לאחר מכן, GandCrab מתחיל להצפין את תיקי הקורבן.

הכופר

הכופר

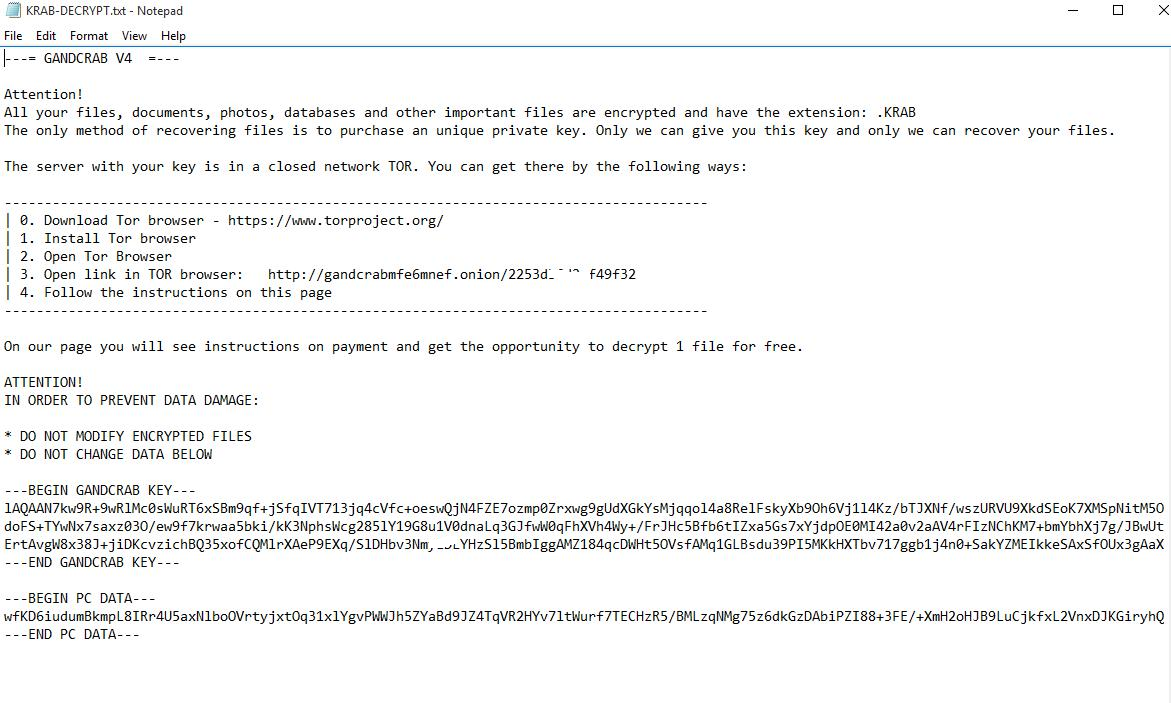

כאשר ההצפנה נגמרה, GandCrab פותח קובץ KRAB-DECRYPT.txt שהוא הערת הכופר:

אם הקורבן עוקב אחר הוראות המבצעים ותעבור לאתר TOR שלהם, היא תמצא את כרזת הכופר עם הדלפק:

תוכן עמוד התשלום הוראות מפורטות לפירעון הכופר.

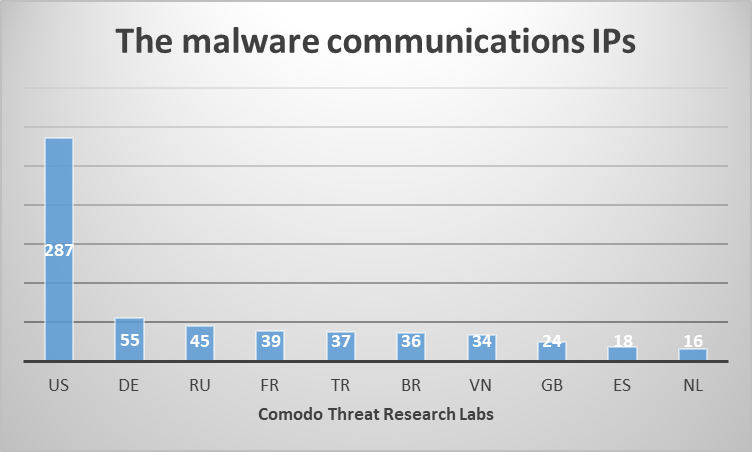

צוות המחקר של חברת קומודו בנושא סייבר בתחום האינטרנט בתחום Cyber, עקב אחר כתובות ה- IP של התקשורת GandCrab. להלן עשר המדינות המובילות מרשימת ה- IP הזו.

GandCrab היכה משתמשים בכל רחבי העולם. להלן רשימה של עשר המדינות המובילות המושפעות מהתוכנה הזדונית.

"ממצא זה של האנליסטים שלנו ממחיש בבירור כי תוכנות זדוניות משתנות במהירות ומתפתחות במהירות ההסתגלות שלה למהלכי הנגד של ספקי הרשת", מעיר פתיח אורחאן, ראש מעבדות המחקר של קומודו. "ברור שאנו נמצאים בקצה הזמן בו כל התהליכים בתחום האבטחת הסייבר מזרזים אינטנסיביות. תוכנות זדוניות צומחות במהירות לא רק בכמות אלא גם ביכולתה לחקות באופן מיידי. בתוך Comodo Cybersecurity הרבעון הראשון 2018 דוח איום, ניבאנו כי צמצום של תוכנות כופר הוא רק פריסה מחדש של כוחות ונעמוד בפני דגימות מעודכנות ומסובכות יותר בעתיד הקרוב. המראה של GandCrab מאשר ומדגים בבירור מגמה זו. לפיכך, שוק אבטחת הרשת צריך להיות מוכן להתמודד עם גלי ההתקפות הקרובים העמוסים בסוגי תוכנות רנסומריות חדשות לגמרי. "

חיה מאובטחת עם קומודו!

מקורות קשורים:

להתחיל ניסיון ללא תשלום קבלו את כרטיס האבטחה המיידי בחינם

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- Platoblockchain. Web3 Metaverse Intelligence. ידע מוגבר. גישה כאן.

- מקור: https://blog.comodo.com/comodo-news/gandcrab-the-new-version-of-ransomware/

- 2018

- a

- יכולת

- אודות

- מֵעַל

- הוסיף

- תוספת

- לאחר

- אַלגוֹרִיתְם

- אלגוריתמים

- תעשיות

- כְּבָר

- מנתח

- אנליסטים

- ו

- אחר

- לענות

- אנטי וירוס

- API

- ממשקי API

- אַפּרִיל

- המתקפות

- מחברים

- הימנעות

- באנר

- בסיס

- מבוסס

- להלן

- בֵּין

- קצת

- בלוג

- נקרא

- שינוי

- שינויים

- משתנה

- לבדוק

- בדיקות

- ברור

- בבירור

- טור

- איך

- הערות

- תקשורת

- להשלים

- מסובך

- המחשב

- לְחַבֵּר

- הקשר

- קבוע

- תמיד

- תוכן

- דלפק

- מדינות

- סדק

- נוצר

- יוצר

- קריפטוגרפי

- עברייני אינטרנט

- אבטחת סייבר

- הסייברספייס

- לזנק

- דוד

- פענוח

- עמוק יותר

- בהחלט

- להפגין

- שולחן העבודה

- מְפוֹרָט

- פרטים

- זוהה

- איתור

- מפותח

- DID

- גילה

- מופץ

- מסמכים

- תחום

- תחומים

- הורדות

- טיפות

- בְּמַהֲלָך

- כל אחד

- אדג '

- יעיל

- אלמנטים

- מיילים

- מוצפן

- הצף

- עֲנָקִי

- סביבה

- אירוע

- כולם

- אבולוציה

- דוגמה

- הוצאת להורג

- לנצל

- חקירה

- הארכה

- פָּנִים

- מְזוּיָף

- מהר

- המהיר ביותר

- מאפיין

- תכונות

- שדה

- שלח

- קבצים

- מציאת

- ראשון

- הבא

- כדלקמן

- כוחות

- רביעית

- חופשי

- הכי טרי

- החל מ-

- פונקציה

- עתיד

- איסוף

- ליצור

- מייצר

- יצירת

- דור

- לקבל

- Go

- Goes

- טוב

- גדל

- לקרות

- ראש

- כאן

- מכה

- להיטים

- המארח

- איך

- איך

- HTTPS

- מיד

- in

- כולל

- גדל

- מידע

- בתחילה

- מיידי

- במקום

- הוראות

- IP

- IT

- עצמו

- יָנוּאָר

- יולי

- מפתח

- מפתחות

- המלך

- מעבדות

- שפה

- אחרון

- מערך

- לתת

- רשימה

- מטעין

- ארוך

- מכונה

- עשוי

- עשייה

- תוכנות זדוניות

- צעדה

- שוק

- max-width

- מוּזְכָּר

- מיקרוסופט

- מודרני

- יותר

- הכרחי

- רשת

- חדש

- תכונות חדשות

- הבא

- ONE

- באינטרנט

- נפתח

- מְקוֹרִי

- אחר

- מסוים

- תבנית

- תשלום

- משלם

- תשלום

- PHP

- מישור

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- חזה

- לחץ

- פְּרָטִי

- תהליך

- תהליכים

- מוצרים

- כמו שצריך

- ספק

- ציבורי

- מפתחות ציבוריים

- כמות

- רובע

- מהירות

- גזע

- אקראי

- כופר

- ransomware

- להגיב

- מוכן

- מציאות

- רישום

- נציג

- מחקר

- חוקרים

- משאבים

- וכתוצאה מכך

- להיפטר

- מעטה

- הפעלה

- ריצה

- רוסי

- רוסי

- כרטיס ניקוד

- לבטח

- אבטחה

- צריך

- סִימָן

- משמעותי

- באופן משמעותי

- אתר

- אתרים

- So

- תוכנה

- כמה

- משהו

- מתוחכם

- דואר זבל

- ספציפי

- מְהִירוּת

- התפשטות

- החל

- התחלות

- להשאר

- נעצר

- חזק

- כזה

- מערכת

- תֵה

- נבחרת

- השמיים

- המידע

- העולם

- שֶׁלָהֶם

- דבר

- איום

- דרך

- בכל

- זמן

- ל

- הרמה העליונה

- תחום ברמה העליונה

- טור

- מְגַמָה

- סוגים

- ייחודי

- בקרוב ב

- מְעוּדכָּן

- עדכונים

- כתובת האתר

- משתמש

- משתמשים

- מנצל

- מגוון

- גרסה

- באמצעות

- קרבן

- קורבנות

- לוחם

- גלים

- שבוע

- מה

- יצטרך

- לְלֹא

- עוֹלָם

- זפירנט