זמן קריאה: 3 דקות

זמן קריאה: 3 דקות

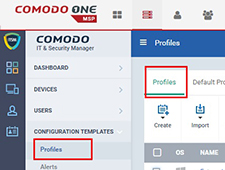

במהלך השבועות האחרונים, המהנדסים מטנק החשיבה של קומודו בדקו כמה מהתוכנות הזדוניות והחומרה הפחדית ביותר כיום, והתאימו אותה לטכנולוגיית ההכלה של קומודו.

והתוצאות? Cryptolocker נכשל נגד Comodo Conception. תוכנות זדוניות של Shylock ו- SpyEye נכשלות כנגד הכללת קומודו. למה? מכיוון שמנמ"רים, CISO ומנהלי IT ומהנדסים שצריכים למנוע הפרות נתונים, Comodo אבטחת נקודות קצה והכלה היא הפיתרון היחיד שמציע הכלה במכשיר בזמן אמת. בשונה מגישות מדור קודם כמו רשימות שחורות וארגזי חול, הכללת קומודו משתמשת בסינון חכם כדי להכיל ולבצע באופן אוטומטי. קבצים לא ידועיםמבלי להשפיע לרעה על ביצועי המערכת או על תפוקת המשתמש.

"טכנולוגיית ההכלה של קומודו שונה בתכלית מכל מה שקיים כיום בשוק - שמירה על לקוחותינו עם ביטחון הגנת נקודות קצה טכנולוגיה המתמקדת במניעה ולא באיתור ", אומר פטיה אורחאן, מנהל הטכנולוגיה של קומודו וחבר מוביל במכלול החשיבה של קומודו. "ללא קשר לאיום הקיברנטי על לקוחותינו, המידע שלהם בטוח ומאובטח מכיוון שטכנולוגיית ההכלה שלנו שומרת על תוכנות זדוניות תוך הגנה על המידע."

בואו ונראה שוב כמה מהממצאים ממכלול החשיבה של קומודו ונפרק כל תרחיש:

Comodo Conception לעומת SpyEye Malware

SpyEye הוא סוג של תוכנות זדוניות בהן משתמשים פושעי רשת כדי לגנוב אישורים בנקאיים מקוונים, נתוני כרטיסי אשראי, סיסמאות ומידע אישי אחר. SpyEye הדביק יותר מ -1.4 מיליון מחשבים ברחבי העולם, והתקיפה הדוממת שלה פירושה שהיא מספקת מידע סודי ישר לפושעים.

התוכנה הזדונית של SpyEye עובדת כך:

- SpyEye משתמש בהזרקת זיכרון, טכניקה המשמשת להפעלת קוד לא מורשה בתהליכי מחשב

- הקוד שהוזרק על ידי SpyEye ואז "מתחבר" לתיבות הטקסט ואוסף את כל המידע שהם מקלידים: תעודות כניסה, סיסמאות, פרטי כרטיסי אשראי, וכל סוג אחר של מידע סודי.

- התוכנה הזדונית מספקת את המידע הרגיש ישירות לפושעי הרשת

אך כאשר SpyEye פוגש מחשבים ותשתיות IT חמושים בטכנולוגיית ההכלה של קומודו בהמתנה, התוצאות הרסניות עבור SpyEye:

- SpyEye מנסה להזרים את הקוד הזדוני שלה

- SpyEye FAILS - באומללות. בעזרת טכנולוגיית הכלה של קומודו, תוכנות זדוניות פשוט אינן יכולות להזרים קוד לתהליכים אחרים

- הכישלון של SpyEye פירושו לקוח קומודו בטוח ומאובטח

Comodo Conception לעומת Shylock Malware

Shylock הוא תוכנה זדונית ידועה לשמצה שנועדה להערים על לקוחות למסור את פרטי הכניסה והפרטי חשבון שלהם לגנבי הסייבר. התוכנה הזדונית של Shylock עובדת כך:

- שיילוק מזריק את הקוד שלו לדפדפן אינטרנט ומחקה את המראה והתחושה של אתר הבנקאות של הלקוח

- לאחר מכן, Shylock אוסף את פרטי הכניסה של הלקוח, סיסמאות, פרטי כרטיס אשראי ופרטי מידע פרטיים אחרים

- לאחר מכן שולח שיילוק את המידע הפרטי של הלקוח היישר לגנבי הסייבר

אך כאשר Shylock פוגש מחשבים ותשתיות IT חמושים בטכנולוגיית ההכלה של קומודו בהמתנה, התוצאות הרסניות עבור Shylock:

- שיילוק מנסה להזרים את הקוד שלה לדפדפן האינטרנט

- שיילוק נכשל - באומללות. בעזרת טכנולוגיית הכלה של קומודו, תוכנות זדוניות פשוט אינן יכולות להזרים קוד לתהליכי יישום אחרים

- הכישלון של שיילוק פירושו לקוח קומודו בטוח ובטוח

Comodo Conception לעומת Cryptolocker

Cryptolocker, הוא א ransomware טרויאן החל לראשונה בשנת 2013, ועדיין קיים בצורות שונות כיום. Cryptolocker עובד כך:

- Cryptolocker קורא ומצפין קובץ במחשב

- Cryptolocker מחליף אז את הקובץ המקורי עם הקובץ המוצפן

- Cryptolocker אוחז בקובץ זה ודורש כופר להחזרת הקובץ

אבל כאשר Cryptolocker פוגש את קומודו טכנולוגיית הכלה, כל קובץ חדש ובלתי ידוע נכנס ישירות למכלול קומודו. התוצאות הרסניות עבור Cryptolocker:

- Cryptolocker מנסה לקרוא ולהצפין קובץ במחשב

- Cryptolocker נכשל באומללות ... מכיוון ש- Comodo Conception, תוכנות זדוניות אינן יכולות לשנות את נתוני הדיסק הקשיח - זה יכול לשנות רק דיסק קשיח וירטואלי שקומודו מספק בתוך הכלה

- כישלון Cryptolocker פירושו לקוח קומודו בטוח ובטוח

רוצים לראות ולשמוע עוד על Comodo Conception? צפו בסרטון הקצר הזה שכותרתו "הטובים, הרע והמכוער" https://youtu.be/Uq31kqKiQ4I

להתחיל ניסיון ללא תשלום קבלו את כרטיס האבטחה המיידי בחינם

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- PlatoAiStream. Web3 Data Intelligence. הידע מוגבר. גישה כאן.

- הטבעת העתיד עם אדריאן אשלי. גישה כאן.

- קנה ומכירה של מניות בחברות PRE-IPO עם PREIPO®. גישה כאן.

- מקור: https://blog.comodo.com/containment/from-the-comodo-think-tank-cryptolocker-spyeye-and-shylock-malware-are-no-match-for-comodo-containment-technology/

- :יש ל

- :הוא

- :לֹא

- $ למעלה

- 1

- 2013

- a

- אודות

- חֶשְׁבּוֹן

- מנהלים

- שוב

- נגד

- תעשיות

- ו

- כל

- דבר

- בקשה

- גישות

- ARE

- חמוש

- AS

- At

- לתקוף

- באופן אוטומטי

- בחזרה

- רע

- בנקאות

- תוכנה זדונית בנקאית

- כי

- בלוג

- פרות

- לשבור

- דפדפן

- CAN

- לא יכול

- כרטיס

- קליק

- קוד

- המחשב

- מחשבים

- להכיל

- מכולה

- אישורים

- אשראי

- כרטיס אשראי

- פושעים

- לקוחות

- סייבר

- עברייני אינטרנט

- נתונים

- הפרת נתונים

- אספקה

- מספק

- דרישות

- מעוצב

- פרטים

- איתור

- הרסנית

- אחר

- ישירות

- מְנַהֵל

- מטה

- כל אחד

- אחר

- מוצפן

- מהנדסים

- רשאי

- אירוע

- לבצע

- קיימים

- FAIL

- נכשל

- כשלון

- להרגיש

- מעטים

- שלח

- סינון

- ממצאים

- ראשון

- מתמקד

- בעד

- צורות

- חופשי

- החל מ-

- לקבל

- נתינה

- ברחבי עולם

- Goes

- טוב

- קשה

- יש

- לִשְׁמוֹעַ

- מחזיק

- HTTPS

- השפעה

- in

- מידע

- תשתית

- לְהַזרִיק

- מיידי

- אל תוך

- IT

- שֶׁלָה

- jpg

- שמירה

- מוביל

- מוֹרֶשֶׁת

- כמו

- התחבר

- נראה

- נראה

- תוכנות זדוניות

- שוק

- תואם

- max-width

- אומר

- פוגשת

- חבר

- מִילִיוֹן

- יותר

- רוב

- צורך

- באופן שלילי

- חדש

- יָדוּעַ לְשִׁמצָה

- of

- המיוחדות שלנו

- on

- באינטרנט

- בנקאות מקוונת

- רק

- or

- מְקוֹרִי

- אחר

- שלנו

- הַחוּצָה

- סיסמאות

- עבר

- פטנט

- תלוי ועומד

- ביצועים

- אדם

- אישי

- PHP

- חתיכות

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- למנוע

- מניעה

- פְּרָטִי

- מידע פרטי

- פִּריוֹן

- להגן

- אבטחה

- מספק

- באופן קיצוני

- כופר

- ransomware

- חומר עיוני

- ממשי

- זמן אמת

- תוצאות

- חוזר

- ריצה

- בטוח

- אומר

- תרחיש

- כרטיס ניקוד

- לבטח

- אבטחה

- לִרְאוֹת

- לשלוח

- שולח

- רגיש

- קצר

- בפשטות

- חכם

- פִּתָרוֹן

- כמה

- עין ריגול

- החל

- עוד

- ישר

- כזה

- מערכת

- טנק

- טכנולוגיה

- מֵאֲשֶׁר

- זֶה

- השמיים

- המידע

- שֶׁלָהֶם

- אז

- לחשוב

- חושב טנק

- זֶה

- איום

- זמן

- ל

- היום

- טרויאני

- סוג

- לא ידוע

- בניגוד

- להשתמש

- מְשׁוּמָשׁ

- שונים

- נגד

- וִידֵאוֹ

- וירטואלי

- שעון

- אינטרנט

- דפדפן אינטרנט

- שבועות

- מתי

- אשר

- בזמן

- מי

- למה

- עם

- בתוך

- לְלֹא

- עובד

- היה

- זפירנט