-

אבטחת הסייבר והחוסן של חברות נבדקים יותר ויותר על ידי משקיעים ורגולטורים.

-

עקרונות סיכוני הסייבר של הפורום הכלכלי העולמי עוזרים להניע את חוסן הסייבר בתעשיות.

-

מחקר בסיוע סימולציה מ-MIT CAMS מראה כי המחויבות והאימוץ של עקרונות הסייבר של הפורום הכלכלי העולמי משפרות משמעותית את חוסן הסייבר.

-

התוצאות גם מראות שבניגוד לציפיות, מחויבות לעקרונות סיכוני סייבר אלו אינה מעלה עלויות.

דיגיטליזציה חסרת תקדים בחברה שלנו דחפה מנהיגים ומנהלים עסקיים רבים להבין כיצד הם יכולים להעריך ולנהל כראוי סיכוני סייבר. שליטה בסיכון הסייבר הוא תהליך הוליסטי שמטרתו לשפר את חוסן הסייבר הארגוני. בהקשר זה, ממשלות מגדירות חובות חוסן סייבר, לייעד תשתיות קריטיות שדורש הגנה חובה ועזרה למשקיעים טוב יותר להשוות מאמצי הסייבר של החברות שלהם.

ניהול מוצלח של חוסן סייבר הכרחי שכן ארגונים ומנהלים עומדים בפני קנסות והשלכות חמורות אחרות. השלכות פוטנציאליות אומר שחברי דירקטוריון חייבים להבין את סיכוני הסייבר ואת הדרכים הטובות ביותר לצמצם אותם.

זה קל יותר לומר מאשר לעשות. 57% מהחברות בטוחות בשיטות העבודה המומלצות שלהן לצמצום סיכוני סייבר, בעוד ש-XNUMX% מצפים להיות נפגע ממתקפת סייבר. למרבה הצער, רק מחצית מהארגונים הללו יישמו אמצעי סייבר מתאימים.

הנעת חוסן סייבר בין תעשיות

בשנת 2021, הפורום הכלכלי העולמי ושותפיו, עם האיגוד הלאומי של מנהלי תאגידים (NACD), Internet Security Alliance (ISA) ו-PwC, פרסמו את עקרונות ממשל מועצת המנהלים של סיכוני סייבר (עקרונות סיכוני הסייבר של הפורום), קריטיים להנעת חוסן בין תעשיות. הנחיה זו (שפותחה בתחילה עבור דירקטוריונים של תאגידים) מסוכמת בשישה עקרונות:

-

הכירו בכך שאבטחת סייבר היא גורם עסקי אסטרטגי.

-

הבן את המניעים הכלכליים ואת ההשפעה של סיכוני סייבר.

-

התאם את ניהול סיכוני הסייבר עם הצרכים העסקיים.

-

ודא שעיצוב ארגוני תומך באבטחת סייבר.

-

שלב מומחיות אבטחת סייבר בממשל הדירקטוריון.

-

עודד חוסן מערכתי ושיתוף פעולה.

העיקרון מייצג גישה שונה משמעותית לחוסן לעומת איך ארגונים להאציל את אבטחת הסייבר ל-IT, לקבל תפיסה שגויה של האופי האסטרטגי של סיכוני סייבר ולשמור על הפרות בסתר.

לתפיסה שגויה של האופי האסטרטגי של סיכוני סייבר יכולה להיות השלכות עצומות. למשל, חברת התוכנה Kasaye מנוסה מתקפת תוכנת כופר ביולי 2021, שגרמה לדחיית ההנפקה הראשונית המתוכננת שלהם (IPO) עד להודעה חדשה, והובילה אותם לא מצליחים להעלות מוערך ב-875 מיליון דולר. יתרה מכך, ל-SolarWinds, שנפרצה ב-2019, היו טכניקות פרסום ספציפיות להציג את סיפורי ההצלחה המסחריים של לקוחות בעלי פרופיל גבוה, בסופו של דבר לספק "רשימת קניות" ליריב.

אימוץ עקרונות הסייבר של הפורום מוכיח שארגונים בודדים יכולים לשפר משמעותית את חוסן הסייבר שלהם מבלי להעלות עלויות.

"

— סנדר זיילמייקר, אבטחת סייבר של שותפי מחקר ב-MIT Sloan (CAMS), מנכ"ל Disem Institute | מייקל סיגל, מדען מחקר ראשי, מנהל אבטחת סייבר ב-MIT Sloan (CAMS) | דניאל דובריגובסקי, ראש מחלקת ממשל ואמון, הפורום הכלכלי העולמי

הבנה באמצעות סימולציה

עם סיכון סייבר נושא חיוני על סדר היום של מנהיגים, MIT CAMS יש מפותח שיטה לשיפור היכולות של מנהיגים לחזות ולנהל סיכוני סייבר. טכנולוגיה זו, המכונה לוח מחוונים לסיכוני סייבר, מבוססת על תורת הבקרה ודינמיקת מערכת ובנויה על מחקר משמעותי בתחום, כולל ראיונות עם קציני אבטחת מידע ראשיים (CISOs). זה אושר במהלך השנים בחברת Fortune 500 על ידי ניתוח מגוון רחב של אתגרי סיכוני סייבר אסטרטגיים.

לוח המחוונים מחקה מקרוב את המערכת האקולוגית של קבלת החלטות בסיכוני סייבר. הוא שוקל את עמדת ההגנה הנוכחית ופיתוח טקטיקות תקיפה, אירועי סייבר מתעוררים וארגונים משתנים במונחים של אנשים, תהליכים וטכנולוגיה. לוח המחוונים לסיכוני סייבר מספק את האמצעים לביצוע תחזיות בהתאם למדדי הביצועים של אסטרטגיית אבטחת הסייבר של ארגון. ניתן להתאים עבודה זו בקלות לניתוחים אסטרטגיים אחרים. MIT CAMs השתמשו בגישת סימולציה נוספת כדי להבין התנהגות ארגונית בעת התאמת עקרונות הסייבר של הפורום.

השימוש של personas - פרופילים מלאכותיים של מקבלי החלטות עם מאפיינים ספציפיים המניעים את אסטרטגיית ניהול סיכוני הסייבר שלהם - היא גישה מבוססת מדעית לחקר הצד ההתנהגותי של ניהול סיכוני סייבר. תוך שימוש בפרסונות של ארגונים שונים כדי להניע קבלת החלטות אסטרטגיות, טכנולוגיית סימולציה זו יכולה לחזות את ההשפעה העתידית של האסטרטגיה שלהם. בניתוח זה, אנו גם עושים שימוש חוזר בנתונים ממחקר המקרה האנונימי שלנו בחברת Fortune-500 בשם Smart Wealth Management Inc. ככזה, אנו מזהים:

המנכ"ל בעל מודע הסייבר (CEO)

המנכ"ל הזה אולי מודע לעקרונות אבל עדיין לא אימץ אותם (עדיין). מנכ"ל זה מתמקד בעמידה סבירה בתקני אבטחה ושולט בעלויות האבטחה. הגדלת עומס העבודה והיעדר משאבי אבטחה מניעה גישה תגובתית יותר לסיכוני סייבר.

המנכ"ל חסין WEF (WEF-CEO)

מנכ"ל זה מודע לסייבר, אך הלך רחוק יותר בכך שהוא אימץ את עקרונות הסייבר של הפורום כדי לטפח חוסן. ייתכן שהוא או היא חתומים על הפורום הבטחת חוסן סייבר. למנכ"ל זה יש גישה פרואקטיבית ומצפה לאיומים, יודע כיצד הטכנולוגיה שלהם מניעה את העסק שלהם ומתמקדת בשמירה על ביצועים עסקיים ותחזיות עלויות סיכוני סייבר.

מודעות אסטרטגית מטפחת חוסן סייבר

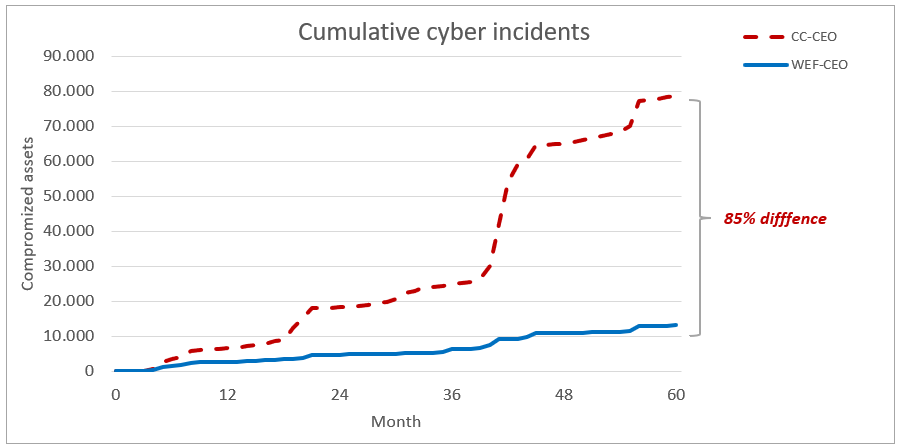

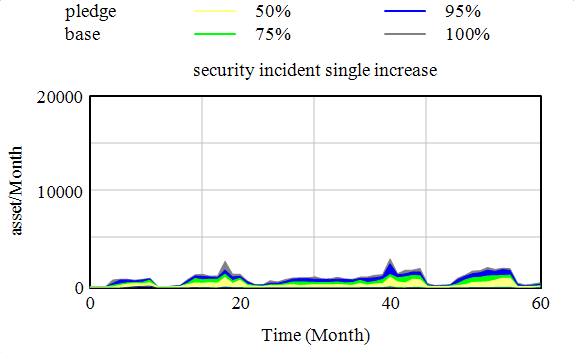

אנו רואים הבדל משמעותי כאשר משווים את עוצמת עמדת ההגנה המיוצגת על ידי מספר אירועי אבטחה/נכסים שנפגעו. המנכ"ל שעוקב אחר עקרונות סיכוני הסייבר של הפורום (ה-WEF-CEO) צפוי להיות עד 85% פחות אירועי סייבר (ראה איור 1) בהשוואה ל-CC-CEO.

איור 1. תקריות מצטברות במשך 60 חודשים עבור אסטרטגיית ניהול סיכוני סייבר של ה-CC-CEO ו-WEF-CEO. תמונה: MIT CAMS

מאמצי סיכוני הסייבר ותעדוף המשימות של מנכ"ל WEF מאפשרים התערבות מוקדמת המגבילה התנהגות יריבה, בעוד שהצוות של מנכ"ל CC-CEO מגיב לרוב לאט יותר, מה שבסופו של דבר מועיל ליריב.

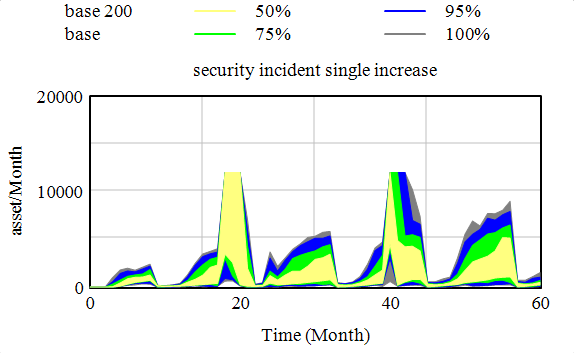

ניתן לראות תובנות דומות בפרופיל הסיכונים (ראה איור 2) לגבי התפלגות תדירות של התרחשות אירועי סייבר פוטנציאליים לטובת ה-WEF-CEO, בעיקר כאשר מספר עצום של תקריות סייבר עשויות לחייב את צוותי ה-IT לסייע לצוותי האבטחה. מצבים אלו, הידועים כאפקטים של זליגה, דורשים סדר עדיפויות מחדש של משימות IT, בדרך כלל על חשבון העברת פרויקטי IT.

איור 2. פרופיל סיכוני סייבר מבוסס על התפלגות אירועי אבטחה פוטנציאליים על פני 60 חודשים עבור אסטרטגיית ניהול סיכוני סייבר של ה-CC-CEO ו-WEF-CEO. ניתוח רגישות מתבצע בטווח ודאות של 95%. אימוץ עקרונות הסייבר של הפורום מוכיח שארגונים בודדים יכולים לשפר משמעותית את חוסן הסייבר שלהם מבלי להעלות עלויות. תמונה: MIT CAMS

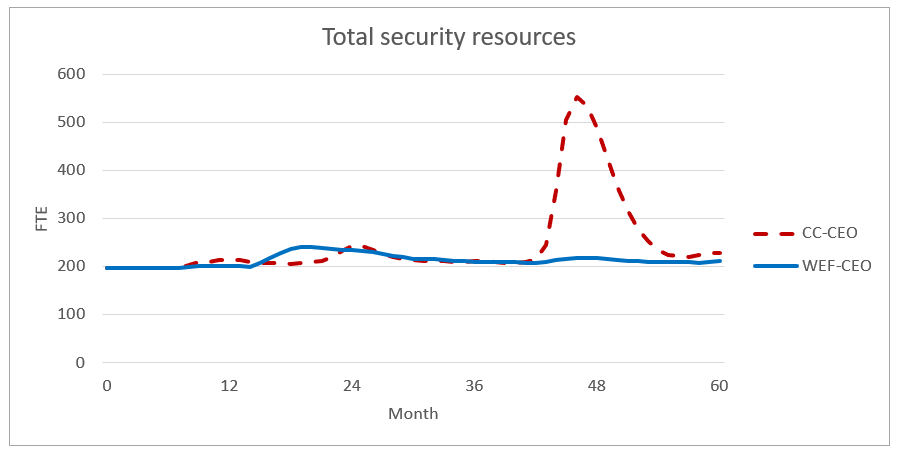

גישה עמידה אינה מעלה עלויות

למנכ"ל WEF יש ככל הנראה עלויות נמוכות יותר מאשר למנכ"ל ה-CC (ראה איור 3). ההבדל העיקרי בין שני התרחישים הללו הוא בהקצאת סדרי עדיפויות למשימות ומאמצי סיכוני סייבר של צוות האבטחה. למנכ"ל CC-CEO יש מאמצים מתמשכים הדורשים משאבי צוות נוספים כדי לתמוך בתהליכי תגובה והתאוששות, לבצע מחקר שלאחר המוות ולהתאים ולשפר את יכולות האבטחה בהתאם. ל-WEF-CEO המיושם אבטחה על ידי תכנון יש התאמה ושיפור יכולת פרואקטיבית מתמשכת (כולל אוטומציה מתמשכת) והטמיע סיכוני סייבר ברמת הדירקטוריון ודיווח שוטפים.

איור 3. משאבים (FTE) 60 חודשים עבור אסטרטגיית ניהול סיכוני סייבר של מנכ"ל CC ומנכ"ל WEF. תמונה: MIT CAMS

אימוץ עקרונות הסייבר של הפורום מוכיח שארגונים בודדים יכולים לשפר משמעותית את חוסן הסייבר שלהם מבלי להעלות עלויות. בסימולציות אלו, אימוץ העקרונות הוכיח ערך. בפועל, חיבור הדדי וקישוריות בין ארגונים מציגים תלות הדדית חדשה, אשר ייבחנו באמצעות מחקר וסימולציות נוספות. עם זאת, הממצאים הנוכחיים כשלעצמם מצביעים על כך שארגונים יאמצו את עקרונות הסייבר של הפורום.

קישור: https://www.weforum.org/agenda/2022/11/as-cyber-attacks-increase-heres-how-ceos-can-improve-cyber-resilience/