חוקרי ESET חשפו מתקפת Lazarus נגד חברת תעופה וחלל בספרד, שבה הקבוצה פרסה כמה כלים, ובעיקר דלת אחורית לא מתועדת בפומבי שקראנו לה LightlessCan. מפעילי לזרוס קיבלו גישה ראשונית לרשת החברה בשנה שעברה לאחר קמפיין דיוג מוצלח, שהתחזה למגייס של Meta - החברה שמאחורי פייסבוק, אינסטגרם, וואטסאפ.

המגייס המזויף יצר קשר עם הקורבן באמצעות LinkedIn Messaging, תכונה בתוך פלטפורמת הרשת החברתית המקצועית לינקדאין, ושלח שני אתגרי קידוד הנדרשים כחלק מתהליך גיוס, אותם הוריד הקורבן וביצע במכשיר של החברה. האתגר הראשון הוא פרויקט בסיסי ביותר המציג את הטקסט "Hello, World!", השני מדפיס רצף של פיבונאצ'י - סדרת מספרים שבה כל מספר הוא הסכום של שני הקודמים. ESET Research הצליחה לשחזר את שלבי הגישה הראשוניים ולנתח את ערכת הכלים שבה השתמש לזרוס הודות לשיתוף הפעולה עם חברת התעופה המושפעת.

בפוסט זה בבלוג, אנו מתארים את שיטת ההסתננות ואת הכלים שנפרסו במהלך התקפת לזרוס הזו. אנו נציג גם כמה מהממצאים שלנו על מתקפה זו ב- ועידת עלון וירוסים ב- 4 באוקטובר, 2023.

נקודות מפתח בפוסט בבלוג:

- עובדי החברה הממוקדת פנו למגייס מזויף דרך לינקדאין והונו אותם לפתוח קובץ הפעלה זדוני המציג את עצמו כאתגר קידוד או חידון.

- זיהינו ארבע שרשראות ביצוע שונות, המספקות שלושה סוגים של מטענים באמצעות טעינת צד של DLL.

- המטען הבולט ביותר הוא הדלת האחורית LightlessCan, המיישמת טכניקות למניעת זיהוי על ידי תוכנת ניטור אבטחה בזמן אמת וניתוח על ידי מקצועני אבטחת סייבר; זה מציג שינוי משמעותי בהשוואה לקודמו BlindingCan, ספינת הדגל HTTP(S) Lazarus RAT.

- אנו מייחסים את הפעילות הזו ברמת ביטחון גבוהה ללזרוס, במיוחד לקמפיינים שלו הקשורים למבצע DreamJob.

- המטרה הסופית של המתקפה הייתה ריגול סייבר.

לזרוס העביר מטענים שונים למערכות של הקורבנות; הבולט ביותר הוא טרויאני לא מתועד בציבור ומתוחכם לגישה מרחוק (RAT) שקראנו לו LightlessCan, המייצג התקדמות משמעותית בהשוואה לקודמו, BlindingCan. LightlessCan מחקה את הפונקציונליות של מגוון רחב של פקודות Windows מקוריות, ומאפשרת ביצוע דיסקרטי בתוך ה-RAT עצמו במקום ביצועי קונסולה רועשים. שינוי אסטרטגי זה משפר את התגנבות, מה שהופך את הזיהוי והניתוח של פעילויות התוקף למאתגרות יותר.

מנגנון נוסף המשמש למזעור החשיפה הוא שימוש במעקות בטיחות לביצוע; לזרוס דאג שניתן לפענח את המטען רק במכונה של הקורבן המיועד. מעקות בטיחות לביצוע הם קבוצה של פרוטוקולים ומנגנוני הגנה המיושמים כדי להגן על שלמות וסודיות המטען במהלך פריסתו וביצועו, ולמעשה מונעים פענוח לא מורשה במכונות לא מכוונות, כמו אלה של חוקרי אבטחה. אנו מתארים את היישום של מנגנון זה ב- שרשרת ביצוע 3: LightlessCan (גרסה מורכבת) סָעִיף.

ייחוס לקבוצת לזרוס

קבוצת לזרוס (הידועה גם בשם HIDDEN COBRA) היא קבוצת ריגול סייבר קשור לצפון קוריאה פעילה לפחות מאז 2009. היא אחראית לתקריות בעלות פרופיל גבוה כמו הן פריצת Sony Pictures Entertainment ועשרות מיליוני דולרים שודדי סייבר ב-2016, ה WannaCryptor (המכונה גם WannaCry) התפרצות בשנת 2017, ה-3CX ו-X_TRADER התקפות שרשרת האספקה, והיסטוריה ארוכה של התקפות משבשות נגד דרום קוריאה תשתית ציבורית וקריטית מאז 2011 לפחות. המגוון, המספר והאקסצנטריות ביישום קמפיינים של לזרוס מגדירים קבוצה זו, כמו גם שהיא מבצעת את כל שלושת עמודי התווך של פעילות עבריינית הרשת: ריגול סייבר, חבלה ברשת וחתירה לרווחים כספיים.

חברות תעופה וחלל אינן מטרה יוצאת דופן עבור קבוצות איום מתמשך (APT) המתוכננות בצפון קוריאה. המדינה התנהלה ניסויים גרעיניים רבים ושיגרו טילים בליסטיים בין-יבשתיים, המפירים את מועצת הביטחון של האו"ם החלטות. האו"ם עוקב אחר פעילותה הגרעינית של צפון קוריאה למניעת המשך פיתוח והפצה של נשק גרעיני או נשק להשמדה המונית, ומפרסם דוחות דו שנתיים מעקב אחר פעילויות כאלה. על פי דיווחים אלה, קבוצות APT המתואמות לצפון קוריאה תוקפות חברות תעופה וחלל בניסיונות לגשת לטכנולוגיה רגישה ולידע תעופה וחלל, שכן טילים בליסטיים בין-יבשתיים מבלים את שלב אמצע המסלול שלהם בחלל מחוץ לאטמוספירה של כדור הארץ. דיווחים אלה טוענים גם שכסף שהושג ממתקפות סייבר אחראי לחלק מעלות פיתוח הטילים של צפון קוריאה.

אנו מייחסים את הפיגוע בספרד לקבוצת לזרוס, במיוחד למבצע DreamJob, ברמת ביטחון גבוהה. השם למבצע DreamJob נטבע ב-a פוסט בבלוג מאת ClearSky מאוגוסט 2020, המתאר קמפיין של לזרוס המכוון לחברות הגנה וחלל, במטרה לריגול סייבר. מאז, השתמשנו באופן רופף במונח כדי לציין פעולות שונות של לזרוס הממנפות פתיונות המציעים עבודה, אך לא פריסת כלים הדומים בבירור לאלה המעורבים בפעילויות אחרות שלו, כגון מבצע בקבלת פנים (ter). לדוגמה, הקמפיין הכולל כלים חתומים עם 2 תעודות TOY GUYS (ראה ESET Threat Report T1 2021, עמוד 11), והמקרה של פתיונות בנושא אמזון בהולנד ובבלגיה שפורסמו בספטמבר 2022.

הייחוס שלנו מבוסס על הגורמים הבאים, המראים קשר בעיקר עם מסע הפרסום שהוזכר קודם לכן בנושא אמזון:

1. תוכנה זדונית (ערכת הפריצות):

- גישה ראשונית הושגה על ידי יצירת קשר דרך לינקדאין ולאחר מכן שכנוע של היעד לבצע תוכנות זדוניות, במסווה של בדיקה, כדי להצליח בתהליך גיוס עובדים. זוהי טקטיקה ידועה של לזרוס, בשימוש לפחות מאז מבצע DreamJob.

- צפינו בגרסאות חדשות של מטענים שזוהו בעבר במקרה ההולנדי מהשנה שעברה, כמו מעמיסים ביניים ודלת אחורית BlindingCan מקושר עם לזרוס.

- סוגים מרובים של הצפנה חזקה מינפו בכלים של מסע פרסום זה של לזרוס - AES-128 ו-RC6 עם מפתח 256 סיביות - ששימשו גם בקמפיין בנושא אמזון.

2. תשתית:

- עבור שרתי ה-C&C ברמה הראשונה (המפורטים בסעיף הרשת בסוף פוסט זה בבלוג), התוקפים אינם מקימים שרתים משלהם, אלא מתפשרים על השרתים הקיימים, בדרך כלל כאלה שיש להם אבטחה לקויה ושמארחים אתרים עם תחזוקה מוזנחת. זה טיפוסי, ובכל זאת התנהגות חלשה בביטחון עצמי, של לזרוס.

3. בונו:

- גניבת הידע של חברת תעופה וחלל תואמת את המטרות ארוכות הטווח של לזרוס.

גישה ראשונית

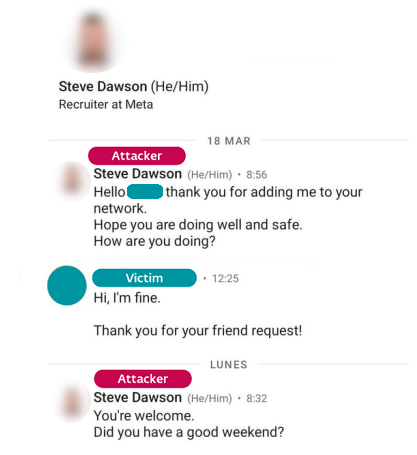

הקבוצה פנתה למספר עובדי חברה באמצעות הודעות LinkedIn. מתחזה לא meta מגייס, התוקף השתמש בפיתוי של הצעת עבודה כדי למשוך את תשומת הלב והאמון של המטרה; צילום מסך של שיחה זו, שהשגנו במהלך שיתוף הפעולה שלנו עם חברת התעופה הספרדית, מתואר באיור 1.

בתחילת התקפות לזרוס, היעדים הלא מודעים משוכנעים בדרך כלל להתפשר על מערכותיהם בפזיזות. לשם כך, התוקפים נוקטים אסטרטגיות שונות; לדוגמה, המטרה מפתה להוציא להורג מציג PDF שסופק על ידי תוקף (ועם טרויאני) כדי לראות את התוכן המלא של הצעת עבודה. לחלופין, היעד מעודד להתחבר ללקוח SSL/VPN עם טרויאניות, עם כתובת IP ופרטי כניסה. שני התרחישים מתוארים ב פוסט בבלוג של מיקרוסופט פורסם בספטמבר 2022. הנרטיב במקרה זה היה בקשתו של הרמאי להוכיח את בקיאותו של הקורבן בשפת התכנות C++.

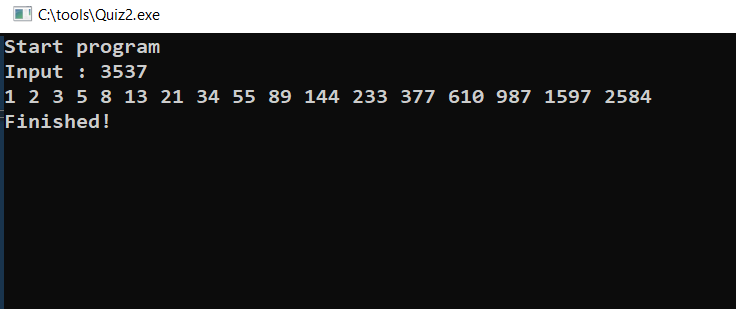

שני קובצי הפעלה זדוניים, Quiz1.exe ו Quiz2.exe, סופקו למטרה זו ונמסרו באמצעות ה Quiz1.iso ו Quiz2.iso תמונות מתארחות בפלטפורמת אחסון ענן של צד שלישי. שני קובצי ההפעלה הם יישומי שורת פקודה פשוטים מאוד המבקשים קלט.

הראשון הוא פרויקט Hello World, שהיא תוכנית בסיסית מאוד, לרוב מורכבת משורת קוד אחת בלבד, המציגה את הטקסט "Hello, World!" כאשר הוצא להורג. השני מדפיס רצף פיבונאצ'י עד לאלמנט הגדול ביותר הקטן מהמספר שהוזן כקלט. רצף פיבונאצ'י הוא סדרה של מספרים שבה כל מספר הוא הסכום של שני הקודמים, בדרך כלל מתחיל ב-0 ו-1; עם זאת, באתגר הזדוני הזה, הרצף מתחיל עם 1 ו-2. איור 2 מציג פלט לדוגמה מאתגר רצף פיבונאצ'י. לאחר הדפסת הפלט, שני קובצי ההפעלה מפעילים את הפעולה הזדונית של התקנת מטענים נוספים מתמונות ISO על מערכת היעד. המשימה של מפתח ממוקד היא להבין את ההיגיון של התוכנית ולשכתב אותה בשפת התכנות C++.

שרשרת האירועים שהובילה לפשרה הראשונית משורטטת באיור 3. המטען הראשון שנמסר למערכת של היעד הוא הורדת HTTP(S) שקראנו לו NickelLoader. הכלי מאפשר לתוקפים לפרוס כל תוכנה רצויה בזיכרון המחשב של הקורבן.

ערכת כלים לאחר פשרה

ברגע ש- NickelLoader פועל על מערכת המטרה, התוקפים משתמשים בו כדי לספק שני סוגים של RATs. אחד מה-RATs הללו כבר ידוע כחלק מערך הכלים של Lazarus, במיוחד גרסה של הדלת האחורית BlindingCan עם פונקציונליות מוגבלת אך לוגיקה זהה לעיבוד פקודות. כדי להבחין בו, שמנו את הקידומת mini- לפני שם הגרסה. בנוסף, התוקפים הציגו RAT שלא תועד בעבר בפומבי, שקראנו לו LightlessCan.

ה-RATs נפרסים כשלב הסופי של שרשראות שלבים ברמות שונות של מורכבות וקדמו להם קובצי הפעלה עוזרים, כמו טפטפות ומעמיסים. אנו מציינים קובץ הפעלה כ-droper אם הוא מכיל מטען מוטבע, גם אם הוא לא ירד למערכת הקבצים אלא נטען ישירות לזיכרון ובוצע. תוכנה זדונית שאין לה מערך נתונים מובנה מוצפן, אך טוענת מטען ממערכת הקבצים, אנו מציינים כמטעין.

מלבד הפתיונות הראשוניים הקשורים לחידון, טבלה 1 מסכמת את קבצי ההפעלה (EXE) וספריות קישורים דינמיים (DLLs) שנמסרו למערכת של הקורבן. כל הדגימות של תוכנות זדוניות בעמודה השלישית הן יישומי קוד פתוח טרויאניים (ראה את העמודה הרביעית עבור הפרויקט הבסיסי), עם קובץ הפעלה לגיטימי שמטעין DLL זדוני. למשל, הזדונים mscoree.dll היא גרסה טרויאנית של NppyPluginDll הלגיטימי; ה-DLL מכיל NickelLoader מוטבע ונטען על ידי חוקי PresentationHost.exe, שניהם ממוקמים ב C:ProgramShared במדריך.

טבלתי טבלת SEQ * ערבית 1. סיכום של קבצים בינאריים המעורבים בהתקפה

|

ספריית מיקומים |

תהליך הורה לגיטימי |

DLL זדוני שנטען בצד |

פרויקט טרויאני |

|

C:ProgramShared |

PresentationHost.exe |

mscoree.dll |

NppyPluginDll |

|

C:ProgramDataAdobe |

colorcpl.exe |

colorui.dll |

LibreSSL 2.6.5 |

|

C:ProgramDataOracleJava |

fixmapi.exe |

mapistub.dll |

תוסף Lua עבור Notepad++ 1.4.0.0 |

|

C:ProgramDataAdobeARM |

tabcal.exe |

HID.dll |

MZC8051 עבור Notepad++ 3.2 |

LightlessCan - דלת אחורית חדשה

המטען המעניין ביותר בו נעשה שימוש בקמפיין זה הוא LightlessCan, יורש של ספינת הדגל HTTP(S) Lazarus RAT של הקבוצה בשם BlindingCan. LightlessCan הוא RAT מורכב חדש שיש לו תמיכה בעד 68 פקודות נפרדות, המופיעות באינדקס בטבלת פונקציות מותאמת אישית, אך בגרסה הנוכחית, 1.0, רק 43 מהפקודות הללו מיושמות עם פונקציונליות מסוימת. הפקודות הנותרות קיימות אך יש להן יישום רשמי בצורה של מצייני מיקום, חסרי פונקציונליות ממשית. הפרויקט מאחורי ה-RAT מבוסס בהחלט על קוד המקור של BlindingCan, שכן סדר הפקודות המשותפות נשמר באופן משמעותי, למרות שעשויים להיות הבדלים באינדקס שלהן.

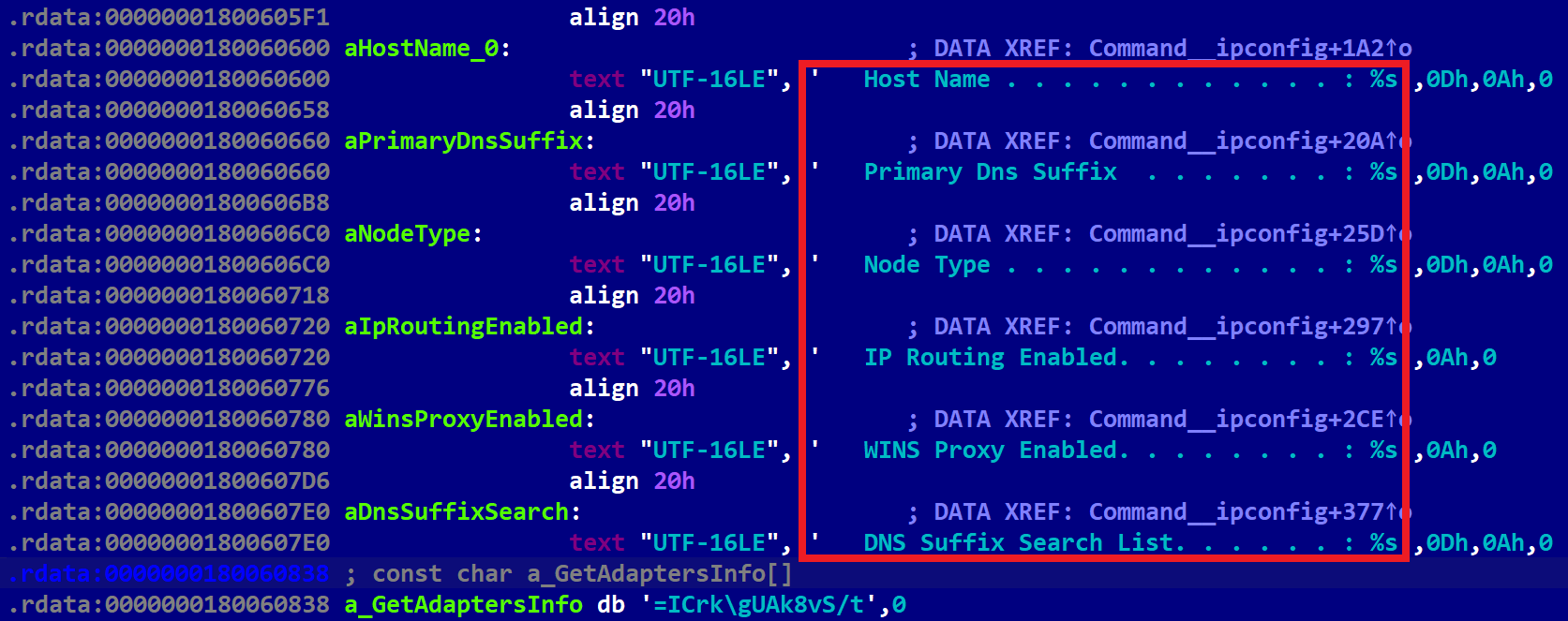

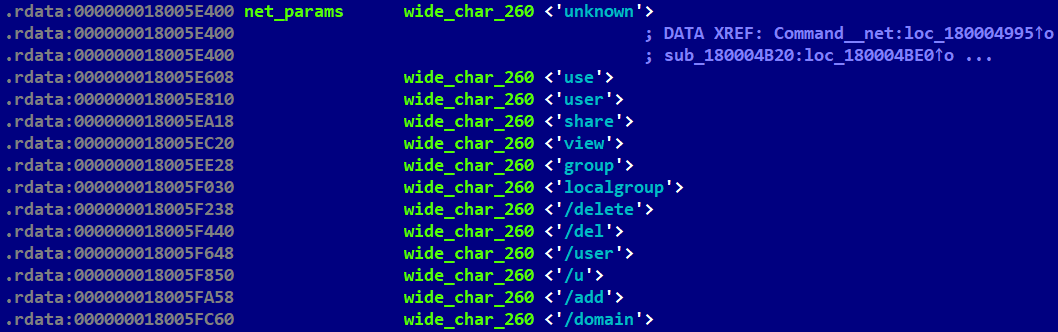

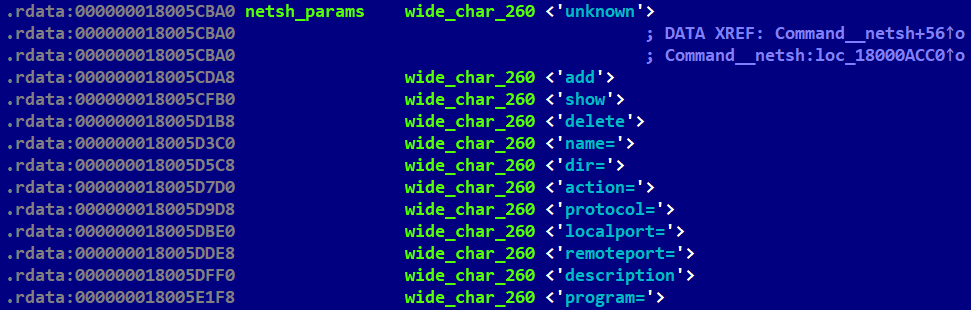

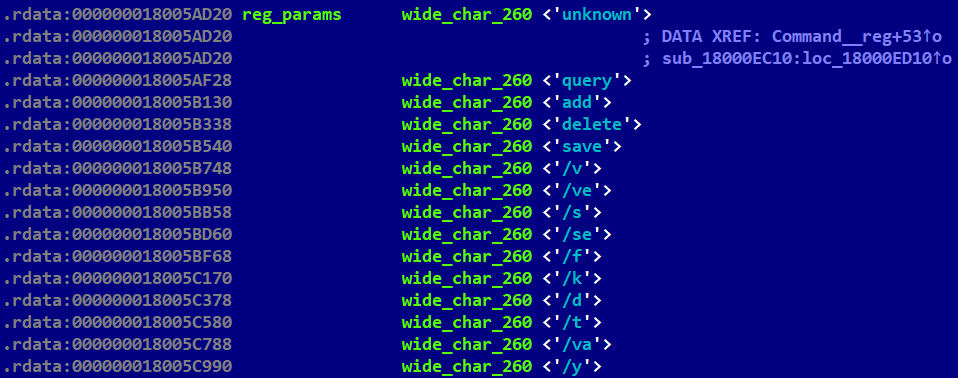

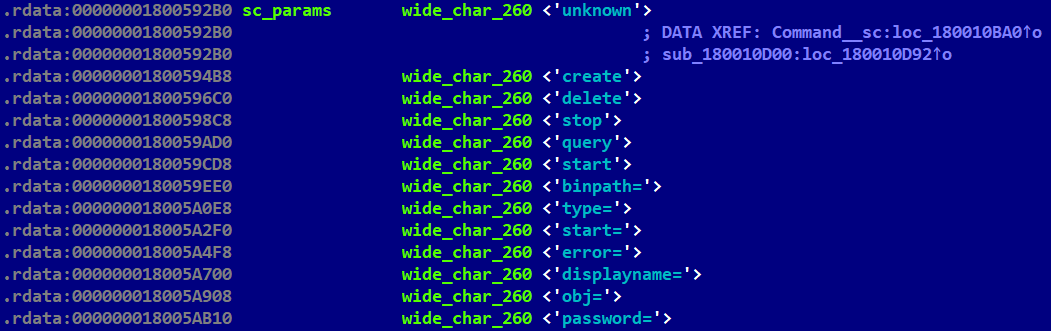

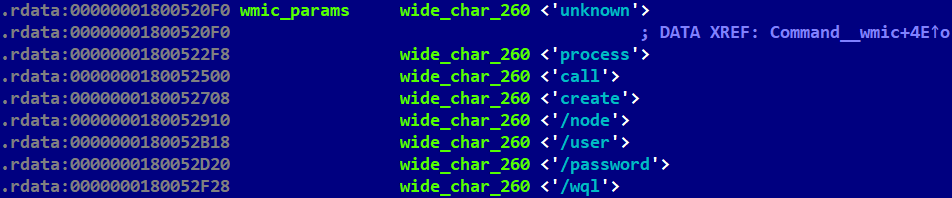

העדכון המשמעותי ביותר הוא פונקציונליות מחקה של ילידים רבים פקודות של Windows כמו פינג, ipconfig, SystemInfo, sc, נטווכו'. המחרוזת המקודדת "הפעולה הושלמה בהצלחה", הודעת המערכת הסטנדרטית עבור ERROR_SUCCESS התוצאה, הביאה אותנו לרעיון הזה. טבלה 2 מכילה רשימה של הפקודות המיושמות ב- LightlessCan. בהתקפות לזרוס שדווחו בעבר, כפי שתועד בפוסטים בבלוג של טכנולוגיות חיוביות באפריל 2021 ו HvS ייעוץ בדצמבר 2020, פקודות מקוריות אלה מבוצעות לעתים קרובות במקרים רבים לאחר שהתוקפים קיבלו דריסת רגל במערכת היעד. עם זאת, במקרה זה, הפקודות הללו מבוצעות בדיסקרטיות בתוך ה-RAT עצמו, במקום להיות מבוצעות באופן גלוי במסוף המערכת. גישה זו מציעה יתרון משמעותי במונחים של התגנבות, הן בהתחמקות מפתרונות ניטור בזמן אמת כמו EDRs, והן בכלים פורנזיים דיגיטליים שלאחר המוות. מספר הגרסה הפנימי (1.0) מציין שזה מייצג מאמץ פיתוח חדש של התוקפים.

מכיוון שכלי השירות הליבה של Windows הם קנייניים ולא בקוד פתוח, מפתחי LightlessCan עמדו בפני בחירה: או לבצע הנדסה לאחור של הקבצים הבינאריים של המערכת בקוד סגור או לקבל השראה מהקוד הזמין באמצעות יַיִן פרויקט, שבו רבים תוכניות נכתבו מחדש כדי לחקות את הביצוע שלהם בפלטפורמות אחרות כמו Linux, macOS או ChromeOS. אנו נוטים להאמין שהמפתחים בחרו באפשרות הראשונה, שכן תוכניות היין המקבילות שהם חיקו ב-LightlessCan יושמו קצת אחרת או בכלל לא (למשל, netsh).

מעניין לציין שבאחד המקרים שניתחנו, מטען LightlessCan מאוחסן בקובץ מוצפן במחשב שנפרץ, אותו ניתן לפענח רק באמצעות מפתח תלוי סביבה. פרטים נוספים על כך ניתן למצוא ב שרשרת ביצוע 3: LightlessCan (גרסה מורכבת) סָעִיף. זאת כדי להבטיח שניתן יהיה לפענח את המטען רק במחשב של הקורבן המיועד ולא, למשל, במכשיר של חוקר אבטחה.

טבלה 2. רשימת הפקודות LightlessCan המחקות את הפקודות עבור הנחיה של Windows

|

מדד |

תיאור |

|

33 |

לחקות את ipconfig פקודה משורת הפקודה של Windows; ראה איור 4. |

|

34 |

לחקות את נטו פקודה מהפקודה של Windows; ראה איור 5. |

|

35 |

לחקות את חומת האש של netshadvfirewall פקודה מהפקודה של Windows; ראה איור 4. |

|

36 |

לחקות את netstat הפקודה מהפקודה של Windows. |

|

37 |

לחקות את פינג -6 הפקודה מהפקודה של Windows. |

|

38 |

לחקות את רג פקודה מהפקודה של Windows; ראה איור 7. |

|

39 |

לחקות את sc פקודה מהפקודה של Windows; ראה איור 8. |

|

40 |

לחקות את פינג הפקודה מהפקודה של Windows. |

|

41 |

לחקות את tasklist הפקודה מהפקודה של Windows. |

|

42 |

לחקות את קריאת תהליך wmic ליצור פקודה מהפקודה של Windows; ראה איור 9. |

|

43 |

לחקות את nslookup הפקודה מהפקודה של Windows Server. |

|

44 |

לחקות את schstasks פקודה מהפקודה של Windows; ראה איור 10. |

|

45 |

לחקות את SystemInfo הפקודה מהפקודה של Windows. |

|

46 |

לחקות את ARP הפקודה מהפקודה של Windows. |

|

47 |

לחקות את mkdir הפקודה מהפקודה של Windows. |

יתר על כן, בדיקה של התצורה הפנימית של ה-RAT מעלה כי בהשוואה ל-BlindingCan, Lazarus הגדיל את תחכום הקוד ב-LightlessCan.

ניתוח טכני

בסעיף זה, אנו מספקים פרטים טכניים על שרשרת הפשרה שמספקת את הורדת ה-NickelLoader, ושלושת שרשראות הביצוע שבה השתמש Lazarus כדי לספק את המטענים שלו במערכת שנפרצה.

שרשרת פשרה: NickelLoader

NickelLoader הוא הורדת HTTP(S) המופעל על המערכת שנפרצה באמצעות טעינת צד של DLL, המשמשת מאוחר יותר לספק מטענים אחרים של Lazarus.

תהליך אספקת NickelLoader מתפתח בסדרה של שלבים, המתחיל בביצוע של PresentationHost.exe, המופעל אוטומטית לאחר שהמטרה מבצעת באופן ידני את אתגרי החידון הראשוניים; ה חידון 1 המקרה מתואר באיור 3. ספרייה זדונית מקושרת דינמית, mscoree.dll, נטען אז על ידי הלגיטימי PresentationHost.exe - שניהם ממוקמים ב C:ProgramShared. DLL זה הוא טרויאני NppyPluginDll.dll, מהלא פעיל כללי Python Plugins DLL עבור Notepad++ פרויקט משנת 2011. הוא משמש כטפטפת ויש לו יצואים שונים: כל היצוא מועתק מהמקור NppyPluginDll.dll בתוספת כל היצוא מהלגיטימי mscoree.dll. אחד מהיצואים הלגיטימיים האלה, CorExitProcess, מכיל את הקוד הזדוני האחראי לפיענוח וביצוע השלב הבא של תוכנות זדוניות.

כדי לפענח בהצלחה מערך נתונים מוצפן המוטמע בטפטפת, שלוש מילות מפתח באורך 16 תווים נדרשות על ידי הטפטפת. מילות מפתח אלו הן כדלקמן:

- שם תהליך האב (PresentationHost),

- הפרמטר הפנימי המקודד בקוד הבינארי (9zCnQP6o78753qg8,) ו

- הפרמטר החיצוני שהועבר בשורת הפקודה (‑embeddingObject), שעובר בירושה מתהליך האב של PresentationHost.exe, מסופק על ידי Quiz1.exe or Quiz2.exe.

מילות המפתח הן XOR-ed בייט אחר בייט והפלט יוצר את מפתח הפענוח AES-128.

המטען הוא הורדת HTTP(S) שמזהה ארבע פקודות, כולן חמש אותיות באורך, המוצגות בטבלה 3. בגלל חמש פקודות האותיות הללו, בחרנו לקרוא למטען זה "NickelLoader", תוך השראה מהמונח השגור של ארה"ב. מטבע של חמישה סנט - ניקל. הפקודות החשובות ביותר הן avdrq ו gabnc. כאשר פקודות אלו מונפקות, כל אחת מהן טוענת נתונים המתקבלים משרת C&C כ-DLL. לשם כך, כנראה השתמשו התוקפים MemoryModule, ספריה שניתן להשתמש בה כדי לטעון DLL לחלוטין מהזיכרון.

טבלה 3. רשימת מילות המפתח הקסומות המוכרות במאגרים שהתקבלו

|

מילות מפתח |

תיאור |

|

א ב ג ד ה |

מבקש פקודה מיידית נוספת ללא עיכוב שינה ארוך הרגיל המפריד בין ביצוע הפקודות. |

|

avdrq |

טוען DLL הכלול במאגר המתקבל ומבצע את הייצוא המקודד הקשיח שלו מידע. |

|

gabnc |

טוען DLL הכלול במאגר המתקבל. |

|

dcrqv |

מסיים את עצמו. |

שרשרת ביצוע 1: miniBlindingCan

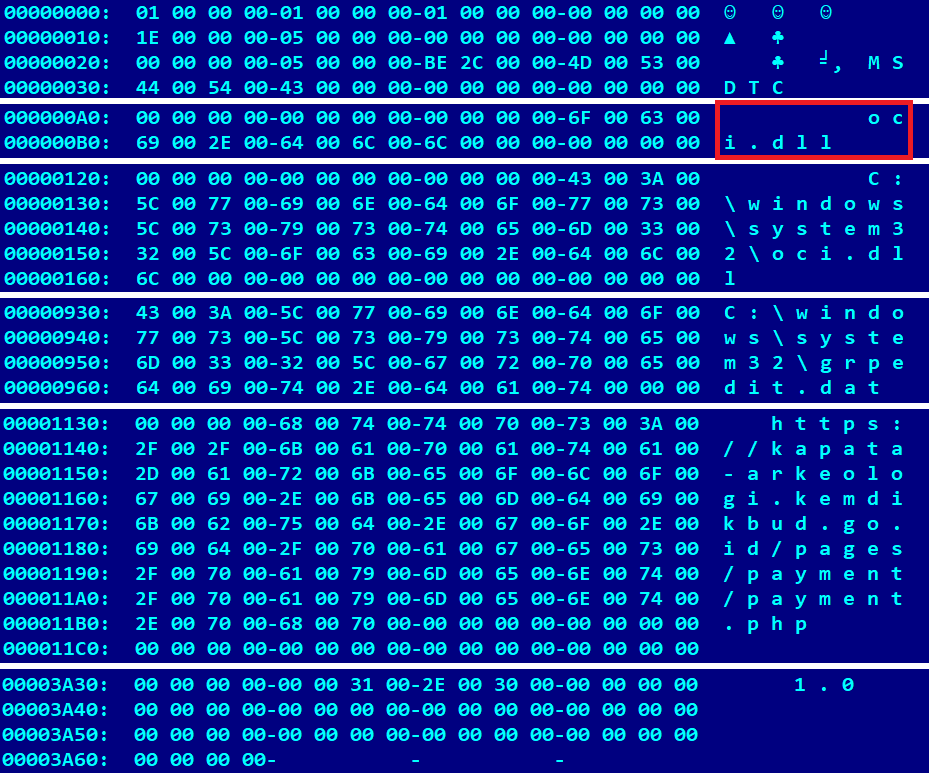

אחד המטעמים שהורדו ובוצעו על ידי NickelLoader הוא miniBlindingCan, גרסה פשוטה של ספינת הדגל BlindingCan RAT של הקבוצה. זה דווח לראשונה על ידי מנדיאנט בספטמבר 2022, תחת השם AIRDRY.V2.

לטעינת miniBlindingCan, ספרייה זדונית של 64 סיביות מקושרת דינמית colorui.dll הוא טעון צד על ידי לגיטימי colorcpl.exe הוצא להורג מ C:ProgramDataAdobe ומשמש כטפטפת. ה-DLL מעורפל באמצעות VMProtect ומכיל אלפי יצואים מהם LaunchColorCpl הוא החשוב ביותר, שכן הוא מטפל בביצוע השלב הבא. יש מערך נתונים מוצפן בגוף ה-DLL המושלף, יחד עם מספר סמלי ניפוי באגים החושפים את ספריית השורש ואת הפרויקט שממנו הוא נבנה:

W:DevelopaToolShellCodeLoaderApplibressl-2.6.5

כשם ShellCodeLoader מציע, המטרה העיקרית של שלב ראשוני זה היא לפענח ולטעון את מערך הנתונים מגופו, המכיל קוד מעטפת. בתחילת ביצועו, ShellCodeLoader משתמש בטכניקות נגד איתור באגים על ידי בדיקת ה Beingdebugged ערך בתוך מבנה Process Environment Block (PEB) כדי לקבוע אם הוא נבדק או מנותח על ידי כלי איתור באגים, ומשתמש בטכניקות נגד ארגז חול כדי למנוע זיהוי בתוך סביבות עם ארגז חול המיועדות לניתוח אבטחה. התוכנה הזדונית גם בודקת במפורש אם תהליך האב שלה כן colorcpl.exe; אם לא, הוא יוצא מיד.

מערך הנתונים המפוענחים אינו DLL שלם, אלא יוצר כתם ביניים עם שני חלקים: shellcode ואחריו מערך נתונים מוצפן נוסף, המייצג את השלב האחרון בשרשרת. נראה שקוד המעטפת נוצר על ידי מופע של פרויקט הקוד הפתוח ShellcodeRDI – בפרט, ה ShellcodeRDI.c קוד. זה כנראה הופק על ידי ביצוע הסקריפט של Python ConvertToShellcode.py מהפרויקט הזה על DLL מטען המשמש כמקור עבור הזרקת DLL רפלקטיבית.

המטען הסופי מחולץ ומפענח באמצעות XOR עם מפתח ארוך, שהוא מחרוזת שנבנתה על ידי שרשור שם תהליך האב (colorcpl.exe), שם הקובץ של הטפטפת (colorui.dll), ופרמטר שורת הפקודה החיצונית - במקרה זה וכתוצאה מכך COLORCPL.EXECOLORUI.DLL669498484488D3F22712CC5BACA6B7A7. תהליך זה דומה למה שראינו עם BlindingCan דלת אחורית במקרה ההולנדי שתיארנו בו בעבר פוסט זה של WeLiveSecurity. הפענוח חושף קובץ הפעלה עם פונקציונליות הורדה וביצוע, שהלוגיקה הפנימית שלו של שליחת וניתוח פקודות מזכירה מאוד את BlindingCan, ספינת הדגל HTTP(S) Lazarus RAT. בניגוד למקרה בהולנד, זה לא VMProtect-ed והוא תומך רק בתת-קבוצה קטנה של פקודות הזמינות בעבר: השווה את טבלה 4 בפוסט זה בבלוג וטבלה 3 ב- פוסט בבלוג על המקרה ההולנדי מספטמבר 2022. מכיוון שהמאפיינים של RAT זה מוקטנים במיוחד בהשוואה לאלו ב-BlindingCan, ובכל זאת נראה שהם חולקים את אותה תשתית בצד השרת, בחרנו להבחין בינו על ידי הוספת הקידומת "mini-" לשמה , המדגיש את הפונקציונליות המופחתת שלו בהשוואה לעמיתו ה-RAT המלא.

טבלה 4. פקודות של miniBlindingCan

|

מזהה פקודה |

תיאור |

|

8201 |

שלח מידע מערכת כמו שם מחשב, גרסת Windows ודף קוד. |

|

8232 |

עדכן את מרווח התקשורת הנוכחי עם ערך שסופק על ידי שרת C&C. |

|

8233 |

הפסק את ביצוע הפקודה. |

|

8241 |

שלח את התצורה הנוכחית של גודל 9,392 בתים לשרת C&C. |

|

8242 |

עדכן את התצורה של גודל 9,392 בתים, המאוחסנת מוצפנת במערכת הקבצים. |

|

8247 |

המתן לפקודה הבאה. |

|

8248 |

עדכן את מרווח התקשורת הנוכחי עם ערך המאוחסן בתצורה. |

|

8274 |

הורד ופענח קובץ משרת C&C. |

|

8279 |

בצע קוד מעטפת שהועבר כפרמטר. |

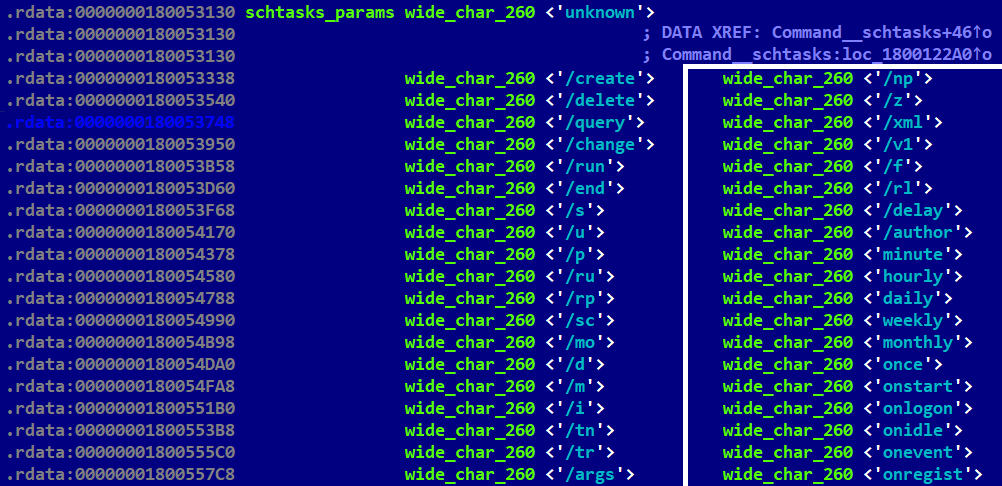

איור 11 מציג את המצב המפוענח של תצורה באורך 9,392 בתים המוטמעת ב-RAT. הוא מכיל חמש כתובות URL, במקרה זה אתרים שנפגעו, כל אחת מוגבלת בגודל מקסימלי של 260 דמויות רחבות.

שרשרת ביצוע 2: LightlessCan (גרסה פשוטה)

מטען נוסף שראינו מבוצע על ידי NickelLoader הוא LightlessCan, דלת אחורית חדשה של Lazarus. ראינו שתי שרשראות שונות מעמיסות את הדלת האחורית הזו.

בגרסה הפשוטה של השרשרת, המפיל של המטען הזה הוא הספרייה הזדונית המקושרת דינמית mapistub.dll זה טעון מהצד של לגיטימי fixmapi.exe הוצא להורג מ C:ProgramDataOracleJava. ה-DLL הוא תוסף Lua עם טרויאני, גרסה 1.4, עם כל היצוא מועתקים מ-Windows הלגיטימי mapi32.dll. הייצוא FixMAPI מכיל קוד זדוני שאחראי לפענוח וטעינת השלב הבא; כל שאר היצוא מכיל קוד שפיר שמקורו בקובץ זמין לציבור פרויקט לדוגמה של MineSweeper. זֶה mapistub.dll ל-dropper נוצרה התמדה באמצעות משימה מתוזמנת. למרבה הצער, חסרים לנו פרטים נוספים על משימה זו, פרט לכך שתהליך האב שלה מופיע בתור %WINDOWS%system32svchost.exe -k netsvcs -p -s לוח זמנים.

כדי לפענח בהצלחה את מערך הנתונים המוטבע, הטפטפת צריכה שלוש מילות מפתח שיסופקו בצורה נכונה:

- שם תהליך האב (fixmapi.exe),

- הפרמטר הפנימי המקודד בקוד הבינארי (IP7pdINfE9uMz63n,) ו

- הפרמטר החיצוני שעבר בשורת הפקודה (AudioEndpointBuilder).

מילות המפתח הן XOR-ed בייט אחר בייט והפלט יוצר מפתח AES של 128 סיביות שישמש לפענוח. שים לב שאורך מילות המפתח הוא לא כולן בדיוק 16 בתים, אבל תהליך הפענוח עדיין יעבוד אם המחרוזת הגדולה מדי נקצצת לאורך של 16 בתים (לדוגמה, AudioEndpointBuilder ל AudioEndpointBui), והמחרוזת הקטנה, fixmapi.exe, מתייחסים אליו כאל fixmapi.exex00x00x00x00x00, מכיוון שהמחרוזת אותחלה כ-260 מופעים של ה- NUL אופי.

שרשרת ביצוע 3: LightlessCan (גרסה מורכבת)

השרשרת המורכבת ביותר שצפינו במערכת שנפרצה מספקת גם את LightlessCan, עם רכיבים שונים המעורבים בשרשרת השלמה של שלבי ההתקנה: אפליקציה לגיטימית, טפטפת ראשונית, טפטפת מלאה (שמכילה את התצורה), טפטפת ביניים, תצורה קובץ, קובץ עם מידע מערכת (לפענוח מטענים מוצפנים במערכת הקבצים), טוען ביניים והשלב האחרון, LightlessCan RAT. הקשרים והקשרים בין קבצים אלה מומחשים באיור 12.

הטפטפת הראשונית של השרשרת הרביעית היא ספריה מקושרת דינמית זדונית HID.dll שנטען בצד על ידי קובץ הפעלה לגיטימי, tabcal.exe, הוצא להורג מ C:ProgramDataAdobeARM. ה-DLL הוא גרסה טרויאנית של MZC8051.dll, קובץ לגיטימי מ- תוסף מהדר 8051 C פרויקט עבור Notepad++. הוא מכיל את כל היצוא מהפרויקט המקורי, אך גם את היצוא הדרוש מספריית המשתמשים הלגיטימית Hid של מיקרוסופט, כך שהטעינה הצדדית על ידי tabcal.exe יהיה מוצלח. הייצוא HidD_GetHidGuid מכיל את הקוד הזדוני שאחראי להורדת השלב הבא, וכמו במקרה של הטפטף של השרשרת הקודמת (שרשרת ביצוע 2), כל שאר היצוא מכיל את קוד MineSweeper השפיר.

כמו במקרים הקודמים, יש לספק שלוש מילות מפתח ארוכות כדי לפענח את המטען המוטבע:

- שם תהליך האב (tabcal.exe),

- הפרמטר הפנימי המקודד בקוד הבינארי (9zCnQP6o78753qg8,) ו

- הפרמטר החיצוני (LocalServiceNetworkRestricted) – הפעם לא מבוטא כפרמטר שורת פקודה, אלא כתוכן של קובץ שנמצא ב %WINDOWS%system32thumbs.db.

שוב, מילות המפתח עוברות XOR בייט אחר בייט והפלט יוצר מפתח AES של 128 סיביות שישמש לפענוח. כמו במקרה הקודם, האורך של מילות המפתח אינו כולן בדיוק 16 בתים, אך הפענוח עדיין יעבוד אם המחרוזת הגדולה מדי נקצצת (לדוגמה, כדי LocalServiceNetw) והמחרוזת הקטנה מורחבת עם nulls (לדוגמה, to tabcal.exex00x00x00x00x00x00).

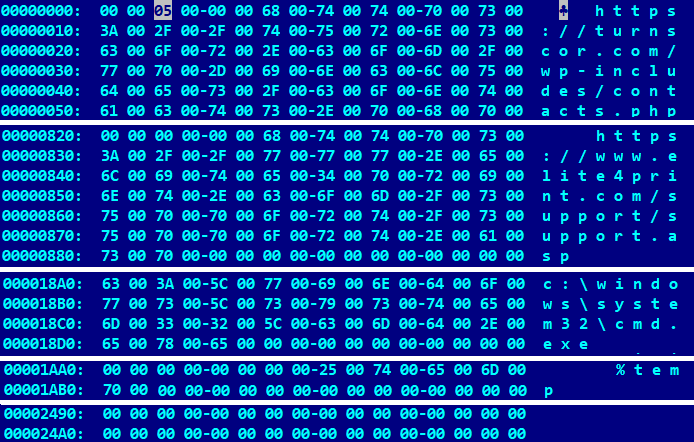

קובץ ההפעלה שהופק על ידי המתכון לעיל הוא הטפטפת המלאה מאיור 12 ויש לו את המשאב InternalName AppResolver.dll (נמצא במשאב VERSIONINFO). הוא מכיל שני מערכי נתונים מוצפנים: אחד קטן של 126 בתים, ואחד גדול של 1,807,464 בתים (המכיל שלושה חלקי משנה). ראשית, הוא מפענח את המערך הקטן באמצעות אלגוריתם RC6 עם מפתח 256 סיביות מקודד קשה DA 48 A3 14 8D BF E2 D2 EF 91 12 11 FF 75 59 A3 E1 6E A0 64 B8 78 89 77 A0 37 91 58 5A FF FF 07. הפלט מייצג נתיבים שאליהם נשמטים שני החלקים הראשונים של הכתם הגדול (כלומר, LightlessCan והטפטפת הביניים), ומניב את המיתרים C:windowssystem32oci.dll ו C:windowssystem32grpedit.dat.

לאחר מכן, הוא ממשיך בפענוח מערך הנתונים השני - הבלוק הגדול - באמצעות אותו מפתח הצפנה כמו קודם. התוצאה היא כתם מפוענח המכיל שלושה חלקי משנה: DLL המתאים ל grpedit.dat (LightlessCan), DLL המתאים ל oci.dll (המטפטפת הביניים), וקובץ מוצפן של 14,948 בתים ירד ל %WINDOWS%System32wlansvc.cpl (תְצוּרָה); כפי שמתואר באיור 13.

יתרה מכך, הטפטפת המלאה מאחסנת גם מספר מאפיינים המזהים את המערכת שנפגעה בקובץ %WINDOWS%System324F59FB87DF2F, ששמו מקודד בקוד הבינארי. מאפיינים אלו מוצאים בעיקר מה- מחשבHKLMHARDWARDESCRIPTIONSystemBIOS נתיב הרישום. להלן הערכים הספציפיים של מאפיינים אלה, יחד עם פקודת PowerShell המסופקת בסוגריים שניתן להשתמש בהם כדי להציג את הערך המתאים בכל מחשב Windows:

- SystemBIOSDate (Get-ItemProperty "HKLM:HARDWAREDescriptionSystemBIOS" -שם BIOSReleaseDate | Select-Object -Property BIOSReleaseDate)

- SystemBIOSVersion (Get-CimInstance -ClassName Win32_Bios | בחר-אובייקט - גרסת נכס)

- יצרן מערכת (Get-CimInstance -ClassName Win32_ComputerSystem | בחר-חפץ - יצרן נכס)

- SystemProductName (Get-CimInstance -ClassName Win32_ComputerSystemProduct | בחר-אובייקט - שם מאפיין)

- מזהה ב ComputerHKEY_LOCAL_MACHINEHARDWAREDESCRIPTIONSystem MultifunctionAdapterDiskControllerDiskPeripheral

שרשור הערכים נדרש לפענוח המוצפן grpedit.dat ממערכת הקבצים. במכונת בדיקה שמריצה תמונה של Windows 10 ב-VMWare, הפלט יכול להיות:

11/12/20INTEL – 6040000VMware, Inc.VMware Virtual Platform656ba047-20b25a2a-A

השמיים oci.dll הקובץ הוא שכבת שחרור נוספת - מטפטפת הביניים שמפילה את מטעין הביניים, שהיא מטען דומה לזה שתואר בסעיף שהוזכר קודם. מקרה הולנדי. שוב, התוקפים השתמשו בפרויקט קוד פתוח, ה טיפ מהבהב תוסף עבור Notepad++, שאינו זמין יותר באינטרנט. שלא כמו המקרים הקודמים, יש לספק רק שתי מילות מפתח ארוכות כדי לפענח את המטען המוטבע בהצלחה באמצעות AES-128:

- שם תהליך האב (msdtc.exe,) ו

- הפרמטר הפנימי המקודד בקוד הבינארי (fb5XPNCr8v83Y85P).

שתי מילות המפתח הן XOR-ed בתים אחר בתים (שם תהליך האב קטוע, או מרופד עם NULLs, לפי הצורך כדי למלא 16 בתים). התוצר של הפענוח הוא מטעין הביניים (LLTMapperAPI.dll). הוא משתמש במידע המערכת (זהה לערכים המאוחסנים ב 4F59FB87DF2F) כדי לפענח את קובץ התצורה wlansvc.cpl וכדי לאתר, לפענח ולטעון את המוצפן grpedit.dat, שהוא LightlessCan, ה-RAT החדש עם התכונות המלאות.

סיכום

תיארנו מתקפת לזרוס חדשה שמקורה בלינקדאין שבה מגייסים מזויפים פנו לקורבנות הפוטנציאליים שלהם, שהשתמשו במחשבים ארגוניים למטרות אישיות. למרות שהמודעות הציבורית לסוגי התקפות אלו אמורה להיות גבוהה, אחוזי ההצלחה של הקמפיינים הללו עדיין לא ירדו לאפס.

ההיבט המדאיג ביותר של המתקפה הוא הסוג החדש של מטען, LightlessCan, כלי מורכב ואולי מתפתח המפגין רמה גבוהה של תחכום בעיצובו ובהפעלתו, המייצג התקדמות משמעותית ביכולות זדוניות בהשוואה לקודמו, BlindingCan.

התוקפים יכולים כעת להגביל באופן משמעותי את עקבות הביצוע של תוכניות שורת הפקודה המועדפות עליהם של Windows שנמצאות בשימוש רב בפעילות לאחר הפשרה. לתמרון זה השלכות מרחיקות לכת, המשפיעות על האפקטיביות הן של פתרונות ניטור בזמן אמת והן של כלים פורנזיים דיגיטליים שלאחר המוות.

לכל שאלה לגבי המחקר שלנו שפורסם ב-WeLiveSecurity, אנא צור איתנו קשר בכתובת threatintel@eset.com.

ESET Research מציע דוחות מודיעין פרטיים של APT והזנות נתונים. לכל שאלה לגבי שירות זה, בקר באתר ESET Threat Intelligence עמוד.

IoCs

קבצים

|

SHA-1 |

שם הקובץ |

איתור |

תיאור |

|

C273B244EA7DFF20B1D6B1C7FD97F343201984B3 |

%TEMP%7zOC35416EEQuiz1.exe |

Win64/NukeSped.KT |

טפטפת ראשונית מחופשת לאתגר "שלום עולם" שמפעילה את הפשרה. |

|

38736CA46D7FC9B9E5C74D192EEC26F951E45752 |

%TEMP%7zOCB3CC96DQuiz2.exe |

Win64/NukeSped.KT |

טפטפת ראשונית מחופשת לאתגר "רצף פיבונאצ'י" שמפעילה את הפשרה. |

|

C830B895FB934291507E490280164CC4234929F0 |

%ALLUSERSPROFILE%Adobecolorui.dll |

Win64/NukeSped.KV |

טפטפת VMPProtect-ed נטענת על ידי הלגיטימי colorcpl.exe. הוא מכיל את מחרוזת המידע באגים W:DevelopaToolShellCodeLoaderApplibressl-2.6.5. |

|

8CB37FA97E936F45FA8ECD7EB5CFB68545810A22 |

N / A |

Win64/NukeSped.KU |

הדלת האחורית של miniBlindingCan הגיעה למקום colorui.dll. |

|

0F33ECE7C32074520FBEA46314D7D5AB9265EC52 |

%ALLUSERSPROFILE%OracleJavamapistub.dll |

Win64/NukeSped.KW |

טפטפת של LightlessCan, נטענת בצד על ידי הלגיטימי fixmapi.exe. |

|

C7C6027ABDCED3093288AB75FAB907C598E0237D |

N / A |

Win64/NukeSped.KW |

דלת אחורית LightlessCan הגיעה mapistub.dll. |

|

C136DD71F45EAEF3206BF5C03412195227D15F38 |

C:ProgramSharedmscoree.dll |

Win64/NukeSped.KT |

טפטפת של NickelLoader, נטענת על ידי PresentationHost.exe. זה ירד על ידי שתי הדוגמאות הקשורות לחידון: C273B244EA7DFF20B1D6B1C7FD97F343201984B3 ו 38736CA46D7FC9B9E5C74D192EEC26F951E45752. |

|

E61672B23DBD03FE3B97EE469FA0895ED1F9185D |

N / A |

Win64/NukeSped.KT |

הורדת HTTPS שקראנו לו NickelLoader, הגיע למקום mscoree.dll. |

|

E18B9743EC203AB49D3B57FED6DF5A99061F80E0 |

%ALLUSERSPROFILE%AdobeARMHID.dll |

Win64/NukeSped.KX |

טפטפת ראשונית נטענת על ידי הלגיטימי tabcal.exe. |

|

10BD3E6BA6A48D3F2E056C4F974D90549AED1B96 |

N / A |

Win64/NukeSped.KT |

הטפטפת השלמה AppResolver.dll קפץ לבקר HID.dll בשרשרת המורכבת של משלוח LightlessCan. |

|

3007DDA05CA8C7DE85CD169F3773D43B1A009318 |

%WINDIR%system32grpedit.dat |

Win64/NukeSped.KW |

דלת אחורית LightlessCan נפלה בשרשרת המורכבת של המשלוח שלה. |

|

247C5F59CFFBAF099203F5BA3680F82A95C51E6E |

%WINDIR%system32oci.dll |

@Trojan.Win64/NukeSped.MI |

הטפטפת הביניים מפילה את מעמיס הביניים בשרשרת המורכבת של משלוח LightlessCan. |

|

EBD3EF268C71A0ED11AE103AA745F1D8A63DDF13 |

N / A |

Win64/NukeSped.KT |

המעמיס הביניים של LightlessCan. |

רשת

|

IP |

תְחוּם |

ספק אירוח |

נראה לראשונה |

פרטים |

|

46.105.57[.]169 |

bug.restorad[.]com |

OVH SAS |

2021-10-10 |

אתר לגיטימי שנפגע המארח את שרת C&C: http://bug.restoroad[.]com/admin/view_status.php |

|

50.192.28[.]29 |

hurricanepub[.]com |

Comcast Cable Communications, LLC |

2020-01-06 |

אתר לגיטימי שנפגע המארח את שרת C&C: https://hurricanepub[.]com/include/include.php |

|

67.225.140[.]4 |

turnscor[.]com |

Liquid Web, LLC |

2020-01-03 |

אתר חוקי מבוסס וורדפרס שנפגע המארח את שרת C&C: https://turnscor[.]com/wp-includes/contacts.php |

|

78.11.12[.]13 |

mantis.quick.net[.]pl |

Netia SA |

2021-03-22 |

אתר לגיטימי שנפגע המארח את שרת C&C: http://mantis.quick.net[.]pl/library/securimage/index.php |

|

89.187.86[.]214 |

www.radiographers[.]org |

Coreix Ltd |

2020-10-23 |

אתר לגיטימי שנפגע המארח את שרת C&C: https://www.radiographers[.]org/aboutus/aboutus.php |

|

118.98.221[.]14 |

kapata-arkeologi.kemdikbud.go[.]id |

פוסטקקום |

2020-01-02 |

אתר לגיטימי שנפגע המארח את שרת C&C: https://kapata-arkeologi.kemdikbud.go[.]id/pages/payment/payment.php |

|

160.153.33[.]195 |

barsaji.com[.]mx |

GoDaddy.com, LLC |

2020-03-27 |

אתר לגיטימי שנפגע המארח את שרת C&C: http://barsaji.com[.]mx/src/recaptcha/index.php |

|

175.207.13[.]231 |

www.keewoom.co[.]kr |

קוריאה טלקום |

2021-01-17 |

אתר לגיטימי שנפגע המארח את שרת C&C: http://www.keewoom.co[.]kr/prod_img/201409/prod.php |

|

178.251.26[.]65 |

kerstpakketten.horesca-meppel[.]nl |

InterRacks BV |

2020-11-02 |

אתר חוקי מבוסס וורדפרס שנפגע המארח את שרת C&C: https://kerstpakketten.horesca-meppel[.]nl/wp-content/plugins/woocommerce/lib.php |

|

185.51.65[.]233 |

kittimasszazs[.]hu |

DoclerNet Operations, ORG-DHK1-RIPE |

2020-02-22 |

אתר לגיטימי שנפגע המארח את שרת C&C: https://kittimasszazs[.]hu/images/virag.php |

|

199.188.206[.]75 |

nrfm[.]lk |

Namecheap, Inc. |

2021-03-13 |

אתר חוקי מבוסס וורדפרס שנפגע המארח את שרת C&C: https://nrfm[.]lk/wp-includes/SimplePie/content.php |

טכניקות MITER ATT & CK

שולחן זה נבנה באמצעות גרסה 13 של מסגרת MITER ATT & CK.

|

טקטיקה |

ID |

שם |

תיאור |

|

סִיוּר |

חפש אתרים/דומיינים פתוחים: מדיה חברתית |

תוקפי לזרוס השתמשו בלינקדאין כדי לזהות וליצור קשר עם עובדים ספציפיים של חברה מעניינת. |

|

|

פיתוח משאבים |

רכישת תשתית: שרת |

שרתים שנפגעו שימשו את הדלתות האחוריות של Lazarus HTTP(S) ואת ההורדה עבור C&C. |

|

|

הקמת חשבונות: חשבונות מדיה חברתית |

תוקפי לזרוס יצרו זהות בלינקדאין מזויפת של צייד ראשים מ-Meta. |

||

|

הקמת חשבונות: חשבונות ענן |

תוקפי לזרוס נאלצו ליצור חשבון באחסון ענן של צד שלישי כדי לספק את תמונות ה-ISO הראשוניות. |

||

|

פיתוח יכולות: תוכנות זדוניות |

ככל הנראה כלים מותאמים אישית מהתקיפה פותחו על ידי התוקפים. חלקם מציגים יכולות פיתוח ליבה ספציפיות ביותר שנראו קודם לכן בכלי Lazarus. |

||

|

יכולות שלב: העלאת תוכנה זדונית |

תוקפי לזרוס העלו את תמונות ה-ISO הראשוניות לאחסון בענן. |

||

|

גישה ראשונית |

פישינג: קישור ל-Spearphishing |

היעד קיבל קישור לאחסון מרוחק של צד שלישי עם תמונות ISO זדוניות. |

|

|

פישינג: Spearphishing באמצעות שירות |

היעד נוצר באמצעות הודעות LinkedIn. |

||

|

הוצאה לפועל |

ממשק API מקומי |

ממשקי API של Windows חיוניים לתפקוד מיניBlindingCan ו-LightlessCan ונפתרים באופן דינמי בזמן ריצה. |

|

|

משימה/עבודה מתוכננת |

בהתבסס על תהליך האב, כנראה נוצרה משימה מתוזמנת כדי להפעיל את השרשרת הפשוטה של ביצוע LightlessCan. |

||

|

מודולים משותפים |

NickelLoader יכול לטעון ולהפעיל DLL שרירותי בתוך הזיכרון. |

||

|

ביצוע משתמש: קובץ זדוני |

תוקפי לזרוס הסתמכו על ביצוע של Quiz1.exe ו Quiz2.exe מקבצי ISO. |

||

|

של Windows Management Instrumentation |

אחת מפקודות LightlessCan מאפשרת יצירת תהליך חדש באמצעות WMI. |

||

|

התמדה |

משימה/עבודה מתוכננת |

בהתבסס על תהליך האב, כנראה נוצרה משימה מתוזמנת כדי להפעיל את השרשרת הפשוטה של ביצוע LightlessCan. יתר על כן, LightlessCan יכול לחקות את משימות פקודה. |

|

|

התחמקות הגנה |

מניפולציה של אסימון גישה: צור תהליך עם אסימון |

LightlessCan יכול ליצור תהליך חדש בהקשר האבטחה של המשתמש המיוצג על ידי האסימון שצוין ולאסוף את הפלט. |

|

|

התחמקות באגים |

יש בדיקה נגד איתור באגים בטפטפת של miniBlindingCan. |

||

|

מעקות בטיחות להורג |

יש בדיקת תהליך הורה בטפטפת miniBlindingCan. שרשור הערכים נדרש לפענוח ה- LightlessCan המוצפן ממערכת הקבצים. |

||

|

בטל/פענח קבצים או מידע |

רבים מהכלים והתצורות הללו של Lazarus מוצפנים במערכת הקבצים, למשל, LightlessCan in grpedit.dat והתצורה שלו ב wlansvc.cpl. |

||

|

זרימת ביצוע חטיפה: טעינת DLL בצד |

רבים מהמטפטפים והמעמיסים של לזרוס משתמשים בתוכנית לגיטימית לטעינתם. |

||

|

קבצים או מידע מעורפלים: אריזת תוכנה |

לזרוס ערפל כמה קובצי הפעלה על ידי VMProtect בהתקפה זו, למשל, colorui.dll |

||

|

קבצים או מידע מעורפלים: רזולוציית API דינמית |

גם LightlessCan וגם miniBlindingCan פותרים ממשקי API של Windows באופן דינמי. |

||

|

קבצים או מידע מעורפלים: מטענים מוטבעים |

הטפטפות של כל הרשתות הזדוניות מכילות מערך נתונים מוטבע עם שלב נוסף. |

||

|

פגיעה בהגנה: פגיעה ברישום היסטוריית פיקוד |

תכונות חדשות של LightlessCan מחקות את כלי השירות השימושיים ביותר של שורת הפקודה של Windows, כדי להימנע מהפעלת כלי השירות המקוריים של הקונסולה. |

||

|

פגיעה בהגנה: השבת או שנה את חומת האש של המערכת |

LightlessCan יכול לחקות את netsh פקודה ואינטראקציה עם חוקי חומת אש. |

||

|

הסרת אינדיקטור: מחיקת קובץ |

ל- LightlessCan יש את היכולת למחוק קבצים בצורה מאובטחת. |

||

|

הסרת אינדיקטור: טיימסטמפ |

LightlessCan יכול לשנות את חותמות הזמן של קבצים. |

||

|

ביצוע פקודה עקיפה |

LightlessCan עוקף את ביצוע הפקודה על ידי יישום הפונקציונליות שלהם. |

||

|

הזרקת תהליך |

LightlessCan ו-miniBlindingCan להשתמש בסוגים שונים של הזרקת תהליך. |

||

|

וירטואליזציה/התחמקות בארגז חול: התחמקות מבוססת זמן |

למטפטפת miniBlindingCan יש עיכוב ביצוע ראשוני מכוון. |

||

|

טעינת קוד רפלקטיבי |

רוב הטפטפות משתמשות בהזרקת DLL רפלקטיבית. |

||

|

גילוי פערים |

גילוי קבצים וספריות |

LightlessCan יכול לאתר קובץ לפי שמו. |

|

|

גילוי שיתוף ברשת |

LightlessCan יכול לחקות את נתח נקי פקודה. |

||

|

תהליך גילוי |

LightlessCan מזהה תהליכים לפי שם. |

||

|

רישום שאילתות |

LightlessCan מבצעת שאילתות ברישום למידע מערכת שונה שהוא משתמש בה להצפנה. |

||

|

גילוי מערכת מרחוק |

LightlessCan יכול לחקות את נוף נטו פקודה. |

||

|

גילוי תצורת רשת מערכת |

LightlessCan יכול לחקות את ARP ו ipconfig פקודות. |

||

|

גילוי חיבורי רשת מערכת |

LightlessCan יכול לחקות את netstat פקודה. |

||

|

גילוי שירות מערכת |

LightlessCan יכול לחקות את sc שאילתה ו tasklist פקודות. |

||

|

פיקוד ובקרה |

פרוטוקול שכבת האפליקציות: פרוטוקולי אינטרנט |

NickelLoader, LightlessCan ו-miniBlinding יכולים להשתמש ב-HTTP ו-HTTPS עבור C&C. |

|

|

ערוץ מוצפן: קריפטוגרפיה סימטרית |

LightlessCan ו-miniBlindingCan להצפין תעבורת C&C באמצעות האלגוריתם AES-128. |

||

|

קידוד נתונים: קידוד רגיל |

LightlessCan ו-miniBlindingיכולים לקודד תעבורת C&C באמצעות base64. |

||

|

exfiltration |

סינון מעל ערוץ C2 |

LightlessCan יכולה לסנן נתונים לשרת C&C שלה. |

הפניות

[1] מודיעין אבטחה של מיקרוסופט, "תוכנת קוד פתוח לנשק ZINC", 29 בספטמבר 2022. [מקוון].

[2] ד. ברייטנבכר ואו. קספרס, "Operation In(ter)ception: חברות תעופה וחלל וצבא על הכוונת של מרגלי סייבר"יוני 2020. [מקוון].

[3] HvS-Consulting AG, "ברכות מלזרוס: אנטומיה של מסע ריגול סייבר", 15 בדצמבר 2020. [מקוון].

[4] מרכז אבטחת מומחי טכנולוגיות חיוביות, "גיוס קבוצת לזרוס: ציידי איומים מול ציידי ראשים"טכנולוגיות חיוביות, 27 באפריל 2021. [מקוון].

[5] פ. קלנאי, "קמפיינים בנושא אמזון של לזרוס בהולנד", 30 בספטמבר 2022. [מקוון].

[6] P. Kálnai, "לזרוס מסעות פרסום ודלתות אחוריות ב-2022-2023", בוועידה הבינלאומית של עלון וירוסים, לונדון, 2023.

[7] א. מרטין, "הפריצה ל-Sony Pictures הגיעה למלון תאילנדי מכיוון שצפון קוריאה מכחישה מעורבות," WeLiveSecurity.com, 08 בדצמבר 2014. [מקוון].

[8] P. Kálnai ו-M.-É. M.Leveille, "תוכנות זדוניות של לינוקס מחזקות את הקשרים בין Lazarus לבין מתקפת שרשרת האספקה של 3CX," ESET, 20 באפריל 2023. [מקוון].

[9] סוכנות הביון ההגנה, מעצמה צבאית של צפון קוריאה: איום אזורי ועולמי הולך וגובר, וושינגטון הבירה: משרד הפרסום של ממשלת ארה"ב, 2021, עמ'. 98.

[10] פאנל המומחים של האו"ם, "החלטות מועצת הביטחון של האו"ם", 1993-2023. [באינטרנט].

[11] עורך ESET, "WannaCryptor aka WannaCry: שאלות מפתח נענו," WeLiveSecurity.com, 15 במאי 2017. [מקוון].

[12] ועדת מועצת הביטחון, "ועדת הסנקציות (DPRK), פאנל מומחים, דוחות"מועצת הביטחון של האו"ם, 2010-2023. [באינטרנט].

[13] צוות המחקר של ClearSky, "מסע ריגול נרחב של מבצע 'עבודת חלומות' בצפון קוריאה", 13 באוגוסט 2020. [מקוון].

[14] ESET Research, "דוח איומים T1 2022," ESET, יוני 2022. [מקוון].

[15] ד. סטייפלס, "טכניקת הזרקת DLL רפלקטיבית משופרת", 30 בינואר 2015. [מקוון].

[16] J. Maclachlan, M. Potaczek, N. Isakovic, M. Williams and Y. Gupta, "זה הזמן ל- PuTTY! DPRK הזדמנות עבודה דיוג באמצעות WhatsApp"מנדיאנט, 14 בספטמבר 2022. [מקוון].

[17] ס. טומונאגה, "פקודות Windows מנוצלות לרעה על ידי תוקפים," JPCERT/CC, 26 בינואר 2016. [מקוון].

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- PlatoData.Network Vertical Generative Ai. העצים את עצמך. גישה כאן.

- PlatoAiStream. Web3 Intelligence. הידע מוגבר. גישה כאן.

- PlatoESG. פחמן, קלינטק, אנרגיה, סביבה, שמש, ניהול פסולת. גישה כאן.

- PlatoHealth. מודיעין ביוטכנולוגיה וניסויים קליניים. גישה כאן.

- מקור: https://www.welivesecurity.com/en/eset-research/lazarus-luring-employees-trojanized-coding-challenges-case-spanish-aerospace-company/

- :יש ל

- :הוא

- :לֹא

- :איפה

- ][עמ'

- $ למעלה

- 08

- 1

- 10

- 11

- 12

- 13

- 14

- 15%

- 16

- 17

- 179

- 20

- 2011

- 2014

- 2015

- 2016

- 2017

- 2020

- 2021

- 2022

- 2023

- 225

- 26%

- 27

- 29

- 30

- 51

- 66

- 7

- 75

- 77

- 8

- 80

- 9

- 91

- 98

- a

- יכולת

- יכול

- אודות

- מֵעַל

- גישה

- פי

- חֶשְׁבּוֹן

- חשבונות

- משחק

- פעולה

- פעיל

- פעילויות

- פעילות

- ממשי

- נוסף

- בנוסף

- כתובת

- מתקדם

- קידום

- יתרון

- אווירי

- AES

- לאחר

- AG

- שוב

- נגד

- סוכנות

- aka

- אַלגוֹרִיתְם

- מיושר

- תעשיות

- מאפשר

- לאורך

- כְּבָר

- גם

- בין

- an

- אנליזה

- לנתח

- מְנוּתָח

- ניתוח

- אנטומיה

- ו

- אחר

- כל

- API

- ממשקי API

- מופיע

- בקשה

- יישומים

- גישה

- אַפּרִיל

- APT

- ערבית

- ארכיון

- ARE

- מערך

- AS

- לשאול

- אספקט

- At

- אווירה

- לתקוף

- המתקפות

- ניסיונות

- תשומת לב

- למשוך

- אוגוסט

- באופן אוטומטי

- זמין

- לְהִמָנַע

- מודעות

- דלת אחורית

- דלתות אחוריות

- מבוסס

- בסיסי

- BE

- כי

- היה

- לפני

- ההתחלה

- התנהגות

- מאחור

- להיות

- בלגיה

- תאמינו

- בֵּין

- קצת

- לחסום

- גוּף

- שניהם

- מובא

- חיץ

- נבנה

- עלון

- אבל

- by

- C + +

- כֶּבֶל

- שיחה

- מבצע

- קמפיינים

- CAN

- יכולות

- קיבולת

- מקרה

- מקרים

- מרכז

- תעודות

- שרשרת

- שרשראות

- לאתגר

- האתגרים

- אתגר

- ערוץ

- אופי

- מאפיינים

- לבדוק

- בדיקות

- בחירה

- בחר

- נבחר

- לטעון

- בבירור

- לקוחות

- ענן

- אחסון ענן

- קוד

- סִמוּל

- מטבע

- טבוע

- לגבות

- טור

- COM

- מתחיל

- הוועדה

- תקשורת

- תקשורת

- חברות

- חברה

- של החברה

- לְהַשְׁווֹת

- לעומת

- השוואה

- להשלים

- השלמת

- לחלוטין

- מַשׁלִים

- מורכב

- מורכבות

- רכיבים

- פשרה

- התפשר

- המחשב

- מחשבים

- מנוהל

- כנס

- אמון

- סודיות

- תְצוּרָה

- לְחַבֵּר

- חיבורי

- מורכב

- קונסול

- צור קשר

- להכיל

- הכלול

- מכיל

- תוכן

- הקשר

- ממשיך

- שיחה

- משוכנע

- שיתוף פעולה

- ליבה

- משותף

- תוֹאֵם

- עלויות

- המועצה

- עמיתו

- מדינה

- לִיצוֹר

- נוצר

- יצירה

- קריטי

- תשתית קריטית

- צלב

- נוֹכְחִי

- מנהג

- התקפות רשת

- פושע רשת

- אבטחת סייבר

- DC

- נתונים

- דֵצֶמבֶּר

- פענוח

- גופי בטחון

- לְהַגדִיר

- בהחלט

- עיכוב

- למסור

- נתן

- אספקה

- מספק

- מסירה

- לפרוס

- פרס

- פריסה

- פריסה

- לתאר

- מְתוּאָר

- עיצוב

- מעוצב

- רצוי

- פרטים

- איתור

- לקבוע

- מפותח

- מפתח

- מפתחים

- צעצועי התפתחות

- מכשיר

- יום

- ההבדלים

- אחר

- דיגיטלי

- ישירות

- לְהַצִיג

- מציג

- מובהק

- לְהַבחִין

- גיוון

- do

- לא

- מטה

- dprk

- ציור

- ירד

- נשמט

- טיפות

- בְּמַהֲלָך

- הולנדי

- דינמי

- באופן דינמי

- e

- כל אחד

- מוקדם יותר

- עורך

- יעילות

- יְעִילוּת

- מאמץ

- או

- אלמנט

- מוטבע

- עובדים

- תעסוקה

- מה שמאפשר

- עודד

- מוצפן

- הצף

- סוף

- מהנדס

- משפר

- לְהַבטִיחַ

- נכנס

- בידור

- סביבה

- סביבות

- מחקר ESET

- ריגול

- חיוני

- נוסד

- וכו '

- התחמקות

- אֲפִילוּ

- אירועים

- מתפתח

- בדיוק

- דוגמה

- אלא

- לבצע

- יצא לפועל

- מוציאים להורג

- מבצע

- הוצאת להורג

- תערוכה

- מוצגים

- קיימים

- יציאות

- מומחה

- מומחים

- יצוא

- היצוא

- חשיפה

- ביטא

- חיצוני

- פייסבוק

- מתמודד

- גורמים

- מְזוּיָף

- מרחיק לכת

- חביב

- מאפיין

- תכונות

- פיבונאצ'י

- תרשים

- שלח

- קבצים

- למלא

- סופי

- כספי

- ממצאים

- חומת אש

- ראשון

- firsttime

- חמש

- דגל

- תזרים

- בעקבות

- הבא

- כדלקמן

- בעד

- משפטי

- טופס

- רִשְׁמִי

- צורות

- מצא

- ארבע

- רביעית

- מסגרת

- החל מ-

- חזית

- מלא

- פונקציה

- פונקציות

- פונקציונלי

- נוסף

- פיתוח עתידי

- לְהַשִׂיג

- צבר

- לקבל

- גלוֹבָּלִי

- מטרה

- שערים

- ממשלה

- קְבוּצָה

- קבוצה

- גדל

- גופטה

- פריצה

- היה

- מטפל

- יש

- יש

- ראש

- בִּכְבֵדוּת

- כאן

- מוּסתָר

- גָבוֹהַ

- פרופיל גבוה

- מודגש

- הדגשה

- מאוד

- מפריע

- שכירה

- היסטוריה

- המארח

- אירח

- אירוח

- מלון

- אולם

- HTML

- http

- HTTPS

- i

- ID

- רעיון

- זהה

- מזוהה

- מזהה

- לזהות

- זיהוי

- זהות

- if

- תמונה

- תמונות

- מיידי

- מיד

- השפעה

- הפעלה

- יושם

- יישום

- השלכות

- חשוב

- משופר

- in

- פעיל

- נוטה

- גדל

- -

- מצביע על

- מידע

- תשתית

- בתחילה

- קלט

- פניות

- השראה

- השראה

- אינסטגרם

- התקנה

- התקנה

- למשל

- במקום

- שלמות

- מוֹדִיעִין

- התכוון

- מְכוּוָן

- אינטראקציה

- אינטרקונטיננטל

- אינטרס

- מעניין

- פנימי

- ברמה בינלאומית

- אל תוך

- הציג

- מעורב

- מעורב

- IP

- כתובת IP

- ISO

- הפיקו

- IT

- שֶׁלָה

- עצמו

- יָנוּאָר

- עבודה

- יוני

- רק

- מפתח

- מילות מפתח

- ידוע

- קוריאה

- של קוריאה

- קוריאני

- חוסר

- שפה

- גָדוֹל

- הגדול ביותר

- אחרון

- שנה שעברה

- מאוחר יותר

- הושק

- שכבה

- לזרוס

- קבוצת לזרוס

- הכי פחות

- הוביל

- לגיטימי

- אורך

- מכתב

- רמה

- רמות

- ממונפות

- מינוף

- ספריות

- סִפְרִיָה

- כמו

- סביר

- להגביל

- מוגבל

- קו

- קשר

- צמוד

- לינקדין

- קישורים

- לינוקס

- רשימה

- ברשימה

- קְצָת

- לִטעוֹן

- מטעין

- טוען

- המון

- ממוקם

- הגיון

- התחבר

- לונדון

- ארוך

- לטווח ארוך

- עוד

- מכונה

- מכונה

- MacOS

- עשוי

- קסם

- ראשי

- תחזוקה

- גדול

- עשייה

- תוכנות זדוניות

- ניהול

- מניפולציה

- באופן ידני

- רב

- סנונית

- מסה

- מקסימום

- מאי..

- מנגנון

- מנגנוני

- מדיה

- זכרון

- מוּזְכָּר

- הודעה

- הודעות

- meta

- שיטה

- מיקרוסופט

- צבאי

- טילים

- לשנות

- כסף

- ניטור

- צגים

- יותר

- יתר על כן

- רוב

- בעיקר

- מספר

- צריך

- שם

- שם

- נרטיב

- המאוחדות

- יליד

- הכרחי

- צרכי

- נטו

- הולנד

- רשת

- רשתות

- חדש

- הבא

- ניקל

- לא

- צפון

- צפון קוריאה

- יַקִיר

- בייחוד

- Notepad ++

- עַכשָׁיו

- גַרעִינִי

- מספר

- מספרים

- מטרה

- מושג

- אוֹקְטוֹבֶּר

- of

- הַצָעָה

- המיוחדות שלנו

- Office

- לעתים קרובות

- on

- ONE

- יחידות

- באינטרנט

- רק

- עַל גַבֵּי

- לפתוח

- קוד פתוח

- פתיחה

- מבצע

- תפעול

- מפעילי

- הזדמנות

- אפשרות

- or

- להזמין

- מְקוֹרִי

- מקורו

- אחר

- שלנו

- פְּרוֹץ

- תפוקה

- בחוץ

- יותר

- שֶׁלוֹ

- עמוד

- לוח

- פרמטר

- חלק

- מסוים

- במיוחד

- חלקים

- עבר

- נתיב

- מבצע

- התמדה

- אישי

- שלב

- דיוג

- תמונות

- עמודים

- פלטפורמה

- פלטפורמות

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- אנא

- חיבור

- תוספים

- ועוד

- נקודות

- עני

- חלק

- חיובי

- יִתָכֵן

- פוטנציאל

- כּוֹחַ

- PowerShell

- קודמו

- להציג

- מתנות

- למנוע

- מניעה

- קודם

- קוֹדֶם

- בראש ובראשונה

- הדפסים

- פְּרָטִי

- כנראה

- תהליך

- תהליכים

- תהליך

- מיוצר

- המוצר

- מקצועי

- אנשי מקצוע

- תָכְנִית

- תכנות

- תוכניות

- פּרוֹיֶקט

- קניינית

- מָגֵן

- פרוטוקול

- פרוטוקולים

- להוכיח

- לספק

- ובלבד

- ציבורי

- בפומבי

- לאור

- מפרסם

- הוצאה לאור

- מטרה

- למטרות

- מרדף

- גם

- פיתון

- שאילתות

- שאלות

- מָהִיר

- רכס

- דרג

- תעריפים

- במקום

- זמן אמת

- קיבלו

- מתכון

- בפזיזות

- מוכר

- מזהה

- גיוס

- מופחת

- רג

- אזורי

- רישום

- קָשׁוּר

- קשר

- מערכות יחסים

- נותר

- מַזכִּיר

- מרחוק

- גישה מרחוק

- הסרה

- לדווח

- דווח

- דוחות לדוגמא

- מיוצג

- המייצג

- מייצג

- לבקש

- נדרש

- מחקר

- חוקר

- חוקרים

- נפתרה

- משאב

- אחראי

- תוצאה

- וכתוצאה מכך

- חושף

- מגלה

- להפוך

- שורש

- כללי

- ריצה

- s

- אותו

- SC

- תרחישים

- מתוכנן

- תסריט

- שְׁנִיָה

- סעיף

- מאובטח

- אבטחה

- לִרְאוֹת

- נראה

- נראה

- לראות

- שליחה

- רגיש

- נשלח

- סֶפּטֶמבֶּר

- רצף

- סדרה

- שרת

- שרתים

- משמש

- שרות

- סט

- כמה

- שיתוף

- משותף

- משמרת

- צריך

- לְהַצִיג

- הראה

- הופעות

- חָתוּם

- משמעותי

- באופן משמעותי

- דומה

- פָּשׁוּט

- פשוט

- since

- יחיד

- אתר

- אתרים

- מידה

- לִישׁוֹן

- קטן

- קטן יותר

- So

- חֶברָתִי

- מדיה חברתית

- רשתות חברתיות

- תוכנה

- פתרונות

- כמה

- מתוחכם

- תִחכּוּם

- מָקוֹר

- קוד מקור

- מקור

- דרום

- מֶרחָב

- ספרד

- ספרדי

- ספציפי

- במיוחד

- מפורט

- לבלות

- התמחות

- שלבים

- תֶקֶן

- החל

- התחלות

- מדינה

- שלב

- צעדים

- עוד

- אחסון

- מאוחסן

- חנויות

- אסטרטגי

- אסטרטגיות

- מתחזק

- מחרוזת

- חזק

- בְּתוֹקֶף

- מִבְנֶה

- להצליח

- הצלחה

- מוצלח

- בהצלחה

- כזה

- מציע

- סיכום

- לספק

- שרשרת אספקה

- תמיכה

- תומך

- בטוח

- מערכת

- מערכות

- T1

- שולחן

- יעד

- ממוקד

- מיקוד

- מטרות

- המשימות

- נבחרת

- טכני

- טכניקות

- טכנולוגיות

- טכנולוגיה

- טווח

- מונחים

- מבחן

- טֶקסט

- תאילנדי

- מֵאֲשֶׁר

- תודה

- זֶה

- השמיים

- הולנד

- שֶׁלָהֶם

- אותם

- אז

- שם.

- אלה

- הֵם

- שְׁלִישִׁי

- צד שלישי

- זֶה

- אלה

- אם כי?

- אלפים

- איום

- דוח איומים

- שְׁלוֹשָׁה

- זמן

- כותרת

- ל

- יַחַד

- אסימון

- כלי

- ארגז כלים

- כלים

- מעקב

- תְנוּעָה

- להפעיל

- מופעל

- טרויאני

- סומך

- שתיים

- סוג

- סוגים

- בדרך כלל

- לָנוּ

- ממשלת ארה"ב

- UN

- לא מורשה

- חָשׂוּף

- תחת

- בְּסִיסִי

- להבין

- לצערי

- מאוחד

- האומות המאוחדות

- בניגוד

- עדכון

- נטען

- us

- להשתמש

- מְשׁוּמָשׁ

- משתמש

- שימושים

- באמצעות

- בְּדֶרֶך כְּלַל

- כלי עזר

- מנצל

- ערך

- ערכים

- גִרְסָה אַחֶרֶת

- שונים

- משתנה

- גרסה

- מאוד

- באמצעות

- קרבן

- קורבנות

- וירטואלי

- וירוס

- לְבַקֵר

- VMware

- vs

- היה

- וושינגטון

- we

- נשק

- אינטרנט

- אתרים

- טוֹב

- היו

- מה

- וואטסאפ

- מתי

- אם

- אשר

- מי

- של מי

- רָחָב

- טווח רחב

- נָפוֹץ

- רוחב

- ויקיפדיה

- יצטרך

- וויליאמס

- חלונות

- יַיִן

- עם

- בתוך

- לְלֹא

- תיק עבודות

- עוֹלָם

- לדאוג

- שנה

- כן

- עוד

- תשואות

- זפירנט

- אפס