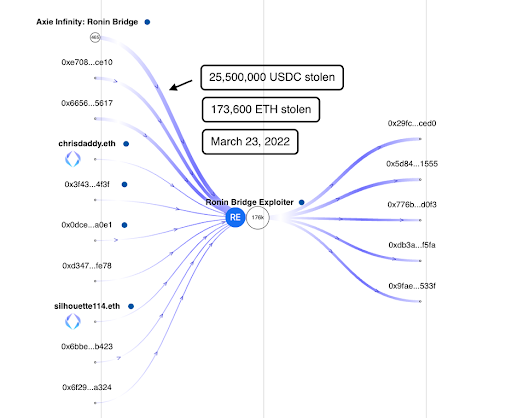

גשר רונין נוצל עבור 173 ETH ו-25.5 מיליון USDC בשווי של כ-590 מיליון דולר במטבעות קריפטוגרפיים. הפריצה התרחשה ב-23 במרץ 2022 אך היא פורסמה על ידי רשת רונין רק ב-29 במרץ 2022.

במאמר זה, נבחן את תנועת הכספים הגנובים מגשר רונין לכתובות הראשיות של ההאקר:

Main hacker address: 0x098b716b8aaf21512996dc57eb0615e2383e2f96 (https://www.breadcrumbs.app/reports/1266)

Axie Infinity Ronin Bridge address: 0x1a2a1c938ce3ec39b6d47113c7955baa9dd454f2 (https://www.breadcrumbs.app/reports/1267)

https://www.breadcrumbs.app/reports/1266

הכתובת הראשית של ההאקר הייתה פעילה ביום המתקפה ב-23 במרץ 2022, עד ה-30 במרץ 2022. בשתי עסקאות הוא גנב 173,600 ETH ו-25,500,000 USDC מחוזה הרשת של רונין עם ה-hash הבא של העסקה:

0xc28fad5e8d5e0ce6a2eaf67b6687be5d58113e16be590824d6cfa1a94467d0b7

0xed2c72ef1a552ddaec6dd1f5cddf0b59a8f37f82bdda5257d9c7c37db7bb9b08

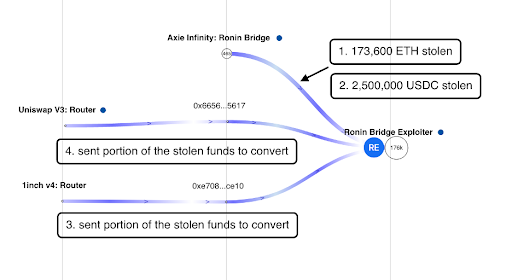

סקירה של העסקאות הראשונות של האקר הראתה שלאחר הפריצה, הוא קיים אינטראקציה עם שתי כתובות:

0x665660f65e94454a64b96693a67a41d440155617

0xe708f17240732bbfa1baa8513f66b665fbc7ce10

https://www.breadcrumbs.app/reports/1266

שתי הכתובות הללו שימשו להחלפת הכספים הגנובים דרך Uniswap ו-1inch. הם החליפו את הכספים הגנובים ל-USDC, USDT, DAI ו-WETH והמירו אותם בחזרה כדי לטשטש את שובל הכספים. שתי הכתובות הללו שלחו את הכספים שהומרו בחזרה לכתובת ההאקר הראשית.

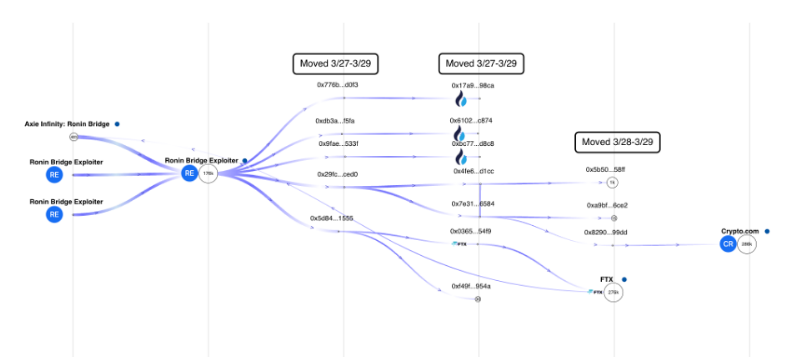

ההאקר חיכה ארבעה ימים כדי להעביר את הכספים מהארנק הראשי שלו לארנקים ששימשו ככתובות מעבר מ-27 במרץ עד 29 במרץ 2022. לאחר מכן הוא העביר את הכספים לכתובות המקושרות לבורסות מרכזיות כמו Huobi ו-FTX.

https://www.breadcrumbs.app/reports/1266

מכיוון שכתובות אלו נעשו פעילות רק במהלך הפריצה, ניתן להניח כי אלו כתובות הנשלטות על ידי ההאקר:

קפיצה ראשונה

- 0x776b80e3fd97516ae3a2579cf4eae5ff5867d0f3

- 0xdb3a63562bb7afd44e6b6be8c8269f807c39f5fa

- 0x9fae13de16d34873246e48b514fc88581751533f

- 0x29fc9b71492ec63696cf9cd56e9832a42b0dced0

- 0x5d84a732b355ada31a36b33c446e3dee28f51555

קפיצה שנייה

- 0x17a96cd2aff8bece22b54a83955fbab5c92a98ca – Huobi

- 0x6102f081de19eb53404b684b4e14667745a4c874 – Huobi

- 0xbc771fb7b6a8876d09fd2e3e2f17fbc91896d8c8 – Huobi

- 0x4fe666ecc5263f5dbb34adb8bc1c8cbb9bbcd1cc

- 0x7e3167771bf23ac10930803589d1424903b36584

- 0x036587e77eabe6a7e181886a5a6ed10dc25654f9 – FTX

- 0xf49fa9956cd53c4581a974a7fd535a15c47b954a

הופ שלישי

- 0x5b5082214d62585d686850ab8d9e3f6b6a5c58ff

- 0xa9bfdc186c6bcf058fbb5bf62046d7bc74e96ce2

- 0x82906886796d110b7ec4c54f6611fb29128699dd

הכתובת בהופ השלישי 0x82906886796d110b7ec4c54f6611fb29128699dd העבירה את הכספים הגנובים לארנק Crypto.com ידוע: 0x6262998ced04146fa42253a5c0af90ca02d

איפה הכספים הגנובים עכשיו?

למרות תנועת הכספים המדווחת, רוב הקריפטו שנגנב עדיין נמצא בשרשרת בכתובת הראשית של ההאקר. https://monitor.breadcrumbs.app/dashboard/1452/transactions

האם ניתן לזהות את ההאקר?

קיימת אפשרות שניתן לזהות את ההאקר שכן הוא השתמש בבורסות מרכזיות כדי למשוך את הכספים. לבורסות מרכזיות יש מדיניות ותוכניות של Know-Your-Customer לפני הכניסה למשתמש חדש וסביר להניח שההאקר עבר תהליך זה כדי להיות מסוגל לפתוח חשבון בבורסה מרכזית.

עם זאת, ישנה גם אפשרות שההאקר מודע לספים המוגדרים על ידי בורסות כדי לא להפעיל פעילות חשודה, או למגבלות שנקבעו למשתמשים לא מאומתים של מרכזיות מרכזיות.

מאמר זה מתפרסם ב- BitPinas: מעקב אחר הכספים הגנובים מרשת רונין באמצעות פירורי לחם

ההודעה מעקב אחר הכספים הגנובים מרשת רונין באמצעות פירורי לחם הופיע לראשונה ב BitPinas.

- "

- 000

- 2022

- אודות

- חֶשְׁבּוֹן

- פעיל

- פעילות

- כתובת

- כתובות

- מאמר

- לְגַשֵׁר

- מְרוּכָּז

- שרשרת

- חוזה

- קריפטו

- Crypto.com

- -

- DAI

- יְוֹם

- אמייל

- ETH

- חליפין

- בורסות

- פייסבוק

- פייסבוק Messenger

- ראשון

- הבא

- FTX

- כספים

- לפרוץ

- האקר

- שירים

- HTTPS

- חובי

- IT

- ידוע

- סביר

- עשוי

- צעדה

- Messenger

- רוב

- המהלך

- תנועה

- רשת

- Onboarding

- לפתוח

- מדיניות

- אפשרות

- תהליך

- תוכניות

- ציבורי

- סקירה

- סט

- פָּגָז

- צָעִיף

- גָנוּב

- מברק

- דרך

- מעקב

- עסקה

- עסקות

- Uniswap

- דולר ארה"ב

- USDT

- משתמשים

- ארנק

- ארנקים

- וואטסאפ

- לסגת

- ראוי