תוקפים מנצלים לרעה שירותי ענן ויישומי ענן בשימוש נרחב כדי לספק תוכנות זדוניות ולהסתיר את הפעילויות שלאחר ההדבקה של תוכנות זדוניות על ידי ניתובן דרך יציאות רשת נפוצות ורשתות אספקת תוכן (CDNs) וספקי ענן מזהים היטב, אמר נטסקופ. "דוח ענן ואיומים" האחרון." הדו"ח מספק מודיעין על איומי תוכנה זדונית פעילים נגד משתמשים ארגוניים. בממוצע, חמישה מכל 1,000 משתמשים ארגוניים ניסו להוריד תוכנות זדוניות ברבעון הראשון של 2023, כך נכתב.

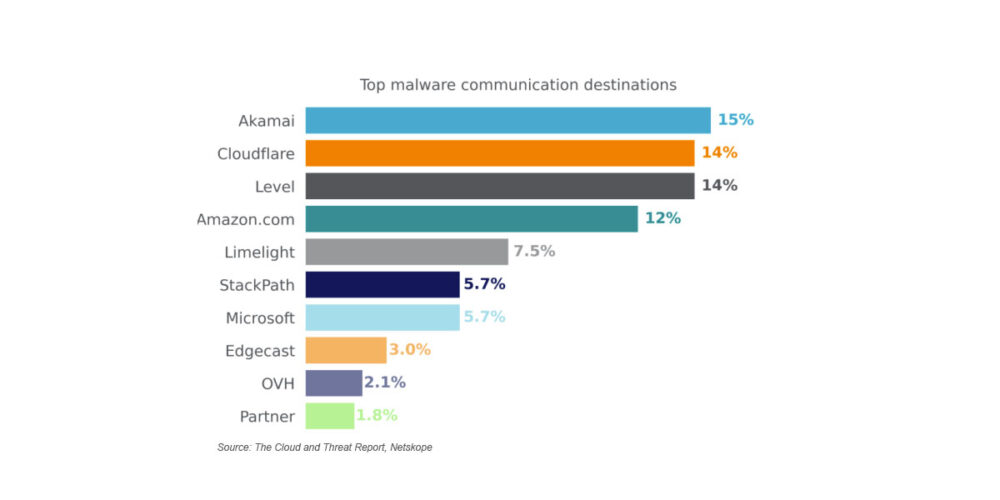

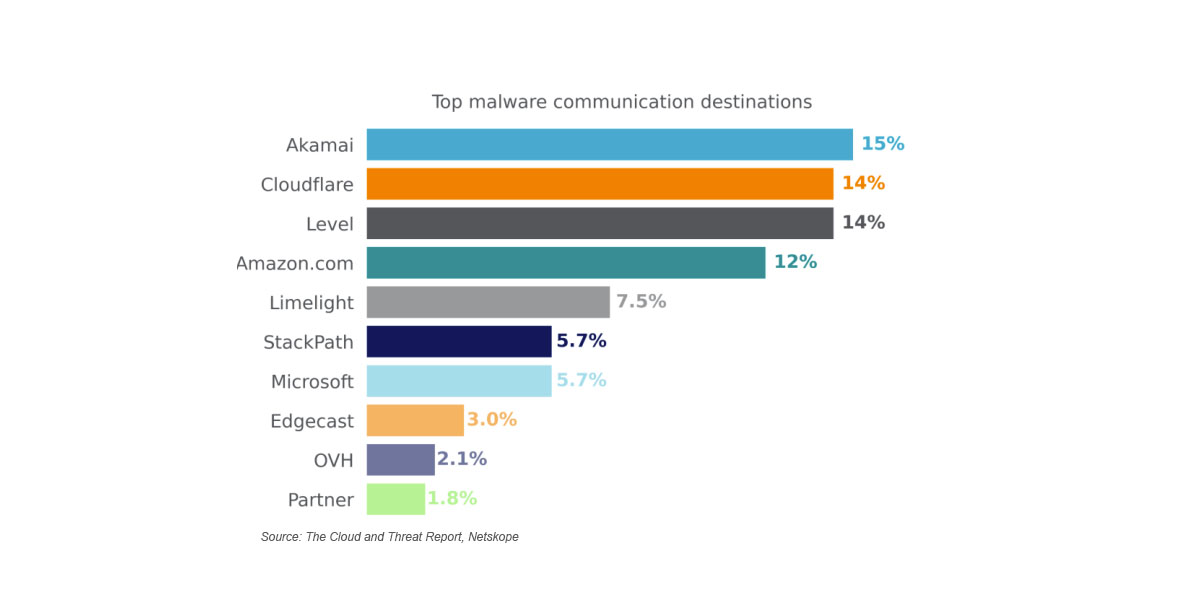

לאחר שהתוכנה הזדונית מדביקה מחשב קורבן, היא מקימה ערוץ תקשורת עם השרת הביתי שלה כדי להוריד מטענים נוספים של תוכנות זדוניות, לבצע פקודות ולחלץ נתונים. תוקפים מנתבים יותר ויותר תקשורת תוכנות זדוניות באמצעות כתובות IP השייכות ל-CDNs ידועים ולספקי שירותי ענן, בעיקר Akamai ו-Cloudflare. גם שירותי האינטרנט של Amazon, Microsoft Azure ו-Limelight נמצאים בשימוש לרעה.

רק חלק קטן מסך ההורדות של תוכנות זדוניות באינטרנט בוצעו באמצעות שיטות שהוכרו כמסוכנות, כמו דומיינים שנרשמו לאחרונה ואתרים לא מסווגים, מציין הדו"ח.

ברבעון הראשון, 72% מכל ההורדות של תוכנות זדוניות שזוהו על ידי Netskope היו חדשות, מדווחת החברה. תוקפים סיפק תוכנה זדונית על ידי שימוש לרעה בשירותים ויישומים בשימוש נרחב, כגון OneDrive, SharePoint, Amazon S3 buckets, GitHub, Weebly, Dropbox, Google Drive, Box, שירות Gmail של Google ו-Azure Blob Storage. לפי Netskope, התוקפים השתמשו ב-261 אפליקציות שונות ברבעון הראשון להורדות תוכנות זדוניות.

"אפליקציות ענן מנוצלות גם כסוג של הנדסה חברתית, שבה תוקפים משתמשים בתכונות אפליקציה המוכרות לקורבנות כדי לפתות אותם להוריד תוכנות זדוניות", קובע הצוות של Netskope.

- הפצת תוכן ויחסי ציבור מופעל על ידי SEO. קבל הגברה היום.

- PlatoAiStream. Web3 Data Intelligence. הידע מוגבר. גישה כאן.

- הטבעת העתיד עם אדריאן אשלי. גישה כאן.

- קנה ומכירה של מניות בחברות PRE-IPO עם PREIPO®. גישה כאן.

- מקור: https://www.darkreading.com/edge-threat-monitor/attackers-route-malware-activity-over-popular-cdns

- :איפה

- 000

- 1

- 2023

- 7

- a

- פי

- פעיל

- פעילויות

- פעילות

- נוסף

- כתובות

- נגד

- תעשיות

- גם

- אמזון בעברית

- אמזון שירותי אינטרנט

- ו

- האפליקציה

- יישומים

- אפליקציות

- ARE

- AS

- ניסיתי

- מְמוּצָע

- תכלת

- אריזה מקורית

- by

- ערוץ

- ענן

- שירותי ענן

- CloudFlare

- Common

- בדרך כלל

- תקשורת

- תקשורת

- חברה

- תוכן

- נתונים

- למסור

- נתן

- מסירה

- זוהה

- מובהק

- תחומים

- להורדה

- הורדות

- נהיגה

- Dropbox

- הנדסה

- מִפְעָל

- מקימה

- כל

- לבצע

- מוכר

- תכונות

- ראשון

- בעד

- טופס

- שבריר

- GitHub

- גוגל

- היה

- עמוד הבית

- HTTPS

- in

- יותר ויותר

- מוֹדִיעִין

- אל תוך

- IP

- כתובות IP

- IT

- שֶׁלָה

- jpg

- מֶרכָּז הִתעַניְנוּת

- מכונה

- תוכנות זדוניות

- שיטות

- מיקרוסופט

- Microsoft Azure

- רשת

- רשתות

- חדש

- of

- on

- הַחוּצָה

- יותר

- אפלטון

- מודיעין אפלטון

- אפלטון נתונים

- נקודות

- פופולרי

- בראש ובראשונה

- ספקים

- מספק

- רובע

- מוכר

- רשום

- לדווח

- דוחות לדוגמא

- מְסוּכָּן

- מסלול

- ניתוב

- s

- אמר

- שרות

- ספקי שירות

- שירותים

- אתרים

- קטן

- חֶברָתִי

- הנדסה חברתית

- הברית

- אחסון

- כזה

- נבחרת

- השמיים

- אותם

- איום

- איומים

- דרך

- ל

- סה"כ

- Uncategorized

- להשתמש

- מְשׁוּמָשׁ

- משתמשים

- קרבן

- קורבנות

- אינטרנט

- תוכנות זדוניות באינטרנט

- שירותי אינטרנט

- מוכר

- היו

- באופן נרחב

- עם

- זפירנט