読み取り時間: 5 分

資産の安全性とセキュリティは、ユーザーが投資から得る金額に大きな違いをもたらします。 そこで、Web3 を常に認識し、最新情報を入手するためのセキュリティ ブログを紹介します。

暗号通貨はボラティリティが高いことで知られています。 これは、資産の価格が投資決定にどれだけ影響を与えるかを示しています。 ハッカーが価格を操作し、ユーザーをだまして利益を得るという落とし穴があります。

根っからの仮想通貨投資家なら誰でも、仮想通貨トークンの価格が操作されて、悲観論や楽観論の幻想が生まれる状況に直面したことがあるでしょう。 これにより、ユーザーはそれらを購入するようになり、後でなりすましに陥ったことがわかります。

では、スプーフィングとは何ですか? それらを特定し、お金が空中に消えないように注意する方法は? このブログですべてをカバーします。

「スプーフィング」 – 一言で言えば

ユーザーが購入するのを待っているほどの誇大広告で広く期待されているトークンが、同じシンボルと公式ロゴを持ってついに発売されました。 そして大興奮で、ユーザーはそれらを購入したいと思っています。

しかし、ユーザーはどのようにしてトークンの信頼性を確信し、大量購入に進むのでしょうか?

ユーザーはブロック エクスプローラーで、トークン転送に関連付けられたアドレスがインフルエンサー/著名人であることを発見します。

ハッカーが トークン、有名なインフルエンサーのアドレスにリンクされているように見せかけます。 これを見て、ユーザーはそれらのトークンがオリジナルのものであると信じて、それらのトークンを愛情を込めて取引します。

舞台裏 – ハッカーはどのようにこれを行ったのか?

スマート コントラクトの転送データは簡単に変更できます。 したがって、攻撃者はこれを利用して、トランザクションの開始者であるにも関わらず、From アドレスを別のアドレスに変更します。

スプーフィング トークン転送をより明確にするために、Etherscan でのトークン転送を見てみましょう。

これで、Vitalik のアドレス 0xab5801a7d398351b8be11c439e05c5b3259aec9b が zkSync トークンを受け取ったことがわかります。

トークンは誰からでも Vitalik のアドレスに転送される可能性がありますが、これは大したことではありません。

しかし、これでは、Vitalik がトークンを送信していることがわかります。 したがって、これは、Vitalik から送信されたこれらのトークンが本当のジャックポットであるとユーザーに思わせることになります。

しかし、そうではありません。 その先にあるものを見つけよう!

Vitalik は転送を開始しませんでしたが、トランザクションを開始した契約の所有者は、Vitalik から送信されたように見せかけました。 これは、ブロック エクスプローラーがイベントの読み取りしかできないため、操作されたトランザクションを表示するためにブロック エクスプローラーがスプーフィングされる場所です。

これは、トランザクションの詳細を調べることで見つけることができます。これは、イニシエータ アドレス (0x46e7cefdfa7513d19261d1afa7ec04c13e7acefc) が Vitalik によって行われたように操作してトランザクションを進めたことを明確に示しています。

よく見ると、入力データに Vitalik のアドレスが入力されていることがわかります。 これは、契約でハードコーディングすることもできます。

さらに、逆コンパイルすると、入力を受け取る非標準の伝達関数を見つけることができます 差出人住所 転送イベントを開始します。 これは、契約所有者が Vitalik の住所を入力して、転送を行っているように見せかけた場所です。

トークン転送の事故

以下は、ユーザーが From アドレスをトランザクション開始者のアドレスと間違える方法です。 なりすましのトリックは、ERC-20 トークンの設計基準とブロック エクスプローラーの透明なデータ表示を利用して、ユーザーへの攻撃を成功させるために機能します。

ERC-20 標準の transfer および transferFrom 関数は、任意のアドレスをトークンの送信者として追加すること、および From アドレスがコントラクトの開始者アドレスから変更されることを容易にします。

Etherscan などのブロック エクスプローラーは、tx イニシエーター アドレスではなく From アドレスを表示するため、ユーザーは値のないトークンを袋に入れます。

スプーフィング トークン スパムの最近のイベントはありますか?

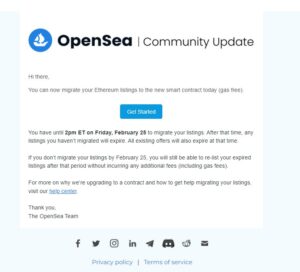

ユーザーによる暗号通貨の寄付に報いるためのウクライナの「エアドロップ」の最近の発表は、Twitterハンドルに投稿されました。

その後すぐに、イーサリアムのブロック エクスプローラーであるイーサスキャンは、秘密の仮想通貨エアドロップ用に 7 億の「平和な世界」トークンを保持するウクライナの公式ウォレットを表示しました。

また、ウクライナの公式ウォレットから、ウクライナの資金に寄付された暗号ウォレット アドレスにトークンを送信する活動もありました。

しかし、当局からの最初の投稿の後、公式のエアドロップ イベントの詳細はありませんでした (トークンの種類や発行されるトークンの数など)。

その後、ブロックチェーン アナリストは、平和な世界 (WORLD) トークンがなりすましである可能性があることを確認し、Etherscan はそれらを「誤解を招く」ものとしてタグ付けし、スパムとしてマークしました。

このインスタンスは、その方法を示しています ウクライナのウォレットアドレスは、偽のエアドロップを開始するために使用されています– トークン スプーフィングのインスタンス。

なりすましトークンの購入を避けるには?

最善の方法は、トランザクションの詳細を掘り下げて、From アドレスとトークン転送の開始者アドレスが同じかどうかを調べることです。

さまざまなアドレスから開始されたすべてのトークン転送が必ずしもスプーフィングであるとは限りませんが、このカテゴリの疑わしいトークンをリストする EtherScan の「トークン無視リスト」機能を使用すると、ユーザーは警戒を怠らず、やり取りするトークンに注意を払うことができます。

Web3 セキュリティの QuillAudit

クイルオーディッツ は、スマート コントラクトの監査とデュー デリジェンス サービスを提供して、web3 ハッキングを警戒し続けることで、確立されたベンチャー企業や成長中のベンチャー企業を保護する大手セキュリティ会社です。

わずか 10 分足らずで、専門家に無料で相談できます。

https://t.me/quillaudits_official

15 ビュー