解説

近年、オーストラリアは自国の安全保障体制を改善するためにいくつかの重要な動きを行っています。 2020年、この国は 1.67億オーストラリアドルを投資 サイバーセキュリティ戦略 1.1 の一環として (2020 億米ドル)。

こうした努力にもかかわらず、オーストラリア政府の「サイバー脅威レポート 2022-2023」では、58 件のインシデントが広範な侵害として分類され、195 件のインシデントが孤立した侵害として分類されたと報告されました。港湾運営者 DP ワールド オーストラリア 11月にはサイバー攻撃を受けて業務を停止した。 SAの健康, サービスオーストラリア, NTヘルス 2022 年 XNUMX 月に続き、昨年侵害された医療提供者のほんの一部にすぎませんでした。 メディバンク 10万人近くに影響を与えた侵害。

これに応じて、オーストラリアはレベルを更新しました。 エッセンシャルエイト 成熟度モデル。サイバー攻撃から身を守ろうとする企業のための国の包括的なガイド。企業がサイバーセキュリティの脅威に対抗できるようにするために 2010 年に作成されたフレームワークである Essential Eight は、何度か更新されており、特に注目すべきは、さまざまな規模の企業が講じるべき適切なセキュリティ対策を決定するのに役立つ成熟度モデルを追加したことであり、最近では 2023 年 XNUMX 月に更新されました。

しかし、オーストラリアではサイバー犯罪が蔓延しているため、Essential Eight がオーストラリアの組織に正しい方向性を提供しているかどうか、また他の国のモデルとして使用すべきかどうかを問う時期が来ています。

エッセンシャル 8 の内部

Essential Eight は、2010 年に公開されて以来、そのままの状態で保存されています。パッチ適用、バックアップ、アプリケーション制御に関する指示を提供します。とりわけ、2023 年のアップデートでは Microsoft マクロを制限することが推奨されており、ユーザー アプリケーションの強化に関する指示が含まれています。

これらの問題はすべて重要ですが、クラウドへの移行、特にサービスとしてのソフトウェア (SaaS) アプリケーションの使用が認識されていません。 Essential Eight には、重要な SaaS セキュリティ原則である管理特権の制限に関するセクションが含まれています。

ただし、成熟度レベルを読むと、そのガイダンスが依然としてオンプレミス ネットワーク向けに調整されていることは明らかです。成熟度レベル 2 には、「システム、アプリケーション、データ リポジトリへの特権アクセスのリクエストは、最初にリクエストされたときに検証される」や「特権ユーザーは、特権と非特権の異なるオペレーティング環境を使用する」などのガイダンスが含まれています。

管理者特権に関連する 29 つの成熟度レベルにおける XNUMX の管理者特権の推奨事項のうち、オンライン アカウントに対応しているのは XNUMX つだけです (「オンライン サービスへのアクセスを明示的に許可された特権アカウントは、ユーザーとサービスが職務を遂行するために必要なもののみに厳密に制限されています」)。

Essential Eight には多要素認証 (MFA) が含まれています。これは、オンライン サービスを保護するための重要なステップです。ただし、MFA はクラウドおよび SaaS セキュリティの一部にすぎません。ガイダンスを MFA のみに限定することは、デジタル フットプリント全体を保護するための指示として Essential Eight に依存している企業や政府機関にとって不利益をもたらします。

今日の労働環境における重要な 8 つのミス

残念ながら、Essential Eight とその成熟度モデルは今日のコンピューター環境に対応できません。 「クラウド」や「SaaS アプリケーション」という言葉は含まれていません。省略していますが、今日のビジネスの世界で SaaS アプリケーションが果たす役割と、クラウドに保存されているデータを認識していません。

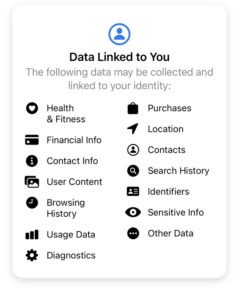

現在、SaaS アプリケーションには次のものがあります。 全ソフトウェアの 70% 企業によって使用されます。これらの各アプリケーションには、ビジネス クリティカルなデータが含まれているか、セキュリティで保護する必要がある運用で役割を果たしています。 MFA は、許可されたユーザーへのアクセスを制限するために使用される重要なツールですが、SaaS およびクラウド インスタンスのセキュリティを確保するために必要な対策には遠く及ばません。

現代の職場に必要な 8 つの要素を更新する

Essential Eight には、構成管理、アイデンティティ セキュリティ、サードパーティ アプリの統合管理、リソース制御という 4 つの重要なクラウド中心のセキュリティ ディレクティブが欠落しています。

-

構成管理: 構成ミスに対処しないセキュリティ フレームワークには、重要なセキュリティ ガイダンスが欠けています。あ テナブルリサーチ レポートによると、構成ミスにより 800 年に 2022 億件のレコードが流出したことが判明しました。これは深刻な問題であり、アプリとクラウドの管理者がデータを一般に公開する設定を誤って調整しないようにするための自動監視が必要です。

-

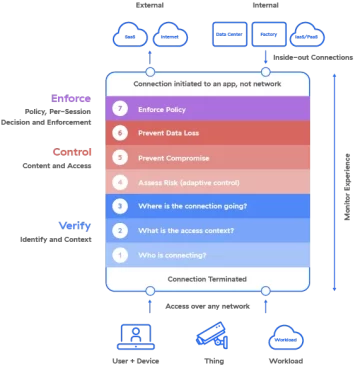

アイデンティティのセキュリティ: ID セキュリティ体制管理 (ISPM) は、Essential Eight からのもう 1 つの明らかな省略です。 SaaS とクラウドは、従来のネットワーク境界を消滅させました。 ID はその代わりに存在し、アプリケーションと脅威アクターの間の唯一の障壁となります。 MFA はユーザー認証には対処しますが、プロビジョニング解除されたユーザー、外部ユーザー、ユーザー権限、管理者リスク、およびその他のユーザーベースのリスクに関する問題には対処できません。

-

サードパーティアプリの統合管理: サードパーティ アプリケーションは、コア アプリの機能を向上させ、ワークフローを簡素化するのに役立ちます。また、新たなリスク経路ももたらします。シンプルな OAuth 統合では、フォルダー、ファイル、ドライブ全体を削除したり、電子メール権限を管理したりする機能など、アプリケーションに書き込み権限を与える侵入型スコープが必要になることがよくあります。

-

リソース制御: SaaS およびクラウド アプリケーションには、何百万もの企業資産とリソースが保存されています。これらには、ファイル、フォルダー、計画ボード、独自のソフトウェア コード、製品計画が含まれます。これらの資産は、リンクを使用して誰でもアクセスしたり、インターネット ブラウザーで検索したりできるのではなく、堅牢なセキュリティ対策の背後で保護される必要があります。

今日の脅威に対するビジネスの準備

オーストラリアだけでなく、オーストラリアに指導を求めている中東やアフリカのサイバーセキュリティ組織も、最新のネットワーク インフラストラクチャに対応するためにセキュリティ フレームワークを更新する必要があります。

構成ミス管理、ISPM、サードパーティ アプリケーションに関連するセキュリティ対策を導入し、SaaS アプリケーションに保存されている企業資産を保護することが、Essential Eight の次のステップとなるはずです。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://www.darkreading.com/cybersecurity-operations/missing-cybersecurity-mark-with-essential-eight

- :持っている

- :は

- 10万ドル

- 1

- 10

- 13

- 14

- 16

- 195

- 2020

- 2022

- 2023

- 29

- 58

- 67

- 7

- 9

- a

- ABC

- 能力

- アクセス

- アクセス可能な

- アカウント

- 行動

- 俳優

- 追加されました

- 住所

- アドレス

- 管理人

- 行政の

- 管理者

- 影響を受けました

- アフリカ

- に対して

- すべて

- また

- 間で

- an

- および

- 別の

- 誰も

- アプリ

- 申し込み

- 適切な

- です

- AS

- 頼む

- 資産

- AUD

- オーストラリア

- オーストラリア人

- 認証

- 許可

- 自動化

- 通り

- バックアップ

- バリア

- BE

- き

- 背後に

- さ

- の間に

- 10億

- 違反

- ブラウザ

- ビジネス

- ビジネス

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- サークル

- 分類された

- クリア

- クラウド

- コード

- COM

- 企業

- 会社

- 会社の資産

- 包括的な

- コンピュータ

- 含む

- 含まれています

- コントロール

- 基本

- 国

- 国

- 作成した

- 重大な

- サイバー

- サイバーセキュリティ

- サイバー攻撃

- サイバー攻撃

- サイバー犯罪

- サイバーセキュリティ

- データ

- 決定する

- 異なります

- デジタル

- 方向

- ディレクティブ

- ありません

- doesnの

- ドン

- ドライブ

- 原因

- 各

- 東

- 努力

- 8

- エンパワー

- 確保

- 全体

- エンティティ

- 環境

- 環境

- 本質的な

- 明示的

- 露出した

- 広範囲

- 外部

- フェイル

- 失敗

- フォールズ

- 遠く

- 少数の

- 名

- フォロー中

- フットプリント

- 発見

- 4

- フレームワーク

- から

- 機能性

- 政府・公共機関

- 政府機関

- ガイダンス

- ガイド

- 持ってる

- ヘルスケア

- 助けます

- しかしながら

- HTTPS

- ICON

- アイデンティティ

- if

- 重要

- 改善します

- in

- include

- 含ま

- インフラ

- 統合

- インターネット

- 紹介する

- 押し付けがましい

- 分離された

- 問題

- 問題

- IT

- ITS

- JPG

- ただ

- 一つだけ

- キー

- 姓

- 昨年

- レベル

- レベル

- ような

- LIMIT

- 限定的

- 制限する

- LINK

- 見て

- マクロ

- 製

- 管理します

- 管理

- マーク

- 満期

- 成熟度モデル

- 措置

- MFA

- Microsoft

- 真ん中

- 中東

- 百万

- 何百万

- ミス

- ミス

- 行方不明

- モデル

- モダン

- モニタリング

- 最も

- 移動

- 多要素認証

- しなければなりません

- 国

- ほぼ

- net

- ネットワーク

- ネットワーク

- 新作

- 次の

- 特に

- 11月

- オース

- of

- 頻繁に

- on

- ONE

- オンライン

- の

- オペレーティング

- 業務執行統括

- オペレータ

- or

- 組織

- その他

- でる

- 部

- 補修

- のワークプ

- パーミッション

- ピース

- 場所

- 計画

- プラン

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- プレイ

- 演劇

- 原則

- 特権を持つ

- 特権

- プロダクト

- 所有権

- 守る

- 保護

- プロバイダ

- は、大阪で

- 提供

- 公共

- 公表

- むしろ

- リーディング

- 最近

- 最近

- 認識する

- 提言

- お勧めする

- 記録

- 頼る

- 残った

- 残っている

- レポート

- 報告

- リクエスト

- の提出が必要です

- 必要

- リソースを追加する。

- リソース

- 応答

- 制限する

- 右

- リスク

- リスク

- 堅牢な

- 職種

- ランニング

- s

- SaaSの

- セクション

- 安全に

- セキュア

- 確保する

- セキュリティ

- セキュリティー対策

- 別

- 深刻な

- サービス

- 設定

- いくつかの

- ショート

- すべき

- 簡単な拡張で

- 簡素化する

- から

- サイズ

- ソフトウェア

- 一部

- 特に

- スタンド

- 手順

- 店舗

- 保存され

- 戦略

- サスペンド

- システム

- テーラード

- 取る

- より

- それ

- アプリ環境に合わせて

- 自分自身

- ボーマン

- 彼ら

- 物事

- サードパーティ

- この

- それらの

- 脅威

- 脅威アクター

- 脅威レポート

- 脅威

- 三

- 介して

- 時間

- <font style="vertical-align: inherit;">回数</font>

- 〜へ

- 今日

- ツール

- に向かって

- 伝統的な

- 遷移

- しよう

- 引き受ける

- アップデイト

- 更新しました

- つかいます

- 中古

- ユーザー

- users

- 検証済み

- WELL

- した

- この試験は

- 何ですか

- いつ

- かどうか

- which

- while

- 言葉

- 仕事

- ワークフロー

- 世界

- 書きます

- 年

- 年

- ゼファーネット