Google Threat Analysis Groupは、Cookie TheftMalwareを使用してYouTuberを標的とする一連のフィッシングキャンペーンを発見しました。 レポートには、このグループがこれらのフィッシングキャンペーンを正常に停止できたと記載されています。

による レポート、このキャンペーンを開始した攻撃者はロシア語圏のフォーラムに所属しています。攻撃者は、偽のコラボレーションの機会を利用して、被害者をこれらのフィッシング キャンペーンに誘い込みました。

金銭的に動機付けられたハック

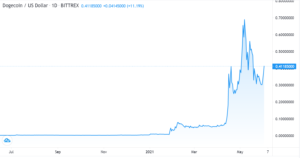

「このキャンペーンの背後にいるアクターは、ロシア語を話すフォーラムで採用されたハッカーのグループに起因し、偽のコラボレーションの機会(通常はウイルス対策ソフトウェア、VPN、音楽プレーヤー、写真編集、オンラインゲームのデモ)でターゲットを誘惑します。 )、チャンネルをハイジャックし、それを最高額の入札者に販売するか、暗号通貨詐欺を放送するために使用します。」

レポートによると、このハッキングの暴露は、Gmail、YouTube、Trust and Safety、およびGmailを使用して送信されるフィッシングメールの数を減らすことを目指す他のチームと協力して行われたとのことです。 レポートは、このコラボレーションの努力により、99.6年2021月以降これらのフィッシングメールがXNUMX%減少したと述べています。

報告書によると、フィッシングキャンペーンが阻止されたため、 Gmailの、キャンペーンは他のプラットフォームに移行していました。 Googleはさらに、このキャンペーンの結果はユーザーの保護を確保するためにFBIに転送されたと述べた。

YouTuberを標的とするハッカー

レポートはまた、ハッカーがCookie盗難攻撃を使用していることも示しています。これは、ハッカーがブラウザに保存されているセッションCookieを使用してユーザーアカウントにアクセスできるようにするハイジャック手法です。 この手法は古くからのものであり、Googleは、その復活は多要素認証プロセスの使用の増加が原因である可能性があると指摘しました。

YouTuberは、自分のチャンネルにリンクされているメールアドレスを使用してビジネスコミュニケーションを促進します。 攻撃者は、実際の会社になりすました偽のビジネスメールを送信し、YouTuberにビデオプロモーションで協力するように依頼しました。

フィッシングメールは、会社が合法であることをユーザーに納得させ、提供されているサービスを垣間見ることさえできるように作成されています。 ただし、YouTuberが取引に同意すると、マルウェアを含むランディングページに移動します。 場合によっては、YouTuberはフィッシングリンクを含むPDFをGoogleドライブで受信します。

Googleは、このキャンペーンを可能にするために攻撃者が作成した15,000の電子メールアカウントを特定しました。 攻撃者はまた、偽の文書を使用していくつかのドメインを登録していました。 Googleは、このキャンペーンの脅威アクターを支援するために約1,011のドメインが作成されたことを指摘しました。

今すぐクリプトを購入または取引しようと考えていますか? eToroに投資しよう!

このプロバイダーとCFDを取引すると、個人投資家アカウントの67%がお金を失います

続きを読む:

- "

- 000

- アクセス

- 分析

- 周りに

- 認証

- ブラウザ

- ビジネス

- 購入

- キャンペーン

- キャンペーン

- 環境、テクノロジーを推奨

- 通信部

- 会社

- クッキー

- クリプト

- 暗号詐欺

- cryptocurrency

- Cryptocurrency詐欺

- 取引

- 発見

- ドキュメント

- ドメイン

- 偽

- 米連邦捜査局(FBI)

- Games

- でログイン

- グループ

- ハック

- ハッカー

- ハイジャック

- HTTPS

- 投資家

- IT

- マルウェア

- お金

- 音楽を聴く際のスピーカーとして

- オンライン

- 機会

- その他

- フィッシング詐欺

- プラットフォーム

- 推進する

- プロモーション

- 保護

- 減らします

- レポート

- 結果

- 小売

- 安全性

- 詐欺

- 売る

- シリーズ

- サービス

- ソフトウェア

- 米国

- ターゲット

- 盗難

- 脅威アクター

- トレード

- トレーディング

- 信頼

- users

- ビデオ

- VPN

- 誰

- ユーチューブ