解説

真に不変で潜在的に非常に価値のある数少ない情報の 1 つが遺伝情報です。私たちはゲノムを大幅に変えることはできません。任意の数の異なるアルゴリズムまたはハッシュ構造で保存できる生体データとは異なり、遺伝情報は常に単純なアミノ酸ペアの配列に還元できます。つまり、悪夢のシナリオは、悪者が遺伝子データベースをハッキングし、多数の人々が生物学的設計図にアクセスできるようにするというものです。

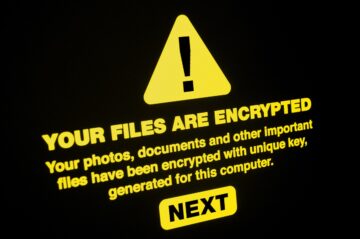

最近、その悪夢が現実になりました。 遺伝子検査会社23andMeのハッキング。攻撃者はクラシックを使用しました クレデンシャルスタッフィング技術 14,000のユーザーアカウントに違法にアクセスする。しかし、彼らはそこで止まりませんでした。 23andMe の共有機能により、ユーザーは関係がある可能性のある他のユーザーのデータを共有したり読み取ったりできるため、ハッカーは次の情報を抽出することができました。 6.9万人からの遺伝子データ。攻撃者はダークウェブに 1 万件のプロファイルのオファーを投稿しました。 23andMe は攻撃から XNUMX か月後まで影響の全容を明らかにしませんでした。

ユーザーを保護するために、23andMe はすべてのユーザーに対し、パスワードを直ちに変更し、パスワードが固有かつ複雑であることを確認するよう促しています。これは良いことですが、不十分です。さらに重要なのは、同社が既存顧客を 2 要素認証に自動的に登録してセキュリティを強化していることです。避けられない大惨事が起こるのを待つのではなく、すべての Software-as-a-Service (SaaS) アプリで 2FA を必須にし、少なくとも XNUMX つの要素を利用できるベスト プラクティスを XNUMXFA から MFA に移行する必要があります。これは今や公共の安全の問題であり、自動車メーカーが車両にシートベルトやエアバッグを搭載しなければならないのと同じように、義務化されるべきである。

ネットワークへの影響により侵害の影響が倍増する

当社のアカウントや SaaS アプリケーションの多くには、露出が飛躍的に増加するネットワーク機能が含まれています。 23andMe の場合、流出したデータには、5.5 人のアカウント ユーザーが共有またはアクセス可能にした DNA 親族プロフィール (1.4 万件) および家系図プロフィール (14,000 万件) の情報が含まれていました。この情報には、場所、表示名、関係ラベル、一致する人と共有された DNA、および一部のユーザーの誕生年と場所が含まれます。ハッカーにとっての DNA データの市場価値は依然として不透明ですが、その独自性とかけがえのない性質により、将来の悪用や標的化の可能性に対する懸念が生じています。

23andMe を Dropbox、Outlook、または Slack に置き換えると、比較的少数の公開アカウントから組織全体のデータがどのように得られるかが簡単にわかります。 Outlook アカウントにアクセスすると、名前やソーシャル コネクションのほか、より信憑性の高いソーシャル エンジニアリング攻撃を構築するために役立つ可能性のあるインタラクションが得られる可能性があります。

これは小さな脅威ではありません。賢明な攻撃者が、広範な攻撃を実行するために、ネットワークに接続された大量の情報を保持する、より脆弱な保護が施されたアプリケーションを探していることがますます増えています。 2023 年の IBM X-Force 2023 Threat Intelligence Index によると, 成功した攻撃の 41% は、主なベクトルとしてフィッシングとソーシャル エンジニアリングを使用しました。たとえば、 Okta セッション トークン インシデント は、顧客に対するフィッシング攻撃のための情報を収集する手段として、顧客サポートおよび発券システムのセキュリティが弱いことを利用しようとしました。これらの攻撃のコストは増加しており、驚くべき額になる可能性があります。 IBMは、平均侵害コストを4万ドル以上と見積もっている と Oktaの時価総額は数十億ドル急落 違反を発表した後。

長い間待ち望まれていた修正: ログインに 2FA を必須にする

23andMe のハッキングは明白な真実を突きつけます。ユーザー名とパスワードの組み合わせは本質的に安全ではないだけでなく、本質的に保険が適用できず、容認できないリスクです。パスワードだけでセキュリティが確保できると考えるのも愚かです。セキュリティおよびその他の認証プロセスでは、自動 2FA 登録を有効にできない企業にはリスクがあるとしてフラグを立て、必要なリスク情報をパートナー、投資家、顧客、政府機関に提供する必要があります。

2FA は必須であり、あらゆる SaaS アプリケーションの参入価格として強制される必要があります (例外はありません)。一部の組織は、そのような義務はさらなる摩擦を引き起こし、ユーザーエクスペリエンスに悪影響を与えると不満を言うかもしれません。しかし、革新的なアプリケーション設計者は、ユーザーが 2FA を使用する必要があるという前提の下、第一原則に基づいて構築することで、これらの問題を大幅に解決しました。さらに、GitHub のような多数の主要組織が 2FA 義務を導入しているため、才能ある UX チームがこの課題にどのように対処しているかを示す例には事欠きません。

不思議なことに、かつては同じ摩擦や不便さについての主張が、シートベルト着用義務に対する主な不満であった。今日では誰もまばたきをせず、シートベルトが広く受け入れられています。同様に、SaaS アプリ用のシートベルトとエアバッグは、最終的には損失の削減と生産性の向上により、世界の何十億ドルも節約することになります。

パスキーについてはどうですか?残念ながら、今後何年も企業においてこれらがクリティカルマスに達する可能性は低いでしょう。また、MFA と組み合わせると、パスキーの安全性がさらに高まります。したがって、SaaS メーカーにとっての課題は、ユーザビリティの向上を図り、2FA と MFA、特に生体認証、ハードウェア キー、認証アプリなどのより安全な要素を誰でも簡単に使用できるようにすることです。

遺伝子データは、SaaS セキュリティ炭鉱のカナリアです。私たちの生活や活動のオンライン化が進むにつれ、企業と消費者の双方に同様にリスクが増大します。 SaaS に優れたセキュリティを組み込むことは、すべての人に利益をもたらす公共財です。現時点での最善かつ最も明白なステップは、セキュリティのベースライン レベルとして 2FA を義務付けることです。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://www.darkreading.com/vulnerabilities-threats/2fa-must-be-mandatory-asap

- :は

- :not

- $UP

- 000

- 1

- 14

- 2023

- 2FA

- 9

- a

- できる

- 私たちについて

- 一般に認められた

- アクセス

- アクセス可能な

- アカウント

- 活動

- 俳優

- NEW

- 利点

- 後

- に対して

- アルゴリズムの

- 同様に

- すべて

- 一人で

- 沿って

- an

- および

- 発表

- どれか

- アプリ

- 申し込み

- アプリ

- です

- AS

- 仮定

- 攻撃

- 攻撃

- 認証

- 自動化

- 自動的に

- 利用できます

- 平均

- 悪い

- ベースライン

- BE

- なぜなら

- 恩恵

- BEST

- ベストプラクティス

- 億

- バイオメトリック

- バイオメトリクス

- 出産

- ボディ

- 違反

- より広い

- 建物

- ビジネス

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- 来ました

- 缶

- 機能

- 大文字

- 自動車

- 場合

- 壊滅的な

- 認証

- 挑戦する

- 変化する

- クレーム

- クラシック

- 石炭

- 組み合わせ

- 来ます

- 会社

- 苦情

- 複雑な

- 妥協

- 懸念事項

- Connections

- かなりの

- 消費者

- 費用

- コスト

- 可能性

- 重大な

- 顧客

- カスタマーサービス

- Customers

- 暗いです

- ダークウェブ

- データ

- データベース

- 度

- デザイナー

- DID

- しなかった

- 異なります

- 開示する

- ディスプレイ

- DNA

- ドル

- ドロップボックス

- 容易

- 簡単に

- 効果

- enable

- end

- 施行された

- エンジニアリング

- 確保

- Enterprise

- 全体

- エントリ

- 特に

- 本質的に

- 見積もり

- さらに

- イベント

- あらゆる

- 誰も

- 例

- 例

- 実行します

- 既存の

- 体験

- 指数関数的に

- 露出した

- 暴露

- 余分な

- エキス

- 要因

- 失敗

- 家族

- 特徴

- 少数の

- 名

- 修正する

- フラグが立てられた

- 摩擦

- から

- フル

- 未来

- ゲーム

- 集める

- 遺伝子の

- 受け

- GitHubの

- Go

- 良い

- 政府・公共機関

- 大きい

- より大きなセキュリティ

- ハック

- ハッカー

- ハッキング

- 持っていました

- ハンドリング

- Hardware

- ハッシュ化

- 持ってる

- ヒット

- ホーム

- 認定条件

- HTTPS

- IBM

- 違法に

- 直ちに

- 不変

- 影響

- 影響

- 重要

- in

- include

- 含まれました

- 増える

- 増加した

- ますます

- 避けられない

- 情報

- 本質的に

- 革新的な

- 安全でない

- インテリジェンス

- 相互作用

- に

- 紹介する

- 貴重な

- 常に

- 主要株主

- ISN

- IT

- ITS

- JPG

- ただ

- キー

- ラベル

- 大

- 主として

- 層

- 主要な

- レベル

- ような

- 命

- 場所

- 長い

- 見

- 探して

- 損失

- 製

- make

- メーカー

- 委任

- 委任

- 強制

- 義務的な

- メーカー

- 多くの

- 市場

- 時価

- 質量

- マッチ

- 問題

- 五月..

- 手段

- MFA

- かもしれない

- 百万

- 最小

- マイナー

- 誤用

- 月

- 他には?

- 最も

- 移動

- しなければなりません

- 名

- 自然

- 必要

- マイナスに

- ネットワーク

- ネットワーク効果

- いいえ

- 今

- 数

- 番号

- 多数の

- 明白

- of

- オファー

- オクタ

- on

- かつて

- ONE

- オンライン

- の

- or

- 組織

- 組織

- その他

- 私たちの

- でる

- Outlook

- が

- 対になった

- 足

- パートナー

- パスワード

- パスワード

- のワークプ

- フィッシング詐欺

- フィッシング攻撃

- ピース

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- 掲示

- 潜在的な

- :

- プラクティス

- ブランド

- 主要な

- 原則

- 問題

- ラボレーション

- 生産性

- 対応プロファイル

- 守る

- 提供します

- は、大阪で

- 公共

- 上げる

- むしろ

- RE

- 読む

- 電話代などの費用を削減

- 関連する

- 関係

- 相対的に

- 親族

- 残っている

- の提出が必要です

- 右

- 上昇

- リスク

- リスキーな

- 圧延

- s

- SaaSの

- 安全性

- 同じ

- Save

- 精通した

- シナリオ

- 安全に

- セキュリティ

- 見ること

- セッション

- シェアする

- shared

- シェアリング

- 不足

- すべき

- 簡単な拡張で

- スラック

- 小さい

- So

- 社会

- ソーシャルエンジニアリング

- 一部

- スポンサー

- 驚異的な

- ステープル

- 手順

- Force Stop

- 保存され

- 構造

- 成功した

- そのような

- サポート

- 取る

- 有能な

- ターゲット

- チーム

- テスト

- より

- それ

- 未来

- 世界

- アプリ環境に合わせて

- その後

- そこ。

- ボーマン

- 彼ら

- この

- 脅威

- 三

- 発券業務

- 〜へ

- 今日

- トークン

- ツリー

- true

- 真に

- 真実

- 下

- 残念ながら

- ユニーク

- 一意性

- 異なり、

- ありそうもない

- まで

- 使いやすさ

- つかいます

- 中古

- 便利

- ユーザー

- 操作方法

- users

- ux

- 値

- 車

- wait

- we

- 弱い

- ウェブ

- WELL

- した

- この試験は

- いつ

- which

- while

- 誰

- 広く

- 意志

- 世界

- 年

- 産出

- You

- ゼファーネット