インターネットは混沌としたメディアであり、パケットは均一に分散された送信元のセットからさまざまな宛先に流れる傾向があります。

しかし、分散型サービス拒否 (DDoS) 攻撃中は、混乱が突然より秩序立ったものになります。多数のデバイスが、限られた数のアドレスにネットワーク パケットを短い時間枠で送信します。太平洋岸北西部国立研究所 (PNNL) の研究者グループは、インターネットのエントロピーのこのような異常な変化を分析することで、次のようなことができると述べました。 DDoS 攻撃の 99% を特定 偽陽性率は平均してわずか 2% です。彼らは自分たちの手法を 10 個の標準アルゴリズムのセットと比較し、次の点を特定しました。 の 攻撃の平均は 52%、最良のシナリオでは攻撃の 62%。

研究者らが「一般化エントロピーの差分分析による DDoS 攻撃検出 (DoDGE)」と名付けたこのアルゴリズムは、他の手段よりも正確であり、攻撃を誤って特定する可能性が低いと、PNNL のコンピュータ科学者で著者のオマー・スバシ氏は述べています。に提示されたテーマに関する論文の サイバーセキュリティとレジリエンスに関するIEEE国際会議.

「通常の状況では、送信者から受信者へのトラフィックは比較的適切に分散されており、このレベルのエントロピーはかなり安定したままです」と彼は言います。 「しかし、攻撃シナリオでは、送信者と受信者の不均衡が検出されます。これが時間の経過とともにどのように変化するか、および変化の程度を定量化することで、進行中の攻撃を特定することができます。」

ランサムウェアとビジネス電子メール侵害 (BEC) 攻撃がセキュリティ グループから最も注目を集める傾向にありますが、DDoS 攻撃は ビジネスにとって最も影響力のあるものであり続ける。 Verizon の年次報告書によると、過去 XNUMX 年間、企業によって報告されたセキュリティ インシデントの中で DDoS 攻撃が最も大きな割合を占めています。データ侵害調査レポートに設立された地域オフィスに加えて、さらにローカルカスタマーサポートを提供できるようになります。」

アカマイの研究者アレン・ウェスト氏は、より優れた検出方法により、企業はより迅速に攻撃に対応し、より適切な対策を講じることができると述べています。

「現在 DDoS 攻撃が行われているかどうかを確認できるため、防御側は正確なトラフィック フィルタリングやその他の DDoS 固有の保護サービスなど、対象を絞った防御メカニズムを自信を持って導入できます」と彼は言います。 「また、標的となった組織は、インテリジェンスの観点から貴重なインシデントに関するより多くの情報を収集できるようになり、攻撃の背後にある原因や理由を推測できる可能性があります。」

インターネットの混乱は正常です

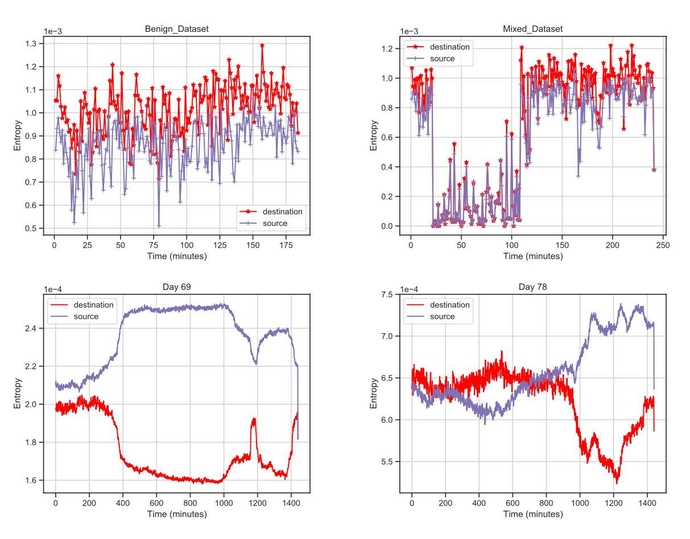

サービス拒否 (DoS) 攻撃を検出するための最も一般的なアプローチは、しきい値を作成することです。 - トラフィックの急増が攻撃とみなされる上限の帯域幅またはパケット数。 PNNL の研究では、代わりにネットワーク トラフィックのエントロピーを測定し、特にエントロピーの XNUMX つの尺度がどのように変化するかに焦点を当てています。ターゲットでは、DDoS 攻撃中に特定のリソースの要求が増加し、エントロピーが減少する一方、送信元の数が増加してエントロピーが増大します。 。

PNNLの主任研究員であるケビン・バーカー氏によると、研究者らは時間の経過に伴う小さな変化を観察することで、正規のトラフィックの急増(いわゆる「フラッシュイベント」)と実際の攻撃を区別したという。

「既存の研究の中で、この差別化の問題に対処しようとしているのはほんの一部だけです」と彼は言います。 「代替ソリューションは、しきい値を使用するか、ML/AI ベースのいずれかですが、大規模なデータが必要となり、適応するためのトレーニングや再トレーニングにコストがかかります。」

Akamai の West 氏は、真の攻撃と、ニュース イベントやバイラル コンテンツなどによる正当なトラフィックの急増を迅速に区別できることが、対応を決定する上で重要であると述べています。

「DDoS 攻撃では、正当なトラフィックを維持しながら、悪意のあるトラフィックを特定してブロックする取り組みが最優先事項になります」とウェスト氏は言います。 「しかし、『フラッシュ イベント』を使用すると、より積極的な措置を講じることなく、さまざまなアクションを実行して、この負荷を可能な限り適切に処理できます。」

誤検知はまだ減少する必要がある

研究者らによると、エントロピーベースの DDoS 攻撃の検出は、しきい値ベースの方法を使用すると大幅に向上し、正当なコンテンツを誤って分類する (誤検知として知られる) 割合が比較的低くなります。この手法の偽陽性率はすべてのケースで 7% 未満であり、2 の実世界のデータセット全体で平均して 10% 未満でした。

Cloudflareの製品担当バイスプレジデント、パトリック・ドナヒュー氏は、現実の世界で役立つためには、そのような技術が誤検知率をゼロに近づける必要があると述べています。

「私たちは何年もの間、研究室の狭く定義されたパラメーターではうまく機能しているように見える研究手法が発表されるのを見てきましたが、効果的ではなかったり、拡張できなかったりします」と彼は言います。 「たとえば、現実世界の顧客が許容できる誤検知率や、大規模な検出に必要なサンプリング レートは、ラボで許容されるものとは大きく異なることがよくあります。」

PNNL の研究者らは、アルゴリズムが適応型であるため、攻撃検出の精度をある程度犠牲にしても誤検知率を最小限に抑えることができると強調しています。さらに、現実のシナリオでは、追加のデータを使用して基本アルゴリズムを強化できます。

DoDGE アルゴリズムは計算の観点から比較的軽量であるため、接続デバイス数の大幅な増加が期待される 5G ネットワーク用の回復力のあるインフラストラクチャの構築に利点がある可能性があると PNNL の Barker 氏は研究室の発表で述べています。

「非常に多くのデバイスやシステムがインターネットに接続されているため、システムを悪意を持って攻撃する機会が以前よりもはるかに増えています」とバーカー氏は述べています。 「そして、ホーム セキュリティ システム、センサー、さらには科学機器など、ますます多くのデバイスが毎日ネットワークに追加されています。私たちはこれらの攻撃を阻止するためにできる限りのことを行う必要があります。」

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 自動車/EV、 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- ブロックオフセット。 環境オフセット所有権の近代化。 こちらからアクセスしてください。

- 情報源: https://www.darkreading.com/dr-tech/analyzing-network-chaos-leads-to-better-ddos-detection

- :は

- 10

- 2%

- 5G

- 7

- a

- 能力

- できる

- 私たちについて

- 上記の.

- ことができます。

- 従った

- 正確な

- 越えて

- 行動

- 実際の

- 適応する

- 追加されました

- NEW

- 住所

- アドレス

- 積極的な

- アルゴリズム

- アルゴリズム

- すべて

- 許す

- ことができます

- また

- 代替案

- an

- 分析

- 分析する

- および

- お知らせ

- 毎年恒例の

- 現れる

- アプローチ

- 接近する

- です

- AS

- At

- 攻撃

- 攻撃

- 注意

- 著者

- 平均

- 帯域幅

- 基本

- BE

- BEC

- になる

- 背後に

- さ

- 利点

- より良いです

- の間に

- ブロック

- ブースト

- 後押し

- 両言語で

- 違反

- 建物

- ビジネス

- ビジネスメールの侵害

- ビジネス

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- 缶

- 例

- 生じました

- 変化する

- 変更

- カオス

- チャート

- 状況

- CloudFlareの

- コマンドと

- 企業

- 比べ

- 妥協

- コンピュータ

- 講演

- 自信を持って

- 確認します

- 交流

- 見なさ

- コンテンツ

- 高額で

- 可能性

- 作ります

- 重大な

- 現在

- Customers

- サイバー

- サイバーセキュリティ

- データ

- データセット

- データセット

- 中

- DDoS攻撃

- DDoS攻撃

- ディフェンダー

- 防衛

- 定義済みの

- 度

- 展開します

- 目的地

- 検出

- 検出

- 決定

- Devices

- 異なる

- 違い

- 異なります

- 区別する

- 差別化された

- 分化

- 配布

- do

- DOS

- ダビングされた

- 原因

- 間に

- 効果的な

- 努力

- どちら

- 力を与える

- さらに

- イベント

- イベント

- あらゆる

- 毎日

- すべてのもの

- 例

- 既存の

- 予想される

- かなり

- false

- フィルタリング

- フラッシュ

- フロー

- 焦点

- 4

- FRAME

- から

- 集める

- 最大

- グループ

- グループの

- 育ちます

- 持っていました

- ハンドル

- 持ってる

- he

- 助けます

- ホーム

- 認定条件

- しかしながら

- HTTPS

- 特定され

- 識別する

- 不均衡

- 衝撃的

- in

- 事件

- 増える

- 情報

- インフラ関連事業

- を取得する必要がある者

- 楽器

- インテリジェンス

- 世界全体

- インターネット

- 調査

- IT

- JPG

- 保管

- 既知の

- ラボ

- 実験室

- 大

- 主要な

- リード

- 左

- 正当な

- less

- レベル

- 軽量

- ような

- 限定的

- 負荷

- 探して

- メイン

- 多くの

- 実質的に

- 最大幅

- 五月..

- 措置

- メカニズム

- ミディアム

- 方法

- メソッド

- 他には?

- さらに

- 最も

- 国民

- 必要

- ネットワーク

- ネットワークトラフィック

- ネットワーク

- ニュース

- 通常の

- 数

- of

- 頻繁に

- on

- 継続

- の

- 機会

- or

- 組織

- その他

- が

- 太平洋

- パケット

- 紙素材

- パラメータ

- 過去

- パトリック

- 視点

- 場所

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- ポイント

- 視点

- 正の

- 可能

- 正確な

- 精度

- PLM platform.

- 社長

- 校長

- 優先順位

- 問題

- プロダクト

- 保護

- 公表

- 置きます

- すぐに

- ランサムウェア

- レート

- 価格表

- リアル

- 現実の世界

- 理由

- 相対的に

- 残っている

- 報告

- リクエスト

- 必要とする

- の提出が必要です

- 研究

- 研究者

- 研究者

- 弾力性のあります

- リソースを追加する。

- 反応します

- 応答

- 右

- s

- 犠牲にする

- 前記

- 言う

- 規模

- シナリオ

- シナリオ

- 科学的な

- 科学者

- セキュリティ

- 見て

- 送信

- センサー

- サービス

- セッションに

- セット

- シェアする

- 表示する

- 著しく

- 小さい

- So

- サッカー

- ソリューション

- 一部

- ソース

- ソース

- 特定の

- 特に

- 安定した

- 標準

- 明記

- まだ

- Force Stop

- ストレス

- そのような

- 発生します

- サージ

- システム

- 撮影

- 取得

- ターゲット

- 対象となります

- テクニック

- より

- それ

- ソース

- アプリ環境に合わせて

- それら

- そこ。

- ボーマン

- 彼ら

- この

- しきい値

- 時間

- 〜へ

- top

- トピック

- トラフィック

- トレーニング

- true

- 2

- できません

- 下

- つかいます

- 中古

- 貴重な

- 多様

- Ve

- ベライゾン

- 、

- バイス

- 副会長

- 詳しく見る

- ウイルスの

- ウイルスの内容

- we

- WELL

- ウェスト

- かどうか

- which

- while

- 意志

- 無し

- 仕事

- 世界

- 年

- ゼファーネット

- ゼロ