Ledger の目標は常に、デジタル資産の世界を探索するすべての人に妥協のないセキュリティと使いやすさを提供することでした。 秘密鍵を安全に保ち、アクセスできるようにするセルフカストディ ソリューションの中で、当社のハードウェア デバイスは他の追随を許しません。

Ledger デバイスを使用する場合、あなたの同意なしに誰もあなたの秘密キーを操作できないことが保証されます。 これまで。 デバイスが保持するシークレットとのやり取りには、常にユーザー側での手動アクションが必要です。これがハードウェア ウォレットのセキュリティの背後にある中心原則です。

しかし、純粋な技術的セキュリティは方程式の一部にすぎず、暗号通貨におけるユーザー エクスペリエンスには改善の余地がたくさんあります。 自己管理の道を進み、秘密の回復フレーズを作成するときに、すべての新人が最初に抱く質問は、「この 24 個の単語を一体どうすればいいですか?」です。

秘密の回復フレーズを覚えている人もいるかもしれませんが、私の脳にはそのような信頼関係はありません。 標準的なアドバイス これまでは紙や紙に書き留めることでした。 金属店、安全な場所に保管してください。 これらのオプションは理想的ではなく、暗号通貨の採用を増やすことが難しくなります。

自己監護をより簡単に利用できるようにするために、レジャーは新しい答えを提案しました。 元帳の回復.

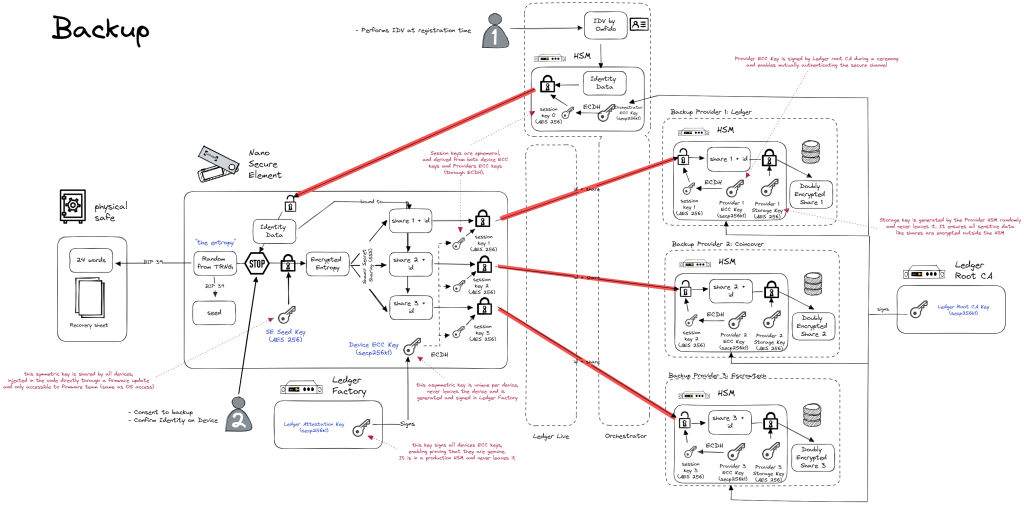

つまり、Ledger Recover は、シークレット リカバリ フレーズをクラウドに安全にバックアップするセルフカストディ ソリューションであり、将来あなただけが、それをハードウェア デバイスに復元できるようになります。

これを読んでいると、暗号スパイダーの感覚がうずくようになっているはずです。クラウドとシークレット リカバリ フレーズのバックアップは通常、うまく連携しません。 しかし現実には、クラウド バックアップは、適切に設計され完全に安全である限り、完璧なソリューションとなり得ます。

他のクラウド バックアップ ソリューションの評判が悪い理由はいくつかあります。シークレット リカバリ フレーズはある時点で暗号化されておらず (コンピューター、ブラウザー、サーバーのいずれに存在するかに関係なく)、バックアップは通常単一エンティティによって保持されており、暗号化が簡単すぎるためです。アクセスしてください。

Ledger Recover を設計する際、私たちはこれらの反対意見 (およびそれ以外のもの) を慎重に検討し、よりシンプルで堅牢な個人情報を求める暗号通貨ユーザー向けに最も安全なソリューションを構築することに成功しました。 OpSec.

そのかなり複雑な設計を理解するために、いくつかのブログ投稿を通じて一緒にゼロから再構築してみましょう。 私たちの出発点は、次のようなシンプルなアイデアです。

防弾ハードウェア ウォレットにシークレット リカバリ フレーズがあり、セキュリティや制御を損なうことなくオンラインにバックアップしたいと考えています。

まず、秘密の回復フレーズを紙に書くことから離れて、自分でこれを行う方法を見てみましょう。 次に、Ledger Recover がオンラインで同じか、それ以上のことをどのように行うかについてもう少し詳しく掘り下げていきます。

このブログ投稿やさまざまな Ledger 出版物では、「秘密の回復フレーズ」、「シード」、「エントロピー」をほぼ同義で言及することがよくあります。

厳密には同等ではありませんが、これら XNUMX つの概念は密接に関連しており、その使用法は技術的なコンテキストに応じて異なります。

これについてもっと知りたいですか? Ledger Academy があなたをサポートします!

秘密の回復フレーズを分割する: コントロールを維持するための重要な方法

まず避けたいのは、安全または信頼できる単一のエンティティに秘密回復フレーズ全体を渡すことです。 繰り返しになりますが、効果的な資金管理には自己管理が不可欠であるため、秘密の回復フレーズ全体を誰かに教えることは決して受け入れられません。

人間であれ機械であれ、システムに脆弱性があると、すべての資金が危険にさらされるか、バックアップされたシークレットリカバリフレーズが失われる可能性があります。 これが、Web3 でクラウド バックアップの評判が非常に悪い理由であり、標準的なクラウド バックアップ システムがシークレット リカバリ フレーズの処理に適さない理由です。

この制御不能を回避する古典的な方法は、シークレット リカバリ フレーズを複数の部分に分割することでリスクを分散することです。 株式 or 断片。 各共有はシークレットの一部にすぎないため、元のシークレット回復フレーズを取得するには、それらを組み合わせる必要があります。 個々では役に立たない。 したがって、これらの共有は、単一のエンティティが秘密回復フレーズを再結合できないように、さまざまな人々に個別に与えることができます。

ハードウェア デバイスを紛失して新しいデバイスを初期化する必要があるため、シークレット リカバリ フレーズを回復する必要がある場合は、各「バックアップ友達」にシェアを求めることになります。

さて、秘密の回復フレーズを分割する最良の方法は何でしょうか?

選択肢の 24 つは、XNUMX 単語を紙に書いてから、たとえばそれを XNUMX つの部分に切り分け、それぞれを別の人に渡して安全に保管することです。 この設定では、友人 XNUMX 人全員が共謀して、苦労して獲得した暗号通貨を盗む必要があります。

この種の素朴な分割は簡単に実行できますが、理想とは程遠いです。 資金の管理をすぐに提出するわけではありませんが、各シェアは秘密の回復フレーズの大部分を明らかにし、残りを推測する難易度を大幅に下げます。 バックアップの友人の XNUMX 人が共謀すると、ブルート フォース攻撃を実行して残りの部分を見つけるのに十分な情報を持っているため、状況はさらに悪化します。 最後に、友達の XNUMX 人でも本当に取り分を失った場合、それを取り戻す唯一の方法は、自分自身で「総当たり」することです。

分割がどのように行われるかという問題もあります。最も重要な秘密を処理している間、誰かに盗聴されることは望ましくありません。 それは安全で安全な環境で行う必要があります。

Ledger Recover の仕組み: Shamir 秘密共有

幸いなことに、デジタル秘密の場合、暗号化には上記の方法よりも優れた分割方法があります。 シャミール秘密共有スキーム (略称 SSS 後)。

SSS を使用してシークレット回復フレーズを分割すると、各共有が残りのシークレット回復フレーズに関する追加情報を提供しないことが保証されます。 言い換えれば、シークレット リカバリ フレーズ全体を推測することの難しさは、いずれかの株式についての事前知識があるかどうかに関係なく変わりません。

さらに、SSS は簡単にサポートします。 m-of-n セットアップ、つまり生成できる n 株式は配布されるが、必要なのは m 共有してシークレットリカバリフレーズを再構築します。 言い換えれば、復元機能に影響を与えることなく、バックアップの一部を失っても大丈夫です。 この追加された冗長性は、回復力のあるシステムを作成するために非常に重要です。

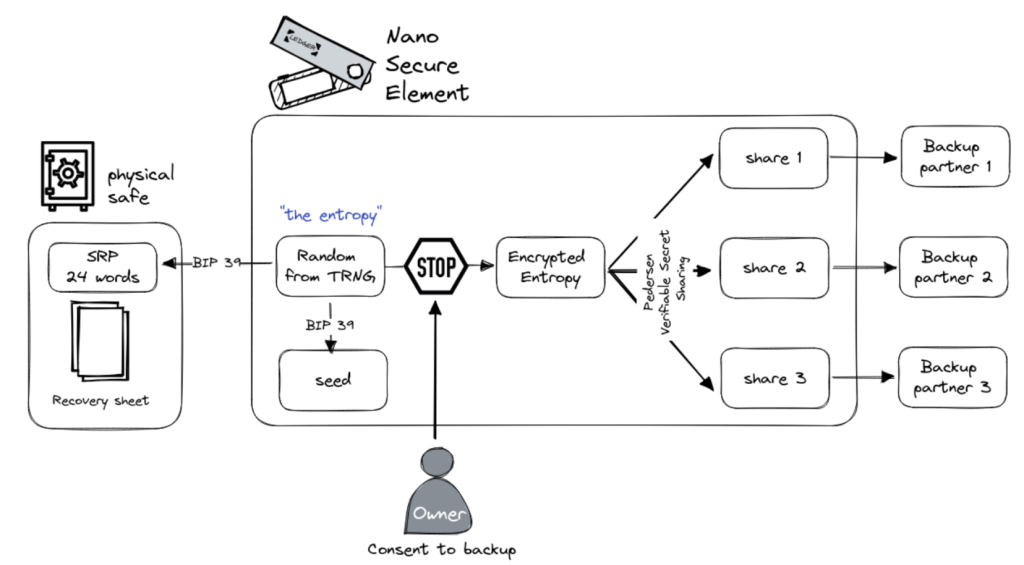

Ledger Recover では、 2-of-3 スキーム。 これは、元のシークレット リカバリ フレーズを再構築するには少なくとも XNUMX つのシェアが必要であることを意味します。 このようにして、単一のバックアップ プロバイダーがシークレットを制御することはありませんが、バックアップは XNUMX つのプロバイダーの損失に対して復元力があります。

最初の XNUMX つのバックアップ プロバイダーは次のとおりです。

– コインカバー、英国に拠点を置く会社、

– エスクローテック、米国に拠点を置く会社、

– そして私たちも、 元帳、フランスに拠点を置く。

将来的には、より多くのバックアッププロバイダーを選択できるようにする予定です。 これにより、ユーザーは自分にとって最適なセットアップを構築できるようになります。

SSS の優れた入門書を見つけることができます こちらですが、簡単な場合にどのように機能するかを感じてみましょう。 2-of-n スキーム。

小学校の算数コースを使用すると、XNUMX つの異なる点を通過する直線は XNUMX 本だけですが、XNUMX つの点を通過する直線は無限に存在することがわかります。

これを使用してシークレットの共有を生成します。

- 秘密は値だとしましょう

s - 次に、次の項目を選択します。 ランダム 点を通る直線

(0,s) - を定義できます。

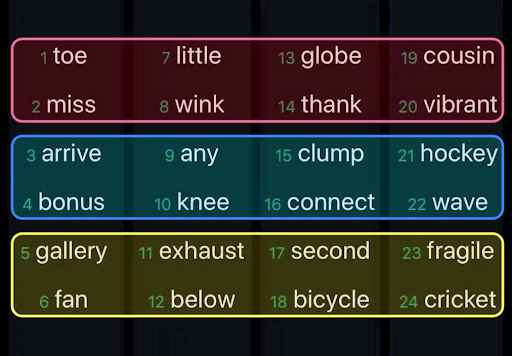

nインデックスのランダムな線の点としてのシェア{x=1, x=2, x=3, …, x=n}

さて、任意の 0 つの株がある場合、それらを通る唯一の直線を簡単に再構築できます。 この線を y 軸 (x=XNUMX) と交差させると、最初の秘密が取得されます。

しかし、あなたが持っているのが 共有すると、無限の数の直線が通過するため、秘密は任意の数になる可能性があり、正しい直線を推測することは、そもそも秘密を推測することと同じくらい困難です。

このブログ投稿やさまざまな Ledger 出版物では、「秘密の回復フレーズ」、「シード」、「エントロピー」をほぼ同義で言及することがよくあります。

厳密には同等ではありませんが、これら XNUMX つの概念は密接に関連しており、その使用法は技術的なコンテキストに応じて異なります。

これについてもっと知りたいですか? Ledger Academy があなたをサポートします!

前に述べたように、この暗号化プロセスは保護された環境で実行する必要があるため、秘密の一部が潜在的な攻撃者に公開されることはありません。 Ledger ハードウェア ウォレットを使用する場合、シェアの計算はユーザーの PIN コードの厳密な制御の下、セキュア エレメント内で完全に行われます。 これにより、バックアップ プロセス中に外部のソフトウェアやマシンがシークレット リカバリ フレーズにアクセスできなくなります。 これについては、このシリーズの次のブログ投稿で詳しく説明します。

さて、少しバックアップしましょう

バックアップを設計するときは、シークレットを複数の共有に分割し、それらを異なるバックアップ プロバイダー (友人、信頼できるエンティティなど) に配布することをお勧めします。 これは自己保管と互換性があり、資金使用に対する第三者の承認に依存せずにシード フレーズ全体を取得できるのはあなただけであるためです。 ただし、分割スキームは選択を誤ると全体のセキュリティが大幅に低下する可能性があるため、成り行き任せにすることはできません。

おかげさまで 2-of-3 Pedersen Verifiable Secret Sharing スキームを使用したセットアップにより、Ledger Recover のバックアップ プロバイダーの障害に対する回復力が向上しました。 ハードウェア ウォレットのセキュア エレメント内で完全に共有分割を実行することにより、ユーザーのシークレット回復フレーズは悪意のある者に対して脆弱になりません。 さらに、バックアップが正しく生成されたことを安全に検証できます。これは、将来バックアップを復元する場合に非常に重要です。

今がその時です 第2部 部屋の次の象に対処するため: シークレット回復フレーズを損なうことなく、オープン ネットワーク上で共有を安全に生成して配布するにはどうすればよいでしょうか?

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 自動車/EV、 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- ブロックオフセット。 環境オフセット所有権の近代化。 こちらからアクセスしてください。

- 情報源: https://www.ledger.com/blog/part-1-genesis-of-ledger-recover-self-custody-without-compromise

- :持っている

- :は

- :not

- $UP

- 1

- 14

- 24

- a

- できる

- 私たちについて

- 上記の.

- アカデミー

- ことができます。

- アクセス

- アクセス可能な

- Action

- 追加されました

- 添加

- 住所

- 再び

- すべて

- 許す

- 許可

- また

- 常に

- an

- および

- 回答

- どれか

- 誰も

- 承認

- です

- AS

- 資産

- At

- 攻撃

- 避ける

- 離れて

- バック

- バックアップ

- バックアップ

- 悪い

- ベース

- BE

- なぜなら

- き

- 背後に

- さ

- BEST

- より良いです

- ビッグ

- ビット

- ブログ

- ブログの投稿

- 脳

- た

- ブラウザ

- ビルド

- 建物

- 防弾の

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- 呼ばれます

- 缶

- 機能

- 慎重に

- 場合

- チャンス

- 選択する

- 選ばれた

- クラシック

- クラウド

- コード

- コインカバー

- 組み合わせた

- 会社

- 互換性のあります

- 複雑な

- 妥協

- 妥協する

- 計算

- コンピュータ

- コンセプト

- 同意

- 見なさ

- コンテキスト

- コントロール

- 基本

- 可能性

- コース

- コース

- 作ります

- 重大な

- 重大な

- クリプト

- 暗号ユーザー

- 暗号

- 暗号

- 親権

- カット

- より深い

- 定義します

- 配信する

- によっては

- 依存

- 設計

- 設計

- デバイス

- Devices

- 異なります

- 難しい

- 難しさ

- DIG

- デジタル

- デジタル資産

- 明確な

- 分配します

- 配布

- do

- ありません

- 行われ

- ドント

- ダウン

- 劇的に

- 間に

- 各

- 簡単に

- 簡単に

- 効果的な

- 素子

- end

- 十分な

- 確実に

- 全体

- 完全に

- エンティティ

- エンティティ

- 環境

- 同等の

- 等

- さらに

- EVER

- あらゆる

- 例

- 優れた

- 体験

- 探る

- 外部

- 余分な

- 遠く

- 感じます

- 少数の

- 最後に

- もう完成させ、ワークスペースに掲示しましたか?

- 名

- フロー

- フォーム

- フォワード

- フランス

- 友達

- から

- ファンド

- 資金

- 未来

- 生成する

- 生成された

- 生成

- 世代

- 創世記

- GIF

- 与える

- 与えられた

- 与え

- Go

- ゴエス

- 行く

- 良い

- 保証

- 保証

- ハンドリング

- もっと強く

- Hardware

- ハードウェアデバイス

- ハードウェアデバイス

- ハードウェアの財布

- ハードウェア財布

- 持ってる

- 持って

- 重く

- ヒーロー

- 認定条件

- しかしながら

- HTTPS

- 人間

- i

- アイデア

- 理想

- if

- 影響を与える

- 重要

- 改善

- in

- その他の

- 間違って

- 増える

- 索引

- 個別に

- 無限

- 情報

- 初期

- 内部

- 予定

- 対話

- 相互作用

- に

- 概要

- IT

- ITS

- キープ

- キー

- キー

- 種類

- 知っている

- 知識

- 後で

- LEARN

- 学んだ

- 最低

- 元帳

- 左

- う

- ような

- LINE

- ライン

- リンク

- 少し

- 少し深く

- 場所

- 長い

- 見て

- 探して

- 失う

- 損失

- 失われた

- 機械

- 製

- make

- 管理

- マニュアル

- math

- 最大幅

- 五月..

- 多分

- 手段

- 言及した

- 金属

- 方法

- かもしれない

- 他には?

- 最も

- 移動する

- ずっと

- の試合に

- しなければなりません

- my

- 必要

- ニーズ

- ネットワーク

- 決して

- 新作

- 新人

- 次の

- ニスト

- いいえ

- 数

- 客観

- 入手する

- of

- 頻繁に

- on

- かつて

- ONE

- オンライン

- の

- 開いた

- オープンネットワーク

- オプション

- オプション

- or

- 注文

- オリジナル

- その他

- 私たちの

- が

- 全体

- 紙素材

- 部

- パーティー

- 部品

- path

- のワークプ

- 完璧

- 実行する

- 実行

- 人

- 個人的な

- フレーズ

- 選ぶ

- ピース

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- ポイント

- ポイント

- ポスト

- 投稿

- 潜在的な

- 練習

- 原則

- 事前の

- プライベート

- 秘密鍵

- プロセス

- 保護された

- プロバイダー

- プロバイダ

- は、大阪で

- 出版物

- 質問

- ランダム

- むしろ

- 現実

- 理由は

- 回復する

- 回復

- 減らします

- 軽減

- 関係

- 残る

- 残り

- 残っている

- 評判

- 必要とする

- の提出が必要です

- 弾力性のあります

- REST

- リストア

- 復元する

- 明らかに

- 明らかに

- 右

- リスク

- 堅牢な

- ルーム

- s

- 安全な

- 安全に

- 同じ

- 言う

- スキーム

- 学校

- スクラッチ

- 二番

- 秘密

- 安全に

- しっかりと

- セキュリティ

- シード

- シードフレーズ

- 自己

- 自己管理

- いくつかの

- シェアする

- 株式

- シェアリング

- ショート

- すべき

- 簡単な拡張で

- 簡単な

- 状況

- So

- これまでのところ

- ソフトウェア

- 溶液

- ソリューション

- 一部

- 幾分

- split

- 標準

- 起動

- ストレート

- 厳格な

- 提出する

- そのような

- サポート

- 取る

- 技術的

- より

- それ

- 未来

- 英国

- 世界

- アプリ環境に合わせて

- それら

- 自分自身

- その後

- したがって、

- ボーマン

- 彼ら

- もの

- サードパーティ

- この

- 三

- 介して

- しっかり

- 時間

- 〜へ

- 一緒に

- あまりに

- top

- 信頼されている

- 信頼

- 2

- Uk

- 下

- わかる

- us

- 使いやすさ

- 使用法

- つかいます

- ユーザー

- 操作方法

- users

- 通常

- 貴重な

- 値

- さまざまな

- 検証できる

- 確認する

- 非常に

- 脆弱な

- 財布

- 財布

- 欲しいです

- 仕方..

- we

- 弱点

- Web3

- WELL

- いつ

- かどうか

- which

- while

- なぜ

- Wikipedia

- 意志

- 無し

- 言葉

- 作品

- 世界

- もっと悪い

- でしょう

- 書きます

- 書かれた

- まだ

- You

- あなたの

- あなた自身

- ユーチューブ

- ゼファーネット