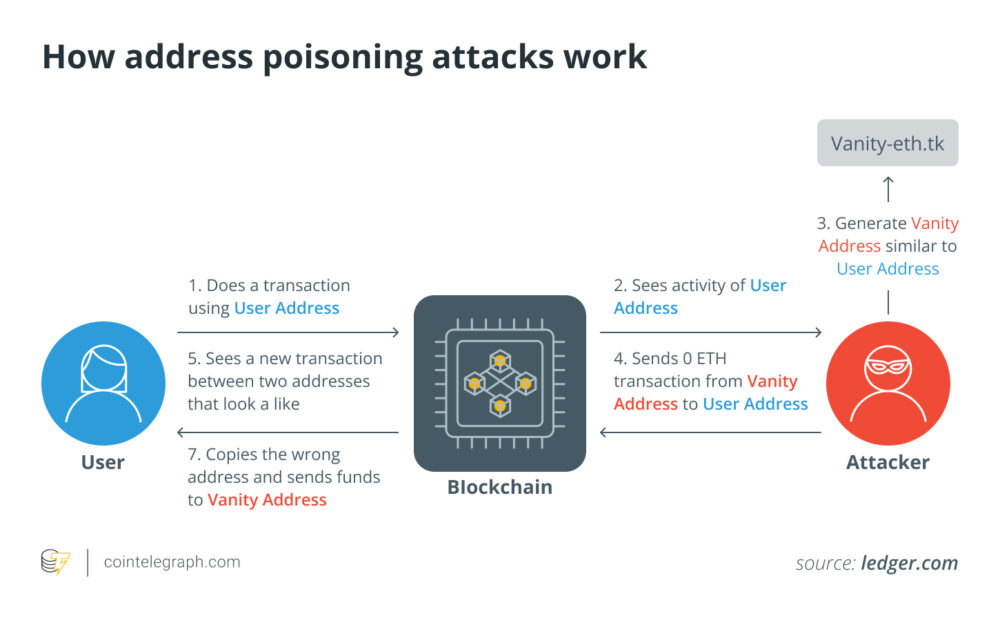

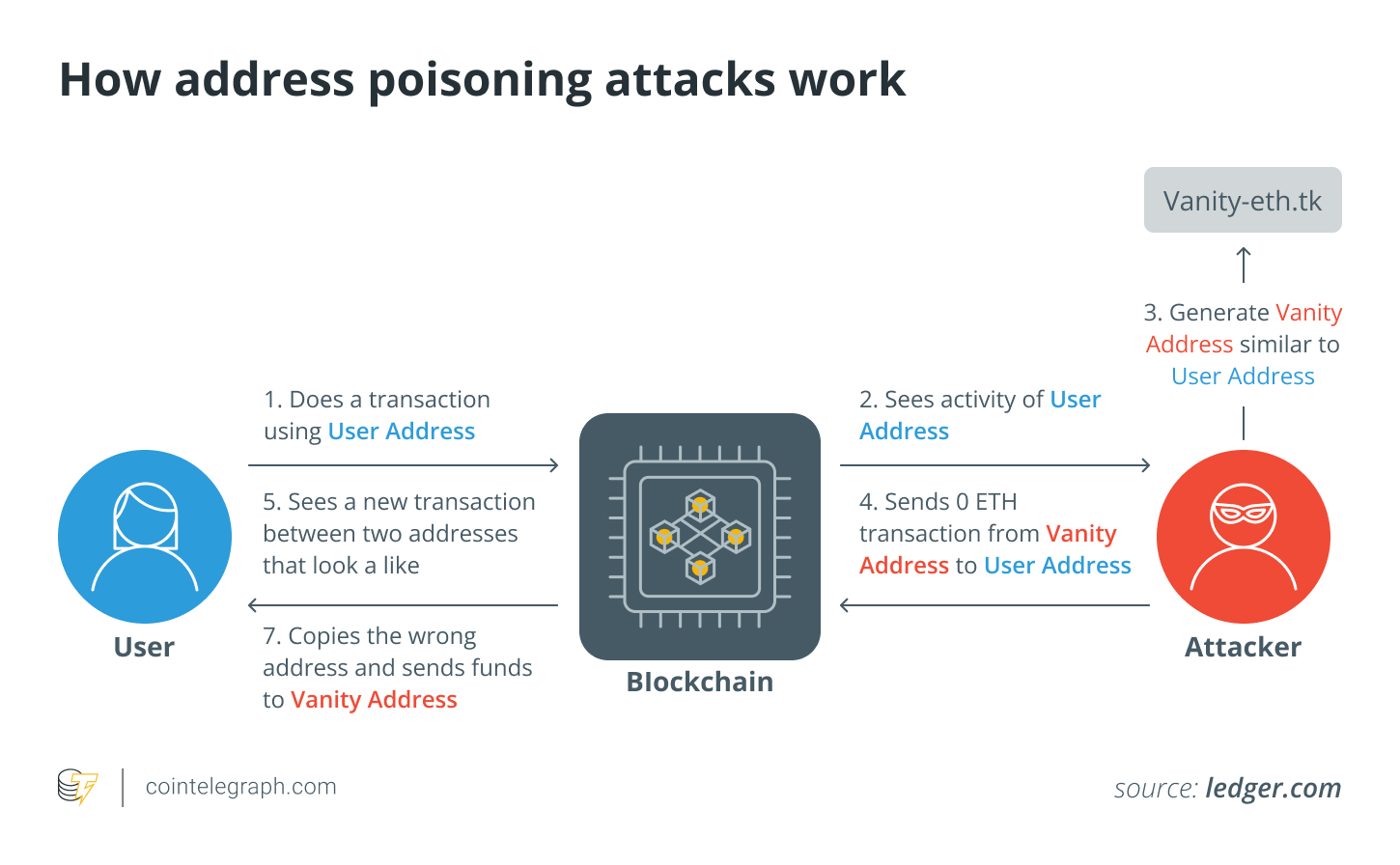

アドレス ポイズニング攻撃は、攻撃者が使用する悪意のある戦術であり、偽のデータを挿入したりルーティング テーブルを変更したりすることで、トラフィックのルートを変更したり、サービスを中断したり、機密データへの不正アクセスを取得したりすることができます。 データの完全性とネットワークのセキュリティは、ネットワーク プロトコルの欠陥を利用したこれらの攻撃によって深刻に脅かされています。

この記事では、アドレスポイズニング攻撃とは何か、その種類と影響、およびそのような攻撃から身を守る方法について説明します。

暗号通貨におけるポイズニング攻撃への対処について説明

暗号通貨の世界では、攻撃者が暗号通貨のアドレスを改ざんすることで消費者に影響を与えたり、騙したりする敵対的な行為を「敵対的行為」と呼びます。 ポイズニング攻撃に対処する.

ブロックチェーン ネットワーク上では、個別の英数字文字列で構成されるこれらのアドレスは、トランザクションの送信元または送信先として機能します。 これらの攻撃は、さまざまな方法を使用して、暗号化ウォレットとトランザクションの整合性とセキュリティを侵害します。

暗号空間におけるアドレスポイズニング攻撃は、主にデジタル資産を違法に取得したり、ブロックチェーンネットワークの円滑な運用を妨害したりするために使用されます。 これらの攻撃には以下が含まれる場合があります。

盗難

攻撃者は、フィッシング、トランザクション傍受、アドレス操作などの戦略を使用して、ユーザーをだまして悪意のあるアドレスに資金を送信させる可能性があります。

途絶

アドレスポイズニングは、トランザクションやスマートコントラクトに輻輳、遅延、中断を引き起こし、ネットワークの効率を低下させることで、ブロックチェーンネットワークの通常の運用を妨害するために使用される可能性があります。

ごまかし

攻撃者は、著名な人物を装って、暗号通貨ユーザーを誤解させようとすることがよくあります。 これにより、ネットワークに対するコミュニティの信頼が損なわれ、ユーザー間の誤ったトランザクションや混乱が生じる可能性があります。

デジタル資産とブロックチェーン技術の一般的な完全性を保護するために、ポイズニング攻撃に対処することで、暗号通貨エコシステム内での厳格なセキュリティ手順と継続的な注意の重要性が強調されます。

関連する 暗号支払いに関連するセキュリティ リスクを軽減する方法

アドレスポイズニング攻撃の種類

暗号通貨におけるアドレスポイズニング攻撃には、フィッシング、トランザクション傍受、アドレス再利用悪用、シビル攻撃、偽のQRコード、アドレススプーフィング、スマートコントラクトの脆弱性などが含まれ、それぞれがユーザーの資産とネットワークの完全性に対して固有のリスクを引き起こします。

フィッシング攻撃

暗号通貨の領域では、 フィッシング攻撃 これは、犯罪者が暗号通貨取引所やウォレット プロバイダーなどの評判の良い企業によく似た偽の Web サイト、電子メール、通信を構築する、一般的なタイプのアドレス ポイズニングです。

これらの詐欺プラットフォームは、疑いを持たないユーザーをだましてログイン情報、秘密キー、ニーモニック フレーズ (リカバリ/シード フレーズ) を開示させようとします。 一度入手すると、攻撃者は違法な取引を実行し、被害者のビットコインに不正アクセスする可能性があります(BTC) 資産など。

たとえば、ハッカーは、本物とまったく同じように見える偽の取引所 Web サイトを構築し、消費者にログインを求める可能性があります。これを実行すると、攻撃者は実際の取引所で顧客の資金にアクセスできるようになり、多大な経済的損失が発生する可能性があります。

トランザクションの傍受

アドレスポイズニングのもう XNUMX つの方法は、攻撃者が有効な暗号通貨トランザクションを傍受し、宛先アドレスを変更するトランザクション傍受です。 本物の受信者宛ての資金は、受信者のアドレスを攻撃者の制御下に変更することによって流用されます。 この種の攻撃には、ユーザーのデバイスやネットワーク、あるいはその両方を侵害するマルウェアが含まれることがよくあります。

アドレス再利用悪用

攻撃者は、アドレスの重複を利用する前に、アドレスの重複がないかブロックチェーンを監視します。 アドレスを再利用すると、アドレスのトランザクション履歴や脆弱性が明らかになる可能性があるため、セキュリティ上危険を伴う可能性があります。 悪意のある攻撃者はこれらの弱点を利用して、ユーザーのウォレットにアクセスし、資金を盗みます。

たとえば、ユーザーが一貫して同じイーサリアム アドレスから資金を取得している場合、攻撃者はこのパターンに気づき、ユーザーのウォレット ソフトウェアの欠陥を利用して、許可なくユーザーの資金にアクセスする可能性があります。

シビルの攻撃

暗号通貨ネットワークの機能に対して不釣り合いな制御を及ぼすために、 シビルの攻撃 いくつかの偽のアイデンティティまたはノードの作成が伴います。 この制御を使用すると、攻撃者はデータを変更し、ユーザーを騙し、場合によってはネットワークのセキュリティを危険にさらすことができます。

攻撃者は、次のような状況で多数の不正なノードを使用する可能性があります。 プルーフオブステーク(PoS) ブロックチェーンネットワークはコンセンサスメカニズムに重大な影響を与え、トランザクションを変更したり、仮想通貨を二重支払いしたりする可能性を与えます。

偽の QR コードまたは支払いアドレス

アドレスポイズニングは、偽の支払いアドレスや QR コードが配布された場合にも発生する可能性があります。 攻撃者は多くの場合、これらの偽のコードを物理的な形式で不注意なユーザーに配信し、ユーザーを騙して意図しない場所に暗号通貨を送らせようとします。

たとえば、ハッカーは、本物のように見えても、実際にはエンコードされたアドレスに小さな変更が含まれている暗号通貨ウォレットの QR コードを配布する可能性があります。 これらのコードをスキャンしたユーザーは、意図せずに、意図した受信者のアドレスではなく、攻撃者のアドレスに送金してしまい、経済的損失が発生します。

アドレススプーフィング

アドレス スプーフィングを使用する攻撃者は、本物のアドレスによく似た仮想通貨アドレスを作成します。 このアイデアは、ユーザーをだまして、意図した受信者のアドレスではなく、攻撃者のアドレスに送金させることです。 偽のアドレスと本物のアドレスの視覚的な類似性は、このアドレス ポイズニングの手法で使用されます。

たとえば、攻撃者は、評判の高い慈善団体の寄付アドレスをよく似たビットコイン アドレスを作成する可能性があります。 気づかない寄付者は、組織に寄付金を送る際に意図せず攻撃者のアドレスに送金してしまい、資金が本来の用途から逸れてしまう可能性があります。

スマート コントラクトの脆弱性

攻撃者は利用します 欠陥や脆弱性 in 分散型アプリケーション(DApp) またはアドレスポイズニングを実行するためのブロックチェーンシステム上のスマートコントラクト。 攻撃者は、取引の実行方法をいじることで、お金の経路を変更したり、契約が意図しない動作を引き起こしたりする可能性があります。 その結果、ユーザーは金銭的損失を被る可能性があります。 分散型ファイナンス(DeFi) サービスが中断される可能性があります。

アドレスポイズニング攻撃の結果

アドレスポイズニング攻撃は、個々のユーザーとブロックチェーンネットワークの安定性の両方に壊滅的な影響を与える可能性があります。 攻撃者は暗号資産を盗んだり、取引を変更して資金を自分のウォレットに振り替えたりする可能性があるため、これらの攻撃は被害者に多大な経済的損失をもたらすことがよくあります。

これらの攻撃は、金銭的損失だけでなく、仮想通貨ユーザーの信頼の低下を引き起こす可能性があります。 ブロックチェーン ネットワークおよび関連サービスのセキュリティと信頼性に対するユーザーの信頼は、詐欺行為に引っかかったり、貴重品が盗まれたりした場合に損なわれる可能性があります。

さらに、シビル攻撃や虐待などの毒物攻撃に対処するものもある。 スマート契約 欠陥があると、ブロックチェーン ネットワークの正常な動作が妨げられ、遅延、混雑、またはエコシステム全体に影響を与える予期せぬ結果が発生する可能性があります。 これらの影響は、アドレスポイズニング攻撃のリスクを軽減するために、暗号化エコシステムにおける強力なセキュリティ管理とユーザー意識の必要性を浮き彫りにしています。

関連する ビットコインアドレスに単語を入れるにはどうすればよいでしょうか? バニティ アドレスの仕組みは次のとおりです

アドレスポイズニング攻撃を回避する方法

ユーザーのデジタル資産を保護し、ブロックチェーン ネットワークの安全性を維持するには、仮想通貨の世界でのポイズニング攻撃への対処を回避することが重要です。 次の方法は、このような攻撃の標的になることを防ぐのに役立つ可能性があります。

新しいアドレスを使用する

トランザクションごとに新しい暗号ウォレットのアドレスを作成することで、攻撃者がアドレスを個人の身元や過去のトランザクションに結び付ける可能性を減らすことができます。 たとえば、アドレスポイズニング攻撃は次のように軽減できます。 階層的決定論的(HD)ウォレット、トランザクションごとに新しいアドレスが作成され、アドレスの予測可能性が低下します。

HD ウォレットを利用すると、ウォレットの自動アドレスローテーションによりハッカーによる資金のリダイレクトがより困難になるため、アドレスポイズニング攻撃に対するユーザーの保護が強化されます。

ハードウェアウォレットを活用する

ソフトウェアウォレットと比較すると、 ハードウェア財布 より安全な代替手段です。 秘密鍵をオフラインに保つことで、公開を最小限に抑えます。

パブリックアドレスを公開する場合は注意してください

公共の場、特にソーシャルメディアサイトで自分の暗号アドレスを公開する場合は注意し、偽名の使用を選択する必要があります。

評判の良い財布を選ぶ

アドレスポイズニングやその他の攻撃から身を守るために、セキュリティ機能と定期的なソフトウェアアップデートで知られる有名なウォレットプロバイダーを使用することが重要です。

定期的な更新

アドレスポイズニング攻撃から保護された状態を維持するには、最新のセキュリティ修正を適用してウォレット ソフトウェアを一貫して更新することが不可欠です。

ホワイトリストの実装

ホワイトリストに登録してトランザクションを制限する 信頼できる情報源に。 一部のウォレットまたはサービスでは、ユーザーがウォレットに資金を送金できる特定のアドレスをホワイトリストに登録できます。

マルチシグウォレットを検討する

トランザクションを承認するために複数の秘密キーが必要なウォレットは、 マルチシグネチャ (マルチシグ) ウォレット。 これらのウォレットは、トランザクションの承認に複数の署名を必要とすることで、さらなる保護を提供できます。

ブロックチェーン解析ツールを活用する

潜在的に有害な行為を発見するために、人々はブロックチェーン分析ツールを使用して受信トランザクションを追跡し、検査することができます。 一見些細な送信ですが、 少量の暗号通貨(ダスト) 多数のアドレスに送信することは、ダスティングとして知られる一般的な方法です。 アナリストは、これらのダスト取引パターンを調査することで、潜在的な汚染行為を特定できます。

未使用のトランザクション出力 (UTXO) 微量の暗号通貨では、ダスト取引の結果として生じることがよくあります。 アナリストは、ダスト トランザクションに接続されている UTXO を特定することで、汚染された可能性のあるアドレスを特定できます。

攻撃の疑いを報告する

個人は、アドレスポイズニング攻撃の疑いがある場合には、公式サポートチャネルを通じて暗号通貨ウォレットを提供する会社に連絡し、発生状況を詳細に説明することで、直ちに対応する必要があります。

さらに、攻撃に多大な経済的損害や悪意が含まれていた場合は、さらなる調査と潜在的な法的措置のために、関連する法執行機関または規制当局に発生を報告することができます。 起こり得るリスクを軽減し、暗号通貨エコシステムにおける個人とグループの利益を守るためには、タイムリーな報告が不可欠です。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 自動車/EV、 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- チャートプライム。 ChartPrime でトレーディング ゲームをレベルアップしましょう。 こちらからアクセスしてください。

- ブロックオフセット。 環境オフセット所有権の近代化。 こちらからアクセスしてください。

- 情報源: https://cointelegraph.com/news/address-poisoning-attacks-in-crypto

- :は

- :not

- :どこ

- $UP

- a

- 能力

- できる

- 虐待

- アクセス

- 取得する

- Action

- 行動

- 俳優

- 実際の

- 実際に

- NEW

- 住所

- アドレス

- 利点

- 影響を及ぼす

- に対して

- 許す

- また

- 代替案

- 間で

- 金額

- an

- 分析

- アナリスト

- および

- 承認する

- です

- 記事

- AS

- 頼む

- 資産

- 関連する

- 攻撃

- 攻撃

- 注意

- 当局

- 承認

- オートマチック

- 避ける

- 認知度

- 離れて

- BE

- なぜなら

- さ

- の間に

- Bitcoin

- アドレスbitcoin

- ブロックチェーン

- ブロックチェーン解析

- ブロックチェーンネットワーク

- ブロックチェーンネットワーク

- blockchain技術

- 両言語で

- ビルド

- 建物

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- 缶

- 実施

- キャリー

- 原因となる

- 原因

- 注意

- チャンス

- 変化する

- 変更

- 変化

- チャンネル

- 社会奉仕活動

- 密接に

- コード

- 合同グラフ

- コマンドと

- 通信部

- コミュニティ

- 企業

- 会社

- 比べ

- 妥協する

- プロフェッショナルな方法で

- 信頼

- 混乱

- 混雑

- 交流

- 接続する

- コンセンサス

- コンセンサスメカニズム

- 結果

- かなりの

- 一貫して

- 定数

- 消費者

- コンテキスト

- 縮小することはできません。

- 契約

- コントロール

- controls

- 作ります

- 作成

- 創造

- 刑事上の

- 重大な

- クリプト

- 暗号エコシステム

- 暗号空間

- クリプトウォレット

- 暗号通貨

- cryptocurrency

- 暗号化エコシステム

- 暗号の交換

- 暗号化性のウォレット

- 暗号

- 顧客

- 顧客資金

- DApps

- データ

- 衰退

- 減少した

- DeFi

- 度

- 遅延

- 配信する

- デスティネーション

- 運命

- ディテール

- 壊滅的な

- デバイス

- DID

- 難しい

- デジタル

- デジタル資産

- 開示する

- 不均衡な

- 混乱する

- 混乱

- 明確な

- 配布

- do

- 寄付

- 寄付

- ほこり

- 各

- エコシステム

- 効果

- 有効

- 効果

- 努力

- 努力

- どちら

- メール

- 含む

- 執行

- 全体

- 特に

- 本質的な

- イーサリアム

- イベント

- 正確に

- 調べる

- 調べる

- 例

- 交換

- 交換について

- 運動

- 体験

- 説明する

- 搾取

- 暴露

- 偽

- 秋

- false

- 特徴

- フィギュア

- ファイナンス

- ファイナンシャル

- 欠陥

- 欠陥

- フォロー中

- フォーム

- 不正な

- 頻繁に

- 新鮮な

- から

- 機能します

- 資金

- さらに

- 利得

- 獲得

- 本物の

- 取得する

- 受け

- 与え

- グループ

- ハッカー

- ハッカー

- 起こる

- Hardware

- 害

- 有害な

- 持ってる

- 助けます

- 特徴

- history

- ホールディングス

- 認定条件

- How To

- HTTPS

- アイデア

- アイデンティティ

- アイデンティティ

- if

- 違法に

- 重要

- in

- うっかり

- include

- 入ってくる

- 増加

- 個人

- 影響

- 情報

- 整合性

- 意図された

- 意図

- 利益

- に

- 導入

- 調査

- 関係する

- IT

- 危険にさらす

- JPG

- キープ

- 保管

- キー

- 種類

- 既知の

- 大

- 法律

- 法執行機関

- 主要な

- リーガルポリシー

- 法的措置

- ような

- LIMIT

- 場所

- ログ

- ログイン

- 見て

- LOOKS

- 損失

- 製

- 作る

- マルウェア

- 操作

- 五月..

- 多分

- メカニズム

- メディア

- 方法

- メソッド

- かもしれない

- マイナー

- 軽減する

- 修正する

- 金銭的な

- お金

- モニター

- 他には?

- 主に

- の試合に

- マルチシグ

- 必要

- ネットワーク

- ネットワークセキュリティー

- ネットワーク

- 新作

- 最新

- ノード

- 通常の

- 通常は

- 知らせ..

- 数

- 多数の

- 入手する

- 発生

- of

- 公式

- オンライン

- 頻繁に

- on

- かつて

- ONE

- もの

- オペレーティング

- 操作

- 業務執行統括

- or

- 組織

- その他

- でる

- が

- 自分の

- 特定の

- 過去

- パターン

- パターン

- 支払い

- のワークプ

- フィッシング詐欺

- 偽物

- フレーズ

- 物理的な

- 計画

- プラットフォーム

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- PoS

- 可能

- おそらく

- 潜在的な

- :

- 練習

- 流行している

- 防ぐ

- プライベート

- 秘密鍵

- 手続き

- 守る

- 保護された

- 保護

- プロトコル

- 提供します

- プロバイダ

- は、大阪で

- 公共

- 置きます

- qrコード

- むしろ

- リアル

- realm

- リダイレクト

- 減らします

- 電話代などの費用を削減

- 縮小

- 言及

- レギュラー

- レギュレータ

- 関連する

- 関連した

- レポート

- 各種レポート作成

- 評判の良い

- 必要とする

- 反応します

- 結果

- 再利用

- 明らかにする

- 右

- リスク

- リスキーな

- ルーティング

- 同じ

- スキャン

- スキーム

- 安全に

- セキュリティ

- セキュリティリスク

- 一見

- 送信

- 送信

- 敏感な

- 真剣に

- 役立つ

- サービス

- いくつかの

- すべき

- 署名

- 意義

- 著しく

- サイト

- スマート

- スマート契約

- スマート契約

- スムーズ

- So

- 社会

- ソーシャルメディア

- ソフトウェア

- 一部

- ソース

- ソース

- スペース

- Spot

- 安定性

- 滞在

- 盗まれました

- 作戦

- 厳格な

- 強い

- かなりの

- そのような

- サポート

- システム

- 戦術

- 取る

- ターゲット

- テクノロジー

- より

- それ

- ソース

- 世界

- アプリ環境に合わせて

- それら

- ボーマン

- 彼ら

- もの

- この

- 介して

- タイムリーな

- 〜へ

- 豊富なツール群

- touch

- 追跡する

- トレード

- トラフィック

- トランザクション

- 取引

- 転送

- 転送

- 信頼

- 試します

- type

- 無許可

- 下

- 覆します

- 思いがけない

- ユニーク

- アップデイト

- 更新版

- つかいます

- 中古

- ユーザー

- users

- VANITY

- 多様

- 犠牲者

- 脆弱性

- 財布

- 財布

- 方法

- ウェブサイト

- ウェブサイト

- 周知

- この試験は

- いつ

- which

- while

- ホワイトリスト

- 誰

- 意志

- 以内

- 無し

- 言葉

- 世界

- でしょう

- ゼファーネット