ネットワーク パフォーマンスを監視するための Cacti Web ベースのオープン ソース フレームワークに重大な脆弱性があるため、攻撃者に Cacti のデータベース コンテンツ全体を開示する手段が与えられ、組織に深刻なリスクが生じます。

数千の Web サイトが Cacti を使用して、ルーター、スイッチ、サーバーなどのデバイスから、帯域幅使用率、CPU とメモリの使用率、ディスク I/O などのネットワーク パフォーマンス情報を収集しています。組織は、収集したデータを使用してラウンド ロビン データベース ユーティリティ (RRDTool) にデータを入力し、そこからグラフィックおよびビジュアル メトリクスを作成できるようにします。

そのため、組織内の IT フットプリント全体に到達し、サイバー攻撃者にとって貴重な偵察の機会を提供するだけでなく、ネットワークの奥深くに侵入するためのピボット ポイントも提供します。

重要なのは、攻撃者は CVE-2023-51448 を、以前に公開された別の Cacti の脆弱性と連鎖させる可能性があることです。 CVE-2023-49084 -脆弱なシステム上でリモート コード実行 (RCE) を実現します。

Cacti の CVE-2023-51448: 不十分なサニタイズ

として追跡される脆弱性 CVE-2023-51448、Cacti バージョン 1.2.25 に存在します。サボテンは 更新版をリリース バグに対処するソフトウェアの。

この問題は、アプリが入力データを適切にサニタイズしないことで、いわゆる ブラインド SQL インジェクション攻撃。 GitHub は、この脆弱性の深刻度を CVSS 8.8 スケールで最大 10 段階中 3.1 と評価し、攻撃者が悪用するには低い権限しか必要としない問題であると説明しています。

シノプシスのセキュリティ研究者マシュー・ホッグ氏は、

脆弱性を発見した 先月この問題を Cacti の管理者に報告したところ、攻撃者がこの欠陥を悪用するには「決済/ユーティリティ」権限を持つ認証されたアカウントが必要になると述べています。

「悪意のある攻撃者は Shodan のようなサービスを使用して、ライブ システムをクエリすることができるため、Cacti を実行しているシステムを見つけるのは簡単です」とホッグ氏は言います。 「悪意のある攻撃者は、[Shodan] を使用して最初の偵察を自動化し、脆弱なバージョンを実行しているシステムを見つけて活動を集中させる可能性があります。」

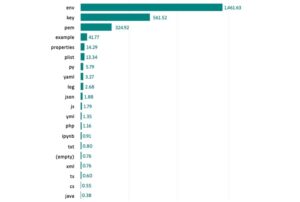

同氏によると、月曜日朝の時点で、Shodan の検索では、Cacti の脆弱なバージョンを実行している可能性のある 4,000 を超える Cacti ホストがリストアップされました。

Hogg 氏によると、CVE-2023-51448 をトリガーするには、設定/ユーティリティ権限を持つ認証された攻撃者が、SQL インジェクション ペイロードを含む特別に作成した HTTP GET リクエストをエンドポイント「/managers.php」に送信する必要があります。

「攻撃者はブラインド SQL 手法を使用して、Cacti データベースの内容を公開したり、リモート コード実行 (RCE) をトリガーしたりすることができます」とホッグ氏は言います。

ブラインド SQL は大規模攻撃の可能性が低いことを意味しますが、依然として厄介な問題です

ブラインド SQL インジェクション攻撃では、攻撃者は挿入された SQL クエリの直接の結果を確認できません。代わりに、アプリケーションがどのように応答するかに基づいて推測を試みる必要があります。

「ブラインドは、結果が攻撃者に直接返されず、オラクルを使用して帯域外で推論される SQL インジェクションを説明するためによく使用されます」とホッグ氏は、エラー メッセージやタイミング遅延などの外部情報ソースについて言及しています。 「この場合、時間ベースのオラクルを使用して、何らかのブール条件が満たされているかどうかを確認できます。応答時間の差は、条件が満たされたかどうかを評価するために使用されます。これには、たとえば、攻撃者が漏洩しようとしている文字の値をチェックすることが考えられます。」

ブラインド SQL インジェクション攻撃は、大規模に実行するのが困難です。しかし、必要な権限を持つアカウントにアクセスできる攻撃者は、Cacti の脆弱性を簡単に悪用できると Hogg 氏は述べています。 「ブラインド SQL インジェクションは実行は簡単ですが、攻撃ベクトルの性質上、悪用するのは困難です。」

ただし、脆弱性と前述のバグが連鎖する可能性について、セキュリティ研究者は次のように述べています。「CVE-2023-49084 の前提条件を満たす有能な攻撃者は、簡単な方法で CVE-2023-51448 を実行できるでしょう。」

この最新の脆弱性は、研究者が過去 1 年間に Cacti で報告したいくつかの脆弱性のうちの 1 つです。その中でも深刻なものの一つが、 CVE-2022-46169、 昨年 1 月に公開された、認証されていないコマンド インジェクションの脆弱性は、数か月後にエクスプロイトが一般公開されました。もう一つは CVE-2023-393626 月に公開された脆弱性で、10 月にエクスプロイトが公開されます。

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://www.darkreading.com/vulnerabilities-threats/cacti-monitoring-tool-critical-sql-injection-vulnerability

- :持っている

- :は

- :not

- 000

- 1

- 10

- 25

- 7

- 8

- a

- できる

- アクセス

- 達成する

- 活動

- アドレス

- また

- 間で

- an

- および

- 別の

- アプリ

- 申し込み

- です

- AS

- 割り当てられた

- 攻撃

- 攻撃

- 認証された

- 自動化する

- 利用できます

- 帯域幅

- ベース

- BE

- になる

- の間に

- バグ

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- 缶

- 場合

- チェーン

- 文字

- チェック

- 点検

- コード

- 収集する

- 有能な

- 条件

- 中身

- 可能性

- 細工された

- 作ります

- 重大な

- データ

- データベース

- より深い

- 遅延

- 説明する

- 記載された

- Devices

- 難しい

- 直接

- 直接に

- 開示する

- do

- 原因

- 緩和する

- 簡単に

- エンドポイント

- 全体

- エラー

- 評価する

- 例

- 実行します

- 実行

- 悪用する

- エクスプロイト

- 外部

- 少数の

- もう完成させ、ワークスペースに掲示しましたか?

- 発見

- 欠陥

- フォーカス

- フットプリント

- フレームワーク

- から

- 取得する

- GitHubの

- 与える

- Go

- グラフィック

- ハード

- 持ってる

- he

- ホスト

- 認定条件

- しかしながら

- HTML

- HTTP

- HTTPS

- if

- in

- 情報

- 初期

- を取得する必要がある者

- に

- 貴重な

- 問題

- IT

- 1月

- JPG

- 六月

- 既知の

- 姓

- 後で

- 最新の

- 漏れ

- 残す

- ような

- リストされた

- ライブ

- ロー

- 悪意のある

- 方法

- 質量

- 手段

- メモリ

- メッセージ

- 会った

- メトリック

- かもしれない

- 月曜日

- モニタリング

- 月

- ヶ月

- 他には?

- 朝

- 自然

- 必要

- ネットワーク

- ニスト

- ノート

- 10月

- of

- オフ

- 提供すること

- 頻繁に

- on

- ONE

- の

- 開いた

- オープンソース

- 機会

- or

- オラクル

- 組織

- 組織

- でる

- が

- 過去

- path

- パフォーマンス

- PHP

- 枢軸

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- ポイント

- 可能

- 潜在的な

- :

- 前提条件

- 現在

- 前に

- 特権

- 特権

- 正しく

- 公然と

- 評価

- リーチ

- 関連する

- リモート

- 報告

- 要求

- の提出が必要です

- 必要

- 研究者

- 研究者

- 反応します

- 応答

- 結果

- 結果

- リスク

- ロビン

- 円形

- ランニング

- s

- 言う

- 規模

- を検索

- セキュリティ

- 送信

- 深刻な

- サーバー

- サービス

- いくつかの

- So

- ソフトウェア

- 一部

- ソース

- ソース

- 特別に

- まだ

- そのような

- システム

- 技術

- より

- それ

- アプリ環境に合わせて

- それら

- それによって

- 彼ら

- この

- <font style="vertical-align: inherit;">回数</font>

- タイミング

- 〜へ

- ツール

- トリガー

- 試します

- ありそうもない

- 更新しました

- 使用法

- つかいます

- 中古

- ユーティリティ

- 値

- バージョン

- バージョン

- ビジュアル

- 脆弱性

- 脆弱な

- 望んでいる

- ました

- 仕方..

- ウェブベースの

- ウェブサイト

- WELL

- この試験は

- 何ですか

- which

- 誰

- 以内

- でしょう

- 年

- ゼファーネット