読み取り時間: 5 分

セキュリティ侵害から家を守るためにどれだけ努力しても、泥棒が何を詰め込んでいるのかわかりません。 施錠システムがどれほど安全であっても、窃盗犯のスキルセットを知ることはできません。 簡単に言うと、開けられない鍵は世界中にありません。 プロトコルが侵害されないことを 100% 確信できる方法はないと言ったらどうしますか?

この世界は可能性と確率のゲームです。 どんなに安全だと思っていても、自分が知らないかどうかわからない可能性が常にあり、それは非常に壊滅的なことになる可能性があります。 これはセキュリティを放棄するという意味ではありません。 このゲームは、攻撃から身を守る確率を高めることを目的としています。

このブログでは、さらなる損失を軽減し、身を守るために、セキュリティ侵害が発生した場合に設定し、従うべきインシデント対応計画について説明します。それでは、始めましょう。

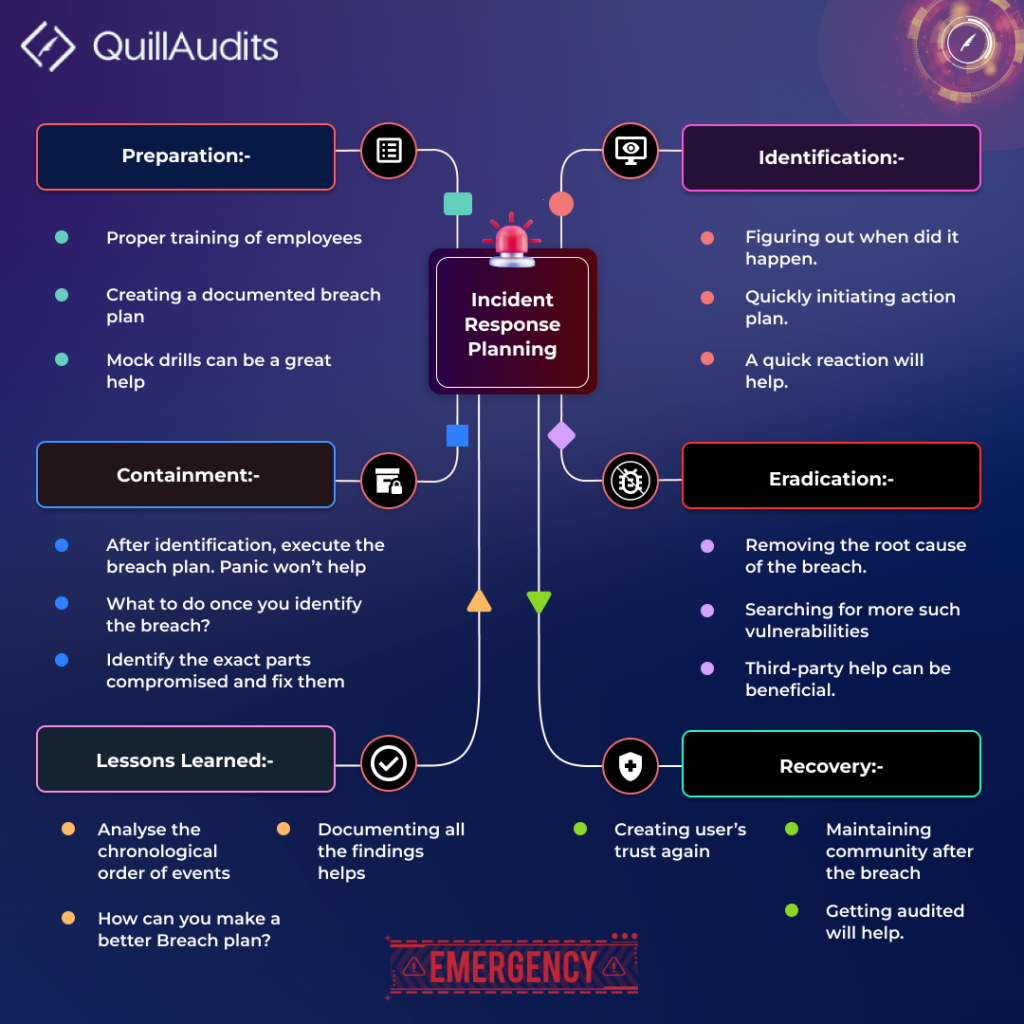

準備

このステップはセキュリティ侵害の前に実行されます。 状況が起こった場合に備えて兵士たちが現場で行う軍事訓練をご存知ですか? これがその部分です。 ここで、セキュリティ侵害に直面した場合に備えて準備を整えています。 ある日目が覚めてセキュリティ侵害を発見したら、パニックになってしまい、計画を立てるには遅すぎてしまうのは大変なことです。そのため、私たちは事前に計画を立てます。

この準備には、セキュリティ侵害が発生した場合に備えて、従業員の役割に基づいた適切なトレーニングが含まれます。 セキュリティ侵害が発生した場合に誰が何をするかを事前に知らせてください。 また、セキュリティ侵害があったことを想定して定期的に模擬訓練を実施し、全員が十分な訓練を受けて準備ができているようにする必要があります。最も重要な点は、十分に文書化された対応計画を準備し、変更があった場合にそれを更新し続けることです。

識別

最も重要なフェーズの XNUMX つは、できるだけ早く到着する必要がある場所です。 針が皮膚に刺さることを想像してください。針が深く刺さるのを無視すればするほど、反応が早くなり、その影響は少なくなります。

識別とは、何かが間違っていることが間違っていると理解することです。 この段階で、侵害されたかどうかを判断します。違反の原因はプロトコルのどの領域にある可能性もあります。 これは、いつそれが起こったかなどの質問をする段階です。 どの領域が影響を受けるか、侵害される範囲など。

封じ込め

この部分は難しい場合があり、非常に賢く慎重に行う必要があり、すぐに複雑になる可能性があります。 チェルノブイリで核事故が起きた。 それに基づいたシリーズ全体があります。 この事件の最も困難な部分は封じ込めでした。 リスクを軽減するにはどうすれば影響を抑えられるでしょうか? (このシリーズをまだ見ていない方は、 I強くお勧めします 🙂 )。

侵害を発見したときの最初の自然な反応は、すべてをシャットダウンすることですが、場合によっては、侵害そのものよりも大きな損害を与える可能性があるため、プロトコル内のすべてを暴走して停止するよりも、プロトコル内のすべてを停止することをお勧めします。これ以上の被害が生じないように、違反を防止します。 最善の戦略は、影響を受ける可能性が最も高い部分を迅速に特定し、できるだけ早く対処することですが、場合によってはそれが不可能なため、操作全体を完全に停止する必要がある場合があります。

根絶

封じ込めステップの後、私たちは、そもそもどのようにしてそれが始まったのか、その根本原因は何なのか、そもそもどのようにして起こったのか疑問に思います。 これらは、答えなければ次回も私たちを悩ませることになる質問であり、これを知るためには、攻撃について、その発生源は何か、そして出来事の時系列は何だったのかについて、よく調査する必要があります。 等

この部分は、言うは易く行うは難しです。 ハッキングの根本原因にたどり着くのは多忙で複雑で面倒なこともありますが、そこで QuillAudits のような企業が役立ちます。 必要に応じて、サードパーティ企業の助けを借りて、すべてがどのように起こったのか、今後何をする必要があるのかを理解することができます。

回復

これは、QuillAudits のような企業の支援を受けて、事前に会社のセキュリティ面にもっと投資し、重点を置くべきだったと感じる部分です。回復する際には、ユーザーとの信頼関係を再度構築する必要があるためです。

回復時には、再び新たなスタートを切る必要があります。 人々に自分が安全であると信じ込ませること。 Web3 の世界で一度ハッキングされてしまうと、それは簡単なことではありません。 しかし、監査報告書がこのような問題の鍵となることが知られています。 有名な組織からの監査レポートは、ユーザー スペースとの信頼を構築できます。

教訓

最も重要な部分の XNUMX つであるこれらの手順はすべて、そこから学ばなければ役に立ちません。 一度ハッキングされるということは、より堅牢で安全なシステムとプロトコルが必要になることを意味します。 このステップには、イベントの分析と文書化、およびそれがどのように起こったのか、再び侵害されるのを防ぐために何をしているのかを詳細に分析して文書化することが含まれます。このステップにはチーム全体が関与し、調整するだけで、より安全なベースの取り組みである程度の進歩が見られます。 。

まとめ

セキュリティ上の脅威 ここ数年、その数は継続的に増加しています。 Web3 の開発者と構築者は特別な注意を払う必要があります。 3 つの脆弱性がプロトコルの成否を左右する可能性があるため、セキュリティ問題を無視することはできません。 QuillAUdits に参加して、WebXNUMX をより安全な場所にしてください。 今すぐプロジェクトを監査してもらいましょう!

26 ビュー

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- Platoblockchain。 Web3メタバースインテリジェンス。 知識の増幅。 こちらからアクセスしてください。

- 未来を鋳造する w エイドリエン・アシュリー。 こちらからアクセスしてください。

- 情報源: https://blog.quillhash.com/2023/04/18/how-to-prepare-for-a-web3-security-breach-incident-response-planning/

- :持っている

- :は

- :not

- $UP

- 7

- a

- 私たちについて

- 先んじて

- すべて

- また

- 常に

- an

- 分析する

- および

- 回答

- どれか

- です

- AREA

- エリア

- AS

- 側面

- At

- 攻撃

- 攻撃

- 注意

- 監査

- 監査された

- 悪い

- ベース

- BE

- なぜなら

- き

- さ

- 信じる

- BEST

- ブログ

- 違反

- ビルド

- 信頼を築く

- 建物

- コール

- 缶

- 取得することができます

- 場合

- 例

- 原因となる

- 用心深い

- 変更

- 到来

- 企業

- 複雑な

- 妥協

- 損害を受けた

- プロフェッショナルな方法で

- 含む

- 封じ込め

- 連続的に

- コーディネーション

- 重大な

- 中

- 深いです

- 詳細

- 決定する

- 壊滅的な

- 開発者

- DID

- 発見する

- 話し合います

- すること

- ドント

- ダウン

- 容易

- 社員

- 等

- さらに

- イベント

- イベント

- あらゆる

- 誰も

- すべてのもの

- 顔

- 不良解析

- 少数の

- フィールド

- フィギュア

- 会社

- 名

- 焦点を当て

- 続いて

- フォーム

- 発見

- から

- さらに

- ゲーム

- 取得する

- 受け

- 与える

- Go

- 行く

- 良い

- SIMカード製造会社の最大手がアメリカやイギリスのスパイ機関によってハッキングされたとの情報が見つかっている。

- ハック

- 起こる

- が起こった

- ハード

- 持ってる

- 助けます

- こちら

- 非常に

- お家の掃除

- 認定条件

- How To

- しかしながら

- HTTPS

- i

- 識別する

- 絵

- 影響

- 影響を受けた

- 重要

- in

- 事件

- インシデント対応

- 含ま

- の増加

- に

- 投資

- 問題

- IT

- 自体

- join

- 旅

- キープ

- キー

- 知っている

- 既知の

- 姓

- 遅く

- LEARN

- ような

- 可能性が高い

- より長いです

- 損失

- make

- 作成

- 問題

- 最大幅

- 五月..

- 手段

- かもしれない

- ミリタリー用(軍用)機材

- 軽減する

- 他には?

- 最も

- ナチュラル

- 必要

- 必要とされる

- ニーズ

- 新作

- 次の

- 核の

- 番号

- オッズ

- of

- on

- ONE

- の

- 操作

- or

- 組織

- 発信

- が

- パニック

- 部

- 部品

- のワークプ

- ピックアップ

- 場所

- 計画

- 計画

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- の可能性

- 可能性

- 可能

- 準備

- 準備中

- 防ぐ

- 問題

- 進捗

- プロジェクト

- 適切な

- 質問

- 質問

- より速い

- すぐに

- クイルハッシュ

- むしろ

- 反応する

- 準備

- 本当に

- 推奨する

- 回復

- レギュラー

- レポート

- レポート

- 研究

- 応答

- リスク

- 堅牢な

- 役割

- ルート

- 安全な

- より安全な

- 前記

- Save

- 節約

- スコープ

- 安全に

- セキュリティ

- シリーズ

- セッションに

- すべき

- 簡単な拡張で

- 状況

- スキルセット

- 肌

- So

- 一部

- 何か

- スペース

- 特別

- ステージ

- start

- 開始

- 手順

- ステップ

- Force Stop

- 停止

- 戦略

- 成功

- そのような

- 取る

- 仕事

- チーム

- より

- それ

- 世界

- アプリ環境に合わせて

- それら

- ボーマン

- サードパーティ

- この

- 脅威

- 介して

- 時間

- 〜へ

- あまりに

- 訓練された

- トレーニング

- 信頼

- 更新

- us

- ユーザー

- users

- 脆弱性

- ました

- 仕方..

- we

- Web3

- Web3の世界

- WELL

- 周知

- した

- この試験は

- かどうか

- which

- 誰

- 全体

- ワイルド

- 意志

- 不思議に思います

- 言葉

- 仕事

- 世界

- でしょう

- 間違った

- 年

- You

- あなたの

- あなた自身

- ゼファーネット