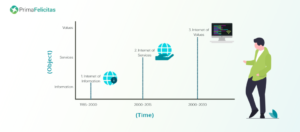

Web3 は、現在進行中の第 XNUMX 世代のインターネットの開発を指します。WebXNUMX では、アプリケーションや Web サイトが、機械学習、人工知能、分散型台帳テクノロジー、ビッグデータなどのテクノロジーを使用して、スマートかつ人間のような方法でデータを処理する機能を備えています。 。

技術的な観点から、 Web3 テクノロジー データが相互接続され収益化される分散型ネットワークとして定義できます。 インターネット取引は、集中管理機関に依存するのではなく、分散型台帳によってサポートされています。 Web3 時代のインターネットのビジョンは次のように要約できます。

- Open: コンテンツ プラットフォームはオープンソース ソフトウェア上に構築されており、透明性とコラボレーションを促進します。

- 分散: デバイス、サービス、およびユーザーは、中央機関からの承認を必要とせずに相互に対話でき、ピアツーピア ネットワークを促進します。

- 信頼なし: ゼロトラスト アーキテクチャにより、セキュリティ対策がすべてのモノのインターネット (IoT) エッジ デバイスに拡張され、セキュリティとプライバシーが強化されます。

Web3 リスク – それは何ですか?

の可能性 Web3 とブロックチェーンのアーキテクチャ は興味深い未来を示していますが、設計のトレードオフから生じる可能性のある特定のリスクを予測するのは困難な場合があります。 たとえば、Web 2 はユーザー作成の Web コンテンツに革命をもたらし、表現、情報アクセス、コミュニティの機会を提供しましたが、誤った情報の蔓延、広範な監視、集中化されたゲートキーパーなどの課題ももたらしました。

最大のリスクは、 Web3セキュリティ

- ソーシャル エンジニアリングと新しい形式の攻撃 –

Web3 は、ブロックチェーン ネットワークとインターフェイスに特有の新しい種類のサイバー脅威を発見しました。

- スマートコントラクトのロジックハック: この新たな脅威は、特にブロックチェーン サービス内に組み込まれた基盤となるロジックをターゲットとしています。 スマート コントラクト ロジックのハッキングは、プロジェクト ガバナンス、相互運用性、暗号通貨ウォレット機能、暗号ローン サービスなど、さまざまなサービスや機能を悪用します。

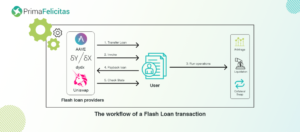

- フラッシュローン攻撃: この脅威には、資産を吸い上げるフラッシュローンの提供を容易にするスマートコントラクトの悪用が含まれます。 攻撃者は無担保ローンを利用して、スマート コントラクトへの複数の入力を操作します。

- 暗号ジャック: クリプトジャッキングは、悪意のある攻撃者がコンピューターやモバイル デバイスに自分自身を埋め込み、マシンのリソースを悪用して暗号通貨をマイニングする脅威です。 悪意のあるクリプトマイナーは通常、Web ブラウザのダウンロードや不正なモバイル アプリケーションを通じてデバイスに侵入し、スマートフォン、デスクトップ、ラップトップ、ネットワーク サーバーなどのさまざまなデバイスを侵害します。

- ラグプル: ラグプルとは、開発者がプロジェクトを放棄し、投資家の資金を持ち逃げする、仮想通貨業界における悪質な行為です。 これらのインシデントは分散型取引所 (DEX) でよく発生します。DEX では、悪意のある個人がトークンを開発し、DEX に上場し、イーサリアムなどの主要な暗号通貨と組み合わせます。

- アイスフィッシング: アイス フィッシングとは、ユーザーがだまされて悪意のあるトランザクションに署名させ、攻撃者が暗号資産を制御できるようにするブロックチェーン ベースの攻撃を指します。

- データのセキュリティと信頼性 –

アクター、インターフェイス、データ ストレージを含むより広範なネットワーク トポロジにより、Web3 におけるセキュリティ リスクの範囲が本質的に拡大します。 Web3 トランザクションは暗号化され、分散化された情報とサービスによりリスクと検閲の単一点が軽減されますが、次のような潜在的な脆弱性も生じます。

- データ可用性: エンドユーザー ノードの制御が強化されると、ノードが使用できなくなった場合のアプリケーションやプロセスへの影響に関する懸念が生じ、データの可用性に関する疑問が生じます。

- データの信頼性:その一方で、ユーザーはデータの信頼性を検証するメカニズムを必要とするため、利用可能な情報の信頼性、独創性、正確性を確保することが課題となります。

- データ操作: Web3 エコシステム内には、Web3 で使用されるさまざまなプログラミング言語にわたる悪意のあるスクリプトの挿入を含む、データ操作に関連するさまざまなリスクが存在し、攻撃者がアプリケーション コマンドを実行できるようになります。

- ウォレットのクローン作成。攻撃者がユーザーのパスフレーズにアクセスし、そのコンテンツを制御します。

- 情報への不正アクセスとエンドユーザー ノードのなりすまし。

- ネットワーク上で送信される暗号化されていない情報の盗聴または傍受。

- これらのリスクは、Web3 システムに固有の潜在的な脆弱性を軽減するために、堅牢なセキュリティ対策とプロトコルを実装することの重要性を浮き彫りにしています。

- アイデンティティと匿名性 –

Web3 機能は、個人が自分の情報をより詳細に制御できるようにすることで、Web2 に関連する特定のデータの機密性とプライバシーのリスクを軽減します。 ただし、自己主権アイデンティティ (SSI) の匿名性と仮名性には欠点もあります。 パブリック ブロックチェーンの透明性により、トランザクション記録を誰もが利用できるようになり、仲介者を必要とせずに信頼が促進されますが、プライバシーとセキュリティのトレードオフも生じます。

- 経済的インセンティブと社会的リスク –

初期の Web3 アプリケーションやデジタル コミュニティの多くでは、ミクロ経済学、通貨、その他の金融資産が統合されており、リスクの計算方法を変える新たなインセンティブとディスインセンティブが生み出されています。 これらの要因は、リスク評価プロセスを再構築する新たなインセンティブとディスインセンティブをもたらします。

たとえば、アプリケーションに組み込まれた Web3 の経済構造は、従来のクラウドや IT 環境とは異なる、ハッカーに独特の動機を生み出します。 従来の設定では、サービスやデータが、明確なまたは即時の金銭的利益を伴わずにターゲットにされることがよくあります。 ただし、ブロックチェーン アプリケーションは多くの場合、重要な値をブロックチェーン内に直接保存するため、悪意のある攻撃者にとって魅力的な標的となります。

のベストプラクティス Web3セキュリティ of アプリケーションとインフラストラクチャ

Web3 はインターネットの進化を表しており、特にイーサリアムのようなブロックチェーン ネットワークが直面するセキュリティ上の課題に対処し、その持続的な進歩と繁栄を確保するように設計されています。 Web3 を使用する際のこのようなリスクを軽減するために、さまざまな対策を実装できます。そのうちのいくつかを以下に概説します。

- 導入前の包括的なコード監査:

組織にとって、コードをリリースまたは展開する前に、包括的なセキュリティ監査を実施することが重要です。 導入後にセキュリティ上の脆弱性が発見された場合は、後続のバージョンで対処する必要があります。

- セキュリティ中心の設計アプローチ:

セキュリティは、市場における新たな技術革新の成功において最も重要な役割を果たします。 このアプローチを採用することで、Web3 開発者は、ハッキングの試みに対して非常に耐性のある堅牢なインフラストラクチャと安全なコードを備えた製品を作成できます。

- 強化されたユーザー制御のキー管理:

Web3 パラダイムでは、ユーザー トランザクションは暗号キーに大きく依存しており、その処理が困難な場合があります。 企業は鍵管理に依存しているため、それに伴うリスクにより、一部のユーザーは非保管ウォレットではなくホスト型ウォレットを選択することになります。

- 二要素認証の導入:

現在の状況で蔓延している脅威のタイプの 3 つはソーシャル ハッキングです。ソーシャル ハッキングでは、視覚的に同一のインターフェイスを使用してユーザーを騙し、個人情報や機密情報をハッカーに開示させます。 WebXNUMX 分野では、これは、人気のあるアプリケーションのクローンを作成して説得力のあるレプリカを作成することによってよく観察されます。

最後の言葉

Web3 セキュリティに関連するリスクは、セキュリティ専門家が Web3 時代に予想できることの現実的な概要を提供します。 新規ユーザーは貴重な情報を潜在的な脅威にさらすことをためらうため、これらのリスクは Web3 の導入における重大な懸念事項です。 さらに、Web3 セキュリティへの移行は、さまざまな従来のプロセスや日常の活動のデジタル変革に重大な影響を与えるでしょう。

プリマフェリシタス は、Web3、ブロックチェーン、メタバース開発の大手企業であり、企業や個人が新興の Web3 エコシステムで資産やデータを保護できるよう、幅広い Web3 セキュリティ サービスを提供しています。 経験豊富な Web3 セキュリティ専門家からなる当社のチームは、最新のセキュリティの脅威と脆弱性を深く理解しています。 当社では、手動ツールと自動ツールを組み合わせて、潜在的なセキュリティ リスクを特定し、軽減します。

Web3 のセキュリティを優先することは、Web3 の長期的な導入を確実に成功させるための重要な要素です。 Web3 テクノロジーを効果的に活用するには、情報への不正アクセスやデータの機密性などのセキュリティ上の課題に対処することが不可欠です。 ただし、リスクの特定と管理に積極的なアプローチを取ることで、Web3 を利用する際の価値の大幅な向上につながる可能性があります。

投稿数: 49

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://www.primafelicitas.com/web3/web3-security-risks-how-to-avoid-them/?utm_source=rss&utm_medium=rss&utm_campaign=web3-security-risks-how-to-avoid-them

- :持っている

- :は

- :どこ

- 1

- 1100

- 180

- 224

- 視聴者の38%が

- 7

- 8

- 9

- a

- 能力

- 私たちについて

- アクセス

- 精度

- 越えて

- 活動

- 俳優

- 使徒行伝

- さらに

- 対処する

- アドレッシング

- 採用

- 養子縁組

- アドバンス

- 利点

- 後

- すべて

- また

- an

- および

- とインフラ

- 匿名

- 別の

- 予想する

- どれか

- 訴える

- 申し込み

- アプローチ

- 建築

- です

- 発生します

- 人工の

- 人工知能

- AS

- 評価

- 資産

- 関連する

- 攻撃

- 攻撃

- 試み

- 監査

- 監査

- 信頼性

- 権威

- 承認

- 自動化

- 賃貸条件の詳細・契約費用のお見積り等について

- 利用できます

- 避ける

- BE

- になる

- 以下

- 恩恵

- BEST

- ベストプラクティス

- ビッグ

- ビッグデータ

- 最大の

- ブロックチェーン

- ブロックチェーンアプリケーション

- ブロックチェーンネットワーク

- ブロックチェーンベース

- ブロックチェーン

- より広い

- た

- ブラウザ

- 内蔵

- ビジネス

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- 計算された

- 缶

- 機能

- 検閲

- 中央の

- 中央当局

- 集中型の

- 一定

- 挑戦する

- 課題

- 挑戦

- class

- クリア

- クラウド

- コード

- 環境、テクノロジーを推奨

- 組み合わせ

- コミュニティ

- コミュニティ

- 会社

- 包括的な

- 妥協する

- コンピューター

- 懸念

- 懸念事項

- 秘密

- コンテンツ

- 中身

- 縮小することはできません。

- 契約

- コントロール

- 従来の

- 作ります

- 作成

- 重大な

- 暗号資産

- 暗号通貨

- cryptocurrency

- 暗号通貨業界

- 暗号通貨ウォレット

- 暗号

- 通貨

- 電流プローブ

- サイバー

- データ

- データストレージ

- 分権化された

- 分散ネットワーク

- 分散型取引所

- 深いです

- 定義済みの

- 展開する

- 展開

- 設計

- 設計

- 開発する

- 開発者

- 開発

- 開発会社

- Devices

- デックス

- DEX

- デジタル

- 直接に

- 開示する

- 発見

- 明確な

- 配布

- 分散元帳

- 異なる

- ダウンロード

- 欠点

- 早い

- 経済

- エコシステム

- エッジ(Edge)

- 効果的な

- 埋め込みます

- 埋め込まれた

- 新興の

- エンパワーメント

- 有効にする

- 包含する

- では使用できません

- 魅力的

- エンジニアリング

- 強化された

- 確保する

- 環境

- 時代

- イーサリアム

- 日常

- 誰も

- 進化

- 例

- 交換について

- 実行します

- 存在する

- 拡大する

- 経験豊かな

- 専門家

- 悪用する

- 搾取

- 表現

- 拡張する

- 広範囲

- 直面して

- 容易にする

- 要因

- 要因

- 少数の

- ファイナンシャル

- フラッシュ

- フラッシュローン

- 次

- フォーム

- 助長

- 育てる

- 頻繁に

- から

- 機能性

- 機能

- 資金

- 未来

- 利得

- 世代

- ガバナンス

- 大きい

- ハッカー

- ハッキング

- ハック

- ハンド

- ハンドル

- 持ってる

- 重く

- 助けます

- ためらって

- 特徴

- 非常に

- 高抵抗

- 主催

- 認定条件

- How To

- しかしながら

- HTTP

- HTTPS

- 同一の

- 識別する

- 識別

- アイデンティティ

- if

- 即時の

- 影響

- 実装

- 実装

- 意義

- 重要性

- 改善

- in

- インセンティブ

- 含めて

- 個人

- 産業を変えます

- 情報

- インフラ

- 固有の

- 本質的に

- 革新的手法

- 入力

- を取得する必要がある者

- 統合された

- インテリジェンス

- 対話

- 相互接続

- インターフェース

- 仲介

- インターネット

- モノのインターネット

- 相互運用性(インターオペラビリティ)

- に

- 興味をそそる

- 紹介する

- 導入

- 紹介します

- IOT

- IT

- キー

- キー

- 風景

- ESL, ビジネスESL <br> 中国語/フランス語、その他

- ノートパソコン

- 最新の

- つながる

- 主要な

- 学習

- 元帳

- 元帳

- ような

- リスト

- ローン

- ローン

- ロジック

- 長期的

- 機械

- 機械学習

- 作る

- 作成

- 管理

- 管理する

- 操作

- 方法

- マニュアル

- 多くの

- 市場

- 最大幅

- 五月..

- 措置

- メカニズム

- メタバース

- メタバース開発

- 鉱業

- 誤報

- 軽減する

- モバイル

- モバイルアプリ

- モバイルデバイス

- 金銭的な

- 他には?

- 動機

- の試合に

- 自然

- ナビゲーション

- 必要

- ネットワーク

- ネットワーク

- 新作

- 新しい利用者

- ノード

- 非保管

- of

- オフ

- 提供すること

- 頻繁に

- on

- ONE

- もの

- 継続

- オープンソース

- オープンソースソフトウェア

- 機会

- or

- 組織

- 独創

- その他

- 私たちの

- 概説

- が

- 概要

- ペア

- パラダイム

- 最高の

- ピアツーピア

- 個人的な

- フィッシング詐欺

- PHP

- プラットフォーム

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- 演劇

- ポイント

- 人気

- 所有する

- ポスト

- 投稿

- 潜在的な

- プラクティス

- プレゼント

- 流行している

- プリマフェリシタス

- 事前の

- プライバシー

- プライバシーとセキュリティ

- 先を見越した

- プロセス

- ラボレーション

- 製品

- 深遠な

- プログラミング

- プログラミング言語

- プロジェクト

- 推進

- 繁栄

- 守る

- プロトコル

- 提供します

- 提供

- 準備

- 偽名

- 公共

- 引っ張る

- 質問

- 調達

- 範囲

- むしろ

- 現実的な

- 記録

- 減らします

- 指し

- 解放

- 頼る

- 信頼

- 表し

- 形を変える

- 耐性

- リソース

- 革命

- リスク

- リスクアセスメント

- リスク

- 堅牢な

- 職種

- 行

- スコープ

- スクリプト

- 安全に

- セキュリティ

- セキュリティ監査

- セキュリティー対策

- セキュリティリスク

- セキュリティ上の脅威

- サーバー

- サービス

- 設定

- すべき

- 重要

- 署名

- から

- スマート

- スマート契約

- スマート契約

- スマートフォン

- 社会

- ソフトウェア

- 一部

- スペース

- 特定の

- 特に

- 立場

- ストレージ利用料

- 店舗

- 構造

- それに続きます

- かなりの

- 成功

- 成功した

- そのような

- サポート

- 監視

- システム

- タックル

- 取る

- 取得

- ターゲット

- 対象となります

- ターゲット

- チーム

- 技術的

- 技術の

- テクノロジー

- テクノロジー

- より

- それ

- アプリ環境に合わせて

- それら

- 自分自身

- ボーマン

- 彼ら

- 物事

- 三番

- 第三世代

- この

- それらの

- 脅威

- 脅威

- 介して

- 〜へ

- トークン

- 豊富なツール群

- 伝統的な

- トランザクション

- 取引

- 変換

- 遷移

- 透明性

- トランスペアレント

- 信頼

- 信頼性

- type

- 一般的に

- 無許可

- 無担保

- 発見

- 根本的な

- 理解する

- ユニーク

- つかいます

- 中古

- ユーザー

- users

- 活用

- 貴重な

- 値

- さまざまな

- 確認する

- バージョン

- ビュー

- ビジョン

- 視覚的に

- 極めて重要な

- 脆弱性

- 財布

- 財布

- 仕方..

- we

- ウェブ

- ウェブ2

- ウェブブラウザ

- Web2

- Web3

- web3アプリケーション

- Web3エコシステム

- Web3スペース

- web3テクノロジー

- web3テクノロジー

- Web3の

- ウェブサイト

- この試験は

- いつ

- which

- while

- ワイド

- 広い範囲

- 広範囲

- 意志

- 以内

- 無し

- でしょう

- ゼファーネット