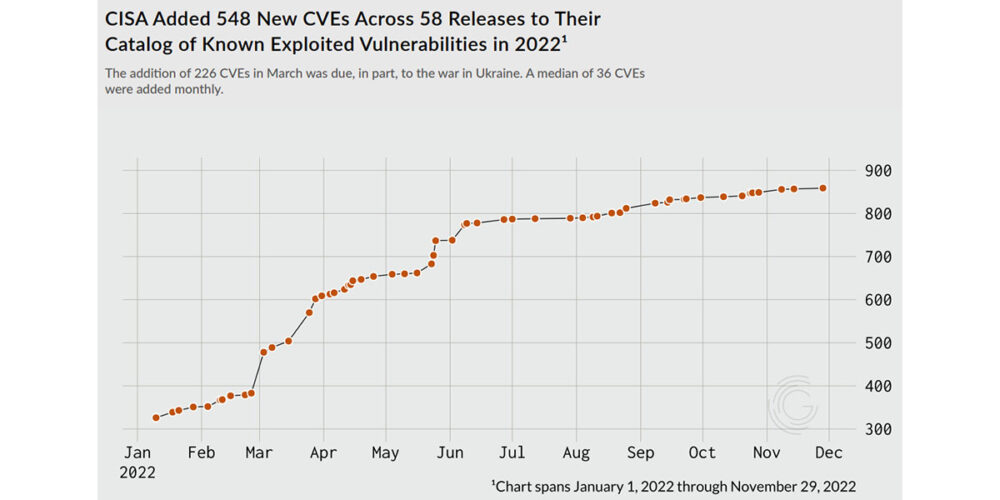

さかのぼること 2021 年 548 月、米国のサイバーセキュリティおよびインフラストラクチャ セキュリティ エージェンシー (CISA) は、既知の悪用された脆弱性 (KEV) カタログを公開しました。これは、連邦機関や重要なインフラストラクチャ組織が積極的に悪用されている脆弱性を特定して修正するのに役立ちます。 Gray Noise によると、CISA は 58 年 2022 月から XNUMX 月末までの XNUMX 回の更新で XNUMX 件の新しい脆弱性をカタログに追加しました。GreyNoise 大量エクスプロイト レポートに設立された地域オフィスに加えて、さらにローカルカスタマーサポートを提供できるようになります。」

含んでいる 約300の脆弱性 2021 年 850 月と XNUMX 月に追加された CISA は、カタログの存在の最初の年に約 XNUMX の脆弱性をリストしました。

Microsoft、Adobe、Cisco、および Apple 製品の積極的に悪用された脆弱性が、2022 年の KEV カタログの更新の半分以上を占めていることがグレイ ノイズによって判明しました。 KEV カタログの更新の 2022% は、XNUMX 年より前にさかのぼる古い脆弱性でした。

「多くは、過去 XNUMX 年間に公開されたものです」と、Gray Noise のデータ サイエンス担当副社長、Bob Rudis 氏はレポートで述べています。

Cyber Security Works のチームによる分析によると、KEV カタログの脆弱性のいくつかは、すでに生産終了 (EOL) およびサービス提供終了 (EOSL) に入っている製品に由来するものです。 Windows Server 2008 と Windows 7 は EOSL 製品ですが、KEV カタログには 127 の Server 2008 の脆弱性と 117 の Windows 7 の脆弱性がリストされています。

「それらが CISA KEV の一部であるという事実は、多くの組織がまだこれらのレガシー システムを使用しているため、攻撃者の簡単な標的になっていることを示しているため、非常に重要です」と CSW は次のように書いています。CISA KEV のデコード" 報告書。

カタログは当初、重要なインフラストラクチャと公共部門の組織を対象としていましたが、脆弱性が攻撃者によって悪用された (または悪用された) 信頼できるソースになりました。 National Vulnerability Database (NVD) が Common を割り当てているため、これは重要です。 脆弱性と露出 12,000 年には 2022 を超える脆弱性の (CVE) 識別子が使用されており、企業の防御者がすべての脆弱性を評価して、環境に関連する脆弱性を特定するのは困難です。 企業チームは、アクティブな攻撃を受けている CVE のカタログの精選されたリストを使用して、優先リストを作成できます。

実際、CSW は、Mozilla や MITRE などの CVE Numbering Authority (CNA) が CVE を脆弱性に割り当ててから、その脆弱性が NVD に追加されるまでの間に少しの遅延があることを発見しました。 たとえば、2019 年 8720 月に Red Hat から CVE を受け取った Apple WebKitGTK (CVE-2019-XNUMX) の脆弱性は、BitPaymer ランサムウェアによって悪用されていたため、XNUMX 月に KEV カタログに追加されました。 XNUMX月初旬(CSWのレポートのカットオフ日)の時点でNVDに追加されていませんでした。

パッチ適用の優先順位付けを NVD に依存している組織は、アクティブな攻撃を受けている問題を見逃す可能性があります。

カタログ内の脆弱性の 22% はリモート コード実行の欠陥であり、XNUMX% は 特権実行の欠陥であり、CSW が見つかりました。 CSW は、ランサムウェア グループに関連する CISA の KEV カタログに 208 件の脆弱性があり、199 件が APT グループによって使用されていることを発見しました。 ランサムウェアと APT グループの両方で 104 の脆弱性が使用されていた重複もありました。

たとえば、Microsoft Silverlight (CVE-2013-3896) の重大度が中程度の情報漏えいの脆弱性は、39 のランサムウェア グループに関連付けられている、と CSW は述べています。 の CSWからの同じ分析 Office ドキュメントで使用される ListView/TreeView ActiveX コントロールの重大なバッファ オーバーフローの脆弱性 (CVE-2012-0158) と Microsoft Office の重大度の高いメモリ破損の問題 (CVE-2017-11882) が、23 の APT グループによって悪用されていることが判明しました。 、2022 年 XNUMX 月の Thrip APT グループ (Lotus Blossom/BitterBug) による最新のものを含みます。

2022 年 94 月の急増は、2022 月にロシアがウクライナに侵攻した結果であり、更新には、企業、政府、および重要なインフラストラクチャ組織で国家のアクターが悪用することが知られている多くのレガシー脆弱性が含まれていたと、グレイ ノイズは述べています。 XNUMX 月にカタログに追加された脆弱性の大部分 (XNUMX%) は、XNUMX 年より前に CVE が割り当てられました。

CISA が KEV カタログを更新するのは、脆弱性が積極的に悪用されており、割り当てられた CVE があり、問題を修復する方法に関する明確なガイダンスがある場合のみです。 2022 年には、企業の防御者はほぼ毎週、KEV カタログの更新に対処する必要があり、新しいアラートは通常 2022 ~ 17 日ごとに発行された、と Rudis は書いています。 ディフェンダーのアップデート間隔は XNUMX 日だけである可能性が高く、XNUMX 年のディフェンダーのアップデート間隔の最長期間は XNUMX 日間でした。