読書の時間: 5 分

読書の時間: 5 分

2018年の最初の数週間に、サイバー犯罪者は23つの大学、XNUMXの民間企業、およびいくつかの政府機関を標的にしました。 新しく洗練された マルウェアの種類 攻撃者が使用した場合、彼らはコモドの防御を貫通することができませんでした。

サイバー犯罪者は、技術的なセキュリティ手段を回避して人間の警戒を欺くために複雑なチェーンを構築しようとしました。

コモドのアナリスト 脅威研究所 ハッカーは通常のルートを介してメールの添付ファイルとしてマルウェアを送信しなかったが、いくつかのレイヤーでそれを偽装しようとしたことに注意しました。 最初に、フィッシングメールはFedExからのメッセージに偽装されました。 スクリーンショットが示すように、メッセージは巧妙なソーシャルエンジニアリングトリックを利用して、悪意のあるリンクへのユーザークリックを生成しました。 次に、悪意のあるリンク自体も、Googleドライブ上のリンクとして偽装されています。 これらのトリックは多くのユーザーを欺くことができました。

ユーザーがリンクをクリックすると、攻撃者のサイトがブラウザーで開き、悪意のあるファイル「Lebal copy.exe」がダウンロードされます。 アドレスバーには特に注意してください。ご覧のように、「安全」、「https」、「drive.google.com」が存在しているため、警戒心の強いユーザーでも疑わしいものに気付かず、信頼できるサイトと見なされる可能性があります。 。 実際、アドレスバーの「google.com」で何かを信頼しないことを誰が知ることができますか? しかし…現実は刺す。 多くの人にとって信じがたいことですが、熟練したサイバー犯罪者はdrive.google.comを使用して フィッシングマルウェア。 そして、このケースは孤立したインシデントではないため、Googleと他の多くのクラウドストレージサービスと同様に、この問題を解決するために緊急の措置を講じる必要があります。 少なくとも、一定のリアルタイムを提供する必要があります マルウェアをチェックする。 これは、このタイプの悪意のあるアクティビティを削減するのに役立ちます。

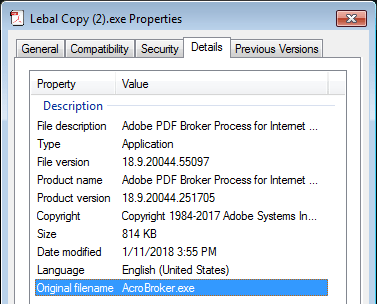

また、悪意のあるファイルは、Adobe Acrobatドキュメントとして、巧妙に偽装されています。 .pdfファイルに似たアイコンだけでなく、ファイルのバージョン情報も含まれます。

もちろん、上記のすべては欺瞞的です:「Lebal copy」はあなたの秘密を引き出すことを目的とした危険なマルウェアです。

「lebal_copy.exe」はあなたのコンピュータに正確に何ができますか?

Comodoのアナリストは、ファイルのタイプをTrojan(正確には、TrojWare.Win32.Pony.IENGおよびTrojWare.MSIL.Injector。〜SHI)と定義しました–マルウェアは、情報を盗むために作成されました。

しかし、どのような情報ですか?

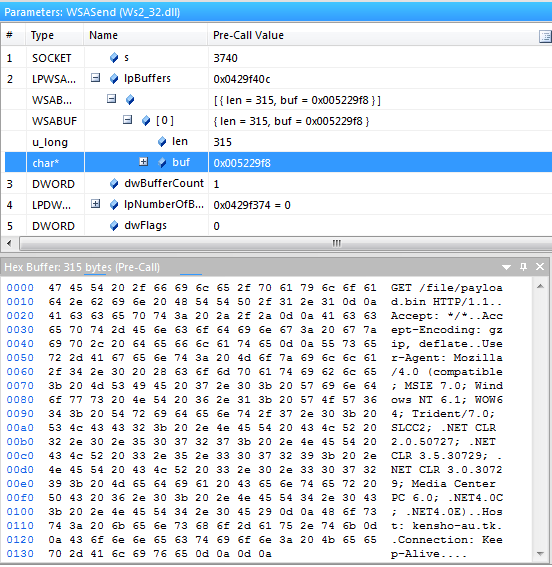

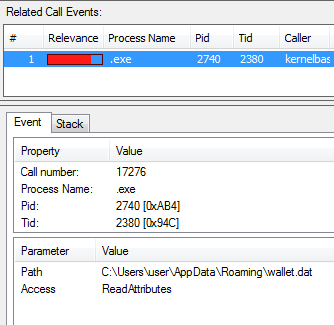

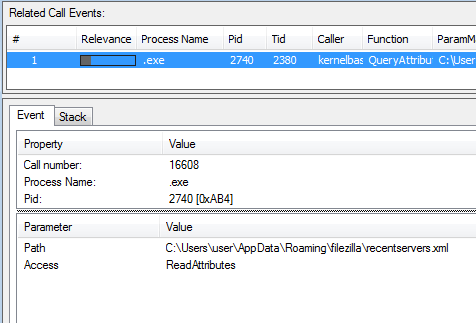

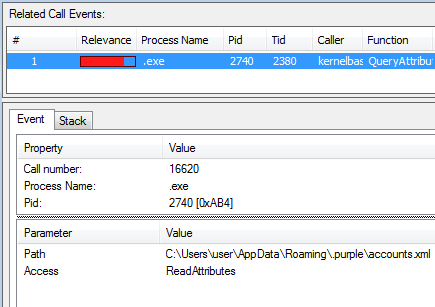

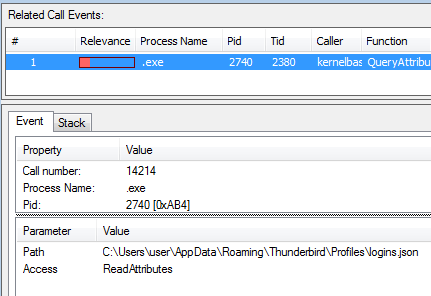

ダウンロードされたマルウェアは、犠牲PCで実行されているOSとアプリケーションのバージョンを見つけます。 次に、Cookieや資格情報などのユーザーのブラウザーからプライベートデータを盗み取り、電子メールおよびインスタントメッセンジャークライアントに関する情報を探します。 次に、FileZillaやWinSCPなどのFTPクライアントから資格情報を引き出し、ビットコインやElectrumなどの暗号通貨ウォレットを見つけてアクセスしようとします。 つまり、被害者のマシンから抽出できるすべてのものを取得します。 最後に、サイバー犯罪者のコマンドアンドコントロールサーバーとの接続を確立し、収集したすべての情報を攻撃者に渡します。 また、OSの防御手段をオフにして、身を隠そうとします マルウェア対策ツール さまざまな洗練された方法で。

Comodoのアナリストが明らかにしたように、この攻撃は30のメールサーバーを対象としており、ブラジルのサンパウロの177.154.128.114つのIPアドレス328とドメインdpsp.com.brから提供されました。 8月XNUMX日の間に、XNUMX件のフィッシングメールがすべて送信されました。

「フィッシングメールはより洗練され、洗練されています」とComodo Threat Research Labsの責任者であるFatih Orhanはコメントしています。 「サイバー犯罪者は、ユーザーをだましてリンクをクリックさせる新しい方法を積極的に発明しています。 上記の例からわかるように、たとえ悪意のあるファイルやリンクであっても、 サイバーセキュリティー 認識ユーザー。 そのため、今日のセキュリティを確保するために、企業はサイバーセキュリティの警戒スキルについて人々を訓練するだけでなく、信頼できる技術的保護手段も使用する必要があります。 この攻撃のオブジェクトは影響を受けませんでした。 彼らが事前に準備していたからです。Comodoインテリジェンスでネットワークを保護することによって。 そして、それは正しい結果でした。攻撃の結果を克服するよりも攻撃を防ぐ方がはるかに簡単だからです。」

コモドで安全に暮らしましょう!

テクニカル分析

ファイル名: レバルのcopy.exe

Sample SHA1: e26e12ed8a5944b1dbefa3dbe3e5fc98c264ba49

日:1月11 2018

1。 概要

このファイルは、ユーザーをだまして実行させるためにAdobe Acrobatドキュメントを偽装しようとする814 KBのポータブル実行可能ファイルです。 より妥当性を高めるために、.pdfファイルのアイコンと偽造ファイルのバージョン情報で偽装しています。

2. 行動分析

実行後、tmp.exe(SHA1:0e9f43124e27fd471df3cf2832487f62eb30e1c)を投下し、MSBuild.exeをコピーします

Windowsから.exeとして実行可能。

MSBuild.exeをコピーする目的は、マルウェアを実行して実行することです。 「Microsoft Corporation」証明書でデジタル署名されているため、一部のセキュリティアプリケーションはその動作を許可し、マルウェアがインターネットやローカルリソースに自由にアクセスできるようにします。

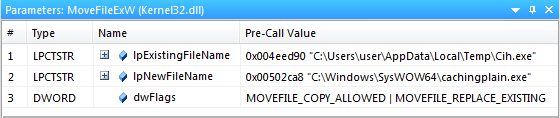

インジェクションの実行後、マルウェアはkensho-au.tk/file/payload.binファイルをダウンロードし、システムの一時フォルダーにあるWinNtBackend-1751449698485799.tmp.exe(SHA1:5245079fe71977c89915f5c00eaa4d1d6c36375c)に移動して、それを実行します。

これにより、攻撃者はマルウェアに継続的な更新と新しいコンポーネントを提供したり、侵害されたホストに追加のマルウェアをインストールしたりできます。

マルウェアの主な目的は、機密情報を盗むことです。 次のデータを収集しようとします。

— Cookieおよびログイン資格情報を含む、Webブラウザーからのプライベートデータ。

—ビットコインやエレクトラムなどの暗号通貨ウォレット。

— FileZillaやWinSCPなどの既知の(s)ftpクライアントからの資格情報。

—インスタントメッセンジャーアカウント。

—メールクライアントアカウント(ThunderbirdおよびOutlook):

収集されたデータはhttp://datacntrsecured.com/securityfilesdoc/gate.phpに送信されます

3. まとめ

このマルウェアは、次のようなさまざまな悪意のある目的のために、できるだけ多くの個人情報を抽出するために作成されます。

–盗まれたメールアカウントを使用してスパムメッセージを送信できます。

–ftpクレデンシャルはWebサイトへのアクセスを提供し、それらを侵害します

–cryptocurrencyアカウントはすぐに引き出し可能です。

影響を受けるユーザーが適切な対策を講じない場合、盗まれた情報はサイバー犯罪者によって利用される可能性があります。

4.妥協の指標

–%temp%フォルダー内の.exeファイルの存在

–%temp%フォルダー内のtmp.exeファイルの存在

–%temp%フォルダにWinNtBackend-2955724792077800.tmp.exeファイルが存在する

5。 検出

マルウェア TrojWare.Win32.Pony.IENGおよびTrojWare.MSIL.Injector。〜SHIという名前のComodo製品によって検出されます

関連リソース:

無料トライアルを開始 インスタントセキュリティのスコアカードを無料で入手

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- Platoblockchain。 Web3メタバースインテリジェンス。 知識の増幅。 こちらからアクセスしてください。

- 情報源: https://blog.comodo.com/comodo-news/comodo-protects-five-universities-new-malware-steals-data/

- 11

- 2018

- a

- できる

- 私たちについて

- 上記の.

- アクセス

- アカウント

- 行動

- 積極的に

- アクティビティ

- 実際に

- NEW

- 住所

- Adobe

- 進める

- 高度な

- すべて

- ことができます

- アナリスト

- および

- アンチウイルス

- 誰も

- 適切な

- 攻撃

- 試み

- 注意

- バック

- 餌

- バー

- なぜなら

- になる

- 信じる

- Bitcoin

- ブログ

- ブラジル

- ブラウザ

- ブラウザ

- ビルド

- コール

- 場合

- 証明書

- チェーン

- クライアント

- クラウド

- 収集する

- COM

- コメントアウト

- 企業

- 複雑な

- コンポーネント

- 妥協

- 損害を受けた

- コンピュータ

- 接続

- 結果

- 定数

- 連続的な

- クッキー

- 複写

- カウンター

- コース

- 作成した

- Credentials

- cryptocurrency

- 暗号化性のウォレット

- カット

- サイバー犯罪者

- サイバーセキュリティ

- 危険な

- データ

- 中

- 決定

- 防衛

- 定義済みの

- 絶対に

- にもかかわらず

- 検出された

- DID

- デジタル処理で

- 見分けます

- ドキュメント

- ドメイン

- ダウンロード

- ダウンロード

- ドライブ

- ドロップス

- 間に

- メール

- 容易

- エレクトロ

- メール

- エンジニアリング

- 確保する

- さらに

- イベント

- すべてのもの

- 正確に

- 例

- 実行する

- エキス

- 少数の

- File

- 最後に

- 発見

- 名

- フォロー中

- 無料版

- から

- 生成する

- 取得する

- 与える

- でログイン

- 政府・公共機関

- ハッカー

- ハード

- 助けます

- 隠す

- host

- 認定条件

- HTTPS

- 人間

- ICON

- 直ちに

- 影響を受けた

- in

- 事件

- 含めて

- インジケータ

- 情報

- インストールする

- インスタント

- 説明書

- インテリジェンス

- インターネット

- IP

- IPアドレス

- 分離された

- IT

- 自体

- ジョン

- 1月

- 種類

- 知っている

- 既知の

- ラボ

- 層

- させる

- LINK

- linuxの

- ローカル

- LOOKS

- 機械

- メイン

- 作る

- マルウェア

- 多くの

- 最大幅

- 手段

- メッセージ

- メッセージ

- メッセンジャー

- メソッド

- かもしれない

- 最小

- 他には?

- 移動

- 名

- 必要

- ネットワーク

- 新作

- 注意

- オブジェクト

- ONE

- 開きます

- 注文

- 組織

- OS

- その他

- Outlook

- 克服する

- 自分の

- ポール

- パラメータ

- パス

- 支払う

- PC

- のワークプ

- 実行

- フィッシング詐欺

- PHP

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- 可能

- 正確な

- 準備

- プレゼンス

- 現在

- 防ぐ

- プライベート

- 民間企業

- 個人情報

- 問題

- 製品

- 保護

- 保護

- 提供します

- 提供

- 引っ張る

- 目的

- 目的

- への

- 現実

- 洗練された

- 関連する

- 信頼性のある

- 除去

- 研究

- リソース

- 明らかに

- ルート

- ラン

- ランニング

- サン

- サンパウロ

- スコアカード

- 二番

- 安全に

- セキュリティ

- 敏感な

- サーバー

- サービス

- いくつかの

- ショート

- すべき

- 作品

- 署名されました

- 同様の

- ウェブサイト

- 熟練した

- スキル

- So

- 社会

- ソーシャルエンジニアリング

- ソフトウェア

- 解決する

- 一部

- 何か

- 洗練された

- スパム

- 特別

- 盗む

- ステップ

- 盗まれました

- ストレージ利用料

- 疑わしい

- 取る

- 対象となります

- 技術的

- 一時的

- アプリ環境に合わせて

- 脅威

- 時間

- 〜へ

- 今日

- トレーニング

- トロイの

- 信頼

- 信頼できる

- 順番

- 大学

- 更新版

- 緊急

- つかいます

- ユーザー

- users

- 利用された

- 多様

- さまざまな

- バージョン

- 、

- 被害者

- 財布

- 方法

- ウェブ

- ウェブブラウザ

- ウェブサイト

- ウィークス

- 西部の

- この試験は

- 何ですか

- 意志

- ウィンドウズ

- 世界

- でしょう

- You

- あなたの

- ゼファーネット