ESETの研究者は、当社がBlackwoodと名付けたこれまで未公開の中国と連携した脅威アクターによって実行された攻撃の分析を提供しており、少なくとも2018年から活動していると当社は考えています。攻撃者は、敵対者を通じて、当社がNSPX30と名付けた高度なインプラントを配信します。 -in-the-middle (AitM) 攻撃は、正規のソフトウェアからの更新リクエストをハイジャックします。

このブログ投稿の要点:

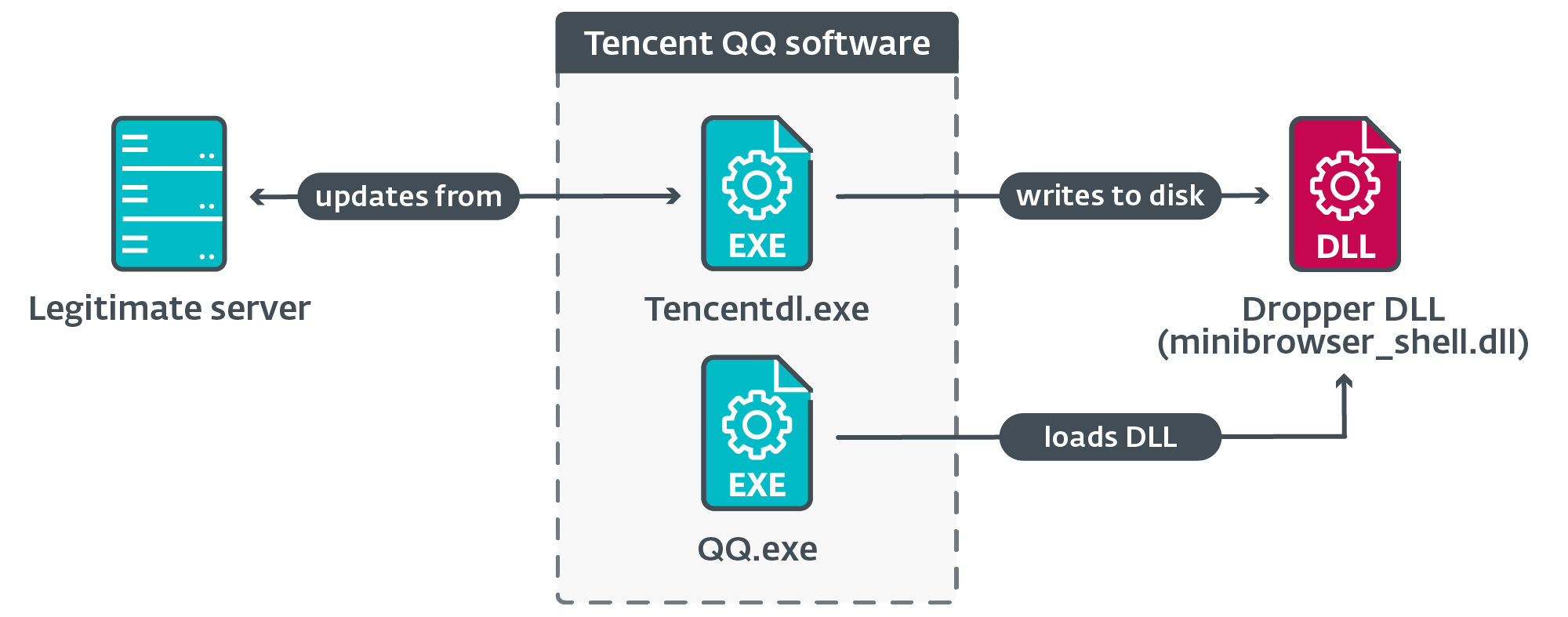

- NSPX30 インプラントが、Tencent QQ、WPS Office、Sogou Pinyin などの正規ソフトウェアの更新メカニズムを介して展開されていることを発見しました。

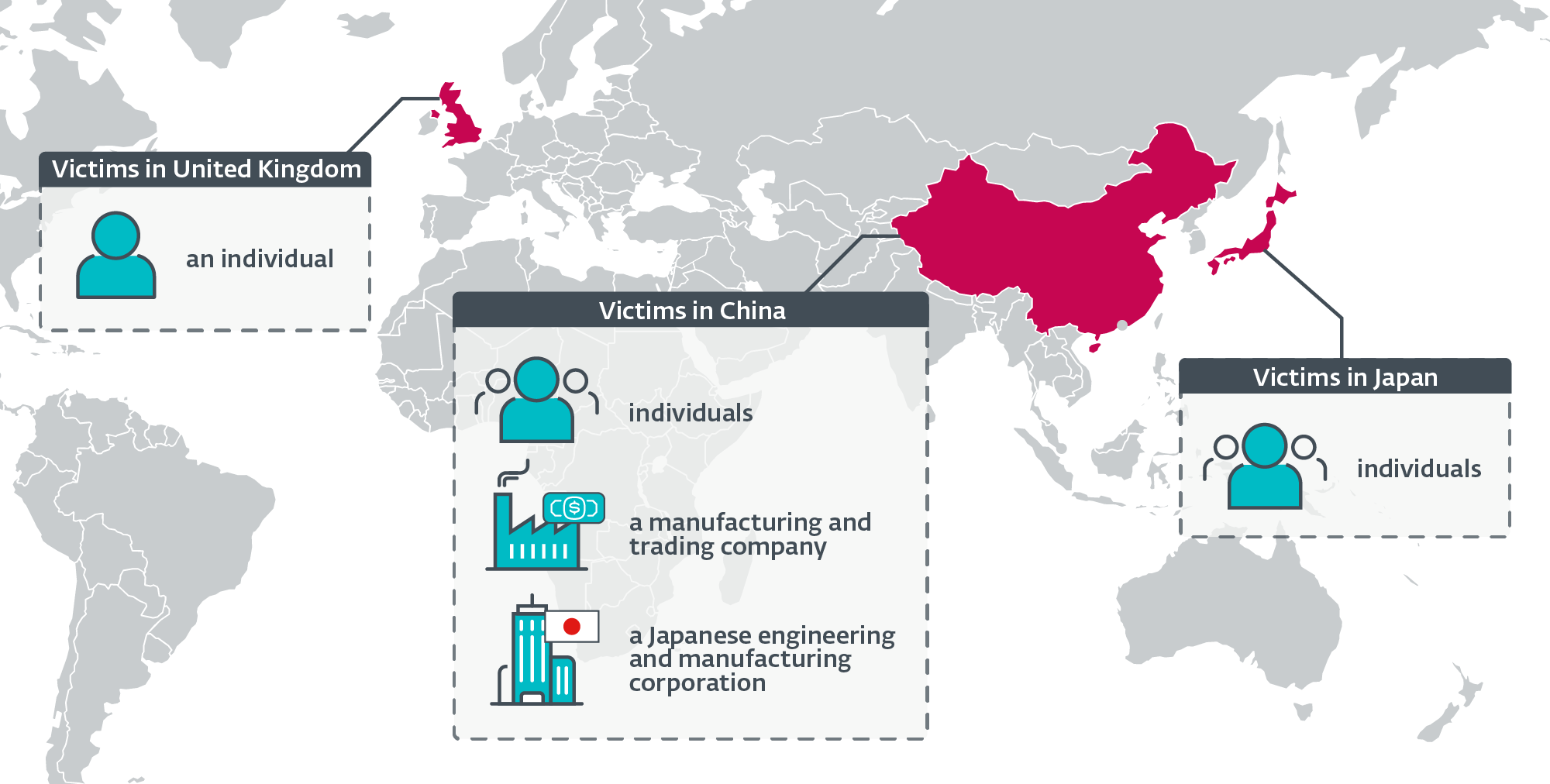

- 当社は、中国および日本の企業、ならびに中国、日本、および英国に居住する個人に対する標的型攻撃でこのインプラントを検出しました。

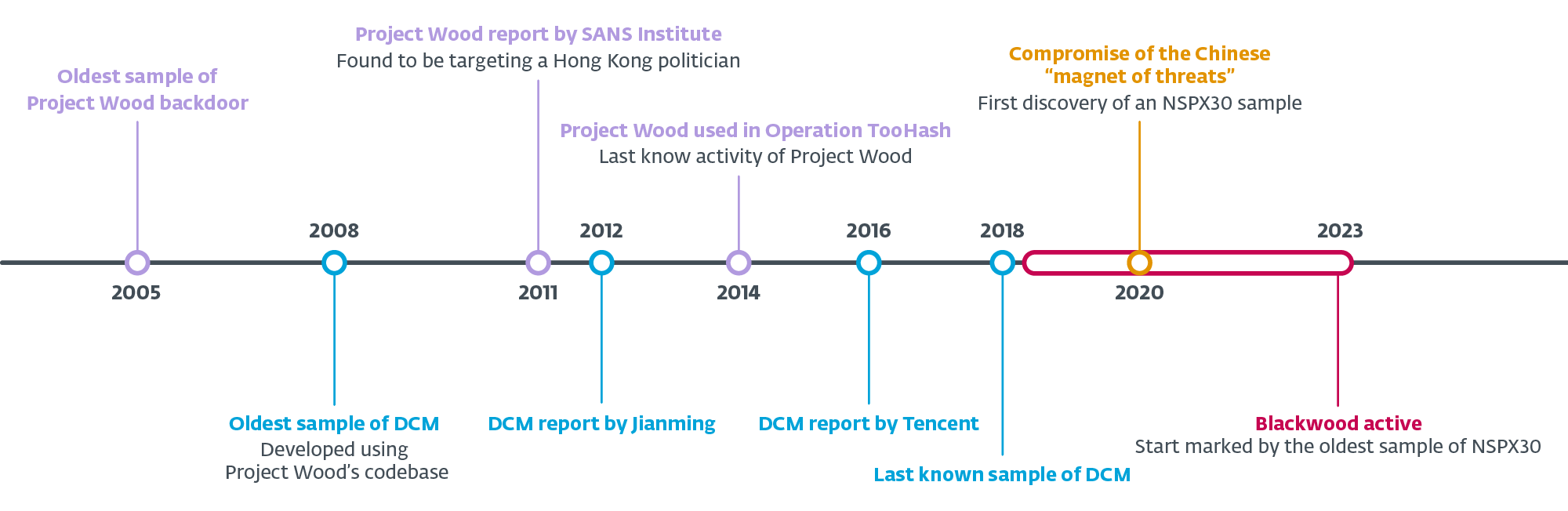

- 私たちの調査では、NSPX30 の進化を、被害者からデータを収集するために設計された 2005 年の小規模なバックドア (プロジェクト ウッドと名付けました) まで遡りました。

- NSPX30 は、ドロッパー、インストーラー、ローダー、オーケストレーター、バックドアなどのいくつかのコンポーネントを含む多段階インプラントです。後者の XNUMX つは両方とも独自のプラグイン セットを持っています。

- このインプラントは、攻撃者がパケット傍受を実行できるように設計されており、NSPX30 オペレーターがインフラストラクチャを隠蔽できるようになります。

- NSPX30 は、いくつかの中国のマルウェア対策ソリューションに自身をホワイトリストに登録することもできます。

- この活動は、Blackwood と名付けた新しい APT グループによるものだと考えられます。

ブラックウッドのプロフィール

ブラックウッドは、少なくとも2018年から活動している中国と連携したAPTグループで、中国と日本の個人や企業に対するサイバースパイ活動に従事している。 Blackwood は、正規ソフトウェアのアップデートを通じて NSPX30 と名付けたインプラントを配信するための中間者攻撃を実行し、インプラントによって生成されたトラフィックを傍受することでコマンド アンド コントロール サーバーの場所を隠す機能を備えています。

キャンペーン概要

2020 年、中国にある標的型システムで悪意のあるアクティビティの急増が検出されました。このマシンは、さまざまな APT グループに関連付けられたマルウェア ツールキットを使用する攻撃者による試みを検出したため、一般に「脅威マグネット」と呼ばれるものになっていました。 回避パンダ, 羅玉、そして私たちが追跡している 3 番目の脅威アクターは LittleBear です。

そのシステムでは、これら 30 つのグループのツールキットに属さない不審なファイルも検出されました。これにより、NSPX2005 と名付けたインプラントの調査を開始することになりました。私たちはその進化を XNUMX 年まで遡ることができました。

ESET テレメトリによると、インプラントは少数のシステムで検出されました。犠牲者には以下が含まれます。

- 中国と日本にいる身元不明の個人、

- 英国の有名な公立研究大学のネットワークに接続している身元不明の中国語話者、

- 中国の大手製造・貿易会社、および

- エンジニアリングおよび製造分野の日本企業の中国オフィス。

また、アクセスが失われた場合、攻撃者がシステムを再侵害しようとすることも観察されています。

図 1 は、ESET テレメトリによる、Blackwood のターゲットの地理的分布です。

NSPX30の進化

NSPX30 インプラントの研究中に、私たちはその進化を初期の祖先、つまりプロジェクト ウッドと名付けた単純なバックドアに遡ってマッピングしました。私たちが見つけることができた Project Wood の最も古いサンプルは 2005 年にコンパイルされたもので、いくつかのインプラントを作成するためのコードベースとして使用されていたようです。 NSPX30 が進化したそのようなインプラントの 2008 つは、XNUMX 年にその著者らによって DCM と名付けられました。

図 2 は、当社のコレクション内のサンプルと ESET テレメトリ、および公開ドキュメントの分析に基づいて、これらの開発のタイムラインを示しています。ただし、ここで文書化されたイベントとデータは、ほぼ XNUMX 年にわたる開発と未知の数の脅威アクターによる悪意のある活動の全体像をまだ不完全に示しています。

次のセクションでは、Project Wood、DCM、および NSPX30 に関する調査結果の一部について説明します。

プロジェクトウッド

これらのインプラントの進化の出発点は、9 月 XNUMX 日にコンパイルされた小さなバックドアですth、2005 年、ローダーとバックドアという XNUMX つのコンポーネントの PE ヘッダーに存在するタイムスタンプによると、後者には、システムおよびネットワーク情報を収集する機能のほか、キーストロークを記録し、スクリーンショットを撮る機能があります。

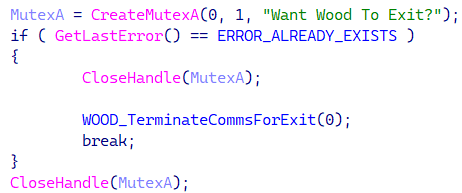

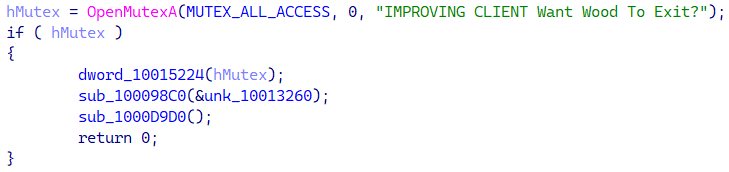

図 3 に示すように、繰り返されるミューテックス名に基づいて、バックドアに Project Wood という名前を付けました。

コンパイル タイムスタンプは攻撃者によって改ざんされる可能性があるため、信頼性の低い指標です。したがって、この特定のケースでは、追加のデータ ポイントを検討しました。まず、ローダーとバックドアのサンプルの PE ヘッダーからのタイムスタンプです。表 1 を参照してください。両方のコンポーネントのコンパイル時間の差は 17 秒だけです。

表 1. 2005 サンプルのコンポーネントの PE コンパイル タイムスタンプ

|

SHA-1 |

ファイル名 |

PE コンパイルのタイムスタンプ |

説明 |

|

9A1B575BCA0DC969B134 |

MainFuncOften.dll |

2005-01-09 08:21:22 |

プロジェクトウッドのバックドア。 エクスポート テーブルのタイムスタンプは、PE コンパイルのタイムスタンプと一致します。 |

|

834EAB42383E171DD6A4 |

無し |

2005-01-09 08:21:39 |

Project Wood ローダーには、リソースとして埋め込まれたバックドアが含まれています。 |

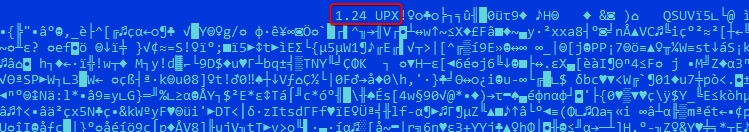

2 番目のデータ ポイントは、次の方法を使用して圧縮されたドロッパー サンプルから取得されます。 UPX。このツールは、そのバージョン (図 4) を結果の圧縮ファイルに挿入します。この場合は、UPX バージョン 1.24 です。 2003でリリース、サンプルのコンパイル日より前。

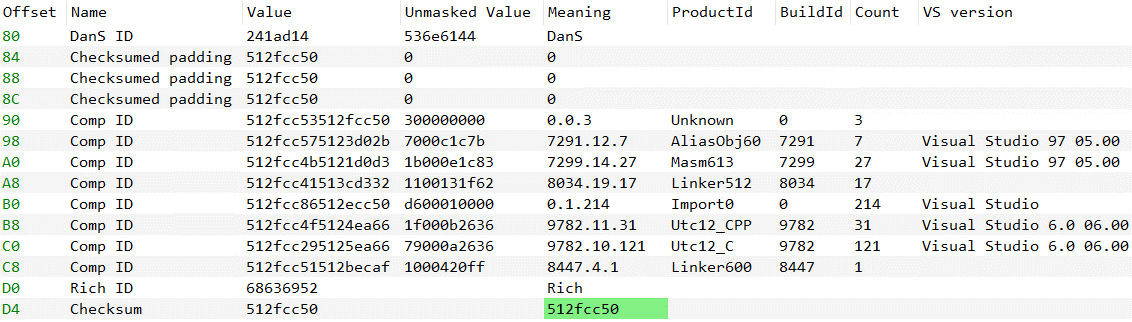

5 番目のデータ ポイントは、PE リッチ ヘッダーからの有効なメタデータ (図 6.0) で、サンプルが Visual Studio XNUMX を使用してコンパイルされたことを示します。 1998でリリース、サンプルのコンパイル日より前。

タイムスタンプ、リッチ ヘッダー メタデータ、UPX バージョンがすべて攻撃者によって操作された可能性は低いと評価しています。

公開文書

によると、 技術論文 2011 年 XNUMX 月に SANS Institute によって発表されたこの事件では、名前も帰属も不明のバックドア (Project Wood) が、スピアフィッシングメールを通じて香港の政治家を標的にするために使用されました。

2014 年 XNUMX 月、G DATA は レポート トゥーハッシュ作戦と名付けられたこのキャンペーンは、その後、 ゲルセミウム APTグループ。 DirectsX という名前のルートキット G DATA は、Project Wood バックドアの亜種 (図 6 を参照) をロードします。これには、サイバーセキュリティ製品のホワイトリスト登録など、DCM 以降の NSPX30 で見られるいくつかの機能が含まれます (詳細は表 4 を参照)。

DCM 別名ダーク スペクター

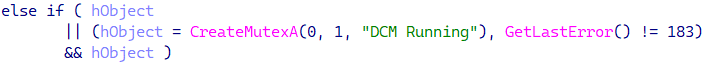

初期の Project Wood は、いくつかのプロジェクトのコードベースとして機能しました。そのうちの 7 つは、著者らによって DCM と呼ばれるインプラントです (図 XNUMX を参照)。

Tencent が 2016 年に発表したレポートでは、攻撃者の AitM 機能に依存して、DCM インストーラーをソフトウェア アップデートとして配信することで被害者を侵害し、正規のサーバーへの DNS リクエストを介してデータを窃取する、より開発された DCM 亜種について説明しています。 DCM が攻撃に使用されたことを最後に観察したのは 2018 年でした。

公開文書

DCM は中国企業によって最初に文書化されました。 2012年のジャンミン、その時点では名前が付けられていませんでしたが、後にダークスペクターと名付けられました。 2016年のTencent.

NSPX30

私たちが発見した NSPX30 の最も古いサンプルは 6 月 XNUMX 日にコンパイルされました。thNSPX2018 は、動作が 30 段階に分かれており、攻撃者の AitM 能力に完全に依存しているため、DCM とはコンポーネント構成が異なります。 DCM のコードは小さなコンポーネントに分割されました。

プラグイン サンプルにある PDB パスにちなんでインプラントに名前を付けました。

- Z:ワークスペースmm32NSPX30プラグインpluginb001.pdb

- Z:WorkspaceCodeMMX30ProtrunkMMPluginshookdllReleasehookdll.pdb

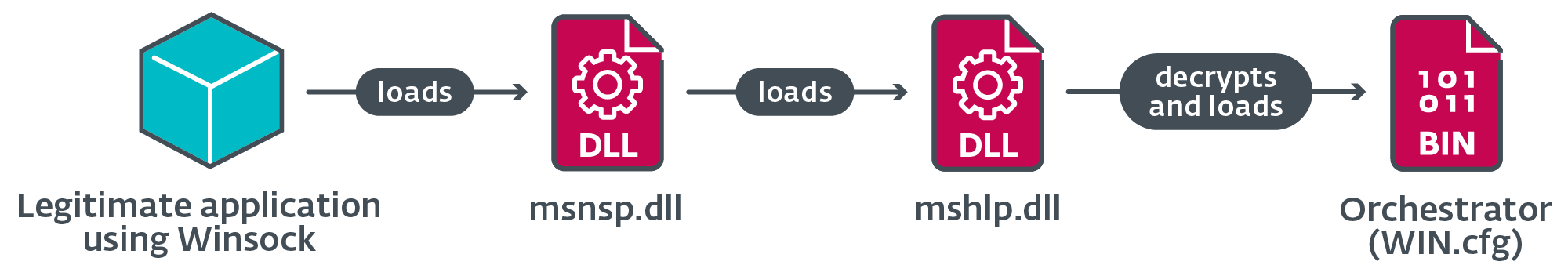

NSP はその永続化技術、つまりディスク上の永続ローダー DLL を指していると考えられます。 msnsp.dll、内部的に名前が付けられています mynsp.dll (エクスポート テーブル データによると)、おそらく Winsock としてインストールされているためです。 nAMEs平和 pロビダー(NSP)。

最後に、私たちの知る限りでは、この出版物が出版されるまで NSPX30 は公に文書化されていませんでした。

テクニカル分析

ESET テレメトリを使用して、正規のソフトウェアが (暗号化されていない) HTTP プロトコルを使用して正規のサーバーから更新プログラムをダウンロードしようとすると、マシンが侵害されることが判明しました。ハイジャックされたソフトウェア アップデートには、Tencent QQ、Sogou Pinyin、WPS Office などの人気のある中国ソフトウェアのアップデートが含まれます。

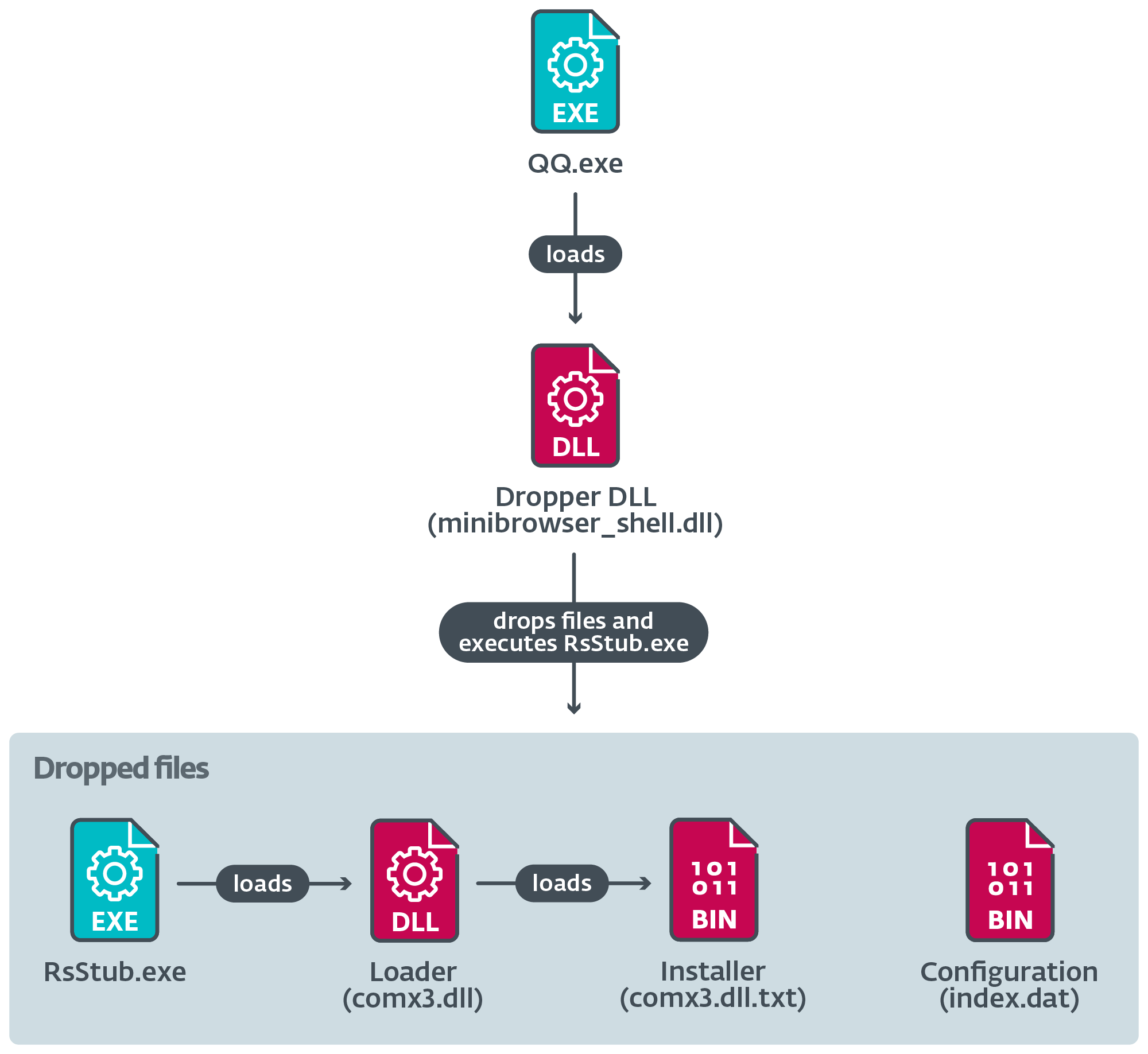

ESET テレメトリで見られる実行チェーンの図を図 8 に示します。

表 2 に、ダウンロードが行われたときにユーザーのシステム上でドメインが解決された URL と IP アドレスの例を示します。

表 2. 正規のダウンローダー コンポーネントの観察された URL、サーバー IP アドレス、およびプロセス名

|

URL |

最初に見た |

IPアドレス |

ASN |

ダウンローダー |

|

http://dl_dir.qq[.]com/ |

2021-10-17 |

183.134.93[。]171 |

AS58461 (チャイナネット) |

Tencentdl.exe |

ESET テレメトリとパッシブ DNS 情報によると、他のケースで観察された IP アドレスは、正規のソフトウェア会社のドメインに関連付けられています。それらの一部には最大数百万の接続が登録されており、それらの IP アドレスから正規のソフトウェア コンポーネントがダウンロードされていることが確認されています。

ネットワークインプラント仮説

攻撃者が最初にターゲットを侵害することを可能にするツールがまだ発見されていないため、攻撃者が悪意のあるアップデートとして NSPX30 をどのように正確に配信できるのかは不明です。

これらの能力を発揮する中国と連携した脅威アクターに関する私たち自身の経験に基づいています (回避パンダ および ウィザーズ)、およびルーターインプラントに関する最近の研究は、 ブラックテック および カマロ ドラゴン マスタングパンダ)、攻撃者は被害者のネットワーク、おそらくルーターやゲートウェイなどの脆弱なネットワーク機器にネットワーク インプラントを展開していると推測されます。

DNS 経由のトラフィック リダイレクトの兆候が見つからなかったという事実は、仮説上のネットワーク インプラントが更新に関連する暗号化されていない HTTP トラフィックを傍受すると、DLL、実行可能ファイル、または ZIP アーカイブの形式で NSPX30 インプラントのドロッパーで応答することを示している可能性があります。 DLLが含まれています。

以前、NSPX30 インプラントは C&C インフラストラクチャを匿名化するために攻撃者のパケット傍受機能を使用していると述べました。次のサブセクションでは、これをどのように行うかについて説明します。

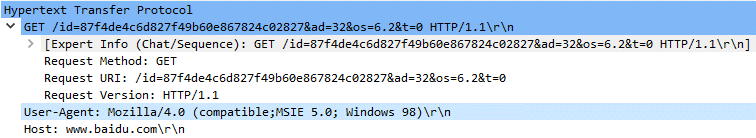

HTTPインターセプト

バックドアをダウンロードするために、オーケストレーターは、中国の正規の検索エンジンおよびソフトウェア プロバイダーである Baidu の Web サイトに対して、独特の HTTP リクエスト (図 9) を実行します。 ユーザエージェント サーバーからの応答はファイルに保存され、そこからバックドア コンポーネントが抽出されてメモリにロードされます。

リクエストURI これはカスタムであり、オーケストレーターおよび侵害されたシステムからの情報が含まれます。インターセプトされていないリクエストの場合、そのようなリクエストを正規のサーバーに発行すると、404 エラー コードが返されます。バックドアも同様の手順を使用してプラグインをダウンロードしますが、少し異なる方法が使用されます。 リクエストURI.

ネットワーク インプラントは、HTTP GET リクエストを検索するだけで済みます。 www.baidu.com その特定の古いものと ユーザエージェント を分析し、 リクエストURI どのペイロードを送信する必要があるかを決定します。

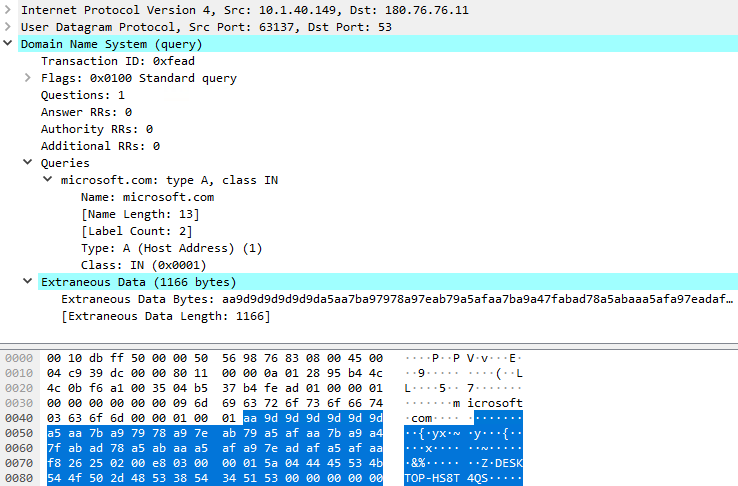

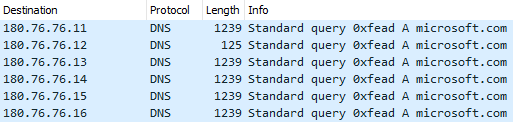

UDPインターセプト

バックドアは初期化中にパッシブ UDP リスニング ソケットを作成し、オペレーティング システムにポートを割り当てさせます。攻撃者がパッシブ バックドアを使用すると、複雑な問題が発生する可能性があります。たとえば、NAT を使用するファイアウォールやルーターがネットワーク外部からの受信通信を妨げる場合です。さらに、インプラントのコントローラーは、バックドアに接続するために、侵害されたマシンの正確な IP アドレスとポートを知る必要があります。

攻撃者は、バックドアがコマンドをリッスンするのと同じポートを使用して、収集されたデータを窃取することで後者の問題を解決したと考えられます。これにより、ネットワーク インプラントはパケットの転送先を正確に認識できるようになります。データ抽出手順は、デフォルトではソケットの作成後に開始され、ソケットに対する DNS クエリで構成されます。 microsoft.com ドメイン;収集されたデータは DNS パケットに追加されます。図 10 は、バックドアによって送信された最初の DNS クエリのキャプチャを示しています。

最初の DNS クエリが送信されるのは、 180.76.76 [。] 11:53 (この記事の執筆時点では、DNS サービスを公開していないサーバー)、次の各クエリでは、図 11 に示すように、宛先 IP アドレスが次のアドレスに変更されます。

180.76.76.0/24 ネットワークは Baidu が所有しており、興味深いことに、これらの IP アドレスのサーバーの一部は、次のような DNS サービスを公開しています。 180.76.76.76、百度の パブリックDNSサービス.

DNS クエリ パケットが傍受されると、ネットワーク インプラントがそれらのパケットを攻撃者のサーバーに転送すると考えられます。インプラントは、次のようないくつかの値を組み合わせてフィンガープリントを作成することで、パケットを簡単にフィルタリングできます。

- 宛先IPアドレス

- UDP ポート (観察した 53, 4499, 8000),

- DNS クエリ一致のトランザクション ID 0xFEAD,

- ドメイン名、および、

- 無関係なデータが追加された DNS クエリ。

最終的な考え

攻撃者の AitM 機能を使用してパケットを傍受することは、C&C インフラストラクチャの場所を隠すための賢い方法です。私たちは、オーケストレーターがバックドアを展開することができた中国国外、つまり日本と英国の被害者を観察しました。その後、攻撃者はバックドアにコマンドを送信してプラグインをダウンロードしました。たとえば、英国の被害者は、Tencent QQ から情報とチャットを収集するように設計された 2 つのプラグインを受け取りました。したがって、AitM システムが設置されて機能していたことはわかっており、流出メカニズムも同様に機能していたと想定する必要があります。

一部のサーバー – たとえば、 180.76.76.0/24 ネットワーク – のようです エニーキャストされたつまり、(正当な) 受信リクエストに応答するために、世界中に地理的に配置された複数のサーバーが存在する可能性があります。これは、ネットワーク傍受が百度のネットワークの近くではなく、ターゲットの近くで実行される可能性が高いことを示唆しています。また、Baidu のネットワーク インフラストラクチャの一部は中国国外にあるため、中国の ISP から傍受される可能性は低いため、中国国外の被害者は中国の ISP を経由して Baidu サービスにアクセスできない可能性があります。

NSPX30

次のセクションでは、マルウェア実行の主な段階について説明します。

ステージ1

図 12 は、正規のコンポーネントが、ディスク上に複数のファイルを作成する悪意のあるドロッパー DLL をロードするときの実行チェーンを示しています。

ドロッパーが実行される RsStub.exe、中国のマルウェア対策製品 Rising Antivirus の正規のソフトウェア コンポーネントであり、悪意のあるプログラムをサイドロードするために悪用されます。 comx3.dll.

図 13 は、このコンポーネントの実行中に実行される主な手順を示しています。

日時 RsStub.exe 呼び出し 終了プロセスの場合、正規の API 関数コードの代わりに、シェルコードのローダー関数が実行されます。

ローダーはファイルからインストーラー DLL を復号化します。 comx3.dll.txt;次に、シェルコードはインストーラー DLL をメモリにロードし、そのエントリ ポイントを呼び出します。

インストーラーDLL

インストーラーは、オープンソース実装から取得した UAC バイパス技術を使用して、新しい昇格プロセスを作成します。どちらを使用するかは、表 3 に示すように、いくつかの条件によって異なります。

表 3. UAC バイパス技術を適用するために満たす必要がある主条件とそれぞれの副条件

この条件は 2 つのプロセスの存在を検証します。 avp.exe カスペルスキーのマルウェア対策ソフトウェアのコンポーネントであり、 rstray.exe Rising Antivirus のコンポーネント。

インストーラーは、Windows Defender によるサンプルの送信を無効にしようとし、ローダー DLL の除外ルールを追加します。 msnsp.dll。これを行うには、cmd.exe を通じて 2 つの PowerShell コマンドを実行します。

- cmd /c powershell -inputformat none -outputformat none -NonInteractive -Command Set-MpPreference -SubmitSamplesConsent 0

- cmd /c powershell -inputformat none -outputformat none -NonInteractive -Command Add-MpPreference -ExclusionPath “C:Program Files (x86)Common FilesmicrosoftsharedTextConvmsnsp.dll”

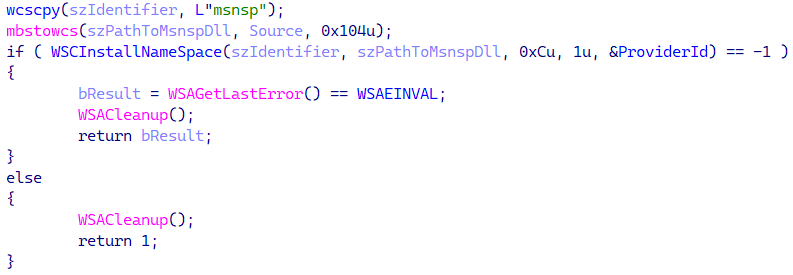

次に、インストーラーは永続ローダー DLL を次の場所にドロップします。 C:プログラム ファイル (x86) 共通ファイルmicrosoftsharedTextConvmsnsp.dll API を使用してその永続性を確立します WSCインストール名スペース DLLをとしてインストールするには Winsock 名前空間プロバイダー 命名 msnsp、図14に示すように。

その結果、プロセスが Winsock を使用するたびに、DLL が自動的にロードされます。

最後に、インストーラーはローダー DLL をドロップします。 mshlp.dll および暗号化されたオーケストレーター DLL WIN.cfg 〜へ C:プログラムデータWindows.

ステージ2

このステージは、次の実行から始まります。 msnsp.dll。図 15 は、ステージ 2 のローディング チェーンを示しています。

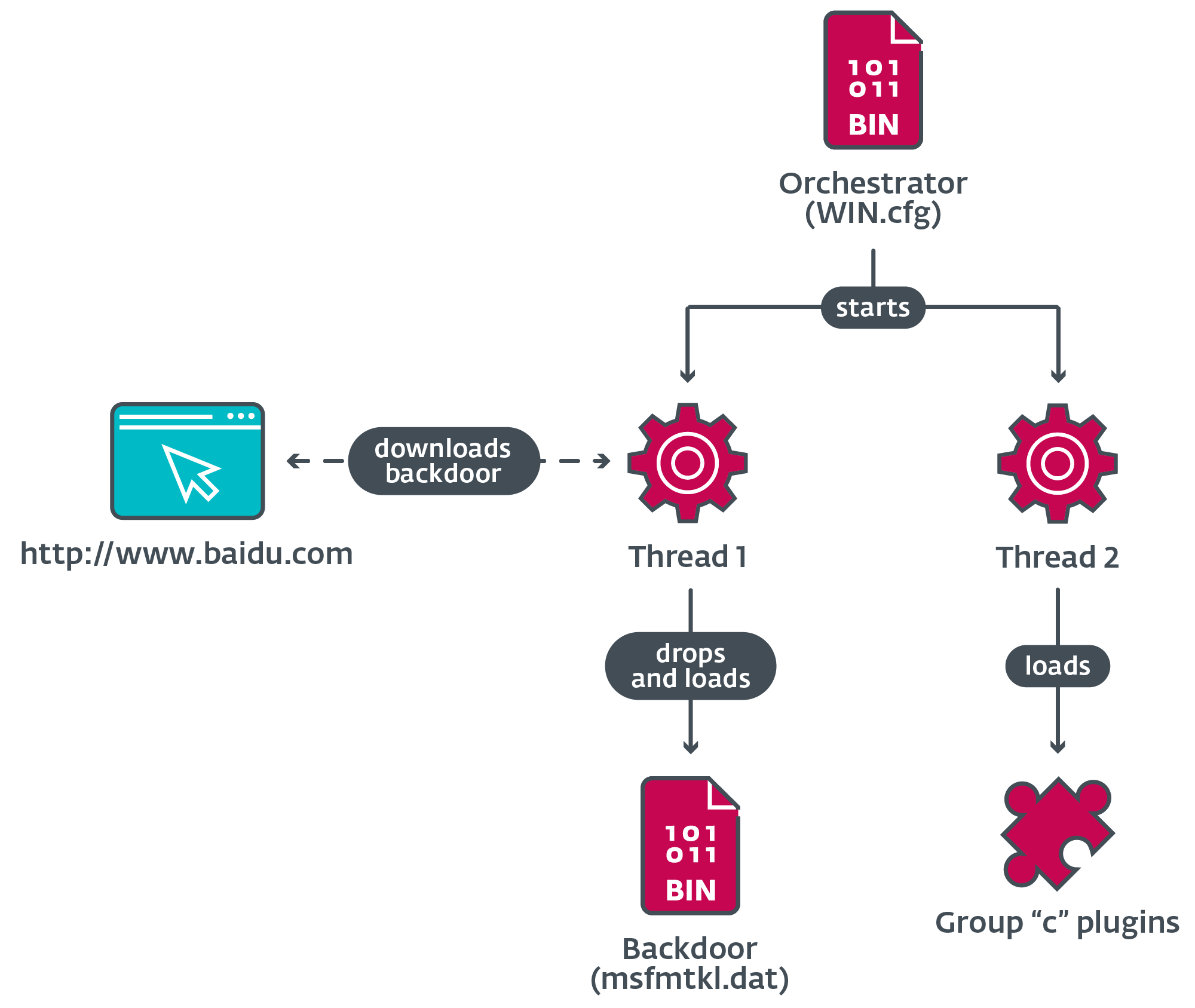

オーケストレーター

図 16 は、オーケストレーターによって実行される主なタスクを示しています。これには、バックドアの取得とプラグインのロードが含まれます。

オーケストレーターはロードされると、タスクを実行するために 2 つのスレッドを作成します。

オーケストレーター スレッド 1

オーケストレーターは元のドロッパー ファイルをディスクから削除し、バックドア ファイルをディスクからロードしようとします。 msfmtkl.dat。ファイルが存在しない場合、またはファイルを開けない場合、オーケストレーターは Windows インターネット API を使用して、前述したように中国企業 Baidu の正規 Web サイトへの接続を開きます。

サーバーからの応答は、検証手順に従って一時ファイルに保存されます。すべての条件が満たされると、ファイル内の暗号化されたペイロードが新しいファイルに書き込まれ、名前が変更されます。 msfmtkl.dat.

暗号化されたペイロードを使用して新しいファイルが作成された後、オーケストレーターはその内容を読み取り、RC4 を使用してペイロードを復号化します。結果の PE はメモリにロードされ、そのエントリ ポイントが実行されます。

オーケストレーター スレッド 2

現在のプロセスの名前に応じて、オーケストレーターはプラグインのロードや、中国製の 3 つのマルウェア対策ソフトウェア製品のローカル データベース内のローダー DLL をホワイトリストに登録するための除外の追加など、いくつかのアクションを実行します。

表 4 は、プロセス名が、オーケストレーターがローダーをホワイトリストに登録できるセキュリティ ソフトウェア スイートのプロセス名と一致する場合に実行されるアクションを説明しています。

表 4. 特定のセキュリティ ソフトウェアの名前を持つプロセスで実行する場合のオーケストレーターのアクション

|

プロセス名 |

対象となるソフトウェア |

Action |

|

qqpcmgr.exe qqpctray.exe qqpcrtp.exe |

正規の DLL をロードしようとします TAVinterface.dll エクスポートされた関数を使用するには CreateTaveInstance インターフェースを取得します。インターフェイスから 2 番目の関数を呼び出すときは、ファイル パスをパラメータとして渡します。 |

|

|

360safe.exe 360トレイ.exe |

正規の DLL をロードしようとします ディープスキャンクラウドcom2.dll エクスポートされた関数を使用するには XD開く, XDAddRecordsEx, XD閉じる、SQL データベース ファイルに新しいエントリを追加します スピードメモリ2.hg. |

|

|

360sd.exe |

ファイルを開こうとします sl2.db to は、ローダー DLL へのパスを含む、base64 でエンコードされたバイナリ構造を追加します。 |

|

|

kxescore.exe kxetray.exe |

正規の DLL をロードしようとします securitykxescankhistory.dll エクスポートされた関数を使用するには KSDllGetClassObject インターフェースを取得します。 vtable から関数の 1 つを呼び出すとき、ファイル パスをパラメータとして渡します。 |

表 5 では、プロセス名が選択したインスタント メッセージング ソフトウェアのプロセス名と一致する場合に実行されるアクションについて説明します。このような場合、オーケストレーターはディスクからプラグインを読み込みます。

表 5. 特定のインスタント メッセージング ソフトウェアの名前を持つプロセスで実行する場合の Ochestrator アクション

|

プロセス名 |

対象となるソフトウェア |

Action |

|

qq.exe |

という名前のミューテックスを作成しようとします QQメッセージロックを取得。ミューテックスがまだ存在しない場合は、プラグインがロードされます。 c001.dat, c002.dat, c003.dat ディスクから。 |

|

|

wechat.exe |

プラグインをロードします c006.dat. |

|

|

電報.exe |

プラグインをロードします c007.dat. |

|

|

skype.exe |

プラグインをロードします c003.dat. |

|

|

cc.exe |

未知;おそらく クラウドチャット. |

|

|

RAIDCall.exe |

||

|

yy.exe |

未知;おそらくからのアプリケーション YYソーシャルネットワーク. |

|

|

aliim.exe |

プラグインをロードします c005.dat. |

対応するアクションが完了すると、スレッドは戻ります。

プラグイングループ「c」

オーケストレーター コードの分析から、「c」グループのプラグインが少なくとも 6 つ存在する可能性があることがわかりましたが、現時点でわかっているのはそのうちの 3 つだけです。

表 6 は、特定されたプラグインの基本機能を説明しています。

表 6. グループ「c」のプラグインの説明

|

プラグイン名 |

説明 |

|

c001.dat |

QQ データベースから資格情報、チャット ログ、連絡先リストなどの情報を盗みます。 |

|

c002.dat |

Tencent QQ のいくつかの機能をフックします。 カーネルユーティリティ.dll および Common.dll の記憶に QQ.exe プロセスを実行し、直接およびグループ メッセージ、およびデータベースへの SQL クエリの傍受を可能にします。 |

|

c003.dat |

いくつかの API をフックします。 – CoCreateInstance – ウェーブインオープン – ウェーブインクローズ – waveInAddBuffer – ウェーブアウトオープン – ウェーブアウトライト – ウェーブアウト閉じる これにより、プラグインは複数のプロセスで音声会話を傍受できるようになります。 |

裏口

バックドアの基本的な目的、つまりコントローラーと通信し、収集されたデータを抜き出すことについては、すでにいくつかの詳細を共有しました。コントローラーとの通信は主に、プラグイン構成データを という名前の暗号化されていないファイルに書き込むことに基づいています。 ライセンス.dat、ロードされたプラグインから機能を呼び出します。表 7 は、バックドアによって処理される最も関連性の高いコマンドを説明しています。

表 7. バックドアによって処理されるいくつかのコマンドの説明

|

コマンドID |

説明 |

|

0x04 |

リバース シェルを作成または閉じて、入力と出力を処理します。 |

|

0x17 |

コントローラーによって提供されたパスを使用してファイルを移動します。 |

|

0x1C |

インプラントをアンインストールします。 |

|

0x1E |

指定したディレクトリからファイル情報、またはドライブの情報を収集します。 |

|

0x28 |

コントローラーによって指定された PID を持つプロセスを終了します。 |

プラグイングループ「a」と「b」

バックドア コンポーネントには、ディスクに書き込まれる独自の組み込みプラグイン DLL (表 8 を参照) が含まれており、バックドアに基本的なスパイ機能と情報収集機能を提供します。

表 8. バックドアに埋め込まれたプラグイン グループ「a」および「b」の説明

|

プラグイン名 |

説明 |

|

a010.dat |

インストールされているソフトウェアの情報をレジストリから収集します。 |

|

b010.dat |

スクリーンショットを撮ります。 |

|

b011.dat |

基本的なキーロガー。 |

まとめ

私たちは、中国、日本、英国の個人や企業に対してサイバースパイ活動を実行してきたブラックウッドと名付けた脅威アクターからの攻撃と能力を分析しました。私たちは、Blackwood が導入したカスタム インプラントである NSPX30 の進化を 2005 年まで遡り、Project Wood と名付けた小さなバックドアにマッピングしました。

興味深いことに、2005 年の Project Wood インプラントは、実装された技術を考慮すると、マルウェア開発の経験を持つ開発者によるものであるようであり、原始的なバックドアの歴史についてはまだ解明されていないと考えられます。

WeLiveSecurityで公開されている調査に関するお問い合わせは、次のURLまでお問い合わせください。 Threatintel@eset.com.

ESET Research は、非公開の APT インテリジェンス レポートとデータ フィードを提供します。 本サービスに関するお問い合わせは、 ESET脅威インテリジェンス ページで見やすくするために変数を解析したりすることができます。

IOC

|

SHA-1 |

ファイル名 |

ESET検出名 |

説明 |

|

625BEF5BD68F75624887D732538B7B01E3507234 |

ミニブラウザ_シェル.dll |

Win32/エージェント.AFYI |

NSPX30初期ドロッパー。 |

|

43622B9573413E17985B3A95CBE18CFE01FADF42 |

comx3.dll |

Win32/エージェント.AFYH |

インストーラーのローダー。 |

|

240055AA125BD31BF5BA23D6C30133C5121147A5 |

msnsp.dll |

Win32/エージェント.AFYH |

永続的なローダー。 |

|

308616371B9FF5830DFFC740318FD6BA4260D032 |

mshlp.dll |

Win32/エージェント.AFYH |

オーケストレーター用のローダー。 |

|

796D05F299F11F1D78FBBB3F6E1F497BC3325164 |

comx3.dll.txt |

Win32/TrojanDropper.Agent.SWR |

復号化されたインストーラー。 |

|

82295E138E89F37DD0E51B1723775CBE33D26475 |

WIN.cfg |

Win32/エージェント.AFYI |

復号化されたオーケストレーター。 |

|

44F50A81DEBF68F4183EAEBC08A2A4CD6033DD91 |

msfmtkl.dat |

Win32/エージェント.VKT |

復号化されたバックドア。 |

|

DB6AEC90367203CAAC9D9321FDE2A7F2FE2A0FB6 |

c001.dat |

Win32/エージェント.AFYI |

資格情報とデータ スティーラー プラグイン。 |

|

9D74FE1862AABAE67F9F2127E32B6EFA1BC592E9 |

c002.dat |

Win32/エージェント.AFYI |

Tencent QQ メッセージ傍受プラグイン。 |

|

8296A8E41272767D80DF694152B9C26B607D26EE |

c003.dat |

Win32/エージェント.AFYI |

オーディオキャプチャプラグイン。 |

|

8936BD9A615DD859E868448CABCD2C6A72888952 |

a010.dat |

Win32/エージェント.VKT |

情報収集プラグイン。 |

|

AF85D79BC16B691F842964938C9619FFD1810C30 |

b011.dat |

Win32/エージェント.VKT |

キーロガープラグイン。 |

|

ACD6CD486A260F84584C9FF7409331C65D4A2F4A |

b010.dat |

Win32/エージェント.VKT |

画面キャプチャプラグイン。 |

ネットワーク

|

IP |

ドメイン |

ホスティングプロバイダー |

最初に見た |

詳細 |

|

104.193.88[。]123 |

www.baidu[.]com |

北京百度網通科技有限公司 |

2017-08-04 |

ペイロードをダウンロードするために、オーケストレーターおよびバックドア コンポーネントによって接続された正規の Web サイト。 HTTP GET リクエストは AitM によってインターセプトされます。 |

|

183.134.93[。]171 |

dl_dir.qq[.]com |

IRT‑チャイナネット‑ZJ |

2021-10-17 |

正規のソフトウェアによってドロッパーがダウンロードされた URL の一部。 |

MITER ATT&CKテクニック

このテーブルは バージョン MITRE ATT&CK フレームワークの 14.

|

戦術 |

ID |

名前 |

説明 |

|

リソース開発 |

機能の開発:マルウェア |

Blackwood は NSPX30 と呼ばれるカスタム インプラントを使用しました。 |

|

|

初期アクセス |

サプライチェーンの侵害 |

NSPX30 のドロッパー コンポーネントは、正規のソフトウェア アップデート リクエストが AitM 経由で傍受されたときに配信されます。 |

|

|

実行 |

コマンドおよびスクリプト インタープリター: PowerShell |

NSPX30 のインストーラー コンポーネントは、PowerShell を使用して Windows Defender のサンプル送信を無効にし、ローダー コンポーネントの除外を追加します。 |

|

|

コマンドおよびスクリプトインタープリター:Windowsコマンドシェル |

NSPX30のインストーラで利用できるのは cmd.exeを UAC をバイパスしようとするとき。 NSPX30 のバックドアはリバース シェルを作成できます。 |

||

|

コマンドおよびスクリプトインタープリター:Visual Basic |

NSPX30 のインストーラーは、UAC をバイパスしようとするときに VBScript を使用できます。 |

||

|

ネイティブAPI |

NSPX30 のインストーラーとバックドアの使用 作成プロセスA/W コンポーネントを実行するための API。 |

||

|

固執 |

ハイジャック実行の流れ |

NSPX30 のローダーは、Winsock の起動時に自動的にプロセスにロードされます。 |

|

|

権限昇格 |

イベントトリガー実行 |

NSPX30 のインストーラーはレジストリを変更してメディア ボタンのキー値を変更します (APPCOMMAND_LAUNCH_APP2) ローダー実行可能ファイルを指します。 |

|

|

昇格制御メカニズムの悪用: ユーザー アカウント制御のバイパス |

NSPX30 のインストーラーは XNUMX つの手法を使用して UAC バイパスを試みます。 |

||

|

防衛回避 |

ファイルまたは情報の難読化/デコード |

NSPX30 のインストーラー、オーケストレーター、バックドア、構成ファイルは、RC4、またはビットごとの命令と算術命令の組み合わせで復号化されます。 |

|

|

防御を損なう: ツールの無効化または変更 |

NSPX30 のインストーラーは、Windows Defender のサンプル送信を無効にし、ローダー コンポーネントの除外を追加します。 NSPX30 のオーケストレーターは、セキュリティ ソフトウェアのデータベースを変更して、そのローダー コンポーネントをホワイトリストに登録することができます。対象となるソフトウェアには、Tencent PC Manager、360 Safeguard、360 Antivirus、Kingsoft AntiVirus が含まれます。 |

||

|

インジケータの削除: ファイルの削除 |

NSPX30 はそのファイルを削除できます。 |

||

|

インジケーターの削除: 明確な持続性 |

NSPX30 はその永続性を削除できます。 |

||

|

間接的なコマンドの実行 |

NSPX30 のインストーラーは、Windows のコマンド シェルを通じて PowerShell を実行します。 |

||

|

マスカレード:正当な名前または場所と一致する |

NSPX30のコンポーネントは正規のフォルダに保存されています %PROGRAMDATA%インテル. |

||

|

レジストリを変更する |

NSPX30 のインストーラーは、UAC をバイパスしようとするとレジストリを変更する可能性があります。 |

||

|

難読化されたファイルまたは情報 |

NSPX30 のコンポーネントは、暗号化されてディスクに保存されます。 |

||

|

難読化されたファイルまたは情報: 埋め込まれたペイロード |

NSPX30 のドロッパーには埋め込みコンポーネントが含まれています。 NSPX30 のローダーにはシェルコードが埋め込まれています。 |

||

|

システム バイナリ プロキシの実行: Rundll32 |

NSPX30 のインストーラーは次の方法でロードできます。 rundll32.exe. |

||

|

クレデンシャルアクセス |

中間者 |

NSPX30 インプラントは、AitM 攻撃を通じて被害者に配信されます。 |

|

|

パスワード ストアからの認証情報 |

NSPX30プラグイン c001.dat Tencent QQ データベースから認証情報を盗む可能性があります。 |

||

|

Discovery |

ファイルとディレクトリの検出 |

NSPX30 のバックドアとプラグインはファイルをリストできます。 |

|

|

クエリレジストリ |

NSPX30 a010.dat プラグインは、インストールされているソフトウェアのさまざまな情報をレジストリから収集します。 |

||

|

ソフトウェアディスカバリー |

NSPX30 a010.dat プラグインはレジストリから情報を収集します。 |

||

|

システム情報の発見 |

NSPX30 のバックドアはシステム情報を収集します。 |

||

|

システムネットワーク構成の検出 |

NSPX30 のバックドアは、さまざまなネットワーク アダプター情報を収集します。 |

||

|

システム ネットワーク接続の検出 |

NSPX30 のバックドアはネットワーク アダプター情報を収集します。 |

||

|

システム所有者/ユーザーの発見 |

NSPX30 のバックドアはシステム情報とユーザー情報を収集します。 |

||

|

収集 |

入力キャプチャ:キーロガー |

NSPX30プラグイン b011.dat 基本的なキーロガーです。 |

|

|

収集されたデータのアーカイブ:ライブラリを介したアーカイブ |

NSPX30 プラグインは、zlib を使用して収集された情報を圧縮します。 |

||

|

オーディオキャプチャ |

NSPX30プラグイン c003.dat 入力および出力オーディオ ストリームを記録します。 |

||

|

自動収集 |

NSPX30 のオーケストレーターとバックドアは、情報を収集するためにプラグインを自動的に起動します。 |

||

|

ステージングされたデータ:ローカルデータステージング |

NSPX30 のプラグインは、データを漏洩する前にローカル ファイルに保存します。 |

||

|

スクリーンキャプチャ |

NSPX30プラグイン b010.dat スクリーンショットを撮ります。 |

||

|

コマンドおよび制御 |

アプリケーション層プロトコル:Webプロトコル |

NSPX30 のオーケストレーターおよびバックドア コンポーネントは、HTTP を使用してペイロードをダウンロードします。 |

|

|

アプリケーション層プロトコル: DNS |

NSPX30 のバックドアは、DNS を使用して収集された情報を抽出します。 |

||

|

データエンコーディング:標準エンコーディング |

抽出用に収集されたデータは zlib で圧縮されます。 |

||

|

データの難読化 |

NSPX30 のバックドアは、C&C 通信を暗号化します。 |

||

|

非アプリケーション層プロトコル |

NSPX30 のバックドアは、C&C 通信に UDP を使用します。 |

||

|

プロキシ |

NSPX30 とその C&C サーバーとの通信は、未確認のコンポーネントによってプロキシされます。 |

||

|

exfiltration |

自動流出 |

NSPX30 のバックドアが利用可能な場合、収集された情報は自動的に流出します。 |

|

|

データ転送サイズの制限 |

NSPX30 のバックドアは、固定パケット サイズの DNS クエリを介して収集されたデータを漏洩します。 |

||

|

代替プロトコルを介した漏洩: 暗号化されていない非 C2 プロトコルを介した漏洩 |

NSPX30 のバックドアは、DNS を使用して収集された情報を抽出します。 |

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://www.welivesecurity.com/en/eset-research/nspx30-sophisticated-aitm-enabled-implant-evolving-since-2005/

- :持っている

- :は

- :not

- :どこ

- $UP

- 08

- 1

- 10

- 11

- 12

- 13

- 14

- 視聴者の38%が

- 16

- 17

- 179

- 180

- 19

- 2005

- 2008

- 2011

- 2014

- 2016

- 2018

- 2020

- 24

- 360

- 7

- 75

- 77

- 8

- 9

- 98

- a

- できる

- 私たちについて

- アクセス

- 従った

- 行動

- アクティブ

- アクティビティ

- 俳優

- 添加

- NEW

- さらに

- 住所

- アドレス

- 追加

- 後

- に対して

- エージェント

- 別名

- すべて

- 許可リスト

- ほとんど

- 既に

- また

- 代替案

- しかし

- an

- 分析

- 分析します

- 分析

- および

- アンチウイルス

- どれか

- API

- API

- 登場する

- 家電

- 申し込み

- 申し込む

- APT

- Archive

- です

- 周りに

- AS

- 評価する

- 関連する

- 引き受けます

- At

- 攻撃

- 攻撃

- 試み

- 試みる

- 試み

- オーディオ

- 著者

- 自動的に

- 利用できます

- バック

- 裏口

- バックドア

- Baiduの

- ベース

- 基本

- BE

- なぜなら

- になる

- き

- さ

- 信じる

- BEST

- ビット単位

- 両言語で

- 内蔵

- (Comma Separated Values) ボタンをクリックして、各々のジョブ実行の詳細(開始/停止時間、変数値など)のCSVファイルをダウンロードします。

- by

- 呼ばれます

- 呼び出し

- コール

- キャンペーン

- 缶

- 機能

- 機能

- できる

- キャプチャー

- 実施

- 場合

- 例

- チェーン

- 変化する

- 変更

- チャット

- 中国

- 中国語

- クリア

- クローザー

- 閉じ

- CO

- コード

- コードベース

- 収集する

- コレクション

- コレクタ

- COM

- 組み合わせ

- 結合

- 来ます

- 一般に

- 伝える

- コミュニケーション

- 通信部

- 企業

- 会社

- コンパイル

- 完了

- コンポーネント

- コンポーネント

- 妥協

- 損害を受けた

- 条件

- 条件

- プロフェッショナルな方法で

- 交流

- 接続

- Connections

- 見なさ

- からなる

- 接触

- 含まれています

- 中身

- コントロール

- コントローラ

- 会話

- 株式会社

- 対応する

- 可能性

- 作ります

- 作成した

- 作成します。

- Credentials

- 電流プローブ

- カスタム

- サイバーセキュリティ

- 暗いです

- データ

- データポイント

- データベース

- データベースを追加しました

- 日付

- DCM

- DCMの

- 数十年

- デフォルト

- 配信する

- 配信

- 配信する

- 依存

- 展開します

- 展開

- 展開する

- 説明する

- 説明する

- 説明

- 設計

- デスティネーション

- 詳細な

- 細部

- 検出された

- 検出

- 決定する

- 決定

- 発展した

- 開発者

- 開発

- 進展

- DID

- 違い

- 異なります

- 直接

- 発見する

- 発見

- ディストリビューション

- 分割された

- DNS

- do

- ドキュメント

- ありません

- ドメイン

- ドメイン

- ダウンロード

- ドロップス

- 間に

- 各

- 早い

- 簡単に

- 高い

- メール

- 埋め込まれた

- 可能

- 有効にする

- エンコーディング

- では使用できません

- 魅力的

- エンジン

- エンジニアリング

- エントリ

- エラー

- 確立する

- イベント

- 進化

- 進化

- 進化

- 正確に

- 例

- 実行します

- 実行された

- 実行する

- 実行

- 実行

- 流出

- 展示

- 存在する

- 体験

- 説明

- エクスプローラ

- export

- 実際

- 失敗

- 特徴

- フィギュア

- File

- filter

- もう完成させ、ワークスペースに掲示しましたか?

- 調査結果

- 指紋

- ファイアウォール

- 名

- 固定の

- フォロー中

- フォーム

- フォワード

- 発見

- から

- 完全に

- function

- 機能性

- 機能

- ゲートウェイ

- 生成された

- 地理的

- 取得する

- GitHubの

- 与える

- 与えられた

- Go

- グループ

- グループの

- 持っていました

- ハンドル

- 持ってる

- ヘッダーの

- こちら

- 隠す

- 人目を引く

- history

- ホン

- 香港

- 認定条件

- しかしながら

- HTML

- HTTP

- HTTPS

- ID

- 特定され

- if

- 説明する

- 画像

- 実装

- 実装

- in

- include

- 含ま

- 含めて

- 入ってくる

- 増加

- 示す

- 適応症

- インジケータ

- 個人

- 個人

- 情報

- インフラ

- 初期

- 当初

- 開始

- お問い合わせ

- インサート

- 内部

- install

- インストール

- を取得する必要がある者

- 機関

- 説明書

- インテリジェンス

- インタフェース

- 内部で

- インターネット

- に

- 調査

- IP

- IPアドレス

- IPアドレス

- ISP

- 発行

- IT

- ITS

- 自体

- 1月

- 日本

- 日本語

- 六月

- キー

- 王国

- 知っている

- 知識

- 既知の

- 香港

- 大

- 姓

- 後で

- 起動する

- 層

- 主要な

- 最低

- ツェッペリン

- 左

- 正当な

- ことができます

- 可能性が高い

- リスト

- 耳を傾ける

- 聞く

- リスト

- 負荷

- ローダ

- ローディング

- 負荷

- ローカル

- 位置して

- 場所

- ロック

- 見て

- 失われた

- (株)

- 機械

- マシン

- メイン

- 主要な

- 悪意のある

- マルウェア

- マネージャー

- 操作

- 製造業

- 一致

- マッチ

- マッチング

- 五月..

- 意味

- メカニズム

- メカニズム

- メディア

- メモリ

- 言及した

- メッセージ

- メッセージ

- 会った

- Microsoft

- かもしれない

- 何百万

- 修正する

- 他には?

- 最も

- 主に

- の試合に

- しなければなりません

- 名

- 名前付き

- 必要

- ニーズ

- ネットワーク

- ネットワーク

- 新作

- いいえ

- なし

- 知らせ..

- 数

- 入手する

- 入手

- 発生した

- 10月

- of

- オファー

- Office

- 古い

- 最も古い投稿

- on

- ONE

- の

- 開いた

- オープンソース

- オペレーティング

- オペレーティングシステム

- 操作

- 業務執行統括

- 演算子

- or

- 注文

- 起源

- オリジナル

- その他

- 私たちの

- でる

- 出力

- 外側

- が

- 自分の

- 所有している

- P&E

- パケット

- ページ

- パラメーター

- 部

- 特定の

- パス

- パッシブ

- パスワード

- path

- パス

- PC

- 独特の

- 実行する

- 実行

- 実行する

- 持続性

- 画像

- 場所

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- お願いします

- プラグイン

- プラグイン

- ポイント

- ポイント

- 政治的

- 人気

- おそらく

- PowerShellの

- プレゼンス

- 現在

- 防ぐ

- 前に

- 事前の

- プライベート

- 多分

- 問題

- 手続き

- プロセス

- ラボレーション

- プロダクト

- 製品

- 演奏曲目

- プロジェクト

- プロジェクト(実績作品)

- 提供します

- 提供

- プロバイダー

- 代理

- 公共

- 出版

- 公然と

- 公表

- 目的

- クエリ

- むしろ

- リーチ

- 受け

- 最近

- 記録

- 記録

- 繰り返し

- 参照する

- 指し

- に対する

- 登録された

- レジストリ

- 関連する

- 関連した

- 信頼

- 残っている

- 除去

- 削除します

- 返信

- レポート

- レポート

- 要求

- リクエスト

- 研究

- 研究者

- 解決

- リソースを追加する。

- それらの

- 応答

- 結果

- 結果として

- 収益

- 逆

- 富裕層

- 上昇

- ルータ

- ルール

- 同じ

- 保存されました

- 科学

- 科学技術

- スクリーンショット

- を検索

- 検索エンジン

- 二番

- 秒

- セクション

- セキュリティ

- 思われる

- と思われる

- 見て

- 選択

- 送信

- 9月

- サービスを提供

- サーバー

- サービス

- サービス

- セット

- いくつかの

- shared

- シェル(Shell)

- 示す

- 作品

- 同様の

- 簡単な拡張で

- 単に

- から

- SIX

- サイズ

- わずかに異なる

- 小さい

- より小さい

- So

- 社会

- ソフトウェア

- ソフトウェアコンポーネント

- ソリューション

- 一部

- 洗練された

- 特定の

- 指定の

- 妖怪

- split

- スパイ

- ステージ

- ステージ

- 標準

- start

- 開始

- 起動

- ステップ

- まだ

- 店舗

- 保存され

- ストリーム

- 文字列

- 構造

- 研究

- テーマ

- 提出

- そのような

- 提案する

- スイート

- 発生します

- 疑わしい

- システム

- テーブル

- 取る

- 撮影

- 取り

- ターゲット

- 対象となります

- ターゲット

- タスク

- 技術

- テクニック

- テクノロジー

- 一時的

- テンセント

- より

- それ

- 英国

- イギリス

- 世界

- アプリ環境に合わせて

- それら

- テーマ

- その後

- そこ。

- したがって、

- ボーマン

- 彼ら

- 三番

- この

- それらの

- 脅威

- 脅威アクター

- 三

- 介して

- 時間

- タイムライン

- タイムスタンプ

- 〜へ

- ツール

- トレース

- 追跡する

- トレーディング

- トラフィック

- 転送

- トリガ

- 2

- Uk

- わかる

- ユナイテッド

- イギリス

- 大学

- 未知の

- ありそうもない

- 名前なし

- アップデイト

- 更新版

- URL

- us

- つかいます

- 中古

- ユーザー

- 使用されます

- 有効な

- 値

- 価値観

- バリアント

- さまざまな

- 確認する

- バージョン

- 垂直

- 、

- 被害者

- 犠牲者

- 訪問

- ビジュアル

- 脆弱な

- ました

- 仕方..

- we

- ウェブ

- ウェブサイト

- WELL

- した

- この試験は

- いつ

- たびに

- which

- 幅

- Wikipedia

- 意志

- ウィンドウズ

- 木材

- 仕事

- ワーキング

- 世界

- でしょう

- 書き込み

- 書かれた

- まだ

- ゼファーネット

- 〒