新しいトークン標準は、DeFiアプリケーションがまだ取り組む方法を学んでいる複雑さをもたらします。

代表的な例:マネーマーケットCREAM Financeは、30月22.8日にリエントラント攻撃に見舞われ、攻撃者はFlexaのAMPトークンで4.2万ドル、ETHでXNUMX万ドル相当(月曜日の午前中の取引の市場価格に基づく)を流出させました。

ブロックチェーンセキュリティ会社のPeckshieldは、この攻撃をAMPトークンの機能に起因すると考えています。 同社はツイートした、「ハッキングは、ERC-777のようなトークンであり、最初の借用を更新する前に転送中に資産を再借用するために悪用される$AMPによって導入された再入可能性のバグによって可能になります。」

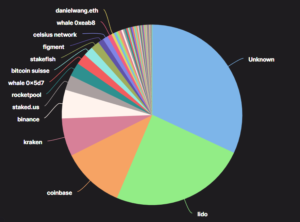

現在、分散型ファイナンス(DeFi)スマートコントラクトにロックされている資産が82.4億ドルあるため、業界はサイバー犯罪者にとって魅力的なハニーポットを提供しています。 今年は、前回の攻撃を含め、同様の攻撃が多数発生しています。 CREAMで 2月中。

Flexaは、イーサリアムで実行される暗号化対応の支払いネットワークです。 AMPトークンを使用して、支払いが完了するまでネットワーク上の支払いを担保します。 その創設者であるTylerSpaldingは、Telegramを介してTheDefiantに次のように語っています。 CREAMのフラッシュローンの脆弱性のようです。」

既知の問題点?

ほとんどのサイバー犯罪者は、まったく新しいエクスプロイトを創造的に考え出していません。 多くの場合、彼らはさまざまなネットワークで既知の攻撃を試みて、機能するかどうかを確認しています。 スポルディング氏は、その好例として、彼の理解に基づいて、CREAMへの攻撃につながった問題はConsenSysDiligenceが抱えていた問題と類似していると述べました。 2019年にユニスワップで特定。 彼のチームはCREAMに連絡を取り、次に何をすべきかを調整しました。

別のマネーマーケットプロトコルAaveの技術チームのEmilioFrangellaは、ERC-777には特別な取り扱いが必要であるとTheDefiantに語った。

「プロトコルに適切な再入可能性保護がない場合、または再入可能性を無害にする方法で実装されていない場合、これを使用してプロトコルの内部アカウンティングを台無しにすることができます。 これにより、たとえば、実際に預け入れられたものよりもはるかに高い担保を持つユーザーが発生する可能性があります」とFrangellaはTelegram経由で書いています。

CREAMFinanceはTheDefiantからすぐには到達できませんでした。