それは遅かれ早かれ起こるに違いありませんでした。 史上初のように見えますが、バグ ハンターは ChatGPT を使用して Pwn2Own エクスプロイトを成功させ、研究者が産業用アプリケーションで使用されるソフトウェアをハイジャックして 20,000 ドルを獲得するのを支援しました。

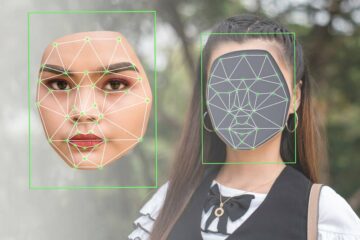

はっきりさせておきますが、AI は脆弱性を発見したり、特定の欠陥を悪用するコードを作成して実行したりしませんでした。 しかし、バグ報告コンテストでの成功は、今後のハッキングの前兆となる可能性があります。

「これはロゼッタ ストーンの解釈ではありません」とトレンドマイクロのゼロデイ イニシアチブ (ZDI) で脅威認識の責任者を務めるダスティン チャイルズ氏は語った。 登録.

「これは、さらなる何かへの第一歩です。 AI がハッキングの未来であるとは考えていませんが、研究者がなじみのないコードや予期していなかった防御に直面した場合に、AI が優れたアシスタントになることは間違いありません。」

フロリダ州マイアミでの先週のコンテストで、 クラロティのTeam82 Softing edgeAggregator Siemens に対するリモート コード実行攻撃の開発を支援するよう ChatGPT に依頼しました。Softing edgeAggregator Siemens は、OT (運用テクノロジ) と産業用アプリケーションの IT 間のインターフェイスで接続を提供するソフトウェアです。

Pwn2Own の性質上、技術的な詳細は限られています。人々はセキュリティ ホールを見つけ、ステージでデモンストレーションを行い、開発者やベンダーにそれをどのように行ったかを非公開で開示し、賞金を請求し、詳細とパッチが公開されるのを待ちます。最終的に準備ができたら。

それまでの間、次のように言えます。エクスプロイトに関与したセキュリティ研究者の Noam Moshe と Uri Katz は、おそらく edgeAggregator 産業用ソフトウェア スイート内にある OPC 統合アーキテクチャ (OPC UA) クライアントの脆弱性を特定しました。 OPC UA は、産業オートメーションで使用されるマシン間通信プロトコルです。

バグを発見した後、研究者は ChatGPT に依頼して、OPC UA サーバー用のバックエンド モジュールを開発し、リモート実行エクスプロイトをテストしました。 このモジュールは、XNUMX 人が発見した脆弱性を介して脆弱なクライアントを攻撃する悪意のあるサーバーを基本的に構築するために必要だったようです。

「エクスプロイト手法を機能させるには多くの変更を加える必要があったため、既存のオープン ソース OPC UA プロジェクトに多くの変更を加える必要がありました」と Moshe 氏と Katz 氏は語っています。 登録.

「私たちは特定のサーバー SDK の実装に慣れていなかったので、ChatGPT を使用して既存のサーバーの使用と変更を支援することでプロセスを迅速化しました。」

チームは AI に指示を与え、実行可能なバックエンド サーバー モジュールができるまで、数回の修正と「軽微な」変更を行う必要があったことを彼らは認めました。

しかし、全体として、チャットボットは時間を節約する便利なツールを提供したと言われています。特に、バックエンド モジュールの作成方法の学習や、人間がエクスプロイトの実装により集中できるようにするなどの知識のギャップを埋めるという点でそうです。

「ChatGPT には、コーディング プロセスを加速する優れたツールになる能力があります」と XNUMX 人は述べ、効率が向上したと付け加えました。

「これは、特定のコード テンプレートを Google で何度も検索し、特定のニーズに基づいてコードに複数回の変更を加えるようなものです。達成したいことを指示するだけです」と Moshe 氏と Katz 氏は述べています。

Childs 氏によると、これはおそらく、サイバー犯罪者が産業システムに対する実際の攻撃で ChatGPT を使用する方法です。

「複雑なシステムを悪用することは困難であり、多くの場合、攻撃者は特定の標的のすべての側面に精通しているわけではありません」と彼は言いました。 チャイルズ氏は、AI によって生成されたツールがエクスプロイトを作成することを期待していないと付け加えましたが、「成功に必要なパズルの最後のピースを提供します」。

そして彼は、AI が Pwn2Own を引き継ぐことを心配していません。 少なくともまだです。

「それはまだかなり先のことです」とチャイルズは言いました。 「しかし、ここでの ChatGPT の使用は、AI が脆弱性をエクスプロイトに変えるのにどのように役立つかを示しています。研究者が正しい質問をし、間違った答えを無視する方法を知っている場合です。 これは大会の歴史の中で興味深い展開であり、それがどこにつながるかを楽しみにしています。」 ®

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- Platoblockchain。 Web3メタバースインテリジェンス。 知識の増幅。 こちらからアクセスしてください。

- 情報源: https://go.theregister.com/feed/www.theregister.com/2023/02/22/chatgpt_pwn2own_ai/

- 000

- 7

- a

- 私たちについて

- 加速している

- 達成する

- 俳優

- 追加されました

- 認められた

- に対して

- AI

- すべて

- 許可

- および

- 回答

- 建築

- 側面

- アシスタント

- 攻撃

- 攻撃

- オートメーション

- 認知度

- バックエンド

- ベース

- 基本的に

- なぜなら

- の間に

- ブーストされた

- バウンド

- バグ

- ビルド

- 容量

- 確かに

- 挑戦

- 変更

- チャットボット

- AI言語モデルを活用してコードのデバッグからデータの異常検出まで、

- クレーム

- クリア

- クライアント

- コード

- コーディング

- 来ます

- コミュニケーション

- コンペ

- 複雑な

- 心配

- 接続性

- 補正

- 可能性

- サイバー犯罪者

- 中

- 防衛

- 実証します

- 細部

- 開発する

- Developer

- 開発

- DID

- 開示する

- すること

- 効率

- 特に

- 最終的に

- EVER

- あらゆる

- 実行

- 既存の

- 期待する

- 期待して

- 悪用する

- 搾取

- エクスプロイト

- おなじみの

- 少数の

- もう完成させ、ワークスペースに掲示しましたか?

- 発見

- 名

- 初回

- 欠陥

- フロリダ

- フォーカス

- フォワード

- 発見

- 未来

- でログイン

- 素晴らしい

- ハッキング

- ハック

- 起こる

- 助けます

- 助け

- こちら

- ハイジャック

- history

- 穴

- 認定条件

- How To

- しかしながら

- HTTPS

- 人間

- 特定され

- 実装

- 実装

- in

- インダストリアル

- イニシアチブ

- 説明書

- 興味深い

- インタフェース

- 関係する

- IT

- 知識

- 姓

- つながる

- 学習

- 限定的

- 見て

- LOOKS

- たくさん

- make

- 多くの

- その間

- マイアミ

- マイナー

- 修正

- 修正する

- モジュール

- 他には?

- の試合に

- 自然

- ニーズ

- 開いた

- オープンソース

- オペレーショナル

- 全体

- 特定の

- パッチ

- のワークプ

- ピース

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- 賞

- 多分

- プロセス

- プロジェクト(実績作品)

- 提供

- は、大阪で

- 提供

- パズル

- Pwn2Own

- 質問

- RE

- 準備

- リモート

- 研究者

- 研究者

- ラウンド

- ラン

- 前記

- SDDK

- セキュリティ

- 見ること

- 作品

- ジーメンス

- から

- ソフトウェア

- 何か

- ソース

- 特定の

- ステージ

- 手順

- まだ

- STONE

- 成功

- 成功した

- そのような

- スイート

- システム

- 取得

- ターゲット

- チーム

- 技術的

- テクノロジー

- template

- 条件

- test

- アプリ環境に合わせて

- 脅威

- 脅威アクター

- 時間

- 〜へ

- ツール

- 豊富なツール群

- に向かって

- トレンド

- 順番

- 統一

- us

- 使用法

- つかいます

- ベンダー

- 、

- 脆弱性

- 脆弱な

- wait

- wanted

- 週間

- この試験は

- win

- 以内

- 勝った

- 仕事

- でしょう

- 書きます

- 書き込み

- 間違った

- ゼファーネット

- ゼロ

- ゼロデイ