Validator Security: PoS を活用するための最初のステップ

分散化はPoSブロックチェーンの中心です。 セキュリティ、コンセンサス、元帳ストレージ、およびトランザクション検証の分散化は、ネットワークとブロックチェーンのセキュリティを保証するものです。

ブロックチェーンは、そのブロック作成メカニズムと同じくらい安全です。

プルーフオブステークは、チェーン内のトークン所有者が自分の持ち株を賭けて、ブロックチェーンで決定を下す能力を獲得するメカニズムです。 検証 ブロックチェーンで決定を下すこのプロセスの名前です。 バリデーターは基本的にトランザクションを検証し、場合によってはブロックチェーンガバナンスの決定にも投票します。 したがって、PoSブロックチェーンは、新しいブロックの検証と作成、およびブロックチェーンを維持するための運用上のセキュリティをバリデーターに依存しています。

バリデーターは、検証権を獲得するのに十分な保有を賭けたノードです。資産は、ノードによってのみ所有されているか、直接検証しない他のノードから貸与されている可能性があります。 侵害されたバリデーターは、それ自体の資産、委任された資産、およびネットワークにとってもリスクです。 したがって、バリデーターのセキュリティを確保することが最も重要です。

適切なブロックチェーンの選択

ステーキングは確かに儲かっています。 機会から最高のものを活用するために、バリデーターの強みと何が一致するかを理解することが前提条件です。 適切なブロックチェーンの評価には、多面的な分析が含まれます。

貢献の機会

あなたの強みを活用する

あなたの強みをサポートするブロックチェーンを検索します。 インフラストラクチャまたはop-secが得意なバリデーターは、それが求められているブロックチェーンを探す必要があります。 スマートコントラクトに長けている人にとっては、プログラム可能なステーキングを提供するブロックチェーンを選択する必要があります。 ゲーム理論と経済学の専門家には、対応するブロックチェーンが適しています。 バリデーターは、その長所を強化し、それらを最大限に活用するためのツールを(分離して)構築する必要があります。

報酬獲得オプションを調べる

ステーキングは、PoSブロックチェーンの主要な収入源です。 これにより、バリデーターはトランザクションを検証し、そのためのインセンティブを獲得できます。 ただし、ほとんどのブロックチェーンには、インセンティブを獲得するための他のモードもあります。 ブロックチェーンを選択する際には、インセンティブのパラダイムを検討しますが、チェーンガバナンスの決定への投票、侵害された、または二重署名のバリデーターの公開、ネットワークの脆弱性の明らかに、スマートコントラクトの強化などが含まれる場合があります。

リストは、ブロックチェーンとその検証プロセスによって異なる場合があります。

バリデーターとして、これらを理解し、インセンティブを高めるために活用することが重要です。

ネットワークダイナミクス

財政的要件

無料で提供されるものはなく、PoSブロックチェーンの検証の機会も例外ではありません。 バリデーターを設定するには、ハードウェア、人件費、およびブロックチェーンの通貨のコストを考慮に入れてください。

バリデーターは、元帳をダウンロードするためのメモリを必要とします。したがって、データセンターを管理するクラウドストレージソリューションと、バリデーターを管理および実行するソフトウェアソリューションが必要です。

次に並んでいるのは人的資源です。これらは、前例のないインシデントを処理し、24時間7日アラートを維持するバリデーターとチームメンバーです。 これは通常、ローテーションチームです。

最後に、ハードウェアがあり、それなしでは何も達成できません。 バリデーターは、ローカルハードウェアのコストと、ネットワークアクセス層とキー管理(以下で説明)層をバリデーターから分離する際に発生するコストも確認する必要があります。

上記のコストに加えて、規制および法的な問題が発生したときにそれらを処理する専門家またはサービスプロバイダーのチームが必須です。 彼らは税金と手数料の支払い費用も扱います。

最も重要なことは、バリデーターは賭けに資産を必要とし、ブロックチェーン上のすべての資産は、スマートコントラクトまたはホワイトペーパーの段階からの長期的な貢献者になるか、フィアットを使用して賭けることができる暗号通貨/トークンを購入することによって所有できます。

ブロックチェーンのコンセンサスメカニズムに参加することの収益性を評価するには、コストを理解することが不可欠です。

スラッシュメカニズム

すべてのブロックチェーンネットワークは、悪意のある動作から自身を保護するためのいくつかのメカニズムを設定しています。 PoSブロックチェーンは、ブロックチェーンのセキュリティを妨げる可能性のある行動に対して、賭けられた資産を没収したり、コンセンサス参加を禁止したりするスラッシュを使用します。

主にXNUMXつのカテゴリに分類されます。稼働時間の大幅な削減と、誤解を招くための削減です。 以下は、最も一般的なスラッシュ基準の一部です。

- 同じ高さのXNUMXつのブロックを生成するバリデーター

- バリデーターは無効なコンセンサス投票を送信します。つまり、不正であるか、ブロックチェーンの利益に反する可能性のあるトランザクションを暗号で検証します。

- バリデーターは、必要なエポックの間、ネットワーク上で稼働できません。

- バリデーターによる二重支払いの事例が発見された

- ネットワーク上の他のバリデーターは、バリデーターの二重署名または不適切なセキュリティの証拠を提示します。 これは、バリデーターのセキュリティに報奨金を置くようなものです。

- バリデーターがハッカーによる大量の斬撃攻撃の餌食になるという不幸な出来事。ハッカーは相反する票を投じたり、単にバリデーターの権利を剥奪したりする可能性があります。

「純粋な信頼の信念」に基づいて機能し、バリデーターの整合性を維持するためにスラッシュを使用しないブロックチェーンがありますが、他のペナルティや望ましくない動作に対するブロックチェーンの禁止が存在する可能性があります。

バリデーターアーキテクチャ

バリデーターノードは、ブロックチェーンをダウンロードし、ネットワーク上で長期間アクティブな状態を維持する必要があります。 トップレベルの要件評価では、ブロックチェーンの世界ではネットワークへの接続を維持することが最も重要であるため、バリデーターには停電、ストレージ、ネットワークのバックアップが必要であり、シームレスな接続ソリューションが必要であることが明らかになっています。 基本的な開発者マシンを使用せず、クラウドベースのツールを使用してバリデーターを実行するための一般的なアドバイスは、個人が自分のマシンが危険にさらされていないことを決して確信できないという事実に基づいて非常に明白です。

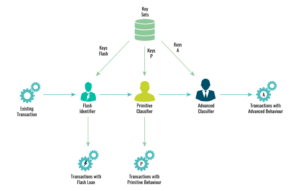

以下は、検証サービスプロバイダーが何年にもわたって進化してきたものに基づいた検証ツールアーキテクチャのプロトタイプの図です。 これは、独立したマシンとアクセス機能を備えている必要がある機能ユニットに基づくバリデーターの階層化を示しています。

ここでの考え方は、バリデーターをネットワークから分離して、ネットワークレベルの脅威を防ぎ、バリデーターをサービス拒否攻撃や大量削減攻撃から保護することです。 XNUMX番目のレイヤーは、キー管理レイヤーまたはリモート署名生成メカニズムであり、参加しているバリデーターからキー管理を分離し、トランザクションに署名する前にセキュリティチェックを適用する別のレイヤーを導入します。 ブログでは、キー管理チェックについてさらに説明しています。

SLOとSLA

サービスレベル目標とサービスレベルアグリーメントは、スムーズなバリデーター機能のために相互に補完する必要があります。

サービスレベルアグリーメント:

これらは、トランザクションを検証するために選択された、バリデーターが一度満たすことに同意する要件です。 トランザクションの検証とは別に、バリデーターはブロックを提案し、他のバリデーターによって提案されたブロックに投票することもできます。

サービスレベル目標:

バリデーターは、ネットワークメンテナンスプロセスに参加する目的を明確にし、十分なリソース、利用可能なステーク、およびセットアップがあることを確認する必要があります。 より多くの賭け金を稼ぐことを唯一の目的とするバリデーターは、セキュリティを確保するためにネットワークにとどまることを目的とする人とは異なる操作モードに従います。 唯一の検証者は自分の個人資産の目標のみを処理しますが、サービスプロバイダーは、委任者の目標も処理されるようにする必要があります。

SLOとSLA、およびバリデーターが両方を管理する機能を備えているという事実を認識するだけでなく、バリデーターがアクティブな状態を維持し、ネットワーク上で報酬を獲得できるようにするために、それらが機能的な結合を形成していることを確認することが重要です。 例として、バリデーターが事前定義された固定期間でオンラインを維持できない場合、ネットワーク上でのライブに失敗したことを示すスラッシュ付きのブロックチェーンは自殺になります。

トリプルエッジセキュリティ

セキュリティの唯一のルールは、受け取った利益と比較して攻撃のコスト/労力を大きくしすぎて、侵害を阻止することです。 この原則に基づくバリデーターのセキュリティには、以下で説明するXNUMXつの側面があります。

キーセキュリティ:

ブロックチェーンネットワークの鍵は、それを安全に保つものです。 A キー は、バリデーターがそのアクティビティを実行するために使用する必要がある暗号的に生成されたコードです。 キーを安全に保つことは、バリデーターレベルでのすべてのセキュリティアクティビティの目標です。 ブロックチェーンネットワーク上の暗号化キーは、アカウントキーとコンセンサスキーです。 両方が同じか異なるかは、ブロックチェーンの開発ルールによって異なります。

アカウントキーはコールドキーであり、バリデーターノードが詳細、報酬システム、コミッションスケジュールを変更したり、チームメンバー間のコンセンサスをローテーションしたりする場合に使用されることはめったにありません。 このキーは、コールドウォレットと呼ばれるものでネットワーク外に保管することをお勧めします。 これにより、セキュリティが確保され、バリデーターが保護されます。 これらのハードウェアウォレットはエアギャップがあり、マルチシグアクセスが必要です。

コンセンサスキーはホットキーです。 これは、トランザクションに投票したり、ブロックを提案または署名したり、ブロックチェーンガバナンスの決定に投票したりするために使用されます。 このキーは、バリデーターを通過するすべてのトランザクションで定期的に使用されます。 コンセンサスキーは、キーセキュリティメカニズムによって管理および維持されます。

サードパーティのキー管理ソリューション:

- キーを元帳にするカスタムアプリ –これらには、可用性が高くなく、アクセスごとに物理的に存在する必要があるという欠点があります。 これらの種類のソリューションはコールドキーに役立つ場合がありますが、ホットキーにはより多くの流動的な管理オプションが必要です。

- キーを管理するためのエンクレーブソリューション–これらは、主要な証券を専門とする企業によって設計されたハードウェアソリューションです。 これらは、セキュリティがサードパーティによって管理および処理されることを念頭に置いて使用できます。したがって、ソリューションに対するバリデーターの信頼は揺るぎないものであり、バリデーターは提供された機能を最大限に活用できる必要があります。

- 最も安全なのは、マルチパートキー管理ソリューションです、依存関係が単一のクラウドサービスプロバイダーから削除され、キーが複数のウォレットに部分的に保存されている場合。 キーを使用するには、各ウォレットにアクセスする必要があります。 これらのウォレットをチームメンバーに配布すると、このレイヤーで人間主導のセキュリティがさらに強化されます。

複数のキーマネージャーをエンクレーブテクノロジーと組み合わせることで、キー管理システムのセキュリティがさらに強化されます。 キー管理ツールを使用すると、専門組織によるより高いレベルのセキュリティが保証されます。

ノードセキュリティ:

ノードセキュリティはXNUMXつの部分からなるプロセスです。 最初は 物理的セキュリティ マシンの。 バリデーターはクラウドサービスを使用してステーキングプロセスに参加しますが、それらにアクセスするには、ある種のラップトップ/コンピューターシステムが使用されます。 同じもののセキュリティを確保することは、それにアクセスする個人の責任です。 XNUMX番目は ネットワーク上の攻撃者からのセキュリティ または、悪意のあるユーザーによる標的型サービス拒否攻撃。 このために、追加されたネットワークセキュリティレイヤーは、バリデーターがネットワークに直接接触するのを防ぐために、歩哨がネットワーク上のトランザクションを中継するようにするためのものです。 セントリーはネットワーク層の攻撃を回避する機能を備えていますが、アプリケーション層の攻撃はバリデーターマシンでのみ処理する必要があります。

このため、署名機能はバリデーターノードから分離され、その間にリモート署名者が追加されます。 リモート署名者は、さらにいくつかのチェックを実行した後、キーにアクセスします。 リモート署名者はバリデーターを認識しますが、バリデーターのセキュリティが危険にさらされる可能性があると想定するのが最善であるため、リクエストのペイロードをテストして、キーが正当な目的でのみ使用されていることを確認することが不可欠です。 リモート署名者で実行されるチェックには、トランザクションが検証トランザクションのみであることの確認が含まれます。 トランザクションの負荷が一般的に均一であることを確認してください。

リモート署名者は、高水準点または単調に増加するカウンターを利用して、二重署名の可能性をフィルタリングする必要があります。 また、災害または障害の回復/ロールバックの場合、二重署名の検出が不可欠であることがわかります。 追加の予防策として、すべての依存関係とそれらの依存関係もリストして理解してください。

マンパワーへの影響:

次のステップは、ある 検証を自動化する 最大限に処理することで、あらゆる種類の人的エラーから保護します。 基本的 本番アクセスを最小限に制限する。 このため、少なくともXNUMX人のチームメンバーによって制御されるクラウドストレージまたはgitリポジトリを利用して、システムにコミットする前に変更が二重の目で行われるようにすることをお勧めします。 暗号で保護された署名を使用すると、リポジトリレベルでのセキュリティが強化されます。

コードのバージョン管理、あらゆる種類の支払いの追跡、および手数料の支払いとは別に、gitコードで発生する変更を管理および検閲することが不可欠です。

追跡システムを介してSLOとSLAを追跡し、それらを随時更新して、高可用性を維持し、ネットワーク上で効果的に機能します。 ここでの間違いは、一般的にバリデーターノードにとって致命的であることがわかります。

セットアップをテストします

一般的な障害をエミュレートします。

まず、電源やネットワークの障害、サービス拒否攻撃などの基本的な障害を引き起こし、リモート署名者の脆弱性をテストします。 他の信頼できる高セキュリティバリデーターとのこの直接ピアリングに加えて、より優れたネットワークセキュリティを保証します。 ネットワーク自体にいくつかの抜け穴がある場合でも、ピアリングする安全なバリデーターのシステムがネットワークレベルの攻撃を無効にする可能性があります。

あなた自身の邪悪な双子になりなさい:

誰かがあなたが持っているすべてのセキュリティ知識にアクセスすることに成功した場合は、制限を押して脆弱性をテストしてください。 バリデーターのためにあなた自身の邪悪な双子になりましょう。 誰かが単独でシステムを侵害することができる場合は、セキュリティを再度確認する必要があります。

過去から学ぶ:

バリデーターがどのように侵害されたかを学び、以前にそれらのシナリオをテストし、それらの周りにさらにシナリオを作成し、バリデーターの復元力をテストします。

テストネットを活用する

いつも! バリデーターをメインネットに配置する前に、テストネットから始めなければならないことを常に繰り返します。 これにより、実際の機能が日常的にどのように進行するかがわかり、懸念事項が無人のままであるかどうかが明らかになります。

展開後:

監視:定期的に避けられない唯一のタスクは、すべてのトランザクション、ステークの流入と流出を監視することです。コールド/ホットキーへのアクセスは入念に監視する必要があります。 あらゆる種類のアクセスの記録を保管してください。

自然な動作からのあらゆる種類の逸脱に対してアラートを設定します。 アラートを緊急度に分類し、適切に対応するようにしてください。 重大な問題を24時間7日処理するチームを編成します。 エスカレーションポリシーを使用してオンコールローテーションスケジュールを準備します。 人間は無気力になったり、災害管理プロトコルを忘れたりする傾向があり、障害シナリオの模擬試験を定期的に実施します。 これは、彼らが落ち着いて、プレッシャーの下でそれらの状況に対処する準備をするのに役立ちます。

事故の処理と報告のためのプロトコル:

厄介なインシデントが発生した場合は、プロトコルに従ってリスクの適切な軽減が行われ、分析およびセキュリティ強化の目的ですべてが文書化および報告されていることを確認してください。 インシデントの内容、方法、時期、場所を明確に記述し、それらに対してバリデーターを何度もテストする必要があります。 これらのインシデントを使用して、将来のプラクティスを改善します。

最後のワード

システムを展開した後でも、システムの脆弱性を発見することは避けられません。 注目に値するのは、一度起動して実行すると、監視データとスペースで何が起こっているかを監視することがますます重要になります。 検証者は、セキュリティを念頭に置いて作成された設計が、システムが困難なネットワークの問題に立ち向かうための良い兆候であることを確認するため、開始する前に、デューデリジェンスのすべての側面が細心の注意を払って実行されることを確認する必要があります。 残りのアラートを投稿して、厄介な状況に対処できるようにすることが、あらゆる種類の攻撃に対処するための鍵となります。

PrimaFelicitasは、安全性の高いマルチシグウォレット、セキュリティキー管理ソリューション、検証サービスプラットフォームの構築に関する専門知識を備えたブロックチェーン中心の組織であり、ブロックチェーンノード向けのエンドツーエンドのセキュリティソリューションを構築します。

ここで助けをお探しですか?

私たちの専門家とつながる

詳細な議論n

ポスト STaaSでバリデーターを保護する 最初に登場した プリマフェリシタス.

ポスト STaaSでバリデーターを保護する 最初に登場した プリマフェリシタス.

- 7

- a

- アクセス

- 事故

- 従った

- アクティブ

- 活動

- 追加されました

- アドバイス

- に対して

- 協定

- すべて

- 常に

- 間で

- 分析

- 別の

- 離れて

- 申し込み

- 申し込む

- 適切に

- アプリ

- 建築

- 周りに

- 評価

- 資産

- 資産

- 出席する

- 自動化する

- 賃貸条件の詳細・契約費用のお見積り等について

- 利用できます

- バックアップ

- 基本的に

- 基礎

- さ

- 以下

- 利点

- BEST

- の間に

- ブロック

- ブロックチェーン

- ブロックチェーンのセキュリティ

- ブロックチェーン

- ブログ

- 勇敢な

- 違反

- 違反

- ビルド

- 建物

- 構築します

- 購入

- 機能

- これ

- 例

- 原因

- チェーン

- 変化する

- 小切手

- 選択

- クラウド

- クラウドサービス

- コード

- コールドウォレット

- 組み合わせた

- 到来

- 委員会

- コミットした

- コマンドと

- 企業

- 補体

- プロフェッショナルな方法で

- 交流

- 接続性

- コンセンサス

- 検討

- 接触

- 縮小することはできません。

- 契約

- 対応する

- コスト

- 作ります

- 作成した

- 創造

- 基準

- 重大な

- 暗号

- 通貨

- daily

- データ

- 取引

- 地方分権化

- 決定

- サービス拒否

- 依存

- 展開する

- 展開

- 設計

- 設計

- 詳細な

- 細部

- 検出

- Developer

- 開発

- 異なります

- 勤勉

- 直接

- 直接に

- 災害

- 支払い

- 配布する

- ダウンロード

- 稼ぐ

- 収益

- Economics

- 効果的に

- 可能

- 有効にする

- 端から端まで

- 確保する

- 本質的な

- 本質的に

- 評価する

- 評価

- イベント

- すべてのもの

- 例

- エキスパート

- 専門知識

- 専門家

- 不良解析

- 法定通貨

- 名

- 固定の

- フォーム

- 無料版

- から

- 満たす

- function

- 機能的な

- 機能します

- さらに

- 未来

- ゲーム

- 一般に

- 世代

- Gitの

- 目標

- 目標

- 行く

- 良い

- ガバナンス

- ハッカー

- ハンドル

- ハンドリング

- Hardware

- ハードウェア財布

- 持って

- 助けます

- ことができます

- こちら

- ハイ

- より高い

- 非常に

- ホルダー

- ホールディングス

- 認定条件

- しかしながら

- HTTPS

- 人間

- 人間

- アイデア

- 影響

- 重要性

- 重要

- 改善します

- include

- 所得

- 増える

- の増加

- 個人

- インフラ

- 整合性

- 利益

- 導入

- 分離

- 問題

- IT

- 自体

- キープ

- 保管

- キー

- キー

- 知識

- 既知の

- 層

- 元帳

- 元帳

- リーガルポリシー

- 法的な問題

- レベル

- 活用します

- 活用

- LINE

- リスト

- ライブ

- 負荷

- ローカル

- 長期的

- 見て

- もうかる

- 機械

- マシン

- 維持する

- メンテナンス

- make

- 作成

- 管理します

- マネージド

- 管理

- マネージャー

- メンバー

- メモリ

- かもしれない

- マインド

- モニタリング

- 他には?

- 最も

- 多面

- の試合に

- マルチシグ

- ナチュラル

- ニーズ

- ネットワーク

- ネットワークセキュリティー

- ノード

- 目的

- 明白

- オンライン

- 操作

- 機会

- オプション

- 組織

- 組織

- その他

- 自分の

- 所有している

- 紙素材

- 参加する

- 参加

- パーティー

- ペイアウト

- 実行

- 期間

- 人

- 個人的な

- 物理的な

- プラットフォーム

- ポイント

- ポリシー

- PoS

- の可能性

- 潜在的な

- 電力

- 準備

- プレゼンス

- 現在

- 圧力

- かなり

- 予防

- 主要な

- 原則

- 問題

- プロセス

- ラボレーション

- 生産

- 収益性

- 提案する

- 提案された

- 守る

- プロトコル

- 証明する

- 提供

- プロバイダー

- プロバイダ

- は、大阪で

- 目的

- クイック

- 受け

- 認識

- 記録

- レギュラー

- レギュレータ

- 残る

- 残り

- リモート

- 倉庫

- 要求

- 必要とする

- の提出が必要です

- 要件

- 必要

- リソース

- 責任

- 明らかに

- 報酬

- リスク

- リスク

- ルール

- ラン

- ランニング

- 同じ

- シームレス

- 安全に

- セキュア

- 有価証券

- セキュリティ

- サービス

- サービス

- セッションに

- 符号

- スマート

- スマート契約

- スマート契約

- So

- ソフトウェア

- 溶液

- ソリューション

- 一部

- 誰か

- 何か

- スペース

- 特化

- Spot

- ステージ

- 利害関係

- ステキング

- start

- 明記

- 滞在

- ストレージ利用料

- サポート

- システム

- 対象となります

- 課税

- チーム

- テクノロジー

- test

- ソース

- したがって、

- 脅威

- 三

- 介して

- 時間

- 一緒に

- トークン

- 豊富なツール群

- トップレベル

- 追跡する

- 追跡

- トランザクション

- 取引

- 信頼

- 下

- わかる

- 理解する

- 組合

- ユニット

- 前例のない

- アップデイト

- つかいます

- users

- 活用する

- Verification

- 確認する

- 検証する

- 極めて重要な

- 投票

- 票

- 投票

- 脆弱性

- 財布

- 財布

- この試験は

- 何ですか

- while

- ホワイトペーパー

- 誰

- 無し

- 世界

- 価値

- でしょう

- 年

- あなたの