脅威インテリジェンス企業 Group-IB の研究者は、興味深い記事を書いています。 実話 として知られている迷惑なほど単純だが驚くほど効果的なフィッシングの手口について ビットB、の略 ブラウザインザブラウザ.

X-in-the-Y 攻撃のいくつかのタイプについて、おそらく以前に聞いたことがあるでしょう。 MitM & ミットB、の略 マニピュレーター・イン・ザ・ミドル & ブラウザ内マニピュレータ.

MitM 攻撃では、ユーザーをだまそうとする攻撃者が、ネットワークの「中間」、ユーザーのコンピューターとユーザーが到達しようとしているサーバーの間のどこかに位置します。

(地理的にもホップ的にも文字通り真ん中にいるわけではないかもしれませんが、MitM 攻撃者はどこかにいます。 沿って どちらの端でも正しくありません。)

アイデアは、コンピューターや相手側のサーバーに侵入する代わりに、それらに接続するようにあなたを誘惑する (またはネットワーク パスを故意に操作する) ことです。あなた自身のルーター)、そして彼らは反対側のふりをします-あなたが望むなら、悪意のあるプロキシです.

彼らはあなたのパケットを公式の宛先に送り、パケットを詮索し、おそらく途中でいじり、公式の返信を受け取ります。 d は、期待どおりにエンドツーエンドで接続されました。

トラフィックの機密性 (スヌーピングなし!) と完全性 (改ざんなし!) の両方を保護するために HTTPS などのエンドツーエンドの暗号化を使用していない場合は、気付かないか、またはトラフィックの整合性を保つことさえできません。誰かがあなたのデジタル レターを転送中に開封し、その後再び封印したことを検出します。

片っ端から攻撃

A ミットB 攻撃は同様の方法で機能することを目的としていますが、HTTPS によって引き起こされる問題を回避することを目的としているため、MitM 攻撃ははるかに困難になります。

MitM 攻撃者は、HTTPS で暗号化されたトラフィックを簡単に妨害することはできません。データを保護するために各エンドで使用される暗号化キーを持っていないため、データを詮索することはできません。 暗号化されたデータを変更することはできません。これは、各エンドでの暗号化検証によってアラームが発生するためです。 また、サーバーが身元を証明するために使用する暗号化された秘密を持っていないため、接続先のサーバーになりすますことはできません。

したがって、MitB 攻撃は通常、最初にマルウェアをコンピュータに忍び込ませることに依存しています。

一般に、ある時点で単にネットワークに侵入するよりも困難ですが、攻撃者がそれを管理できれば、攻撃者にとって大きな利点となります。

それは、彼らがあなたのブラウザ内に自分自身を挿入できれば、あなたのネットワークトラフィックを見て変更することができるからです. ブラウザが暗号化する前に 送信用。これにより、アウトバウンド HTTPS 保護が無効になります。 ブラウザが復号化した後 これにより、サーバーが応答を保護するために適用した暗号化が無効になります。

BitBとは?

しかし、どうですか ビットB 攻撃?

ブラウザインザブラウザ かなり一口で、巧妙な策略はサイバー犯罪者に MitM や MitB のハッキングほどの力を与えるものではありませんが、コンセプトは驚くほどシンプルで、急いでいる場合は驚くほど簡単です。それに陥りやすい。

BitB 攻撃の考え方は、ブラウザ自体によって安全に生成されたポップアップ ブラウザ ウィンドウのように見えるものを作成することですが、実際には、既存のブラウザ ウィンドウにレンダリングされた Web ページにすぎません。

サイト Y からのものであると偽ったサイト X のコンテンツは、サイト X の URL からのものとしてブラウザ自体に表示されるため、この種の策略は失敗する運命にあると考えるかもしれません。

アドレス バーを一目見ただけで、あなたが嘘をついていることが明らかであり、あなたが見ているものはおそらくフィッシング サイトであることがわかります。

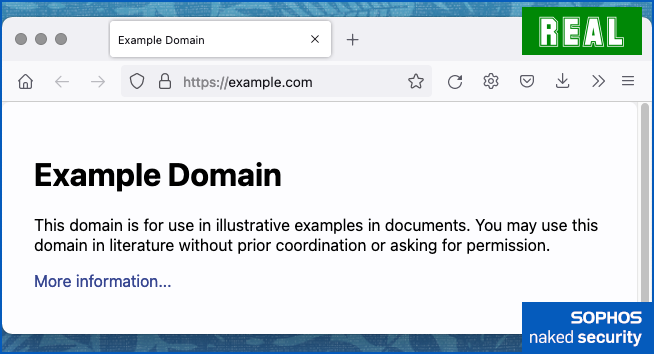

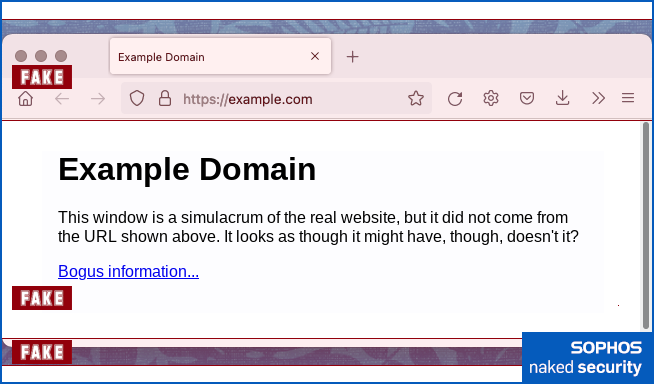

たとえば、これは次のスクリーンショットです。 example.com Mac 上の Firefox で取得した Web サイト:

攻撃者があなたを偽のサイトにおびき寄せた場合、彼らがコンテンツを厳密にコピーした場合、そのビジュアルに引っかかる可能性がありますが、アドレス バーから、探しているサイトにアクセスしていないことがわかります。

したがって、Browser-in-the-Browser 詐欺では、攻撃者の目的は通常の Web サイトを作成することです。 ページ それはウェブのように見えます サイトとコンテンツ ウィンドウの装飾とアドレス バーを可能な限りリアルにシミュレートして完成させることを期待しています。

ある意味で、BitB 攻撃は科学よりも芸術に関係しており、ネットワーク ハッキングよりも Web デザインと期待の管理に関係しています。

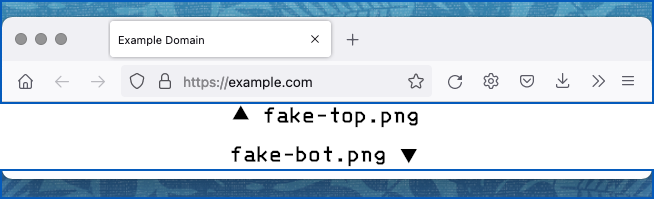

たとえば、次のような XNUMX つのスクリーン スクレイピング イメージ ファイルを作成すると…

…次に、以下に示すように単純な HTML を…

<html>

<body>

<div>

<div><img src='./fake-top.png'></div>

<p>

<div><img src='./fake-bot.png'></div>

</div>

</body>

</html>

…次のように、既存のブラウザ ウィンドウ内にブラウザ ウィンドウのように見えるものを作成します。

ブラウザ ウィンドウのように見える Web ページ。

この非常に基本的な例では、左上にある XNUMX つの macOS ボタン (閉じる、最小化、最大化) は何もしません。これらはオペレーティング システムのボタンではないためです。 ボタンの写真、および Firefox ウィンドウのように見えるアドレス バーはクリックしたり編集したりできません。 ただのスクリーンショット.

しかし、上記の HTML に IFRAME を追加すると、関係のないサイトから偽のコンテンツを吸い込むことができます。 example.com、 このような…

<html>

<body>

<div>

<div><img src='./fake-top.png' /></div>

<div><iframe src='https:/dodgy.test/phish.html' frameBorder=0 width=650 height=220></iframe></div>

<div><img src='./fake-bot.png' /></div>

</div>

</body>

</html>

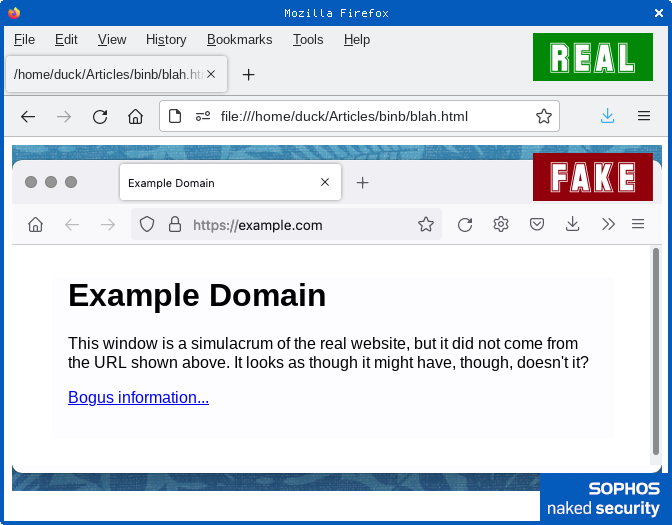

…結果として得られるビジュアル コンテンツが スタンドアロンのブラウザ ウィンドウとまったく同じ、実際には 別のブラウザ ウィンドウ内の Web ページ.

以下に表示されているテキスト コンテンツとクリック可能なリンクは、 dodgy.test 上記の HTML ファイルの HTTPS リンクには、次の HTML コードが含まれていました。

<html>

<body style='font-family:sans-serif'>

<div style='width:530px;margin:2em;padding:0em 1em 1em 1em;'>

<h1>Example Domain</h1>

<p>This window is a simulacrum of the real website,

but it did not come from the URL shown above.

It looks as though it might have, though, doesn't it?

<p><a href='https://dodgy.test/phish.click'>Bogus information...</a>

</div>

</body>

</html>

HTML テキストのトッピングとテールのグラフィック コンテンツにより、HTML が実際に由来するかのように見えます。 example.com、上部のアドレスバーのスクリーンショットのおかげで:

真ん中。 IFRAME ダウンロードによるフェイク。

下。 画像は偽のウィンドウを丸めます。

Linux などの別のオペレーティング システムで偽のウィンドウを表示すると、Mac に似た「ウィンドウ」を備えた Linux に似た Firefox ウィンドウが表示されるため、その巧妙さは明らかです。

偽の「ウィンドウ ドレッシング」コンポーネントは、実際の画像として際立っています。

一番上に実際のウィンドウ コントロールとアドレス バーがあります。

あなたはそれのために落ちますか?

アプリのスクリーンショットを撮り、後でそのスクリーンショットをフォト ビューアーで開いたことがある場合は、ある時点でアプリの画像を実行中のコピーのように扱うように騙したことがあるに違いありません。アプリ自体。

人生で少なくとも XNUMX 回はアプリ内アプリの画像をクリックまたはタップし、なぜアプリが機能しないのか疑問に思ったことがあると思います。 (OK、あなたはそうではないかもしれませんが、私たちは確かに、真の混乱の点まで持っています。)

もちろん、フォト ブラウザー内でアプリのスクリーンショットをクリックしても、リスクはほとんどありません。クリックやタップが期待どおりに機能しないためです。代わりは。

しかし、それが ブラウザインザブラウザ 「アートワーク攻撃」ではなく、シミュレートされたウィンドウでクリックまたはタップする方向を間違えると危険な場合があります。これは、JavaScript が動作し、リンクがまだ機能しているアクティブなブラウザー ウィンドウにいるためです…

…あなたが思っていたブラウザー ウィンドウにいないだけでなく、あなたが思っていた Web サイトにもいません。

さらに悪いことに、アクティブなブラウザー ウィンドウで実行されている JavaScript (訪問した元の詐欺師サイトからのもの) は、本物のブラウザー ポップアップ ウィンドウの予想される動作の一部をシミュレートして、ドラッグ、サイズ変更、およびもっと。

冒頭で述べたように、実際のポップアップ ウィンドウを待っているときに、 見える リアルなブラウザ ボタンと、期待どおりのアドレス バーを備えたポップアップ ウィンドウ。

…偽のウィンドウを本物のウィンドウと誤認する可能性があることは完全に理解できます。

対象となる Steam ゲーム

Group-IBで 研究 前述したように、研究者が遭遇した実際の BinB 攻撃は、Steam ゲームをルアーとして使用していました。

一見まともなサイトは、これまで聞いたことのないものですが、次のゲーム トーナメントで場所を獲得するチャンスを提供してくれます。たとえば…

…そして、サイトが Steam ログイン ページを含む別のブラウザ ウィンドウをポップアップしていると述べたとき、実際には代わりにブラウザ内ブラウザの偽のウィンドウを表示しました。

研究者は、攻撃者が BitB のトリックを使用してユーザー名とパスワードを取得しただけでなく、XNUMX 要素認証コードを要求する Steam ガード ポップアップをシミュレートしようとしたことにも注目しました。

幸いなことに、Group-IB が提示したスクリーンショットは、このケースで遭遇した犯罪者が詐欺のアートとデザインの側面にあまり注意を払っていないことを示していたため、ほとんどのユーザーはおそらく偽物を発見しました.

しかし、情報に詳しいユーザーが急いでいる場合や、友人の家などで慣れていないブラウザーやオペレーティング システムを使用している人でさえ、不正確さに気付かなかった可能性があります。

また、すべての電子メール詐欺師がメッセージのスペルを間違えるわけではないのと同じように、より気難しい犯罪者は、より現実的な偽のコンテンツを思いつく可能性が高く、その結果、より多くの人々がアクセス資格情報を漏らしてしまう可能性があります。

何をするか?

以下に XNUMX つのヒントを示します。

- Browser-in-the-Browser ウィンドウは、実際のブラウザー ウィンドウではありません。 オペレーティング システム レベルのウィンドウのように見えるかもしれませんが、ボタンとアイコンは本物そっくりですが、オペレーティング システム ウィンドウのようには動作しません。 それらは Web ページのように振る舞います。 疑わしい場合は、 疑わしいウィンドウを含むメイン ブラウザ ウィンドウの外にドラッグしてみてください. 実際のブラウザ ウィンドウは独立して動作するため、元のブラウザ ウィンドウの外に移動することができます。 偽のブラウザ ウィンドウは、攻撃者が JavaScript を使用してできるだけ本物に見える動作をシミュレートしようとしても、それが表示されている実際のウィンドウ内に「閉じ込められ」ます。 これにより、それ自体が真のウィンドウではなく、Web ページの一部であることがすぐにわかります。

- 疑わしいウィンドウを注意深く調べます。 Web ページ内のオペレーティング システム ウィンドウのルック アンド フィールを現実的にモックアップするのは、下手に簡単にできますが、上手に行うのは困難です。 余分な数秒をかけて、偽物や矛盾の明らかな兆候を探してください。

- 疑わしい場合は、それを配らないでください。 聞いたことのない、信頼する理由がない、突然サード パーティのサイト経由でログインするよう要求するサイトを疑ってください。

急ぐ必要はありません。時間をかけると、自分が見ているものを見る可能性がはるかに低くなります。 考える 実際に何を見ているかの代わりにそこにある is そこ。

XNUMXつの言葉で: やめる。 考え。 接続。

によって作成されたマグリットの「La Trahison des Images」の写真の画像を含むアプリ ウィンドウの写真の注目の画像 Wikipedia.