読み取り時間: 6 分

Web3 の世界では、フィッシングの試みはさまざまな形で行われます。 技術はまだ発展途上にあるため、新しい種類の攻撃が発生する可能性があります。 アイス フィッシングなど、Web3 に固有の攻撃もあれば、Web2 でより一般的なクレデンシャル フィッシング攻撃に似た攻撃もあります。

アイス フィッシング攻撃とは何か、その仕組みを理解する前に、まずブロックチェーンでトランザクションがどのように署名され、トークンの許可とは何かを理解しましょう。

取引の署名

次のようなウォレットを使用して、分散型アプリケーションに接続できます メタマス 悪意のあるユーザーは、ユーザーがこれらの行為を実行するためにメタマスクを使用してトランザクションに署名する必要があるという事実を利用しようとしています。

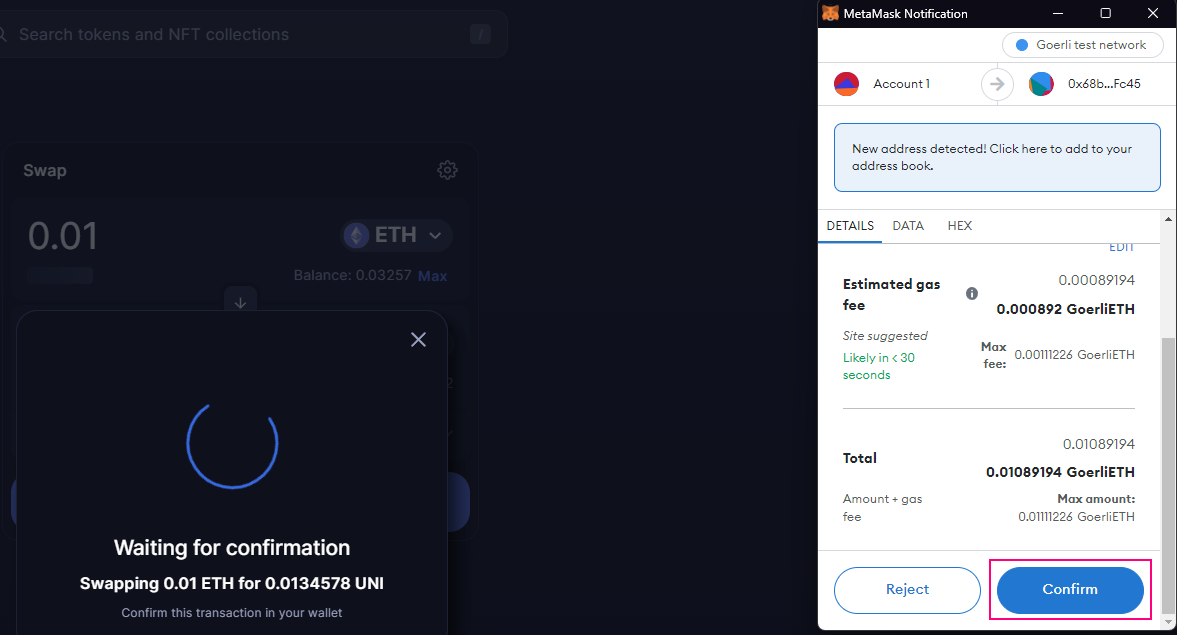

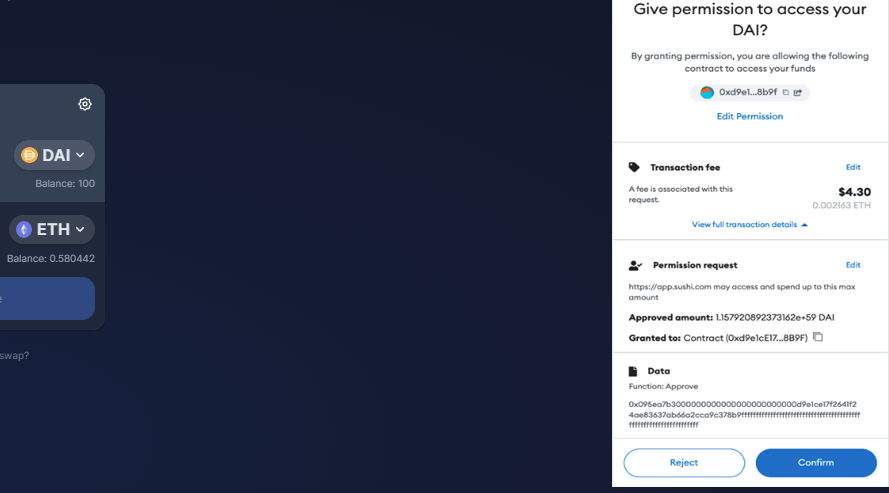

Metamask ポップアップが表示され、アプリがオンチェーン操作を実行する必要がある場合に、トランザクションを確認するかキャンセルするかをユーザーに尋ねます。 下の画像を参照してください。

上記の例では、ETH を UNI トークンに交換するときに、メタマスクが確認を求めていることがわかります。 当方で確認次第、取引成立となります。 その結果、一部のトランザクションで許可されているアクティビティを理解することがより困難になる可能性があります。特に、単一の即時アクションではなく一連のアクションを許可している場合. 攻撃者は、アイス フィッシングを行う際に、この明確性の欠如を悪用しようとしています。

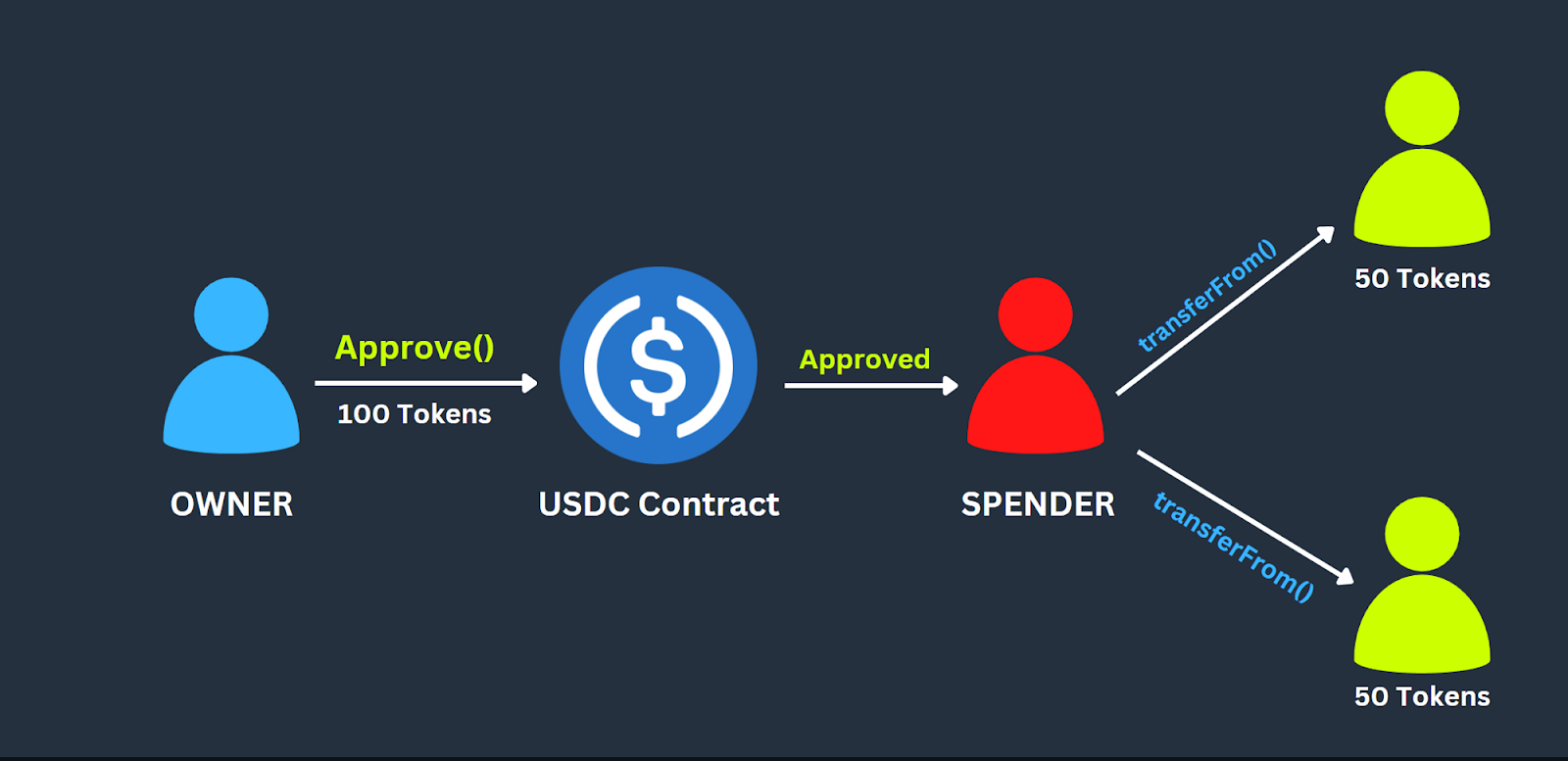

トークン手当

トークンの所有者が、トークンの使用者がトークンの所有者に代わってトークンの金額を使用することを承認するトランザクション。 所有者はトークンの許容量を提供できます 代替不可能なトークンと代替可能なトークン. 所有者は、トークンを所有し、支出者に手当を与えるアカウントです。

アイスフィッシングとは

簡単に言えば、アイス フィッシングでは、ユーザーをだまして悪意のあるトランザクションに署名させ、攻撃者が暗号資産を制御できるようにします。

「アイス フィッシング」手法では、他人の秘密鍵を盗むことはありません。 代わりに、攻撃者にユーザーのトークンの制御を許可するトランザクションを承認するようにユーザーをだまそうとする必要があります。

承認は、ユーザーと DeFi プロトコルとのやり取りを可能にする頻繁なタイプのトランザクションです。 これにより、DeFi プロトコルとやり取りするにはやり取りの許可を与える必要があるため、アイス フィッシングは Web3 投資家にとって大きな脅威になります。

攻撃はどのように機能しますか?

攻撃者は、次の XNUMX つの手順でこの攻撃を実行します。

1. 被害者をだまして承認トランザクションに署名させる:

攻撃者は、SushiSwap などの DEX を装った詐欺的な Web サイトや、仮想通貨製品のヘルプ ページを作成します。

攻撃者は通常、これらの悪意のあるリンクを販促景品や「独占的な」NFT ミント、フィッシング メール、ツイート、ディスコードなどに送信し、誤った緊急感を作り出して FOMO (恐怖心ユーザーの間で)。 以下の例を参照してください。

詐欺師は、ユーザーを騙してウォレットを悪意のある Web サイトに接続させ、ユーザーを操作して資産を使用するための承認に署名させることができれば成功します。

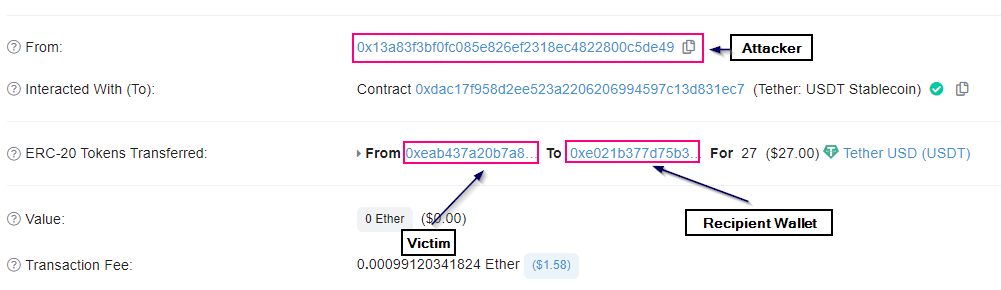

2. ユーザーのウォレットからトークンを盗む:

ユーザーが悪意のある攻撃者のアドレスへのトークンを承認するとすぐに。 攻撃者は transferFrom 関数を呼び出し、すべてのトークンを自分のウォレットに転送します。 詐欺には通常、少なくとも XNUMX つのウォレットが関与します。 最初は、ユーザーが承認したアイス フィッシング ウォレット、次に攻撃者がトークンを転送した受信者ウォレットです。

Badger DAO ケーススタディ

Badger は、デポジットで利息を獲得できる DeFi プロトコルです。 2 年 2021 月 XNUMX 日、BadgerDAO はアイス フィッシング攻撃を受けました。 Badger の Cloudflare API キーが侵害され、攻撃者がフロントエンド インフラストラクチャを乗っ取ることができました。

このようにして、攻撃者は悪意のあるスクリプトをフロント エンドに挿入することができました。 ここで、ユーザーはトークンをデポジットして収益を得ていると考えて、BadgerDAO に接続しようとしました。 それでも、彼らが署名した実際のトランザクションは、攻撃者に彼らの資産への完全なアクセスを許可しました.

攻撃者は、被害者の口座から数百万ドルを盗み出し、特に残高の多い個人を標的に選びました。 彼らは、検出されないようにするために、一日中スクリプトを変更しました。 最終的に BadgerDAO は攻撃を認識し、スマート コントラクトを停止しましたが、攻撃者はすでに 121 のアカウントから約 200 億 XNUMX 万ドルを盗んでいました。

あなた自身を保護する方法

不審なリンクをクリックしないでください。 フィッシング URL やドメイン スクワッターを回避するには、検証済みの URL のみを使用して dApp やサービスにアクセスしてください。 疑わしい場合は、通常、プロジェクトの URL は検証済みの Twitter アカウントで入手できます。

署名する前にトランザクションを確認します。 意図したアクションが確実に実行されるように、Metamask またはその他のウォレットで署名する前にトランザクションの詳細を読むことが不可欠です。

複数のウォレットを通じて暗号資産を管理します。 暗号通貨の保有を分散させ、長期的な投資と貴重な NFT をハードウェア ウォレットのようなコールド ストレージに保存し、通常のトランザクションとよりアクティブな dApps のための資金を別のホット ウォレットに保持します。

手当を定期的に見直して取り消す: 特に NFT マーケットプレイスでは、dapp を積極的に使用していないときはいつでも、定期的に許可を見直して取り消すことは常に良い考えです。 これにより、エクスプロイトや攻撃によってお金を失う可能性が最小限に抑えられ、フィッシング詐欺の影響が軽減されます。 使用できます キャッシュを取り消す or Etherscan トークン承認チェッカー それのために。

それらを回避するために、詐欺に関する最新情報を入手してください。 詐欺に注意し、異常な行動があれば報告してください。 詐欺を報告することは、セキュリティの専門家や法執行機関が、被害が大きくなりすぎる前に詐欺師を捕まえるのに役立ちます。

まとめ

仮想通貨市場が上昇し続けるにつれて、アイスフィッシング攻撃やその他の仮想通貨詐欺がさらに蔓延する可能性があります。 注意と教育は最高のセキュリティ対策です。 ユーザーは、これらの詐欺がどのように行われるかを認識し、適切な予防措置を講じて自分自身を安全に保つ必要があります。 やり取りしている URL がオンチェーンと信頼できるソースの両方で検証されていることを確認するために、少し時間をとってください。

よくあるご質問

アイスフィッシングの疑いがある場合はどうすればよいですか?

ウォレットを危険にさらした可能性のあるアドレスの承認を確認して取り消します。 https://etherscan.io/tokenapprovalchecker. また、すべての資金を他のウォレットに転送します。

アイスフィッシングから身を守るにはどうすればよいですか?

アイス フィッシング攻撃から身を守るには、信頼できるソースからのように見える場合でも、未承諾の電子メール、メッセージ、および電話に注意する必要があります。 署名する前にトランザクションを検証します。

アドレスの承認を取り消すには?

あなたが使用することができます キャッシュを取り消す or Etherscan トークン承認チェッカー アドレスの承認を削除するため。

24 ビュー

- SEO を活用したコンテンツと PR 配信。 今日増幅されます。

- Platoblockchain。 Web3メタバースインテリジェンス。 知識の増幅。 こちらからアクセスしてください。

- 情報源: https://blog.quillhash.com/2023/01/19/what-are-ice-phishing-attacks-and-how-to-avoid-getting-hooked/

- 2021

- 7

- a

- できる

- 上記の.

- アクセス

- アカウント

- Action

- 行動

- アクティブ

- 積極的に

- 活動

- 使徒行伝

- 住所

- アドレス

- 利点

- すべて

- 許可

- ことができます

- 既に

- 常に

- 間で

- 量

- および

- API

- アプリ

- 現れる

- 適切な

- 承認

- 周りに

- 資産

- 攻撃

- 攻撃

- 試み

- 注意

- 利用できます

- バランス

- 以下

- ブロックチェーン

- 借り入れ

- コール

- 場合

- 現金

- 原因となる

- 用心深い

- チャンス

- 選んだ

- 明瞭

- CloudFlareの

- 冷蔵

- 来ます

- コマンドと

- コンプリート

- 損害を受けた

- 確認します

- お問合せ

- 接続する

- かなりの

- 構築する

- 続ける

- 縮小することはできません。

- コントロール

- カバー

- 作成

- クレデンシャル

- クリプト

- 暗号市場

- 暗号資産

- cryptocurrency

- DAO

- ダップ

- DApps

- 中

- 12月

- 分権化された

- 分散アプリケーション

- DeFi

- DEFI プロトコル

- DeFiプロトコル

- 預金

- 細部

- 開発

- デックス

- 異なります

- 難しい

- 分配します

- ドメイン

- 疑い

- 稼ぐ

- 教育

- 努力

- その他の

- メール

- 執行

- 確保

- 特に

- 本質的な

- 等

- ETH

- エーテルスキャン

- さらに

- 最終的に

- 正確に

- 例

- 実行します

- 実行する

- 悪用する

- エクスプロイト

- 余分な

- 目

- 恐怖

- 名

- FOMO

- フォーム

- 詐欺師

- 不正な

- 頻繁な

- から

- フロント

- フロントエンド

- function

- 資金

- 置き換え可能な

- 利得

- 取得する

- 受け

- プレゼント

- 与えられた

- Go

- 良い

- 助成金

- 付与された

- 助成

- 成長する

- Hardware

- ハードウェア財布

- 助けます

- より高い

- ホールディングス

- HOT

- ホット財布

- 認定条件

- How To

- HTTPS

- ICE

- アイデア

- 画像

- 即時の

- 影響

- in

- 個人

- インフラ

- 当初

- を取得する必要がある者

- 対話

- 相互作用

- 相互作用

- 関心

- インベストメント

- 主要株主

- 巻き込む

- IT

- ジャンプ

- キープ

- 保管

- キー

- キー

- 知っている

- 欠如

- 法律

- 法執行機関

- 貸し出し

- リンク

- 長期的

- 探して

- 負け

- 作る

- 市場

- マーケットプレース

- メッセージ

- MetaMask

- 方法

- 百万

- 何百万

- 行方不明

- 瞬間

- お金

- 他には?

- の試合に

- 新作

- NFT

- NFTマーケットプレイス

- NFTs

- オンチェーン

- ONE

- 操作する

- 操作

- その他

- その他

- 所有者

- 所有する

- 特に

- のワークプ

- 実行する

- 許可

- フィッシング詐欺

- フィッシング攻撃

- フィッシング攻撃

- フィッシング詐欺

- 電話

- 電話

- プラトン

- プラトンデータインテリジェンス

- プラトデータ

- ポップアップ

- 流行している

- プライベート

- 秘密鍵

- 多分

- プロダクト

- 専門家

- プロジェクト

- 昇進の

- 守る

- プロトコル

- 提供します

- 購買

- 押す

- クイルハッシュ

- 読む

- 認識

- 軽減

- レギュラー

- 信頼性のある

- 残る

- 除去

- レポート

- 各種レポート作成

- 評判の良い

- 必要

- 結果

- レビュー

- 上昇

- 安全な

- 詐欺

- 詐欺

- セキュリティ

- センス

- シリーズ

- サービス

- すべき

- 符号

- 署名されました

- 署名

- 簡単な拡張で

- から

- スマート

- スマート契約

- So

- 一部

- 誰か

- ソース

- 特定の

- 特に

- 過ごす

- ステップ

- まだ

- 盗まれました

- ストレージ利用料

- 成功する

- そのような

- 寿司交換

- 疑わしい

- 取る

- ターゲット

- テクノロジー

- 条件

- アプリ環境に合わせて

- 自分自身

- 考え

- 脅威

- 介して

- 全体

- 時間

- 〜へ

- トークン

- トークン

- あまりに

- トランザクション

- 取引

- 転送

- 転送

- 転送

- true

- つぶやき

- さえずり

- 下

- わかる

- UNI

- 要求されていない

- 更新しました

- 緊急

- URL

- us

- つかいます

- ユーザー

- users

- 通常

- 検証済み

- 貴重な

- 多様

- 検証

- 確認する

- 被害者

- 財布

- 財布

- Web2

- Web3

- Web3の世界

- ウェブサイト

- この試験は

- かどうか

- which

- while

- 意志

- 作品

- 世界

- やりがいのある

- 産出

- You

- あなたの

- あなた自身

- ゼファーネット