요컨대

- Check Point Research는 최소 XNUMX만 달러를 훔친 암호화 피싱 사기를 발견했습니다.

- Metamask와 Pancake 웹사이트는 모두 사기에서 모방되었습니다.

체크포인트 리서치(CPR)는 발견 사용자로부터 최소 XNUMX만 달러 상당의 암호화폐를 훔친 "대규모 검색 엔진 피싱 캠페인".

“지난 주말에 Check Point Research는 암호화폐 투자자들이 잘 알려진 다운로드 및 설치를 시도하는 동안 돈을 잃은 수백 건의 사건을 접했습니다. 암호 지갑 또는 PancakeSwap과 같은 암호화 스왑 플랫폼에서 통화를 변경하거나 Uniswap"라고 심폐소생술을 했습니다.

한 레딧 이용자는 “방금 팬텀 지갑을 설치했는데 어떻게든 사기를 다운로드하게 됐다”며 “지갑이 조금 생소하다”고 말했다.

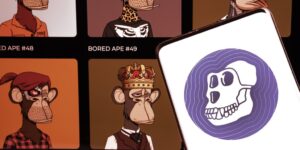

CPR에서 발견된 사기도 타격을 입었습니다. 메타 마스크 그리고 사기꾼이 합법적인 웹사이트를 거의 완벽하게 모방하는 두 가지 인기 있는 암호화 지갑인 Phantom 사용자입니다.

CPR은 “지난 주말에 CPR의 연구원들이 원래 웹사이트처럼 보이는 여러 피싱 웹사이트를 발견했는데, 이는 사기꾼이 디자인을 복사했기 때문입니다.”라고 CPR이 덧붙였습니다.

팬텀과 메타마스크

Phantom 도메인의 경우 사용자는 합법적인 "phantom.app"이 아닌 "phanton.app" 또는 "phantonn.app"과 같은 피싱 도메인을 접하게 되었습니다.

Google 광고 캠페인을 통해 "MètaMask"와 같은 도메인이 나타나는 것을 본 사기꾼의 MetaMask 전술도 마찬가지였습니다. MetaMask의 경우 사기꾼도 지갑에 액세스하기 위해 사용자 개인 키를 훔치려고 했습니다.

CPR은 "이 피싱 캠페인을 독특하게 만드는 것은 사기꾼들이 전통적인 피싱 사기처럼 이메일을 통해 피싱 링크를 보내지 않는다는 사실입니다."라고 말했습니다. "대신 Google 광고 캠페인을 사용하여 누구나 키워드를 검색할 때 원래 사이트보다 피싱 웹사이트가 먼저 표시되도록 하고 있습니다."라고 그룹은 덧붙였습니다.

그러나 사용자는 자신을 보호하기 위해 무엇을 할 수 있습니까? CPR은 암호화 사용자를 위한 주의 단계를 제공했습니다.

여기에는 검색의 첫 번째 웹사이트를 보고 광고가 아닌지 확인하는 것이 포함됩니다. CPR은 사용자가 암호를 알려주어서도 안 된다고 제안합니다.

마지막으로 CPR은 "항상 URL을 다시 확인하십시오"라고 말합니다.

출처: https://decrypt.co/85253/crypto-wallets-metamask-phantom-targeted-500k-phishing-attack-report