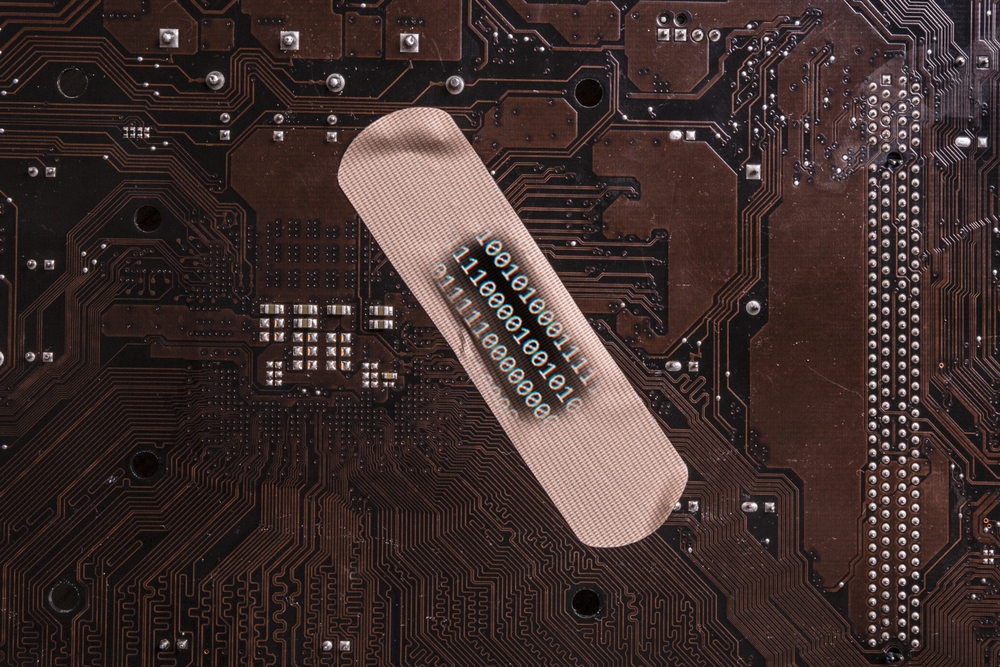

JetBrains는 인증되지 않은 원격 공격자가 영향을 받는 서버를 제어하고 이를 사용하여 조직 환경 내에서 추가 악의적인 활동을 수행할 수 있도록 허용하는 TeamCity 온프레미스 서버의 심각한 보안 취약점을 패치했습니다.

TeamCity는 Citibank, Nike, Ferrari 등 여러 주요 브랜드를 포함하여 약 30,000개 조직이 소프트웨어 구축, 테스트, 배포 프로세스를 자동화하는 데 사용하는 소프트웨어 개발 수명주기(SDLC) 관리 플랫폼입니다. 따라서 소스 코드 및 서명 인증서를 포함하여 공격자에게 유용할 수 있고 컴파일된 버전의 소프트웨어 또는 배포 프로세스를 변조할 수도 있는 수많은 데이터가 있는 곳입니다.

다음과 같이 추적되는 결함 CVE-2024-23917, 약점을 제시 CWE-288, 대체 경로나 채널을 사용하는 인증 우회입니다. JetBrains는 19월 2017.1일에 결함을 확인했습니다. 이는 TeamCity 온프레미스 CI/CD(지속적 통합 및 전달) 서버의 2023.11.2부터 XNUMX까지 모든 버전에 영향을 미칩니다.

TeamCity의 Daniel Gallo는 “악용될 경우 이 결함을 통해 TeamCity 서버에 대한 HTTP(S) 액세스 권한이 있는 인증되지 않은 공격자가 인증 확인을 우회하고 해당 TeamCity 서버에 대한 관리 제어권을 얻을 수 있습니다.”라고 썼습니다. CVE-2024-23917을 자세히 설명하는 블로그 게시물에서 이번 주 초에 발표되었습니다.

JetBrains는 이미 취약점을 해결하는 업데이트인 TeamCity On-Premises를 출시했습니다. 버전 2023.11.3, 자체 TeamCity Cloud 서버도 패치했습니다. 회사는 또한 자체 서버가 공격받지 않았음을 확인했습니다.

TeamCity의 착취 역사

실제로 TeamCity 온프레미스 결함은 가볍게 여겨서는 안 됩니다. 제품에서 마지막으로 발견된 주요 결함은 국가 후원을 받는 다양한 공격자가 이를 표적으로 삼아 다양한 악의적인 행동에 가담하면서 글로벌 보안 악몽을 촉발시켰기 때문입니다.

이 경우 중요한 원격 코드 실행(RCE) 버그에 대한 공개 개념 증명(PoC) 익스플로잇은 다음과 같이 추적됩니다. CVE-2023-42793 - JetBrains가 발견하고 지난 30월 XNUMX일 패치됨 - Microsoft가 추적하는 Diamond Sleet 및 Onyx Sleet로 추적되는 두 개의 북한 정부 지원 위협 그룹에 의해 거의 즉각적인 악용이 촉발되었습니다. 그룹 결함을 악용했다 사이버 스파이 활동, 데이터 도난, 재정적 동기를 지닌 공격 등 광범위한 악의적 활동을 수행하기 위한 백도어 및 기타 임플란트를 삭제합니다.

그러다가 29월에 APTXNUMX(일명 CozyBear, Dukes, 한밤의 눈보라, 또는 노벨리움), 악명 높은 러시아 위협 그룹 2020년 SolarWinds 해킹의 배후에도 결함을 공격했다. CISA, FBI, NSA 등이 추적한 활동에서 APT는 취약한 서버를 공격하여 초기 액세스에 사용하여 권한을 높이고, 측면 이동하고, 추가 백도어를 배포하고, 지속적이고 장기적인 액세스를 보장하기 위한 기타 조치를 취했습니다. 손상된 네트워크 환경에

업데이트 또는 대체 완화 권장

최신 결함으로 인해 유사한 시나리오를 피하기 위해 JetBrains는 해당 환경에 영향을 받는 제품이 있는 모든 사람에게 즉시 패치 버전으로 업데이트할 것을 촉구했습니다.

이것이 가능하지 않은 경우 JetBrains는 다운로드할 수 있고 TeamCity 버전 2017.1~2023.11.2에 설치하여 문제를 해결할 수 있는 보안 패치 플러그인도 출시했습니다. 회사도 게시된 설치 지침 고객이 문제를 완화하는 데 도움이 되는 플러그인을 온라인으로 제공합니다.

그러나 TeamCity는 보안 패치 플러그인이 취약점만 해결하고 다른 수정 사항은 제공하지 않는다는 점을 강조했습니다. 따라서 고객은 “다른 많은 보안 업데이트의 혜택을 누리려면” 최신 버전의 TeamCity On-Premises를 설치하는 것이 좋습니다.라고 Gallo는 썼습니다.

또한 조직에 인터넷을 통해 공개적으로 액세스할 수 있고 이러한 완화 단계 중 하나를 수행할 수 없는 영향을 받는 서버가 있는 경우 JetBrains는 결함이 완화될 때까지 서버에 액세스할 수 있도록 할 것을 권장했습니다.

Sevco Security의 CSO인 Brian Contos는 TeamCity 버그 악용의 역사를 고려할 때 패치 적용은 조직이 문제를 처리하기 위해 취해야 하는 필수적이고 중요한 첫 번째 단계라고 말합니다. 그러나 회사가 추적하지 못하는 인터넷 연결 서버가 있을 수 있다는 점을 고려하면 그는 IT 환경을 더욱 확고하게 잠그기 위해 추가 조치를 취해야 할 수도 있다고 제안합니다.

Contos는 “알고 있는 공격 표면을 방어하는 것은 충분히 어렵지만 IT 자산 인벤토리에 표시되지 않는 취약한 서버가 있으면 불가능해집니다.”라고 말합니다. "패치가 처리되면 보안 팀은 취약점 관리에 대한 장기적이고 지속 가능한 접근 방식에 주의를 기울여야 합니다."

- SEO 기반 콘텐츠 및 PR 배포. 오늘 증폭하십시오.

- PlatoData.Network 수직 생성 Ai. 자신에게 권한을 부여하십시오. 여기에서 액세스하십시오.

- PlatoAiStream. 웹3 인텔리전스. 지식 증폭. 여기에서 액세스하십시오.

- 플라톤ESG. 탄소, 클린테크, 에너지, 환경, 태양광, 폐기물 관리. 여기에서 액세스하십시오.

- PlatoHealth. 생명 공학 및 임상 시험 인텔리전스. 여기에서 액세스하십시오.

- 출처: https://www.darkreading.com/vulnerabilities-threats/patch-critical-teamcity-bug-server-takeover

- :있다

- :이다

- :아니

- $UP

- 000

- 1

- 11

- 19

- 2017

- 2020

- 2023

- 30

- 7

- a

- 소개

- ACCESS

- 얻기 쉬운

- 방과 후 액티비티

- 활동

- 배우

- 추가

- 주소

- 구애

- 관리

- 영향을받은

- 아카

- All

- 수

- 수

- 이미

- 또한

- 대안

- 중

- an

- 및

- 누군가

- 접근

- APT

- 있군요

- AS

- 유산

- At

- 공격

- 공격자

- 공격

- 주의

- 인증

- 자동화

- 가능

- 피하기

- 백도어

- BE

- 된다

- 행동

- 뒤에

- 이익

- 블로그

- 브랜드

- 브라이언

- 곤충

- 버그

- 빌드

- 비자 면제 프로그램에 해당하는 국가의 시민권을 가지고 있지만

- by

- 우회로

- CAN

- 한

- 적재

- 케이스

- 인증

- 채널

- 확인하는 것이 좋다.

- 씨티 은행

- 클라우드

- 암호

- 제공

- 회사

- 컴파일

- 손상된

- 끊임없는

- 제어

- 수

- 임계

- 결정적인

- 고객

- 사이버

- 다니엘

- 데이터

- XNUMX월

- 배달

- 배포

- 전개

- 디테일링

- 개발

- 다이아몬드

- 발견

- 돈

- 아래 (down)

- 다운로드

- 드롭

- 이전

- 중

- 가능

- 참여

- 충분히

- 확인

- 환경

- 환경

- 차츰 오르다

- 스파이 활동

- 실행

- 공적

- 착취

- FBI가

- Ferrari

- 재정적으로

- 단단히

- 먼저,

- 수정

- 고정 된

- 결점

- 결함

- 럭셔리

- 발견

- 에

- 추가

- 이득

- 주어진

- 글로벌

- 여러 떼

- 마구 자르기

- 망치

- 핸들

- 하드

- he

- 도움

- 고도로

- history

- 홈

- 그러나

- HTML

- HTTPS

- 확인

- if

- 즉시

- 바로

- 불가능한

- in

- 포함

- 처음에는

- 설치

- 설치

- 설치

- 완성

- 인터넷

- 목록

- Isn

- 발행물

- IT

- 그

- 월

- JPG

- 알아

- 한국어

- 성

- 최근

- wifecycwe

- 가볍게

- 처럼

- 자물쇠

- 장기

- 잃어버린

- 만든

- 주요한

- 악의있는

- 구축

- .

- XNUMX월..

- Microsoft

- 완화

- 완화

- 배우기

- 동기 부여

- 움직임

- 절대로 필요한 것

- 가까운

- 필요한

- 필요

- 네트워크

- NIKE

- nist

- North

- 유명한

- 지금

- NSA

- 관찰

- of

- on

- 일단

- 온라인

- 만

- 오닉스

- or

- 조직

- 조직

- 기타

- 기타

- 아웃

- 위에

- 자신의

- 패치

- 패치

- 통로

- 수행

- 플랫폼

- 플라톤

- 플라톤 데이터 인텔리전스

- 플라토데이터

- 플러그인

- PoC

- 가능한

- 게시하다

- 선물

- 권한

- 프로세스

- 프로덕트

- 제품

- 제공

- 공개

- 공개적으로

- 출판

- 범위

- 추천

- 출시

- 먼

- s

- 라고

- 대본

- 보안

- 보안 패치

- 보안 취약점

- 일곱

- 섬기는 사람

- 서버

- 몇몇의

- 표시

- 로그인

- 비슷한

- So

- 소프트웨어

- 소프트웨어 개발

- SolarWinds

- 출처

- 소스 코드

- 후원

- 단계

- 단계

- 이러한

- 제안

- 표면

- 지속가능한

- 받아

- 촬영

- 대상

- 팀

- test

- 그

- XNUMXD덴탈의

- 절도

- 그들의

- 그들

- 그곳에.

- 이

- 이번 주

- 그

- 위협

- 을 통하여

- 에

- 선로

- 방아쇠를 당긴

- 회전

- 두

- 까지

- 업데이트

- 업데이트

- 촉구하는

- 사용

- 유용

- 사용

- 여러

- 확인

- 버전

- 버전

- 취약점

- 취약

- 약점

- 주

- 했다

- 언제

- 어느

- 넓은

- 넓은 범위

- 의지

- 과

- 이내

- 쓴

- 자신의

- 너의

- 제퍼 넷