읽기 시간: 5 분

수백만 달러의 손실을 초래하는 해킹을 탐색합니다.

교차 체인 브리지는 소개가 필요하지 않습니다. 그들은 한동안 사용되어 왔으며 한 체인에서 다른 체인으로 자금을 이동하는 멋진 방법입니다. QuillAudits가 프로토콜의 보안을 개선하는 데 도움이 되므로 Bridge는 Web3에서 더 나은 경험을 제공합니다. 브리지는 많은 자금을 다루기 때문에 안전을 보장하는 것이 합리적이며 이러한 프로토콜에서는 안전이 최우선 순위인 경우가 많습니다. 그래도 2022년은 크로스체인 해킹으로 가득했습니다.

- 80월: Qubit — XNUMX천만 달러

- 375월: 웜홀 — XNUMX억 XNUMX만 달러

- 624월: 로닌 브리지 - XNUMX억 XNUMX만 달러

- 97월: Harmony — XNUMX만 달러

- 190월: Nomad Bridge— XNUMX억 XNUMX천만 달러

어떻게 된 거예요?

위에서 언급한 각 교차 체인 해킹에 대해 개별적으로 이야기하여 무엇이 잘못되었는지 알아보고 더 나은 결정을 내리도록 교육합시다.

큐빗

27년 2022월 XNUMX일, Qubit,

” data-gt-translate-attributes=”[{"attribute":"data-cmtooltip", "format":"html"}]”>크로스 체인 브리지가 해킹되었습니다. 익스플로잇을 통해 77,162 qxETH를 얻은 후 공격자는 이를 사용하여 15,688 wETH를 빌린 다음 767 BTC-B로 변환한 다음 이 자금을 사용하여 스테이블 코인을 확보하고 일부 프로토콜에 넣었습니다. 이로 인해 총 80천만 달러의 손실이 발생했습니다.

놀랍게도 이 익스플로잇은 큐빗 파이낸스의 암호. 이 결함으로 인해 공격자는 이더리움에 입금되지 않은 상태에서 BSC에서 토큰을 인출하는 계약 기능에 악의적인 입력을 보낼 수 있었습니다.

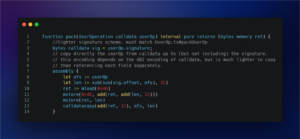

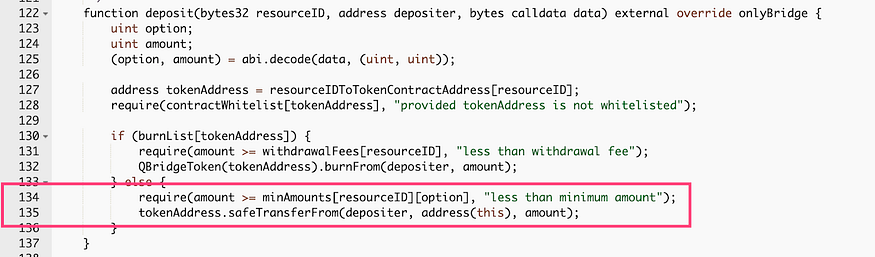

큐빗 계약 코드

이 악용된 취약점의 핵심은 Qubit Finance 코드의 tokenAddress.safeTransferFrom() 함수였습니다. 공격자는 tokenAddress가 null일 때 이 함수가 되돌려지지 않는다는 것을 깨달았습니다.

벌레 구멍

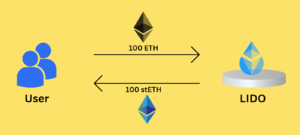

솔라나와 이더리움 블록체인을 연결하는 교차 체인 트랜잭션을 용이하게 하는 인기 있는 브리지 중 하나인 웜홀은 320년에 약 2022억 XNUMX천만 달러의 손실을 입어 로닌 브리지(나중에 자세히 설명)에 이어 XNUMX위를 기록했습니다.

2년 2022월 120,000일, 공격자는 Solana의 Wormhole 브리지 검증 프로세스를 우회하려고 시도했습니다. 공격자는 확인 단계를 우회하여 가짜 sysvar 계정을 성공적으로 주입하고 악명 높게 3wETH를 발행했습니다. 320월 10일 트윗은 그들의 프로토콜에 대한 XNUMX억 XNUMX천만 달러 상당의 악용을 발표했습니다. 상황을 파악하기 위해 Wormhole의 모회사는 공격자에게 훔친 자금에 대한 대가로 XNUMX만 달러의 상금에 대한 응답을 받지 못한 후 도난당한 것을 대체하기 위해 이더 공급을 선언했습니다.

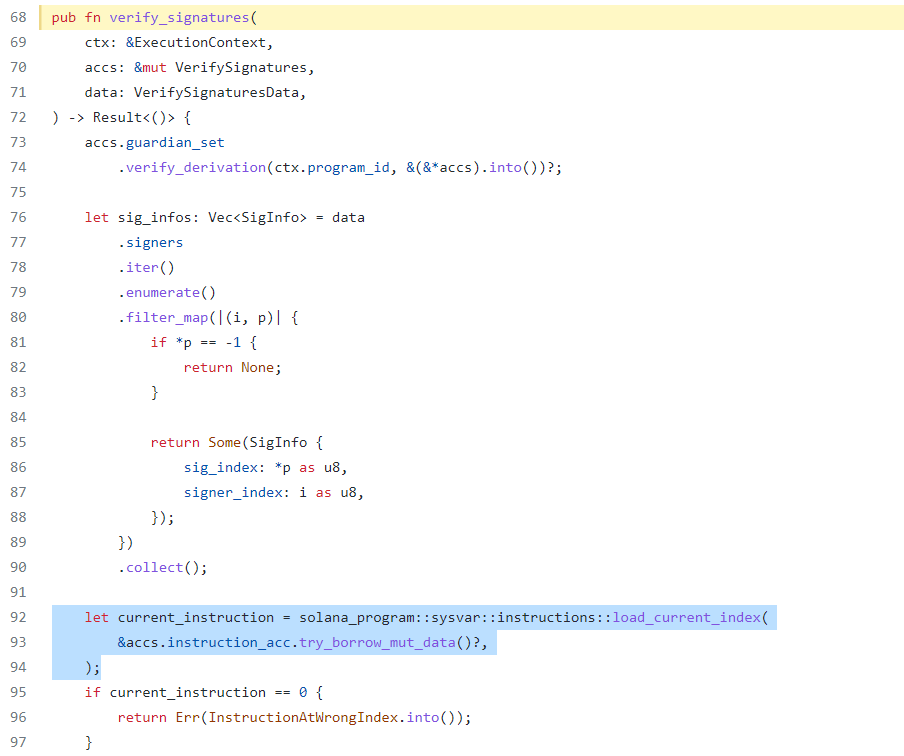

단 하나의 사용되지 않는 함수 때문에 이 모든 것이 가능했다는 사실에 놀랄 것입니다. 예!!, 이 익스플로잇의 루트는 검증 프로세스를 다루는 "verify_signatures" 아래의 더 이상 사용되지 않는 함수 "load_current_index"였습니다. 더 이상 사용되지 않는 "load_current_index" 함수의 문제는 입력된 "sysvar 계정"이 실제로 공격자가 악용할 수 있는 공간을 만든 "system sysvar"인지 확인하지 않는다는 것입니다.

출처:- (링크)

로닌 브리지

사용자가 팀에 브리지에서 약 6k ETH를 인출할 수 없음을 알릴 때까지 다음 5일 동안 눈치채지 못한 은밀한 해킹으로 인해 도난당한 자금이 밝혀졌습니다.

이 해킹은 북한 라자루스 그룹의 공격으로 추정되며 약 600억 달러의 손실을 입혔습니다. 이는 스피어 피싱 공격을 익스플로잇의 주요 원인으로 하는 유효성 검사기 노드의 개인 키 손상을 기반으로 한 해킹이었습니다.

로닌 네트워크는 브리지에서 트랜잭션을 승인하기 위해 2021개의 검증자 노드 집합을 사용하며, 입금 또는 출금에는 다수, 즉 이 노드 중 XNUMX개의 승인이 필요합니다. XNUMX년 XNUMX월 Axie DAO는 일시적으로 Sky Mavis가 대신 거래에 서명하도록 허용했지만 어떻게 될까요? 수당은 취소되지 않았습니다.

이것은 Sky Mavis가 여전히 서명을 생성할 수 있음을 의미합니다. 공격자는 이를 이용하여 먼저 Sky Mavis 시스템을 손상시키고 이러한 서명을 악용하여 Axie DAO가 제어하는 타사 유효성 검사기에서 서명을 생성했습니다. 즉, 공격자는 Sky Mavis 시스템에 액세스하여 XNUMX명의 로닌 네트워크 유효성 검사기에 대한 유효한 서명을 생성한 다음 성공적으로 자금을 빼낼 수 있습니다.

조화

23년 2022월 97일, 하모니 브릿지가 손상되었고 ETH, WETH, WBTC, USDT, USDC 등을 포함한 다양한 토큰이 브릿지에서 네팅되었습니다. 약 XNUMX만 달러의 손실 기록으로 하모니 브릿지는 십자가의 희생양이 되었습니다. -로닌과 유사한 체인 핵.

거래를 하려면 사용자는 2개의 MultiSig 중 최소 5개가 필요합니다. 즉, 총 2개의 키 중 5개의 키가 거래를 확인하는 데 필요했습니다. 그러나 공격자는 돈을 빼내기 위해 2개의 키를 손상시켰습니다. 이는 공격자가 충분한 수의 이러한 키에 액세스하고 암호를 해독할 수 있었기 때문에 가능했습니다.

노매드 브리지

1년 2022월 190일 Nomad Bridged가 익스플로잇에 직면하여 XNUMX억 XNUMX천만 달러의 손실을 입었습니다. 그것은

” data-gt-translate-attributes=”[{"attribute":"data-cmtooltip", "format":"html"}]”>Ethereum, Moonbeam, Avalanche, Evmos 및 Mikomeda 간의 교차 체인 브리지.

190억 XNUMX천만 달러의 손실로 XNUMX위를 차지한 브리지는 초기화 프로세스의 취약성으로 인해 손상되어 공격자가 검증 프로세스를 우회하고 브리지 계약에서 자금을 빼낼 수 있었습니다.

공격자는 "_message" 매개변수를 사용하는 "process()" 함수를 직접 호출할 수 있습니다. 임의의 "_message"를 가진 공격자는 검증을 우회할 수 있었습니다. 나중에 계약은 AcceptableRoot() 함수를 사용하여 메시지 해시가 입증되었는지 확인해야 했습니다. 그런 다음 이 모든 것은 "prove()" 함수로 귀결됩니다. 이 함수에는 이행해야 하는 필수 명령문이 있습니다. 유효한 확인된 루트인 XNUMX이 필요한 검사를 우회할 수 있기 때문에 공격자는 성공적으로 공격을 실행할 수 있습니다.

결론

2022년 통계에 따르면 교량은 수백만 달러의 손실을 초래하는 표적이었음이 분명합니다. 교차 체인 프로토콜에 대한 5개의 익스플로잇은 전체 Web56의 약 3%를 차지했습니다. 가장 유용한 도구 중 하나임에도 불구하고 교량의 보안이 부족하여 공격의 희생양이 되고 있습니다.

우리는 곧 교량에 대한 그러한 공격을 더 많이 보게 될 것입니다. 이러한 상황에서 브리지가 자신과 사용자를 보호하는 것이 가장 중요합니다. 다가오는 블로그에서는 프로토콜의 안전을 보장하는 데 필요한 몇 가지 중요한 검사를 이해하는 데 도움이 되는 감사 지침을 가지고 돌아올 것입니다.

한편, 감사를 받는 것 외에 다른 대안이 없다는 점을 기억하십시오. 감사를 통해 보안에 대해 확신할 수 있습니다. 뿐만 아니라 사용자는 프로토콜을 신뢰하는 것을 주저할 것입니다. 감사를 받는 것은 모든 사람에게 유리하므로 프로젝트 감사를 받고 Web3는 더 안전한 곳입니다. 그리고 QuillAudits보다 누가 더 잘 감사할 수 있습니까? 오늘 저희 웹사이트를 방문하여 더 많은 블로그를 확인하십시오.

23 조회수

- SEO 기반 콘텐츠 및 PR 배포. 오늘 증폭하십시오.

- 플라토 블록체인. Web3 메타버스 인텔리전스. 지식 증폭. 여기에서 액세스하십시오.

- 출처: https://blog.quillhash.com/2023/03/23/part-1-bridging-the-blockchain-a-deep-dive-into-cross-chain-hacks-and-failures/

- :이다

- $ 10 만

- 000

- 1

- 2021

- 2022

- 27 위

- 77

- a

- 할 수 있는

- 소개

- 위의

- ACCESS

- 계정

- 달성

- 실제로

- 이점

- 후

- All

- 주장한 바에 의하면

- 허용

- 대안

- 및

- 발표

- 다른

- 승인

- 승인

- 있군요

- 약

- AS

- At

- 공격

- 공격

- 시도하다

- 회계 감사

- 감사

- 8월

- 눈사태

- 수상

- 악

- 뒤로

- 기반으로

- BE

- 때문에

- 존재

- 더 나은

- 사이에

- blockchain

- blockchains

- 블로그

- 블로그

- 빌다

- 다리

- 다리

- 다리

- 가교

- BSC

- by

- 전화

- CAN

- 원인

- 체인

- 검사

- 확인하는 것이 좋다.

- 상황

- 선명한

- 암호

- 회사

- 손상된

- 확인 됨

- 계약

- 통제

- 변하게 하다

- 핵심

- 수

- 만든

- Cross

- 크로스 체인

- 결정적인

- DAO

- 일

- 거래

- 패키지 딜

- 결정

- 해독

- 깊은

- 심해 잠수

- 예금

- 무례

- 목적지

- DID

- 직접

- 말라

- 아래 (down)

- 마다

- 교육하다

- 확인

- 동등한

- 오류

- 등

- ETH

- 에테르

- 이더리움

- 조차

- 사람

- 에브모스

- 예

- 실행

- 경험

- 공적

- 착취

- 악용

- 공격

- 직면

- 촉진

- 모조품

- 전도

- Feb

- 를

- 먼저,

- 결점

- 다음

- 럭셔리

- 에

- 가득 찬

- 기능

- 기능

- 자금

- 생성

- 얻을

- 점점

- 가는

- 그룹

- 마구 자르기

- 해킹

- 해킹

- 일이

- 조화

- 해시

- 있다

- 도움

- 도움이

- 보유

- HTTPS

- 중요성

- in

- 무능력

- 포함

- 개별적으로

- 인프라

- 개요

- 발행물

- IT

- 그

- 일월

- 키

- 알아

- 한국어

- 나사로

- 나사로 그룹

- 리드

- 배우다

- 지도

- 아마도

- 연결

- 논리

- 오프

- 사상자 수

- 롯

- 만든

- 본관

- 과반수

- 확인

- 최대 폭

- 방법

- 말하는

- 메시지

- 백만

- 수백만

- 발행 년도

- minting

- 돈

- 달의 광선

- 배우기

- 가장

- 움직임

- Multisig

- 필요

- 요구

- 네트워크

- 다음 것

- 노드

- NOMAD

- North

- 십일월

- 2021년 XNUMX월

- 번호

- of

- on

- ONE

- 매개 변수

- 모회사

- 부품

- 피싱

- 피싱 공격

- 장소

- 플라톤

- 플라톤 데이터 인텔리전스

- 플라토데이터

- 인기 문서

- 위치

- 가능한

- 우선

- 사설

- 개인 키

- 방법

- 프로젝트

- 프로토콜

- 프로토콜

- 증명 된

- 제공

- 놓다

- 큐빗

- 퀼해시

- 합리적인

- 기록

- 기억

- 교체

- 필수

- 응답

- 결과

- return

- 돌아가는 것

- 로닌

- 로닌 네트워크

- 방

- 뿌리

- 안전

- 안전

- 둘째

- 안전해야합니다.

- 보안

- 연속

- 세트

- 짧은

- 기호

- 서명

- 비슷한

- 사태

- 하늘

- 스카이 메이비스

- 스마트 한

- 똑똑한 계약

- So

- 솔라 나

- 일부

- 출처

- 스피어 피싱

- Stablecoins

- 성명서

- 통계

- 단계

- 아직도

- 훔친

- 도난당한 자금

- 성공적으로

- 이러한

- 충분한

- 공급

- 깜짝

- 시스템은

- 이야기

- 목표

- 팀

- 그

- XNUMXD덴탈의

- 소스

- 그들의

- 그들

- 그들 자신

- Bowman의

- 제삼

- 타사

- 을 통하여

- 시간

- 에

- 오늘

- 토큰

- 검색을

- 상단

- 금액

- 거래

- 거래 내역

- 이전

- 믿어

- 짹짹

- 아래에

- 이해

- 잠금을 해제

- 곧 출시

- USDC

- USDT

- 사용자

- 사용자

- 유효 기간

- 검증

- 검증자 노드

- 유효성 검사기

- 가치

- 여러

- 확인

- 확인

- 희생자

- 방문

- 취약점

- 방법..

- wBTC

- Web3

- 웹 사이트

- ET

- 뭐

- 어느

- 동안

- 누구

- 모든

- 의지

- 과

- 철수

- 철수

- 웜홀

- 가치

- 겠지

- 잘못된

- 자신의

- 너의

- 제퍼 넷

- 제로