읽기 시간 : 5 분

읽기 시간 : 5 분

2018 년 첫 몇 주 동안 사이버 범죄자들은 23 개의 대학, XNUMX 개의 개인 회사 및 여러 정부 기관을 대상으로했습니다. 새롭고 세련된 악성 코드 유형 공격자들은 코모도 방어에 침투 할 수 없었습니다.

사이버 범죄자들은 기술 보안 수단을 우회하고 인간의 경계를기만하기 위해 복잡한 체인을 구축하려고 시도했습니다.

코모도의 분석가 위협 연구소 해커는 일반적인 경로를 통해 전자 메일 첨부 파일로 맬웨어를 보내지 않고 여러 계층으로 위장하려고 시도했습니다. 먼저 피싱 이메일이 FedEx의 메시지로 위장되었습니다. 스크린 샷에서 볼 수 있듯이이 메시지는 교활한 사회 공학 기법을 사용하여 악의적 인 링크에서 사용자 클릭을 생성했습니다. 둘째, 악성 링크 자체도 Google 드라이브의 링크로 위장되어 있습니다. 이러한 속임수는 많은 사용자를 속일 수있었습니다.

사용자가 링크를 클릭하면 공격자 사이트가 브라우저에서 악성 파일 "Lebal copy.exe"와 함께 다운로드됩니다. 주소 표시 줄에 특별한주의를 기울이십시오. "보안", "https"및 "drive.google.com"이 여기에 있으므로 보안 경계 사용자도 의심스러운 것을 발견하지 않고 신뢰할 수있는 사이트로 가져갈 수 있습니다. . 실제로 주소 표시 줄에서“google.com”으로 무언가를 신뢰하지 않는 사람을 어떻게 알 수 있습니까? 그러나… 현실은 따끔 거립니다. 대부분의 경우 믿기 어렵지만 숙련 된 사이버 범죄자는 drive.google.com을 사용하여 피싱 악성 코드. 이 사례는 고립 된 사건이 아니기 때문에 다른 클라우드 스토리지 서비스뿐만 아니라 Google도이 문제를 해결하기 위해 긴급한 조치를 취해야합니다. 최소한 일정한 실시간 제공 악성 코드 검사. 이 유형의 악성 활동을 줄이는 데 도움이됩니다.

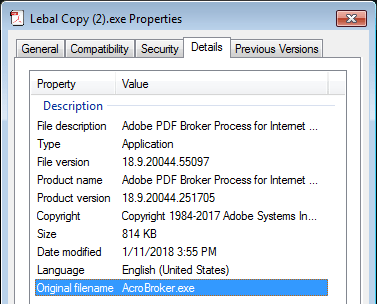

또한 악의적 인 파일도 Adobe Acrobat 문서로 위장되어 있습니다. .pdf 파일과 유사한 아이콘뿐만 아니라 파일의 버전 정보도 있습니다.

물론 위의 모든 내용은 기만적입니다.“Lebal copy”는 비밀을 끌어 내기 위해 시도한 위험한 맬웨어입니다.

'lebal_copy.exe”가 컴퓨터에서 정확히 무엇을 할 수 있습니까?

Comodo 분석가는 파일 유형을 Trojan (TrojWare.Win32.Pony.IENG 및 TrojWare.MSIL.Injector. ~ SHI)으로 정의했습니다. 정보를 도용하기 위해 생성 된 맬웨어입니다.

그러나 어떤 종류의 정보?

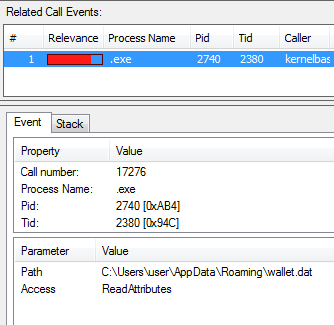

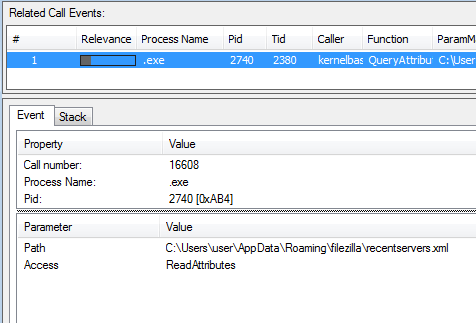

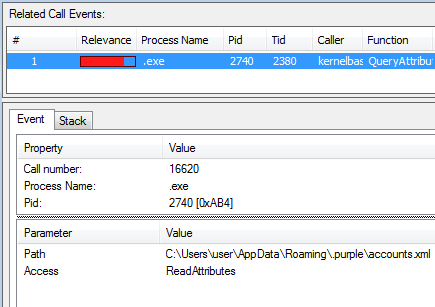

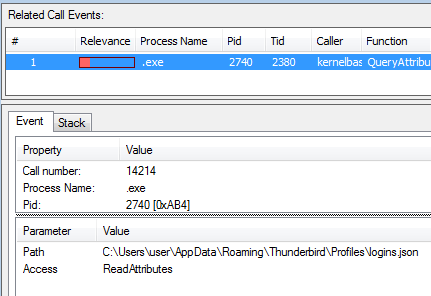

멀웨어가 다운로드되면 대상 컴퓨터에서 실행중인 OS 및 응용 프로그램의 버전을 찾습니다. 그런 다음 쿠키 및 자격 증명을 포함하여 사용자의 브라우저에서 개인 데이터를 훔치고 전자 메일 및 인스턴트 메신저 클라이언트에 대한 정보를 찾습니다. 그런 다음 FileZilla 또는 WinSCP와 같은 FTP 클라이언트에서 자격 증명을 꺼내고 Bitcoin 또는 Electrum과 같은 암호 화폐 지갑을 찾아 액세스하려고 시도합니다. 즉, 대상 컴퓨터에서 추출 할 수있는 모든 것을 가져옵니다. 마지막으로 사이버 범죄자의 명령 및 제어 서버와 연결하여 수집 된 모든 정보를 공격자에게 전달합니다. 또한 OS 방어 수단을 끄고 맬웨어 방지 도구 다양한 정교한 방법으로.

Comodo 분석가들이 밝힌 바와 같이이 공격은 30 개의 메일 서버를 목표로 브라질의 상 파올로에서 177.154.128.114 개의 IP 주소 328와 도메인 dpsp.com.br에서 제공되었습니다. 하루 동안 8 월 XNUMX 일에 XNUMX 개의 피싱 이메일이 모두 발송되었습니다.

Comodo Threat Research Lab의 책임자 인 Fatih Orhan은“피싱 이메일은 더욱 정교 해지고 세련됩니다. “Cybercriminals는 사용자가 미끼 링크를 클릭하도록 속이는 새로운 방법을 적극적으로 개발합니다. 위의 예에서 볼 수 있듯이 악성 파일이나 링크를 구분하는 것은 쉽지 않습니다. 사이버 보안 인식 사용자. 그렇기 때문에 오늘날 보안을 보장하기 위해 기업은 사이버 보안 경계 기술을 교육 할뿐만 아니라 신뢰할 수있는 기술 보호 수단을 사용해야합니다. 이 공격의 대상은 영향을받지 않았습니다. 코모도 인텔리전스로 네트워크를 보호함으로써 사전에 준비했기 때문입니다. 그리고 그 결과를 극복하는 것보다 공격을 방지하는 것이 훨씬 쉽기 때문에 올바른 결정이었습니다.”

Comodo로 안전하게 라이브하세요!

기술적 분석

파일 이름 : 레발 카피.exe

Sample SHA1: e26e12ed8a5944b1dbefa3dbe3e5fc98c264ba49

날짜 : 11 1월 2018

1. 개요

이 파일은 814KB Portable Executable로, Adobe Acrobat 문서를 가장하여 실행하도록 사용자를 속이려고합니다. 더 타당성을 높이기 위해 .pdf 파일의 아이콘과 가짜 파일의 버전 정보로 위장했습니다.

2. 행동 분석

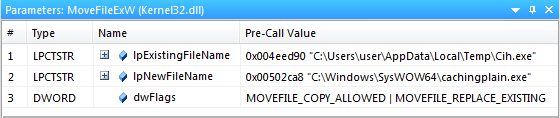

실행 후 tmp.exe (SHA1 : 0e9f43124e27fd471df3cf2832487f62eb30e1c)를 삭제하고 MSBuild.exe를 복사합니다.

Windows에서 .exe로 실행 파일

MSBuild.exe를 복사하는 목적은 악성 코드 자체 지침에 따라 실행하고 삽입하는 것입니다. "Microsoft Corporation"인증서로 디지털 서명되므로 일부 보안 응용 프로그램에서 해당 작업을 허용하여 맬웨어가 인터넷 및 로컬 리소스에 자유롭게 액세스 할 수 있습니다.

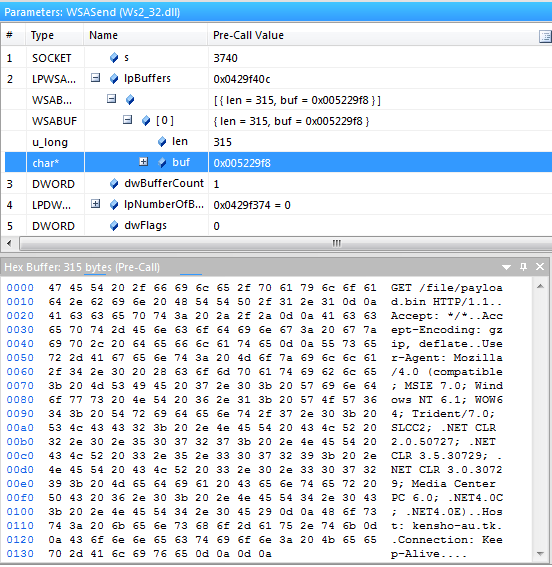

주입 후 악성 코드는 kensho-au.tk/file/payload.bin 파일을 다운로드하여 시스템의 임시 폴더에있는 WinNtBackend-1751449698485799.tmp.exe (SHA1 : 5245079fe71977c89915f5c00eaa4d1d6c36375c)로 이동 한 다음 실행합니다.

침입자는 악성 프로그램에 지속적인 업데이트 및 새로운 구성 요소를 제공하거나 손상된 호스트에 추가 맬웨어를 설치할 수 있습니다.

악성 코드의 주요 목적은 민감한 정보를 훔치는 것입니다. 다음 데이터를 수집하려고 시도합니다.

— 쿠키 및 로그인 자격 증명을 포함한 웹 브라우저의 개인 데이터;

— Bitcoin 또는 Electrum과 같은 암호 화폐 지갑;

— FileZilla 또는 WinSCP와 같은 알려진 FTP 클라이언트의 자격 증명;

— 인스턴트 메신저 계정;

— 이메일 클라이언트 계정 (Thunderbird 및 Outlook) :

수집 된 데이터는 http://datacntrsecured.com/securityfilesdoc/gate.php로 전송됩니다.

3. 결론

이 악성 코드는 다음과 같이 다양한 악의적 인 목적으로 가능한 많은 개인 정보를 추출하기 위해 만들어졌습니다.

– 도난당한 전자 메일 계정을 사용하여 스팸 메시지를 보낼 수 있습니다.

–ftp 자격 증명은 웹 사이트에 액세스하여 웹 사이트를 손상시킵니다.

– 암호화 계정은 즉시 현금으로 환전 할 수 있습니다.

영향을받는 사용자가 적절한 대응 조치를 취하지 않으면 사이버 범죄자가 도난당한 정보를 활용할 수 있습니다.

4. 타협의 지표

– % temp % 폴더에 .exe 파일이 있습니다.

– % temp % 폴더에 tmp.exe 파일이 있습니다.

– % temp % 폴더에 WinNtBackend-2955724792077800.tmp.exe 파일이 있습니다.

5. 감지

Malware 이름이 TrojWare.Win32.Pony.IENG 및 TrojWare.MSIL.Injector ~ SHI 인 Comodo 제품에 의해 감지됩니다.

관련 자료 :

무료 평가판 시작 인스턴트 보안 점수를 무료로 받으십시오

- SEO 기반 콘텐츠 및 PR 배포. 오늘 증폭하십시오.

- 플라토 블록체인. Web3 메타버스 인텔리전스. 지식 증폭. 여기에서 액세스하십시오.

- 출처: https://blog.comodo.com/comodo-news/comodo-protects-five-universities-new-malware-steals-data/

- 11

- 2018

- a

- 할 수 있는

- 소개

- 위의

- ACCESS

- 계정

- 행위

- 활발히

- 활동

- 실제로

- 추가

- 주소

- 어도비 벽돌

- 전진

- 많은

- All

- 수

- 애널리스트

- 및

- 안티 바이러스

- 누군가

- 어플리케이션

- 적당한

- 공격

- 시도

- 주의

- 뒤로

- 미끼

- 바

- 때문에

- 가

- 믿으세요

- 비트코인

- 블로그

- 브라질

- 브라우저

- 브라우저

- 빌드

- 전화

- 케이스

- 증명서

- 체인

- 클라이언트

- 클라우드

- 클라우드 스토리지

- 수집

- COM

- 댓글

- 기업

- 복잡한

- 구성 요소들

- 타협

- 손상된

- 컴퓨터

- 연결

- 결과

- 상수

- 끊임없는

- 쿠키

- 사자

- 계수기

- 코스

- 만든

- 신임장

- 암호 화폐

- 암호 화 지갑

- 절단

- 사이버 범죄자

- 사이버 보안

- 위험한

- 데이터

- 일

- 결정

- 방위산업

- 한정된

- 명확히

- 무례

- 탐지 된

- DID

- 디지털

- 드러내다

- 문서

- 도메인

- 다운로드

- 다운로드

- 드라이브

- 드랍스

- ...동안

- 이메일

- 쉽게

- 전자

- 이메일

- 이메일

- 엔지니어링

- 보장

- 조차

- 이벤트

- 모두

- 정확하게

- 예

- 실행

- 추출물

- 를

- 입양 부모로서의 귀하의 적합성을 결정하기 위해 미국 이민국에

- 파일

- 최종적으로

- finds

- 먼저,

- 수행원

- 무료

- 에

- 생성

- 얻을

- 주기

- 구글

- Government

- 해커

- 하드

- 머리

- 도움

- 숨는 장소

- 주인

- 방법

- HTTPS

- 사람의

- ICON

- 바로

- 영향

- in

- 사건

- 포함

- 표시

- 정보

- 설치

- 예

- 즉시

- 명령

- 인텔리전스

- 인터넷

- IP

- IP 주소

- 외딴

- IT

- 그 자체

- 월

- 일월

- 종류

- 알아

- 알려진

- 실험실

- 레이어

- 시키는

- LINK

- 리눅스

- 지방의

- 봐라.

- 기계

- 본관

- 제작

- 악성 코드

- .

- 최대 폭

- 방법

- 메시지

- 메시지

- 전령

- 방법

- 수도

- 최저한의

- 배우기

- 이동

- name

- 필요

- 네트워크

- 신제품

- 유명한

- 사물

- ONE

- 열립니다

- 주문

- 조직

- OS

- 기타

- Outlook

- 극복하다

- 자신의

- 폴

- 매개 변수

- 패스

- 지불

- PC

- 사람들

- 실행할 수 있는

- 피싱

- PHP

- 자본 매출

- 플라톤

- 플라톤 데이터 인텔리전스

- 플라토데이터

- 가능한

- 정확한

- 준비

- 존재

- 제시

- 예방

- 사설

- 개인 회사

- 개인 정보

- 문제

- 제품

- 보호

- 보호

- 제공

- 제공

- 했었어요

- 목적

- 목적

- 실시간

- 현실

- 세련된

- 관련

- 신뢰할 수있는

- 제거

- 연구

- 제품 자료

- 공개

- 길

- 달리기

- 달리는

- 사오

- 상파울루

- 스코어 카드

- 둘째

- 안전해야합니다.

- 보안

- 민감한

- 서버

- 서비스

- 몇몇의

- 짧은

- 영상을

- 쇼

- 서명

- 비슷한

- 대지

- 숙련 된

- 기술

- So

- 사회적

- 사회 공학

- 소프트웨어

- 풀다

- 일부

- 무언가

- 정교한

- 스팸

- 특별한

- 훔치다

- 단계

- 훔친

- 저장

- 의심 많은

- 받아

- 대상

- 테크니컬

- 일시적인

- XNUMXD덴탈의

- 그들의

- 위협

- 시간

- 에

- 오늘

- Train

- 트로이의

- 믿어

- 신뢰할 수있는

- 회전

- 대학

- 업데이트

- 긴급한

- 사용

- 사용자

- 사용자

- 사용

- 종류

- 여러

- 버전

- 를 통해

- 희생자

- 지갑

- 방법

- 웹

- 웹 브라우저

- 웹 사이트

- 주

- 서양의

- 뭐

- 의지

- 창

- 세계

- 겠지

- 자신의

- 너의

- 제퍼 넷