ISP가 데이터를 볼 수 없도록 하고 ASIC을 격리하며 허가 없이 비트코인을 채굴할 수 있도록 하는 홈 네트워크를 구축하는 방법.

개인 정보 보호에 중점을 둔 pfSense 방화벽으로 안전한 홈 네트워크를 구축하는 방법에 대해 설명하는 전용 홈 네트워크를 설정하여 가족의 WiFi 웹 브라우징을 Bitcoin 마이닝 트래픽과 분리하는 방법을 설명합니다. WireGuard로 VPN을 구성하는 방법 그리고 대기 시간이 긴 시간 동안 터널 사이를 전환하기 위해 자동 로드 밸런싱을 사용하여 Mullvad VPN 터널을 통해 모든 인터넷 트래픽을 보내는 방법; 방화벽 수준에서 광고 차단기를 구성하는 방법도 있습니다.

모든 비트코인 홈 마이너는 홈 네트워크가 필요합니다. 채굴을 위한 안전한 개인 네트워크를 구축하는 것은 무허가 작업을 유지하는 데 필수적인 부분입니다. 이 가이드를 따르면 다음과 같은 이점 등을 특징으로 하는 강력하고 사용자 지정 가능한 홈 마이닝 네트워크를 구축하는 방법을 볼 수 있습니다.

- 인터넷 트래픽을 보호하고 암호화하기 위한 VPN(가상 사설망) 터널링

- ISP(인터넷 서비스 공급자)의 감시 눈으로부터 향상된 개인 정보 보호

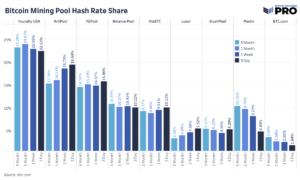

- 마이닝 풀에서 IP 주소 로깅의 잠재적 위험 완화

- pfSense 방화벽 구성

- 게스트 WiFi 네트워크 등에서 ASIC을 분리하여 격리된 홈 네트워크 생성

- 메시 WiFi 네트워크 액세스 포인트 설정

- 방화벽 수준에서 광고 차단기 구성.

이 가이드에서는 다음과 같은 무료 오픈 소스 소프트웨어를 볼 수 있습니다. pfense 과 와이어 가드, 다음과 같은 일부 유료 오픈 소스 소프트웨어뿐만 아니라 멀 바드 VPN.

이 일을 시작하게 된 계기는 아내와 제가 도시에 있는 집을 팔고 시골로 이사하기로 결정했을 때 시작되었습니다. 저는 새로운 마이닝 인프라를 처음부터 구축하겠다는 비전을 갖고 있었고 이 기회를 통해 제가 항상 원했던 궁극적인 홈 네트워크를 구축하고 싶었습니다. 지속적으로 나를 추적하지 않고 내 검색 정보를 광고주에게 판매하지 않는 홈 네트워크인 다른 네트워크 연결 장치에서 내 ASIC을 격리했습니다.

이 때부터 자세히 살펴보기 시작했습니다. 블로그 게시물 에서 주제에 k3tan. pfSense 기사에서 k3tan은 내가 직접 구축하고 싶은 홈 네트워크의 많은 속성을 제시하고 실제로 시도하면 직접 할 수 있다고 생각하게 만드는 몇 가지 추가 리소스를 지적했습니다.

저는 이 작업에 뛰어들기 전에 네트워킹 경험이 전혀 없었고 많은 단계가 있지만 무료 및 오픈 소스 도구를 사용하여 개인 정보 보호에서 도약을 시작하는 것은 정말 쉽습니다.

나는 k3tan에 연락을 취했고 그들은 내 노력을 지원하고 내가 부딪힌 몇 가지 장애물을 극복하도록 도왔습니다.

이 가이드를 위해 모두 $360를 사용하여 홈 네트워크를 구축했습니다. 네트워크 카드 $160, 메쉬 WiFi 키트 $200

알아야 할 몇 가지 제한 사항: 이 가이드를 보기 전에는 말 그대로 네트워킹 경험이 전혀 없었습니다. 내가 예상치 못한 실수를 했을 가능성이 매우 큽니다. 나는 이것을 가이드로 사용할 것을 강력히 권장하지만 또한 자신의 연구와 실사를 자신의 홈 네트워크 설정에 통합할 것을 권장합니다. VPN은 개인 정보를 보호하는 훌륭한 도구이지만 만병통치약은 아닙니다. 데이터를 유출하고 개인 정보를 보호할 수 있는 몇 가지 다른 방법이 있습니다. 좋은 소식은 개인 정보 보호에 중점을 둔 모범 사례를 개발하는 단계를 시작하기가 쉽다는 것입니다.

나는 독서를 권유한다. 이 Mullvad의 가이드, 듣기 이 에서 팟캐스트 세스포프라이버시에서 추가 리소스를 확인하고 기술.

바로 가서 가족을 행복하게 만들고 ASIC을 안전하고 비공개로 유지하는 방식으로 홈 마이닝 네트워크를 설정하십시오.

오래된 데스크탑 컴퓨터에서 pfSense 방화벽 구축

아래 10단계에서 이전 데스크톱 컴퓨터를 사용하여 pfSense 방화벽을 구축한 방법과 홈 네트워크를 구성한 방법을 보여 드리겠습니다.

직접 구축하는 대신 해당 옵션을 선택하면 다음으로 건너뛸 수 있습니다. 아래 XNUMX단계.

XNUMX단계: 새 네트워크 카드를 설치하는 방법

먼저 오래된 데스크톱 컴퓨터가 필요합니다. Dell Optiplex 9020 SFF(소형 폼 팩터)를 사용했습니다. 이것은 방화벽을 위한 강력한 하드웨어입니다. Intel i7-4790 3.6GHz CPU, 16GB RAM 및 250GB 하드 드라이브가 특징입니다.

기본적으로 이 컴퓨터에는 RJ45 이더넷 포트가 하나만 있습니다. 그러나 이것이 방화벽 역할을 하려면 최소한 두 개의 이더넷 포트가 필요합니다. 이를 달성하기 위해 350개의 이더넷 포트가 장착된 Intel i350 네트워크 카드를 구입했습니다. iXNUMX 네트워크 카드는 데스크탑 마더보드의 XNUMX레인 PCIe 슬롯에 사용하도록 설계되었습니다.

이 SFF 섀시의 경우 네트워크 카드에 포함된 더 작은 브래킷으로 전체 프레임 크기의 금속 브래킷을 교체해야 했습니다. 그런 다음 섀시를 열고 빈 PCI 슬롯을 덮고 있는 외부 클램프를 뒤집기만 하면 됩니다. 드라이버를 사용하여 XNUMX레인 PCI 슬롯 앞에 있는 빈 금속 브래킷 삽입물을 제거하고 네트워크 카드를 삽입할 수 있습니다. 그런 다음 클램프를 닫고 섀시 측면 덮개를 다시 덮습니다.

설치한 후에는 어떤 이더넷 포트가 WAN(광역 네트워크)용이고 어떤 포트가 LAN(근거리 통신망)용인지 확인하는 것이 중요합니다. WAN은 개방된 공용 인터넷을 향한 것이고 LAN은 로컬 홈 네트워크를 향한 것입니다.

일단 설치되면 지금은 데스크탑 컴퓨터를 옆으로 놓을 수 있습니다. 네트워크에 연결된 컴퓨터를 사용하여 pfSense 이미지를 다운로드 및 확인하고 USB 드라이브에 플래시할 수 있습니다.

XNUMX단계: pfSense 이미지 파일을 다운로드 및 확인하고 USB 드라이브에 플래시하는 방법

먼저 여기로 이동하십시오. pfSense 다운로드 페이지 그리고 일단 거기:

- "AMD64" 아키텍처 선택

- 그런 다음 "USB Memstick 설치 프로그램"

- 그런 다음 "VGA" 콘솔

- 그런 다음 아래 스크린샷과 같이 지리적 위치에 가장 가까운 미러를 선택하고 "다운로드"를 클릭합니다.

그런 다음 다운로드한 압축 파일에서 SHA-256 체크섬을 계산하고 pfSense 다운로드 페이지에 표시된 체크섬과 대조하여 확인할 수 있습니다.

나는 프리웨어 XNUMX 진수 편집기를 사용하는 것을 좋아합니다. HXD 체크섬 계산용. 관심 있는 파일을 열고 "도구"로 이동한 다음 "체크섬"으로 이동한 다음 메뉴에서 "SHA256"을 선택하기만 하면 됩니다. 해시 값이 일치하지 않으면 실행 파일을 실행하지 마십시오.

이미지 파일을 USB 드라이브에 플래시하는 가장 쉬운 방법은 방글라.

설치가 완료되면 응용 프로그램을 실행하고 "파일에서 플래시"를 클릭한 다음 압축된 pfSense 이미지 파일이 있는 폴더로 이동합니다.

그런 다음 빈 USB 드라이브를 선택한 다음 "플래시"를 클릭합니다. BalenaEtcher는 플래싱 프로세스를 시작하고 자동으로 pfSense 이미지 파일의 압축을 풉니다. 이 과정은 몇 분 정도 걸립니다.

깜박임이 완료되면 모든 것이 확인되었음을 나타내는 녹색 확인 표시가 나타납니다. balenaEtcher에서 오류가 발생하면 다른 USB 드라이브로 플래시를 시도해야 할 수 있습니다.

이제 컴퓨터에서 플래시된 USB 드라이브를 안전하게 꺼낼 수 있으며 다른 데스크탑 컴퓨터를 플래시할 준비가 되었습니다.

XNUMX단계: 데스크탑을 플래시하고 pfSense를 설치하는 방법

키보드, 모니터, 전원 케이블 및 플래시 USB 드라이브를 네트워크 카드를 설치한 데스크탑 컴퓨터에 연결합니다. 모니터는 VGA 연결을 통해 연결해야 합니다. 내 경험상 DisplayPort 연결은 작동하지 않습니다. 아직 이더넷 케이블을 연결하지 마십시오.

모든 것이 연결되면 데스크탑의 전원을 켭니다. 일부 컴퓨터는 부팅 가능한 USB 드라이브가 삽입되어 있음을 자동으로 감지하고 부팅할 드라이브를 묻습니다. 제 경우에는 컴퓨터가 "C:" 드라이브에서 기본적으로 부팅되고 Windows가 자동으로 시작되었습니다. 이런 일이 발생하면 컴퓨터를 종료한 다음 키보드의 "F12"를 누른 상태에서 다시 켜십시오. 그러면 BIOS가 시작되어 부팅할 드라이브를 컴퓨터에 알릴 수 있습니다.

예를 들어, 다음은 pfSense 이미지를 플래시한 SanDisk USB 드라이브를 선택할 수 있었던 BIOS 환경입니다. 이 옵션을 선택하면 스크립트가 잠시 실행되고 pfSense 설치 프로그램이 시작됩니다.

먼저 이용약관에 동의합니다. 그런 다음 "pfSense 설치"를 선택한 다음 적합한 키맵을 선택하십시오. 영어를 구사하고 미국에 거주하는 경우 기본값을 사용하고 싶을 것입니다.

다음으로 저는 홈 방화벽에 대해 사양을 훨씬 뛰어 넘는 하드웨어 플랫폼을 사용하고 있기 때문에 "Auto ZettaByte File System"(ZFS) 옵션을 선택했습니다. ZFS 옵션은 UFS(Unix File System) 옵션보다 더 많은 기능을 가지고 있고 더 안정적이지만 ZFS는 메모리가 더 많이 필요할 수 있습니다.

그런 다음 가능한 한 단순하게 유지한 몇 가지 분할 및 중복 옵션(예: 중복 없음 및 기본 구성 옵션)이 있습니다. 그런 다음 "설치"를 선택하십시오.

그런 다음 pfSense 설치에 성공했다는 몇 가지 확인 메시지가 표시됩니다. 내가 하지 않은 최종 수정을 수동으로 수행할 것인지 묻는 메시지가 표시됩니다. 그런 다음 재부팅할 것인지 묻는 메시지가 표시되면 예를 선택합니다. 재부팅이 다시 시작되기 전에 이 시점에서 USB 드라이브를 즉시 제거하십시오. 그렇지 않으면 설치 마법사가 다시 시작될 때 USB 드라이브가 삭제되기 때문입니다. 재부팅이 완료되면 메인 터미널 메뉴로 돌아와야 합니다.

이제 새 방화벽을 홈 네트워크에 연결할 준비가 되었습니다.

XNUMX단계: 홈 네트워크에서 pfSense를 연결하는 방법

다음 단계는 새 방화벽에 연결된 키보드와 모니터에서 모두 완료됩니다.

- 먼저 ISP 제공 라우터의 전원을 끄고 모뎀의 전원을 끄고 모뎀과 라우터에서 이더넷 케이블을 분리합니다.

- 다음으로 새 방화벽의 전원을 켜고 pfSense가 로드되도록 합니다. 그런 다음 모뎀의 전원을 켜고 인터넷에 연결될 때까지 기다립니다.

- pfSense 메뉴에서 옵션 XNUMX인 "인터페이스 할당"을 선택합니다. 지금 VLAN을 설정할지 묻는 메시지가 표시되면 "n"을 입력하십시오. 그런 다음 WAN 인터페이스 이름을 입력하라는 메시지가 표시되고 자동 감지를 위해 "a"를 입력합니다.

- 모뎀 출력에서 새 방화벽 네트워크 카드 인터페이스로 이더넷 케이블을 연결합니다. RJ45 분리 탭이 위를 향하는 경우 맨 오른쪽에 있는 포트가 WAN 포트이고 RJ45 분리 탭이 아래를 향하는 경우 맨 왼쪽에 있는 포트입니다.

- 연결되면 "입력"을 누르십시오. 인터페이스 포트 igb0에서 연결을 감지해야 합니다. igb3이면 이더넷 케이블을 반대쪽으로 전환하고 다시 시도하십시오.

- 그런 다음 LAN 인터페이스 이름을 입력하라는 메시지가 표시되고 자동 감지를 위해 "a"를 입력합니다. 새 방화벽 네트워크 카드에서 사용 가능한 다음 포트의 이더넷 케이블을 이더넷 스위치나 다른 액세스 포인트에 연결합니다. VLAN(가상 근거리 통신망)을 실행하려는 경우 관리 스위치를 사용해야 합니다.

- 연결되면 Enter 키를 누릅니다. 인터페이스 포트 igb1에서 연결을 감지해야 합니다.

- 그런 다음 다른 네트워크 연결이 현재 구성되어 있지 않으므로 "아무것도"에 대해 다시 Enter 키를 누릅니다.

- 그런 다음 인터페이스가 WAN = igb0 및 LAN = igb1과 같이 할당됨을 알려줍니다.

- 예에 "y"를 입력하면 pfSense가 구성을 작성하고 맨 위에 표시된 WAN IP v4 및 IP v6 주소와 함께 기본 메뉴로 돌아갑니다.

신호 경로 구성의 예를 설명하기 위해 다음과 같이 설정할 수 있습니다.

이 시점에서 일반 데스크탑의 웹 브라우저에 "192.168.1.1"을 입력하고 pfSense 웹 인터페이스를 시작할 수 있어야 합니다. 자체 서명된 인증서이므로 메시지가 표시되면 위험을 감수하고 계속하십시오. 로그인 자격 증명은 admin/pfsense입니다.

이제 새 방화벽에서 키보드와 모니터의 연결을 끊을 수 있습니다. 나머지 단계는 일반 데스크탑의 웹 인터페이스를 통해 완료됩니다.

XNUMX단계: pfSense 기본 설정을 구성하는 방법

이 단계에서는 설정 마법사와 같은 기본 설정을 구성하고, TCP 포트를 변경하고, Secure Shell SSH를 활성화하고, 기본적으로 헤어핀을 설정하는 방법을 볼 수 있습니다. 여기와 아래의 XNUMX단계에서 제공된 정보의 대부분은 이 동영상을 시청한 것입니다. pfSense의 Tom Lawrence 비디오 — 이 비디오는 길지만 귀중한 정보로 가득 차 있고 이 가이드에서 제시하는 것보다 훨씬 더 자세한 내용을 담고 있는 이 비디오를 시청하는 것이 좋습니다.

먼저 페이지 상단의 빨간색 경고 대화 상자를 클릭하여 새 방화벽에 로그인하는 데 사용되는 암호를 변경합니다. 개인적으로 암호 관리자와 함께 사용하는 높은 엔트로피의 일회용 암호를 권장합니다. 그런 다음 로그아웃했다가 다시 로그인하여 변경 사항을 테스트합니다.

다시 로그인한 후 "시스템" 탭에서 "설정 마법사"를 엽니다.

그런 다음 마법사는 새 pfSense 방화벽을 구성하기 위한 XNUMX가지 기본 단계를 안내합니다.

첫 번째 단계에서 "다음"을 클릭합니다.

그런 다음 두 번째 단계에서 호스트 이름, 도메인 및 기본/보조 DNS 서버를 구성할 수 있습니다. "호스트 이름"과 "도메인"을 기본값으로 두거나 원하는 대로 설정할 수 있습니다. 인터넷 연결을 위한 기본 DNS 서버로 "100.64.0.3"을 선택하고 DHCP가 DNS 서버를 재정의하지 않도록 "DNS 재정의" 상자를 선택 취소했습니다. 이 가이드의 100.64.0.3단계에서 "10"을 사용한 이유를 살펴보겠습니다.

그런 다음 XNUMX단계에서 시간대를 설정할 수 있습니다.

네 번째 단계에서 WAN 인터페이스에 대해 "DHCP"를 선택하고 다른 모든 필드를 기본값으로 둘 수 있습니다. MAC 주소를 스푸핑하려면 이 단계에서 수행할 수 있습니다. 마지막 두 필드에 대해 "Block RFC1918 Private Networks" 상자와 "Block bogon network" 상자가 선택되어 있는지 확인하십시오. 그러면 방화벽에 적절한 규칙이 자동으로 추가됩니다.

192.168.0.1단계에서 방화벽의 IP 주소를 변경할 수 있습니다. 대부분의 홈 로컬 네트워크는 192.168.1.1 또는 192.168.69.1을 사용하여 라우터나 방화벽에 액세스합니다. 이것을 기본이 아닌 로컬 IP 주소로 변경하려는 이유는 다른 사람의 네트워크에 있고 VPN을 홈 네트워크로 다시 연결하려는 경우 동일한 주소를 사용하는 문제가 발생할 수 있기 때문입니다. 양쪽 끝에 있고 시스템은 로컬 또는 원격 주소에 연결하려고 하는지 알지 못합니다. 예를 들어 로컬 IP 주소를 "XNUMX"로 변경했습니다.

XNUMX단계에서 관리자 비밀번호를 설정할 수 있습니다. 처음에 관리자 암호를 변경했기 때문에 여기에 삽입된 이 단계를 보고 약간 혼란스러워서 로그인하는 데 사용할 동일한 암호를 요구한다고 가정하고 이전과 동일한 높은 엔트로피 암호를 사용했습니다. 라우터.

그런 다음 192.168.69.1단계에서 "다시 로드" 버튼을 클릭할 수 있습니다. 재장전 중이므로 스위치에서 전원 케이블을 뽑습니다. 라우터 로컬 IP 주소가 "XNUMX"(또는 선택한 항목)로 변경되었으므로 이제 네트워크의 모든 장치는 해당 IP 범위로 업데이트된 IP 주소를 갖게 됩니다.

따라서 예를 들어 Raspberry Pi 노드에 PuTTY 또는 기타 SSH 세션이 구성되어 있는 경우 이제 해당 연결 구성을 업데이트해야 합니다. 라우터가 재부팅된 후 스위치에서 전원을 뽑았다가 다시 연결하면 모든 장치를 재할당하는 데 도움이 됩니다.

로컬 네트워크에 있는 장치의 IP 주소를 확인하려면 "상태" 탭으로 이동하여 "DHCP 임대"를 선택하여 나열된 모든 항목을 볼 수 있습니다.

XNUMX단계에서 다시 로드한 후 마법사는 XNUMX단계와 XNUMX단계를 건너뛰었으므로 해당 단계에서 어떤 일이 발생하는지 잘 모르겠지만 필요한 경우 계속 진행하여 문제를 해결할 것입니다.

주목할 가치가 있는 몇 가지 다른 기본 설정은 "시스템>고급>관리자 액세스"에서 찾을 수 있습니다. 여기서는 10443 또는 80과 같은 동일한 기본 포트에 액세스하는 일부 서비스를 실행하고 혼잡을 최소화하기 위해 TCP 포트를 "443"으로 업데이트했습니다.

또한 SSH를 활성화했습니다. 그런 다음 비밀번호나 키, 둘 다 또는 키만 사용하여 SSH를 보호하는 방법을 선택할 수 있습니다. 저장한 후 인터페이스에 새 포트로 업데이트할 수 있는 시간을 192.168.69.1분 정도 줍니다. 로컬 IP 주소와 새 포트를 사용하여 페이지를 다시 로드해야 할 수도 있습니다(예: "10443:XNUMX"). 페이지 하단에 변경 사항을 저장해야 합니다.

여기서 다룰 마지막 기본 설정은 헤어핀(hairpinning)으로, 예를 들어 공용 IP 주소로 보안 카메라 시스템에 대한 포트를 열 수 있도록 네트워크를 설정할 수 있습니다. 이 공용 IP 주소는 네트워크 내부에서도 사용할 수 있습니다. 이는 집에서 LAN의 휴대폰에서 카메라 시스템에 액세스하는 경우 편리합니다. 그러면 연결 위치를 수동으로 변경할 필요가 없습니다. 로컬 IP에 액세스하려고 하고 있으며 이 설정이 활성화된 상태에서 기본적으로 다시 루프를 돌게 됩니다.

- "시스템" 탭에서 "고급>방화벽 및 NAT"로 이동합니다.

- "네트워크 주소 변환기" 섹션까지 아래로 스크롤합니다.

- "NAT 반사 모드" 드롭다운 메뉴에서 "순수 NAT"를 선택합니다.

- 페이지 하단의 "저장" 및 페이지 상단의 "변경 사항 적용"을 클릭합니다.

기본 설정은 여기까지입니다. 좋은 소식은 pfSense가 기본 설치에서 다소 안전하므로 훌륭한 기본 기반을 갖기 위해 변경할 필요가 많지 않다는 것입니다. 일반적으로 pfSense 개발자의 입장은 pfSense를 롤아웃하는 더 안전한 방법이 있으면 기본 설정으로 지정하는 것입니다.

주목해야 할 또 다른 사항은 기본적으로 pfSense가 WAN IPv6 네트워크 주소 변환(NAT) 매핑을 활성화한다는 것입니다. 나는 이것을 비활성화하기로 선택했기 때문에 광범위하게 개방된 인터넷에 대한 IPv6 게이트웨이를 열지 않을 것입니다.

"인터페이스>할당"으로 이동한 다음 첫 번째 할당에서 "WAN" 하이퍼링크를 클릭하면 됩니다. 그러면 구성 페이지가 열리고 "IPv6 구성 유형"이 "없음"으로 설정되어 있는지 확인하십시오. 그런 다음 변경 사항을 저장하고 적용합니다.

그런 다음 "방화벽>NAT"로 이동하고 IPv6 소스가 있는 "WAN" 인터페이스로 스크롤하여 삭제할 수 있습니다.

XNUMX단계: pfSense 고급 설정을 구성하는 방법

이 섹션에서는 홈 네트워크에 대해 관심을 가질 수 있는 몇 가지 고급 기능에 대해 설명합니다. 여기에서는 pfSense 라우터에서 별도의 네트워크를 설정하는 방법을 볼 수 있습니다. 예를 들어 게스트는 집의 WiFi 액세스 포인트에서 광범위하게 개방된 인터넷에 액세스할 수 있지만 해당 네트워크에서 ASIC에 액세스할 수는 없습니다.

저처럼 i350 네트워크 카드를 사용했다면 XNUMX개의 이더넷 포트를 사용할 수 있고, 저처럼 Dell Optiplex를 사용했다면 마더보드에 다섯 번째 이더넷 포트도 갖게 됩니다. 즉, 구성할 수 있는 인터페이스가 XNUMX개 있으며 그 중 XNUMX개는 보조 로컬 네트워크가 될 수 있습니다.

여기서 내가 하려는 것은 업무용 데스크탑과 전용 비트코인 데스크탑을 하나의 네트워크(LANwork)에 유지하는 것입니다. 그런 다음 집의 WiFi 액세스 포인트가 있을 보조 LAN(LANhome)을 구성합니다. 이렇게 하면 가족의 웹 브라우징 트래픽을 직장 및 Bitcoin 관련 활동과 완전히 분리할 수 있습니다.

그런 다음 다른 두 네트워크와 별도로 내 ASIC(LANminer) 전용으로 사용할 또 다른 LAN을 설정합니다. 마지막으로 새로운 ASIC을 통합하는 데 사용할 테스트 네트워크(LANtest)를 만들고 다른 ASIC을 노출하기 전에 악성 펌웨어가 없는지 확인합니다. 인터페이스 중 하나에 보안 카메라 네트워크를 추가할 수도 있으며 가능성은 무한합니다.

"인터페이스" 탭으로 이동한 다음 "인터페이스 할당"으로 이동하면 사용 가능한 모든 네트워크 카드 RJ45 포트가 표시됩니다. "igb0", "igb1", "igb2" 등의 레이블이 지정되어야 합니다. 이제 드롭다운 메뉴에서 원하는 항목을 선택하고 녹색 "추가" 상자를 클릭하여 원하는 항목을 추가하기만 하면 됩니다.

그런 다음 방금 추가한 인터페이스의 왼쪽에 있는 하이퍼링크를 클릭하여 해당 인터페이스에 대한 "일반 구성" 페이지를 엽니다.

- "인터페이스 활성화" 상자를 클릭합니다.

- 그런 다음 "설명"을 "LANhome"과 같이 기능을 식별하는 데 도움이 되는 것으로 변경합니다.

- 그런 다음 "IPv4 구성" 유형을 "고정 IPv4"로 설정하고 새 IP 범위를 할당합니다. 첫 번째 LAN에 "192.168.69.1/24"를 사용했으므로 이번 LAN에는 다음 순차 IP 범위인 "192.168.70.1/24"를 사용하겠습니다.

다른 모든 설정은 기본값으로 두고 페이지 하단에서 "저장"을 클릭한 다음 페이지 상단에서 "변경 사항 적용"을 클릭할 수 있습니다.

이제 이 새 LAN에 대한 몇 가지 방화벽 규칙을 설정해야 합니다. "방화벽" 탭으로 이동한 다음 "규칙"으로 이동합니다. 예를 들어 새로 추가된 네트워크 "LANhome"을 클릭합니다. 그런 다음 위쪽 화살표와 "추가"라는 단어가 있는 녹색 상자를 클릭합니다.

다음 페이지에서 :

- "Action"이 "Pass"로 설정되어 있는지 확인하십시오.

- "인터페이스"가 "LANhome"(또는 보조 LAN이 무엇이든)으로 설정됩니다.

- "프로토콜"을 "임의"로 설정해야 합니다. 그렇지 않으면 이 네트워크에서 전달할 수 있는 트래픽 유형이 제한됩니다.

- 다음으로 "모든 트래픽 허용"과 같이 이 규칙의 용도를 나타내는 짧은 메모를 추가할 수 있습니다.

- 그런 다음 다른 모든 설정은 기본값으로 유지하고 페이지 하단의 "저장" 및 페이지 상단의 "변경 사항 적용"을 클릭할 수 있습니다.

새 네트워크를 테스트하려면 먼저 IP 주소를 설정해야 합니다.

- "서비스"로 이동한 다음 "DHCP 서버"로 이동합니다.

- 그런 다음 새 LAN에 대한 탭을 클릭하십시오.

- "활성화" 상자를 클릭한 다음 두 개의 "범위" 상자에 IP 주소 범위를 추가합니다. 예를 들어 "192.168.70.1 ~ 192.168.70.254" 범위를 사용했습니다. 그런 다음 페이지 하단의 "저장"을 클릭하고 페이지 상단의 "변경 사항 적용"을 클릭합니다.

이제 컴퓨터를 네트워크 카드의 해당 RJ45 포트에 물리적으로 연결한 다음 인터넷 액세스를 시도하여 새 네트워크를 테스트할 수 있습니다. 모든 것이 효과가 있었다면 활짝 열린 웹을 탐색할 수 있을 것입니다.

그러나 보조 LAN에 있고 방화벽에 로그인하려고 하면 "192.168.70.1" IP 주소를 사용하여 로그인할 수 있음을 알 수 있습니다. 개인적으로 "LANwork" 네트워크에서만 방화벽에 액세스할 수 있기를 바랍니다. 아내와 아이들 또는 손님이 지정된 "LANhome" 네트워크에서 방화벽에 로그인하는 것을 원하지 않습니다. 방화벽에 들어갈 수 있는 높은 엔트로피 암호가 있지만 라우터와 통신할 수 없도록 다른 LAN을 구성할 것입니다.

이런 종류의 구성이 완화하는 데 도움이 되는 한 가지 우려 사항은 일부 악성 펌웨어가 설치된 네트워크에 ASIC을 연결하면 해당 장치를 격리된 상태로 유지하고 해당 보안 문제가 다른 장치 및 정보에 영향을 미치지 않도록 방지할 수 있다는 것입니다. 이것이 내가 설정하고 있는 LAN 중 하나를 "LANtest"라고 부르는 이유입니다. 이 LAN은 새로운 ASIC을 완전히 격리하는 데 전념하여 다른 ASIC 또는 내 집 네트워크에 있는 다른 장치.

다른 LAN 네트워크에서 포트 10443에 액세스할 수 없도록 규칙을 설정하려면 "방화벽>규칙"으로 이동한 다음 해당 네트워크에 대한 탭을 선택합니다. 위쪽 화살표와 "추가"라는 단어가 있는 녹색 상자를 클릭합니다.

- "액션"이 "차단"으로 설정되어 있는지 확인하십시오.

- 그런 다음 "대상" 섹션에서 "대상"을 "이 방화벽(자체)"으로 설정한 다음 "대상 포트 범위"를 "보낸 사람" 및 "받는 사람" 필드에 대한 "사용자 지정" 상자를 사용하여 "10443"으로 설정합니다.

- 이 규칙의 용도를 기억하는 데 도움이 되는 설명을 추가할 수 있습니다. 그런 다음 페이지 하단의 "저장"을 클릭한 다음 페이지 상단의 "변경 사항 적용"을 클릭합니다.

라우터에 로그인하기 위해 높은 엔트로피 암호를 갖고 포트를 잠그는 것은 좋은 시작이지만 LAN 네트워크를 더 격리하고 설정하여 한 네트워크의 장치가 다른 네트워크에 전혀 연결되지 않도록 할 수 있습니다. 기본 LAN의 별칭입니다.

"방화벽>별칭"으로 이동한 다음 "IP" 탭에서 "추가" 버튼을 클릭합니다.

- 그런 다음 이 별칭을 "SequesteredNetworks0"으로 명명했습니다.

- 기능이 무엇인지 상기시키기 위해 설명을 입력했습니다.

- 이 별칭을 참조하는 "LANhome" 네트워크에 방화벽 규칙을 추가할 것이므로 다른 LAN을 "네트워크" 목록에 추가했습니다. 이런 식으로 "LANhome"은 "LANwork", "LANminers" 또는 "LANtest"와 통신할 수 없습니다.

- 페이지 하단의 "저장"을 클릭한 다음 페이지 상단의 "변경 사항 적용"을 클릭합니다.

이제 "LANminer"가 "LANwork", "LANhome" 및 "LANtest"와 통신하는 것을 방지하기 위해 다른 LAN의 방화벽 규칙에서 참조할 별칭을 추가할 수 있습니다. 내 방화벽만 다른 네트워크에 연결된 것을 볼 수 있는 방법입니다.

별칭이 생성되면 보조 LAN에서 이 별칭을 참조하는 새 방화벽 규칙을 적용할 수 있습니다.

- "방화벽>규칙"으로 이동하여 규칙을 적용할 LAN을 선택합니다(예: "LANhome").

- 그런 다음 "Action"에 대해 "Block. "프로토콜"의 경우 "임의"로 설정합니다.

- "대상"의 경우 "단일 호스트 또는 별칭"으로 설정합니다.

- 그런 다음 별칭 이름을 입력하십시오.

- 페이지 하단의 "저장"을 클릭한 다음 페이지 상단의 "변경 사항 적용"을 클릭합니다.

별칭을 만들고 방화벽 규칙을 설정한 후에는 랩톱을 각 네트워크 카드 RJ45 인터페이스 포트에 연결하고 다른 각 네트워크에 대해 ping을 시도할 수 있었습니다. 각 LAN에서 광활한 인터넷으로 나갈 수 있었지만 다른 LAN이나 방화벽과 통신할 수 없었습니다. 이제 내 LAN에 있는 장치가 다른 LAN에 있는 장치에 액세스할 수 없다는 것을 알고 있습니다. 내 기본 "LANwork" 네트워크에서만 다른 모든 LAN에 연결된 것을 볼 수 있습니다.

그것은 내가 당신과 공유하고 싶었던 고급 기능을 처리합니다. 이제 몇 가지 방화벽 규칙을 설정하고 여러 네트워크를 격리해야 합니다. 다음으로 보조 LAN 중 하나에 WiFi 액세스 포인트를 설정하는 방법을 알아보겠습니다.

XNUMX단계: WiFi 액세스 포인트 설정 및 구성 방법

이 섹션에서는 보조 "LANhome" 네트워크를 사용하여 집의 메시 WiFi를 구성한 방법을 보여 드리겠습니다. 여기서 염두에 두어야 할 핵심 사항은 가족과 손님이 내 pfSense 방화벽이나 다른 LAN에 대한 액세스 권한을 부여하지 않고 연결할 수 있는 WiFi 액세스 지점을 위해 특별히 전용 LAN을 만들었다는 것입니다. 그러나 그들은 여전히 광범위한 웹에 제한 없이 액세스할 수 있습니다. 이 가이드의 뒷부분에서 이 LAN에 대한 VPN 터널을 추가할 것입니다.

집 전체에 적절한 WiFi 신호를 제공하고 있는지 확인하기 위해 넷기어 나이트호크 AX1800 전부.

이 키트 안에는 WiFi 라우터와 리피터 위성이 있습니다. 기본 아이디어는 WiFi 라우터가 igb2 "LANhome" 포트의 이더넷 케이블을 사용하여 직접 pfSense 방화벽에 연결된다는 것입니다. 그런 다음 WiFi 라우터는 집의 다른 영역에 있는 중계기 위성으로 신호를 브로드캐스트합니다. 이렇게 하면 WiFi 신호 범위를 더 넓은 지역으로 늘릴 수 있습니다.

이를 수행하기 위해 다음 단계를 수행했습니다.

- 1. 이더넷 케이블을 사용하여 igb2 "LANhome" 포트의 pfSense 방화벽에 있는 WiFi 라우터를 WiFi 라우터 뒷면의 "Internet" 포트에 연결합니다.

- 2. 이더넷 케이블을 사용하여 WiFi 라우터 뒷면의 "이더넷" 포트에 랩톱을 연결합니다.

- 3. 제공된 전원 어댑터를 사용하여 WiFi 라우터를 전원에 연결합니다.

- 4. WiFi 라우터 전면의 표시등이 파란색으로 켜질 때까지 기다립니다.

- 5. 랩톱에서 웹 브라우저를 열고 WiFi 라우터의 IP 주소를 입력합니다. "Status>DHCP Leases" 아래의 pfSense 대시보드에서 "MR60" 장치 옆에 있는 IP 주소를 찾았습니다.

- 6. 즉시 비밀번호를 변경하라는 메시지가 표시되었습니다. 다시 말하지만, 함께 제공되는 암호 관리자와 함께 높은 엔트로피의 임의 암호를 사용했습니다. 내 가족이나 손님이 이 WiFi 액세스 포인트 관리 설정에 액세스하는 것을 원하지 않으므로 여기에 강력한 암호를 입력하는 것이 좋습니다. 또한 펌웨어를 업데이트하라는 메시지가 표시될 수도 있습니다. 그러면 재부팅됩니다.

- 7. 그런 다음 새 관리자 암호로 다시 로그인하고 기본 네트워크 이름을 원하는 대로 변경하고 WiFi 암호를 추가하여 WiFi 네트워크에 액세스할 수 있습니다. 이것은 가족 및 손님과 공유하는 암호이므로 기억하고 공유하기 쉽도록 만들었습니다. 악의적인 행위자가 암호를 해독하고 WiFi 네트워크에 액세스하더라도 다른 모든 것과 완전히 격리되고 WiFi 라우터 자체에는 높은 엔트로피 암호가 있습니다.

- 8. 그런 다음 "고급>무선 AP"로 이동하여 "AP 모드"를 활성화합니다. "AP"는 액세스 포인트를 나타냅니다. 그런 다음 변경 사항을 적용합니다.

- 9. 라우터가 다시 재부팅됩니다. 이 시점에서 로컬 IP 주소가 업데이트되며 이 변경 사항은 "DHCP 임대" 상태 페이지에서 모니터링할 수 있습니다. 이제 노트북을 WiFi 라우터에서 뽑을 수 있고 WiFi 라우터는 pfSense 인터페이스가 실행 중인 동일한 시스템에서 로그인할 수 있습니다.

- 10. 다시 로그인한 후 "장치 추가"를 클릭하면 위성 중계기를 제자리에 설정하고 전원을 연결하라는 메시지가 표시됩니다. 그런 다음 인터페이스의 프롬프트에 따라 위성을 동기화합니다.

이제 가족, 손님, 그리고 집 전체에서 끊김 현상 없이 WiFi를 통해 장치에서 폭넓은 웹을 검색할 수 있으며 민감한 작업 네트워크, ASIC 네트워크 또는 테스트에 액세스하는 사람에 대해 걱정할 필요가 없습니다. 회로망.

다음으로 지금까지 만든 네트워크에 VPN 터널을 추가하는 방법에 대해 알아보겠습니다.

XNUMX단계: Mullvad를 사용하여 WireGuard 패키지를 설치 및 구성하는 방법

와이어 가드 pfSense 방화벽에 설치할 수 있는 VPN 소프트웨어 프로토콜인 경우 해당 프로토콜을 사용하여 VPN 공급자와 터널을 구성하는 방법을 정의할 수 있습니다.

VPN은 컴퓨터에서 VPN 공급자의 서버까지 안전하고 암호화된 터널을 만듭니다. 이렇게 하면 ISP가 데이터나 데이터의 최종 목적지를 볼 수 없습니다. 다음과 같은 여러 유형의 VPN 프로토콜이 있습니다. OpenVPN, IKEv2 / IPSec, L2TP / IPSec 과 와이어 가드, 그러나 모두 기본적으로 공용 네트워크를 통해 보낼 데이터를 암호화하기 위한 보안 터널을 만드는 지침을 설명하는 동일한 목표를 가지고 있습니다.

WireGuard는 최근 VPN 프로토콜 라인업에 추가된 것으로 오픈 소스이며 비교적 "가벼우며" 코드가 적고 속도가 빠릅니다. 추가된 대기 시간이 ASIC 효율성을 감소시킬 수 있다는 점을 고려하면 속도 부분이 핵심이었습니다.

VPN의 또 다른 이점은 지리적 위치가 스푸핑될 수 있다는 것입니다. 즉, 사용자가 세계의 한 지역에 있는 경우 VPN 터널을 사용하여 세계의 다른 지역에 있는 VPN 제공업체의 서버에 연결할 수 있습니다. 트래픽이 해당 서버에서 발생합니다. 이는 특정 웹사이트 및 서비스에 대한 액세스가 제한된 권위 있는 국가에 거주하는 사람들에게 유용합니다.

VPN 제공업체가 귀하의 IP 주소를 기록하지 않거나, 눌렀을 경우 이 정보를 당국에 넘길 수 있거나 넘길 것이라는 점을 믿어야 합니다. Mullvad는 이메일 주소를 포함하여 귀하에 대한 어떠한 개인 정보도 수집하지 않습니다. 또한 비트코인이나 현금을 허용하므로 은행 세부 정보를 연결할 위험 없이 서비스 비용을 지불할 수 있습니다. Mullvad에는 "노로깅" 정책도 있습니다. 여기에서 지금 확인해 보세요..

여기의 특정 사용 사례의 경우 VPN을 사용하여 ISP가 내가 Bitcoin을 채굴하는 것을 보지 못하도록 하고 내 채굴 풀도 방지할 것입니다. 슬러시 풀, 내 실제 IP 주소를 보는 것에서 - 내가 불법적인 일을 하거나 Slush Pool이 내 IP 주소를 기록하고 있다고 생각하기 때문이 아니라, 급변하는 정치 환경과 오늘날 내가 합법적으로 하는 일이 매우 혼란스러운 시기이기 때문에 내일은 불법입니다.

또는 예를 들어 송금인의 면허 없이 미국에서 비트코인 채굴기를 운영하는 것을 불법으로 규정하는 법안이 통과되면 Slush Pool의 손이 들어오는 IP 주소를 강제로 차단하도록 내 위치를 스푸핑할 수 있습니다. 미국에서 내 해시 비율이 미국 외부에서 시작된 것처럼 보이므로 채굴을 계속할 수 있습니다.

블록체인은 영원하고 미래가 불확실하다는 점을 감안하면 시간을 내어 개인정보를 어떻게 보호해야 할지 고민해볼 가치가 있다고 생각합니다. 오늘 나의 사생활과 보안을 강화하기 위한 조치를 취함으로써 나는 나의 자유와 행복 추구를 지킬 수 있습니다.

이 섹션에 제공된 정보의 대부분은 YouTube에서 기독교 맥도날드 비디오를 시청한 것입니다. 그의 모든 WireGuard 및 Mullvad VPN 비디오를 찾을 수 있습니다. 여기에서 지금 확인해 보세요..

구체적으로 지적하고 싶다 이 동영상을 트래픽 로드 밸런싱을 원활하게 허용하는 다중 터널을 갖는 방식으로 Mullvad를 설정하기 위해 pfSense의 WireGuard 패키지를 사용하는 방법에 대해 설명합니다.

Mullvad는 유료 VPN 구독이며 요금은 월 5유로입니다. 그러나 Mullvad는 비트코인을 허용하며 식별 정보를 요구하지 않습니다. Mullvad 구독을 설정하는 방법을 보여드리기 전에 pfSense 방화벽에 WireGuard 패키지를 설치하겠습니다. 그런 다음 Mullvad 계정을 설정하고 구성 파일을 생성합니다. 그런 다음 여러 터널을 설정하고 pfSense에서 멋진 구성을 수행할 수 있습니다.

pfSense에서 "시스템>패키지 관리자> 사용 가능한 패키지"로 이동한 다음 WireGuard 링크까지 아래로 스크롤하고 "설치"를 클릭합니다. 다음 페이지에서 "확인"을 클릭합니다. 설치 프로그램이 실행되고 성공적으로 완료되면 알려줍니다.

이제 "VPN>WireGuard"로 이동하여 패키지가 설치되었지만 아직 구성되지 않은 것을 확인할 수 있습니다. 이제 방화벽에 WireGuard가 준비되었으므로 VPN 클라이언트를 설치하는 작업을 진행합니다.

로 이동 https://mullvad.net/en/ "계정 생성"을 클릭하십시오.

Mullvad는 이름, 전화번호, 이메일 등과 같은 귀하의 정보를 수집하지 않습니다. Mullvad는 고유한 계정 번호를 생성하며 이것이 귀하가 귀하의 계정과 관련하여 얻는 유일한 식별 정보이므로 기록하고 안전하게 보관하십시오.

다음으로 결제 수단을 선택합니다. 비트코인을 사용하면 10% 할인을 받을 수 있습니다. 구독은 월 €12의 요율로 지불하려는 기간 동안(최대 5개월) 작동합니다. 따라서 예를 들어 60년 구독은 현재 환율로 €0.001 또는 약 2021BTC가 됩니다(XNUMX년 XNUMX월 기준). 결제를 보낼 비트코인 주소 QR 코드가 표시됩니다.

확인 멤 풀 비트코인 거래가 언제 확인되는지 확인합니다. 네트워크 혼잡 상황에 따라 잠시 기다려야 할 수도 있습니다.

체인에서 확인된 후 Mullvad 계정이 완료되고 남은 시간이 표시되어야 합니다. Mullvad의 긴 서버 목록에서 서버 위치를 선택할 때 고려하십시오. VPN 뒤에서 ASIC을 실행할 계획이라면 실제 지리적 위치와 비교적 가까운 서버에 연결하여 대기 시간을 최대한 줄이는 것이 좋습니다.

Mullvad가 작동하는 방식은 각 터널 주소에 대해 고유한 공개/개인 키 쌍을 할당하는 구성 파일을 사용하는 것입니다. 여기서 기본 아이디어는 ASIC에 대해 기본 터널을 설정하고 싶지만 기본 터널 연결이 오프라인 상태가 되는 경우를 대비하여 다른 지리적 위치에 있는 다른 서버와 함께 보조 터널 설정도 원한다는 것입니다. 이렇게 하면 내 마이닝 인터넷 트래픽이 자동으로 다른 터널로 전환되고 내 공용 IP 주소를 숨기거나 트래픽 데이터를 암호화하는 데 중단이 없습니다. 또한 내 WiFi 네트워크와 "LANwork" 네트워크를 위해 특별히 다른 터널을 설정할 것입니다.

이렇게 하려면 터널을 원하는 만큼의 키 쌍이 필요합니다. 하나의 Mullvad 구독에는 최대 XNUMX개의 키 쌍이 포함됩니다. 로 이동 https://mullvad.net/en/account/#/wireguard-config/ 플랫폼(예: Windows)을 선택합니다. 그런 다음 최대 XNUMX개의 키까지 원하는 만큼 키 쌍에 대해 "키 생성"을 클릭합니다. 그런 다음 그 아래의 "키 관리"를 클릭하여 목록을 확인하십시오.

*이 가이드에 제공된 모든 키와 민감한 정보는 게시하기 전에 핵이 제거되었습니다. 이 정보를 다른 사람과 공유할 때는 주의해야 합니다. Mullvad 키를 비공개로 유지하고 싶습니다.

이 가이드를 위해 XNUMX개의 키를 생성했음을 알 수 있습니다. 이 키를 예제로 사용한 후 폐기할 것입니다. 각 구성 파일은 선택한 특정 Mullvad 서버로 설정해야 합니다.

- 해당 공개 키 옆의 "사용" 열 아래에서 원을 선택하여 구성 파일을 생성하려는 "공개 키"를 선택합니다.

- 이 공개 키로 구성하려는 국가, 도시 및 서버를 선택하십시오.

- "파일 다운로드"를 클릭하십시오.

- 구성 파일은 잠시 후 열어야 하므로 편리한 위치에 저장합니다.

*구성하려는 새 서버에 대한 각 터널에 대해 별도의 공개 키를 사용해야 합니다. 동일한 키에 두 개의 터널을 할당하려고 하면 pfSense에서 VPN에 문제가 발생합니다.

생성한 키 수만큼 이 프로세스를 반복하고 각 고유 키에 대해 다른 서버를 선택하고 구성 파일을 생성합니다. 구성 파일의 이름을 사용된 도시와 서버로 지정하는 것이 도움이 됩니다.

이제 pfSense로 돌아가 "VPN>WireGuard>설정"으로 이동하여 "WireGuard 활성화"를 클릭한 다음 "저장"을 클릭합니다.

- "터널" 탭으로 이동하여 "터널 추가"를 선택합니다.

- 메모장과 같은 텍스트 편집기로 첫 번째 Mullvad 구성 파일을 열고 옆에 보관하십시오.

- WireGuard에서 "Mullvad Atlanta US167"과 같이 터널이 무엇인지 설명하는 "설명"을 터널에 추가합니다.

- Mullvad 구성 파일에서 "PrivateKey"를 복사하여 붙여넣고 "Interface Keys" 대화 상자에 추가합니다.

- 페이지 상단의 "Save Tunnel"을 클릭한 다음 "Apply Changes"를 클릭합니다.

WireGuard는 개인 키를 붙여넣고 키보드의 "탭" 키를 누르면 자동으로 공개 키를 생성합니다. 이전에 생성한 Mullvad 웹사이트의 키와 비교하여 공개 키가 올바르게 생성되었는지 확인할 수 있습니다.

원하는 만큼 터널에 대해 이 프로세스를 반복합니다. 모두 다른 공개/개인 키 쌍, IP 주소 및 끝점을 포함하므로 각각에 대해 올바른 Mullvad 구성 파일을 사용하는지 확인하십시오.

각 터널은 고유한 피어를 얻습니다. 방금 전에 있던 "터널" 탭 옆에 있는 "피어" 탭으로 먼저 이동하여 "피어"를 추가할 수 있습니다. 그런 다음 "피어 추가"를 클릭하십시오.

- 이 피어에 대한 드롭다운 메뉴에서 적절한 터널을 선택합니다.

- "Mullvad Atlanta US167"과 같이 터널이 무엇인지 설명하는 "설명"을 터널에 추가합니다.

- "동적 끝점" 상자를 선택 취소합니다.

- Mullvad 구성 파일의 "Endpoint" IP 주소와 포트를 WireGuard의 "Endpoint" 필드에 복사/붙여넣기합니다.

- "Keep Alive" 필드에 30초를 줄 수 있습니다.

- Mullvad 구성 파일의 "PublicKey"를 WireGuard의 "Public Key" 필드에 복사/붙여넣기합니다.

- IPv0.0.0.0의 경우 "허용된 IP"를 "0/4"으로 변경합니다. 원하는 경우 "모든 IP 허용"과 같은 설명자를 추가할 수도 있습니다.

- "저장"을 클릭한 다음 페이지 상단의 "변경 사항 적용"을 선택합니다.

터널이 있는 만큼의 피어에 대해 이 프로세스를 반복합니다. 모두 다른 공개/개인 키 쌍, IP 주소 및 끝점을 포함하므로 각각에 대해 올바른 Mullvad 구성 파일을 사용하는지 확인하십시오.

이 시점에서 "상태" 탭으로 이동하여 오른쪽 하단 모서리에 있는 "피어 보기"를 클릭하여 핸드셰이크가 발생하는 것을 관찰할 수 있어야 합니다.

다음으로 각 터널에 인터페이스를 할당해야 합니다.

- "인터페이스>인터페이스 할당"으로 이동합니다.

- 드롭다운 메뉴에서 각 터널을 선택하고 목록에 추가합니다.

모든 터널을 추가한 후 추가된 각 터널 옆에 있는 파란색 하이퍼링크를 클릭하여 인터페이스를 구성합니다.

- "인터페이스 활성화" 상자를 클릭합니다.

- 설명을 입력하십시오 — 방금 VPN 서버 이름을 사용했습니다(예: "Mullvad_Atlanta_US167").

- "정적 PIv4"를 선택하십시오.

- "MTU 및 MSS" 상자에 "1420"을 입력합니다.

- 이제 "IPv4 주소" 대화 상자의 Mullvad 구성 파일에서 호스트 IP 주소를 복사/붙여넣기합니다.

- 그런 다음 "새 게이트웨이 추가"를 클릭하십시오.

"새 게이트웨이 추가"를 클릭하면 아래 팝업 대화 상자가 표시됩니다. "GateWay"에 대해 "GW"가 추가된 터널 이름과 같이 쉬운 새 게이트웨이 이름을 입력합니다. 그런 다음 Mullvad 구성 파일에서 동일한 호스트 IP 주소를 입력합니다. 원하는 경우 "Mullvad Atlanta US167 Gateway"와 같은 설명을 추가할 수도 있습니다. 그런 다음 "추가"를 클릭하십시오.

인터페이스 구성 페이지로 돌아가면 페이지 하단의 "저장"을 클릭합니다. 그런 다음 페이지 상단의 "변경 사항 적용"을 클릭합니다.

이 프로세스를 반복하여 추가한 각 터널 인터페이스에 대한 게이트웨이를 만듭니다. 모두 다른 호스트 IP 주소를 포함하므로 각각에 대해 올바른 Mullvad 구성 파일을 사용하는지 확인하십시오.

이 시점에서 대시보드로 이동하여 게이트웨이 상태를 모니터링할 수 있습니다. 아직 수행하지 않은 경우 대시보드를 사용자 정의하여 pfSense의 여러 통계를 모니터링할 수 있습니다. 대시보드의 오른쪽 상단 모서리에 있는 "+" 기호를 클릭하면 사용 가능한 통계 모니터 목록이 드롭다운되고 원하는 모니터를 선택할 수 있습니다.

예를 들어 내 대시보드에는 "시스템 정보"로 시작하는 세 개의 열이 있습니다. 두 번째 열에는 "설치된 패키지" 요약, "WireGuard" 상태 및 내 인터페이스 목록이 있습니다. 세 번째 열에는 "게이트웨이" 상태와 "서비스" 상태가 있습니다. 이런 식으로 모든 종류의 사물의 상태를 빠르게 확인하고 모니터링할 수 있습니다.

대시보드에 대해 지적하고 싶은 것은 "게이트웨이" 섹션에서 모든 게이트웨이가 온라인 상태임을 알 수 있다는 것입니다. 게이트웨이는 원격 측이 응답하지 않더라도 터널이 활성 상태인 동안 온라인 상태가 됩니다. 이것은 그들이 로컬 인터페이스이기 때문에 원격 측이 다운되어도 여전히 온라인으로 표시되기 때문에 지금은 쓸모가 없습니다. 이러한 게이트웨이가 몇 가지 유용한 통계를 제공할 수 있도록 대기 시간을 모니터링하는 기능을 활성화하려면 이러한 게이트웨이에 모니터링할 공개 DNS(도메인 이름 시스템) 주소를 제공해야 합니다.

모든 터널 핑 시간이 XNUMX밀리초임을 알 수 있습니다. 그 이유는 이 터널을 통해 데이터를 보내지 않기 때문입니다. 공용 DNS 서버를 ping함으로써 pfSense는 몇 가지 유용한 메트릭을 얻고 어떤 터널이 가장 짧은 대기 시간을 제공할지 또는 원격 서버가 트래픽을 재라우팅하기 위해 다운되는지 결정할 수 있습니다.

모니터링할 공용 DNS 서버를 찾을 수 있습니다. 이 웹사이트 또는 기타 여러 공용 DNS 서버 목록. 기록된 가동 시간 비율을 관찰할 수록 더 좋습니다. IPv4 게이트웨이에서 모니터링할 공용 DNS IPv4 IP 주소를 찾고 싶습니다. 각 게이트웨이는 모니터링할 별도의 DNS 주소가 필요합니다.

공용 DNS 주소가 있으면 pfSense에서 "시스템> 라우팅> 게이트웨이"로 이동하십시오. 게이트웨이 옆에 있는 연필 아이콘을 클릭합니다. 모든 게이트웨이에서 "Gateway Address"와 "Monitor IP" 주소가 동일한 것을 확인할 수 있습니다. 이것이 핑 시간이 XNUMX밀리초인 이유이며 pfSense가 게이트웨이가 항상 작동 중이라고 생각하는 이유이기도 합니다.

"모니터 IP" 필드에 모니터링하려는 공용 DNS IP 주소를 입력한 후 화면 하단의 "저장"을 클릭합니다. 그런 다음 화면 상단의 "변경 사항 적용"을 클릭합니다. 게이트웨이는 동일한 DNS 모니터 주소를 공유할 수 없으므로 모니터링할 각 게이트웨이에 대해 다른 공용 DNS 서버를 사용하십시오.

이제 대시보드로 돌아가 게이트웨이 모니터를 보면 관찰할 실제 대기 시간 메트릭이 있음을 알 수 있습니다. 이 정보를 사용하면 인터넷 트래픽에 대한 대기 시간이 가장 짧은 게이트웨이를 기준으로 우선 순위에 따라 게이트웨이를 설정할 수 있습니다. 따라서 예를 들어 비트코인을 채굴하는 경우 대기 시간이 가장 짧은 터널을 먼저 통과하도록 ASIC의 우선 순위를 정하고 싶을 것입니다. 그런 다음 해당 터널이 실패하면 방화벽은 대기 시간이 두 번째에서 가장 짧은 다음 계층 게이트웨이로 터널을 자동으로 전환할 수 있습니다.

지금까지는 모든 것이 좋아 보이고 터널이 활성화되어 있으며 게이트웨이를 통과하는 데이터가 있습니다. 다음으로 방화벽에서 일부 아웃바운드 NAT(네트워크 주소 변환) 매핑을 정의해야 합니다.

- "방화벽" 탭으로 이동한 다음 "NATm", "아웃바운드" 탭으로 이동합니다. 이렇게 하면 WAN에서 LAN으로의 모든 네트워크 매핑 목록이 표시됩니다. 몇 가지 새로운 인터페이스가 정의되어 있으므로 이러한 매핑을 목록에 추가하려고 합니다.

- "아웃바운드 NAT 모드" 섹션에서 "하이브리드 아웃바운드 NAT 규칙 생성"을 클릭합니다.

- 페이지 하단으로 스크롤하여 "추가"를 클릭하십시오.

- 드롭다운 메뉴에서 인터페이스를 선택합니다.

- "주소군"에 대해 "IPv4"를 선택하십시오.

- "프로토콜"에 대해 "임의"를 선택합니다.

- "소스"가 "네트워크"에 있는지 확인한 다음 이 터널로 이동할 LAN의 로컬 IP 주소 범위를 입력합니다. 예를 들어, "LANwork"가 이 터널을 통해 Atlanta로 이동하기를 원하므로 "192.168.69.1/24"를 입력했습니다.

- 그런 다음 원하는 경우 "Mulvad Atlanta US167로 가는 LANwork용 Outbound NAT"와 같은 설명을 입력합니다.

- 그런 다음 페이지 하단의 "저장"을 클릭하고 페이지 상단의 "변경 사항 적용"을 클릭합니다.

각 터널 인터페이스에 대해 이 프로세스를 반복합니다. 내 "LANwork" 네트워크가 애틀랜타 터널로 이동하고 내 "LANhome" 네트워크가 뉴욕 터널로 이동하며 "LANminers" 네트워크가 마이애미 및 시애틀 터널 모두에 대해 설정되어 있음을 알 수 있습니다. 원하는 경우 마이닝 LAN에 대한 매핑을 XNUMX개의 터널 모두로 설정할 수 있습니다. 원하는 경우 여러 LAN을 동일한 터널에 매핑할 수도 있습니다. 유연성이 많이 있습니다.

매핑이 모두 준비되면 방화벽 규칙을 추가할 수 있습니다. "방화벽>LAN"으로 이동한 다음 "추가"를 클릭합니다. "LAN"은 규칙을 추가하려는 LAN입니다. 예를 들어 이 스크린샷에서 "LANwork" 네트워크를 설정하고 있습니다.

- "동작"을 "통과"로 설정

- "주소군"을 "IPv4"로 설정

- "프로토콜"을 "임의"로 설정

- 그런 다음 "고급 디스플레이"를 클릭하십시오.

- "게이트웨이"까지 아래로 스크롤하고 이 LAN에 대해 설정한 게이트웨이를 선택합니다.

- 화면 하단의 "저장"을 클릭한 다음 화면 상단의 "변경 사항 적용"을 클릭합니다.

그런 다음 게이트웨이 규칙으로 모든 LAN을 설정할 때까지 다음 LAN에서 동일한 작업을 수행합니다. 여기 내 LAN 게이트웨이 규칙의 스냅샷이 있습니다. 내 "LANminers" 네트워크에 두 개의 게이트웨이 규칙을 추가했음을 알 수 있습니다. 나중 단계에서 방금 "LANminers"에 추가한 두 가지 규칙을 대체할 마이닝 LAN의 터널 간 자동 로드 밸런싱을 설정하는 방법을 보여주겠지만 모든 것이 올바르게 설정되고 작동하는지 확인하고 싶습니다. 첫 번째.

지금까지 모든 것이 제대로 작동하고 있고 각 LAN이 서로 다른 공용 IP를 사용하고 있는지 다시 확인하기 위해 다음을 입력합니다. "ifconfig.co" 각 LAN에서 웹 브라우저로 모든 것이 올바르게 작동한다면 연결하고 ping하는 각 LAN에 대해 다른 위치가 있어야 합니다.

모든 것이 계획대로 작동했습니다. 먼저 시도하십시오. 각 LAN에 연결되어 있는 동안 해당 방화벽 규칙을 비활성화하고 페이지를 새로 고침하고 내 IP 주소가 실제 대략적인 지리적 영역으로 변경되는 것을 볼 수 있었습니다.

제 "LANminers" 네트워크를 위해 두 개의 터널을 설정한 적이 있습니다. 마이애미 터널에 해당하는 하나의 방화벽 규칙을 비활성화하고 브라우저를 새로 고치면 즉시 시애틀의 IP 주소로 전환되었습니다.

따라서 각 LAN은 다른 터널을 통해 트래픽을 보내고 있으며 모든 터널이 예상대로 작동하고 있습니다. 그러나 내 "LANminers" 네트워크와 관련하여 나는 pfSense가 대기 시간 또는 다운된 서버를 기반으로 마이애미와 시애틀 터널 사이를 자동으로 전환하기를 바랍니다. 몇 단계를 더 거치면 자동으로 전환되도록 구성하고 두 개의 방화벽 규칙을 새로운 단일 규칙으로 바꿀 수 있습니다.

"시스템> 라우팅"으로 이동한 다음 "게이트웨이 그룹" 탭으로 이동합니다.

- "Mullvad_LB_LANMiners"와 같은 그룹 이름을 입력합니다. "LB"는 "부하 균형"입니다.

- 광부에게 관심이 있는 두 개의 게이트웨이를 제외하고 다른 모든 게이트웨이 우선 순위를 "사용 안 함"으로 설정하십시오. 이 경우 마이애미 및 시애틀 게이트웨이를 사용하고 있습니다. 우선 순위를 모두 "Tier 1"로 설정하거나 원하는 경우 터널 XNUMX개를 모두 사용할 수 있습니다.

- 트리거 레벨을 "패킷 손실 또는 높은 대기 시간"으로 설정하십시오.

- 원하는 경우 "로드 밸런싱 LANminers Mullvad Tunnels"와 같은 설명을 추가하십시오.

- 화면 하단의 "저장"을 클릭한 다음 화면 상단의 "변경 사항 적용"을 클릭합니다.

"상태>게이트웨이"로 이동한 다음 "게이트웨이 그룹" 탭으로 이동하면 새 게이트웨이 그룹을 온라인으로 볼 수 있어야 합니다. 이론적으로 "Mullvad_LB_LANminers"로 트래픽을 라우팅하는 경우 대기 시간을 기반으로 두 게이트웨이 간의 트래픽 균형을 조정해야 합니다.

이제 이 게이트웨이 그룹을 방화벽 규칙에서 사용하여 해당 트래픽을 적절하게 라우팅할 수 있습니다. "방화벽>규칙"으로 이동한 다음 "LANminers" 탭 또는 마이닝 LAN의 이름을 지정합니다.

계속해서 규칙 옆에 있는 줄이 그어진 원을 클릭하여 VPN 터널 테스트를 위해 이전에 설정한 두 가지 규칙을 비활성화합니다. "변경 사항 적용"을 클릭한 다음 하단의 "추가"를 클릭합니다.

- 프로토콜을 "Any"로 설정

- "고급 디스플레이"를 클릭하십시오.

- "게이트웨이"까지 아래로 스크롤하고 생성한 로드 밸런싱 게이트웨이 그룹을 선택합니다.

- 페이지 하단의 "저장"을 클릭하고 페이지 상단의 "변경 사항 적용"을 클릭합니다.

대기 시간 또는 다운된 서버에 따라 ASIC이 한 VPN 터널에서 다른 VPN 터널로 자동 전환하는 데 필요한 모든 것입니다. 이를 테스트하려면 랩톱을 채굴 LAN용 네트워크 카드의 전용 이더넷 포트에 연결하십시오. 제 경우에는 "igb3"입니다.

WiFi가 꺼져 있는지 확인하십시오. 웹 브라우저를 열고 URL 표시줄에 "ifconfig.co"를 입력합니다. 결과는 VPN 터널 중 하나의 위치에 있어야 합니다. 제 경우에는 마이애미였습니다.

그런 다음 pfSense로 돌아가 "인터페이스>할당"으로 이동하고 해당 터널 인터페이스에 대한 하이퍼링크를 클릭합니다. 제 경우에는 "Mullvad_Miami_US155" 인터페이스입니다.

해당 구성 페이지의 맨 위에서 "인터페이스 사용" 확인란의 선택을 취소합니다. 그런 다음 화면 하단의 "저장"을 클릭한 다음 화면 상단의 "변경 사항 적용"을 클릭합니다. 이것은 내 LANminers가 트래픽을 보내는 마이애미 터널을 비활성화했습니다.

노트북으로 돌아가 ifconfig.co 페이지로 브라우저를 새로 고칩니다. 이제 시애틀 또는 보조 터널이 설정된 모든 위치에 위치를 표시해야 합니다. 때로는 브라우저를 완전히 닫았다가 다시 열어 캐시를 지워야 합니다.

마이애미 인터페이스로 돌아가서 확인란을 다시 선택하여 해당 인터페이스를 활성화한 다음 저장하고 적용하십시오. 그런 다음 "방화벽>규칙"으로 돌아가서 마이닝 LAN으로 이동하여 비활성화한 두 가지 규칙을 삭제할 수 있습니다.

그게 다야, 당신은 잘 가야합니다. 방화벽 규칙은 하향식 방식으로 작동합니다. 다음으로 광고 추적을 방지하는 방법에 대해 알아보겠습니다.

XNUMX단계: 광고 차단 기능을 구성하는 방법

광고 회사는 귀하와 귀하에 대해 얻을 수 있는 최대한 많은 정보에 매우 관심이 있습니다. 불행히도 인터넷을 검색할 때 원하는 정보가 유출되기 쉽습니다.

이 정보는 수술과 같은 정밀도로 제품 및 서비스를 사용하여 특정 청중을 대상으로 하기 위해 수익을 창출합니다. 온라인에서 무언가를 검색하다가 나중에 소셜 미디어 피드에 최근 검색과 일치하는 광고가 표시되는 것을 본 적이 있을 것입니다. 이것은 인터넷 검색, 방문한 웹사이트, 보고 있는 사진, 다운로드한 것, 듣는 것, 위치, 장바구니에 담긴 내용, 사용하는 지불 방법, 이 모든 활동의 시간과 날짜를 확인한 다음 해당 정보를 사용 중인 특정 웹 브라우저 및 사용 중인 장치와 같은 고유하게 식별 가능한 상수에 연결합니다.

이 정보를 귀하의 IP 주소, ISP 계정 및 소셜 미디어 프로필과 결합하면 기업, 법 집행 기관, 낯선 사람 또는 해커가 쉽게 사용할 수 없는 귀하에 대한 정보의 허니팟이 어떻게 존재하는지 알 수 있습니다. 사이 쿠키, 브라우저 핑거 프린팅 과 행동 추적 당신에게 불리한 확률이 쌓여있는 것처럼 보일 수 있습니다. 그러나 지금 개인 정보를 보호하기 위해 취할 수 있는 간단한 단계가 있습니다. 선의 적을 완벽하게 허용하고 시작하지 못하도록 막는 것은 부끄러운 일입니다.

이 섹션에서는 방화벽에서 DNS 서버 및 DHCP 서버 설정을 수정하여 광고 차단 기능을 통합하는 방법을 설명합니다. 높은 수준에서 웹 브라우저에 웹 사이트 이름을 입력하면 DNS 서버(일반적으로 ISP의 DNS 서버)로 전송되고 해당 서버는 사람이 읽을 수 있는 텍스트를 IP 주소로 변환하여 브라우저로 다시 보냅니다. 그래서 그것은 당신이 도달하려는 웹 서버를 알고 있습니다. 또한 타겟팅된 광고도 이러한 방식으로 전송됩니다.

다음을 방문하여 이 운동을 시작하는 것이 좋습니다. https://mullvad.net/en/.

그런 다음 "누수 확인" 링크를 클릭하여 개선할 수 있는 부분을 확인하십시오.

사용 중인 브라우저에 따라 DNS 누출이 발생하면 Mullvad에서 유용한 지침을 찾을 수 있습니다. 여기에서 지금 확인해 보세요. 브라우저를 강화하고 브라우저 수준에서 광고 및 추적을 방지합니다. 그런 다음 다시 시도하십시오.

선호하는 브라우저에서 광고를 차단하는 데 문제가 있는 경우 Google에서 검색하지 않은 크롬:

- 운영 체제와 최신 버전을 선택하십시오.

- 설치 프로그램 .exe 다운로드

- 해시 값 확인

- 설치 프로그램을 실행한 다음 기본 검색 엔진과 같은 기본 설정을 구성합니다.

바위 산 일반적으로 가능한 한 많이 사용하는 것이 좋습니다.

Mullvad는 다음 목록에서 찾을 수 있는 몇 가지 다른 DNS 확인 서버를 제공합니다. 이 멀바드 기사. 이 예에서는 광고 추적기 차단에 "100.64.0.3" 서버를 사용합니다. 때때로 변경될 수 있으므로 최신 업데이트된 DNS 서버 IP 주소에 대해서는 Mullvad 웹사이트를 참조하십시오.

pfSense에서 "시스템> 일반"으로 이동한 다음 "DNS 서버 설정" 섹션까지 아래로 스크롤하고 WAN 게이트웨이가 선택된 DNS 서버 필드에 "100.64.0.3"을 입력합니다. 가이드 시작 부분에서 내 권장 사항을 사용한 경우 이미 설정되어 있어야 하지만 아래 DHCP 지침을 따라야 합니다.

페이지 하단의 "저장"을 클릭합니다.

그런 다음 "서비스>DHCP 서버"로 이동하여 "서버"까지 아래로 스크롤합니다. "DNS 서버" 필드에 "100.64.0.3"을 입력하고 페이지 하단의 "저장"을 클릭합니다. 다중 네트워크 설정이 있는 경우 모든 LAN에 대해 이 단계를 반복하십시오.

이제 모든 인터넷 검색을 보호하는 데 도움이 되도록 방화벽 수준에서 구성된 광고 추적기 차단 DNS 서버가 있어야 합니다. 그런 다음 웹 브라우저를 구성하거나 개인 정보에 중점을 둔 웹 브라우저로 업그레이드하는 추가 조치를 취했다면 데스크탑 장치에서 개인 정보를 보호하는 데 큰 도약을 한 것입니다.

또한 UnGoogled Chromium 또는 브로 밋 모바일. 더 많은 모바일 장치 개인 정보 보호 조치에 관심이 있으시면 CalyxOS에 대한 내 가이드를 확인하십시오. 여기에서 지금 확인해 보세요..

10단계: VPN으로 인한 대기 시간을 확인하는 방법

VPN을 사용하면 마이닝 트래픽에 지연이 발생할 수 있다는 합리적인 우려가 있습니다. 문제는 더 적은 보상을 받을 수 있다는 것입니다.

대기 시간이 있는 경우 ASIC은 더 이상 유효하지 않은 블록 헤더를 계속 해싱할 수 있습니다. ASIC이 유효하지 않은 블록 헤더를 해시하는 데 더 오래 소비할수록 풀로 보낼 "부실" 해시 비율이 늘어납니다. 풀은 더 이상 유효하지 않은 블록 헤더에 대한 해시가 들어오는 것을 확인하면 해당 작업을 거부합니다. 이것은 ASIC가 밀리초 단위이지만 ASIC이 초당 수조 개의 해시를 계산할 때 빠르게 합산될 수 있지만 아무 것도 없이 일부 컴퓨팅 성능을 낭비했다는 것을 의미합니다.

일반적으로 이것은 풀에서 허용하는 작업량에 비해 매우 작은 비율입니다. 그러나 얼마나 중요하고 지속적인 대기 시간이 채굴 보상에 영향을 미칠 수 있는지 알 수 있습니다.

일반적으로 두 서버가 서로 가까울수록 대기 시간이 줄어듭니다. VPN을 사용하면 마이닝 트래픽을 VPN 서버로 보낸 다음 그곳에서 풀 서버로 이동해야 합니다. 지리적 근접성에 따라 대기 시간을 줄이고 완화하기 위해 내 위치와 풀 서버 사이에 있는 세 개의 VPN 서버를 사용했습니다. 또한 지역 인터넷 중단의 위험을 알고 싶었기 때문에 풀과 나 사이에 있지 않은 두 개의 VPN 서버도 추가했습니다. XNUMX개의 다른 터널 간에 트래픽을 로드 밸런싱하도록 구성된 "LANminers" 네트워크를 사용하여 XNUMX일 간의 테스트를 시작했습니다.

처음 60일 반(XNUMX시간)은 VPN을 켜고 채굴하는 데 사용되었습니다. 두 번째 XNUMX일은 VPN을 끈 채 채굴하는 데 사용되었습니다. 내가 찾은 것은 다음과 같습니다.

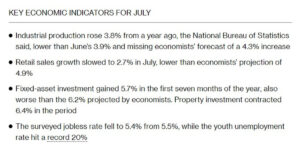

처음 60시간 동안 내 ASIC에는 43,263개의 수락된 패킷과 87개의 거부된 패킷이 있었습니다. 이것은 내가 사용한 자원의 0.201%, 즉 0.201%가 보상을 받지 못하는 것과 같습니다.

120시간 후, 내 ASIC에는 87,330개의 수락된 패킷과 187개의 거부된 패킷이 있었습니다. 초기 60시간 판독값을 빼면 VPN이 꺼져 있는 동안 44,067개의 허용된 패킷과 100개의 거부된 패킷이 남게 되었습니다. 이는 0.226%에 해당합니다. 놀랍게도 이것은 동일한 시간이 주어지면 VPN의 개인 정보 보호 이점이 없는 거부 비율에 약간 더 가깝습니다.

결론적으로 XNUMX개의 VPN 터널 사이에서 마이닝 트래픽의 균형을 조정함으로써 마이닝 작업의 효율성을 저하시키지 않으면서 VPN의 개인 정보 보호 이점을 얻을 수 있었습니다. 사실 거부율 면에서는 제 채굴자가 VPN을 사용하지 않는 것보다 VPN을 더 잘 사용했습니다.

이 가이드에서 다루는 주제에 대해 자세히 알아보려면 다음 추가 리소스를 확인하세요.

읽어 주셔서 감사합니다! 이 기사가 이전 데스크탑을 사용하여 네트워크를 설치하고 pfSense로 플래시하여 다용도 방화벽을 만드는 기본 사항, 별도의 LAN을 구성하는 방법, 메시 WiFi 라우터를 설정하는 방법, Mullvad VPN을 만드는 방법을 이해하는 데 도움이 되었기를 바랍니다. 계정 및 WireGuard를 사용하여 마이닝 작업의 대기 시간을 최소화하도록 VPN 장애 조치를 구성하는 방법.

Econoalchemist의 게스트 게시물입니다. 표현된 의견은 전적으로 자신의 것이며 BTC Inc 또는 Bitcoin Magazine.

출처: https://bitcoinmagazine.com/guides/how-to-mine-bitcoin-privately-at-home

- "

- &

- 100

- ACCESS

- 계정

- 동작

- 활동적인

- 방과 후 액티비티

- Ad

- 추가

- 관리자

- 광고

- All

- 허용

- 어플리케이션

- 지역

- 약

- 기사

- ASIC

- 자동

- 은행

- 기초

- BEST

- 모범 사례

- 비트코인

- Bitcoin 마이닝

- blockchain

- 블로그

- 보물상자

- 브라우저

- BTC

- BTC Inc

- 빌드

- 건물

- 한

- 현금

- 발생

- 증명서

- 이전 단계로 돌아가기

- 확인

- 확인하는 것이 좋다.

- 크롬

- 원

- City

- 자세히

- 암호

- 단

- 오는

- 기업

- 컴퓨터

- 컴퓨팅

- 컴퓨팅 파워

- 구성

- 연결

- 연결

- 계속

- 기업

- 국가

- 두

- 만들기

- 신임장

- 계기반

- 데이터

- 파괴

- 개발자

- 디바이스

- DID

- 근민

- 할인

- 디스플레이

- DNS

- 도메인 이름

- 드롭

- 편집자

- 효율성

- 이메일

- 종점

- 종료

- 영어

- 환경

- 운동

- 경험

- 얼굴

- 마주보고

- 가족

- 패션

- FAST

- 특징

- Fields

- 그림

- 최종적으로

- 먼저,

- 플래시

- 유연성

- 따라

- 형태

- 앞으로

- Foundation

- 무료

- 자유

- 가득 찬

- 기능

- 미래

- 일반

- GitHub의

- 기부

- 좋은

- 큰

- 초록색

- 그룹

- 손님

- 고객 포스트

- 안내

- 해커

- 하드웨어

- 해시

- 해시 비율

- 해싱

- 여기에서 지금 확인해 보세요.

- 높은

- 보유

- 홈

- 집

- 방법

- How To

- HTTPS

- 인간이 읽을 수있는

- 배고픈

- 잡종

- ICON

- 생각

- 확인

- 불법

- 영상

- 영향

- 증가

- 정보

- 인프라

- 인텔

- 관심

- 인터페이스

- 인터넷

- IP

- IP 주소

- IP 주소

- IT

- 유지

- 키

- 키

- 아이

- 휴대용 퍼스널 컴퓨터

- 최근

- 시작

- 법

- 법 집행

- 누출

- 누수

- 배우기

- 법제정 담당

- 레벨

- 특허

- 빛

- LINK

- 명부

- 상장 된

- 청취

- 목록

- 하중

- 지방의

- 위치

- 긴

- 맥

- 과반수

- 유튜브 영상을 만드는 것은

- 표

- 경기

- 미디어

- 메모리

- 금속

- 통계

- 광부

- 채굴

- 거울

- 모바일

- 모바일 장치

- 휴대 전화

- 돈

- 개월

- 움직임

- 네트워크

- 네트워킹

- 네트워크

- 뉴욕

- news

- 온라인

- 열 수

- 운영

- 운영 체제

- 의견

- 기회

- 선택권

- 옵션

- 주문

- 기타

- 정전

- 비밀번호

- 암호

- 지불

- 지불

- 사람들

- 핑

- 계획

- 플랫폼

- 팟 캐스트

- 정책

- 풀

- 힘

- 제시

- 개인 정보 보호

- 개인 정보 및 보안

- 사설

- 개인 키

- 제품

- 프로필

- 프로그램

- 보호

- 프로토콜

- 공개

- 공개 키

- 출판

- QR 코드

- 램

- 범위

- RE

- 감소

- 연구

- 자료

- REST

- 결과

- 보상

- 위험

- 롤

- 길

- 규칙

- 달리기

- 달리는

- 안전

- 절약

- 규모

- 화면

- 검색

- 보조

- 보안

- 보고

- 선택된

- 팔다

- 서비스

- 세트

- 설정

- 공유

- 공유

- 껍질

- 쇼핑

- 짧은

- 종료

- 은

- 단순, 간단, 편리

- SIX

- 작은

- 스냅 사진

- So

- 사회적

- 소셜 미디어

- 소프트웨어

- 속도

- 스타트

- 시작

- 미국

- 통계

- Status

- 신청

- 성공한

- 스위치

- 체계

- 말하는

- 목표

- 단말기

- 이용 약관

- test

- 지원

- 기초

- 세계

- 시간

- 검색을

- 상단

- 이상의 주제

- 추적

- 교통

- 거래

- 번역

- 수조

- 믿어

- 우리

- 미국

- United States

- 업데이트

- USB

- Video

- 동영상

- 온라인

- VPN

- VPN

- 기다리다

- 손목 시계

- 웹

- 웹 브라우저

- 웹 서버

- 웹 사이트

- 웹 사이트

- 누구

- 와이파이

- 위키 백과

- 바람

- 창

- 무선 전화

- 말

- 작업

- 일

- 세계

- 가치

- 유튜브

- 제로