16 november 2022

Joseph Burleson, Michele Korver en Dan Boneh

Noot van de redactie: Hieronder vindt u de volledige tekst van het artikel "Privacybeschermende regelgevende oplossingen met nulkennisbewijzen". Download de PDF, of lees de kortere samenvattende blogpost hier.

Introductie

Van al het nut dat programmeerbare blockchains bieden - onder andere veiligheid, voorspelbaarheid, interoperabiliteit en autonome economieën - bieden de meest gebruikte blockchains vanaf vandaag geen privacy. Dit blijft een belangrijke belemmering voor hun brede acceptatie. Hoewel niet alle crypto-tokens uitsluitend – of zelfs hoofdzakelijk – financiële instrumenten zijn en voor verschillende doeleinden kunnen worden gebruikt binnen het groeiende web3-ecosysteem, handelen blockchain-gebruikers wel met elkaar af op blockchains met behulp van digitale activa. De huidige architecturen van de meeste bestaande blockchains zijn afhankelijk van transactietransparantie om vertrouwen te bevorderen, maar deze standaardtransparantie en het gebrek aan privacy verhogen het risico op consumentenschade door andere blockchaingebruikers toe te staan de transactiegeschiedenis en het bezit van elke portemonneehouder te bekijken. Het pseudonimiteitskenmerk van blockchains is de belangrijkste bescherming tegen slechte actoren, maar het is gemakkelijk te omzeilen. Moderne blockchain-analysepraktijken hebben aangetoond dat heuristische analyse van gebruikersinteracties kan worden gebruikt om deze privacy te doorbreken, en iedereen die transacties uitvoert met een portemonneehouder kan effectief zijn volledige financiële profiel zien. Bijgevolg, hoewel het een netto voordeel biedt bij het opsporen van illegale financiële activiteiten, maakt transactietransparantie gebruikers van blockchain-technologieën bijzonder kwetsbaar voor fraude, social engineering en diefstal van activa door kwaadwillenden, evenals de beginnende schade die wordt veroorzaakt door het onthullen van gevoelige financiële gegevens aan derden.

Het transparante karakter van openbare grootboeken op blockchains staat in schril contrast met de standaardprivacy van het traditionele financiële systeem, die voortvloeit uit de registratie van transacties in privégrootboeken die worden bijgehouden door financiële intermediairs, ondersteund door wettelijke rechten op financiële privacy en menselijke controles op toegang tot gevoelige financiële informatie. Regelgeving en richtlijnen uitgevaardigd door het Department of the Treasury's (Treasury) Office of Foreign Assets Control (OFAC), verantwoordelijk voor het Amerikaanse financiële sanctieregime, en het Financial Crimes Enforcement Network (FinCEN), verantwoordelijk voor de Amerikaanse antiwitwasregelgeving en toezicht, samen met hun ondersteunende statuten, zijn ontworpen om transparantie af te dwingen om de inherente ondoorzichtigheid van het traditionele financiële systeem en de privacy die het biedt te overwinnen. De registratie- en rapportagevereisten die voortvloeien uit deze statuten vereisen dat financiële intermediairs informatie bijhouden en openbaar maken aan de overheid (evenals andere acties ondernemen, zoals het blokkeren van toegang tot activa) om rechtshandhavingsonderzoeken te ondersteunen, terrorismefinanciering te stoppen en de nationale veiligheid te bevorderen beleid, onder andere. Belangrijk is dat deze maatregelen creëren uitzonderingen beschermde privacyrechten en vertegenwoordigen een evenwicht – zij het een onvolmaakte – tussen privacyrechten en nalevingsvereisten.

Geen van deze beschermingen - noch de praktische privacybescherming die wordt geboden door de inherente ondoorzichtigheid van privégrootboeken, noch de expliciete wettelijke erkenning van rechten op financiële privacy - bestaat met betrekking tot gebruikers op openbare blockchains. Bovendien lopen pogingen om maatregelen te importeren (zoals klantidentificatie en due diligence, in de volksmond bekend als "ken uw klant"- of "KYC"-vereisten) het risico zelfs de minimale privacyniveaus van pseudonimiteit te ondermijnen, door "honeypots" van informatie te creëren die aantrekkelijk zijn voor kwaadaardige aanvallen en bedreigingen van binnenuit. Hoewel het compromitteren van dergelijke informatie consumentenschade veroorzaakt in het traditionele financiële systeem, verergert het op gevaarlijke wijze het toch al verhoogde risico op diefstal, fraude en zelfs fysieke schade dat bestaat als gevolg van volledige financiële transparantie.

Hoewel er nieuwere, nauwer toegepaste Layer-1-blockchains zijn die zich voornamelijk richten op privacy, moeten gebruikers voor die blockchains die niet inherent privé zijn, vertrouwen op een groot aantal slimme contractprotocollen en Layer-2-blockchains die transactiegegevens anonimiseren. die zero-knowledge proofs gebruiken, privacybehoudende cryptografische technieken, om anonimiteit te bereiken. Deze protocollen en blockchains zijn vaak bespot omdat ze uitsluitend snode doeleinden hebben (onder meer door ze als "mixers" te bestempelen), en hoewel het onweerlegbaar is dat een deel van hun volume banden heeft met hacks en andere illegale doeleinden,1 er is onmiskenbaar waarde in het bevorderen van privacybehoudende technologie voor wettige doeleinden. Dergelijke technologieën zouden legitieme consumenten zelfs in staat kunnen stellen te profiteren van een niveau van financiële privacy en consumentenbescherming dat hoger ligt dan wat consumenten van traditionele financiële diensten genieten. Dezelfde oplossingen die de privacy maximaliseren, kunnen echter het vermogen van de overheid frustreren om onderzoeken voort te zetten, illegale financiële activiteiten te bestrijden of gestolen activa terug te vorderen ter bevordering van wetshandhaving en nationale veiligheidsdoelen. Betekent dit dat blockchaintechnologie noodzakelijkerwijs een keuze dwingt tussen compliance om illegale financiële activiteiten op te sporen, te voorkomen en te verstoren enerzijds en privacy en consumentenbescherming anderzijds?

Dit artikel betoogt nadrukkelijk dat het antwoord nee is. Het oplossen van deze spanning met behulp van moderne cryptografische technieken - in tegenstelling tot bestaande raamwerken die afhankelijk zijn van menselijke controle - is niet noodzakelijkerwijs een nulsomspel. Het is zowel mogelijk als noodzakelijk om de privacybehoeften van gebruikers te verzoenen met de informatieve en nationale beveiligingsbehoeften van regelgevers en wetshandhavers. Dit artikel stelt mogelijke use-cases voor voor zero-knowledge proofs in blockchain-protocollen die beide doelen kunnen bereiken. Eerst beschrijven we de basisprincipes van zero-knowledge-proof technologie, gevolgd door een overzicht van relevante wettelijke en regelgevende regimes die van toepassing kunnen zijn. Vervolgens, met Tornado Cash als voorbeeld, presenteren we een aantal hoogwaardige oplossingen die ontwikkelaars en beleidsmakers zouden kunnen overwegen.

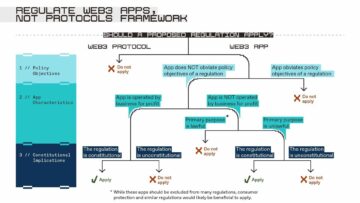

IBij het schrijven van dit bevestigen de auteurs het belangrijke uitgangspunt: "reguleren apps, geen protocollen. '2 In de Verenigde Staten is het gebruikelijk dat de applicatielaag sanctiescreening uitvoert met behulp van geo-fencing-technieken en de toegang van gebruikers beperkt door middel van een verscheidenheid aan maatregelen. Hoewel deze beperkingen nuttig zijn, zijn ze niet onfeilbaar en kunnen kwaadwillenden toch dergelijke controles omzeilen. Als gevolg hiervan hebben bepaalde privacybeschermende technologieën die mogelijk kunnen worden gebruikt door gesanctioneerde partijen ervoor gekozen om beperkingen op protocolniveau op te nemen om nationale veiligheidsproblemen aan te pakken. De auteurs nemen niet het standpunt in dat alle privacybeschermende technologieën dezelfde beslissing zouden moeten nemen; ontwikkelaars moeten de vrijheid hebben om te kiezen of ze al dan niet beperkingen op protocolniveau willen invoeren ter bescherming tegen gebruik door illegale actoren en mogelijke regelgevende aansprakelijkheid. Voor degenen die ervoor kiezen om beschermingen aan te nemen, bieden we eenvoudigweg potentiële alternatieven aan om te overwegen welke deze oplossingen effectiever kunnen maken, terwijl we ook de mogelijkheid beperken dat ze voor censuur worden gebruikt.

Achtergrond

Privacy bereiken met Zero-Knowledge Proofs

Het is onwaarschijnlijk dat blockchain-technologie de mainstream zal bereiken zonder de privacy te waarborgen. Als het bijvoorbeeld gaat om financiële infrastructuur, kunnen potentiële gebruikers van op blockchain gebaseerde betalingssystemen zeer terughoudend zijn om deze systemen te gebruiken als hun salarissen of andere gevoelige financiële informatie, inclusief betalingen voor diensten zoals medische behandelingen, publiekelijk zichtbaar zijn. Hetzelfde kan gezegd worden voor sociale netwerkdiensten, gedecentraliseerde uitleenprotocollen, filantropische platforms en elke andere use-case waarbij gebruikers de privacy van hun informatie waarderen.

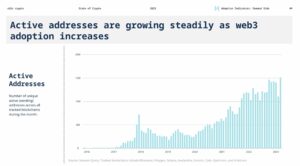

De data bevestigen dat standpunt. Het voortschrijdend gemiddelde over 30 dagen van de marktwaarde van cryptocurrency die werd ontvangen door on-chain privacybewarende diensten of protocollen bedroeg $ 52 miljoen op 29 april 2022, een stijging van bijna 200% ten opzichte van de voorgaande 12 maanden.3 Voor de context gebruiken veel protocollen voor het behoud van privacy algoritmische cryptografie om het mogelijk te maken dat één blockchain-adres digitale activa in een pool van vergelijkbare vervangbare activa deponeert, gevolgd door een ander blockchain-adres dat wordt beheerd door dezelfde gebruiker en effectief hetzelfde aantal en type activa uit die pool haalt het doorbreken van de chain of custody en het belemmeren van de traceerbaarheid van transacties. Bepaalde van die protocollen en sommige laag-2 blockchains gebruiken algoritmen die bekend staan als zero-knowledge proofs om transacties te anonimiseren zonder gevoelige gebruikersinformatie aan de keten bloot te stellen.

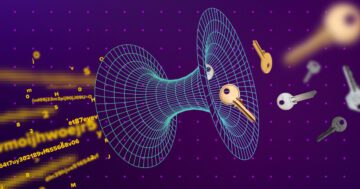

Zero-knowledge proofs maken privétransacties op een openbare blockchain mogelijk. In de kern is een zero-knowledge proof een manier voor een partij, een "bewijsgever" genoemd, om een andere partij, een "verificateur", te overtuigen dat een bepaalde bewering waar is, terwijl niets wordt onthuld over de onderliggende gegevens die de bewering doen. WAAR. De bewijzer kan bijvoorbeeld de kennis van de oplossing van een Sudoku-puzzel bewijzen zonder iets over de oplossing prijs te geven. Interessanter is dat iemand kan bewijzen dat hij oud genoeg is om alcohol te kopen of te stemmen, zonder de naam en geboortedatum op zijn rijbewijs te onthullen. (Technisch gezien zouden ze zonder enige kennis bewijzen dat ze door de overheid ondertekende documenten hebben en dat hun geboortedatum op deze documenten de vereiste leeftijd van de persoon vaststelt.) Het bewijs overtuigt de verificateur ervan dat dit feit waar is, zonder enig ander feit te onthullen informatie.4

Men kan een verscheidenheid aan privacymechanismen bouwen met behulp van tools zonder kennis. Alice kan bijvoorbeeld geld sturen naar een dienst die transactiegegevens privé houdt, en de dienst geeft Alice een ontvangstbewijs voor haar aanbetaling. De dienst, evenals het publiek, verneemt dat Alice geld heeft gestuurd. Op een later tijdstip, wanneer Alice het geld van de service wil opnemen, construeert ze een nulkennisbewijs dat ze een geldig ontvangstbewijs heeft en dat ze het geld dat aan dat ontvangstbewijs is gekoppeld nog niet heeft opgenomen. Het bewijs onthult niets over de identiteit van Alice, maar overtuigt de dienst ervan dat het contact heeft met iemand die in aanmerking komt om dat geld op te nemen. Hier wordt het nulkennisbewijs gebruikt om de service ervan te overtuigen dat de opnameclaim geldig is, terwijl de identiteit van de intrekking privé blijft.

Cruciaal is dat zero-knowledge proofs de privacy beschermen door selectieve openbaarmaking van de informatie die nodig is om de naleving van het beleid te beoordelen, mogelijk te maken, zonder alle onderliggende informatie bloot te leggen. Zero-knowledge proofs kunnen verschillende niveaus van privacy mogelijk maken, waaronder volledige privacy waar niemand een transactie kan volgen, of privacy van iedereen behalve enkele specifieke partijen. Hoewel er een aantal wettige redenen zijn waarom mensen sterke privacybescherming nodig hebben, kunnen deze technologieën ook een magneet zijn voor kwaadwillenden. Net zoals het totale gebruik van protocollen voor het behoud van privacy in 2022 een hoogtepunt bereikte, nam ook het relatieve aandeel van de ontvangen waarde uit illegale bronnen toe, waarbij illegale blockchain-adressen goed waren voor ongeveer 23% van alle fondsen die dit jaar in het tweede kwartaal naar dergelijke protocollen werden gestuurd. Bijna al die illegale activiteiten waren afkomstig van gesanctioneerde entiteiten of bestonden uit gestolen geld.5 Ondanks de privacybeschermende technologie die door deze protocollen wordt gebruikt, zijn blockchain-analysebedrijven, zoals Chainalysis en TRM Labs, soms in staat om illegale fondsen op te sporen het doorlopen van deze protocollen waar ze niet voldoende volumes hebben om de activiteit te maskeren, of waar de volumes die ze wel hebben niet voldoende divers zijn.6 Verder, zelfs wanneer illegale actoren privacybeschermende technologie exploiteren, worden ze nog steeds geconfronteerd met uitdagingen om hun activa van de keten te halen, aangezien fiat-op- en afritten in de meeste gevallen worden beschouwd als financiële instellingen in grote financiële centra en andere rechtsgebieden over de hele wereld. en daarom onderworpen aan AML/CFT-vereisten.7 De implementatie en handhaving van deze vereisten wereldwijd is echter op zijn best ongelijk en bestaat niet in sommige rechtsgebieden, wat een gunstig klimaat biedt voor illegale actoren om digitale activa in te wisselen voor fiat-valuta. Als gevolg hiervan, hoewel protocollen voor het behoud van privacy van cruciaal belang zijn om legitieme gebruikersinformatie privé te houden, creëren ze kwetsbaarheden binnen blockchain-ecosystemen die door illegale actoren kunnen worden misbruikt. Naleving van internationale wettelijke en regelgevende regimes is natuurlijk complex, maar een gestandaardiseerde en regelgevende implementatie van zero-knowledge proofs in gedecentraliseerde blockchain-protocollen kan enkele belangrijke kwetsbaarheden aanpakken en tegelijkertijd profiteren van web3-deelnemers.

Toepasselijke regelgevingsregimes

Om te begrijpen hoe zero-knowledge proofs de schijnbare binaire keuze tussen compliance en privacy kunnen overwinnen, is een appreciatie vereist van de specifieke juridische wettelijke vereisten die betrekking hebben op het bestrijden van illegale financiële activiteiten. In de VS kunnen regelgevingen die waarschijnlijk van invloed zijn op protocollen ter bescherming van de privacy worden onderverdeeld in twee primaire wettelijke regimes: (A) onder de reeks federale statuten en voorschriften die algemeen bekend staan als de Bank Secrecy Act (BSA) – (i) Klantidentificatieprogramma en klantenonderzoeksvereisten (gewoonlijk "Know Your Customer"- of "KYC"-normen genoemd) en (ii) transactiemonitoring en andere registratie- en rapportageverplichtingen;8 en (B) onder presidentiële oorlogstijd en nationale noodbevoegdheden - Amerikaanse sanctieprogramma's.9 Web3-marktdeelnemers moeten voldoen aan de wettelijke vereisten van beide regimes om elk risico op handhaving wegens niet-naleving te minimaliseren en om het ongeoorloofde gebruik van protocollen en platforms tegen te gaan. Verder kan elke niet-naleving ernstige gevolgen hebben, waaronder civielrechtelijke sancties en strafrechtelijke vervolging.10

De BSA vereist dat bepaalde financiële instellingen en andere gerelateerde entiteiten voldoen aan een aantal monitoring-, registratie- en rapportageverplichtingen. Het doel van deze verplichtingen is om FinCEN, OFAC en wetshandhavingsinstanties te helpen bij het identificeren, voorkomen en vervolgen van witwassen, terrorismefinanciering en fraude, evenals het identificeren en blokkeren van activa in het Amerikaanse financiële systeem die toebehoren aan aan gesanctioneerde partijen op grond van doelstellingen op het gebied van nationale veiligheid en buitenlands beleid. Volledige naleving van de BSA en sanctieregimes creëren een duidelijk en controleerbaar papieren spoor van ongeoorloofde activiteiten voor regelgevers en wetshandhavers om te volgen en is van cruciaal belang voor hun succesvolle handhaving.11

BSA-gedekte of meldingsplichtige entiteiten omvatten zowel traditionele financiële instellingen als banken geldservicebedrijven (MSB's) zoals onder andere valutahandelaren, geldwisselaars en geldtransmitters.12 FinCEN heeft verder verduidelijkt dat personen en entiteiten die converteerbare virtuele valuta (CVC) of waarde die valuta vervangt, uitgeven, beheren of omwisselen, ook als MSB's worden beschouwd en daarom onderworpen zijn aan alle toepasselijke nalevingsverplichtingen onder de BSA.13 Afhankelijk van de feiten en omstandigheden van de werking of het bedrijfsmodel van een mengdienst, kan een menger worden beschouwd als een MSB en onderworpen zijn aan de registratie- en nalevingsvereisten van de BSA. Dit komt omdat bepaalde mixservices kunnen inschakelen waarde die de valuta vervangt om van portefeuilles binnen het platform naar portefeuilles buiten het platform te gaan.14 Bij gedecentraliseerde blockchains die de privacy beschermen, is daarentegen waarschijnlijk geen geldoverdracht nodig. Zoals FinCEN expliciet vermeldt in zijn meest recente richtlijn, uitgegeven in 2019, zal niet-bewarende, zelfuitvoerende code of software alleen, zelfs als deze mixfuncties uitvoert, momenteel geen BSA-verplichtingen in werking stellen:

Een aanbieder van anonimiseringssoftware is geen geldzender. De FinCEN-regelgeving stelt personen vrij van de definitie van geldtransmitter die "de leverings-, communicatie- of netwerktoegangsdiensten leveren die door een geldtransmitter worden gebruikt om geldtransmissiediensten te ondersteunen". [31 CFR § 1010.100(ff)(5)(ii)]. Dit komt omdat leveranciers van hulpmiddelen (communicatie, hardware of software) die kunnen worden gebruikt bij het overmaken van geld, zoals het anonimiseren van software, zich bezighouden met handel en niet met geldovermaking.15

De toepassing van sanctie-nalevingseisen is iets minder duidelijk. De sanctieregimes die door OFAC worden beheerd, zijn van toepassing op alle Amerikaanse personen, zowel individuen als entiteiten, waar ze ook verblijven, en vereisen dat ze transacties met eigendommen van gesanctioneerde partijen identificeren, blokkeren en scheiden. Hoewel OFAC heeft bepaald dat er geen sanctieregimes gelden voor de publicatie van software en privacybeschermende technologieën voor se,16 het niet implementeren van maatregelen om te voorkomen dat gesanctioneerde partijen misbruik maken van deze technologieën - zoals hieronder in meer detail besproken - riskeert reacties van OFAC die de levensvatbaarheid van dergelijke technologieën zouden kunnen ondermijnen, zoals onlangs de zaak met Tornado Cash.17

KYC-normen en transactiebewaking

Die personen of entiteiten wiens bedrijfsmodellen zijn geclassificeerd als MSB's moeten voldoen aan bepaalde vereisten voor het verzamelen van informatie en het monitoren van transacties om te voldoen aan hun verplichtingen onder de BSA. MSB's zijn verplicht om KYC-informatie te verkrijgen van personen die hun diensten gebruiken om transacties uit te voeren, om de identiteit van dergelijke personen te verifiëren.18 MSB's moeten minimaal de naam, het adres en het belastingidentificatienummer van een gebruiker verkrijgen als onderdeel van het KYC-proces.19

Na de onboarding moeten MSB's ook transacties monitoren die via hun platformen worden uitgevoerd en alle verdachte activiteiten die op onwettig gedrag kunnen wijzen, melden door Suspicious Activity Reports (SAR's) in te dienen. De BSA vereist dat MSB's binnen 30 dagen een SAR indienen als ze weten of vermoeden dat een transactie op hun platform mogelijk illegale activiteiten inhoudt, op voorwaarde dat een dergelijke transactie de overdracht van in totaal ten minste $ 2,000 met zich meebrengt. Om tijdige indiening te stimuleren, zal de juiste indiening van een SAR met betrekking tot een transactie de MSB beschermen tegen alle civielrechtelijke aansprakelijkheid met betrekking tot die transactie.20

Hoewel de BSA ook andere registratie- en rapportagevereisten oplegt aan MSB's, zoals het indienen van valutatransactierapporten (CTR), is deze vereiste momenteel is niet van toepassing op digitale activa en is niet direct relevant voor de huidige doeleinden.21

sancties

FinCEN heeft de volledige bevoegdheid om de BSA te beheren, regels uit te vaardigen en handhavingsmaatregelen te nemen tegen degenen die de BSA schenden, maar OFAC heeft een veel breder jurisdictiemandaat. Meest economische sancties afkomstig zijn van autoriteit die is gedelegeerd aan de president in de International Emergency Economic Powers Act (IEEPA) en de National Emergencies Act (NEA).22 Sancties zijn dus een macht in oorlogstijd en aan de nationale veiligheid die wordt uitgevaardigd via een uitvoerend bevel. OFAC houdt toezicht op alle financiële transacties in de VS en kan sancties opleggen aan personen, entiteiten of landen die een bedreiging vormen voor de nationale veiligheid. Als een door de OFAC aangewezen persoon of entiteit een belang heeft in een transactie die wordt verwerkt via of eigendom wordt gehouden door een Amerikaanse persoon of entiteit, inclusief maar niet beperkt tot BSA-plichtige entiteiten zoals MSB's en banken, zal de Amerikaanse persoon of entiteit vereist zou zijn om (i) de verboden transactie en alle rekeningen of eigendommen die verband houden met de gespecificeerde persoon te blokkeren (bevriezen), en/of (ii) geld ontvangen in verband met een dergelijke transactie op een gescheiden, geblokkeerde rekening te storten, en ( iii) bepaalde rapporten indienen bij OFAC. In beide gevallen geen Amerikaanse persoon of entiteit kan een dergelijke transactie verwerken en/of dergelijke fondsen vrijgeven totdat OFAC de persoon of entiteit in kwestie van de sanctielijst verwijdert, het toepasselijke sanctieprogramma wordt ingetrokken of OFAC expliciet toestemming geeft voor het vrijgeven van ingehouden middelen door het verlenen van een licentie.23

Voor sancties met betrekking tot cryptocurrency-transacties komt de autoriteit over het algemeen uit EO 13694 die zich richtte op “belangrijke kwaadaardige cyberactiviteiten. '24 Personen die economische sancties overtreden, kunnen civiel- of strafrechtelijk worden bestraft.25 Opgemerkt moet worden dat de administratieve of civielrechtelijke aansprakelijkheidsnorm voor overtredingen van sancties strikte aansprakelijkheid is, wat betekent dat iemand aansprakelijk kan worden gesteld voor het verzenden of ontvangen van een transactie of het niet blokkeren van eigendommen die verband houden met een gesanctioneerde persoon, entiteit of land, zelfs als er geen intentie was om dit te doen.26 Dit legt in feite een due diligence-vereiste op om te informeren naar de bron van fondsen bij het aangaan van financiële of zakelijke activiteiten. Aan de andere kant vereist strafrechtelijke aansprakelijkheid een blijk van eigenzinnigheid – dat de persoon die de sancties overtreedt de bedoeling had dit te doen. Strafrechtelijke vervolging wegens schending van sancties wordt ingesteld door het ministerie van Justitie onder IEEPA of witwasstatuten gecodificeerd in Titel 18 van de Amerikaanse Code.27 De belangrijke afhaalmogelijkheid met betrekking tot sanctieaansprakelijkheid en OFAC-nalevingsvereisten is echter dat deze verplichtingen van toepassing zijn op allen personen en entiteiten in de VS of die zaken doen in de VS en zijn niet gebonden aan het feit of de persoon of entiteit al dan niet BSA-gedekt is.

Optimalisatie van privacyprotocollen om illegale financiële risico's te beperken

Het potentieel voor privacyverbeteringen dat wordt geboden door zero-knowledge proofs staat op gespannen voet met het bovengenoemde regelgevingskader. Het vermogen van de technologie om transactiedetails af te schermen, betekent dat het zich misschien niet gemakkelijk leent voor volledige naleving van regelgeving zoals BSA-vereisten - hoewel het een open vraag blijft of en in hoeverre slimme contracten en code onderworpen zijn aan de vereisten onder de beschreven regelgeving. Zoals hierboven vermeld, stelt FinCEN in zijn richtlijnen voor 2019 softwarecode expliciet vrij van de reikwijdte van de BSA, en dus is een echt gedecentraliseerd protocol zonder individu of groep achter de werking ervan niet vereist - en het is zelfs niet duidelijk hoe het zou kunnen - verzamelen en bewaren KYC-informatie of bestands-SAR's over gebruikers. Evenzo verwijzen de machtigingsstatuten en het uitvoerend bevel voor cyberbeveiliging dat het opleggen van eventuele sancties zou regelen, naar "onroerend goed en belangen in onroerend goed"Van gericht op individuen en entiteiten, wat suggereert dat software en computercode zelf buiten de reikwijdte van sancties vallen.28 En recent begeleiding van OFAC lijkt erop te wijzen dat het publiceren van software op zich geen strafbare activiteit is.29 In het licht van OFAC's aanwijzing van bepaalde slimme contractadressen die verband houden met Tornado Cash, is deze conclusie echter verre van duidelijk.

Desalniettemin kunnen nulkennisbewijzen worden ontworpen om sommige risico's van blootstelling aan illegale financiële activiteiten en economische sancties te verminderen door middel van privacybevorderende protocollen, inclusief beperking van de zeer nationale veiligheidsrisico's die OFAC-sancties trachten aan te pakken. Er zijn met name verschillende maatregelen die op privacy gerichte protocollen kunnen implementeren om deze risico's beter te beheersen, zonder de effectiviteit ervan te ondermijnen. Hieronder worden drie haalbare maatregelen samengevat, die elk worden geëvalueerd in het kader van het privacybeschermingsprotocol Tornado Cash.

Het Tornado Cash-voorbeeld

Een manier om het potentieel aan te tonen van zero-knowledge proofs om de huidige binaire keuze tussen mogelijke aansprakelijkheid onder bestaande sanctieregimes opgeworpen door privacybevorderende technologieën te overwinnen, is door de lens van TornadoCash – het privacybevorderende protocol dat onlangs is goedgekeurd door OFAC. Tornado Cash is een protocol dat wordt ingezet op de Ethereum-blockchain en dat probeert gebruikersactiva te anonimiseren om hun privacy te beschermen. Iedereen kan geld van zijn Ethereum-adres naar de slimme contracten van Tornado Cash sturen, en dat geld blijft in de contracten staan totdat de eigenaar ervoor kiest om het op te nemen. Doorgaans wachten gebruikers enkele weken tot maanden of zelfs jaren voordat ze geld opnemen, omdat de tussenliggende periode (gedurende welke andere gebruikers geld storten en opnemen) de effectiviteit van de privacybeschermende functies van Tornado Cash kan vergroten of verkleinen. Bij intrekking maakte het protocol gebruik van zero-knowledge proof-technologie om het geld over te maken naar een nieuw Ethereum-adres, waardoor de link werd verbroken tussen het adres van waaruit het geld aanvankelijk in Tornado was gestort en het nieuwe adres waarnaar het geld later uit Tornado werd teruggetrokken.30 Het Tornado Cash-protocol is onveranderlijk, betrouwbaar en volledig geautomatiseerd.31 De anonimiteit die door Tornado Cash werd geboden, was afhankelijk van het feit dat meerdere gebruikers de service tegelijkertijd gebruikten om de verbinding tussen portemonnee-adressen die voor stortingen en opnames werden gebruikt, te verbreken. Bovendien hielden gebruikers een certificaat bij dat alleen zij konden onthullen waaruit bleek dat ze eigenaar waren van de gedeponeerde tokens. In overeenstemming met de recente toename van het gebruik van illegale mixers, werd het Tornado Cash-platform op dezelfde manier en vaak gebruikt om gestolen geld wit te wassen. Bij de hack van de Ronin-brug in april 2022 werd bijvoorbeeld ongeveer $ 600 miljoen van de brug gestolen en overgebracht naar een Ethereum-adres dat eigendom was van de aanvaller. Een paar dagen later verplaatsten de hackers een deel van de gestolen geld in Tornado Cash.32 In augustus 8, 2022, OFAC aangewezen, onder andere de website tornado.cash en verschillende Ethereum-adressen die aan de service zijn gekoppeld, waarvan vele smart contract-adressen waren zonder een identificeerbare sleutelhouder.33 In de openbare aankondiging bij de aanwijzing wees het ministerie van Financiën op meer dan $ 7 miljard aan illegale opbrengsten die zijn witgewassen via Tornado Cash, waaronder $ 455 miljoen witgewassen door het door de Noord-Koreaanse staat gesponsorde hacksyndicaat bekend als de Lazarus Group, en aanzienlijke bedragen die verband houden met de Harmonie brug34 en Nomadenovervallen.35 Hoewel gebruikers via Tornado Cash een aanzienlijke hoeveelheid legitieme transactieactiviteiten uitvoerden, heeft Treasury de keuze gemaakt om actie te ondernemen tegen het protocol en zijn slimme contracten, ondanks aanzienlijke bijkomende gevolgen voor onschuldige derden, waaronder het voorkomen dat niet-gesanctioneerde personen volledig legitiem gestort geld opnemen met behulp van het protocol. Dit probleem komt voort uit het gedecentraliseerde en niet-bewarende karakter van Tornado Cash, waardoor het moeilijk is om een organisatie of persoon te identificeren die verantwoordelijk is voor zijn activiteiten. Als gevolg hiervan kan het toepassen van traditionele sanctiehandhavingstechnieken en het blokkeren van eigendomsbelangen in deze context technisch juridische uitdagingen opleveren. Hoewel dergelijke protocollen soms uitsluitend worden gebruikt als pogingen om wettelijke vereisten te omzeilen, kan de technische architectuur van Tornado Cash vanuit het oogpunt van cyberbeveiliging ook de robuuste privacybewarende technologie vertegenwoordigen die nodig is om onbevoegde derden en kwaadwillende actoren ervan te weerhouden gevoelige informatie van individuen en bedrijven die aan de ketting werken. Deze aanpak heeft de voorkeur en kan technologisch veel beter zijn dan de traditionele operationele controles die de toegang tot informatie beperken die meer gecentraliseerde bewaarsystemen opleggen en die steeds kwetsbaarder zijn gebleken voor kwaadaardige aanvallen en bedreigingen van binnenuit.

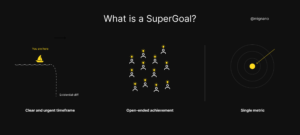

In zijn persbericht bij de OFAC-aanduiding gaf het ministerie van Financiën aan dat “[d]ondanks publieke verzekeringen anders, Tornado Cash er herhaaldelijk niet in is geslaagd om effectieve controles op te leggen om te voorkomen dat het geld witwast voor kwaadwillende cyberactoren. . . .”36 In feite, en zoals hieronder in meer detail beschreven, beschikte Tornado Cash over enkele technische controles om het gebruik van het platform voor ongeoorloofde financiële activiteiten te voorkomen. De vraag is: waren er effectievere technische controles, zoals controles die gebruik maken van zero-knowledge bewijzen, die Tornado Cash had kunnen implementeren en die Treasury zouden hebben overgehaald om de acties die het deed niet te ondernemen? Laten we eens kijken naar die nulkennisbestendige oplossingen, waaronder enkele die Tornado Cash heeft geïmplementeerd, en andere die de effectiviteit kunnen verbeteren. Hoewel geen van deze benaderingen alleen een wondermiddel is, kunnen ze samen het vermogen verbeteren om illegale financiële activiteiten en het gebruik van privacyprotocollen door gesanctioneerde overheidsactoren op te sporen, af te schrikken en te verstoren. Dit zijn: (i) screening van stortingen – het controleren van portemonnees die inkomende transacties uitvoeren aan de hand van blokkeerlijsten en toelatingslijsten; (ii) opnamescreening – portemonnees die om teruggave van geld vragen controleren op blokkeerlijsten en toelatingslijsten; en (iii) selectieve de-anonimisering – een functie die federale regelgevers en wetshandhavers toegang zou geven tot transactie-informatie.

Aanbetalingsscreening

Digitale activa die afkomstig zijn uit de Ethereum-blockchain of erop zijn overbrugd vanuit een andere keten, kunnen worden geruild voor ETH en worden gestort in Tornado Cash in een poging de privacy van gebruikerstransacties te behouden. Om deposito's van activa afkomstig van gesanctioneerde personen of portemonnees die verband houden met exploits of hacks te voorkomen, gebruikte Tornado Cash depositoscreening die vertrouwde op een "blokkeerlijst" van aangewezen adressen. Het aanvullende gebruik van een "toelatingslijst" kan echter worden gebruikt om nationale veiligheidsproblemen aan te pakken en tegelijkertijd de risico's voor wettige gebruikers van het protocol te minimaliseren, zoals hieronder verder wordt beschreven.

Blokkeren

Tornado Cash's stortingsscreening stelde het in staat om automatisch te beperken wie het protocol kan gebruiken door voorgestelde stortingen te blokkeren van adressen die zijn gesanctioneerd of anderszins geblokkeerd door de Amerikaanse overheid. Tornado Cash heeft dit bereikt door gebruik te maken van een blockchain-analysebedrijf on-chain orakeldienst om te testen of een adres momenteel is aangewezen op economische of handelsembargolijsten (of "blokkeerlijsten") van verschillende entiteiten, waaronder de VS, EU of VN37 De slimme contracten van Tornado Cash zouden dat wel doen "bel" het contract van het analysebedrijf alvorens fondsen in een van zijn pools te accepteren.38 Een stortingsverzoek zou mislukken als het geld afkomstig is van een van de geblokkeerde adressen die op de Specially Designated Nationals (SDN)-lijst van het analytische bedrijf staan.

Hoewel het screenen van stortingen met behulp van blokkeerlijsten een goede eerste stap is, zijn er verschillende praktische problemen met dit mechanisme. Ten eerste, wanneer cybercriminelen geld van een slachtoffer stelen, kunnen ze het geld onmiddellijk naar Tornado Cash verplaatsen voordat het slachtoffer zelfs maar beseft dat het geld op is, en zeker voordat een analysebedrijf het geld als gestolen heeft gemarkeerd of op de SDN-lijst in hun software heeft gezet. . Ten tweede, in het geval dat het adres van de cybercrimineel op de SDN-lijst wordt geplaatst voordat het in Tornado Cash wordt gestort, kan de dief het geld eenvoudig naar een nieuw adres overmaken en het geld onmiddellijk vanaf dat nieuwe adres in Tornado Cash storten, voordat de nieuwe adres wordt toegevoegd aan de sanctielijst. Geavanceerde hacksyndicaten, zoals de Lazarus Group uit de DVK, gebruiken deze technieken behoorlijk effectief om detectie te voorkomen. Maar blockchain-analysebedrijven proberen deze beperking te omzeilen door adreswijzigingsanalyse en heuristiek te gebruiken om niet-aangewezen portefeuilles te identificeren die ook worden beheerd door aangewezen groepen.39 Ten slotte kan het vertrouwen op een niet-gouvernementele entiteit als beoordelaar van de waarheid met betrekking tot wie of wat op een sanctielijst staat, leiden tot nauwkeurigheidsproblemen die moeilijk te identificeren en te verhelpen zijn. Een analysebedrijf zou bijvoorbeeld per ongeluk een adres op zijn blokkeerlijst kunnen zetten en het is onduidelijk of de eigenaar van een dergelijk adres een beroep zou kunnen doen om de fout te laten herstellen (in tegenstelling tot traditionele financiële instellingen die klachten van hun klanten). Er is ook het probleem welke sanctielijst wordt toegevoegd, aangezien alle sancties beleidsbeslissingen vertegenwoordigen van de uitvaardigende regering.

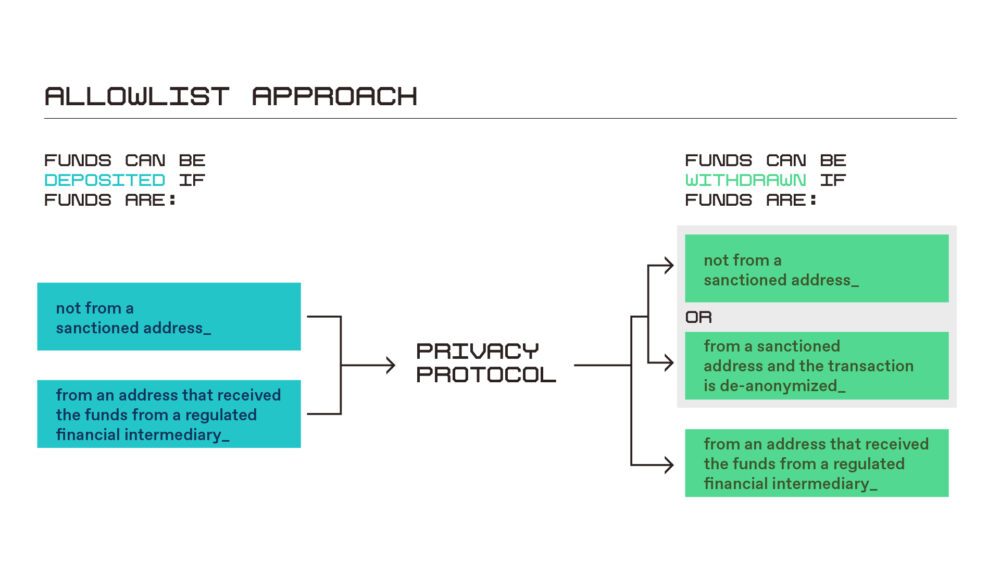

toelatingslijst

Om het risico te verminderen dat een analysebedrijf of overheidsinstantie blokkeerlijsten zou kunnen gebruiken om gezagsgetrouwe gebruikers op oneerlijke wijze te censureren, kunnen privacybehoudende protocollen een robuustere vorm van stortingsscreening overwegen die ook afhankelijk is van een "toelatingslijst" van portemonnee-adressen waarnaar beperkingen voor depositoscreening zijn niet van toepassing. Die toelatingslijst zou bestaan uit portemonnee-adressen die zijn gekoppeld aan gereguleerde financiële tussenpersonen – zoals fiat-on-ramps zoals Coinbase – die uitgebreide KYC-screening uitvoeren als onderdeel van hun onboarding-processen, waardoor de noodzaak voor het privacybehoudprotocol om die adressen te screenen overbodig wordt, aangezien hieronder afgebeeld.

Met deze aanpak kan een gebruiker alleen geld storten in een protocol ter bescherming van de privacy als het stortingsadres (i) niet op de SDN-lijst van het toepasselijke analysebedrijf staat (dwz het adres is niet op een blokkeerlijst) of (ii) de genoemde fondsen hebben ontvangen van een gereguleerde financiële tussenpersoon (dwz het adres is op de toelatingslijst). Die toelatingslijst kan in de loop van de tijd worden beheerd en bijgewerkt door de gedecentraliseerde autonome organisatie (DAO) die het protocol beheert of kan afkomstig zijn van een on-chain orakel van adressen die zijn gekoppeld aan gereguleerde financiële tussenpersonen (vergelijkbaar met het blokkeerlijst-orakel dat wordt beheerd door Chainalysis). Bepaalde privacybeschermende technologieën zouden dit concept een stap verder kunnen brengen door hun protocol rechtstreeks te overbruggen naar gereguleerde financiële intermediairs, waardoor gebruikers rechtstreeks geld van die tussenpersonen in het protocol kunnen storten, zonder dat het geld eerst naar een apart portemonnee-adres hoeft te worden overgemaakt.

Het gebruik van zowel een blokkeerlijst als een toelatingslijst als onderdeel van het deponeringsscreeningproces heeft verschillende duidelijke voordelen ten opzichte van een aanpak met alleen een blokkeerlijst. Ten eerste zou een rechtmatige gebruiker die ofwel ten onrechte of kwaadwillig aan een blokkeerlijst is toegevoegd, censuur kunnen vermijden zolang hij een gereguleerde financiële tussenpersoon gebruikt om zijn geld in het protocol te storten. En aangezien de meeste onwettige actoren geen rekening zouden moeten kunnen openen bij een gereguleerde financiële tussenpersoon, zouden ze geen gebruik kunnen maken van de toelatingslijst en zouden ze onderworpen blijven aan censuur, waarmee ze de bezorgdheid over de nationale veiligheid wegnemen. Bovendien zou een toelatingslijstbenadering de privacy verbeteren voor de klanten van alle gereguleerde financiële intermediairs, aangezien het hun mogelijkheid zou garanderen om te genieten van de voordelen van protocollen ter bescherming van de privacy zonder bang te hoeven zijn voor censuur.

Hoewel depositoscreening uiteindelijk de verplichtingen van Tornado Cash om verboden transacties te blokkeren zou vergemakkelijken, voor andere privacydienstverleners die als een MSB kunnen worden beschouwd en onderworpen zijn aan de BSA, of voor personen of entiteiten die mogelijk een sanctiegerelateerde risicobeoordeling moeten uitvoeren van bedrijfsactiviteiten, zou het de transactiebewakingsmogelijkheden van die entiteiten voor risicobeoordelingsdoeleinden niet verbeteren.40 Depositoscreening is een goede eerste stap, maar het is onwaarschijnlijk dat het gebruik van het protocol voor illegale financiering volledig zal worden teruggedrongen.

Intrekkingsscreening

Voor die portemonnee-adressen die niet op een toelatingslijst staan, zoals hierboven beschreven, zou een aanvullende benadering van stortingsscreening zijn om de orakels bij opname te controleren en eventuele voorgestelde opnames te blokkeren door gesanctioneerde adressen of adressen waarvan is vastgesteld dat ze verband houden met illegale activiteiten. Stel bijvoorbeeld dat een illegale acteur direct na een hack geld naar Tornado Cash stuurt vanaf een adres. Op het moment van de storting staat het adres niet op de toelatingslijst en is het niet geïdentificeerd als zijnde geassocieerd met gestolen geld of gesanctioneerde personen of entiteiten, en de storting is met succes voltooid. Als de illegale actor echter op een later tijdstip probeert het geld op te nemen, en gedurende de tussenliggende periode wordt het adres gemarkeerd als zijnde geassocieerd met gestolen geld of op een sanctielijst, dan zal het opnameverzoek mislukken. Het geld blijft bevroren en de dief kan het niet opnemen. Deze aanpak heeft meerdere voordelen. Ten eerste voorkomt het dat de dief het geld witwast met het Tornado Cash-protocol. Ten tweede werkt de implementatie door Tornado Cash van een controlepunt voor opnames als een afschrikmiddel en zou het snode actoren duidelijk moeten maken dat als ze gestolen geld naar Tornado Cash sturen, dat geld voor onbepaalde tijd kan worden bevroren door de slimme contracten, waardoor ze geen toegang hebben tot de vruchten van hun ongeoorloofde activiteit. Een dergelijk afschrikmiddel zou alleen cybercriminelen treffen en geen invloed hebben op gezagsgetrouwe gebruikers van Tornado Cash. Gezien het hierboven besproken kenmerk van de stortingsperiode en de waarschijnlijkheid dat illegale actoren geld voor langere tijd in Tornado Cash zouden parkeren om hun bron zo effectief mogelijk te anonimiseren, zou deze opnamescreeningsfunctie zeer nuttig zijn in zijn vermogen om te screenen tegen het voortdurend bijwerken van de sanctielijsten van de Schatkist.

Hoewel opnamescreening veel van de tekortkomingen van depositoscreening kan verhelpen, doet het net als bij depositoscreening weinig af aan de noodzakelijke risicobeoordelingen.41 Bovendien zou het de afhankelijkheid van Tornado Cash van de getrouwe werking van sanctie-orakels door blockchain-analysebedrijven bestendigen. Verder is er, net als bij depositoscreening, ook het probleem van overheidscensuur - alleen in het geval van opnamescreening kan misbruik door een overheid van de sanctielijst ertoe leiden dat een gebruiker zijn geld verliest.

Selectieve de-anonimisering

Selectieve de-anonimisering is een derde benadering om aan mogelijke wettelijke vereisten te voldoen, en is er in twee smaken: vrijwillig en onvrijwillig.

Vrijwillige selectieve de-anonimisering

Via de aanbetalingsfunctie, Tornado Cash geïmplementeerd een vorm van vrijwillige selectieve de-anonimisering, die een persoon die denkt dat hij of zij ten onrechte op een sanctielijst is geplaatst, de mogelijkheid biedt om de details van zijn transactie te de-anonimiseren aan geselecteerde of aangewezen partijen.42 Als een vergelijkbare vrijwillige de-anonimiseringsfunctie in plaats daarvan zou worden gekoppeld aan intrekkingsscreening van portemonnee-adressen die niet op een toelatingslijst staan, zou een gebruiker ervoor kunnen kiezen om zijn transactie te de-anonimiseren, en het Tornado-contract dat verantwoordelijk is voor opnames zou elke blokkering verwijderen die op zijn plaats is als gevolg van het hierboven beschreven ontwenningsscreeningsproces. Als gevolg hiervan zou een gebruiker zijn geld ontvangen, maar de gebruiker zou niet de voordelen van Tornado's privacybeschermende technologie hebben ontvangen, aangezien het opnameadres duidelijk on-chain zou zijn gekoppeld aan het stortingsadres. Vrijwillige de-anonimisering zou protocollen zoals Tornado Cash in staat stellen om bepaalde tekortkomingen van opnamescreening aan te pakken (onschuldige gebruikers lopen bijvoorbeeld geen risico dat hun tegoeden worden bevroren), maar het zou ook de effectiviteit van opnamescreening als afschrikmiddel verminderen omdat slechte actoren zouden dan hun geld van Tornado kunnen opnemen door hun transactie alleen maar te de-anonimiseren. In dat scenario zouden illegale gebruikers geen enkel voordeel halen uit het gebruik van de privacybevorderende dienst.

Onvrijwillige selectieve de-anonimisering

Onvrijwillige selectieve de-anonimisering is een aanvullende maatregel die kan worden geïntegreerd in de slimme contracten van Tornado Cash om de overheid de mogelijkheid te bieden om illegale opbrengsten te volgen en te traceren. Hoewel de toepasbaarheid van BSA-vereisten op niet-bewarende web3-services onwaarschijnlijk is, vormt de traceerbaarheid van blockchain-protocollen een belangrijke controle om illegale financiële activiteiten in bredere zin te voorkomen, ook door gesanctioneerde partijen. Onvrijwillige selectieve de-anonimisering is een krachtig hulpmiddel om de traceerbaarheid voor geautoriseerde doeleinden te behouden en tegelijkertijd de privacy te beschermen tegen kwaadwillende actoren en onbevoegde derden. De belangrijkste vraag is: wie onderhoudt de privésleutel om de traceerbaarheid te ontgrendelen?

Een oplossing kan zijn het verstrekken van een privésleutel aan een neutrale organisatie van het type poortwachter of een soortgelijke vertrouwde entiteit, en een andere privésleutel aan overheidsinstanties. Beide sleutels zouden moeten worden gebruikt om een stortings- en opnametransactie te de-anonimiseren die niet afkomstig is van een portemonnee-adres op de toelatingslijst, en de details van een dergelijke transactie zouden alleen worden onthuld aan de wetshandhavingsinstantie die om een dergelijke verwijdering heeft verzocht. -anonimisering. De rol van de poortwachtersorganisatie zou zijn om zich te verzetten tegen de-anonimisering zonder dat rechtshandhaving eerst een geldig bevelschrift of gerechtelijk bevel voor de-anonimisering heeft verkregen en voorgelegd. Dit zou wetshandhavers niet alleen in staat stellen om het bronadres te identificeren dat de fondsen heeft verstrekt die zijn gebruikt voor een Tornado Cash-opname, waardoor de regering haar mandaat voor handhaving en nationale veiligheid kan uitvoeren, maar het zou de regering ook verlichten van de last van het vasthouden van de sleutels, die niet optimaal zouden zijn voor zowel de overheid als de gebruikers van Tornado Cash.

Aan deze aanpak zijn verschillende uitdagingen verbonden. Ten eerste is het niet duidelijk welke entiteiten toegang zouden hebben tot de privésleutels. Geen bekende poortwachtersorganisatie die vandaag de dag actief is, is opgezet om een dergelijk proces te beheren. Verder zijn er tal van juridische kwesties. Zal elk land – zelfs repressieve regimes – zijn eigen privésleutels hebben, waardoor ze toegang krijgen tot transactiegegevens? Zo ja, hoe zorgt u ervoor dat dergelijke regimes transacties van Amerikaanse burgers niet de-anonimiseren? En hoe zouden de poortwachtersorganisatie en de overheid hun sleutels beheren om ervoor te zorgen dat ze niet gestolen kunnen worden? Deze vragen zijn niet nieuw. Ze komen naar voren in elke discussie over key escrow, wat onvrijwillige selectieve de-anonimisering is. Deze oplossing is altijd impopulair en staat bol van operationele uitdagingen - het idee van een 'achterdeur'. Het is niettemin een optie die ontwikkelaars zouden kunnen overwegen om te voldoen aan wettelijke vereisten of om het gebruik van platforms voor ongeoorloofde doeleinden tegen te gaan.

Een mogelijke oplossing voor de voorgaande uitdagingen zou zijn om een gebruiker tijdens het intrekken te laten kiezen welke openbare sleutel hij wil gebruiken om het adres te versleutelen.43 Het Tornado Cash-contract kan meerdere openbare sleutels voor wetshandhaving bevatten, bijvoorbeeld één openbare sleutel voor elk land. Tijdens het intrekken kan de gebruiker kiezen met welke openbare sleutel hij wil versleutelen op basis van zijn lokale jurisdictie. De gebruiker moet mogelijk bewijs leveren van zijn jurisdictie, en dat zou bepalen welke openbare sleutel hij gebruikt voor codering. Dat bewijs kan worden verborgen onder het nulkennisbewijs, zodat niemand anders dan de relevante overheidsinstantie de jurisdictie van de intrekking te weten komt.44 In theorie zou dit de kwestie aanpakken van repressieve regimes die toegang hebben tot de geheime sleutel van een transactie, maar het gaat niet in op de mogelijkheid dat een kwaadwillende overheid van de sleutelhouders zou kunnen eisen dat ze hun privésleutels verstrekken onder het mom van een bonafide – maar kwade trouw - wettelijke procedure.

Voor die BSA-plichtige entiteiten zou selectieve de-anonimisering het voordeel hebben dat de regelgevende haalbaarheid van opnamescreening behouden blijft, inclusief de mogelijkheid om door OFAC opgelegde sanctiescreening uit te voeren, evenals de mogelijkheid om KYC-informatie en transactiegegevens te verzamelen, en mogelijk SAR's opslaan. Bovendien zou de hierboven geschetste onvrijwillige selectieve de-anonimiseringsmethode zodanig kunnen worden gewijzigd dat de twee sleutelhouders alleen privésleutels zouden hebben voor informatie die specifiek moet worden verzameld, bewaard en gerapporteerd onder de BSA (bijv. KYC-informatie en SAR's), en zou kunnen presenteer die sleutels alleen aan FinCEN en OFAC, of aan wetshandhavers na betekening van een geldige juridische procedure. Die aanpak zou helpen om de privacy van gebruikersgegevens te waarborgen, terwijl overheidsinstanties tegelijkertijd aan hun wettelijke mandaten kunnen voldoen.

Conclusie

Om web3-technologieën tot bloei te laten komen in de Verenigde Staten, is de ontwikkeling van privacybeschermende regelgevende oplossingen van cruciaal belang. Bij het formuleren van deze benaderingen kunnen zero-knowledge proofs een krachtig hulpmiddel zijn om te voorkomen dat cybercriminelen en vijandige statelijke actoren blockchain-technologie gebruiken voor ongeoorloofde doeleinden, terwijl de privacy van de persoonlijke informatie, gegevens en financiële activiteiten van gebruikers toch wordt beschermd. Afhankelijk van het operationele en economische model en de wettelijke nalevingsverplichtingen voor een bepaald protocol of platform, kan het gebruik van nulkennisbewijzen screening van stortingen, opnames en selectieve de-anonimisering mogelijk maken om aan die verplichtingen te voldoen en het ecosysteem beter te beschermen tegen ongeoorloofd gebruik en schade aan de veiligheid van de VS en andere landen voorkomen. De diversiteit aan activiteiten in de blockchain-ruimte kan van ontwikkelaars en oprichters vereisen dat ze meerdere benaderingen overwegen, waaronder die in dit document, bij het aanpakken van illegale financiële risico's.

Het herhalen van het eerder besproken principe dat protocollen niet gereguleerd moeten worden en zo ontwikkelaars moeten volledige vrijheid hebben om te kiezen of ze al dan niet beperkingen op protocolniveau willen toepassen om deze belangrijke risico's te verminderen, het is de hoop van de auteurs dat deze ideeën zullen leiden tot creatieve discussies, verder onderzoek en ontwikkeling rond de mogelijkheden van zero-knowledge proofs onder zowel bouwers als beleidsmakers.

Download de volledig papier, of lees de samenvattende blogpost hier.

***

eindnoten

1 Bekijk Het gebruik van crypto-mixers bereikt in 2022 een recordhoogte, met nationale actoren en cybercriminelen die een aanzienlijk volume bijdragen, kettinganalyse (14 juli 2022), https://blog.chainalysis.com/reports/cryptocurrency-mixers; zie ook US Treasury Sancties Veel gebruikte Crypto Mixer Tornado Cash, TRM Labs (8 augustus 2022), https://www.trmlabs.com/post/u-s-treasury-sanctions-widely-used-crypto-mixer-tornado-cash.

2 Miles Jennings, Regel web3-apps, geen protocollen, a16z Crypto (29 september 2022), https://a16zcrypto.com/web3-regulation-apps-not-protocols/.

3 Bekijk Kettinganalyse, boven notitie 1.

4 De manier waarop een bewijzer dit bereikt, is door eerst de te bewijzen bewering te coderen als een reeks polynomen (de som van een reeks algebraïsche termen) die identiek nul zijn als en slechts als de bewering waar is. Deze codering - vaak de "rekenbewerking" van de bewering genoemd - is de magische stap die zero-knowledge proofs mogelijk maakt. De bewijzer overtuigt de verificateur er vervolgens van dat de polynomen inderdaad identiek nul zijn.

5 Bekijk Kettinganalyse, boven notitie 1.

6 Kijk hoe de Lazarus Group in Noord-Korea fondsen verplaatst via Tornado Cash, TRM Labs (28 april 2022), https://www.trmlabs.com/post/north-koreas-lazarus-group-moves-funds-through-tornado-cash.

7 "AML" is anti-witwassen en "CFT" gaat de financiering van terrorisme tegen. Bekijk Vin. Crimes Enf't Network, Geschiedenis van antiwitwaswetten, https://www.fincen.gov/history-anti-money-laundering-laws.

8 31 USC § 5311 et seq.

9 Bekijk Amerikaanse ministerie van Financiën, Office of Foreign Assets Control (OFAC) - Sanctieprogramma en informatie, https://home.treasury.gov/policy-issues/office-of-foreign-assets-control-sanctions-programs-and-information.

10 In 2021 werd bijvoorbeeld de vermeende exploitant van Bitcoin Fog, een mengservice, gearresteerd en beschuldigd van het witwassen van geld, het exploiteren van een geldtransactiebedrijf zonder vergunning en het overmaken van geld zonder vergunning in het District of Columbia. Bekijk Persbericht, Amerikaanse ministerie van Justitie, persoon gearresteerd en beschuldigd van het bedienen van beruchte darknet-cryptocurrency "Mixer" (28 april 2021), https://www.justice.gov/opa/pr/individual-arrested-and-charged-operating-notorious-darknet-cryptocurrency-mixer.

11 31 USC § 5311.

12 Definities met betrekking tot en registratie van gelddienstenbedrijven, 64 Fed. Reg. 45438 (augustus 1999), https://www.govinfo.gov/content/pkg/FR-1999-08-20/pdf/FR-1999-08-20.pdf.

13 Vin. Crimes Enf't Network, Toepassing van de regelgeving van FinCEN op personen die virtuele valuta beheren, uitwisselen of gebruiken, FIN-2013-G001 (18 maart 2013), https://www.fincen.gov/sites/default/files/shared/FIN-2013-G001.pdf.

14 Geldtransmissie omvat de overdracht van geld, CVC of waarde die valuta vervangt, op welke manier dan ook naar een andere locatie of persoon. Bekijk Vin. Crimes Enf't Network, Toepassing van de voorschriften van FinCEN op bepaalde bedrijfsmodellen met converteerbare virtuele valuta's, FIN-2019-G001 (9 mei 2019), https://www.fincen.gov/sites/default/files/2019-05/FinCEN%20Guidance%20CVC%20FINAL%20508.pdf.

15 Id. om 20, 23-24.

16 Veelgestelde vragen, US Dep't of the Treasury's Off. van Foreign Assets Control ("OFAC"), nr. 1076, https://home.treasury.gov/policy-issues/financial-sanctions/faqs/1076 ("Hoewel het aangaan van een transactie met Tornado Cash of zijn geblokkeerde eigendom of belangen in eigendom verboden is voor Amerikaanse personen, is interactie met open-sourcecode zelf, op een manier die geen verboden transactie met Tornado Cash inhoudt, niet verboden. Amerikaanse personen zouden bijvoorbeeld op grond van Amerikaanse sanctieregelgeving niet worden verboden de open-sourcecode te kopiëren en online beschikbaar te stellen voor anderen om te bekijken…”).

17 Persbericht, US Dep't of the Treasury, US Treasury Sancties Beruchte virtuele valutamixer Tornado Cash (8 augustus 2022), https://home.treasury.gov/news/press-releases/jy0916.

18 Alexandra D. Comolli & Michele R. Korver, Surfen op de eerste golf van witwassen van cryptocurrency, 69 DOJ J. FED. L. & PRAC. 3 (2021).

19 31 CFR § 1010.410.

20 31 CFR § 1022.320(a)(1); 31 USC § 5318(g)(3).

21 CTR's vereisen rapportage van contante of munttransacties van meer dan $ 10,000 uitgevoerd door of namens één persoon, evenals transacties in meerdere valuta's die op één dag samen meer dan $ 10,000 bedragen. Ze zijn momenteel niet van toepassing op digitale activa, hoewel er een regel in behandeling is die CTR-achtige vereisten zou kunnen uitbreiden naar CVC-transacties die aan bepaalde criteria voldoen. Bekijk 31 CFR § 1010.311; zie ook Vin. Crimes Enf't Network, Kennisgeving aan klanten: een CTR-referentiegids, https://www.fincen.gov/sites/default/files/shared/CTRPamphlet.pdf.

22 Bekijk 50 USC § 1702(a); Nina M. Hart, Handhaving van economische sancties: een overzicht, Congressional Research Service Reports (18 maart 2022), https://crsreports.congress.gov/product/pdf/IF/IF12063.

23 Gevoed. Vin. Instellingen Examenraad, Bankgeheimhoudingswet (BSA)/Anti-Money Laundering (AML) Examenhandleiding (2021) https://bsaaml.ffiec.gov/manual/OfficeOfForeignAssetsControl/01.

24 Bekijk Veelgestelde vragen over OFAC-cybergerelateerde sancties, nrs. 444, 445 en 447, https://home.treasury.gov/policy-issues/financial-sanctions/faqs/topic/1546. Sancties met betrekking tot cryptocurrency kunnen ook afkomstig zijn van landspecifieke uitvoeringsbesluiten, zoals die gericht tegen Rusland, Iran of Noord-Korea.

25 Bekijk 31 CFR Apx. A naar Pt. 501; 50 USC § 1705.

26 Burgerlijke aansprakelijkheid ontstaat zonder kennis of reden om te weten dat iemand zich bezighield met een sanctieovertreding.

27 Zie bijv, 18 USC §§ 1956, 1957 en 1960.

28 Bekijk OFAC, Richtlijnen voor naleving van sancties voor de virtuele valuta-industrie (15 okt. 2021) (waarin staat dat programma's voor het naleven van sancties en risicobeoordelingen van toepassing zijn op "bedrijven"), https://home.treasury.gov/system/files/126/virtual_currency_guidance_brochure.pdf [hierna: "OFAC-richtlijn"]; maar zie Veelgestelde vragen, OFAC, nr. 445, https://home.treasury.gov/policy-issues/financial-sanctions/faqs/topic/1546, (onder vermelding van "[a]sa algemene zaak, Amerikaanse personen, met inbegrip van bedrijven die online handel vergemakkelijken of zich ermee bezighouden, zijn verantwoordelijk om ervoor te zorgen dat ze zich niet inlaten met ongeautoriseerde transacties of transacties met personen die op een van OFAC's sanctielijsten staan of opereren in jurisdicties doelwit zijn van uitgebreide sanctieprogramma's. Dergelijke personen, inclusief technologiebedrijven, moeten een op risico's gebaseerd nalevingsprogramma op maat ontwikkelen, dat screening van sanctielijsten of andere passende maatregelen kan omvatten.").

29 Veelgestelde vragen, OFAC, nr. 1076, https://home.treasury.gov/policy-issues/financial-sanctions/faqs/1076.

30 Zie algemeen Tornado-geld, https://tornado.cash (2022).

31 Een nieuwe versie van Tornado Cash, Nova genaamd, ondersteunt directe overboekingen van rekening naar rekening zonder eerst geld van Tornado te hoeven opnemen. Zie algemeen Tornado Cash Nova, https://nova.tornadocash.eth.link (2022).

32 Tim Hakki, Bijna $ 7 miljoen aan gehackt Ronin-geld verzonden naar Privacy Mixer Tornado Cash, ontsleutelen (4 april 2022), https://decrypt.co/96811/nearly-7m-hacked-ronin-funds-sent-privacy-mixer-tornado-cash.

33 Bekijk Veelgestelde vragen over OFAC-cybergerelateerde sancties, nrs. 1076 en 1095, https://home.treasury.gov/policy-issues/financial-sanctions/faqs/topic/1546.

34 Bekijk Elizabeth Howcroft et al., Amerikaanse cryptofirma Harmony getroffen door overval van $ 100 miljoen, Reuters (24 juni 2022), https://www.reuters.com/technology/us-crypto-firm-harmony-hit-by-100-million-heist-2022-06-24.

35 Bekijk Elizabeth Howcroft, Amerikaanse cryptofirma Nomad getroffen door diefstal van $ 190 miljoen, Reuters (3 augustus 2022), https://www.reuters.com/technology/us-crypto-firm-nomad-hit-by-190-million-theft-2022-08-02.

36 Zie hierboven notitie 17.

37 Zie het orakel van Chainalysis voor screening op sancties, kettinganalyse, https://go.chainalysis.com/chainalysis-oracle-docs.html.

38 Jef Benson, Ethereum Privacy Tool Tornado Cash zegt dat het kettinganalyse gebruikt om gesanctioneerde portefeuilles te blokkeren, ontsleutelen (15 april 2022), https://decrypt.co/97984/ethereum-privacytool-Tornado-cash-uses-chainalysis-block-sanctioned-wallets.

39 Bekijk Brian Armstrong & Vitalik Buterin bespreken decentralisatie, privacy en meer, Coinbase: Around the Block, om 35:00 (30 augustus 2022) (beschikbaar op Spotify), https://open.spotify.com/episode/2vzctO7qgvYqGLKbnMnqha?si=X3eu221IRvGIJn3kd4tWFA&nd=1; zie bijv, Ben Vis, Configureerbare privacycasestudy: gepartitioneerde privacypools, Espressosystemen (11 september 2022), https://www.espressosys.com/blog/configurable-privacy-case-study-partitioned-privacy-pools.

40 Bekijk OFAC-richtlijnen op 12-16 (overzicht van risicobeoordelingsverplichtingen).

41 Id.

42 Zie algemeen Tornado-geld, Tornado.contante naleving, Gemiddeld (3 juni 2020), https://tornado-cash.medium.com/tornado-cash-compliance-9abbf254a370.

43 Het nieuwere Tornado Nova-protocol ondersteunt privé-overschrijvingen terwijl het geld in het Tornado-systeem zit. In dit geval moet het "adres" dat is versleuteld met de openbare sleutel van de wetshandhaving, de volledige transactieketen zijn die heeft geleid tot het geld dat momenteel wordt opgenomen - meer gegevens dan alleen een enkel adres.

44 Bekijk Vis, boven nota 39.

***

Dankbetuiging: Met dank aan Jai Ramaswamy en Miles Jennings voor hun feedback en bijdragen aan de concepten in het stuk, inclusief Miles' 'toelatingslijst'-voorstel. Dank ook aan David Sverdlov die heeft geholpen dit samen te stellen.

***

Editor: Robert Hackett

***

Jozef Burleson is een associate general counsel bij a16z crypto, waar hij het bedrijf en zijn portefeuillebedrijven adviseert over juridische, governance- en decentralisatiekwesties.

Michelle Korver is het hoofd van de regelgeving bij a16z crypto. Ze was eerder Chief Digital Currency Advisor van FinCEN, Digital Currency Counsel van DOJ en Assistant United States Attorney.

Dan Boneh is een senior onderzoeksadviseur bij a16z crypto. Hij is professor computerwetenschappen aan de Stanford University, waar hij de Applied Cryptography Group leidt; geeft leiding aan het Stanford Center for Blockchain Research; en geeft leiding aan het Stanford Computer Security Lab.

***

De standpunten die hier naar voren worden gebracht, zijn die van het individuele personeel van AH Capital Management, LLC (“a16z”) dat wordt geciteerd en zijn niet de standpunten van a16z of haar gelieerde ondernemingen. Bepaalde informatie in dit document is verkregen uit externe bronnen, waaronder van portefeuillebedrijven van fondsen die worden beheerd door a16z. Hoewel ontleend aan bronnen die betrouwbaar worden geacht, heeft a16z dergelijke informatie niet onafhankelijk geverifieerd en doet het geen uitspraken over de huidige of blijvende nauwkeurigheid van de informatie of de geschiktheid ervan voor een bepaalde situatie. Bovendien kan deze inhoud advertenties van derden bevatten; a16z heeft dergelijke advertenties niet beoordeeld en keurt de daarin opgenomen advertentie-inhoud niet goed.

Deze inhoud is uitsluitend bedoeld voor informatieve doeleinden en mag niet worden beschouwd als juridisch, zakelijk, investerings- of belastingadvies. U dient hierover uw eigen adviseurs te raadplegen. Verwijzingen naar effecten of digitale activa zijn alleen voor illustratieve doeleinden en vormen geen beleggingsaanbeveling of aanbod om beleggingsadviesdiensten te verlenen. Bovendien is deze inhoud niet gericht op of bedoeld voor gebruik door beleggers of potentiële beleggers, en mag er in geen geval op worden vertrouwd bij het nemen van een beslissing om te beleggen in een fonds dat wordt beheerd door a16z. (Een aanbod om te beleggen in een a16z-fonds wordt alleen gedaan door middel van het onderhandse plaatsingsmemorandum, de inschrijvingsovereenkomst en andere relevante documentatie van een dergelijk fonds en moet in hun geheel worden gelezen.) Alle genoemde beleggingen of portefeuillebedrijven waarnaar wordt verwezen, of beschreven zijn niet representatief voor alle investeringen in voertuigen die door a16z worden beheerd, en er kan geen garantie worden gegeven dat de investeringen winstgevend zullen zijn of dat andere investeringen die in de toekomst worden gedaan vergelijkbare kenmerken of resultaten zullen hebben. Een lijst van investeringen die zijn gedaan door fondsen die worden beheerd door Andreessen Horowitz (met uitzondering van investeringen waarvoor de uitgevende instelling geen toestemming heeft gegeven aan a16z om openbaar te maken, evenals onaangekondigde investeringen in openbaar verhandelde digitale activa) is beschikbaar op https://a16z.com/investments /.

De grafieken en grafieken die hierin worden verstrekt, zijn uitsluitend bedoeld voor informatieve doeleinden en er mag niet op worden vertrouwd bij het nemen van een investeringsbeslissing. In het verleden behaalde resultaten zijn geen indicatie voor toekomstige resultaten. De inhoud spreekt alleen vanaf de aangegeven datum. Alle projecties, schattingen, voorspellingen, doelstellingen, vooruitzichten en/of meningen die in deze materialen worden uitgedrukt, kunnen zonder voorafgaande kennisgeving worden gewijzigd en kunnen verschillen of in strijd zijn met meningen van anderen. Zie https://a16z.com/disclosures voor aanvullende belangrijke informatie.

- a16z cryptovaluta

- Andreessen Horowitz

- Bitcoin

- blockchain

- blockchain-naleving

- blockchain-conferentie

- coinbase

- vindingrijk

- Overeenstemming

- Crypto & Web3

- cryptoconferentie

- crypto mijnbouw

- cryptogeld

- gedecentraliseerde

- Defi

- Digitale activa

- ethereum

- machine learning

- niet-vervangbare token

- Plato

- plato ai

- Plato gegevensintelligentie

- Platoblockchain

- PlatoData

- platogamen

- Beleid & Regelgeving

- Veelhoek

- Bewijs van het belang

- veiligheid & privacy

- W3

- zephyrnet

- nulkennisbewijzen