Validatorbeveiliging: de eerste stap om PoS te benutten

Decentralisatie is het hart van PoS-blockchains. Decentralisatie van beveiliging, consensus, grootboekopslag en transactievalidatie is wat zorgt voor netwerk- en blockchainbeveiliging.

Een blockchain is slechts zo veilig als het mechanisme voor het maken van blokken.

Proof of Stake is een mechanisme waarbij tokenhouders in de keten hun bezit inzetten om de mogelijkheid te verdienen om beslissingen te nemen over de blockchain. Validatie is de naam voor dit proces van het nemen van beslissingen op de blockchain. Een validator verifieert in wezen transacties en stemt in sommige gevallen ook op de blockchain-governancebeslissingen. Daarom vertrouwt een PoS-blockchain op zijn validators voor de validatie en creatie van nieuwe blokken, evenals voor operationele beveiliging om de blockchain te onderhouden.

Een validator is een knooppunt dat voldoende posities heeft ingezet om de validatierechten te verdienen. De activa kunnen uitsluitend eigendom zijn van het knooppunt of worden geleend van andere knooppunten die niet rechtstreeks valideren. Een gecompromitteerde validator is een risico voor zijn eigen activa, gedelegeerde activa en ook voor het netwerk. Daarom is het waarborgen van de veiligheid van de validator van het grootste belang.

Passende Blockchain-selectie

Staking is inderdaad lucratief. Het is een vereiste om te begrijpen wat aansluit bij de sterke punten van de validator om het beste uit de kans te halen. De evaluatie van een geschikte blockchain omvat een veelzijdige analyse.

Mogelijkheden voor bijdragen

Benut je sterke punten

Zoek naar blockchains die uw sterke punten ondersteunen. Een validator die goed is in infrastructuur of op-sec moet op zoek gaan naar blockchain waar dat wordt gezocht. Voor iemand die goed is met slimme contracten, zou een blockchain die programmeerbare staking biedt, de keuze moeten zijn. Voor experts op het gebied van speltheorie en economie zijn overeenkomstige blockchains geschikt. De validator moet (afzonderlijk) tools bouwen om zijn sterke punten te versterken en deze optimaal te gebruiken.

Ontdek opties voor het verdienen van beloningen

Staking is de bron van primair inkomen in een PoS-blockchain. Het stelt de validator in staat om transacties te verifiëren en prikkels te verdienen om dit te doen. De meeste blockchains hebben echter ook andere modi om incentives te verdienen. Houd bij het selecteren van een blockchain rekening met de stimuleringsparadigma's, het kan gaan om stemmen voor beslissingen over ketenbeheer, het blootleggen van een gecompromitteerde of een validator voor dubbele ondertekening, het onthullen van de netwerkkwetsbaarheden of het verbeteren van het slimme contract.

De lijst kan variëren afhankelijk van de blockchain en het verificatieproces.

Maak er als validator een punt van om deze te begrijpen en gebruik ze om de prikkels te vergroten.

Netwerkdynamiek

Financiële vereisten

Niets komt gratis, en de validatiemogelijkheid voor PoS-blockchain is geen uitzondering. Houd bij het opzetten van een validator rekening met de kosten van hardware, mankracht en de valuta van de blockchain.

Een validator heeft geheugen nodig om de grootboeken te downloaden, dus cloudopslagoplossingen om het datacenter te beheren en softwareoplossingen om de validator te beheren en uit te voeren.

De volgende in de rij is de mankracht, dit zijn de validators en de teamleden die ongekende incidenten afhandelen en 24x7x365 alert blijven. dit is over het algemeen een roulerend team.

Ten slotte is er de hardware, zonder welke niets kan worden bereikt. een validator moet ook de lokale hardwarekosten controleren en de kosten die zijn gemaakt om de netwerktoegangslaag en sleutelbeheer (hieronder besproken) te scheiden van de validator.

Naast de bovenstaande kosten is een team van experts of dienstverleners om regelgevende en juridische problemen op te lossen een must. Ze houden zich ook bezig met belastingen en provisiekosten.

Het belangrijkste is dat de validator activa nodig heeft om in te zetten en elk actief op een blockchain kan eigendom zijn door een langdurige bijdrager te zijn van de slimme contract- of witboekfasen of door fiat te gebruiken om de uitzetbare cryptocurrency / token te kopen om in te zetten.

Een goed begrip van de kosten is essentieel om de winstgevendheid van deelname aan het consensusmechanisme van een blockchain te evalueren.

Mechanismen voor snijden

Elk blockchain-netwerk stelt een aantal mechanismen in om zichzelf te beschermen tegen kwaadaardig gedrag. PoS-blockchains gebruiken slashing, wat inhoudt dat de ingezette activa worden geconfisqueerd of zelfs wordt uitgesloten van consensusdeelname, voor elk gedrag dat de beveiliging van de blockchain kan belemmeren.

Grotendeels ingedeeld in twee categorieën: uptime slashing en slashing voor dubbelzinnigheid. Hieronder staan enkele van de meest voorkomende slashing-criteria:

- Een validator die twee blokken van dezelfde hoogte produceert

- Een validator dient een ongeldige consensusstem in, dwz verifieert cryptografisch een transactie die mogelijk onwettig is of in strijd is met de belangen van de blockchain.

- Een validator is niet live op het netwerk voor het vereiste tijdperk.

- Er is een geval van dubbele uitgaven door de validator ontdekt

- Andere validators op het netwerk tonen bewijs van een dubbele handtekening of onjuiste beveiliging van de validator. Deze is als het plaatsen van een premie over de beveiliging van de validator.

- Een ongelukkige gebeurtenis waarbij de validator het slachtoffer wordt van massale aanvallen door hackers, die tegenstrijdige stemmen kunnen uitbrengen of gewoon beginnen met het verwijderen van de validatorrechten.

Er zijn blockchains die werken op basis van 'pure trust believen' en die geen slashing gebruiken om de integriteit van de validator te behouden, hoewel er mogelijk andere sancties zijn of een blokkering van de blockchain voor ongewenst gedrag.

Validatorarchitectuur

Het validatorknooppunt moet de blockchain downloaden en voor langere tijd actief blijven op het netwerk. Een beoordeling van de vereisten op het hoogste niveau onthult dat een validator back-ups nodig heeft voor stroomuitval, opslag en netwerk, en naadloze connectiviteitsoplossingen, aangezien verbonden blijven met het netwerk van het grootste belang is in de blockchain-wereld. Algemeen advies om geen standaard ontwikkelmachine te gebruiken en liever cloudgebaseerde tools te gebruiken om de validator uit te voeren, ligt voor de hand, gebaseerd op het feit dat een persoon er nooit zeker van kan zijn dat zijn machine niet wordt gecompromitteerd.

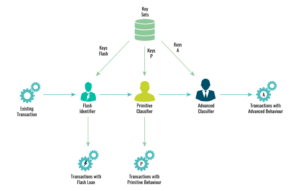

Hieronder ziet u een illustratie van een prototype voor een validatorarchitectuur op basis van wat validatieserviceproviders in de loop der jaren zijn geworden. Het toont de gelaagdheid van de validator op basis van de functionele eenheden die onafhankelijke machines en toegangsmogelijkheden zouden moeten hebben.

Het idee hier is om de validator te isoleren van het netwerk om bedreigingen op netwerkniveau te voorkomen en de validator te beschermen tegen denial of service of massale slashing-aanvallen. De tweede laag is de sleutelbeheerlaag of het mechanisme voor het op afstand genereren van handtekeningen, waarbij het sleutelbeheer wordt gescheiden van de deelnemende validator en een andere laag wordt geïntroduceerd om beveiligingscontroles uit te voeren voordat een transactie wordt ondertekend. In de blog wordt verder ingegaan op key management checks.

SLO's en SLA's

Service level Objectives en Service Level Agreements moeten elkaar aanvullen voor een soepele validatorfunctie.

Service Level Agreements:

Dit zijn de vereisten waaraan een validator akkoord gaat om eenmaal te voldoen, gekozen voor het verifiëren van transacties. Afgezien van het verifiëren van transacties, kan een validator zelfs blokken voorstellen en stemmen op de blokken die door andere validators worden voorgesteld.

Doelstellingen op serviceniveau:

Een validator moet duidelijk zijn over de doelstellingen van deelname aan het netwerkonderhoudsproces en ervoor zorgen dat ze voldoende middelen, beschikbare inzetten en instellingen hebben. Een validator die als enige doel heeft om meer te verdienen om in te zetten, zal een andere werkwijze volgen dan iemand die op het netwerk wil blijven om de veiligheid te garanderen. Terwijl een enkele validator alleen voor zijn/haar persoonlijke activadoelen zorgt, moet een dienstverlener ervoor zorgen dat ook aan de doelen van de delegator wordt voldaan.

Naast het herkennen van de SLO's en SLA's en het feit dat de validator beide kan beheren, is het belangrijk om ervoor te zorgen dat ze een functionele unie vormen ten gunste van de validator om actief te blijven en beloningen te verdienen op het netwerk. Als een validator bijvoorbeeld niet online kan blijven op vooraf gedefinieerde vaste tijdsduur, zal een blockchain met een schuine streep voor het niet live zijn op het netwerk zelfmoord zijn.

Driezijdige beveiliging

De enige beveiligingsregel is om inbreuken af te schrikken door de aanvalskosten/-inspanning te groot te maken in vergelijking met de ontvangen voordelen. De beveiliging van de validator op basis van dit principe heeft drie aspecten die hieronder worden besproken:

Sleutelbeveiliging:

De sleutels op het blockchain-netwerk houden het veilig. EEN sleutel is een cryptografisch gegenereerde code die een validator moet gebruiken om zijn activiteiten uit te voeren. Het veilig houden van de sleutel is het doel van alle beveiligingsactiviteiten op validatorniveau. De cryptografische sleutels op een blockchain-netwerk zijn de accountsleutel en de consensussleutel. Het hangt af van de ontwikkelregels van de blockchain of beide hetzelfde of verschillend zijn.

De accountsleutel is een koude sleutel, die zeer zelden wordt gebruikt wanneer een validatorknooppunt de details, het beloningssysteem, het commissieschema of zelfs de consensus onder de teamleden wil wijzigen. Deze sleutel wordt geadviseerd om buiten het netwerk te worden bewaard in iets dat bekend staat als een koude portemonnee. Dit houdt het veilig en op zijn beurt de validator. Deze hardware-wallets moeten airgapped zijn en multisig-toegang hebben.

De consensussleutel is de sneltoets. Het wordt gebruikt om op transacties te stemmen, de blokken voor te stellen of te ondertekenen en zelfs te stemmen voor de blockchain-governancebeslissingen. Deze sleutel zal regelmatig worden gebruikt voor elke transactie die door de validator gaat. De consensussleutel wordt beheerd en onderhouden door de belangrijkste beveiligingsmechanismen.

Oplossingen voor sleutelbeheer van derden:

- Aangepaste apps om de sleutels in grootboek op te slaan – deze hebben het nadeel dat ze niet in hoge mate beschikbaar zijn en fysieke aanwezigheid vereisen voor elke afzonderlijke toegang. Dit soort oplossingen kunnen handig zijn voor koude toetsen, maar sneltoetsen hebben meer vloeiende beheeropties nodig.

- Enclave-oplossingen om sleutels te beheren– Dit zijn hardwareoplossingen die zijn ontworpen door bedrijven die gespecialiseerd zijn in sleuteleffecten. Deze kunnen worden gebruikt, rekening houdend met het feit dat de beveiliging wordt beheerd en afgehandeld door een derde partij, dus het vertrouwen van de validator in de oplossing moet onwrikbaar zijn en de validator moet de geboden faciliteiten ten volle kunnen benutten.

- Het veiligst is een meerdelige oplossing voor sleutelbeheer, waarbij de afhankelijkheid van een enkele cloudserviceprovider wordt verwijderd en de sleutel gedeeltelijk wordt opgeslagen op meerdere portefeuilles. Het gebruik van de sleutel vereist toegang tot elk van de portefeuilles. Het distribueren van deze portefeuilles onder teamleden voegt een ander niveau van door mensen gestuurde beveiliging toe aan deze laag.

Meerdere sleutelbeheerders in combinatie met enclavetechnologieën versterken de beveiliging van sleutelbeheersystemen verder. Het gebruik van sleutelbeheertools zorgt voor een hoger beveiligingsniveau van gespecialiseerde organisaties.

Knooppuntbeveiliging:

De node-beveiliging is een proces dat uit twee delen bestaat. De eerste is de fysieke beveiliging van de automaat. Ook al gebruikt de validator cloudservices om deel te nemen aan stakingsprocessen, voor toegang tot die processen zal een soort laptop/computersysteem worden gebruikt. Het waarborgen van de veiligheid hiervan is de verantwoordelijkheid van de persoon die er toegang toe heeft. De tweede is de beveiliging tegen eventuele aanvallers op het netwerk of een gerichte denial of service-aanval door kwaadwillende gebruikers. Hiervoor is de toegevoegde netwerkbeveiligingslaag er om schildwachten de transactie op het netwerk te laten doorsturen, waardoor de validator niet rechtstreeks in contact kan komen met het netwerk. Sentries hebben de mogelijkheid om netwerklaagaanvallen te ontwijken, terwijl de applicatielaagaanvallen alleen op de validatormachine moeten worden afgehandeld.

Om deze reden zijn de ondertekenmogelijkheden geïsoleerd van het validatorknooppunt en wordt een externe ondertekenaar daartussen toegevoegd. De ondertekenaar op afstand heeft toegang tot de sleutel nadat hij nog wat controles heeft uitgevoerd. Hoewel de ondertekenaar op afstand de validator herkent, is het essentieel om de payload van het verzoek te testen om er zeker van te zijn dat de sleutels alleen voor legitieme doeleinden worden gebruikt, aangezien het het beste is om aan te nemen dat de beveiliging van de validator in gevaar kan komen. De controles die op de ondertekenaar op afstand moeten worden uitgevoerd, omvatten het verifiëren dat de transactie alleen een validatietransactie is. Zorg ervoor dat de transactiebelasting over het algemeen uniform is.

De ondertekenaar op afstand moet de mogelijkheden van dubbele ondertekening filteren door gebruik te maken van een hoog watermerk of een monotoon toenemende teller. Ook in het geval van een ramp of storing blijkt herstel/rollbacks detectie van dubbele ondertekening van vitaal belang te zijn. Als extra voorzorgsmaatregel moet u alle afhankelijkheden en hun afhankelijkheden opsommen en begrijpen.

Impact op mankracht:

De volgende stap is om de validatie automatiseren proces zo veel mogelijk te verwerken, waardoor het wordt beschermd tegen elke vorm van menselijke fouten. In principe de productietoegang tot een absoluut minimum beperken. Hiervoor wordt geadviseerd om cloudopslag of een git-repository te gebruiken die wordt beheerd door ten minste twee teamleden om ervoor te zorgen dat elke wijziging door een dubbele reeks ogen gaat voordat deze aan het systeem wordt vastgelegd. Het hebben van cryptografisch beveiligde handtekeningen versterkt de beveiliging op repositoryniveau.

Afgezien van het versiebeheer van de code en het bijhouden van allerlei soorten uitbetalingen en commissie-uitbetalingen, is het essentieel om de wijzigingen in de git-code te beheren en te censureren.

Volg de SLO's en SLA's via een volgsysteem en werk ze van tijd tot tijd bij om een hoge beschikbaarheid te behouden en effectief te functioneren op het netwerk. Een fout hier is over het algemeen fataal voor het validatorknooppunt.

Test je opstelling

Veelvoorkomende fouten emuleren:

Begin met het veroorzaken van basisstoringen zoals stroom- of netwerkstoringen, Denial of Service-aanvallen en test kwetsbaarheden voor externe ondertekenaars. Samen met deze directe peering met andere betrouwbare hoogbeveiligde validators, zorgt dit voor een betere netwerkbeveiliging. Zelfs als het netwerk zelf enkele mazen heeft, kan een systeem van veilige validators die met elkaar samenwerken, alle aanvallen op netwerkniveau negeren.

Wees je eigen boze tweeling:

Verleg je grenzen om de kwetsbaarheden te testen als iemand erin slaagt toegang te krijgen tot alle beveiligingskennis die je hebt. Wees je eigen boze tweelingbroer voor de validator. Als iemand er in zijn eentje in slaagt om het systeem te doorbreken, moet u uw beveiliging opnieuw controleren.

Leer van het verleden:

Ontdek hoe validators zijn gecompromitteerd, test die scenario's eerder, creëer meer scenario's om hen heen en test de veerkracht van validators.

Maak gebruik van testnetten

Altijd! Ik herhaal altijd dat je moet beginnen met testnets, voordat je je validator op het main-net plaatst. Dit geeft een idee van hoe het daadwerkelijke functioneren op dagelijkse basis zal verlopen en onthult of er problemen onbeheerd blijven.

Post-implementatie:

Monitoring: de enige taak die op regelmatige basis onvermijdelijk is, is het monitoren van alle transacties, instroom en uitstroom van inzetten, toegangen tot koude/sneltoetsen moeten nauwgezet worden gecontroleerd. Houd gegevens bij van alle soorten toegang.

Stel waarschuwingen in voor elke vorm van afwijking van de natuurlijke werking. Zorg ervoor dat u waarschuwingen classificeert op hun urgentie en behandel ze op de juiste manier. Zorg voor een team om kritieke problemen 24×7 op te lossen. Bereid oproeproosters voor met escalatiebeleid. Mensen hebben de neiging om lusteloos te worden of rampenbeheerprotocollen te vergeten, en voeren regelmatig schijnproeven van faalscenario's uit. Dit helpt hen kalm te blijven en voorbereid te zijn om ook die situaties onder druk aan te kunnen.

Protocollen voor het afhandelen en melden van ongevallen:

Zorg er in het geval van ongewenste incidenten voor dat de risico's op de juiste manier worden beperkt volgens de protocollen en dat alles wordt gedocumenteerd en gerapporteerd voor analyse en verdere beveiligingsverbeteringsdoeleinden. Wat, hoe, wanneer en waar van het incident moet duidelijk worden vermeld en de validator er keer op keer op testen. Gebruik deze incidenten om praktijken voor de toekomst te verbeteren.

Final Word

Het is onvermijdelijk om kwetsbaarheden in een systeem te ontdekken, zelfs nadat het is geïmplementeerd. Wat het vermelden waard is, is dat als het eenmaal in gebruik is, het des te belangrijker wordt om de monitoringgegevens en wat er in de ruimte gebeurt in de gaten te houden. Een validator moet ervoor zorgen dat alle aspecten van due diligence met de grootste zorg worden uitgevoerd voordat hij begint, aangezien een ontwerp dat is gemaakt met veiligheid in het achterhoofd, zeker een goede indicatie is voor een systeem om de moeilijke netwerkproblemen te trotseren. Post dat blijvende alertheid om ongewenste situaties aan te kunnen de sleutel is tot het afhandelen van elke vorm van aanval.

PrimaFelicitas is een blockchain-gerichte organisatie met expertise in het bouwen van zeer veilige multisig-portefeuilles, oplossingen voor beveiligingssleutelbeheer en validatieserviceplatforms en bouwt end-to-end beveiligingsoplossingen voor blockchain-knooppunten.

Zoek je hier hulp?

Neem contact op met onze expert voor:

een gedetailleerde discussien

De post Een validator beveiligen in STaaS verscheen eerst op PrimaFelicitas.

De post Een validator beveiligen in STaaS verscheen eerst op PrimaFelicitas.

- Coinsmart. Europa's beste Bitcoin- en crypto-uitwisseling.

- Platoblockchain. Web3 Metaverse Intelligentie. Kennis versterkt. GRATIS TOEGANG.

- CryptoHawk. Altcoin-radar. Gratis proefversie.

- Bron: https://www.primafelicitas.com/Insights/securing-a-validator-in-staas/?utm_source=rss&utm_medium=rss&utm_campaign=securing-a-validator-in-staas

- 7

- a

- toegang

- ongevallen

- Volgens

- Account

- actieve

- activiteiten

- toegevoegd

- advies

- tegen

- overeenkomsten

- Alles

- altijd

- onder

- analyse

- Nog een

- uit elkaar

- Aanvraag

- Solliciteer

- op gepaste wijze

- apps

- architectuur

- rond

- beoordeling

- aanwinst

- Activa

- bijwonen

- automatiseren

- beschikbaarheid

- Beschikbaar

- backups

- Eigenlijk

- basis

- vaardigheden

- wezen

- onder

- betekent

- BEST

- tussen

- Blok

- blockchain

- Blockchain beveiliging

- blokketens

- Blog

- trotseren

- overtreding

- inbreuken

- bouw

- Gebouw

- bouwt

- kopen

- mogelijkheden

- verzorging

- gevallen

- veroorzakend

- keten

- verandering

- Controles

- keuze

- Cloud

- cloud-diensten

- Cloud Storage

- code

- koude portemonnee

- gecombineerde

- komst

- commissie

- toegewijd

- Gemeen

- Bedrijven

- Aanvulling

- Gedrag

- gekoppeld blijven

- Connectiviteit

- Overeenstemming

- Overwegen

- contact

- contract

- contracten

- Overeenkomend

- Kosten

- en je merk te creëren

- aangemaakt

- het aanmaken

- criteria

- kritisch

- cryptografische

- Valuta

- dagelijks

- gegevens

- transactie

- Decentralisatie

- beslissingen

- Denial of Service

- afhankelijk

- het inzetten

- inzet

- Design

- ontworpen

- gedetailleerd

- gegevens

- Opsporing

- Ontwikkelaar

- Ontwikkeling

- anders

- ijver

- directe

- direct

- ramp

- uitbetalingen

- verspreiden van

- verdubbelen

- Download

- verdienen

- verdiencapaciteit

- Economie

- effectief

- maakt

- waardoor

- eind tot eind

- zorgen

- essentieel

- in wezen

- schatten

- evaluatie

- Event

- alles

- voorbeeld

- expert

- expertise

- deskundigen

- Storing

- Fiat

- Voornaam*

- vast

- volgen

- formulier

- Gratis

- oppompen van

- vervullen

- functie

- functioneel

- functionerende

- verder

- toekomst

- spel

- Algemeen

- algemeen

- generatie

- Git

- doel

- Doelen

- gaan

- goed

- bestuur

- Hackers

- handvat

- Behandeling

- Hardware

- Hardware Portemonnees

- met

- hulp

- helpt

- hier

- Hoge

- hoger

- zeer

- houders

- Holdings

- Hoe

- Echter

- HTTPS

- menselijk

- Mensen

- idee

- Impact

- belang

- belangrijk

- verbeteren

- omvatten

- Inkomen

- Laat uw omzet

- meer

- individueel

- Infrastructuur

- integriteit

- belangen

- de invoering

- isolatie

- problemen

- IT

- zelf

- Houden

- houden

- sleutel

- toetsen

- kennis

- bekend

- lagen

- Grootboek

- grootboeken

- Juridisch

- juridische kwesties

- Niveau

- Hefboomwerking

- leveraging

- Lijn

- Lijst

- leven

- laden

- lokaal

- langdurig

- Kijk

- winstgevend

- machine

- Machines

- onderhouden

- onderhoud

- maken

- maken

- beheer

- beheerd

- management

- Managers

- Leden

- Geheugen

- macht

- denken

- Grensverkeer

- meer

- meest

- veelzijdig

- meervoudig

- multisig

- Naturel

- behoeften

- netwerk

- Netwerk veiligheid

- knooppunten

- doelstellingen

- Voor de hand liggend

- online.

- operatie

- kansen

- Opties

- organisatie

- organisaties

- Overige

- het te bezitten.

- eigendom

- Papier

- deelnemen

- deelname

- feest

- uitbetalingen

- uitvoerend

- periodes

- persoon

- persoonlijk

- Fysiek

- plaatsing

- platforms

- punt

- beleidsmaatregelen door te lezen.

- PoS

- mogelijkheden

- potentieel

- energie

- Voorbereiden

- aanwezigheid

- presenteren

- druk

- mooi

- het voorkomen van

- primair

- principe

- problemen

- processen

- productie

- winstgevendheid

- voorstellen

- voorgestelde

- beschermen

- protocollen

- bewijst

- mits

- leverancier

- providers

- biedt

- doeleinden

- Quick

- ontvangen

- erkent

- archief

- regelmatig

- regelgevers

- blijven

- resterende

- vanop

- bewaarplaats

- te vragen

- vereisen

- nodig

- Voorwaarden

- vereist

- Resources

- verantwoordelijkheid

- onthult

- Beloningen

- Risico

- risico's

- reglement

- lopen

- lopend

- dezelfde

- naadloos

- beveiligen

- Beveiligde

- Effecten

- veiligheid

- service

- Diensten

- reeks

- setup

- teken

- single

- slim

- slim contract

- Slimme contracten

- So

- Software

- oplossing

- Oplossingen

- sommige

- Iemand

- iets

- Tussenruimte

- gespecialiseerd

- Spot

- stadia

- inzet

- staking

- begin

- bepaald

- blijven

- mediaopslag

- ondersteuning

- system

- Systems

- doelgerichte

- Belasting

- team

- Technologies

- proef

- De

- De Bron

- daarom

- bedreigingen

- drie

- Door

- niet de tijd of

- samen

- teken

- tools

- hoogste niveau

- spoor

- Tracking

- transactie

- Transacties

- Trust

- voor

- begrijpen

- begrip

- unie

- eenheden

- zonder precedent

- bijwerken

- .

- gebruikers

- gebruik maken van

- bevestiging

- Verificatie

- controleren

- het verifiëren

- vitaal

- Stemmen

- stemmen

- Stemming

- kwetsbaarheden

- Portemonnee

- Portemonnees

- Wat

- Wat is

- en

- wit papier

- WIE

- zonder

- wereld

- waard

- zou

- jaar

- Your