Leestijd: 6 minuten

In de web3-wereld komen phishing-pogingen in verschillende vormen voor. Omdat de technologie nog volop in ontwikkeling is, kunnen er nieuwe soorten aanvallen ontstaan. Sommige aanvallen, zoals ice phishing, zijn specifiek voor Web3, terwijl andere lijken op de meer gebruikelijke credential phishing-aanvallen op Web2.

Voordat we weten wat precies een ice phishing-aanval is en hoe het werkt, laten we eerst begrijpen hoe transacties worden ondertekend in Blockchain en wat tokentoelage is.

Een transactie ondertekenen

We kunnen verbinding maken met gedecentraliseerde applicaties met behulp van portefeuilles zoals Metamask om acties uit te voeren zoals uitlenen, lenen, kopen van NFT, etc. Kwaadwillende gebruikers proberen misbruik te maken van het feit dat gebruikers transacties moeten ondertekenen met hun Metamask om deze handelingen uit te voeren.

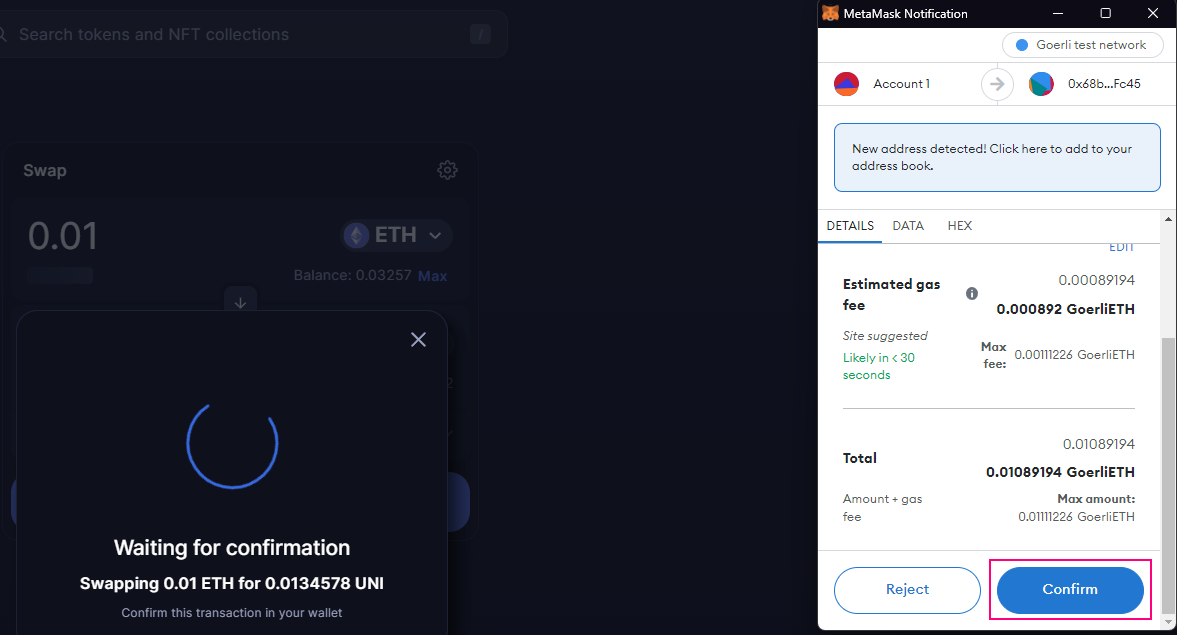

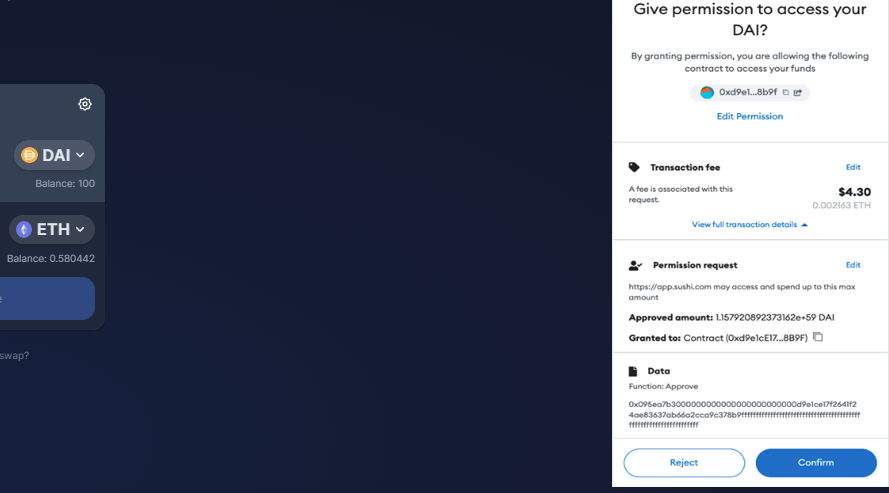

De Metamask-pop-up verschijnt en vraagt de gebruiker of hij de transactie wil bevestigen of annuleren wanneer een app een on-chain operatie moet uitvoeren. Zie onderstaande afbeelding.

In het bovenstaande voorbeeld kunnen we zien dat metamask ons om bevestiging vraagt wanneer we ETH ruilen voor UNI-tokens. De transactie wordt uitgevoerd zodra we deze bevestigen. Als gevolg hiervan kan het moeilijker zijn om te begrijpen welke activiteiten u bij sommige transacties toestaat, vooral als we een reeks handelingen toestaan in plaats van een enkele onmiddellijke actie. Aanvallers proberen dit gebrek aan duidelijkheid uit te buiten wanneer ze aan ice phishing doen.

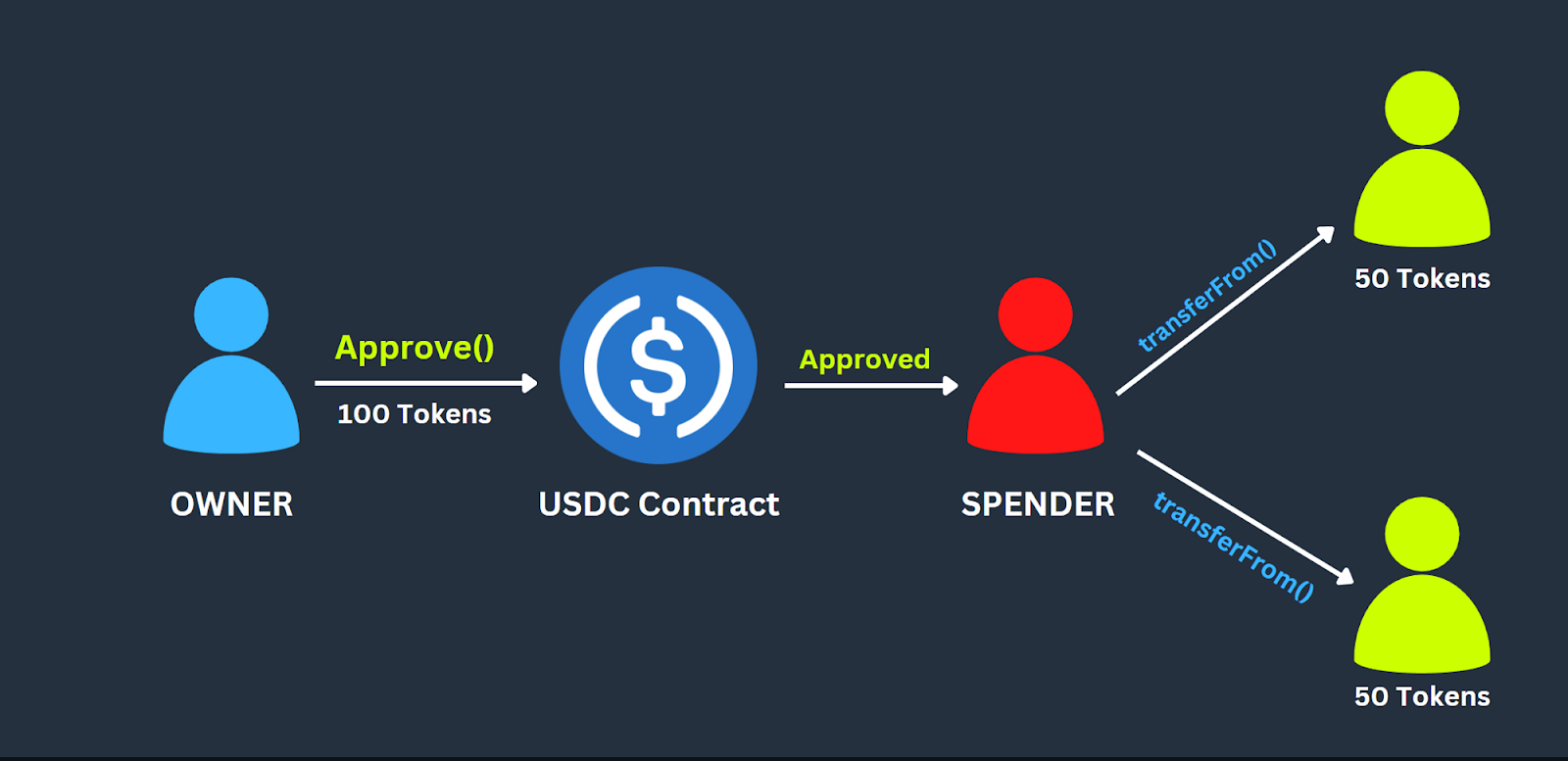

Token vergoeding

Een transactie waarbij een tokeneigenaar een tokenuitgever machtigt om het tokenbedrag namens de tokeneigenaar uit te geven. Een eigenaar kan hiervoor een symbolische vergoeding verstrekken niet-fungibele en fungibele tokens. De eigenaar is het account dat eigenaar is van de tokens en de gebruiker de toelage toekent.

Wat is ijsphishing

Eenvoudig gezegd houdt Ice Phishing in dat een gebruiker wordt misleid om een kwaadaardige transactie te ondertekenen, zodat de aanvaller controle kan krijgen over de crypto-activa.

Bij de "ice phishing"-methode worden de privésleutels van iemand anders niet gestolen. In plaats daarvan moet worden geprobeerd een gebruiker te misleiden om een transactie goed te keuren die de aanvaller controle geeft over de tokens van de gebruiker.

Goedkeuringen zijn een veel voorkomend type transactie dat interacties van de gebruikers met DeFi-protocollen mogelijk maakt. Dit maakt ice-phishing tot een aanzienlijke bedreiging voor Web3-investeerders, aangezien voor interactie met DeFi-protocollen u toestemming moet verlenen voor interactie.

Hoe werkt de aanval?

De aanvaller voert deze aanval in twee stappen uit:

1. Slachtoffer misleiden om goedkeuringstransacties te ondertekenen:

Aanvallers bouwen frauduleuze websites die zich voordoen als een DEX, zoals SushiSwap, of als een helppagina voor een cryptoproduct.

De aanvaller stuurt deze kwaadaardige links meestal naar promotionele weggeefacties en "exclusieve" NFT-mints, phishing-e-mails, tweets, discords, enz., waardoor mensen ertoe worden aangezet om naar deze kwaadaardige websites te springen door een vals gevoel van urgentie te creëren en FOMO (fear van het missen) onder gebruikers. Zie onderstaand voorbeeld:

Oplichters slagen wanneer ze gebruikers kunnen misleiden om portemonnees aan hun kwaadaardige websites te koppelen en gebruikers kunnen manipuleren om goedkeuringen te ondertekenen om hun activa uit te geven.

2. Tokens stelen uit de portemonnee van gebruikers:

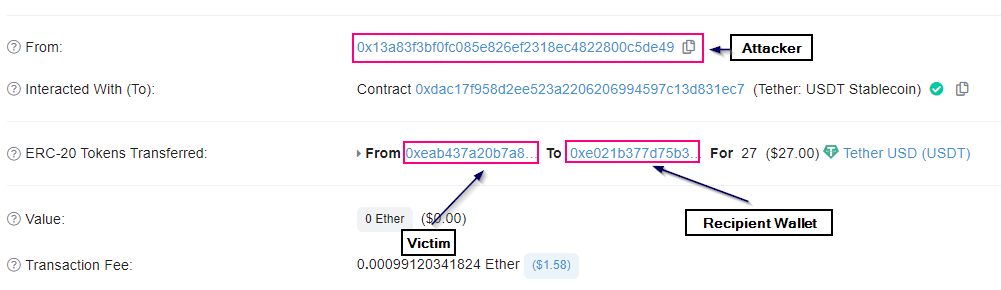

Zodra de gebruiker de tokens goedkeurt naar het adres van de kwaadwillende aanvaller. De aanvaller roept de transferFrom-functie aan en zet alle tokens over naar zijn portemonnee. Bij de zwendel zijn meestal ten minste twee portemonnees betrokken. Eerst de Ice Phishing-portemonnee, waar de gebruikers hun goedkeuring aan hadden gegeven, en vervolgens de Recipient-portemonnee, waar de aanvaller de tokens overdroeg.

Badger DAO-casestudy

Badger is een DeFi-protocol waarmee men rente op stortingen kan verdienen. Op 2 december 2021 was BadgerDAO het doelwit van een ice phishing-aanval. De Cloudflare API-sleutel van Badger was gecompromitteerd, waardoor de aanvaller de front-endinfrastructuur kon overnemen.

De aanvaller kon zo kwaadaardig script in de front-end injecteren. Nu probeerden de gebruikers verbinding te maken met BadgerDAO, in de veronderstelling dat ze tokens stortten om een opbrengst te krijgen. Toch gaf de daadwerkelijke transactie die ze ondertekenden de aanvallers volledige toegang tot hun activa.

Aanvallers haalden miljoenen van de rekeningen van slachtoffers en kozen specifiek individuen met hogere saldi om zich op te richten. Ze veranderden hun script gedurende de dag in een poging onopgemerkt te blijven. Uiteindelijk herkende BadgerDAO de aanval en stopte het slimme contract, maar de uitbuiters hadden al ongeveer 121 miljoen dollar gestolen van 200 accounts.

Hoe jezelf te beschermen

Klik niet op verdachte links: Gebruik alleen de geverifieerde URL om toegang te krijgen tot dApps en services om phishing-URL's en domeinkrakers te voorkomen. De project-URL is bij twijfel meestal beschikbaar op hun geverifieerde Twitter-account.

Controleer de transactie voordat u ondertekent: Het is essentieel om de details van de transactie te lezen voordat u deze in Metamask of een andere portemonnee ondertekent om ervoor te zorgen dat de acties die u van plan bent worden uitgevoerd.

Beheer uw crypto-activa via meerdere portefeuilles: Distribueer uw cryptocurrency-holdings, bewaar langetermijninvesteringen en waardevolle NFT's in cold storage zoals hardware-wallets, terwijl u geld voor reguliere transacties en actievere dApps in een andere hot wallet bewaart.

Toeslag periodiek herzien en intrekken: Het regelmatig controleren en intrekken van uw rechten is altijd een goed idee, vooral voor NFT-marktplaatsen, wanneer u niet actief een dapp gebruikt. Dit minimaliseert uw kans om geld te verliezen aan exploits of aanvallen en vermindert de impact van phishing-scams. Je kunt gebruiken Geld intrekken or Etherscan-tokengoedkeuringscontrole voor.

Blijf op de hoogte met oplichting om ze te vermijden: Houd oplichting in de gaten en meld ongewoon gedrag. Het melden van oplichting helpt de beveiligingsprofessionals en wetshandhavers bij het vangen van fraudeurs voordat ze teveel schade aanrichten.

Conclusie

Ice phishing-aanvallen en andere cryptocurrency-fraude zullen waarschijnlijk vaker voorkomen naarmate de cryptomarkt blijft stijgen. Aandacht en educatie zijn de beste veiligheidsmaatregelen. Gebruikers moeten weten hoe deze oplichting werkt, zodat ze de juiste voorzorgsmaatregelen kunnen nemen om zichzelf te beschermen. Het is altijd de moeite waard om even de tijd te nemen om te bevestigen dat de URL waarmee u communiceert zowel on-chain als door een betrouwbare bron is gevalideerd.

Veelgestelde vragen

Wat moet ik doen als ik een poging tot ice phishing vermoed?

Controleer en trek uw goedkeuringen in voor alle adressen die mogelijk uw portemonnee hebben aangetast. https://etherscan.io/tokenapprovalchecker. Maak ook al uw geld over naar andere portefeuilles.

Hoe kan ik mezelf beschermen tegen ice-phishing?

Om uzelf te beschermen tegen ice phishing-aanvallen, moet u voorzichtig zijn met ongevraagde e-mails, berichten en telefoontjes, zelfs als deze afkomstig lijken te zijn van een betrouwbare bron. Controleer de transactie voordat u deze ondertekent.

Hoe goedkeuringen voor een adres intrekken?

Je kunt gebruiken Geld intrekken or Etherscan-tokengoedkeuringscontrole voor het verwijderen van goedkeuringen voor een adres.

24 keer bekeken

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- Platoblockchain. Web3 Metaverse Intelligentie. Kennis versterkt. Toegang hier.

- Bron: https://blog.quillhash.com/2023/01/19/what-are-ice-phishing-attacks-and-how-to-avoid-getting-hooked/

- 2021

- 7

- a

- in staat

- boven

- toegang

- Account

- accounts

- Actie

- acties

- actieve

- actief

- activiteiten

- Handelingen

- adres

- adressen

- Voordeel

- Alles

- Het toestaan

- toestaat

- al

- altijd

- onder

- bedragen

- en

- api

- gebruiken

- verschijnen

- toepassingen

- passend

- goedkeuring

- rond

- Activa

- aanvallen

- Aanvallen

- pogingen

- aandacht

- Beschikbaar

- saldi

- vaardigheden

- onder

- blockchain

- ontlening

- oproepen

- geval

- Contant geld

- Veroorzaken

- voorzichtig

- kans

- koos

- helderheid

- CloudFlare

- Cold Storage

- hoe

- Gemeen

- compleet

- Aangetast

- Bevestigen

- Verbinden

- Wij verbinden

- aanzienlijk

- bouwen

- blijft

- contract

- onder controle te houden

- deksel

- Wij creëren

- IDENTIFICATIE

- crypto

- Crypto Market

- crypto-activa

- cryptogeld

- DAO

- Dapp

- DApps

- dag

- December

- gedecentraliseerde

- Gedecentraliseerde applicaties

- Defi

- DEFI-PROTOCOL

- DeFi-protocollen

- deposito's

- gegevens

- het ontwikkelen van

- Dex

- anders

- moeilijk

- verdelen

- domein

- twijfelen

- verdienen

- Onderwijs

- inspanning

- anders'

- e-mails

- handhaving

- verzekeren

- vooral

- essentieel

- etc

- ETH

- Etherscan

- Zelfs

- uiteindelijk

- precies

- voorbeeld

- uitvoeren

- Voert uit

- Exploiteren

- exploits

- extra

- oog

- angst

- Voornaam*

- FOMO

- formulieren

- fraudeurs

- frauduleus

- veelvuldig

- oppompen van

- voor

- Voorkant

- functie

- fondsen

- fungibel

- Krijgen

- krijgen

- het krijgen van

- giveaways

- gegeven

- Go

- goed

- toe te kennen

- verleend

- subsidies

- Groeien

- Hardware

- Hardware Portemonnees

- hulp

- hoger

- Holdings

- Populair

- Hete portemonnee

- Hoe

- How To

- HTTPS

- ICE

- idee

- beeld

- Onmiddellijk

- Impact

- in

- individuen

- Infrastructuur

- eerste

- verkrijgen in plaats daarvan

- interactie

- interactie

- interacties

- belang

- Investeringen

- Investeerders

- betrekken

- IT

- springen

- Houden

- houden

- sleutel

- toetsen

- Weten

- Gebrek

- Wet

- politie

- kredietverlening

- links

- langdurig

- op zoek

- kwijt te raken

- MERKEN

- Markt

- marktplaatsen

- berichten

- MetaMask

- methode

- miljoen

- miljoenen

- vermist

- moment

- geld

- meer

- meervoudig

- New

- NFT

- NFT-marktplaatsen

- NFT's

- Aan de ketting

- EEN

- besturen

- operatie

- Overige

- Overig

- eigenaar

- bezit

- vooral

- Mensen

- Uitvoeren

- toestemming

- Phishing

- phishing-aanval

- phishing-aanvallen

- phishing

- phone

- telefoongesprekken

- Plato

- Plato gegevensintelligentie

- PlatoData

- pop-up

- heersend

- privaat

- Privésleutels

- waarschijnlijk

- Product

- professionals

- project

- promotionele

- beschermen

- protocol

- protocollen

- zorgen voor

- de aankoop van

- voortvarend

- Quillhash

- Lees

- erkend

- vermindert

- regelmatig

- betrouwbaar

- blijven

- het verwijderen van

- verslag

- Rapportage

- achtenswaardig

- vereist

- resultaat

- beoordelen

- Stijgen

- veilig

- Oplichterij

- oplichting

- veiligheid

- zin

- -Series

- Diensten

- moet

- teken

- Gesigneerd

- het ondertekenen van

- Eenvoudig

- sinds

- single

- slim

- slim contract

- So

- sommige

- Iemand

- bron

- specifiek

- specifiek

- besteden

- Stappen

- Still

- gestolen

- mediaopslag

- slagen

- dergelijk

- sushi-ruil

- verdacht

- Nemen

- doelwit

- Technologie

- termen

- De

- hun

- zich

- het denken

- bedreiging

- Door

- overal

- niet de tijd of

- naar

- teken

- tokens

- ook

- transactie

- Transacties

- overdracht

- overgedragen

- transfers

- waar

- tweets

- X

- voor

- begrijpen

- UNI

- Ongevraagd

- bijgewerkt

- urgentie

- URL

- us

- .

- Gebruiker

- gebruikers

- doorgaans

- gevalideerd

- waardevol

- variëteit

- geverifieerd

- controleren

- Slachtoffer

- Portemonnee

- Portemonnees

- Web2

- Web3

- Web3-wereld

- websites

- Wat

- of

- welke

- en

- wil

- Bedrijven

- wereld

- de moeite waard

- Opbrengst

- You

- Your

- jezelf

- zephyrnet