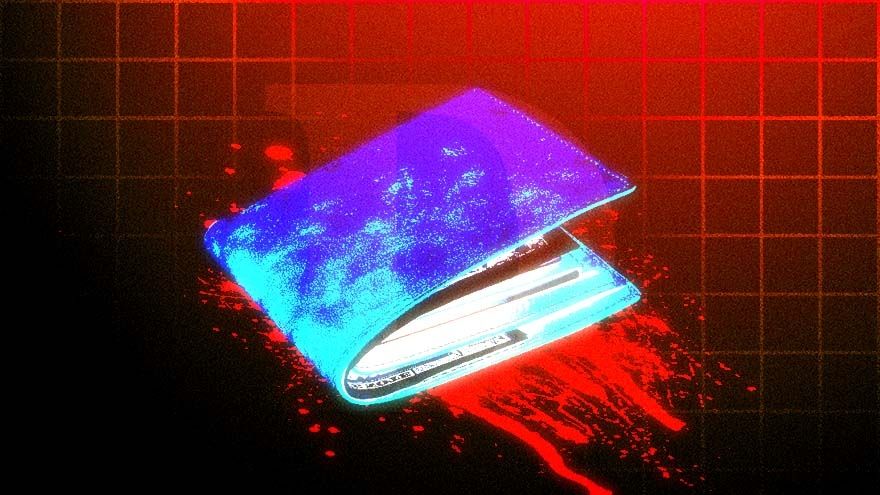

Een codebibliotheek die wordt onderhouden door crypto-portemonnee-aanbieder Ledger is vandaag gecompromitteerd, waardoor gebruikersgelden meer dan vijf uur in gevaar zijn gekomen.

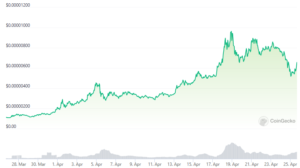

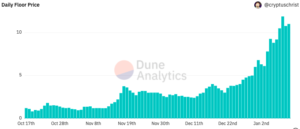

Volgens etherscan.io bevat het adres ongeveer 66 ETH van 75 tokens, ter waarde van ongeveer $98,000, met Lookonchain rapportage dat de aanvaller erin slaagde $ 484,000 aan activa te ontfutselen. Het adres van de aanvaller was zwarte lijst door USDT-uitgever Tether.

Ledger, de grootste aanbieder van hardwareportefeuilles qua aantal gebruikers, geplaatst op X dat een veilige versie van zijn Ledger Connect Kit automatisch wordt verspreid. Het bedrijf raadt aan om 24 uur te wachten voordat u opnieuw met de connector communiceert.

De aanvaller infecteerde Ledger’s Connect Kit – een populaire codebibliotheek die interacties tussen gebruikersportefeuilles en dApps mogelijk maakt – met kwaadaardige software in een zogenaamde ‘supply-chain-aanval’.

Crypto-gebruikers lopen risico

Elke gebruiker die transacties met crypto-wallets bevestigde, al dan niet via Ledger, liep het risico geld te verliezen, aangezien veel web3-dapps de bibliotheek van Ledger gebruiken. Prominente crypto-ontwikkelaars drongen er bij gebruikers op aan om geen interactie te hebben met web3 dApps.

Matthew Lilley, de CTO van Sushi, maakte melding van de exploit op sociale media. Banteg, een belangrijke bijdrager voor Yearn, schreef dat de bibliotheek van Ledger was gecompromitteerd en ‘vervangen door een afdruiprek’.

Ledger tweette ongeveer een uur nadat de exploit was geïdentificeerd en zei dat de kwaadaardige code was verwijderd.

“De kwaadaardige versie van het bestand werd rond 2 uur CET vervangen door de echte versie”, aldus Ledger. “Uw Ledger-apparaat en Ledger Live zijn niet aangetast…. Zodra het klaar is, zullen we een uitgebreid rapport uitbrengen.”

De kwaadaardige software was vijf uur actief, hoewel het bedrijf erin slaagde het probleem binnen 5 minuten na ontdekking te patchen en op te lossen, zegt Ledger. Ledger heeft ook de machtigingen om op hun Github te publiceren gerouleerd.

SushiRuil en Contant geld intrekken hebben hun bibliotheken bijgewerkt met de vaste versie, terwijl Zapper kondigde aan dat ze de gecompromitteerde frontend hadden uitgeschakeld.

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- PlatoData.Network Verticale generatieve AI. Versterk jezelf. Toegang hier.

- PlatoAiStream. Web3-intelligentie. Kennis versterkt. Toegang hier.

- PlatoESG. carbon, CleanTech, Energie, Milieu, Zonne, Afvalbeheer. Toegang hier.

- Plato Gezondheid. Intelligentie op het gebied van biotech en klinische proeven. Toegang hier.

- Bron: https://thedefiant.io/defi-users-urged-not-to-interact-with-web3-dapps-amid-major-exploit

- : heeft

- :is

- :niet

- 000

- 24

- 31

- 40

- 66

- 7

- 75

- a

- absoluut

- adres

- Na

- weer

- Alpha

- ook

- Hoewel

- en

- aangekondigd

- elke

- rond

- AS

- Activa

- At

- aanvallen

- webmaster.

- banteg

- worden

- geweest

- vaardigheden

- wezen

- tussen

- Blok

- by

- code

- gemeenschap

- afstand

- uitgebreid

- Aangetast

- afbreuk te doen aan

- Verbinden

- inzender

- Kern

- kernbijdrager

- crypto

- Crypto-portemonnee

- crypto-portefeuilles

- CTO

- dagelijks

- DApps

- Defi

- ontwikkelaars

- apparaat

- invalide

- het ontdekken van

- tientallen

- draineren

- storten

- ETH

- Etherscan

- etherscan.io

- Exploiteren

- vergemakkelijkt

- Dien in

- vijf

- Bepalen

- vast

- markeerde

- Voor

- oppompen van

- Frontend

- fondsen

- echt

- GitHub

- Groep

- HAD

- Hardware

- hardware Wallet

- Hebben

- verborgen

- houdt

- uur

- HOURS

- zweven

- HTTPS

- geïdentificeerd

- in

- interactie

- interactie

- interacties

- Emittent

- IT

- HAAR

- mee

- jpg

- grootste

- Grootboek

- Grootboek Live

- letter

- LG

- bibliotheken

- Bibliotheek

- leven

- kwijt te raken

- beheerd

- veel

- Media

- lid

- minuten

- meer

- aantal

- of

- on

- EEN

- or

- onze

- Patch

- voor

- permissies

- Plato

- Plato gegevensintelligentie

- PlatoData

- Podcast

- Populair

- geplaatst

- Premium

- probleem

- vooraanstaand

- zorgen voor

- leverancier

- publiceren

- Putting

- klaar

- samenvatting

- beveelt

- relatief

- verwijderd

- vervangen

- verslag

- Risico

- ruw

- s

- veilig

- Zei

- ervaren

- Social

- social media

- Software

- binnenkort

- SUSHI

- ketting

- neem contact

- dat

- De

- De Defiant

- hun

- ze

- naar

- vandaag

- tokens

- Transacties

- Afschrift

- bijgewerkt

- USDT

- .

- Gebruiker

- gebruikersfondsen

- gebruikers

- versie

- via

- zichtbaar

- Het wachten

- Portemonnee

- Portemonnees

- was

- we

- Web3

- waren

- terwijl

- of

- welke

- wil

- Met

- binnen

- waard

- X

- Verlangen

- Your

- zephyrnet

![Wat is Tranches? [Gesponsord] Wat is Tranches? [Gesponsord]](https://platoblockchain.com/wp-content/uploads/2023/04/what-is-tranchess-sponsored-300x222.png)