Hoewel adaptieve toegang en authenticatie tot nu toe slechts een lauwe acceptatie hebben gekend, zullen bedrijven dit jaar aan populariteit winnen nu organisaties streven naar zero-trust-mogelijkheden die toegang tot gegevens en systemen verlenen en beperken op basis van context.

In het laatste teken van leven in de zich ontwikkelende industrie kondigde het startende bedrijf Oleria op 21 maart aan dat het op de markt was gesprongen voor het bieden van adaptieve toegang die applicaties veilig kan houden en toegang mogelijk maakt, terwijl blinde vlekken en de overprovisioning van privileges worden geminimaliseerd. De leidinggevenden van het bedrijf beweerden dat het vereenvoudigen van de implementatie van gedetailleerde en adaptieve authenticatie zakelijke klanten zal overtuigen om de technologieën sneller te gebruiken.

Bedrijven weten al dat ze de contextbewuste beveiliging nodig hebben die adaptieve toegang biedt, zegt Jagadeesh Kunda, medeoprichter en chief product officer van Oleria.

"Moderne IT is een continu, complex systeem geworden dat zich dynamisch aanpast aan de behoeften van het bedrijf, [maar] de kloof die we horen van CISO's en CIO's is het vermogen om de toegang effectief te beheren", zegt hij. "Met de typische organisatie die honderden applicaties draait om een steeds veranderende omgeving te ondersteunen, is het toewijzen van rollen en toegang op een statische basis niet langer voldoende of duurzaam."

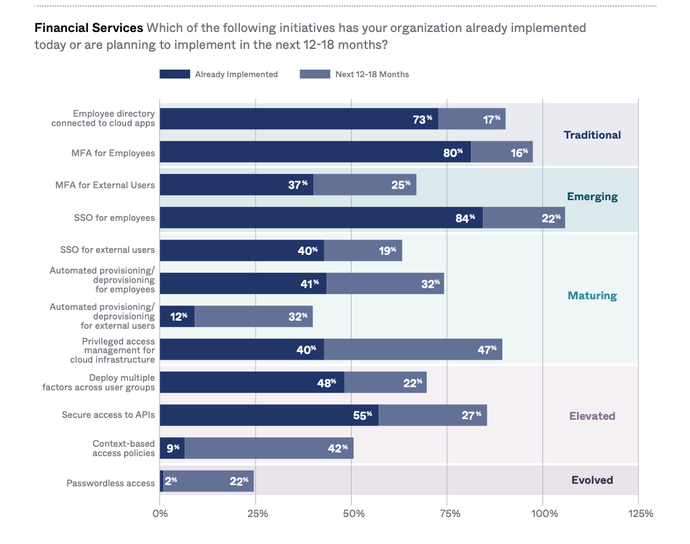

Terwijl de meeste bedrijven streven naar meer gedetailleerde toegangscontroles, zijn adaptieve technologieën mislukt vanwege de complexiteit van de oplossingen. In zijn “MarketScape”-rapport 2022 voor geavanceerde authenticatie schat analistenbureau International Data Corp. dat minder dan drie op de tien bedrijven multifactorauthenticatie (MFA) gebruiken, wat slechts een eerste stap is in de richting van de meer geavanceerde toegangscontroles die worden vertegenwoordigd door adaptieve toegang en authenticatie. In totaal heeft slechts 10% van de bedrijven een contextgebaseerd toegangsbeleid toegevoegd, dat in veel opzichten de basis vormt van adaptieve toegangscontroles, aldus Okta’s ‘State of Zero Trust’-rapport uit 2022.

Cloud Native Security betekent aanpassen

Toch zijn bedrijven overtuigd van de noodzaak van adaptieve toegang, omdat het vermogen om gebruikers op de juiste manier toegang te geven tot de juiste data aanzienlijk belangrijker is geworden. Hoewel slechts 9% van de bedrijven momenteel toegangscontroles heeft op basis van context, is een aanzienlijke 42% van de bedrijven van plan dit beleid in de komende twaalf tot achttien maanden te implementeren, aldus Okta in haar rapport.

De technologie stelt bedrijven - en hun beveiligingsteams - in staat om flexibeler te zijn, zegt Chris Niggel, chief security officer for the Americas bij Okta.

"Het helpt gegevens te beschermen doordat de organisatie erop kan vertrouwen dat gevoelige gegevens alleen toegankelijk zijn voor goedgekeurde personen die gebruikmaken van goedgekeurde systemen", zegt hij. "Hiermee kunnen IT- en beveiligingsteams het bedrijf helpen door sneller toegang tot deze gevoelige gegevens te verlenen en in te trekken."

Hoewel ze schijnbaar vergelijkbaar zijn, zijn adaptieve toegang en adaptieve authenticatie enigszins verschillende concepten, zegt Oleria's Kunda. Adaptieve toegang geeft een gebruiker toestemming voor specifieke bronnen op basis van het gedrag van de gebruiker, de context van het verzoek, de status van zijn apparaat en het algemene risiconiveau van de organisatie. adaptieve authenticatie maakt het mogelijk om privileges te wijzigen op basis van die criteria.

Met de twee technologieën kunnen bedrijven het toegangsniveau bepalen dat geschikt is in een bepaalde context en die toegang bieden, zegt hij.

“Nu organisaties steeds meer het belang inzien van het dynamisch verlenen of weigeren van toegang op basis van contextuele factoren, zoals gebruikersgedrag en risiconiveau, zal de adoptie van adaptieve toegangsbenaderingen blijven toenemen”, zegt Kunda.

Streven naar nul vertrouwen

Omdat een groot deel van de infrastructuur van bedrijven afhankelijk is van de cloud, hebben leidinggevenden zich steeds meer gericht op zero-trust-frameworks als een manier om de beveiliging te versterken en tegelijkertijd hybride werknemers te huisvesten.

Naast een secundaire code of token die wordt aangeboden door tweefactorauthenticatie, kan er met een aantal andere factoren rekening worden gehouden, zoals het toegangsapparaat, de locatie van de gebruiker, het tijdstip van de dag en het huidige risiconiveau voor de organisatie. Afhankelijk van deze criteria kan de authenticatie voor de gebruiker eenvoudiger zijn als hij zich aanmeldt bij een netwerk of dienst vanaf een gemeenschappelijke locatie, op een vast tijdstip van de dag en met behulp van een bekend apparaat.

“Een tool voor toegangsbeheer kan signalen verzamelen over aan welk soort eindpunt u werkt, waar u zich in de wereld bevindt en wat uw eerdere toegangspatronen zijn om het risiconiveau te bepalen”, zegt Michael Kelley, senior director-analist bij Gartner. “Die bepaling van het risiconiveau wordt gebruikt om te beslissen hoe u wordt geauthenticeerd en, mogelijk, waartoe u toegang heeft, en wat voor soort toegang u heeft nadat u bent geauthenticeerd.”

Terwijl de meeste moderne applicaties statische authenticatie blijven gebruiken, breidt adaptieve authenticatie zich uit. In de afgelopen vier jaar heeft bijna elke aanbieder van toegangsbeheertools een vorm van adaptieve toegang aan hun producten toegevoegd, zegt hij.

Adaptieve toegang (AA) is een stap op weg naar zero trust, zegt Andras Cser, vice-president en hoofdanalist voor beveiliging en risico bij Forrester Research.

“Adaptieve toegang betekent minder wrijving bij klanten, aangezien AA-oplossingen alleen wrijving veroorzaken voor die gebruikers die aangeven [ze vormen] hogere risiconiveaus, [zoals] het gebruik van nieuwe apparaten, het gebruik van een tot nu toe onbekende IP-adresgeolocatie, het weergeven van 'superman'-reizen - logins in 10 minuten van plaatsen die duizenden kilometers van elkaar verwijderd zijn', zegt Cser.

- Door SEO aangedreven content en PR-distributie. Word vandaag nog versterkt.

- Platoblockchain. Web3 Metaverse Intelligentie. Kennis versterkt. Toegang hier.

- Bron: https://www.darkreading.com/emerging-tech/adaptive-access-technologies-gaining-traction-for-security-agility

- :is

- 10

- 2022

- 7

- a

- vermogen

- Over

- toegang

- Toegang tot gegevens

- geraadpleegde

- Volgens

- Account

- toegevoegd

- toevoeging

- adres

- adopteren

- Adoptie

- vergevorderd

- behendig

- Het toestaan

- toestaat

- al

- Amerika

- onder

- analist

- en

- aangekondigd

- uit elkaar

- toepassingen

- benaderingen

- passend

- goedgekeurd

- ZIJN

- AS

- At

- geverifieerd

- authenticatie

- bars

- gebaseerde

- basis

- BE

- omdat

- worden

- wezen

- bedrijfsdeskundigen

- ondernemingen

- by

- CAN

- mogelijkheden

- veranderende

- tabel

- chef

- Chief Product Officer

- Chris

- Cloud

- Mede-oprichter

- code

- verzamelen

- Gemeen

- Bedrijven

- afstand

- complex

- ingewikkeldheid

- concepten

- zeker

- verband

- contextual

- voortzetten

- doorlopend

- controles

- overtuigt

- Corp

- criteria

- Actueel

- Op dit moment

- klant

- Klanten

- gegevens

- Datum

- dag

- beslissen

- leveren

- Afhankelijk

- inzet

- bepaling

- Bepalen

- apparaat

- systemen

- anders

- Director

- weergeven

- dynamisch

- gemakkelijker

- versoepeling

- effectief

- in staat stellen

- Endpoint

- Milieu

- geschat

- steeds veranderend

- Alle

- evoluerende

- leidinggevende

- uit te breiden

- ervaring

- factoren

- Stevig

- gericht

- Voor

- formulier

- Forrester

- Foundation

- frameworks

- wrijving

- oppompen van

- Krijgen

- met het verkrijgen van

- kloof

- Gartner

- geeft

- toe te kennen

- toekenning

- Hebben

- horen

- helpt

- hoger

- Hoe

- HTTPS

- Honderden

- Hybride

- uitvoeren

- belang

- belangrijk

- in

- Laat uw omzet

- in toenemende mate

- aangeven

- individuen

- -industrie

- Infrastructuur

- eerste

- voornemens zijn

- Internationale

- IP

- IP-adres

- IT

- HAAR

- Sprong

- Houden

- Kelley

- Soort

- blijven

- bekend

- laatste

- Niveau

- niveaus

- Life

- plaats

- langer

- beheer

- management

- management tools

- veel

- Maart

- Markt

- max-width

- middel

- MFA

- Michael

- macht

- minimaliseren

- minuten

- Modern

- maanden

- meer

- meest

- multifactor authenticatie

- inheemse

- bijna

- Noodzaak

- behoeften

- netwerk

- New

- volgende

- of

- aangeboden

- Officier

- OCTA

- on

- organisatie

- organisatorische

- organisaties

- Overige

- totaal

- bijzonder

- verleden

- pad

- patronen

- permissies

- plaatsen

- plan

- Plato

- Plato gegevensintelligentie

- PlatoData

- beleidsmaatregelen door te lezen.

- mogelijk

- president

- vorig

- Principal

- voorrechten

- Product

- Producten

- gepast

- beschermen

- leverancier

- biedt

- het verstrekken van

- snel

- verhogen

- snel

- herkennen

- regelmatig

- verslag

- vertegenwoordigd

- te vragen

- onderzoek

- Resources

- beperken

- Risico

- rollen

- lopend

- s

- zegt

- secundair

- beveiligen

- veiligheid

- te zien

- senior

- gevoelig

- service

- reeks

- teken

- signalen

- aanzienlijke

- aanzienlijk

- gelijk

- iets andere

- So

- Oplossingen

- sommige

- bron

- specifiek

- startup

- Land

- bepaald

- Stoom

- Stap voor

- Still

- zich inspannen

- dergelijk

- voldoende

- ondersteuning

- duurzaam

- system

- Systems

- teams

- Technologies

- Technologie

- dat

- De

- De Staat

- de wereld

- hun

- Ze

- dit jaar

- drie

- niet de tijd of

- naar

- teken

- tools

- tools

- in de richting van

- tractie

- reizen

- Trust

- typisch

- .

- Gebruiker

- gebruikers

- variëteit

- Vice President

- Manier..

- manieren

- Wat

- welke

- en

- wil

- Met

- werknemers

- werkzaam

- wereld

- jaar

- jaar

- You

- Your

- zephyrnet

- nul

- nul vertrouwen